Įsilaužimas ir pentestavimas: pritaikykite savo GNU / Linux Distro prie šio IT lauko

Nors Įsilaužimai nebūtinai yra kompiuterio laukas, Pentestas jei tai visiškai. Jis Įsilaužimai ar būdamas a HakeriųTai veikiau bendras terminas, kuris dažniausiai siejamas su mąstymo ir gyvenimo būdu. Nors šiais naujaisiais laikais, kai viskas yra susijusi IT domenas, logiška manyti, kad a Hakerių yra kompiuterių ekspertas pagal pobūdį ar profesines studijas.

Kadangi terminas Pentestas arba būti a Pentestras, jei tai yra kažkas, kas aiškiai susijusi su IT domenas, atsižvelgiant į specialių ir pažangių kompiuterių programų, daugiausia orientuotų į kibernetinio saugumo ir kompiuterinės kriminalistikos, žinias, meistriškumą ir būtiną naudojimą.

Prieš pradedant išsamiai nagrinėti temą, rekomenduojame perskaityti 7 ankstesnius susijusius leidinius, 4 - su pažangesnis GNU / Linux naudojimas kitose IT srityse ir 3 dabartine tema, tai yra tema Įsilaužimai / įsilaužėliai, kad papildytų vėlesnį skaitymą ir neleistų jo būti per dideliam.

Šie leidiniai, susiję su pažangesnis GNU / Linux naudojimas garsas:

Šie leidiniai, susiję su Įsilaužimas / įsilaužėlių taikymo sritis garsas:

Piratavimas ir „Pentesting“: įdomi IT sritis

Toliau paaiškinsime terminą Įsilaužimas / įsilaužėlis ir terminas Pentesting / Pentester tada pateikti patarimų ir rekomendacijų, reikalingų atsakyti į klausimą: Kaip pritaikyti mūsų GNU / Linux „Distros“ kompiuterių įsilaužimų ir „Pentesting“ IT sritims?

Įsilaužimas ir įsilaužėlis

Kalbant kompiuteriniu požiūriu, gana priimtinas ir bendras apibrėžimas Įsilaužimai yra:

"Nuolatinė žinių paieška apie viską, kas susiję su kompiuterinėmis sistemomis, jų saugumo mechanizmais, pažeidžiamumais, kaip pasinaudoti šiomis silpnybėmis ir mechanizmais apsisaugoti nuo tų, kurie žino, kaip tai padaryti". Įsilaužimas, įtrūkimai ir kiti apibrėžimai

Vadinasi, a Hakerių IT yra asmuo, kuris:

"Jie neišvengiamai naudojasi IRT ir jose dominuoja, kad galėtų veiksmingai ir efektyviai naudotis žinių šaltiniais ir esamais kontrolės mechanizmais (socialiniais, politiniais, ekonominiais, kultūriniais ir technologiniais), kad galėtų padaryti būtinus pokyčius visų labui.". Įsilaužėlių judėjimas: gyvenimo būdas ir nemokama programinė įranga

Pentesting ir Pentester

Tuo tarpu jis Pentestas galima aiškiai apibendrinti taip:

"Veiksmas ar veikla užpuolus kompiuterinę sistemą, siekiant nustatyti esamus gedimus, pažeidžiamumus ir kitas saugos klaidas, siekiant užkirsti kelią išorinėms atakoms. Be to, „Pentesting“ iš tikrųjų yra įsilaužimo forma, tik ši praktika yra visiškai legali, nes ji turi bandomos įrangos savininkų sutikimą, be to, kad ketina padaryti realią žalą.". Kas yra pentestas ir kaip aptikti kibernetines atakas ir jų išvengti?

Vadinasi, a Pentestras gali būti apibrėžiamas kaip tas asmuo:

"Kieno darbas yra sekti kelis procesus ar konkrečius veiksmus, kurie garantuoja gerą tyrimą ir tokiu būdu galės atlikti visus įmanomus klausimus apie sistemos gedimus ar pažeidžiamumus. Todėl jis dažnai vadinamas kibernetinio saugumo auditoriumi". Kas yra „Pentesting“?

Kaip pritaikyti mūsų GNU / Linux „Distros“ kompiuterių įsilaužimų ir „Pentesting“ IT sritims?

GNU / Linux distrosai, skirti įsilaužimams ir pentestavimui

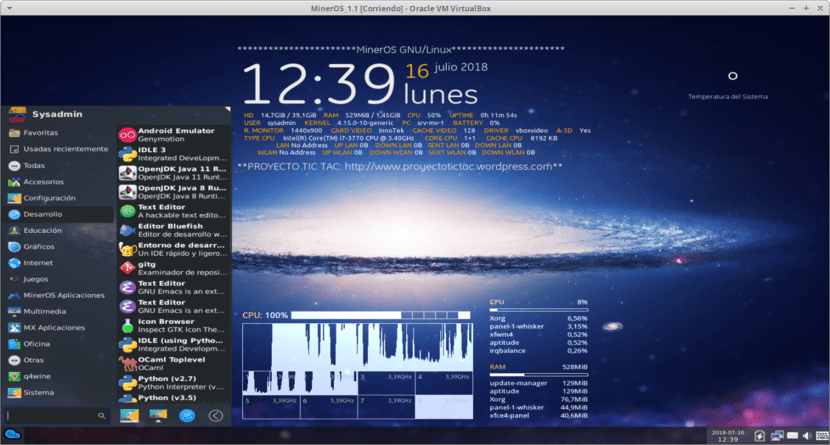

Tikrai šiuo metu jų yra daug GNU / Linux „Distros“ specialiai skirta IT domenas del Įsilaužimai ir Pentestas, pavyzdžiui:

- Kali: Remiantis „Debian“ -> https://www.kali.org/

- Papūga: Remiantis „Debian“ -> https://www.parrotlinux.org/

- „BackBox“: Remiantis „Ubuntu“ -> https://www.backbox.org/

- Caine: Remiantis „Ubuntu“ -> https://www.caine-live.net/

- Demonas: Remiantis „Debian“ -> https://www.demonlinux.com/

- bugtraq: Remiantis „Ubuntu“, „Debian“ ir „OpenSUSE“ -> http://www.bugtraq-apps.com/

- „ArchStrike“: Remiantis Arch -> https://archstrike.org/

- „BlackArch“: Remiantis Arch -> https://blackarch.org/

- pentoo: Remiantis „Gentoo“ -> https://www.pentoo.ch/

- „Fedora“ saugos laboratorija: Remiantis „Fedora“ -> https://pagure.io/security-lab

- „WiFisLax“: Remiantis „Slackware“ -> https://www.wifislax.com/

- „DracOS“: Remiantis LFS („Linux from Scratch“) -> https://dracos-linux.org/

- „Samurai Web Testing Framework“: Remiantis „Ubuntu“ -> https://github.com/SamuraiWTF/samuraiwtf

- Tinklo saugumo įrankių rinkinys: Remiantis „Fedora“ -> https://sourceforge.net/projects/nst/files/

- MEKLINGAS: Remiantis „Ubuntu“ -> http://na.mirror.garr.it/mirrors/deft/

- Svogūnų apsauga: Remiantis „Ubuntu“ -> https://securityonion.net/

- santoku: Remiantis LFS -> https://santoku-linux.com/

- Kiti atsisakyti projektai: „SpyRock“, „Beini“, „XiaopanOS“, „Live Hacking“, „Blackbuntu“, STD, „NodeZero“, „Matriux“, „Ubnhd2“ ir „PHLAK“.

Importuoti įsilaužimo ir „Pentesting“ GNU / Linux „Distros“ saugyklas

Tačiau daugelis iš mūsų naudojasi GNU / Linux „Distros“ motinos ar tiesiogiai tradicinės, tokios kaip „Debian“, „Ubuntu“, „Arch“, „Gentoo“ arba „Fedora“, ir mes turime tik įdiegti Piratavimo ir „Pentesting“ programos per mūsų Pakuočių tvarkytojas įtraukta

Kadangi daugelyje tradicinių saugyklų nėra išsamių ar naujausių galiojančių įrankių, turime įtraukti duomenų saugyklas GNU / Linux „Distros“ lygiavertės specializuotos programos, pagrįstos mūsų, tai yra, jei mes naudojame Debian GNU / Linux turime importuoti Kali ir Papūga, pavyzdžiui, norėdami juos vėliau įdiegti. Žinoma, gerbiant paketines versijas Debian GNU / Linux kad išvengtumėte nepataisomo paketų ar visos operacinės sistemos trūkimo.

Procedūra

Norėdami importuoti Kalio saugyklos „Debian“ turėtų būti atlikta ši procedūra:

- Į savo ar naują .list failą įtraukite tinkamą minėto „Distro“ saugyklą, įskaitant:

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

# deb http://http.kali.org/kali kali-experimental main non-free contrib- Pridėkite raktus, kurių prašote iš saugyklų, naudodami šias komandas:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6

# sudo gpg -a --export ED444FF07D8D0BF6 | sudo apt-key add -Norėdami importuoti Papūgų saugyklos „Debian“ turėtų būti atlikta ši procedūra:

- Į savo ar naują .list failą įtraukite tinkamą minėto „Distro“ saugyklą, įskaitant:

# deb http://deb.parrotsec.org/parrot rolling main contrib non-free

# deb http://deb.parrotsec.org/parrot stable main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling-security main contrib non-free

# deb http://mirrors.mit.edu/parrot/ parrot main contrib non-free # NORTEAMERICA

# deb https://mirror.cedia.org.ec/parrot/ parrot main contrib non-free # SURAMERICA

# deb https://ba.mirror.garr.it/mirrors/parrot/ parrot main contrib non-free # EUROPA

# deb https://mirror.yandex.ru/mirrors/parrot/ parrot main contrib non-free # ASIA

# deb http://mjnlk3fwben7433a.onion/parrot/ parrot main contrib non-free # RED TOR- Pridėkite raktus, kurių prašote iš saugyklų, naudodami šias komandas:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 6EB1660A

# sudo gpg -a --export B56FFA946EB1660A | sudo apt-key add -Po to mes turime įdiegti tik savo žinomus, parankinius ir atnaujintus Piratavimo ir „Pentesting“ programos šių saugyklų, labai rūpindamiesi, kad mūsų nelaužytų „Debian“ GNU / Linux operacinė sistema. Visą likusį GNU / Linux „Distros“ motinos ar tradicinės, tas pats turėtų būti daroma su jų atitikmenimis, kaip ir Arka po sekantis pavyzdys su „BlackArch“.

Kadangi, priešingu atveju, paskutinis variantas būtų atsisiųsti, sudaryti ir įdiegti kiekvieno įrankio Įsilaužimas ir pentestavimas kartais rekomenduojama atskirai nuo jų oficialių svetainių. O jei kas neįsivaizduoja, kokia priemonė Įsilaužimas ir pentestavimas būtų idealu žinoti ir įdiegti, galite spustelėti šiuos nuoroda pradėti. Nors yra ir paprasta galimybė įdiegti «Bendruomenė: puikus įsilaužimo įrankių paketas"

Išvada

Mes to tikimės "naudingas mažas įrašas" apie «¿Cómo adaptar nuestras Distros GNU/Linux al ámbito TI del Hacking y el Pentesting?», nagrinėjant įvairius metodus ar alternatyvas, pavyzdžiui, tiesioginį programų diegimą iš savo ar išorinių saugyklų arba turimų nepriklausomų programų naudojimą, labai domina ir naudinga «Comunidad de Software Libre y Código Abierto» ir labai prisideda skleidžiant nuostabią, gigantišką ir vis didėjančią ESG ekosistemą «GNU/Linux».

Norėdami gauti daugiau informacijos, visada nedvejodami apsilankykite bet kuriame Internetinė biblioteka kaip „OpenLibra“ y jeditas Skaityti knygos (PDF) šia ar kitomis temomis žinių srityse. Kol kas, jei jums tai patiko «publicación», nenustok juo dalintis su kitais, jūsų Mėgstamos svetainės, kanalai, grupės ar bendruomenės socialinių tinklų, pageidautina nemokamų ir atvirų kaip Mastadonasarba saugus ir privatus Telegram.

Arba tiesiog apsilankykite mūsų pagrindiniame puslapyje DesdeLinux arba prisijungti prie oficialaus kanalo Telegrama iš DesdeLinux skaityti ir balsuoti už šį ar kitus įdomius leidinius «Software Libre», «Código Abierto», «GNU/Linux» ir kitomis temomis, susijusiomis su «Informática y la Computación»Ir «Actualidad tecnológica».

„Fedora“ / „Centos“ / RHL vartotojams, kadangi „fedora“ palaiko sukinį, pavadintą „Security Lab“, galite jį atsisiųsti iš https://labs.fedoraproject.org/en/security/

Tai nėra tokia išsami kaip Kali, tačiau turi nemažai komunalinių paslaugų.

arba jei jau naudojate „Fedora“, įdiekite jį iš terminalo naudodami

sudo dnf groupinstall "Saugos laboratorija"

arba iš centų, importuojančių atpirkimo sandorius.

Sveikinimai Fedoriano21. Puikus indėlis, ačiū už jūsų komentarą.