|

Failų, tekstų ir kt. Šifravimas arba šifravimas Tai įrankis, kurį turėtų žinoti visi „Linux“ vartotojai ir, deja, mažai kas žino ir naudoja kasdien. Tai ypač stebina, kai vertinate „Linux“ kaip „saugios operacinės sistemos“ reputaciją; Tai dar vienas įrankis, kurį „Linux“ suteikia po ranka, kad pagerintų jūsų saugumą. Kodėl jūs jo nenaudojate? Iš nežinojimo? Na, šis pranešimas užpildo tą „spragą“Lengviausias būdas užšifruoti informaciją yra GNU Privacy Guard (GPG). Šioje mini instrukcijoje aprašoma jos diegimas ir valdymas „Ubuntu“ nuo galvos iki kojų. Parašyti man prireikė beveik 2 dienų, todėl tikiuosi, kad jums tai bus naudinga. |

Kaip veikia GPG

GPG naudojama hibridinė sistema, jungianti simetrišką ir asimetrinį šifravimą.

Asimetriškas šifravimas visada veikia su a raktų pora. Vienas jų būsi tu „viešasis“ raktas o kitas tu „privatus“ raktas. Kaip rodo jo pavadinimas, viešąjį raktą galima suteikti tiems, kuriems norite siųsti užšifruotus pranešimus, ir nėra pavojaus, jei tai pamatys kažkas kitas, iš tikrųjų jie paprastai skelbiami viešuosiuose serveriuose, kad būtų lengviau jiems pasiekti; Kita vertus, privatus raktas turi būti slaptas ir jūs neturite juo dalintis su niekuo. Gražiausia, kad visa tai yra tai, kad, kaip matysime toliau, abu raktus tiesiogiai sukuria GPG, remdamasis jūsų asmeniniais duomenimis. Paskutinis žingsnis yra „užklijuoti“ šiuos du raktus per „slaptafrazę“. Taigi galų gale vienintelis slaptažodis, kurį turėsite prisiminti, yra jūsų „slaptafrazė“.

Perduodamas švarus, dėka asimetriškas šifravimas, Jei siuntėjas užšifruoja pranešimą, naudodamas viešąjį gavėjo raktą, jį užšifravus, iššifruoti šį pranešimą galės tik gavėjo privatus raktas, nes jį žino tik jie. Todėl pasiekiamas žinutės siuntimo konfidencialumas: niekas, išskyrus gavėją, negali jo iššifruoti. Jei raktų poros savininkas naudoja savo privatųjį raktą šifruoti pranešimą, kiekvienas gali jį iššifruoti naudodamas savo viešąjį raktą. Tokiu atveju pasiekiamas siuntėjo identifikavimas ir autentiškumas., nes yra žinoma, kad asmeninį raktą galėjo naudoti tik jis (nebent kas nors galėjo jį pavogti).

Paskutinis komentaras, kurį man įdomu paminėti, yra tas, kad tam buvo sugalvoti asimetriniai šifrai visiškai išvengti raktų keitimo problemos simetriški šifrai. Naudojant viešuosius raktus, siuntėjui ir gavėjui nebūtina susitarti dėl naudojamo rakto. Tereikia, kad prieš pradėdamas slaptą ryšį, siuntėjas gautų viešojo gavėjo rakto kopiją. Be to, tą patį viešąjį raktą gali naudoti visi, norintys bendrauti su jo savininku.

Kiek saugus yra GPG?

El algoritmas naudojamas GPG yra DSA / „ElGamal“, nes jis yra „nemokamas“ ir jam nepatenka jokie „patentuoti“ patentai.

Dėl rakto ilgis, priklauso nuo vartotojo reikalavimų. Būtina išlaikyti pusiausvyrą tarp saugos ir proceso optimizavimo. Kuo aukštesnis raktas, tuo mažesnė rizika, kad pranešimas bus iššifruotas, jei jis bus perimtas, tačiau taip pat padidės laikas, kurio prireiks procesams apskaičiuoti. Mažiausias „GnuPG“ reikalaujamas dydis yra 768 bitai, nors daugelis žmonių mano, kad tai turėtų būti 2048 m (kuris šiuo metu yra didžiausias naudojant GnuPG). Kai saugumas yra didesnis prioritetas nei laikas, galima pasirinkti didžiausią leistiną rakto dydį.

GPG diegimas „Ubuntu“

„Ubuntu“ iš „dėžutės“ ateina su GPG ir grafine sąsaja GPG, vadinamu „Seahorse“. Norėdami pasiekti „Seahorse“, tiesiog turime eiti į „Programos“> „Priedai“> „Slaptažodžiai“ ir šifravimo raktus.

Prieš tai rekomenduoju atidaryti terminalą ir įvesti:

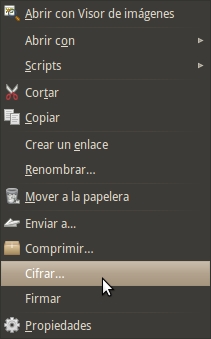

įdiekite jūrų arkliukų įskiepius sudo killall nautilus

Tai mums leidžia integruoti GPG į „Nautilus“. Nuo šiol dešiniuoju pelės mygtuku spustelėję failą pamatysime dar dvi parinktis: „Šifruoti“ ir „Pasirašyti“. Kaip naudotis šiais naujais įrankiais, pamatysime toliau.

Sukurkite raktus

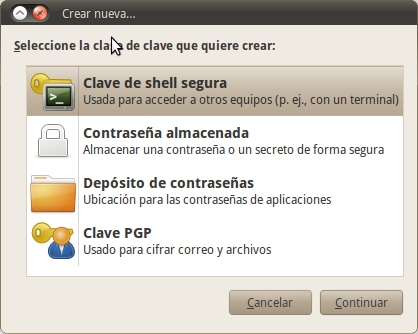

Prieš pradedant šifruoti pranešimus ir failus, kaip matėme, pirmiausia reikia sukurti asimetrinius raktus ir „slaptafrazę“. Norėdami tai padaryti, eikite į Programos> Priedai> Slaptažodžiai ir šifravimo raktai. Kai ten einame, eikite į Failas> Naujas> PGP raktas.

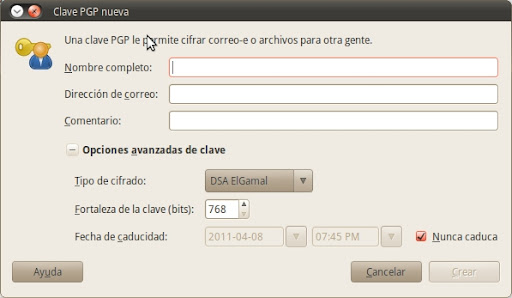

Tada sistema paprašys mūsų įvesti mūsų vardas, el. pašto adresas ir komentaras. Pastarasis yra neprivalomas, o pirmieji du yra privalomi. Pasirinktas el. Pašto adresas turėtų būti galiojantis, nes jis bus naudojamas vartotojo identifikatoriui pasirašyti. Jei šis adresas bus kaip nors pakeistas, parašas neatitiks. Raktai bus sugeneruoti remiantis šiais duomenimis.

Skyriuje Pažangus raktą, galite pasirinkti kitą šifravimo tipą. Rekomenduojamas yra „DSA Elgamal 768 bitai“, tačiau aš rekomenduoju pakeisti jį į „DSA Elgamal 2048 bitai“, nes jis laikomas pakankamai saugiu ir lanksčiu. Galiojimo data yra data, kai raktas nebėra naudingas šifravimo ar pasirašymo operacijoms. 6 mėnesiai tam yra tinkamas laikas. Praėjus šiam laikotarpiui, turėsite pakeisti galiojimo datą arba sugeneruoti naują raktą ar dalinį raktą.

Paskutinis žingsnis - įvesti slaptažodį. Atkreipkite dėmesį į skirtumą tarp anglosaksų terminų žodžiui „slaptažodis“: terminas „slaptažodis»Nurodo« slaptažodį », o terminas«slaptafrazė»Nurodo«fazė pakeliui". Todėl šį slaptažodį turi sudaryti daugiau nei vienas žodis. Kad slaptažodis būtų efektyvus (saugus), turite:

būti ilgam;

sujungti didžiąsias, mažąsias ir skaičius;

turi specialiųjų simbolių (ne raidinių ir skaitmeninių);

būti sunku atspėti. Todėl, išskyrus vardus, reikšmingas datas, telefono numerius, dokumentų numerius, ...

Apskritai, norint sukurti tvirtą slaptažodį patartina įterpti didžiąsias raides su minusoCulas, skaičiais, kitais ne raidiniais ir skaitmeniniais ženklais ir kt.. Rinkdamiesi žodžius ir frazes, turime vengti pernelyg akivaizdžių žodžių ar reikšmingų datų ir niekada nenaudoti citatų iš knygų ar garsių frazių. Be to, turime užtikrinti, kad pasirinktas slaptažodis būtų pakankamai sunkus, kad jo nebūtų galima pažeisti „žiaurios jėgos ataka“ ar net „žodyno ataka“, tačiau pakankamai lengva mums tai prisiminti. Jei pamiršome slaptažodį, mūsų raktas būtų visiškai nenaudingas, o kriptogramos su juo yra užšifruotos, neiššifruojamos. Atsižvelgiant į šią galimybę, rekomenduojama visada sukurti atšaukimo sertifikatus kartu su raktais.

Įvedus visus reikiamus duomenis, prasideda raktų generavimo procesas, kuris užima daug laiko, atsižvelgiant į raktų dydį ir jūsų kompiuterio greitį. Šio proceso metu programa renka atsitiktinius duomenis, kuriuos naudos raktams generuoti. Kai baigsite, Jūrų arklys bus uždarytas.

Viešojo rakto serveriai

Paskelbkite mano viešuosius raktus

Viešųjų raktų serveriai naudojami tiksliai paskirstyti viešuosius raktus. Tokiu būdu duomenų bazėje yra labai lengva ieškoti ko nors (pagal vardą ar el. Pašto adresą) ir rasti jų viešuosius raktus, kad jie galėtų išsiųsti šifruotus pranešimus (kuriuos iššifruoti gali tik jis / ji).

Norėdami „įkelti“ savo viešuosius raktus į šiuos serverius, turite tiesiog atidaryti „Seahorse“, pasirinkti raktą ir eiti į Nuotolinis> Sinchronizuoti ir paskelbti raktus. Pasirodys įspėjimas, kuriame patarsime, kad dėl to bus paskelbti pasirinkti viešieji raktai.

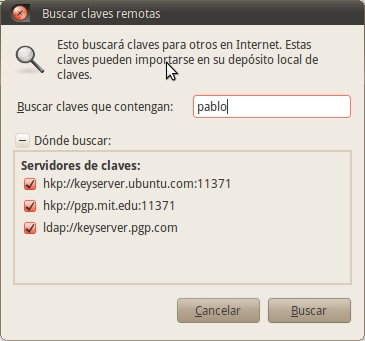

Gaukite viešuosius mano draugų raktus

Atidarykite „Seahorse“ ir eikite į meniu Nuotolinis> Rasti nuotolinius raktus. Įveskite ieškomo asmens vardą ar pavardę. Tada pasirinkite atitinkamą klavišą. Baigę pamatysite, kad naujas raktas buvo pridėtas prie skirtuko "Kiti raktai".

(De) Failų ir aplankų šifravimas

Sugeneravus raktų porą, failus užšifruoti ir iššifruoti yra gana paprasta. Jums tereikia pasirinkti failą, dešiniuoju pelės mygtuku spustelėkite ir pasirinkite „Šifruoti“.

Pasirodžiusiame dialogo lange pasirinkite anksčiau sukurtą raktą ir spustelėkite Gerai.

Jei pasirinkote šifruoti skirtą aplanką, jis paklaus, ar norite šifruoti kiekvieną aplanko failą atskirai, ar norite sukurti ZIP failą, kuris vėliau bus užšifruotas. Antrasis variantas yra geriausias daugeliu atvejų.

Jei šifruojate failą, baigus šifravimą, turėtumėte sukurti to paties pavadinimo failą su plėtiniu .pgp. Baigę procesą, galite ištrinti seną failą. Jei užšifravote aplanką, turėtumėte rasti du naujus failus: užšifruotą versiją su plėtiniu .pgp ir .zip failą su originalia aplanko versija. Tiek šifruojant, tiek ZIP, tiek originalų aplanką galima ištrinti.

Saugumo sumetimais neužšifruotos failų versijos turėtų būti visam laikui ištrintos, o ne paprasčiausiai siunčiamos į šiukšliadėžę. Tačiau pirmiausia pabandykite iššifruoti užšifruotą failą, kad įsitikintumėte, jog viskas gerai.

Norėdami tai padaryti, turite tiesiog dukart spustelėti .pgp failą ir įvesti slaptažodį, kai jis to paprašys. Tada pradinis failas vėl pasirodys. Jei tai yra aplankas, pasirodys .zip failas, kurį turėsite išgauti.

Iššifruoti failus kitame mano kompiuteryje

Tai nėra sistema, sukurta nešiojamiems šifruotiems failams kurti (Pvz TrueCrypt). Norėdami iššifruoti savo failus kitame kompiuteryje, turite eksportuoti savo raktą ir importuoti jį į antrąjį kompiuterį. Tai kelia pavojų saugumui. Tačiau kartais gali tekti atlikti šią užduotį (pavyzdžiui, jei turite asmeninį kompiuterį ir nešiojamąjį kompiuterį ir norite turėti vieną GPG raktų porą, o ne po vieną kiekvienam kompiuteriui, tarsi jie būtų skirtingi „identitetai“). Taigi, šiuo atveju reikia atlikti veiksmus:

Kompiuteryje, kuriame sukūrėte raktus, paleiskite „Seahorse“ (programos> priedai> slaptažodžiai ir šifravimo raktai), dešiniuoju pelės mygtuku spustelėkite asmeninį raktą ir pasirinkite „Ypatybės“.

Pasirodžiusiame dialogo lange spustelėkite skirtuką „Išsami informacija“, tada spustelėkite mygtuką „Eksportuoti“ šalia „Eksportuoti visą raktą“. Išsaugokite failą savo darbalaukyje. Jūs sužinosite, kad sukurtas naujas failas su plėtiniu .asc. Jie yra jūsų raktai paprastu tekstu.

Nukopijuokite .asc failą į USB atmintinę ir iš ten į antrąjį kompiuterį. Dabar tame kompiuteryje paleiskite „Seahorse“ ir spustelėkite mygtuką „Importuoti“. Eikite į vietą, kurioje išsaugojote .asc failą, ir spustelėkite „Atidaryti“. Tai importuos raktą. Uždarykite „Seahorse“ ir dukart spustelėkite bet kurį failą, užšifruotą jūsų raktu, kad jį iššifruotumėte. Ji paprašys jūsų „slaptafrazės“, todėl užsirašykite. Po to pradinis failas bus išsaugotas tame pačiame aplanke, kuriame yra .pgp failas.

Galiausiai nepamirškite, kad kompiuterių, kuriuose kuriate / importuojate / eksportuojate raktus, laikas ir data turi būti teisingi. Dėl įvairių techninių priežasčių „Seahorse“ ir „gpg“ komanda negali importuoti rakto, jei laikas ir data kompiuteryje yra mažesnė nei jo sukūrimo data. Žinoma, tai reiškia, kad jei kompiuterio, kuriame sukūrėte raktą, data yra neteisinga, tai gali sukelti nemažai rūpesčių kuriant ir naudojant raktą.

Šifruoti tekstą

Pasirinktam tekstui užšifruoti yra „Gedit“ papildinys. Norėdami jį įjungti, eikite į Redaguoti> Nuostatos> Papildiniai. Aš pasirinkau „Teksto šifravimas“. Įgalinus papildinį, parinktys, esančios skiltyje Redaguoti> Šifruoti / iššifruoti / pasirašyti, bus įgalintos.

GPG ir „Firefox“

Yra „Firefox“ papildinys („FireGPG“), kuri suteikia integruotą grafinę sąsają GPG operacijoms (įskaitant (de) šifravimą, parašą ir parašo patvirtinimą) taikyti bet kuriame tinklalapio tekste.

„FireGPG“ tai taip pat leidžia dirbti su internetiniais laiškais („Gmail“ ir kt.), Nors tuo metu bandžiau integraciją su „Gmail“ buvo „sugedusi“. Norėdami pamatyti visą internetinių laiškų, su kuriais dirba „FireGPG“, sąrašą: http://getfiregpg.org/s/webmails

Atsisiųskite „FireGPG“: http://getfiregpg.org/stable/firegpg.xpi

Šiek tiek pagreitina šifravimo procesą ...

Norėdami (de) užšifruoti informaciją naudodami visada tą pačią „tapatybę“, rekomenduoju apsilankyti sistemoje> Nuostatos> Šifravimas ir raktų saugyklos. Tada patekau į skirtuką „Šifravimas“ ir ten, kur parašyta „Numatytasis raktas“ pasirinkite raktą, kurį visada naudosite informacijai iššifruoti. Jei smalsu, rekomenduoju taip pat pažvelgti į skirtuką „PGP slaptažodis“, kad maksimaliai sureguliuotumėte savo GPG.

Pasirašykite ir patikrinkite

Daug kartų nenorite siųsti šifruoto el. Laiško, bet norite, kad gavėjas būtų tikras, jog jį siunčiau aš. Tam naudojami skaitmeniniai parašai. Viskas, ką jums reikia padaryti, tai patikrinti el. Pašto adresą naudojant GPG ir viešąjį siuntėjo raktą.

El. Laiškui užšifruoti, kaip matėme, naudojama pora raktų. Vienas iš jų yra slaptas, o kitas - viešas. Skaitmeninio parašo atveju Visi žmonės, gavę mano pasirašytą el. Laišką, galės patikrinti, ar šį el. Laišką parašiau aš ir ar el. Laiškas nebuvo piktybiškai pakeistas kelyje naudojant mano viešąjį raktą, nes aš jį pasirašiau naudodamas savo asmeninį raktą.

Dėl šios priežasties viena iš didelių šifravimo problemų yra ta, kad emitentas turi būti labai tikras, kad raktas arba, skaitmeninio parašo atveju, kad jis iš tikrųjų priklauso asmeniui, kuris teigia esąs parašas. Galų gale galiu teigti, kad esu „Monica Lewinsky“, ir įrašyti jos vardą į savo skaitmeninį parašą. Norėdami išspręsti šią problemą, reikia pasirašyti viešuosius raktus. Taigi, kai kas nors pasirašo mano viešąjį raktą, jie patvirtina, kad tas raktas priklauso man. Kitaip tariant, jie garantuoja, kad šis raktas yra mano. Abipusis raktų parašas, anot Roberto De Niro, sudaro „pasitikėjimo tinklą“ arba „pasitikėjimo tinklą“. Norėdami gauti daugiau informacijos šia tema, rekomenduoju apsilankyti http://www.rubin.ch/pgp/weboftrust.

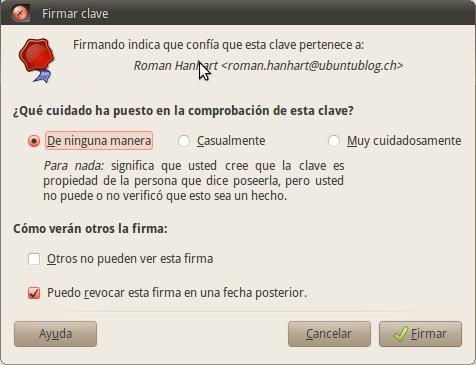

Norėdami pasirašyti raktą savo raktų saugykloje:

1) Pasirinkite raktą, kurį norite pasirašyti, skirtuke Patikimi raktai arba Kiti rinkti raktai,

2) Pasirinkite Prisijungti įrankių juostoje arba Failas> Pasirašyti,

3) Pasirinkite, kiek kruopščiai patikrinote raktą,

4) Nurodykite, ar parašas turėtų būti vietinis jūsų raktų deponavimui ir ar jūsų parašas gali būti atšauktas,

5) Spustelėkite Pasirašyti.

GPG ir „Thunderbird“

Yra „Thunderbird“ ir „Seamonkey“ papildinys, vadinamas Enigmail tai leidžia rašyti ir gauti pasirašytus ir (arba) šifruotus pranešimus naudojant GPG.

Pirmą kartą paleidus šį papildinį pasirodys formų serija, kurią turite užpildyti. Jame taip pat yra vadovai, paaiškinantys, kaip naudotis GPG.

Norėdami gauti daugiau informacijos apie GPG, rekomenduoju perskaityti:

- „GNUPG Mini“ patinka: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Pagalba, teikiama „Ubuntu“ iš slaptažodžių ir šifravimo raktų vadovo. Atidarykite „Seahorse“> Pagalba> Rodyklė.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Rašymas leidžia man pagalvoti apie savo mintis, planetos ir skaitmeninės erudicijos standartus

pasidalykite savo idėjomis tarpusavyje apie klasės žiniatinklio žurnalo situaciją

rašyti dienoraštį su ponia Lanphear. dovanų maišeliai yra komponentas

dalis pripažįsta, kad tai nėra būdas pereiti prie kažko naujo.

Taip pat apsilankykite mano puslapyje: paspauskite čia

Geras Pablo! Nežinau, ar tai mano naršyklė, bet šios pamokos tekstas yra iškirptas, tai yra, man trūksta kiekvienos eilutės pabaigos. Ačiū už pagalbą!

Jūsų pamoka yra labai graži !! Gerai, aš ieškojau pagalbos! Labai gerai!!

pD: Tie, kurie abejoja, gerai skaito asilus! kad geros nuotaikos !!

DALE CHIDO MAN !!! LABAI GERA TUTO, KAD ONDAAAAA

Chee !! yenoo mano cheleee b0las !! papahuevoo !! Koks ric000 frut000 papitoo !! l0ra pendej00s konxa !!

„Firefox“ atrodo gerai ...

geras straipsnis! labai įdomu. šiąnakt perskaičiau su daugiau laiko

Dėkingas draugas .. Sveikinimai iš Venesuelos.

Numatoma,

Esu labai dėkinga už jūsų puikų darbą ir už tai, kad dalijausi šios mokymo programos sukūrimo tvarka.

Geriausi linkėjimai,

D.

Buenos Airės.

Oho! Labai gera pamoka!

Man kyla tik vienas klausimas ... Ar eksportuodamas raktą į .asc failą, jis eksportuoja ir viešus, ir asmeninius raktus? Aš bijau prarasti privatųjį, nes viešasis jau yra prisijungęs, bet privatus yra kažkur sistemoje, apie kurį nežinau; Noriu pasidaryti jo kopiją ir turėti du raktus slaptame USB. Taip pat norėčiau turėti tą „tapatybės sinchronizavimą“ tarp 2 mašinų.

Jei esate toks malonus, kad išsiaiškintumėte mano abejones, arba pareikšite, kur yra mano privatus raktas (aš jau peržiūrėjau ~ / .gnupg, bet nežinau, kas tai yra), būsiu labai dėkinga 🙂 jei galite siųsti el. Laišką, geriau, jūs rasite mano „Disqus“ profilyje.

Sveiki atvykę!

Turėjau!

Manau, kad jau pagavau bangą; Aš išbandysiu tai vėliau ...

Taigi, dabar belieka žinoti, kaip išgelbėti savo privatų ir viešą raktą terminalu, nes manau, kad dabar aš abu siunčiau į „Launchpad“ serverį !! D: (Aš tai sakau, nes išsiunčiau jam tekstą, kurį jis man duoda, kad „eksportuočiau“ mano raktą - kuris, matyt, yra du raktai)

Ačiū už atsakymą!

Turėjau!

Labas

„GnuPG“ naudoja algoritmus be patentų, tačiau norėčiau sužinoti, ar „SMIME“ naudoja algoritmus, kurie nėra nemokama programinė įranga.

Ačiū

Pažvelk, iš to, ką suprantu, „s / mime“ yra „atviras standartas“, o GNUPG (nuo 2 versijos) palaiko „s / mime“. Trumpai tariant, manau, kad jei GNUPG žmonės jį įtraukė, tai yra todėl, kad jų algoritmai yra nemokami ir atviras standartas, todėl jūs galite jį naudoti be problemų.

Tiesos aš nežinau. Bet kokiu atveju, ar nemanote, kad laikas atnaujinti? Cheers! Paulius.

06-12-2012 18:06 «Disqus» rašė:

... Vis dar palaiko (LTS) ... 😉 ... vistiek ačiū.

labas2.

Ar žinote, ar 10.04 yra jūrų arkliuko klaida? ... Kitoje versijoje ji yra tobula, bet 10.04 ji suteikia klaidą kuriant raktą.

PAMOKOS RINKINYS! Čia yra mano paskutinė „Hardware Fundamentals xD“ praktika

Ačiū Piteriui! Aš džiaugiuosi, kad tai buvo naudinga jums. Tai buvo idėja ... 🙂

Apkabinimas! Paulius.

Man visai nepatinka tai bjauru !!!!!!!!!!!!!!!!!!!

Jie taip pat gali naudotis FNIB paslauga, užšifruotu paštu naudodamiesi „Swiftcoins“.

http://www.youtube.com/watch?v=U3_pMGXlOMM

Sveiki

labai geras postas

bet aš abejoju ...

Šiuo metu buvau maivelope, bet man tai kelia problemų

Negaliu iššifruoti el. Laiškų, kuriuos jie man siunčia naudodamiesi PGP

Pasirodo, kad turiu kontaktą, kuris man atsiuntė pranešimą naudodamas PGP, bet negaliu jo iššifruoti, gaunu tai: klaida! Nerastas šio pranešimo privatus raktas. Reikalingi privataus rakto identifikatoriai: 187C3E990A964C30 arba BDA0CFE6BF5E5C1C Aš jau bandžiau išsiųsti pranešimą su privačiu raktu ir net taip supratau ... ką darau ne taip?

ir aš perėjau į „Portable PGP“, bet nežinau, kas yra slaptafrazė ...

Nepamenu, kad maivelopė manęs klausė ar kažką darė, kad ji pasirodytų ...

Puiki pamoka!

Kas sako, kad tai bjauru, nežino, kas vyksta

Hey.

Negaliu pasiekti, kad jis pasirodytų spustelėjus failą ar aplanką, kad būtų užšifruotas išskleidžiamasis meniu (spustelėjus dešinįjį mygtuką), kad jis būtų užšifruotas, bet taip nėra. Man tai nutinka ir lubuntu 16.04, ir xubuntu 16.04

Sveiki, negaliu naudoti pirmojo kodo „sudo aptitude install seahorse-plugins“ sako: „sudo: aptitude: komanda nerasta“.

Sveiki, Ubuntu 19.10 pirmoji komanda manęs nepriima, ji man sako, kad šio paketo nėra, bet jis nurodomas kitam paketui. Taip pat sakoma, kad jūrų arkliuko įskiepių paketo nėra arba jis jau yra pasenęs arba yra prieinamas iš kito šaltinio.

saludos