|

Failu, tekstu utt. Šifrēšana vai šifrēšana Tas ir rīks, par kuru būtu jāzina visiem Linux lietotājiem, un kuru diemžēl maz zina un lieto ikdienā. Tas ir īpaši pārsteidzoši, ja ņemat vērā Linux reputāciju kā "drošu operētājsistēmu"; Šis ir vēl viens rīks, ko Linux pieliek pie rokas, lai uzlabotu jūsu drošību. Kāpēc jūs to neizmantojat? Nezināšanas dēļ? Nu, šis ieraksts ir paredzēts, lai aizpildītu šo "plaisu"Vienkāršākā informācijas šifrēšanas metode ir, izmantojot GNU Privātuma apsardze (GPG). Šis mini-apraksts apraksta tā instalēšanu un apstrādi Ubuntu no galvas līdz kājām. Man vajadzēja gandrīz 2 dienas, lai to uzrakstītu, tāpēc es ceru, ka jums tas noderēs. |

Kā darbojas GPG

GPG izmanto hibrīda sistēmu, kas apvieno simetrisko un asimetrisko šifrēšanu.

Asimetriskā šifrēšana vienmēr darbojas ar a atslēgu pāris. Viens no viņiem būsi tu "publiskā" atslēga un otrs tu "privātā" atslēga. Kā norāda tās nosaukums, publisko atslēgu var piešķirt tiem, kuriem vēlaties nosūtīt šifrētus ziņojumus, un, ja to redz kāds cits, nav briesmu, turklāt tās parasti tiek publicētas publiskos serveros, lai atvieglotu piekļuvi; Savukārt privātajai atslēgai ir jābūt slepenai, un jums tā nav jādalās nevienam. Visskaistākais šajā visā ir tas, ka, kā mēs redzēsim tālāk, abus taustiņus tieši izveido GPG, pamatojoties uz jūsu personas datiem. Pēdējais solis ir "aizzīmogot" šīs divas atslēgas, izmantojot "ieejas frāzi". Tātad galu galā vienīgā parole, kas jums būs jāatceras, ir jūsu "ieejas frāze".

Pāriet uz tīru, pateicoties asimetriska šifrēšana, Ja sūtītājs ziņojuma šifrēšanai izmanto saņēmēja publisko atslēgu, tiklīdz tā ir šifrēta, tikai saņēmēja privātā atslēga varēs atšifrēt šo ziņojumu, jo tikai viņi to zina. Tāpēc tiek panākta ziņojuma nosūtīšanas konfidencialitāte: neviens, izņemot saņēmēju, to nevar atšifrēt. Ja atslēgu pāra īpašnieks ziņojuma šifrēšanai izmanto privāto atslēgu, ikviens to var atšifrēt, izmantojot savu publisko atslēgu. Šajā gadījumā tiek panākta sūtītāja identifikācija un autentifikācija., jo ir zināms, ka tikai viņš varēja izmantot savu privāto atslēgu (ja vien kāds to nevarēja nozagt).

Pēdējais komentārs, kuru man šķiet interesanti pieminēt, ir tas, ka asimetriskie šifri tika izgudroti, lai to izdarītu pilnībā izvairieties no atslēgu apmaiņas problēmas simetrisko šifru. Izmantojot publiskās atslēgas, sūtītājam un saņēmējam nav jāvienojas par izmantojamo atslēgu. Viss, kas nepieciešams, lai sūtītājs pirms slepenas saziņas uzsākšanas iegūtu saņēmēja publiskās atslēgas kopiju. Turklāt šo pašu publisko atslēgu var izmantot ikviens, kurš vēlas sazināties ar tās īpašnieku.

Cik droša ir GPG?

El algoritms izmanto GPG ir DSA / ElGamal, jo tas ir "bezmaksas" un uz to neattiecas neviens "patentēts" patents.

Attiecībā uz atslēgas garums, ir atkarīgs no lietotāja prasībām. Nepieciešams līdzsvarot drošību un procesa optimizāciju. Jo augstāka ir atslēga, jo mazāks risks, ka ziņojums tiks dekodēts, ja to pārtvers, taču palielināsies arī laiks, kas vajadzīgs procesu aprēķināšanai. GnuPG prasītais minimālais izmērs ir 768 biti, lai gan daudzi cilvēki domā, ka tam vajadzētu būt 2048. gadam (kas šobrīd ir maksimālais ar GnuPG). Ja drošība ir augstāka prioritāte nekā laiks, ir iespēja izvēlēties lielāko atļauto atslēgas izmēru.

GPG instalēšana Ubuntu

Ubuntu nāk "no kastes" ar GPG un grafisko saskarni GPG ar nosaukumu Seahorse. Lai piekļūtu Seahorse, mums vienkārši jādodas uz Applications> Accessories> Paroles un šifrēšanas atslēgas.

Pirms tam es iesaku atvērt termināli un ierakstīt:

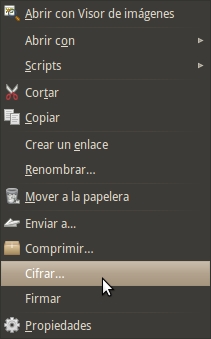

instalēt seahorse-plugins sudo killall nautilus

Tas mums ļauj integrēt GPG ar Nautilus. Turpmāk, ja ar peles labo pogu noklikšķiniet uz faila, mēs redzēsim vēl divas iespējas: "Šifrēt" un "Parakstīties". Zemāk mēs redzēsim, kā izmantot šos jaunos rīkus.

Izveidojiet atslēgas

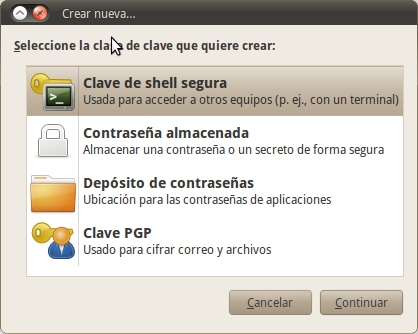

Pirms sākat šifrēt ziņojumus un failus, kā mēs redzējām, vispirms ir jāizveido asimetriskās atslēgas un "ieejas frāze". Lai to izdarītu, mēs dodamies uz Programmas> Aksesuāri> Paroles un šifrēšanas atslēgas. Pēc tam mēs dodamies uz File> New> PGP Key.

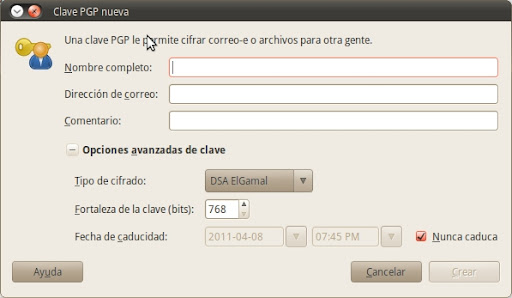

Tad sistēma lūgs mums ievadīt mūsu vārds, e-pasta adrese un komentārs. Pēdējais nav obligāts, bet pirmie divi ir obligāti. Izvēlētajai e-pasta adresei jābūt derīgai, jo tā tiks izmantota lietotāja identifikatora parakstīšanai. Ja šo adresi kaut kādā veidā modificē, paraksts neatbilst. Atslēgas tiks ģenerētas, pamatojoties uz šiem datiem.

punktā Progresīvs taustiņu, varat izvēlēties citu šifrēšanas veidu. Ieteicamais ir "DSA Elgamal 768 bits", taču es iesaku mainīt to uz "DSA Elgamal 2048 bits", jo tas tiek uzskatīts par pietiekami drošu un elastīgu. Derīguma termiņš ir datums, kad atslēga vairs nav noderīga šifrēšanas vai parakstīšanas darbībās. 6 mēneši tam ir pieņemams laiks. Pēc šī laika perioda beigām jums būs jāmaina derīguma termiņš vai jāveido jauna atslēga vai apakšatslēga.

Pēdējais solis ir paroles ievadīšana. Ievērojiet atšķirību starp anglosakšu vārdiem "parole": termins "parole»Norāda« paroli », bet termins«ieejas frāze»Norāda uz«frāze ceļā". Tāpēc šai parolei jābūt vairāk nekā vienam vārdam. Lai parole būtu efektīva (droša), jums tas ir jādara:

būt garam;

apvienot lielos, mazos un ciparus;

satur īpašas rakstzīmes (ne burtciparu);

būt grūti uzminēt. Tāpēc, izņemot vārdus, nozīmīgus datumus, tālruņu numurus, dokumentu numurus, ...

Kopumā, lai izveidotu stingru paroli ieteicams ievietot lielos burtus ar mīnusCulas, cipariem, citām bez burtciparu rakstzīmēm utt.. Izvēloties vārdus un frāzes, mums jāizvairās no pārāk acīmredzamiem vārdiem vai nozīmīgiem datumiem un nekad nelietot citātus no slavenām grāmatām vai frāzēm. Tas nozīmē, ka mums jānodrošina, lai izvēlētā parole būtu pietiekami grūta, lai to nevarētu pārkāpt ar "brutālu spēku uzbrukumu" vai pat ar "vārdnīcas uzbrukumu", bet pietiekami viegli, lai mēs to atcerētos. Ja mēs aizmirstu paroli, mūsu atslēga būtu pilnīgi bezjēdzīga, un kriptogrammas ar to šifrētas, atšifrējamas. Ņemot vērā šo iespēju, ieteicams vienmēr kopā ar atslēgām izveidot atsaukšanas sertifikātus.

Kad visi nepieciešamie dati ir ievadīti, sākas atslēgu ģenerēšanas process, kas prasa daudz laika atkarībā no atslēgu lieluma un datora ātruma. Šī procesa laikā programma apkopo nejaušus datus, kurus tā izmantos, lai ģenerētu atslēgas. Kad tas būs pabeigts, Jūras zirgs tiks aizvērts.

Publiskās atslēgas serveri

Publicēt manas publiskās atslēgas

Publisko atslēgu serveri tiek izmantoti, lai precīzi izplatītu publiskās atslēgas. Tādā veidā ir ļoti viegli meklēt kādu (pēc vārda vai e-pasta adreses) datu bāzē un atrast viņu publiskās atslēgas, lai nosūtītu viņiem šifrētus ziņojumus (kurus atšifrēt var tikai viņš / viņa).

Lai "augšupielādētu" savas publiskās atslēgas šajos serveros, jums vienkārši jāatver Seahorse, jāizvēlas atslēga un jādodas uz Tālvadība> Sinhronizēt un publicēt atslēgas. Parādīsies brīdinājums, kas mums ieteiks, ka tas izraisīs izvēlēto publisko atslēgu publicēšanu.

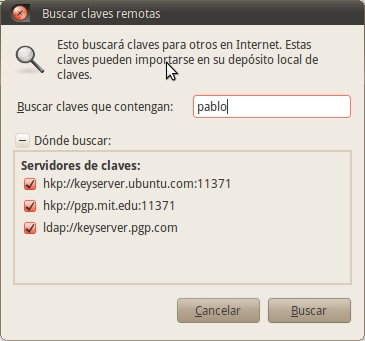

Iegūstiet manu draugu publiskās atslēgas

Atveriet Seahorse un dodieties uz izvēlni Remote> Find remote keys. Ievadiet meklējamās personas vārdu vai e-pasta adresi. Pēc tam atlasiet atbilstošo taustiņu. Kad esat pabeidzis, redzēsit, ka jaunā atslēga ir pievienota cilnei "Citi taustiņi".

(De) Failu un mapju šifrēšana

Kad atslēgu pāris ir izveidots, failu šifrēšana un atšifrēšana ir diezgan vienkārša. Jums vienkārši jāizvēlas fails, ar peles labo pogu noklikšķiniet un atlasiet "Šifrēt".

Parādītajā dialoglodziņā atlasiet iepriekš izveidoto atslēgu un noklikšķiniet uz Labi.

Ja atlasījāt mapi šifrēšanai, tā jums jautās, vai vēlaties šifrēt katru mapē esošo failu atsevišķi vai vēlaties izveidot ZIP failu, kas pēc tam tiks šifrēts. Otrais variants vairumā gadījumu ir labākais.

Ja šifrējat failu, pēc tam, kad šifrēšana ir pabeigta, jums jāizveido fails ar tādu pašu nosaukumu, bet ar paplašinājumu .pgp. Kad process ir pabeigts, varat izdzēst veco failu. Ja šifrējāt mapi, jums jāatrod divi jauni faili: šifrētā versija ar paplašinājumu .pgp un .zip fails ar mapes sākotnējo versiju. Pēc šifrēšanas gan ZIP, gan sākotnējo mapi var izdzēst.

Drošības apsvērumu dēļ failu nešifrētās versijas ir neatgriezeniski jāizdzēš, nevis vienkārši jānosūta uz atkritni. Bet vispirms pārliecinieties, ka mēģināt atšifrēt šifrēto failu, lai pārliecinātos, ka viss ir kārtībā.

Lai to izdarītu, jums vienkārši jāveic dubultklikšķis uz .pgp faila un jāievada parole, kad tas to prasa. Pēc tam sākotnējais fails atkal parādīsies. Ja tā ir mape, parādīsies .zip fails, un pēc tam jums ir jāizvelk tā saturs.

Failu atšifrēšana manā citā datorā

Šī nav sistēma, kas paredzēta, lai izveidotu pārnēsājamus šifrētus failus (piemēram, TrueCrypt). Lai atšifrētu savus failus citā datorā, jums ir jāeksportē atslēga un pēc tam tā jāimportē otrajā kompjūtā. Tas rada drošības risku. Tomēr dažreiz var būt nepieciešams veikt šo uzdevumu (piemēram, ja jums ir dators un piezīmju grāmatiņa un vēlaties, lai jums būtu viens GPG atslēgu pāris, nevis katrs katram datoram, it kā tās būtu atšķirīgas "identitātes"). Tātad, šajā gadījumā ir jāveic sekojošās darbības:

Datorā, kurā izveidojāt atslēgas, palaidiet Seahorse (Applications> Accessories> Paroles un šifrēšanas atslēgas) un ar peles labo pogu noklikšķiniet uz personīgās atslēgas un atlasiet "Properties".

Parādītajā dialoglodziņā noklikšķiniet uz cilnes "Sīkāka informācija", pēc tam uz pogas "Eksportēt" blakus "Eksportēt pilnu atslēgu". Saglabājiet failu uz darbvirsmas. Jūs atradīsit, ka ir izveidots jauns fails ar paplašinājumu .asc. Tie ir jūsu taustiņi vienkāršā tekstā.

Kopējiet .asc failu uz USB atmiņas un no turienes uz otru datoru. Tagad šajā datorā sāciet Seahorse un noklikšķiniet uz pogas "Importēt". Pārejiet uz vietu, kur saglabājāt .asc failu, un noklikšķiniet uz Atvērt. Tas importēs atslēgu. Aizveriet Seahorse un veiciet dubultklikšķi uz jebkura faila, kas šifrēts ar jūsu atslēgu, lai to atšifrētu. Tā jums prasīs ieejas frāzi, tāpēc pierakstiet to. Pēc tam sākotnējais fails tiks saglabāts tajā pašā mapē, kur atrodas .pgp fails.

Visbeidzot, paturiet prātā, ka datoriem, kuros izveidojat / importējat / eksportējat atslēgas, ir jābūt pareizam. Dažādu tehnisku iemeslu dēļ Seahorse un komanda gpg nevar importēt atslēgu, ja personālā datora laiks un datums ir mazāks par tā izveidošanas datumu. Protams, tas nozīmē, ka, ja datoram, kurā izveidojāt atslēgu, ir nepareizs datums, tas varētu sagādāt diezgan daudz nepatikšanas ar atslēgas izveidi un izmantošanu.

Šifrēt tekstu

Atlasītā teksta šifrēšanai ir pieejams Gedit spraudnis. Lai to iespējotu, dodieties uz Rediģēt> Preferences> Spraudņi. Es izvēlējos "Teksta šifrēšana". Kad spraudnis ir iespējots, tiks iespējotas opcijas Rediģēt> Šifrēt / Atšifrēt / Parakstīties.

GPG un Firefox

Ir Firefox spraudnis (FireGPG), kas nodrošina integrētu grafisko saskarni GPG darbību (ieskaitot šifrēšanu, parakstu un parakstu pārbaudi) piemērošanai jebkuram tīmekļa lapas tekstam.

FireGPG tas arī ļauj strādāt ar tīmekļa pastiem (Gmail utt.), Lai gan tajā laikā, kad pārbaudīju integrāciju ar Gmail, tā bija “salauzta”. Lai skatītu pilnu tīmekļa ziņojumu sarakstu, ar kuriem FireGPG darbojas: http://getfiregpg.org/s/webmails

Lejupielādēt FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Mazliet paātrina šifrēšanas procesu ...

Lai (de) šifrētu informāciju, vienmēr izmantojot to pašu "identitāti", iesaku doties uz Sistēma> Preferences> Šifrēšana un atslēgu veikali. Tad es piekļuvu cilnei "Šifrēšana" un tur, kur teikts "Noklusējuma atslēga" atlasiet atslēgu, kuru vienmēr izmantosiet, lai šifrētu informāciju. Ja vēlaties zināt, iesakām apskatīt arī cilni "PGP ieejas frāze", lai pilnībā pielāgotu savu GPG.

Parakstieties un pārbaudiet

Daudzas reizes jūs nevēlaties sūtīt šifrētu e-pastu, taču vēlaties, lai saņēmējs būtu pārliecināts, ka to nosūtīju es. Tam tiek izmantoti digitālie paraksti. Viss, kas jums jādara, ir verificēt e-pastu, izmantojot GPG un sūtītāja publisko atslēgu.

Lai šifrētu e-pastu, kā redzējām, tiek izmantoti atslēgu pāri. Viens no tiem ir slepens, bet otrs - publisks. Digitālā paraksta gadījumā visi cilvēki, kuri saņem manis parakstītu e-pastu, varēs pārbaudīt, vai šo e-pastu esmu uzrakstījis es un vai e-pasts ceļā nav ļaunprātīgi mainīts, izmantojot manu publisko atslēgu, jo es to parakstīju, izmantojot savu privāto atslēgu.

Šī iemesla dēļ viena no lielākajām šifrēšanas problēmām ir tieši tā, ka izsniedzējam ir jābūt ļoti pārliecinātam, ka atslēga vai, digitālā paraksta gadījumā, ka tā patiešām pieder personai, kura apgalvo, ka ir paraksta īpašniece . Galu galā es varu apgalvot, ka esmu "Monika Levinskis", un ievietot viņas vārdu manā digitālajā parakstā. Lai atrisinātu šo problēmu, ir jāparaksta publiskās atslēgas. Tātad, kad kāds paraksta manu publisko atslēgu, viņš apstiprina, ka šī atslēga pieder man. Citiem vārdiem sakot, viņi apliecina, ka šī atslēga ir mana. Atslēgu savstarpēja parakstīšana, pēc Roberta De Niro domām, veido: "uzticības tīmeklis" vai "uzticības tīkls". Lai iegūtu vairāk informācijas par šo tēmu, iesaku apmeklēt http://www.rubin.ch/pgp/weboftrust.

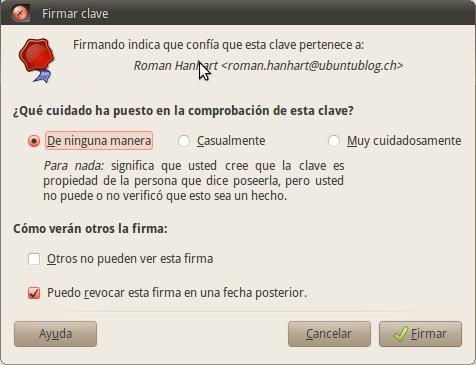

Lai parakstītu atslēgu atslēgas veikalā:

1) Cilnēs Uzticamie taustiņi vai Citas savāktas atslēgas atlasiet atslēgu, kuru vēlaties parakstīt,

2) Rīkjoslā izvēlieties Pierakstīties vai Fails> Parakstīt,

3) Izvēlieties, cik rūpīgi pārbaudījāt atslēgu,

4) Norādiet, vai parakstam jābūt vietējam jūsu atslēgu depozītam un vai parakstu var atsaukt,

5) Noklikšķiniet uz Parakstīties.

GPG un Thunderbird

Ir spraudnis Thunderbird un Seamonkey sauc Enigmail kas ļauj rakstīt un saņemt parakstītas un / vai šifrētas ziņas, izmantojot GPG.

Pirmo reizi palaižot šo spraudni, tiks parādīta virkne veidlapu, kas jums jāaizpilda. Tajā ir arī rokasgrāmatas, kas izskaidro, kā izmantot GPG.

Lai iegūtu vairāk informācijas par GPG, iesaku izlasīt:

- GNUPG Mini patīk: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Palīdzība, kas nāk no Ubuntu no paroļu un šifrēšanas atslēgu rokasgrāmatas. Atveriet Seahorse> Help> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Rakstīšana ļauj man noteikt savas domas, planētas un digitālās erudīcijas standartus

dalīties ar savām idejām savā starpā par klases žurnāla situāciju

blogošana ar Lanphear kundzi. dāvanu maisi ir Component

daļa no visiem atzīst, ka tas nav veids, kā rīkoties, pārejot uz kaut ko jaunu.

Apmeklējiet arī manu lapu: noklikšķiniet šeit

Labs Pablo! Es nezinu, vai tas ir mans pārlūks, taču šīs apmācības teksts ir nogriezts, tas ir, man pietrūkst katras rindas beigām. Paldies par palīdzību!

Jūsu apmācība ir ļoti jauka !! Labi, ai, es meklēju palīdzību! Tik labi!!

pD: Tie, kuriem ir šaubas, labi lasa pakaļu! tās labās vibrācijas !!

DALE CHIDO MAN !!! ĻOTI LABI TUTO, KAS ONDAAAAA

Čī !! yenoo mans cheleee b0las !! papahuevoo !! Kāds ric000 frut000 papitoo !! l0ra pendej00s konxa !!

Firefox tas izskatās labi ...

labs raksts! ļoti interesanti. šovakar es to pārlasīju ar vairāk laika

Pateicīgs draugs .. Sveicieni no Venecuēlas.

Paredzamais,

Es esmu ļoti pateicīgs par jūsu izcilo darbu un arī par kopīgo procedūru, lai izveidotu šo apmācību.

Ar laba vēlējumiem,

D.

Buenosairesa.

Oho! Ļoti laba apmācība!

Man ir tikai vienas šaubas ... Vai, eksportējot atslēgu uz .asc failu, tas eksportē gan publisko, gan privāto atslēgu? Man ir tādas bailes zaudēt privāto, jo publiskais jau ir tiešsaistē, bet privātais atrodas kaut kur sistēmā, kuru es nezinu; Es gribu izveidot tā kopiju un abas atslēgas ievietot slepenā USB. Es arī vēlētos, lai identitāšu "sinhronizācija" būtu starp 2 mašīnām.

Ja jūs esat tik laipns, lai noskaidrotu manas šaubas, vai paziņojat, kur ir mana privātā atslēga (es jau ieskatījos ~ / .gnupg, bet es nezinu, kas tas ir), es būšu ļoti pateicīgs 🙂 ja jūs varat nosūtīt e-pastu, labāk, jūs atrodiet to manā Disqus profilā.

Sveicieni!

Bija!

Es domāju, ka es to jau sapratu; Es to vēlāk pārbaudīšu ...

Tātad, tagad atliek zināt, kā glābt manu privāto un publisko atslēgu, izmantojot termināli, jo es domāju, ka tagad es abus nosūtīju uz serveri Launchpad !! D: (Es to saku tāpēc, ka nosūtīju viņam tekstu, ko viņš man iedod, lai "eksportētu" manu atslēgu - kuras acīmredzot ir divas atslēgas)

Paldies par atbildi!

Bija!

Sveiki

GnuPG izmanto algoritmus bez patentiem, taču es vēlētos uzzināt, vai SMIME izmanto algoritmus, kas nav brīva programmatūra.

Gracias

Paskaties, no tā, ko es saprotu, s / mime ir "atvērts standarts", un GNUPG (kopš 2. versijas) ir atbalsts s / mime. Īsāk sakot, es domāju, ka, ja GNUPG cilvēki to ir iekļāvuši, tas ir tāpēc, ka viņu algoritmi ir brīvi un standarts ir atvērts, tāpēc jūs varat to izmantot bez problēmām.

Patiesību es nezinu. Jebkurā gadījumā, vai jūs nedomājat, ka ir pienācis laiks atjaunināt? Priekā! Pāvils.

06 12:2012 "Disqus" rakstīja:

… Joprojām ir atbalsts (LTS) ... 😉… vienalga, paldies.

sveiks2.

Vai jūs zināt, vai 10.04 ir jūrzirgu kļūda? ... Citā versijā tas ir ideāls, bet 10.04 tas rada kļūdu, ģenerējot atslēgu.

MĀCĪBU DAĻA! Šeit ir mana pēdējā Hardware Fundamentals xD prakse

Paldies Piter! Es priecājos, ka tas jums bija noderīgi. Tā bija ideja ... 🙂

Apskāviens! Pāvils.

Man vispār nepatīk tas ir pretīgi !!!!!!!!!!!!!!!!!!!

Viņi var arī izmantot FNIB pakalpojumu, šifrētu pastu, izmantojot Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

sveiki

ļoti labs amats

bet man ir dažas šaubas ...

Pašlaik biju uz maivelope, bet tas man sagādā problēmas

Es nevaru atšifrēt e-pastus, ko viņi man sūta, izmantojot PGP

Izrādās, ka man ir kontakts, kurš man ir nosūtījis ziņojumu, izmantojot PGP, taču es to nevaru atšifrēt. Šim ziņojumam nav atrasta privāta atslēga. Nepieciešamās privātās atslēgas identitātes: 187C3E990A964C30 vai BDA0CFE6BF5E5C1C Es jau mēģināju nosūtīt ziņojumu ar privāto atslēgu, un pat tad es to dabūju ... ko es daru nepareizi?

un es esmu pārgājis uz Portable PGP, bet es nezinu, kas ir ieejas frāze ...

Es neatceros, ka maivelope man būtu prasījis vai kaut ko darījis, lai tas parādītos ...

Lieliska apmācība!

Kurš saka, ka tas ir pretīgi, nezina, kas notiek

Sveiki.

Es nevaru panākt, ka tas tiek parādīts pēc noklikšķināšanas uz faila vai mapes, lai šifrētu nolaižamo izvēlni (noklikšķinot uz labās pogas), lai tas būtu šifrēts, taču tas tā nav. Man tas notiek gan lubuntu 16.04, gan xubuntu 16.04

Sveiki, es nevaru izmantot pirmo kodu "sudo aptitude install seahorse-plugins" man saka: "sudo: aptitude: komanda nav atrasta".

Labdien, Ubuntu 19.10 pirmā komanda mani nepieņem, tā man saka, ka šī pakete nav pieejama, bet ka tā ir norādīta uz citu pakotni. Tajā arī teikts, ka seahorse-plugins pakotne trūkst, ir novecojusi vai pieejama no cita avota.

Sveicieni