|

फायली, मजकूर इ. चे एन्क्रिप्शन किंवा कूटबद्धीकरण. हे एक असे उपकरण आहे ज्यास सर्व लिनक्स वापरकर्त्यांनी जाणून घेतले पाहिजे आणि दुर्दैवाने, काही लोकांना दैनंदिन आधारावर माहित आणि वापरावे. जेव्हा आपण लिनक्सची प्रतिष्ठा "सुरक्षित ऑपरेटिंग सिस्टम" म्हणून विचार करता तेव्हा हे आश्चर्यकारक होते; हे आणखी एक साधन आहे जे आपली सुरक्षितता सुधारण्यासाठी लिनक्स आपल्या बोटावर ठेवते. आपण ते का वापरत नाही? अज्ञानाबाहेर? बरं, हे पोस्ट "अंतर" भरण्यासाठी येतेमाहिती एन्क्रिप्ट करण्याची सर्वात सोपी पद्धत म्हणजे ती आहे जीएनयू प्रायव्हसी गार्ड (जीपीजी) हे मिनी डोके व पाय पर्यंत उबंटूमध्ये त्याची स्थापना आणि हाताळणीचे वर्णन कसे करेल. हे लिहायला मला सुमारे 2 दिवस लागले, म्हणून मला आशा आहे की आपणास ते उपयुक्त वाटले. |

जीपीजी कसे कार्य करते

जीपीजी एक संकरित प्रणाली वापरते जी सममितीय आणि असममितिक कूटबद्धीकरण एकत्र करते.

असममितिक एन्क्रिप्शन नेहमी ए सह कार्य करते की जोडी. त्यातील एक तुम्ही आहात "सार्वजनिक" की आणि इतर आपण "खाजगी" की. त्याचे नाव दर्शविल्यानुसार, सार्वजनिक की आपल्याला ज्यांना एनक्रिप्टेड संदेश पाठवायचे आहेत त्यांना दिले जाऊ शकते आणि दुसर्याने ते पाहिले तर कोणताही धोका नाही, खरं तर, ते त्यांच्या प्रवेश सुलभ करण्यासाठी सामान्यत: सार्वजनिक सर्व्हरवर प्रकाशित केले जातात; दुसरीकडे, खाजगी की गुप्त असणे आवश्यक आहे आणि आपल्याला ती कोणाबरोबर सामायिक करण्याची आवश्यकता नाही. या सर्वांमधील सर्वात सुंदर गोष्ट म्हणजे आम्ही खाली पाहूया, दोन्ही की आपल्या वैयक्तिक डेटाच्या आधारे थेट जीपीजीद्वारे तयार केल्या आहेत. शेवटची पायरी म्हणजे "पासफ्रेज" द्वारे या दोन कळा "सील" करणे. तर, शेवटी, आपल्याला लक्षात ठेवलेला एकमेव संकेतशब्द म्हणजे आपला "सांकेतिक वाक्यांश".

स्वच्छ वर जात आहे, धन्यवाद असममितिक एनक्रिप्शन, एकदा संदेश कूटबद्ध करण्यासाठी प्रेषक प्राप्तकर्त्याची सार्वजनिक की वापरला, एकदा कूटबद्ध केला तर केवळ प्राप्तकर्त्याची खासगी की हा संदेश डिक्रिप्ट करण्यास सक्षम असेल, कारण ते फक्त त्यांनाच माहित आहेत. म्हणूनच, संदेश पाठविण्याची गोपनीयता प्राप्त झाली आहे: प्राप्तकर्ता वगळता कोणीही ते डीक्रिप्ट करू शकत नाही. की जोडीचा मालक संदेश कूटबद्ध करण्यासाठी त्यांची खाजगी की वापरत असल्यास, कोणीही त्यांची सार्वजनिक की वापरुन डीक्रिप्ट करु शकते. या प्रकरणात, प्रेषकाची ओळख आणि प्रमाणीकरण प्राप्त केले जाते., कारण हे माहित आहे की केवळ त्यानेच आपली खासगी की वापरली असावी (कोणीतरी चोरी केली नसती तर).

एक शेवटची टिप्पणी जी मला उल्लेख करायला आवडली ती म्हणजे असममित सिफरचा शोध लागला होता की एक्सचेंजची समस्या पूर्णपणे टाळा सममितीय सायफरची. सार्वजनिक की सह, प्रेषक आणि प्राप्तकर्त्यास वापरण्यासाठी असलेल्या की वर सहमत होणे आवश्यक नाही. गुप्त संप्रेषण सुरू करण्यापूर्वी प्रेषकांना प्राप्तकर्त्याच्या सार्वजनिक कीची एक प्रत मिळविणे आवश्यक आहे. इतकेच काय, तीच सार्वजनिक की आपल्या मालकाशी संप्रेषण करू इच्छित असलेल्या कोणालाही वापरली जाऊ शकते.

जीपीजी किती सुरक्षित आहे?

El अल्गोरिदम जीपीजी वापरलेले आहे डीएसए / एलगमल, कारण ते "विनामूल्य" आहे आणि त्यावर "मालकीचे" पेटंट पडत नाहीत.

च्या बद्दल की लांबी, वापरकर्त्याच्या आवश्यकतांवर अवलंबून असते. सुरक्षितता आणि प्रक्रिया ऑप्टिमायझेशन दरम्यान संतुलन आवश्यक आहे. की जितकी जास्त असेल तितका धोका कमी झाल्यास मेसेजमध्ये अडथळा आणल्यास डीकोड केले जाईल, परंतु प्रक्रियेची गणना करण्यास लागणारा वेळही वाढेल. GnuPG ची किमान आकार आवश्यक आहे 768 बिट, जरी अनेकांना वाटते की ते 2048 असावे (जी क्षणी GnuPG सह जास्तीत जास्त आहे). जेव्हा वेळेपेक्षा सुरक्षा अधिक प्राथमिकता असते, तेव्हा परवानगी असलेला सर्वात मोठा की आकार निवडण्याचा पर्याय असतो.

उबंटूवर जीपीजी स्थापित करीत आहे

उबंटू जीपीजीसह "बॉक्समधून बाहेर" येतो आणि जीपीजीसाठी सीहॉर्स म्हणतात ग्राफिकल इंटरफेस. सीहॉर्समध्ये प्रवेश करण्यासाठी आम्हाला फक्त अॅप्लिकेशन> अॅक्सेसरीज> संकेतशब्द आणि कूटबद्धीकरण की वर जावे लागेल.

त्यापूर्वी मी टर्मिनल उघडण्याची आणि टाइप करण्याची शिफारस करतो.

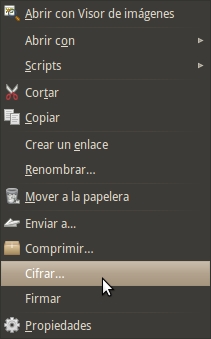

sudo योग्यता स्थापित सीहॉर्स-प्लगइन्स sudo killall nautilus

हे काय करते आम्हाला परवानगी देते जीपीजीला नॉटिलसमध्ये समाकलित करा. आतापासून, जर आपण फाईलवर राइट-क्लिक केले तर आपल्याला आणखी दोन पर्याय दिसतील: "कूटबद्ध करा" आणि "चिन्ह". आम्ही खाली ही नवीन साधने कशी वापरायची ते पाहू.

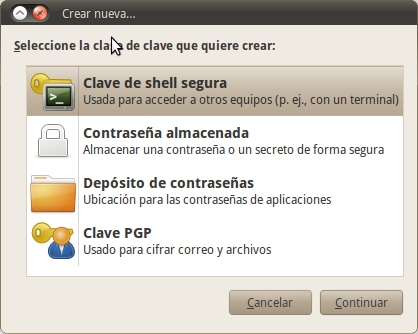

कळा तयार करा

संदेश आणि फाईल कूटबद्ध करणे सुरू करण्यापूर्वी, जसे आपण पाहिले, प्रथम आमच्या असममित की आणि आपली "सांकेतिक वाक्यांश" तयार करणे आवश्यक आहे. हे करण्यासाठी आम्ही अनुप्रयोग> उपसाधने> संकेतशब्द आणि कूटबद्धीकरण की वर जा. तिथे गेल्यावर आपण फाईल> नवीन> पीजीपी की वर जाऊ.

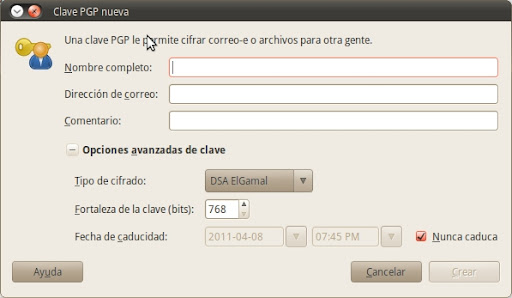

त्यानंतर सिस्टम आमच्यामध्ये प्रवेश करण्यास सांगेल नाव, ईमेल पत्ता आणि एक टिप्पणी. नंतरचे पर्यायी आहेत, तर पहिले दोन अनिवार्य आहेत. निवडलेला ईमेल पत्ता वैध असावा, कारण त्याचा वापर वापरकर्ता अभिज्ञापकास सही करण्यासाठी केला जाईल. हा पत्ता कोणत्याही प्रकारे सुधारित केल्यास, स्वाक्षरी संबंधित नाहीत. या डेटाच्या आधारे कळा व्युत्पन्न केल्या जातील.

विभागात प्रगत पर्याय की, आपण विविध प्रकारचे एन्क्रिप्शन निवडू शकता. शिफारस केलेले एक "डीएसए एल्गामल 768 बिट्स" आहे परंतु मी शिफारस करतो की आपण ते "डीएसए एल्गामल 2048 बिट्स" मध्ये बदला कारण ते पुरेसे सुरक्षित आणि लवचिक मानले जाते. कालबाह्यता तारीख ही एनक्रिप्शन किंवा स्वाक्षरी ऑपरेशन्ससाठी की यापुढे उपयुक्त नसलेली तारीख आहे. यासाठी 6 महिने वाजवी वेळ आहे. या कालावधीनंतर आपल्याला कालबाह्यता तारीख बदलण्याची किंवा नवीन की किंवा उपकी तयार करावी लागेल.

शेवटचा टप्पा म्हणजे संकेतशब्द प्रविष्ट करणे. "संकेतशब्द" या शब्दासाठी अँग्लो-सॅक्सन शब्दांमधील फरक लक्षात घ्या: संज्ञापासवर्डThe टर्म while असताना «संकेतशब्द» दर्शवितोसांकेतिक वाक्यांशA दर्शवते एक «वाक्य वाटेत ". म्हणून हा संकेतशब्द एकापेक्षा जास्त शब्दांनी बनलेला असणे आवश्यक आहे. संकेतशब्द प्रभावी (सुरक्षित) होण्यासाठी, आपण हे करणे आवश्यक आहे:

लांब असणे;

अप्परकेस, लोअरकेस आणि संख्या एकत्र करा;

विशिष्ट वर्ण (अक्षरे नसलेले) असतात;

अंदाज करणे कठिण आहे. म्हणून नावे, महत्त्वपूर्ण तारखा, दूरध्वनी क्रमांक, कागदजत्र क्रमांक वगळता अन्य ...

सर्वसाधारणपणे, एक मजबूत संकेतशब्द तयार करण्यासाठी वजाबाकी, संख्या, इतर नॉन-अल्फान्यूमेरिक अक्षरे इत्यादीसह अक्षरे समाविष्ट करणे चांगले.. शब्द आणि वाक्ये निवडताना आपण ते अगदी स्पष्ट शब्द किंवा महत्त्वपूर्ण तारख टाळल्या पाहिजेत आणि पुस्तके किंवा प्रसिद्ध वाक्यांशांचे कोट कधीही वापरु नये. ते म्हणाले की, आपण निवडलेला संकेतशब्द पुरेसा अवघड आहे याची खात्री करुन घेणे आवश्यक आहे की "ब्रेट फोर्स अटॅक" किंवा "शब्दकोष हल्ला" द्वारे तो भंग होऊ शकत नाही, परंतु तो लक्षात ठेवणे आपल्यासाठी पुरेसे सोपे आहे. जर आपण एखादा संकेतशब्द विसरला असेल तर आमची की पूर्णपणे निरुपयोगी होईल आणि त्यासह असलेले क्रिप्टोग्राम एन्क्रिप्ट केलेले, अनिर्दिष्ट आहेत. ही शक्यता पाहता, कळासह नेहमीच निरस्तीकरण प्रमाणपत्र तयार करण्याची शिफारस केली जाते.

एकदा सर्व आवश्यक डेटा प्रविष्ट झाल्यानंतर, की निर्मितीची प्रक्रिया सुरू होते, ज्या आपल्या संगणकाच्या किल्ल्यांच्या आकारावर आणि वेगानुसार बराच वेळ घेतात. या प्रक्रियेदरम्यान प्रोग्राम यादृच्छिक डेटा संकलित करतो जो तो कळा व्युत्पन्न करण्यासाठी वापरतो. एकदा ते संपल्यावर, सेहॉर्स बंद होईल.

सार्वजनिक की सर्व्हर

माझ्या सार्वजनिक की प्रकाशित करा

सार्वजनिक की सर्व्हर तंतोतंत सार्वजनिक की वितरीत करण्यासाठी वापरले जातात. अशाप्रकारे, डेटाबेसमध्ये एखाद्याला (नाव किंवा ईमेलद्वारे) शोधणे आणि त्यांना कूटबद्ध संदेश पाठविण्यासाठी त्यांच्या सार्वजनिक की शोधणे खूप सोपे आहे (केवळ तो / ती डिक्रिप्ट होऊ शकते).

या सर्व्हरवर आपली सार्वजनिक की "अपलोड" करण्यासाठी आपल्याला फक्त सिहॉर्स उघडणे आवश्यक आहे, आपली की निवडा आणि रिमोट> सिंक्रोनाइझ आणि कळा प्रकाशित करा. एक चेतावणी दिसेल की यामुळे निवडलेल्या सार्वजनिक कीच्या प्रकाशनास कारणीभूत ठरेल.

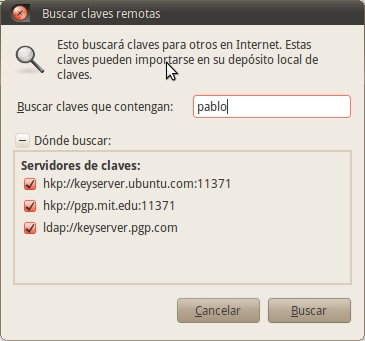

माझ्या मित्रांच्या सार्वजनिक की मिळवा

सीहॉर्स उघडा आणि मेनू रिमोट> रिमोट की शोधा. आपण शोधत असलेल्या व्यक्तीचे नाव किंवा ईमेल प्रविष्ट करा. त्यानंतर संबंधित की निवडा. जेव्हा आपण समाप्त कराल तेव्हा आपल्याला दिसेल की नवीन की "अन्य की" टॅबमध्ये जोडली गेली आहे.

(डी) फायली आणि फोल्डर्स कूटबद्ध करणे

एकदा की जोडी तयार झाली की फायली कूटबद्ध आणि डिक्रिप्ट करणे अगदी सोपे आहे. आपल्याला फक्त एक फाईल निवडायची आहे, राइट क्लिक करा आणि "एनक्रिप्ट" निवडा.

दिसणार्या संवादात, आपण यापूर्वी तयार केलेली की निवडा आणि ओके क्लिक करा.

आपण एन्क्रिप्ट करण्यासाठी फोल्डर निवडल्यास, ते आपणास फोल्डरमध्ये प्रत्येक फाइल स्वतंत्रपणे कूटबद्ध करू इच्छित असल्यास विचारू शकेल किंवा नंतर एक एनक्रिप्टेड फाइल बनविणे पसंत करा.. दुसरा पर्याय बर्याच बाबतीत सर्वोत्तम आहे.

आपण फाइल कूटबद्ध करत असल्यास, एकदा कूटबद्धीकरण पूर्ण झाल्यास, आपण त्याच नावाची फाइल तयार केली पाहिजे परंतु विस्तार .pgp सह. एकदा प्रक्रिया संपल्यानंतर आपण जुनी फाईल हटवू शकता. आपण फोल्डर एनक्रिप्ट केले असल्यास, आपल्याला दोन नवीन फायली सापडतील: एक्सटेंशन .pgp सह एन्क्रिप्टेड आवृत्ती आणि फोल्डरच्या मूळ आवृत्तीसह .zip फाइल. एन्क्रिप्शननंतर दोन्ही पिन आणि मूळ फोल्डर हटविले जाऊ शकतात.

सुरक्षिततेच्या कारणास्तव, फाइल्सची विनाएनक्रिप्टेड आवृत्त्या फक्त रीसायकल बिनवर पाठविण्याऐवजी कायमची हटविली पाहिजेत. परंतु सर्वकाही ठीक आहे हे पाहण्यासाठी प्रथम एन्क्रिप्टेड फाईल डीक्रिप्ट करण्याचा प्रयत्न करा.

हे करण्यासाठी, आपल्याला फक्त .pgp फाईलवर डबल क्लिक करावे लागेल आणि संकेतशब्द विचारेल तेव्हा ते प्रविष्ट करा. मूळ फाईल नंतर पुन्हा दिसून येईल. जर ते फोल्डर असेल तर .zip फाइल दिसून येईल आणि त्यानंतर आपण त्यातील सामग्री काढणे आवश्यक आहे.

माझ्या अन्य संगणकावर फायली डिक्रिप्ट करणे

पोर्टेबल एनक्रिप्टेड फायली तयार करण्यासाठी डिझाइन केलेली ही प्रणाली नाही (म्हणून ट्रूक्रिप्ट). दुसर्या संगणकावर आपल्या स्वतःच्या फायली डिक्रिप्ट करण्यासाठी, आपल्याला आपली की निर्यात करावी लागेल आणि नंतर ती दुसर्या संगणकात आयात करावी लागेल. हे एक सुरक्षा जोखीम प्रतिनिधित्व करते. तथापि, कधीकधी हे कार्य करणे आवश्यक असू शकते (उदाहरणार्थ, आपल्याकडे पीसी आणि नोटबुक असल्यास आणि आपल्याकडे एकच कॉम्प्यूटर जीपीजी की जोडी असू इच्छित असेल तर ती वेगळी "ओळख" असल्यासारखे प्रत्येक कॉम्प्यूटरसाठी नसतील). तर, त्या प्रकरणात पुढील चरणांचे अनुसरण कराः

संगणकावर जिथे आपण कळा तयार केल्या तेथे सीहॉर्स (अनुप्रयोग> Accessक्सेसरीज> संकेतशब्द आणि कूटबद्धीकरण की) लाँच करा आणि आपल्या वैयक्तिक की वर राइट-क्लिक करा आणि "गुणधर्म" निवडा.

दिसणार्या डायलॉग बॉक्समध्ये, "तपशील" टॅबवर क्लिक करा, नंतर "निर्यात पूर्ण की" च्या पुढील "निर्यात" बटणावर क्लिक करा. आपल्या डेस्कटॉपवर फाईल सेव्ह करा. आपल्याला आढळेल की एक्सटेंशन .ass सह नवीन फाईल तयार केली गेली आहे. साध्या मजकूरात त्या आपल्या कळा आहेत.

यूएसबी स्टिकवर .ac फाइल कॉपी करा आणि तेथून दुसर्या संगणकावर. आता त्या संगणकावर सेहॉर्स सुरू करा आणि "आयात" बटणावर क्लिक करा. आपण .asc फाइल कोठे सेव्ह केली तेथे नेव्हिगेट करा आणि "उघडा" क्लिक करा. हे की आयात करेल. सीहॉर्स बंद करा आणि डिक्रिप्ट करण्यासाठी आपल्या कीसह एन्क्रिप्ट केलेल्या कोणत्याही फाईलवर डबल क्लिक करा. हे आपल्याला पासफ्रेज विचारेल, म्हणून ते लिहून घ्या. यानंतर, मूळ फाइल त्याच फोल्डरमध्ये जतन केली जाईल जिथे .pgp फाईल आहे.

अखेरीस, लक्षात ठेवा की आपण ज्या संगणकांच्या की आयात करता / आयात करता / करता त्या संगणकांची वेळ व तारीख बरोबर असणे आवश्यक आहे. विविध तांत्रिक कारणांसाठी, पीसीवरील वेळ व तारीख तयार होण्याच्या तारखेपेक्षा कमी असल्यास, सेहर्स आणि जीपीजी कमांड की आयात करू शकत नाही. अर्थात याचा अर्थ असा आहे की आपण की बनविलेल्या संगणकावर चुकीची तारीख असल्यास, की तयार करण्यात आणि वापरण्यात आपल्याला थोडा त्रास होऊ शकेल.

मजकूर कूटबद्ध करा

निवडलेले मजकूर कूटबद्ध करण्यासाठी एक गेडीट प्लगइन आहे. ते सक्षम करण्यासाठी, संपादन> प्राधान्ये> प्लगइनवर जा. मी "मजकूर कूटबद्धीकरण" निवडले. एकदा प्लग-इन सक्षम झाल्यानंतर, संपादन> कूटबद्ध / डिक्रिप्ट / साइन मधील पर्याय सक्षम होतील.

जीपीजी आणि फायरफॉक्स

फायरफॉक्ससाठी एक प्लग-इन आहे (फायरजीपीजी) जीपीजी ऑपरेशन्स (डी) कूटबद्धीकरण, स्वाक्षरी आणि स्वाक्षरी पडताळणीसह) वेब पृष्ठावरील कोणत्याही मजकूरावर लागू करण्यासाठी एकात्मिक ग्राफिकल इंटरफेस प्रदान करते.

फायरजीपीजी हे वेबमेलसह कार्य करण्यास देखील अनुमती देते (जीमेल, इ.), जरी मी त्यावेळी त्याची चाचणी केली होती जीमेल बरोबरचे एकत्रिकरण “तुटलेले” होते. फायरजीपीजी कार्य करीत असलेल्या वेबमेलची संपूर्ण यादी पाहण्यासाठीः http://getfiregpg.org/s/webmails

फायरजीपीजी डाउनलोड करा: http://getfiregpg.org/stable/firegpg.xpi

कूटबद्धीकरण प्रक्रियेस थोडा वेग वाढवित आहे ...

नेहमी समान "ओळख" वापरुन माहिती डीफॉल्ट करण्यासाठी (डी), आपण सिस्टम> प्राधान्ये> कूटबद्धीकरण आणि की स्टोअरमध्ये जाण्याची शिफारस करतो. मग मी "एनक्रिप्शन" टॅबवर प्रवेश केला आणि जिथे ते "डीफॉल्ट की" म्हणते आपण नेहमीच एनक्रिप्ट माहिती (डी) वर वापरत असलेली की निवडा. आपण उत्सुक असल्यास, मी शिफारस करतो की आपण आपल्या जीपीजीला जास्तीत जास्त ट्यून करण्यासाठी "पीजीपी पासफ्रेज" टॅब देखील पहा.

स्वाक्षरी करा आणि सत्यापित करा

बर्याच वेळा, आपण कूटबद्ध ईमेल पाठवू इच्छित नाही, परंतु आपण प्राप्तकर्त्यास हे निश्चित केले पाहिजे की मीच त्याने पाठविले आहे. त्यासाठी डिजिटल स्वाक्षर्या वापरल्या जातात. आपल्याला जीपीजी आणि प्रेषकांची सार्वजनिक की वापरून ईमेल सत्यापित करण्याची आवश्यकता आहे.

ईमेल कूटबद्ध करण्यासाठी, आम्ही पाहिले म्हणून की चा एक जोड वापरला आहे. त्यातील एक रहस्य आणि दुसरा सार्वजनिक आहे. डिजिटल स्वाक्षरीच्या बाबतीत, माझ्याद्वारे स्वाक्षरी केलेले ईमेल प्राप्त करणारे सर्व लोक हे सत्यापित करण्यास सक्षम असतील की हे ईमेल माझ्याद्वारे लिहिले गेले आहे आणि माझी सार्वजनिक की वापरुन, ईमेलने दुर्दैवाने ईमेलमध्ये काही बदल केले नव्हते, कारण मी माझी खासगी की वापरुन त्यावर स्वाक्षरी केली आहे..

या कारणास्तव, एनक्रिप्शनची एक मोठी समस्या तंतोतंत आहे की जारीकर्त्यास याची खात्री असणे आवश्यक आहे की की किंवा, डिजिटल स्वाक्षरीच्या बाबतीत, ती खरोखरच मालक असल्याचा दावा करणार्या व्यक्तीची आहे स्वाक्षरी. तरीही, मी "मोनिका लेविन्स्की" असल्याचा दावा करू शकतो आणि तिचे नाव माझ्या डिजिटल स्वाक्षरीमध्ये ठेवू शकतो. या समस्येचे निराकरण करण्यासाठी, सार्वजनिक कींवर स्वाक्षरी आहे. तर, जेव्हा कोणी माझ्या सार्वजनिक कीवर स्वाक्षरी करतो तेव्हा ते पुष्टी करतात की ती की माझ्या मालकीची आहे. दुस words्या शब्दांत, ही कळा माझी आहे यावर ते भर देत आहेत. रॉबर्ट डी निरो च्या मते परस्पर परस्पर स्वाक्षरी केल्या, एक: "विश्वासार्ह वेब" किंवा "विश्वासार्ह नेटवर्क". या विषयावरील अधिक माहितीसाठी मी तुम्हाला भेट देण्याची शिफारस करतो http://www.rubin.ch/pgp/weboftrust.

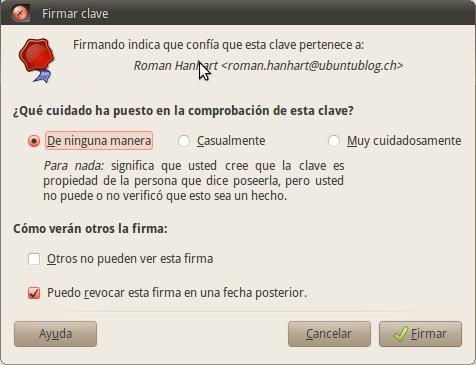

आपल्या कीस्टोरमध्ये की साइन करण्यासाठी:

1) आपण विश्वसनीय की किंवा इतर संकलित की टॅबमधून स्वाक्षरी करू इच्छित की निवडा,

२) टूलबार किंवा फाइल> साइन वर चिन्ह निवडा.

)) तुम्ही किती छान तपासले, ते निवडा.

)) स्वाक्षरी आपल्या की ठेवीवर स्थानिक असावी आणि आपली स्वाक्षरी मागे घेता येऊ शकते तर ते दर्शवा,

5) साइन क्लिक करा.

जीपीजी आणि थंडरबर्ड

तेथे थंडरबर्ड आणि सीमोनकी नावाचे प्लग-इन आहे Enigmail जीपीजी वापरून आपल्याला साइन इन केलेले आणि / किंवा एन्क्रिप्टेड संदेश लिहिण्यास आणि प्राप्त करण्यास अनुमती देते.

आपण प्रथमच हे प्लग-इन चालवत असताना फॉर्मची मालिका दिसून येईल की आपण पूर्ण केलेच पाहिजे. यात जीपीजी कसे वापरावे हे स्पष्ट करणारे मार्गदर्शक देखील समाविष्ट आहेत.

जीपीजी बद्दल अधिक माहितीसाठी मी वाचनाची शिफारस करतो:

- GNUPG मिनी आवडले: http://www.dewinter.com/gnupg_howto/spanish/index.html

- संकेतशब्द आणि एन्क्रिप्शन की च्या मॅन्युअलमधून उबंटूमध्ये मदत मिळते. सीहॉर्स> मदत> अनुक्रमणिका उघडा.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

लेखन मला माझे विचार, ग्रह व डिजिटल इरोडिशन मानदंडांचे मुख्यमंत्रण ठेवू देते

क्लासरूम वेब लॉग परिस्थितीवर त्यांच्या कल्पना एकमेकांशी सामायिक करा

श्रीमती लॅनफियर यांच्यासमवेत ब्लॉगिंग. भेटवस्तू पिशव्या घटक आहेत

सर्वांचा एक भाग म्हणजे नवीन गोष्टीवर स्विच करण्याचा मार्ग नाही.

माझ्या पृष्ठास भेट द्या: इथे क्लिक करा

चांगले पाब्लो! हा माझा ब्राउझर आहे की नाही हे मला माहित नाही, परंतु या ट्यूटोरियलचा मजकूर कापला आहे, म्हणजेच मला प्रत्येक ओळीचा शेवट चुकला आहे. मदतीबद्दल धन्यवाद!

आपले ट्यूटोरियल खूप छान आहे !! शुभ, मी मदतीसाठी शोधत आहे! खूप छान!!

पीडी: ज्यांना शंका आहे त्यांनी चांगले गाढवे वाचल्या आहेत! त्या चांगल्या व्हाईब्स !!

DALE CHIDO MAN !!! खूप चांगले टू ओन्डाएएएए

ची !! येनु माझा चेली बी ० !! पापाहुवु !! काय रिच 0 फ्रूट 000 पेपिटू !! l000ra पेंडेज0 चे कॉन्क्सा !!

फायरफॉक्समध्ये ते चांगले दिसते ...

चांगला लेख! अतिशय मनोरंजक. आज रात्री मी अधिक वेळ पुन्हा वाचतो

कृतज्ञ मित्र .. व्हेनेझुएलाच्या हार्दिक शुभेच्छा.

अंदाज,

मी आपल्या उत्कृष्ट कार्याबद्दल आणि हे ट्यूटोरियल तयार करण्यासाठी प्रक्रियेचे संकलन सामायिक केल्याबद्दल त्यांचे आभारी आहे.

शुभेच्छा,

D.

अर्जेटिना

व्वा! खूप चांगले ट्यूटोरियल!

मला फक्त एक शंका आहे ... जेव्हा मी .asc फाइलवर माझी की निर्यात करतो तेव्हा ती सार्वजनिक आणि खाजगी की दोन्ही निर्यात करते? मला खाजगी गमावण्याची भीती आहे, कारण सार्वजनिक आधीपासूनच ऑनलाइन आहे, परंतु खासगी ही कुठेतरी अशी आहे जी मला माहित नाही; मला त्याची एक प्रत बनवायची आहे आणि गुप्त यूएसबी मध्ये दोन कळा आहेत. तसेच, मला 2 मशीन्समधील ओळखीचे ते "सिंक्रोनाइझेशन" आवडेल.

आपण माझ्या संशयाचे स्पष्टीकरण करण्यास इतके दयाळू असल्यास, किंवा माझी खासगी की कोठे आहे हे जाहीर करण्यासाठी (मी आधीपासून ~ / .gnupg मध्ये पाहिले होते परंतु मला ते माहित नाही) मी खूप आभारी आहे-जर आपण ईमेल पाठवू शकता तर चांगले, आपण ते माझ्या डिस्कस प्रोफाइलमध्ये सापडेल.

धन्यवाद!

जाड!

मला वाटते की आधीपासूनच मला त्याची हँग मिळाली आहे; मी याबद्दल नंतर चाचणी घेईन ...

तर, आता टर्मिनलद्वारे माझी खासगी आणि सार्वजनिक की कशी वाचवायची हे जाणून घेणे बाकी आहे, कारण माझा असा विश्वास आहे की आता मी लाँचपॅडमधील सर्व्हरवर पाठविले आहे !! डी: (मी ते सांगतो कारण मी त्याला माझा मजकूर "निर्यात" करण्यासाठी पाठविलेला मजकूर पाठविला होता - उघडपणे दोन की आहेत -)

तुमच्या उत्तराबद्दल धन्यवाद!

जाड!

हाय,

GnuPG पेटंट-रहित अल्गोरिदम वापरते, परंतु मला हे जाणून घ्यायचे आहे की SMIME विनामूल्य सॉफ्टवेअर नसलेले अल्गोरिदम वापरते का.

धन्यवाद

पहा, मी जे समजतो त्यावरून s / mime हे "मुक्त मानक" आहे आणि GNUPG (आवृत्ती 2 पासून) s / mime चे समर्थन आहे. थोडक्यात, मला असे वाटते की जर GNUPG मधील लोकांनी हे समाविष्ट केले असेल तर ते असे आहे की त्यांचे अल्गोरिदम विनामूल्य आहेत आणि मानक उघडे आहे, म्हणून आपण याचा उपयोग अडचणीशिवाय करू शकता.

सत्य मला माहित नाही. असो, अद्यतनित करण्याची वेळ आली आहे असे आपल्याला वाटत नाही? चीअर्स! पॉल.

06/12/2012 18:06 वाजता, «डिस्कस» लिहिले:

… अद्याप समर्थन आहे (एलटीएस)… 😉… तरीही धन्यवाद.

हाय2.

10.04 वर सीहॉर्स बग असल्यास आपल्याला माहित आहे काय?… दुसर्या आवृत्तीमध्ये ते परिपूर्ण आहे परंतु 10.04 मध्ये की व्युत्पन्न करताना त्रुटी देते.

शिकवणीचे पीक! हार्डवेअर फंडामेंटल xD चा माझा शेवटचा सराव येथे आहे

धन्यवाद पिटर! मला आनंद आहे की तो तुमच्यासाठी उपयुक्त होता. ही कल्पना होती ... 🙂

मिठी! पॉल.

मला ते अजिबात घृणास्पद वाटत नाही !!!!!!!!!!!!!!!!!!!

ते स्विफ्टकोइन्सच्या माध्यमातून एफएनआयबी सेवा, एन्क्रिप्टेड मेल देखील वापरू शकतात.

http://www.youtube.com/watch?v=U3_pMGXlOMM

हॅलो

खूप चांगली पोस्ट

पण मला काही शंका आहेत ...

मी सध्या माईलोपवर होतो पण यामुळे मला समस्या येत आहेत

त्यांनी पीजीपीचा वापर करून त्यांनी मला पाठविलेल्या ईमेल मी डीक्रिप्ट करू शकत नाही

असे दिसून आले की माझा संपर्क आहे ज्याने पीजीपीचा वापर करून मला संदेश पाठविला आहे परंतु मी त्यास डिक्रिप्ट करू शकत नाही, मला हे समजते: त्रुटी! या संदेशासाठी कोणतीही खासगी की आढळली नाही. आवश्यक खासगी की ओळखः 187C3E990A964C30 किंवा BDA0CFE6BF5E5C1C मी आधीच खासगी की बरोबर एक संदेश पाठविण्याचा प्रयत्न केला आहे आणि मला ते प्राप्त झाले आहे ... मी काय चूक करीत आहे?

आणि मी पोर्टेबल पीजीपी वर स्विच केले आहे परंतु मला सांकेतिक वाक्यांश काय आहे ते माहित नाही ...

मला आठवत नाही की माईलोपमध्ये त्याने मला विचारले किंवा मी ते करण्यासाठी काहीतरी केले ...

मस्त ट्यूटोरियल!

जो कोणी हे घृणास्पद आहे असे म्हणतो काय चालले आहे हे माहित नाही

नमस्कार!

ड्रॉप-डाउन एन्क्रिप्ट करण्यासाठी फाइल किंवा फोल्डर क्लिक केल्यावर मी ते दिसू शकत नाही (उजवे बटणावर क्लिक करून) जेणेकरून ती एनक्रिप्ट होईल, परंतु तसे होत नाही. हे माझ्यासाठी लुबंटू 16.04 आणि झुबंटू 16.04 या दोहोंवर होते

हाय, मी "sudo योग्यता स्थापित सीहॉर्स-प्लगइन्स" पहिला कोड वापरू शकत नाही: "sudo: योग्यता: आज्ञा सापडली नाही".

नमस्कार, उबंटू १. .१० मध्ये पहिली आज्ञा मला स्वीकारत नाही, हे सांगते की हे पॅकेज उपलब्ध नाही परंतु ते दुसर्या पॅकेजकडे संदर्भित आहे. हे असे देखील म्हणते की सीहॉर्स-प्लगइन्स पॅकेज गहाळ आहे, अप्रचलित आहे किंवा दुसर्या स्रोताकडून उपलब्ध आहे.

कोट सह उत्तर द्या