Google मेघ कार्यसंघाच्या विकसकांनी असुरक्षा ओळखली आहे (सीव्हीई -2019-9836) एएमडी एसईव्ही तंत्रज्ञानाच्या अंमलबजावणीमध्ये (सुरक्षित एनक्रिप्टेड आभासीकरण), जे या तंत्रज्ञानासह संरक्षित डेटाशी तडजोड करू शकते.

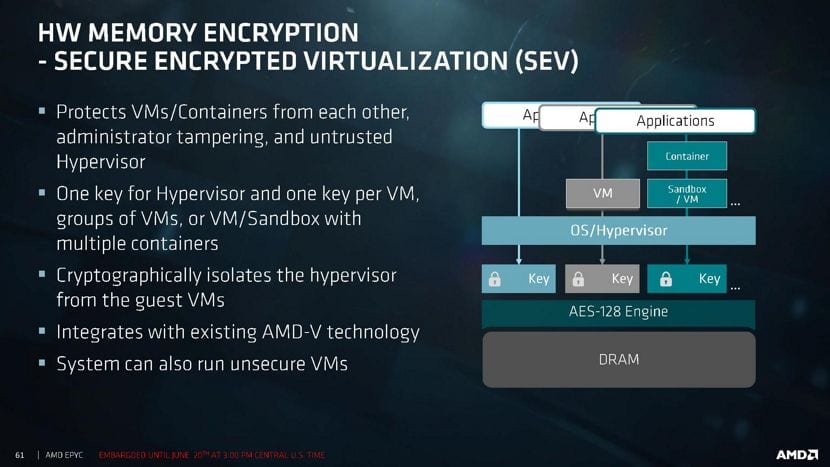

हार्डवेअर स्तरावर एएमडी एसईव्हीई व्हर्च्युअल मशीनची पारदर्शक मेमरी एन्क्रिप्शन प्रदान करते, जिथे फक्त सद्य अतिथी सिस्टमला डिक्रिप्टेड डेटामध्ये प्रवेश असतो, तर उर्वरित व्हर्च्युअल मशीन्स आणि हायपरवाइजर जेव्हा या मेमरीमध्ये प्रवेश करतात तेव्हा त्यांना कूटबद्ध डेटाचा एक संच मिळतो.

आढळलेली समस्या PDH खाजगी कीची सामग्री पूर्णपणे पुनर्संचयित करण्यास अनुमती देते जी मुख्य ऑपरेटिंग सिस्टमसाठी उपलब्ध नसलेल्या स्वतंत्र संरक्षित पीएसपी (एएमडी सुरक्षा प्रोसेसर) प्रोसेसरच्या स्तरावर प्रक्रिया केली जाते.

पीडीएच की ठेवून, हल्लेखोर सत्र की आणि गुप्त क्रम पुनर्संचयित करू शकतो आभासी मशीन तयार करताना आणि एनक्रिप्टेड डेटामध्ये प्रवेश करताना निर्दिष्ट केले.

लंबवर्तुळाकार वक्रांच्या अंमलबजावणीतील त्रुटींमुळे असुरक्षा उद्भवते (ईसीसी) कूटबद्धीकरणासाठी वापरली जाते जी वक्रांचे मापदंड पुनर्संचयित करण्यासाठी हल्ल्याला अनुमती देते.

संरक्षित आभासी मशीनच्या स्टार्ट कमांडच्या अंमलबजावणी दरम्यान, आक्रमणकर्ता एनआयएसटीने शिफारस केलेल्या पॅरामीटर्सशी जुळत नसलेले कर्व्ह पॅरामीटर्स पाठवू शकतो, ज्यामुळे डेटासह गुणाकार ऑपरेशनमध्ये लो-ऑर्डर पॉईंट व्हॅल्यूजचा उपयोग होईल. खासगी की.

एसईव्हीची अंडाकृती वक्र (ईसीसी) अंमलबजावणी अवैध वक्र हल्ल्यासाठी असुरक्षित असल्याचे आढळले. बूट स्टार्ट कमांडवर, आक्रमणकर्ता पाठवू शकतो

लहान ऑर्डर ईसीसी पॉईंट्स अधिकृत एनआयएसटी कर्व्हमध्ये नसतात आणि ते एसईव्ही फर्मवेअरला स्केलर फर्मवेअरच्या खासगी डीएचने लहान ऑर्डर पॉईंटची गुणाकार करण्यास भाग पाडतात.

पुरेसा मॉड्यूलर कचरा गोळा करून, आक्रमणकर्ता संपूर्ण पीडीएच खासगी की पुनर्प्राप्त करू शकतो. पीडीएच सह, एक हल्लेखोर सत्र की पुनर्प्राप्त करू शकतो आणि आभासी मशीनची गुप्त प्रक्षेपण करू शकतो. यामुळे एसईव्हीने दिलेली गोपनीयतेची हमी खंडित होते.

ईसीडीएच प्रोटोकॉलची सुरक्षा थेट व्युत्पन्न प्रारंभ बिंदूच्या क्रमावर अवलंबून असते वक्राचे, ज्यांचे स्वतंत्र लॉगरिथम एक अतिशय जटिल कार्य आहे.

एएमडी एसईव्ही वातावरणास प्रारंभ करण्याच्या एका चरणात, वापरकर्त्याकडून प्राप्त केलेले पॅरामीटर्स खासगी कीसह गणनामध्ये वापरले जातात.

थोडक्यात, दोन गुणांचे गुणन करण्याचे ऑपरेशन केले जाते, त्यातील एक खाजगी कीशी संबंधित आहे.

जर दुसरा बिंदू निम्न-ऑर्डरच्या मुख्य संख्येचा संदर्भ घेत असेल तर आक्रमणकर्ता सर्व संभाव्य मूल्यांची यादी करुन पहिल्या बिंदूचे (मादिकाचे बिट्स एक्सपेंसीनेशन मॉड्यूलो ऑपरेशनमध्ये वापरले जाणारे) निश्चित करू शकतो. अवशेषांवरील चिनी प्रमेय वापरून खासगी की निश्चित करण्यासाठी प्राइम नंबरचे निवडलेले तुकडे एकत्र केले जाऊ शकतात.

अवैध वक्र हल्ला जेथे ईसीडीएच पॉइंट्सचे गुणाकार भिन्न वक्रांवर केले जातात - भिन्न पॅरामीटर्स (ए, बी). "बी" पॅरामीटर वापरला नसल्यामुळे पॉईंट फंक्शनच्या लहान वेयर्सट्रास बेरीजमध्ये हे शक्य झाले आहे.

या वक्र वर, बिंदूला एक लहान प्राथमिक ऑर्डर दिली जाते. छोट्या ऑर्डर पॉइंटसाठी सर्व संभाव्य मूल्यांचा प्रयत्न करून, आक्रमणकर्ता खाजगी स्केलर बिट्स (ऑर्डरमध्ये फेरबदल) पुनर्प्राप्त करू शकतो.

आवृत्ती 0.17 बिल्ड 11 पर्यंत एसईव्ही फर्मवेअर वापरणे एएमडी ईपीवायसी सर्व्हर प्लॅटफॉर्म ही समस्या आहे.

एएमडीने आधीच एक फर्मवेअर अद्यतन जारी केले आहे, ज्याने एनआयएसटी वक्रेशी जुळत नाही असे पॉईंट्स वापरुन कुलूप जोडले आहे.

त्याच वेळी, पीडीएच कीजसाठी पूर्वी व्युत्पन्न केलेली प्रमाणपत्रे वैध राहिली आहेत, जे आक्रमणकर्त्यास समस्येच्या अधीन असुरक्षिततेपासून संरक्षित असलेल्या वातावरणातून वर्च्युअल मशीन स्थलांतरणावर आक्रमण करण्यास अनुमती देतात.

मागील असुरक्षित आवृत्तीच्या फर्मवेअर आवृत्तीवर रोलबॅक हल्ला करण्याची शक्यता देखील नमूद केली आहे, परंतु अद्याप या कार्याची पुष्टी झालेली नाही.

स्त्रोत: https://seclists.org/