दोन संशोधक (मॅथी वॅनहॉफ आणि इअल रोनेन) यांनी नवीन हल्ला करण्याच्या पद्धतीवर अनावरण केले जे आधीच या सीव्हीई -2019-13377 मध्ये अपयशी ठरले आहे डब्ल्यूपीए 3 सुरक्षा तंत्रज्ञान वापरुन वायरलेस नेटवर्कवर परिणाम करते आपल्याला ऑफलाइन मोडमध्ये निवडण्यासाठी वापरल्या जाणार्या संकेतशब्दाच्या वैशिष्ट्यांविषयी माहिती मिळविण्याची परवानगी देतो होस्टॅपडच्या वर्तमान आवृत्तीमध्ये समस्या प्रकट झाली आहे.

या समान संशोधकांनी काही महिन्यांपूर्वी अशाच प्रकारे डब्ल्यूपीए 3 मधील सहा असुरक्षा ओळखल्याविशेषत: SAE प्रमाणीकरण यंत्रणेच्या दृष्टीने, ज्यास ड्रॅगनफ्लाय देखील म्हटले जाते. हे आक्रमण शब्दकोशाच्या हल्ल्यासारखे दिसतात आणि प्रतिस्पर्ध्याला साइड किंवा दुय्यम चॅनेल गळतीचा दुरुपयोग करून संकेतशब्द पुनर्प्राप्त करण्यास अनुमती देतात.

तसेच, डब्ल्यूपीए 3 प्रोटोकॉल बनविणार्या विविध यंत्रणांवर मोठ्या संख्येने हल्ले केलेजसे की ट्रान्झिशन मोडमध्ये कार्य करतेवेळी डब्ल्यूपीए 3 विरुद्ध डिक्शनरी हल्ला, एसएई हँडशेक विरूद्ध कॅशे-आधारित मायक्रोआर्किटेक्चर साइड अॅप अटॅक आणि त्यांनी "संकेतशब्द विभाजन आक्रमण" ऑफलाइन करण्यासाठी पुनर्प्राप्त वेळ आणि कॅशे माहिती कशी वापरली जाऊ शकते हे दर्शविण्याची संधी घेतली. .

हे आक्रमणकर्त्यास पीडिताने वापरलेला संकेतशब्द पुनर्प्राप्त करण्यास अनुमती देते.

तथापि, विश्लेषणाने हे सिद्ध केले की ब्रेनपूलचा वापर केल्यामुळे नवीन गळतीचा एक वर्ग दिसून येतो डब्ल्यूपीए 3 मध्ये वापरलेल्या ड्रॅगनफ्लाय कनेक्शन जुळणार्या अल्गोरिदममधील तृतीय-पक्ष चॅनेलवर, जे ऑफलाइन मोडमध्ये संकेतशब्द अनुमानापासून संरक्षण प्रदान करते.

ओळखलेली समस्या दर्शवते ड्रॅगनफ्लाय आणि डब्ल्यूपीए 3 अंमलबजावणी तयार करा, तृतीय-पक्षाच्या चॅनेलद्वारे डेटा गळतीमधून काढले, हे एक अत्यंत कठीण काम आहे हे प्रस्तावित पद्धती आणि सामुदायिक लेखापरीक्षणाची सार्वजनिक चर्चा न करता बंद दरवाजा मानक विकास मॉडेलची विसंगती देखील दर्शवते.

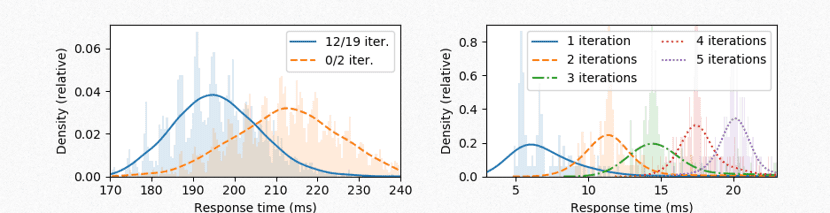

जेव्हा संकेतशब्द एन्कोडिंग करताना ईसीसी ब्रेनपूल वापरला जातो, तेव्हा ड्रॅगनफ्लाय अल्गोरिदम दीर्घकाळ लंबवर्तुळ वक्र लावण्यापूर्वी लहान हॅशची गणना करण्याशी संबंधित संकेतशब्दासह अनेक प्राथमिक पुनरावृत्ती करते. एक छोटा हॅश सापडत नाही तोपर्यंत केलेली ऑपरेशन्स थेट क्लायंटच्या मॅक पत्ता आणि संकेतशब्दावर अवलंबून असतात.

नवीन असुरक्षा बद्दल

रनटाइममध्ये हे पुनरावृत्तीच्या संख्येशी संबंधित आहे आणि प्राथमिक पुनरावृत्ती दरम्यान ऑपरेशन दरम्यान विलंब संकेतशब्द वैशिष्ट्ये निर्धारित करण्यासाठी मोजले जाऊ शकते आणि वापरले जाऊ शकते, जे त्यांच्या निवडी दरम्यान संकेतशब्द भागांची योग्य निवड स्पष्ट करण्यासाठी ऑफलाइन वापरला जाऊ शकतो.

हल्ला करण्यासाठी, आपल्याकडे वायरलेस नेटवर्कशी कनेक्ट होणार्या वापरकर्त्याच्या सिस्टममध्ये प्रवेश असणे आवश्यक आहे.

तसेच, संशोधकांनी दुसरी असुरक्षितता ओळखली (सीव्हीई -२०१-2019-१13456) ड्रॅगनफ्लाय अल्गोरिदम वापरुन ईएपी-पीडब्ल्यूडी प्रोटोकॉलच्या अंमलबजावणीत माहिती गळतीशी संबंधित.

समस्या फ्रीआरडियस रेडियस सर्व्हरशी संबंधित आहे आणि तृतीय-पक्षाच्या चॅनेलद्वारे माहिती गळतीवर तसेच प्रथम असुरक्षावर आधारित हे संकेतशब्द निवड लक्षणीय सुलभ करते.

विलंब मोजमाप दरम्यान आवाज शोधण्याच्या सुधारित पद्धतीसह, पुनरावृत्तीची संख्या निश्चित करण्यासाठी, एका MAC पत्त्यासाठी 75 मोजमाप करणे पुरेसे आहे.

परिणामी हल्ले कार्यक्षम आणि स्वस्त आहेत. उदाहरणार्थ, विद्यमान डब्ल्यूपीए 2 क्रॅकिंग साधने आणि हार्डवेअर वापरुन डीग्रेडेशन अटॅकचा वापर केला जाऊ शकतो. साइड चॅनेल असुरक्षा, उदाहरणार्थ, Amazonमेझॉन ईसी 1 घटनांवर सर्वात कमी ज्ञात शब्दकोष $ 2 म्हणून सर्वात कमी ज्ञात शब्दकोष वापरून क्रूर शक्ती हल्ला करण्यासाठी गैरवापर होऊ शकतात.

भविष्यातील वाय-फाय मानक (डब्ल्यूपीए 3.1.१) आणि ईएपी-पीडब्ल्यूडी च्या मसुद्याच्या आवृत्त्यांमध्ये आधीपासून ओळखलेल्या समस्यांना अवरोधित करण्यासाठी प्रोटोकॉल सुरक्षा सुधारण्याच्या पद्धती समाविष्ट केल्या आहेत.

सुदैवाने, संशोधनाच्या परिणामी, Wi-Fi मानक आणि EAP-pwd दोन्ही अधिक सुरक्षित प्रोटोकॉलसह अद्यतनित केले जात आहेत. हे अद्यतन सध्याच्या डब्ल्यूपीए 3 अंमलबजावणीसह मागास-सुसंगत नसले तरी ते आमच्या बर्याच हल्ल्यांना प्रतिबंधित करते.

स्त्रोत: https://wpa3.mathyvanhoef.com