Lynis: Linux, macOS आणि UNIX वर सुरक्षा ऑडिटिंग सॉफ्टवेअर

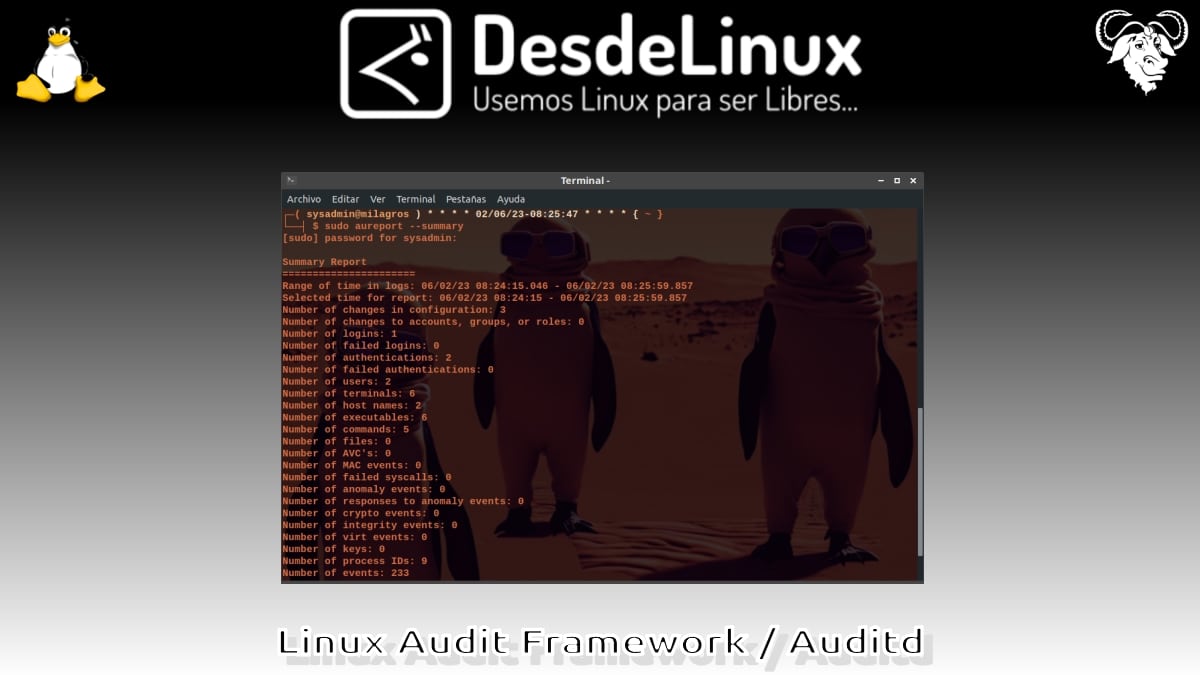

याच्या तत्काळ आधीच्या पोस्टमध्ये, आम्ही तांत्रिक तपशील, स्थापना आणि वापर यावरील ट्यूटोरियल समाविष्ट केले आहे ऑडिट आदेश, म्हणून अधिक ओळखले जाते लिनक्स ऑडिट फ्रेमवर्क (लिनक्स ऑडिट फ्रेमवर्क). जे, आणि त्याचे नाव प्रतिबिंबित करते, a प्रदान करते CAPP अनुरूप ऑडिट प्रणाली, जे लिनक्स ऑपरेटिंग सिस्टमवरील कोणत्याही सुरक्षा-संबंधित (किंवा नाही) इव्हेंटबद्दल विश्वसनीयरित्या माहिती गोळा करण्यास सक्षम आहे.

या कारणास्तव, आम्ही पाहिले आहे की आज एक समान सॉफ्टवेअर संबोधित करणे योग्य आणि समर्पक आहे, ज्याला अधिक परिपूर्ण, प्रगत आणि व्यावहारिक म्हणतात. "लिनिस". जे देखील आहे सुरक्षा ऑडिट सॉफ्टवेअर, विनामूल्य, खुले आणि विनामूल्य, आणि समान आणि अधिक सेवा देते, जसे आपण खाली पाहू.

लिनक्स ऑडिट फ्रेमवर्क: ऑडिट कमांड बद्दल सर्व

पण, बद्दल हे मनोरंजक पोस्ट सुरू करण्यापूर्वी सुरक्षा ऑडिट सॉफ्टवेअर "लिनिस", आम्ही शिफारस करतो मागील संबंधित पोस्ट, नंतर वाचण्यासाठी:

Lynis: स्वयंचलित सुरक्षा ऑडिट साधन

लिनिस म्हणजे काय?

त्याच्या अधिकृत वेबसाइटनुसार, त्याचे विकसक खालीलप्रमाणे सॉफ्टवेअरचे थोडक्यात वर्णन करतात:

“लिनिस हे लिनक्स, मॅकओएस किंवा युनिक्स-आधारित ऑपरेटिंग सिस्टम चालवणार्या सिस्टमसाठी युद्ध-चाचणी केलेले सुरक्षा साधन आहे. सिस्टम कठोर आणि अनुपालन चाचणीला समर्थन देण्यासाठी आपल्या सिस्टमच्या आरोग्याचे सर्वसमावेशक विश्लेषण करते. हा प्रकल्प GPL अंतर्गत परवानाकृत मुक्त स्रोत सॉफ्टवेअर आहे आणि 2007 पासून उपलब्ध आहे." लिनिस: ऑडिट, सिस्टम हार्डनिंग, अनुपालन चाचणी

जे त्याचे उद्दिष्ट आणि ऑपरेशन अगदी स्पष्ट करते. तथापि, त्याच्या मध्ये GitHub वर अधिकृत विभाग, त्यात पुढील गोष्टी जोडा:

“लिनिसचा मुख्य उद्देश सुरक्षा संरक्षणाची चाचणी घेणे आणि प्रणाली अधिक मजबूत करण्यासाठी सूचना प्रदान करणे आहे. हे करण्यासाठी, ते सामान्य प्रणाली माहिती, असुरक्षित सॉफ्टवेअर पॅकेजेस, आणि संभाव्य कॉन्फिगरेशन समस्या शोधते. काय ते योग्य करते, जेणेकरून सिस्टम प्रशासक आणि आयटी ऑडिटर्स त्यांच्या सिस्टम आणि संस्थेच्या उपकरणांच्या सुरक्षा संरक्षणाचे मूल्यांकन करू शकतात.

शिवाय, हायलाइट करणे महत्वाचे आहे लिनिस, que तुमच्या महान धन्यवाद cटूल्सची सुरुवात, अनेकांसाठी हे एक पसंतीचे साधन आहे पेन परीक्षक (सिस्टम पेनिट्रेशन टेस्टर्स) आणि जगभरातील इतर माहिती सुरक्षा व्यावसायिक.

लिनक्सवर ते कसे स्थापित आणि वापरले जाते?

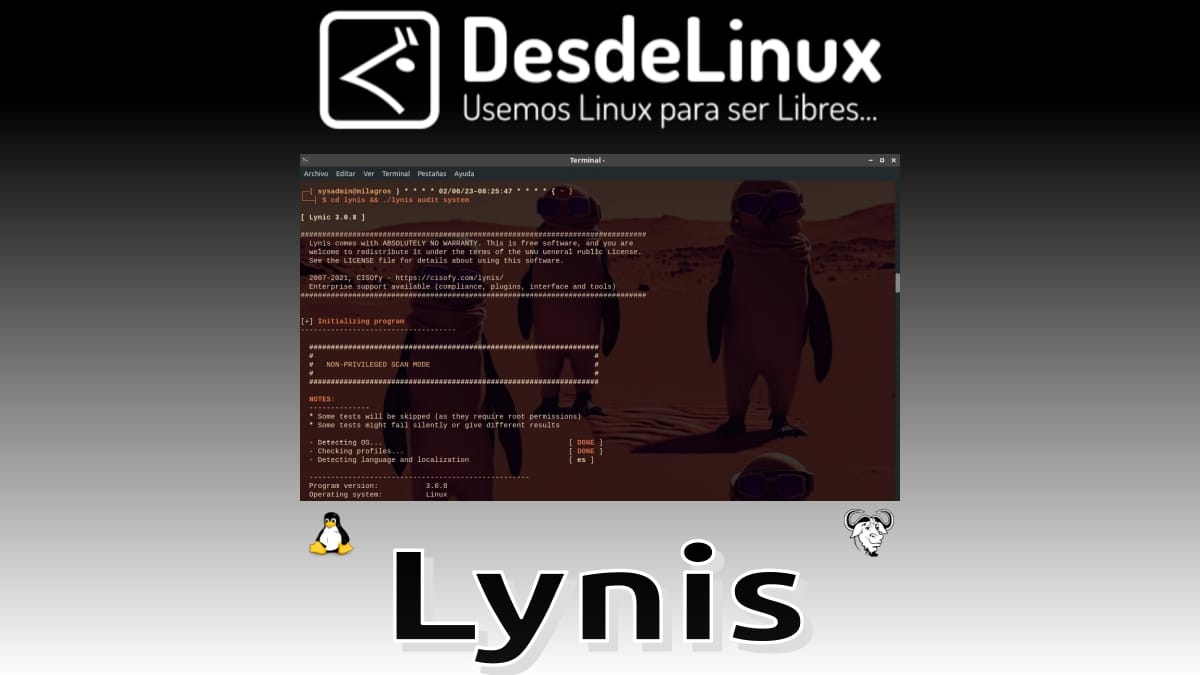

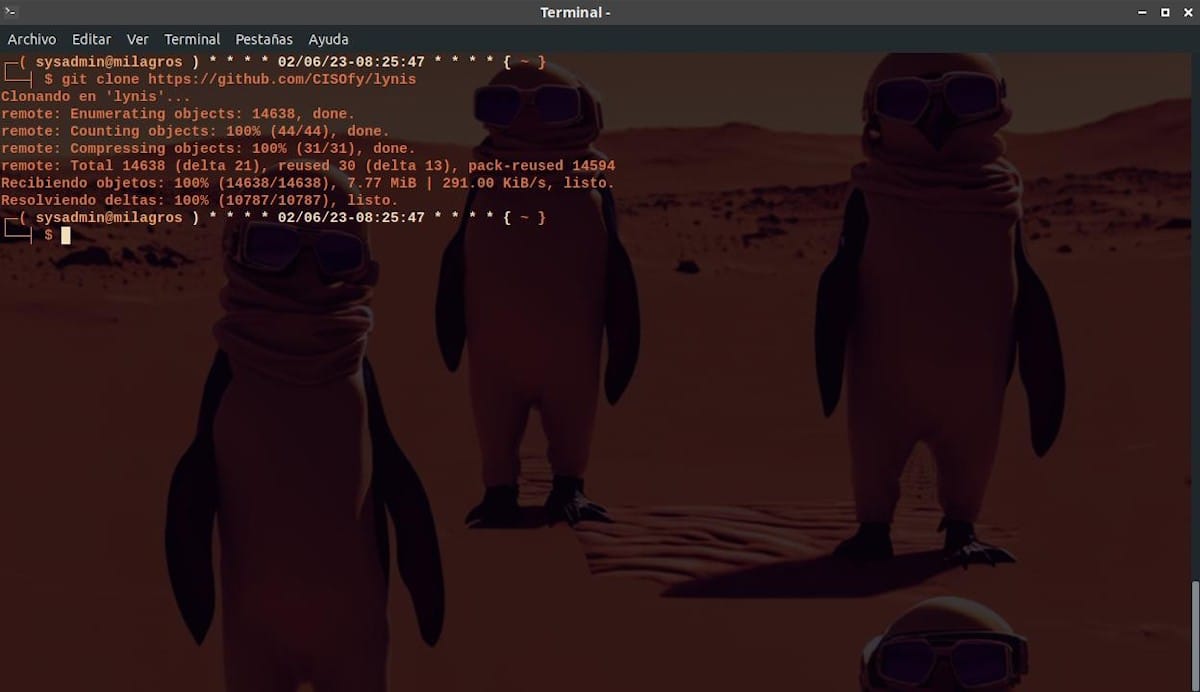

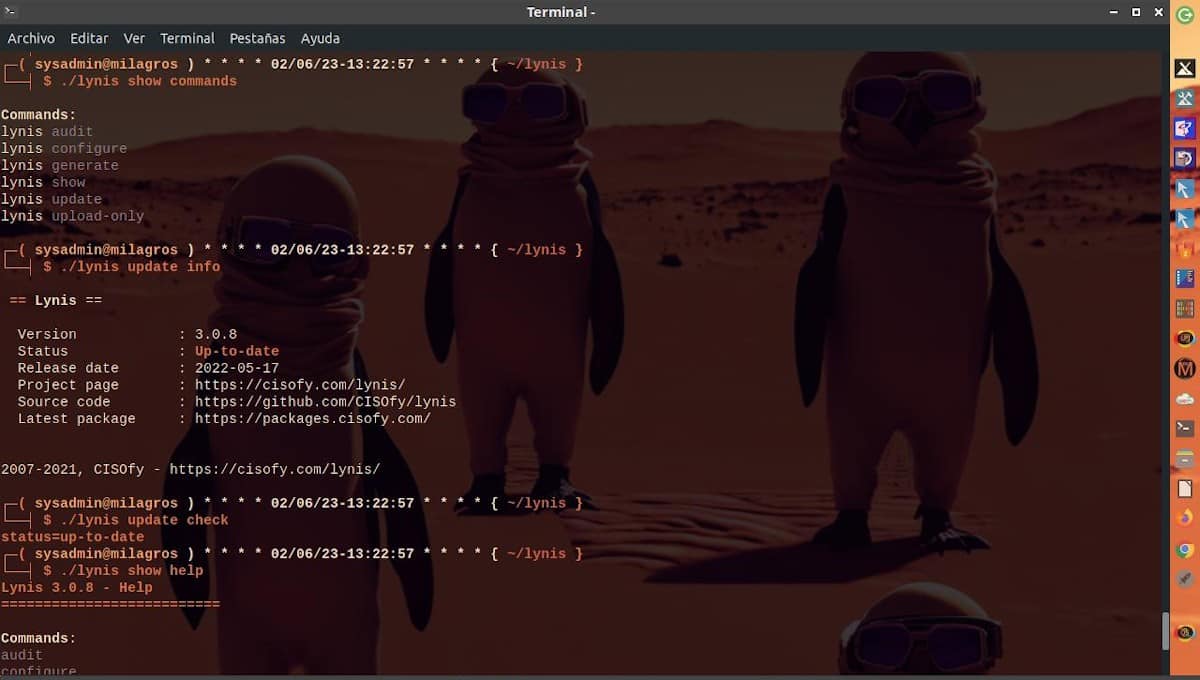

GitHub वरून ते स्थापित करणे आणि Linux वर चालवणे खरोखर सोपे आणि जलद आहे. हे करण्यासाठी, आपण फक्त खालील 2 चरणे करणे आवश्यक आहे:

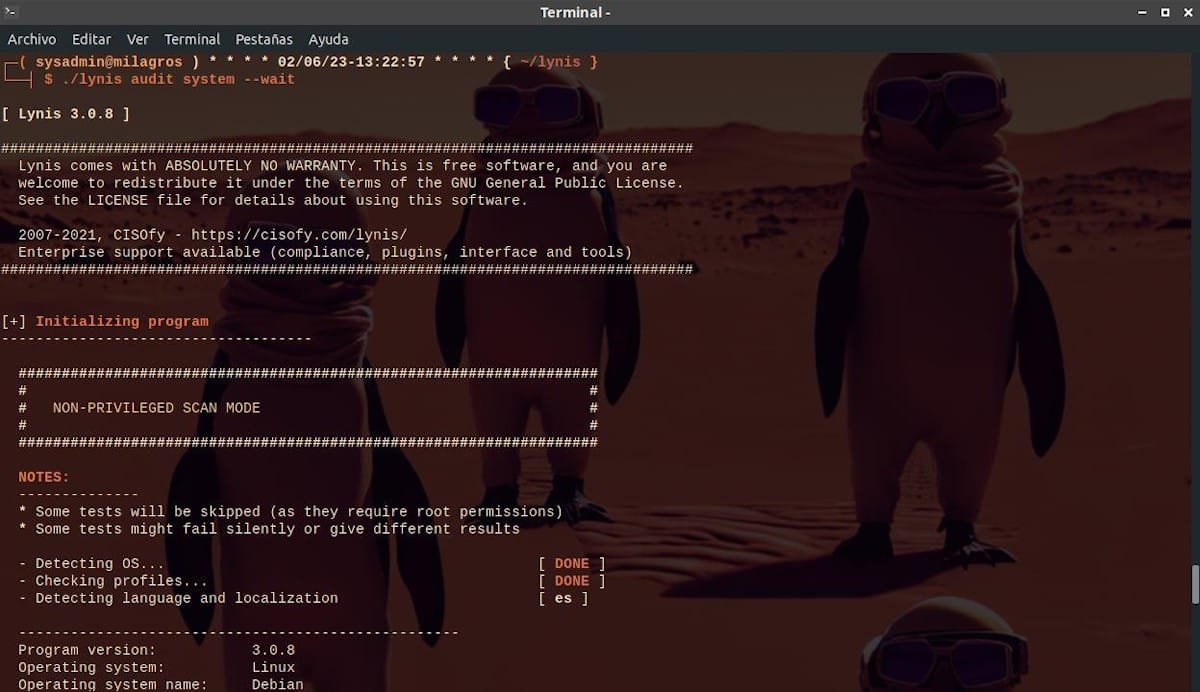

git clone https://github.com/CISOfy/lyniscd lynis && ./lynis audit systemआणि नंतर, प्रत्येक वेळी ते कार्यान्वित करणे आवश्यक आहे, फक्त शेवटची कमांड लाइन. तथापि, आवश्यक असल्यास, खालील ऑर्डरचे फरक वापरले जाऊ शकतात:

cd lynis && ./lynis audit system --quick

cd lynis && ./lynis audit system --wait

अधिक स्पष्ट अंमलबजावणीसाठी किंवा ते कार्यान्वित करणार्या वापरकर्त्याच्या हस्तक्षेपासह धीमे अंमलबजावणीसाठी.

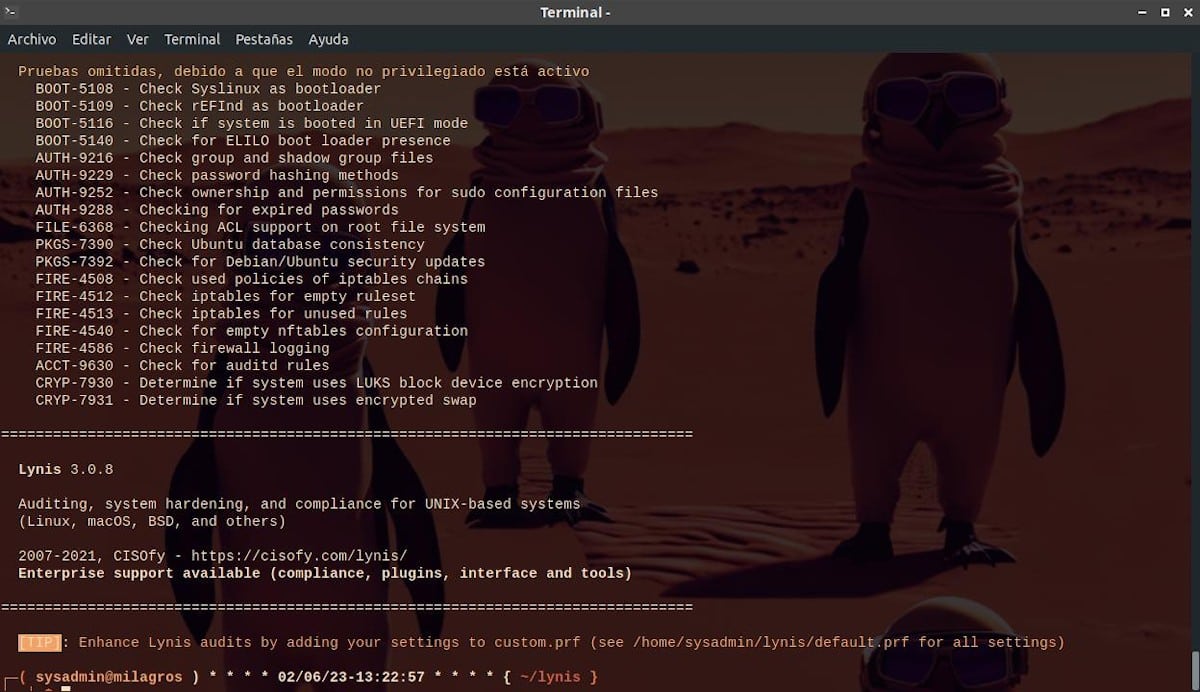

ते कोणती माहिती देते?

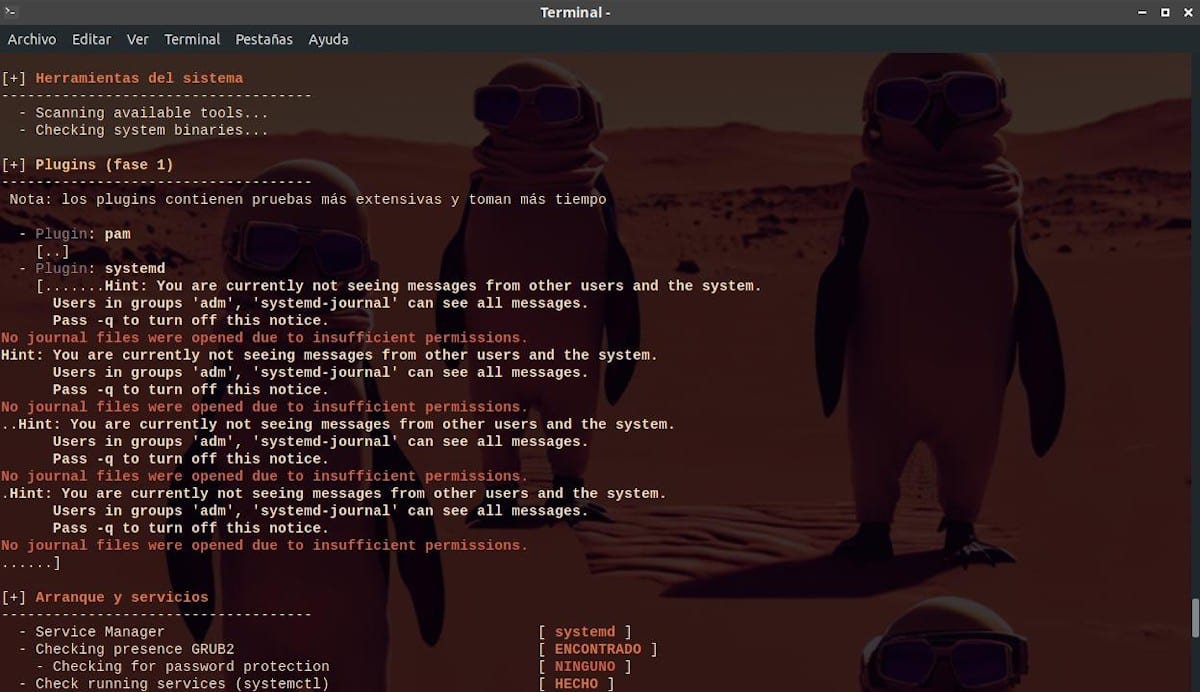

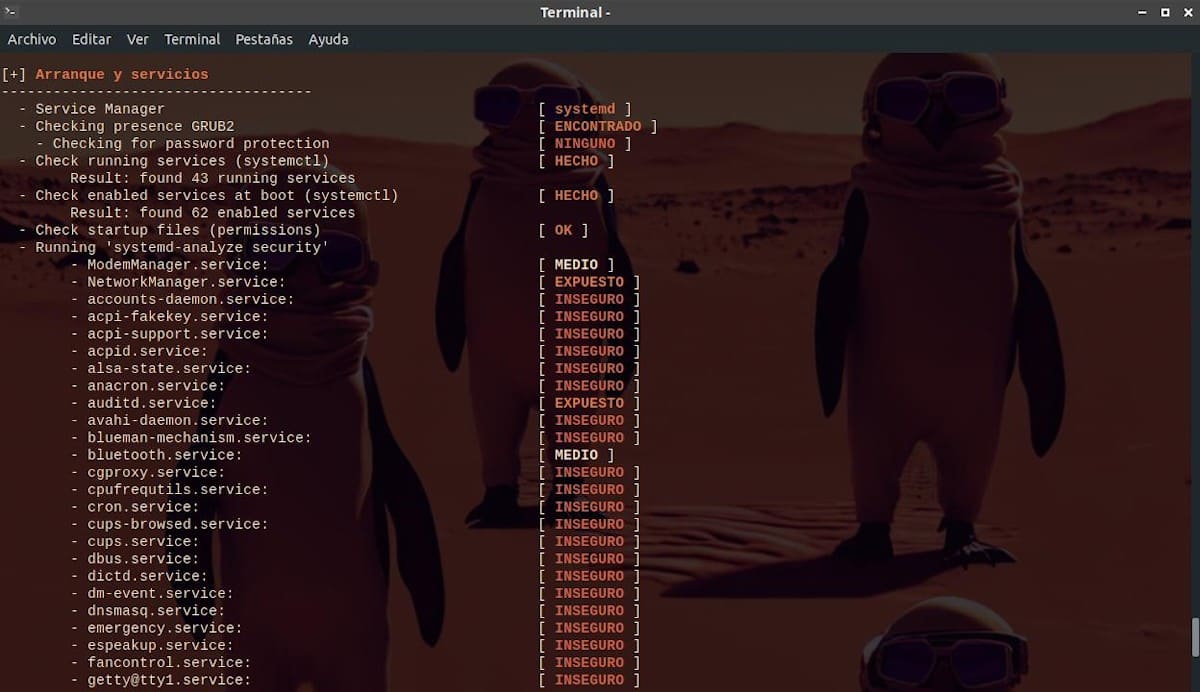

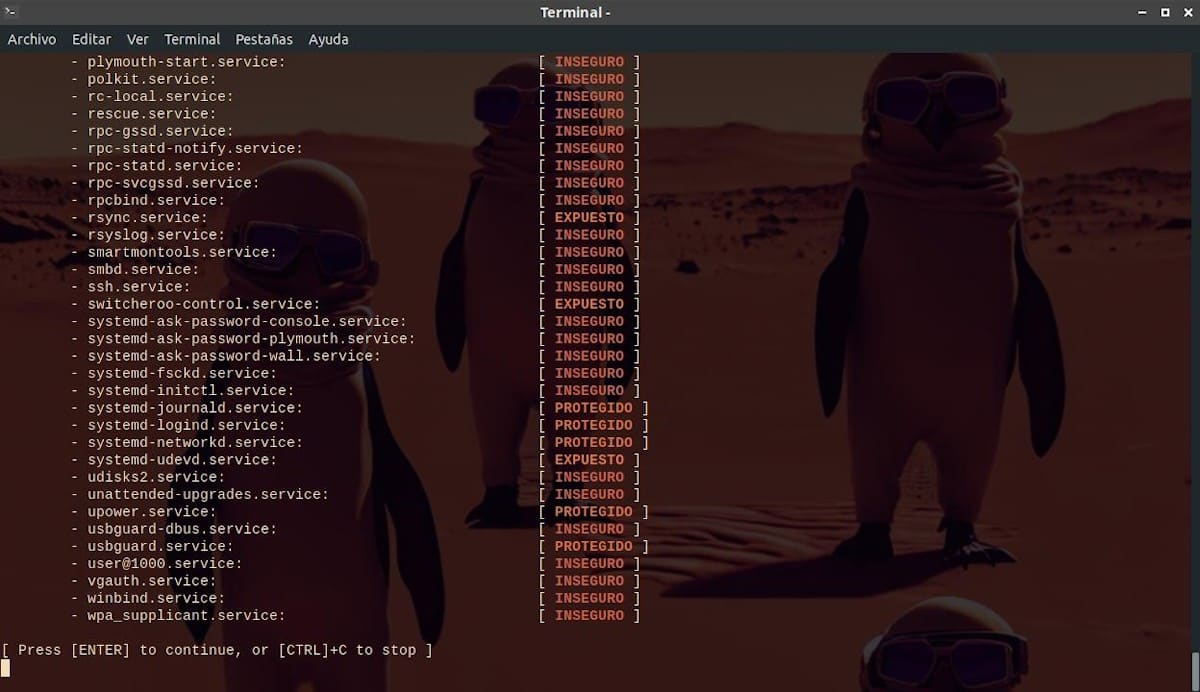

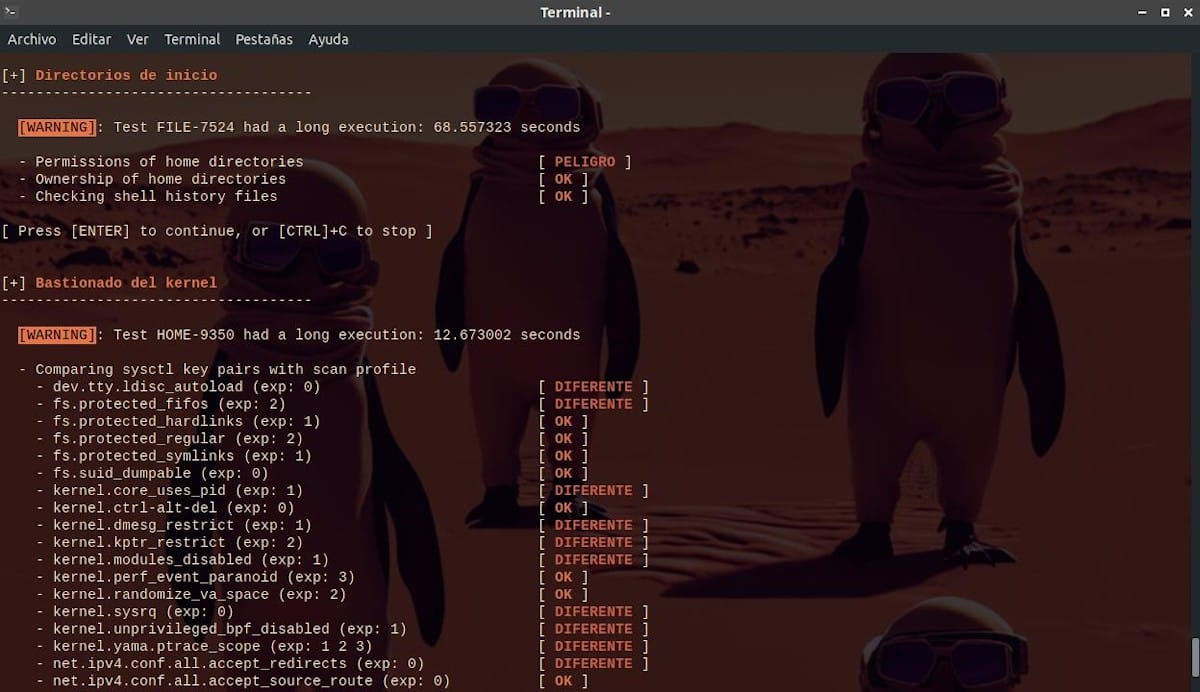

एकदा ते कार्यान्वित झाल्यानंतर, ते खालील तांत्रिक मुद्यांवर माहिती देते:

सुरवातीला

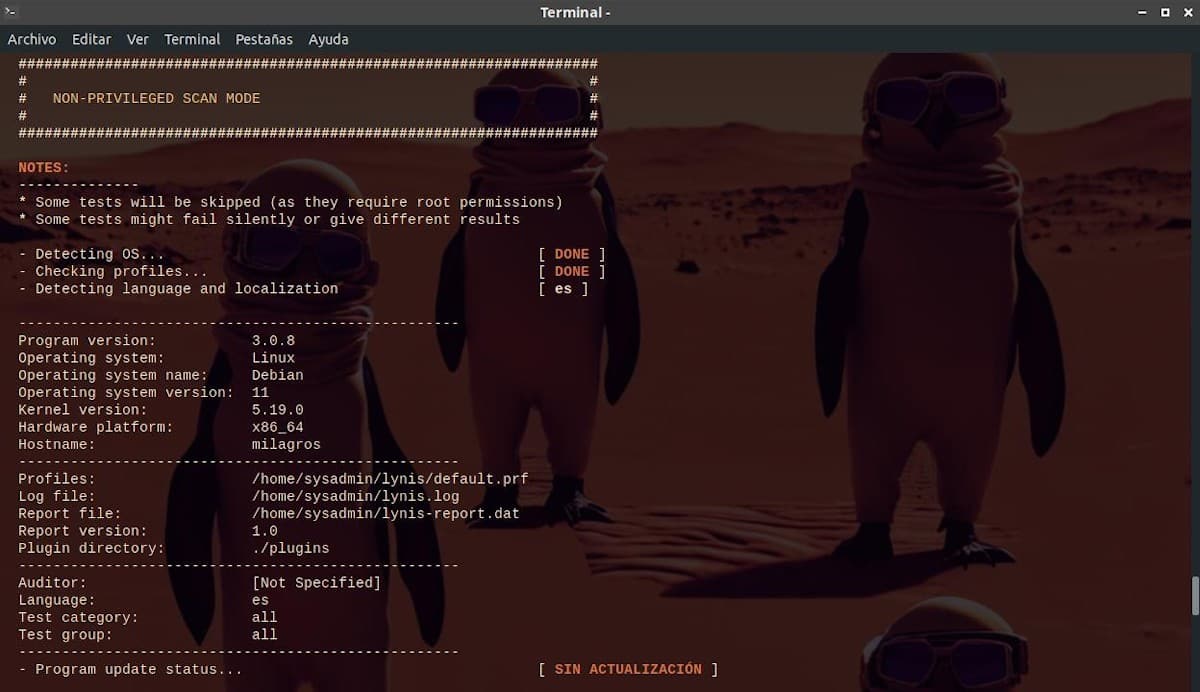

- लिनिस टूलची इनिशियलायझेशन व्हॅल्यू, वापरलेली ऑपरेटिंग सिस्टीम, टूल्स आणि प्लगइन इन्स्टॉल केले आहेत की नाही, आणि त्यावर आढळलेली बूट कॉन्फिगरेशन आणि सेवा.

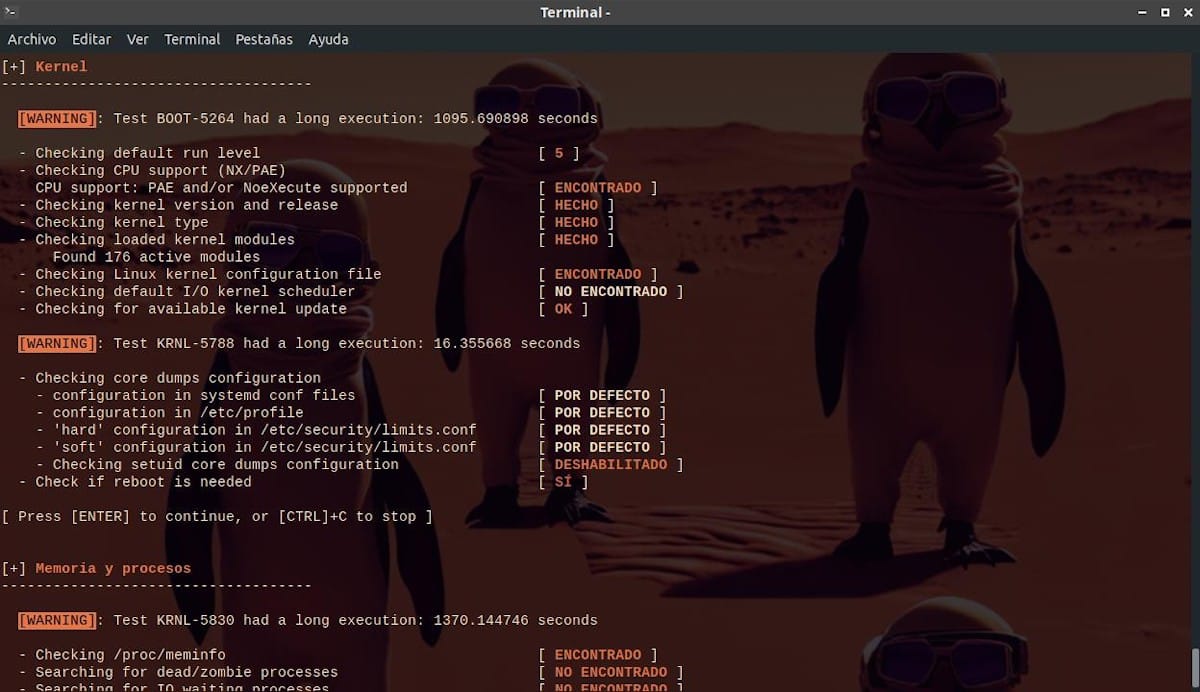

- कर्नल, मेमरी आणि ओएस प्रक्रिया.

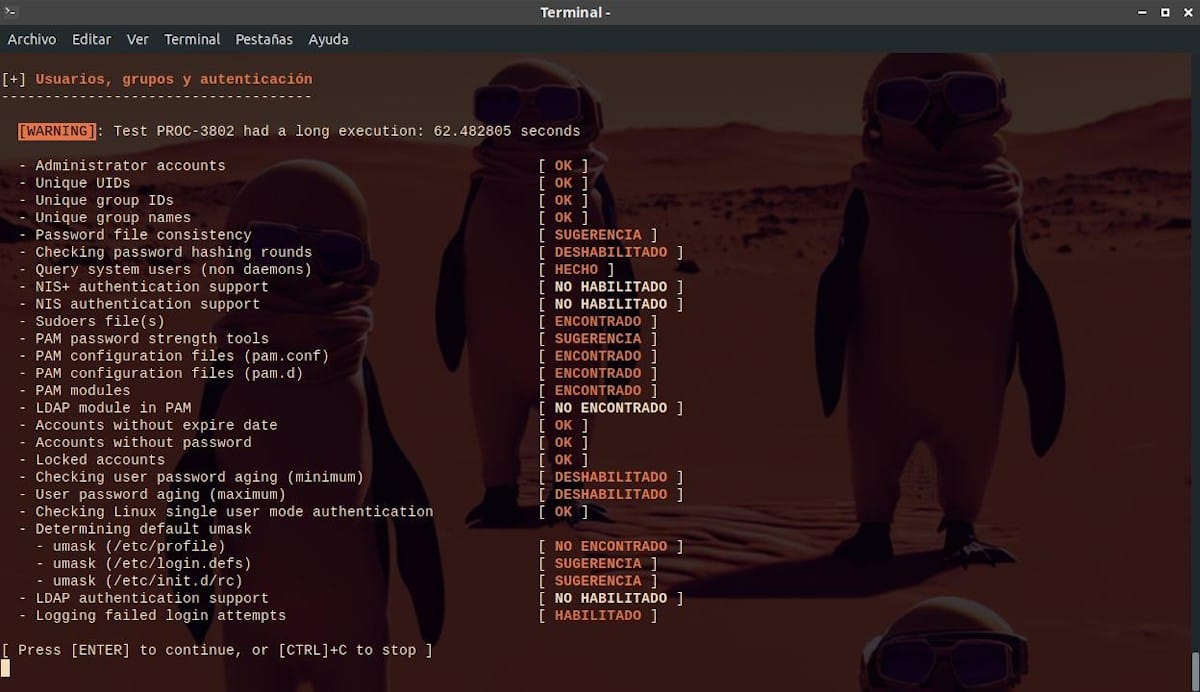

- वापरकर्ते आणि गट आणि OS प्रमाणीकरण.

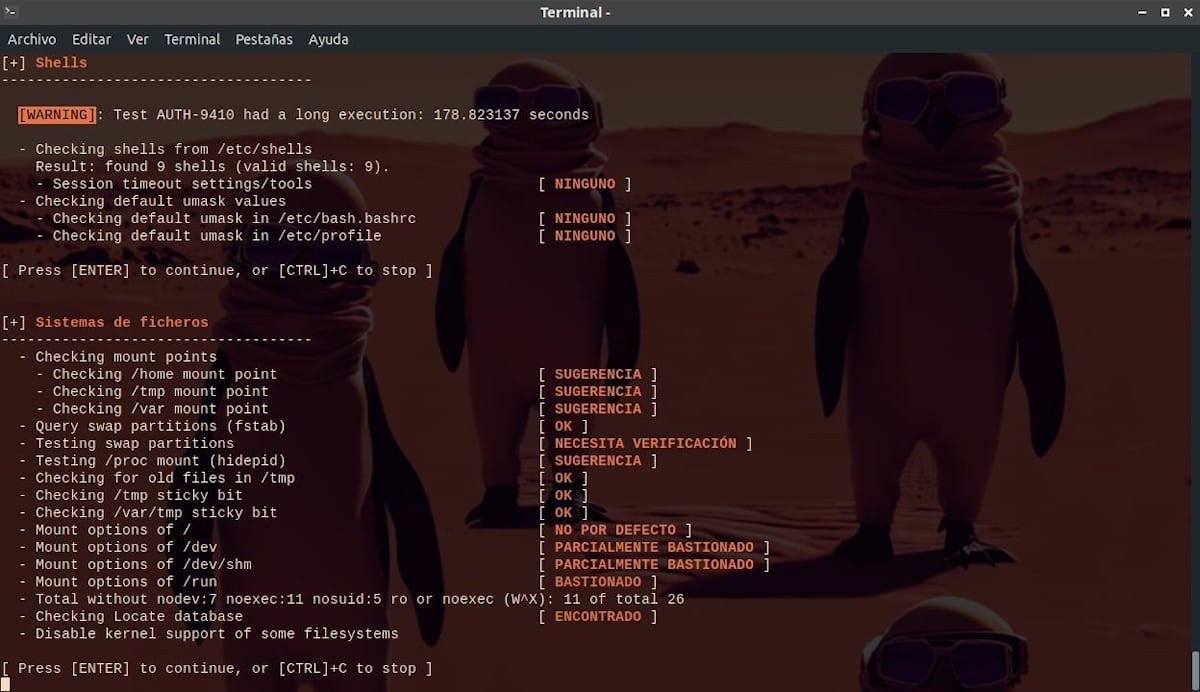

- OS च्या शेल आणि फाइल सिस्टम्स.

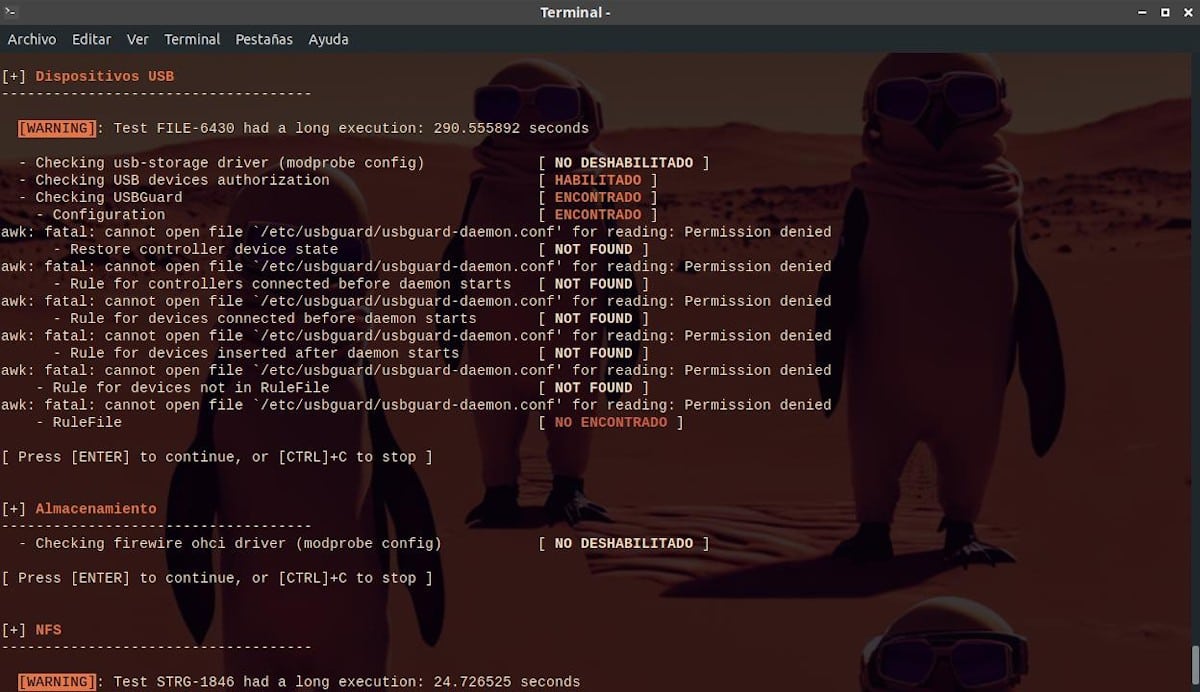

- ऑडिट माहिती: OS मध्ये उपस्थित असलेली USB आणि स्टोरेज उपकरणे.

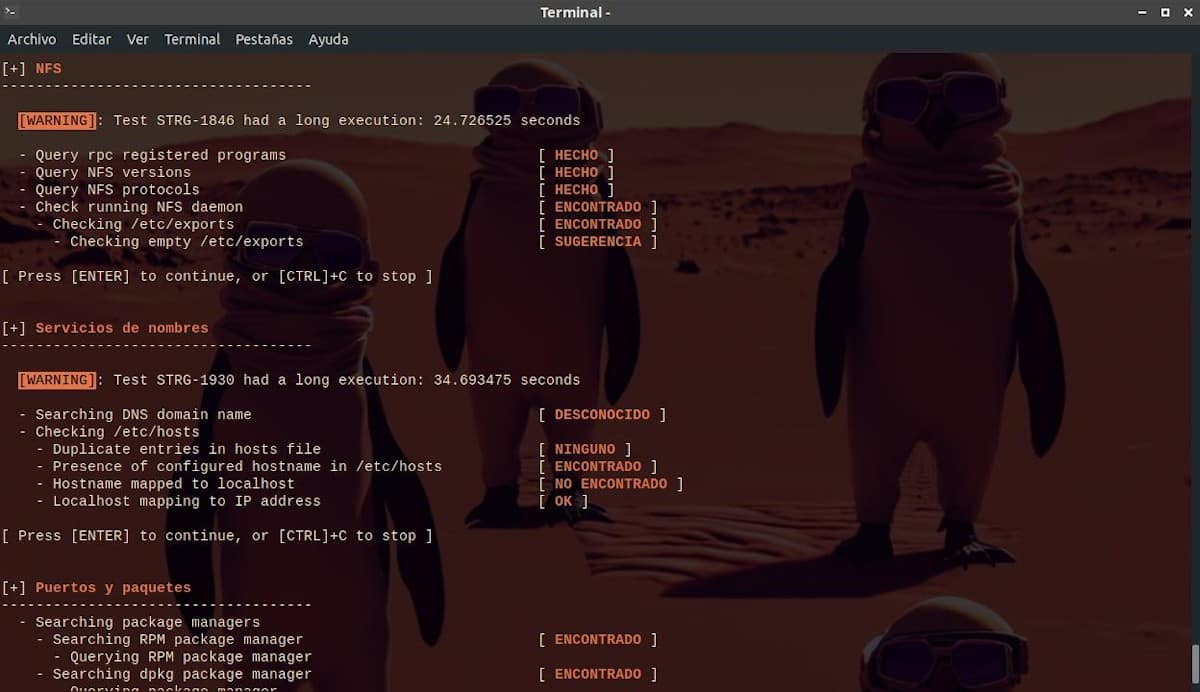

- OS चे NFS, DNS, पोर्ट्स आणि पॅकेजेस.

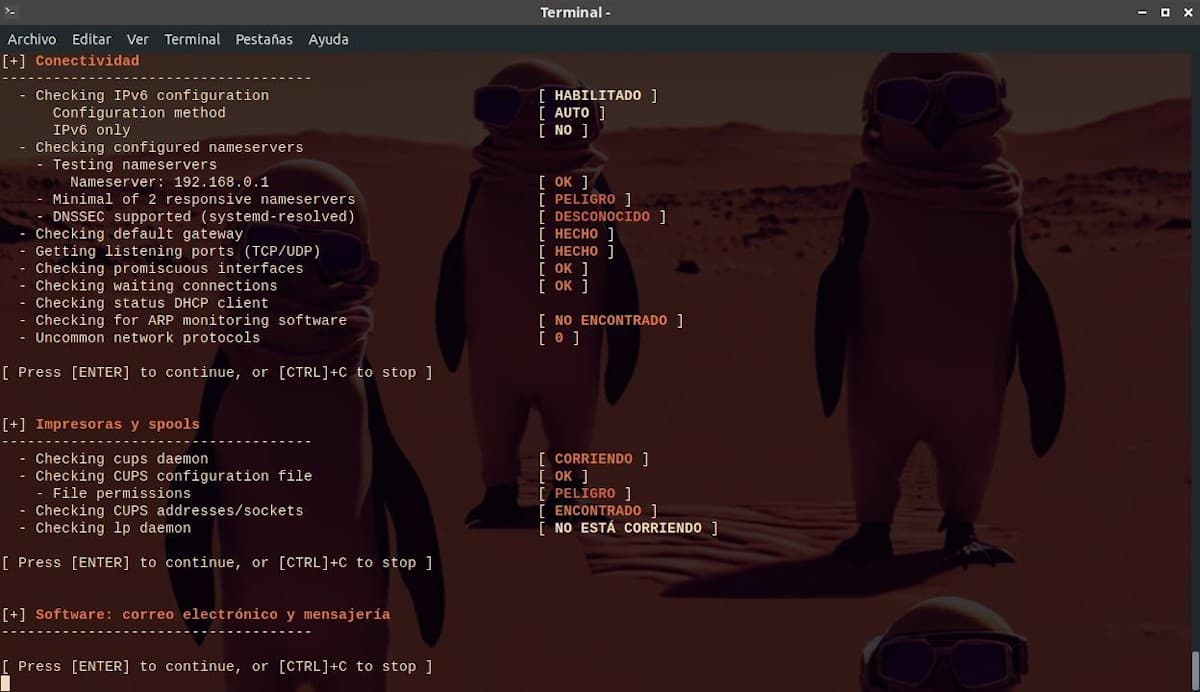

- नेटवर्क कनेक्टिव्हिटी, प्रिंटर आणि स्पूल आणि ईमेल आणि मेसेजिंग सॉफ्टवेअर स्थापित केले आहे.

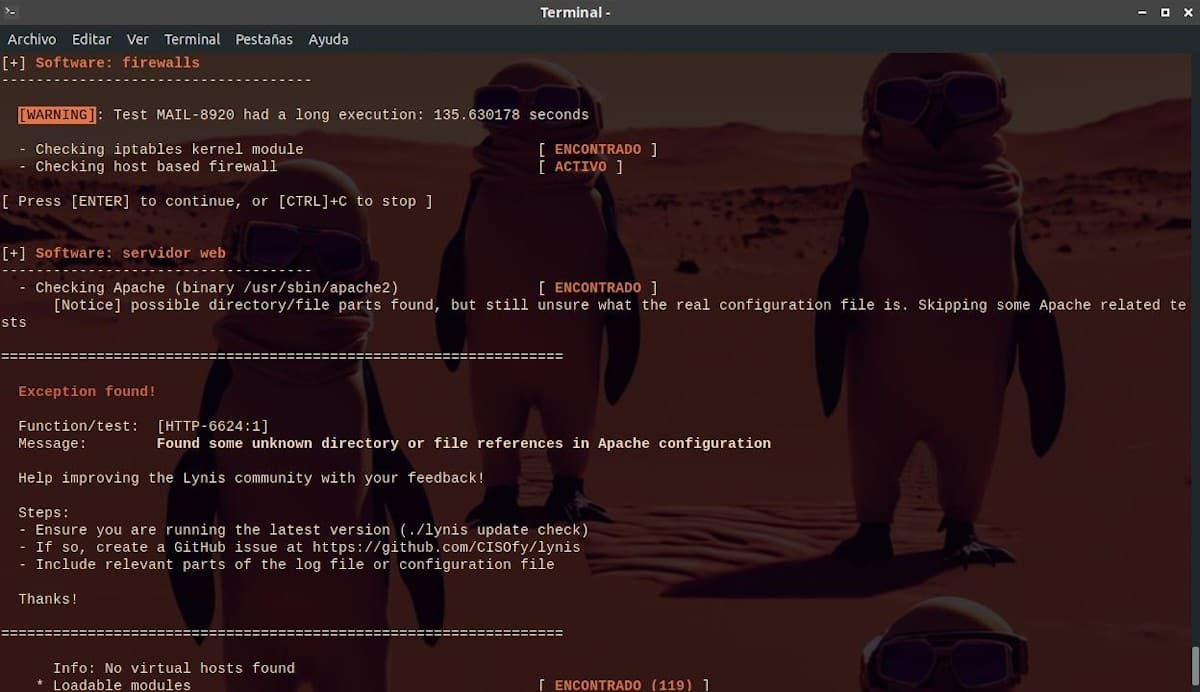

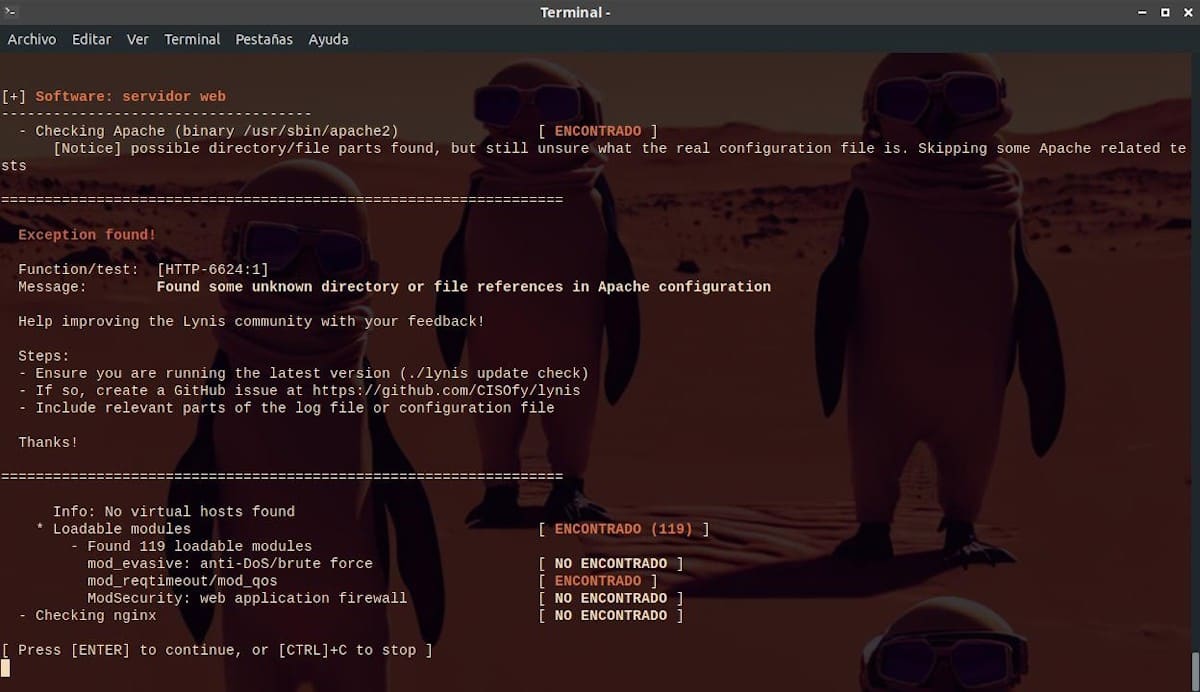

- OS मध्ये स्थापित फायरवॉल आणि वेब सर्व्हर.

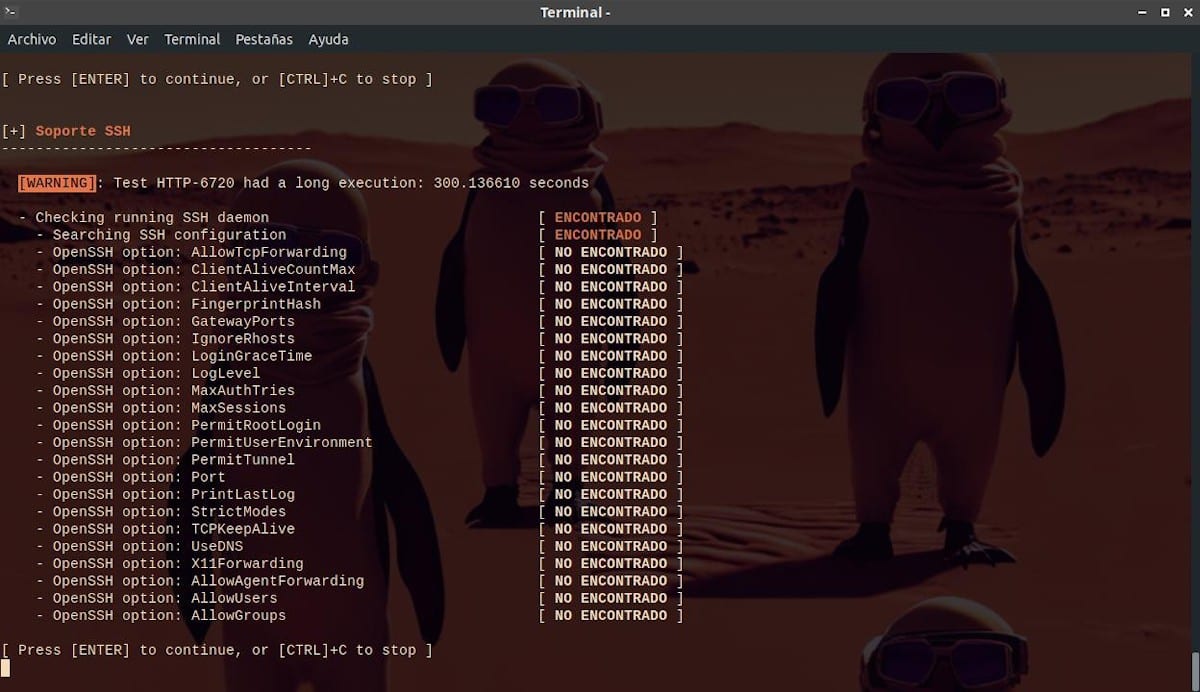

- OS मध्ये कॉन्फिगर केलेली SSH सेवा.

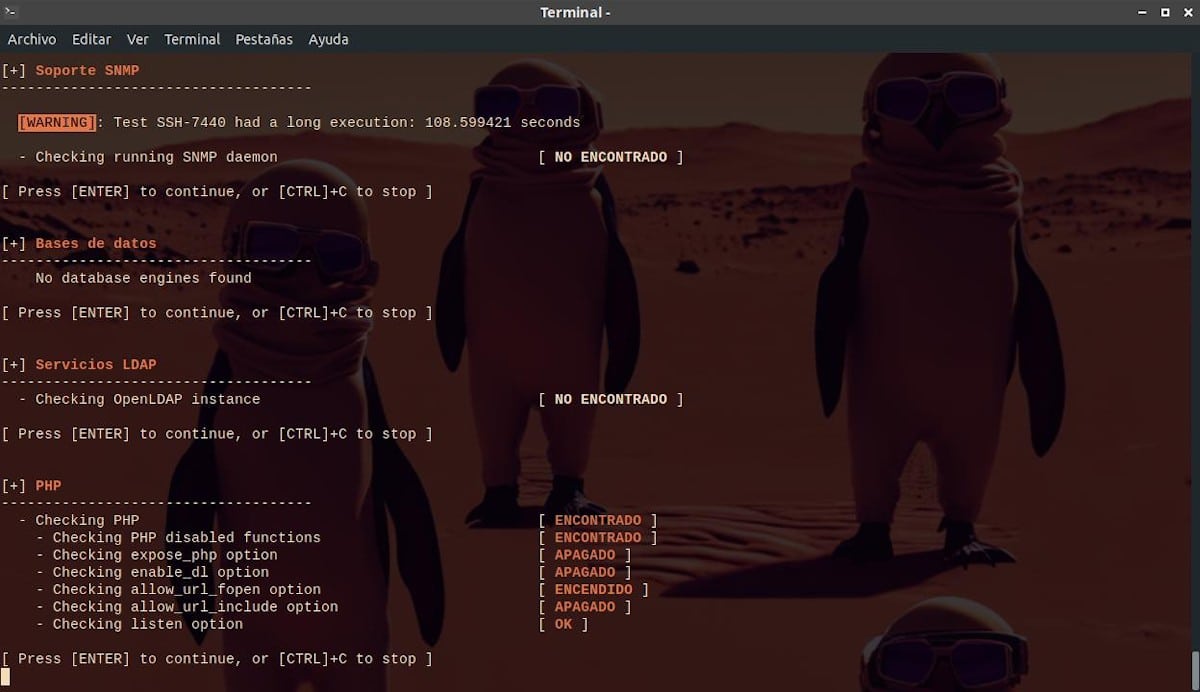

- SNMP समर्थन, डेटाबेस, LDAP सेवा आणि OS मध्ये कॉन्फिगर केलेली PHP प्रणाली.

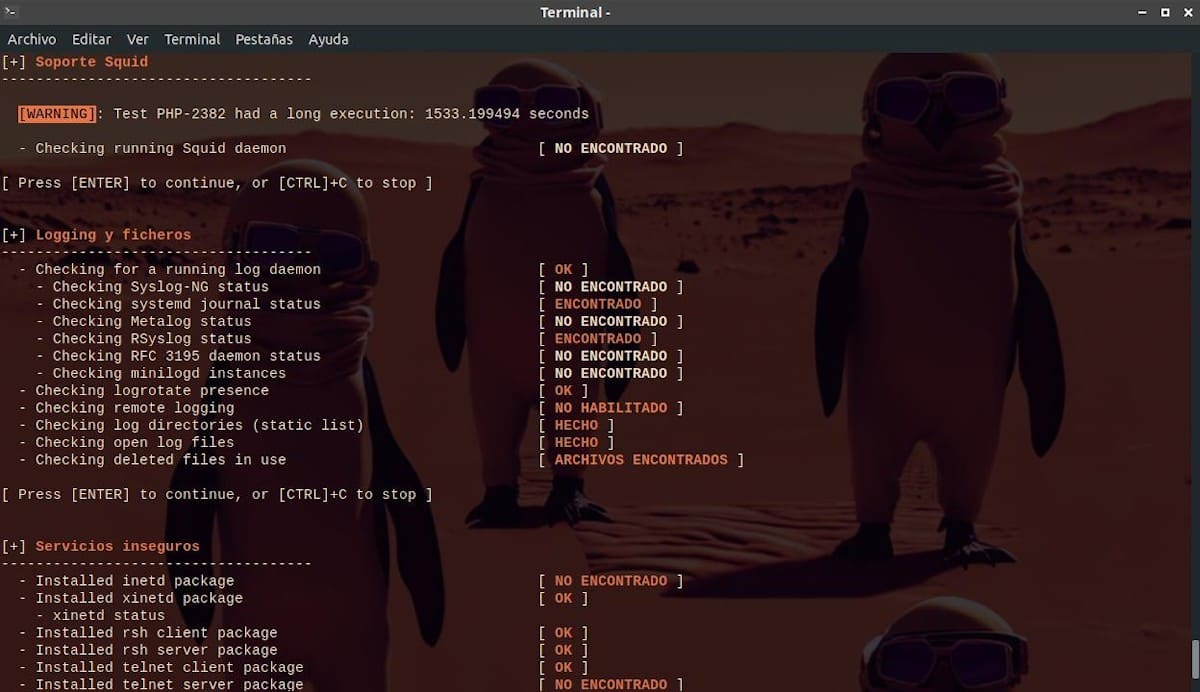

- स्क्विड सपोर्ट, लॉगिंग आणि त्याच्या फाइल्स, असुरक्षित सेवा आणि बॅनर आणि OS मध्ये कॉन्फिगर केलेली ओळख यंत्रणा.

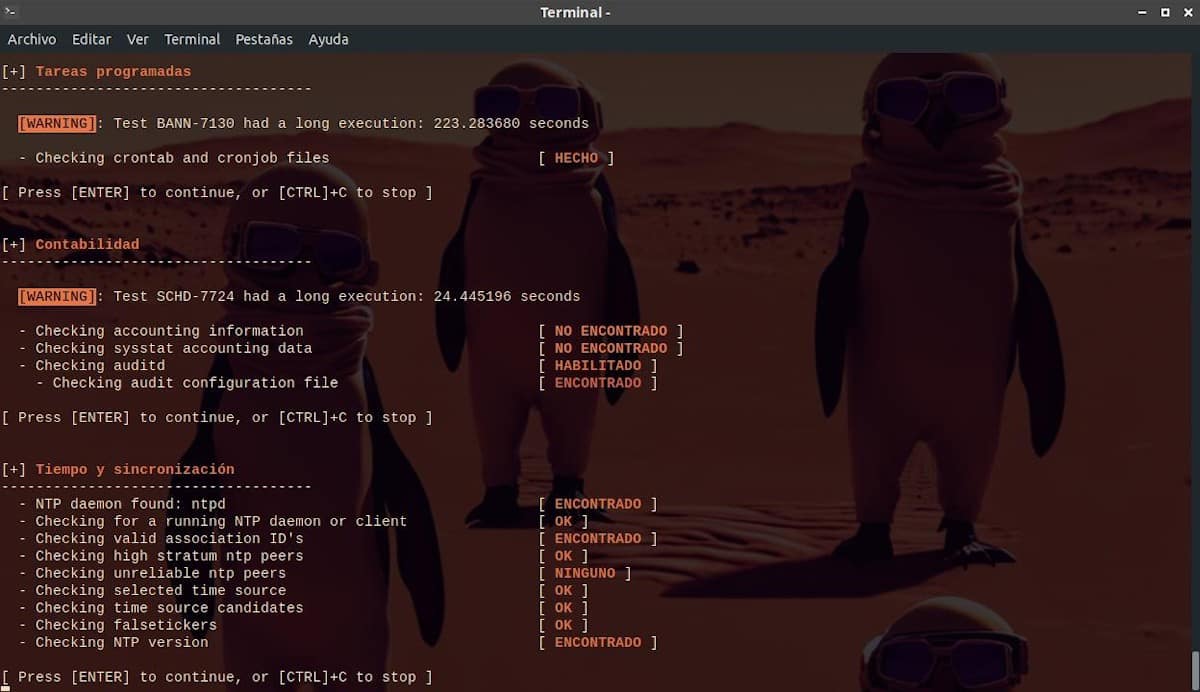

- अनुसूचित कार्ये, लेखा, वेळ आणि समक्रमण.

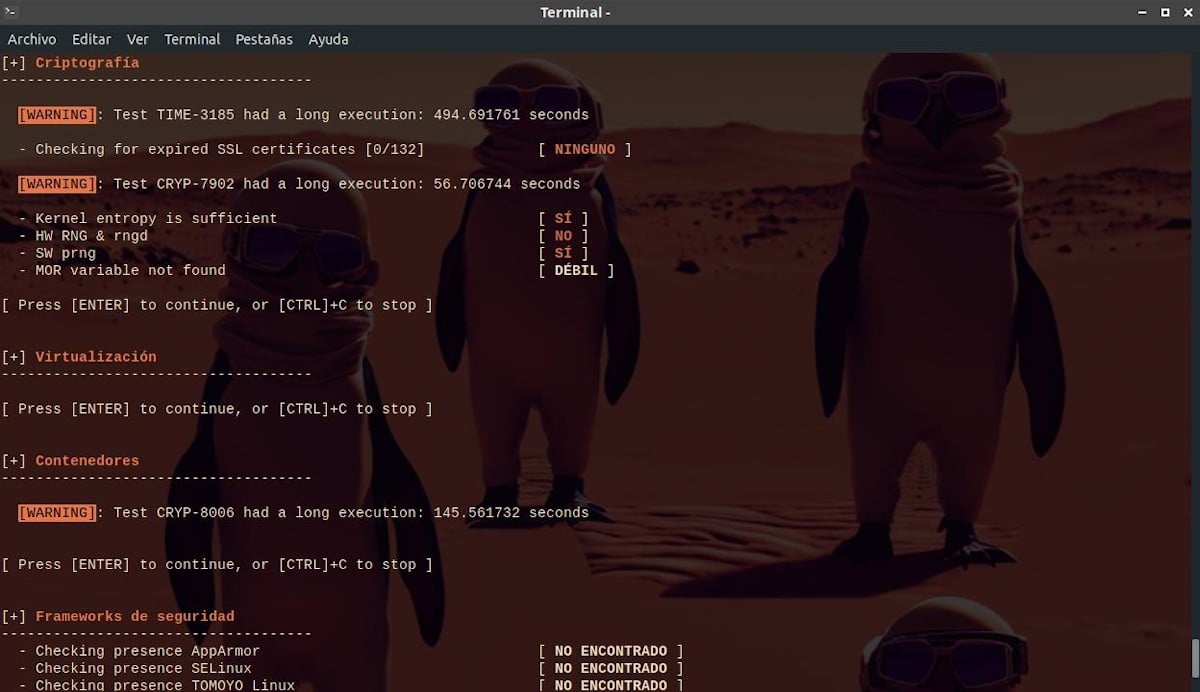

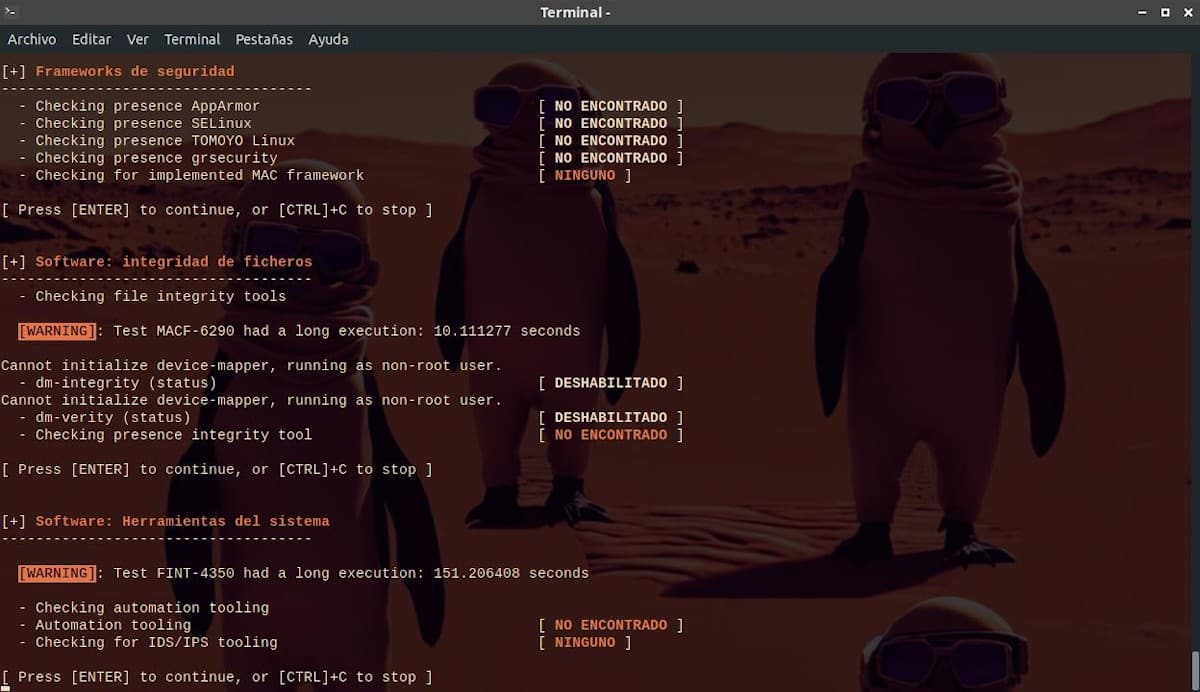

- क्रिप्टोग्राफी, व्हर्च्युअलायझेशन, कंटेनर सिस्टम, सुरक्षा फ्रेमवर्क आणि फाइल अखंडता आणि सिस्टम टूल्सशी संबंधित सॉफ्टवेअर

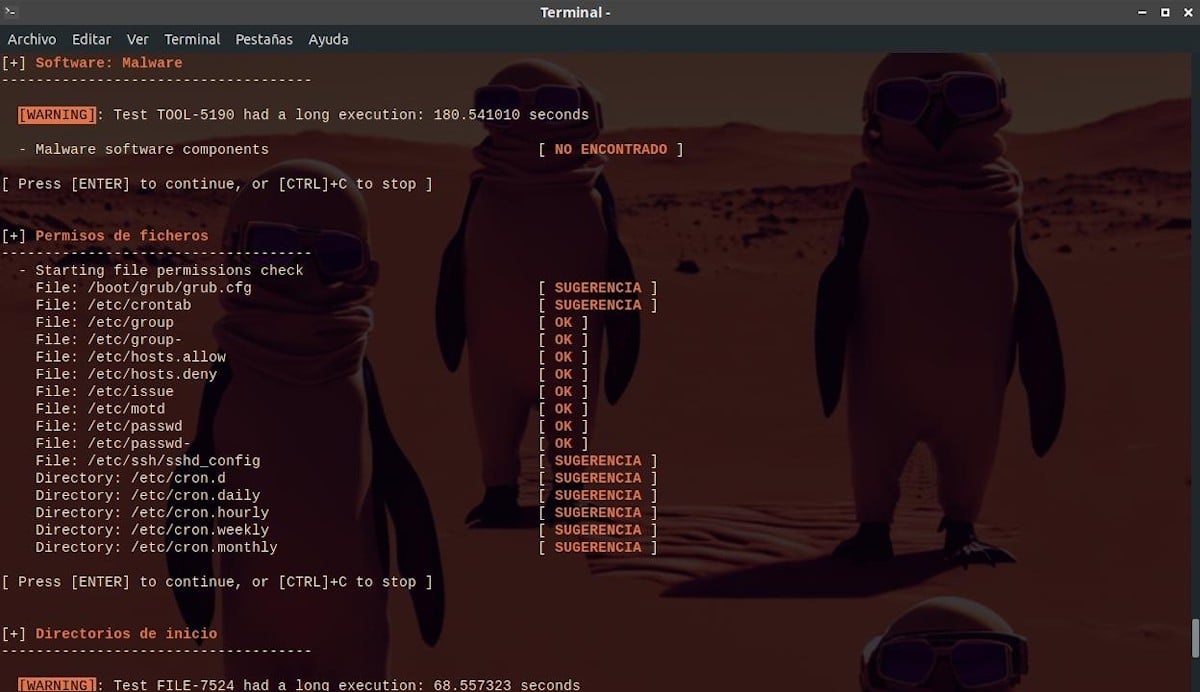

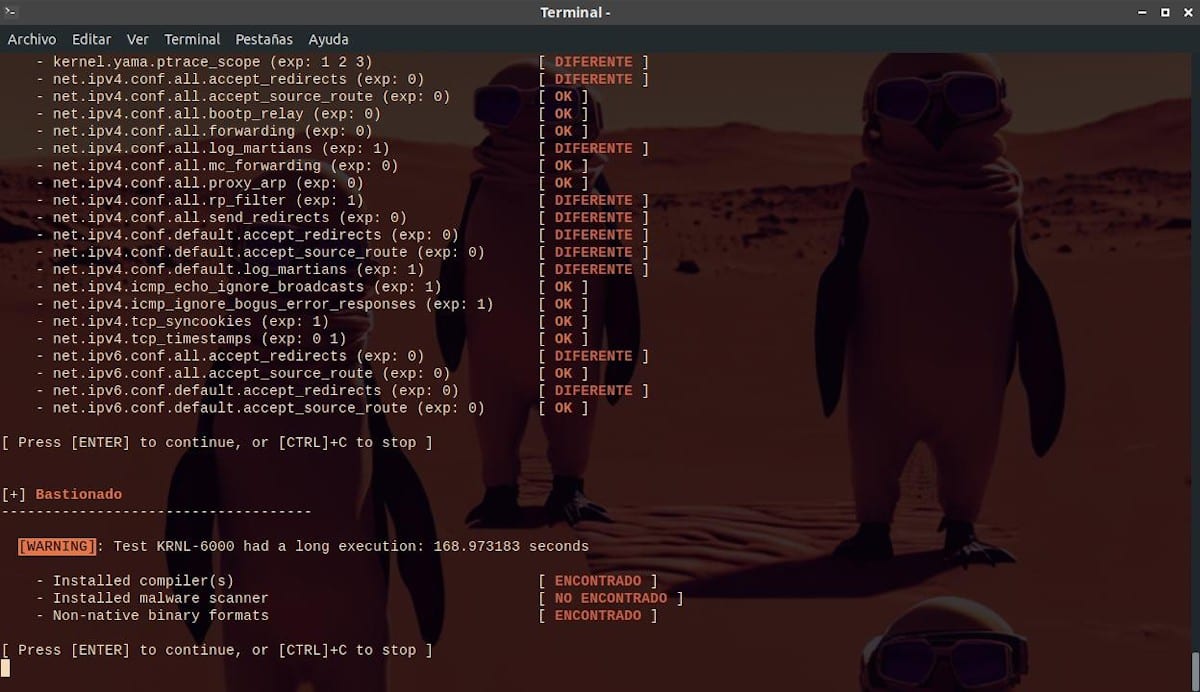

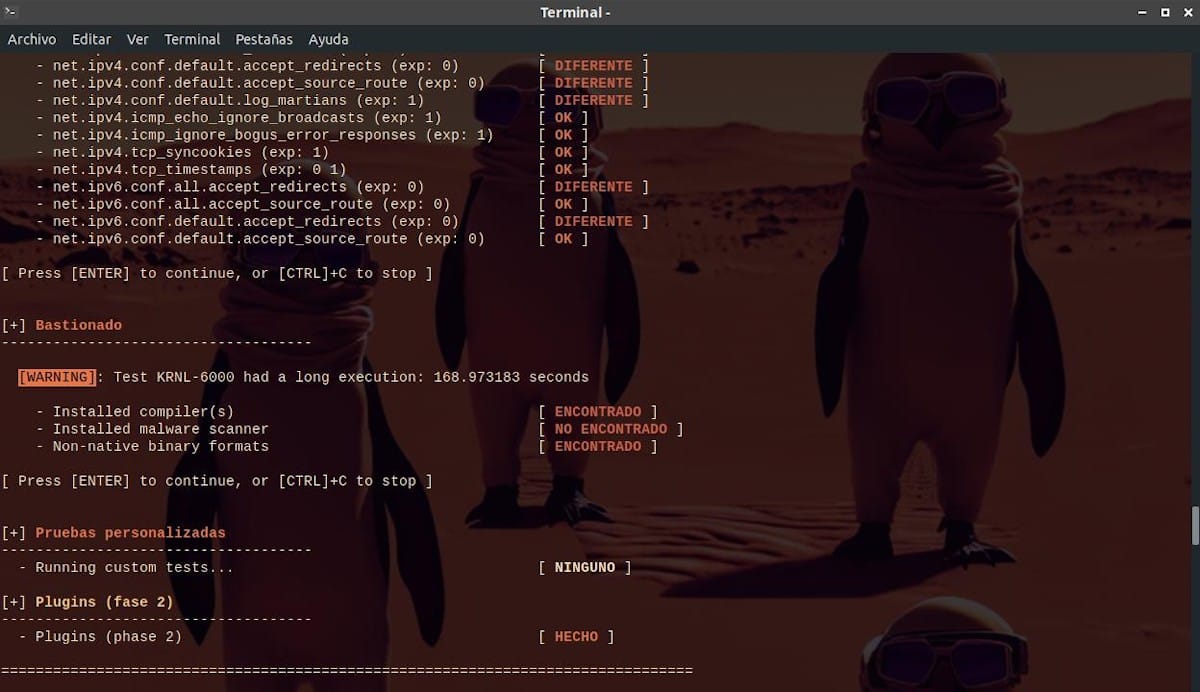

- मालवेअर-प्रकारचे सॉफ्टवेअर, फाइल परवानग्या, होम डिरेक्टरी, कर्नल हार्डनिंग आणि जनरल हार्डनिंग आणि कस्टम टेस्टिंग.

शेवटी

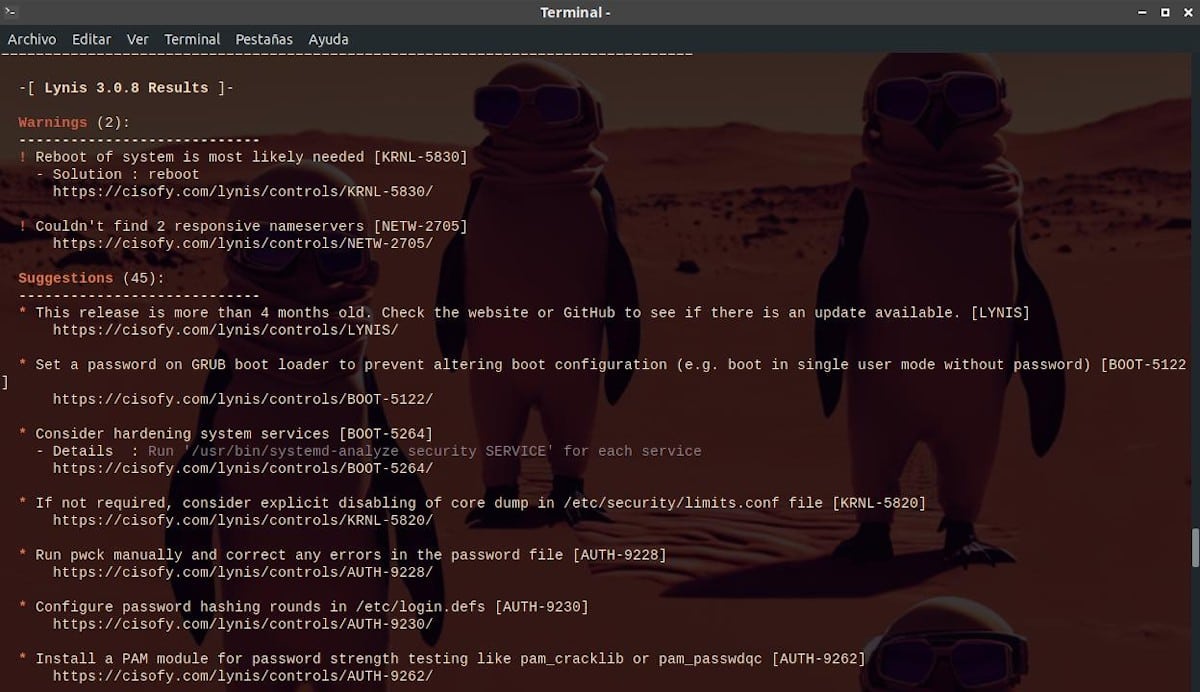

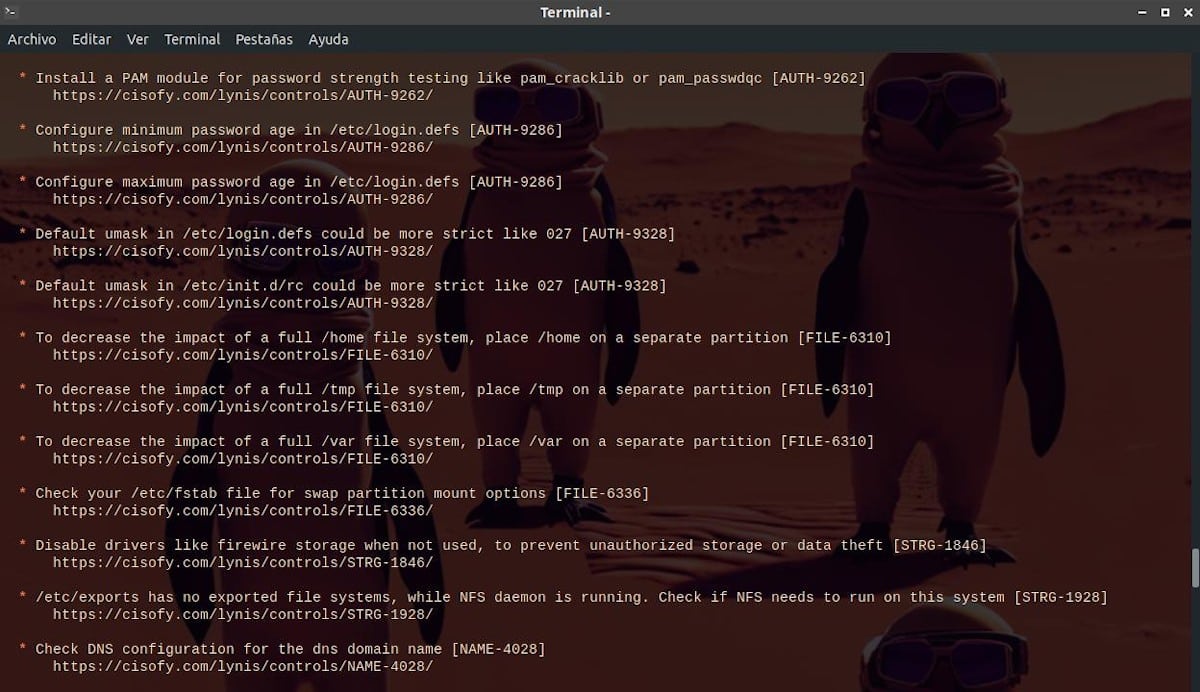

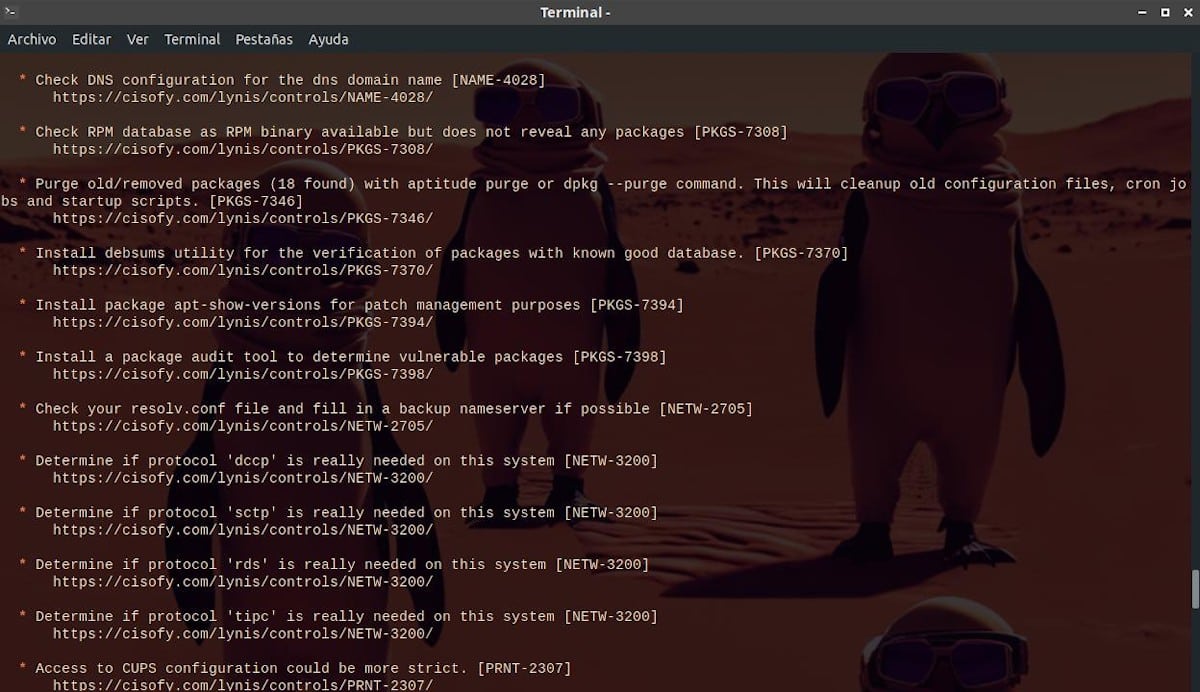

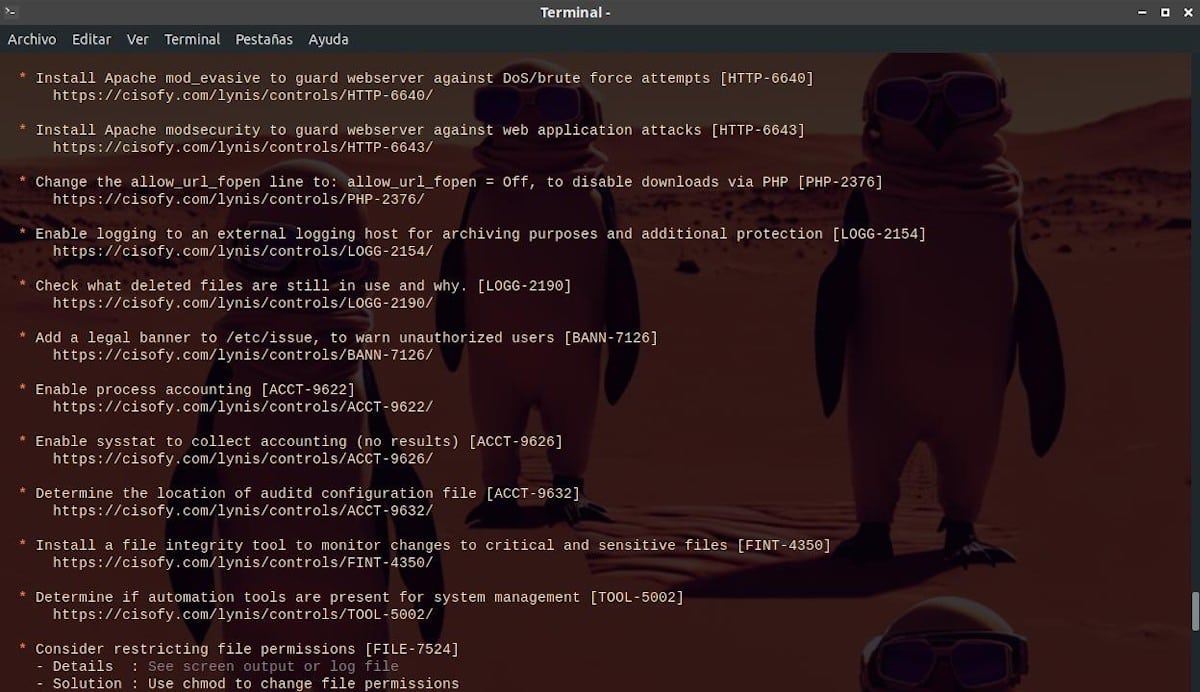

जेव्हा लिनिस संपतो सापडलेल्या परिणामांचा सारांश देतो, विभागलेले:

- इशारे आणि सूचना (तातडीच्या समस्या आणि महत्त्वाच्या सूचना)

नोट: नंतर पाहण्यासाठी, इशारे आणि सूचना आम्ही खालील आदेश कार्यान्वित करू शकतो

sudo grep Warning /var/log/lynis.log

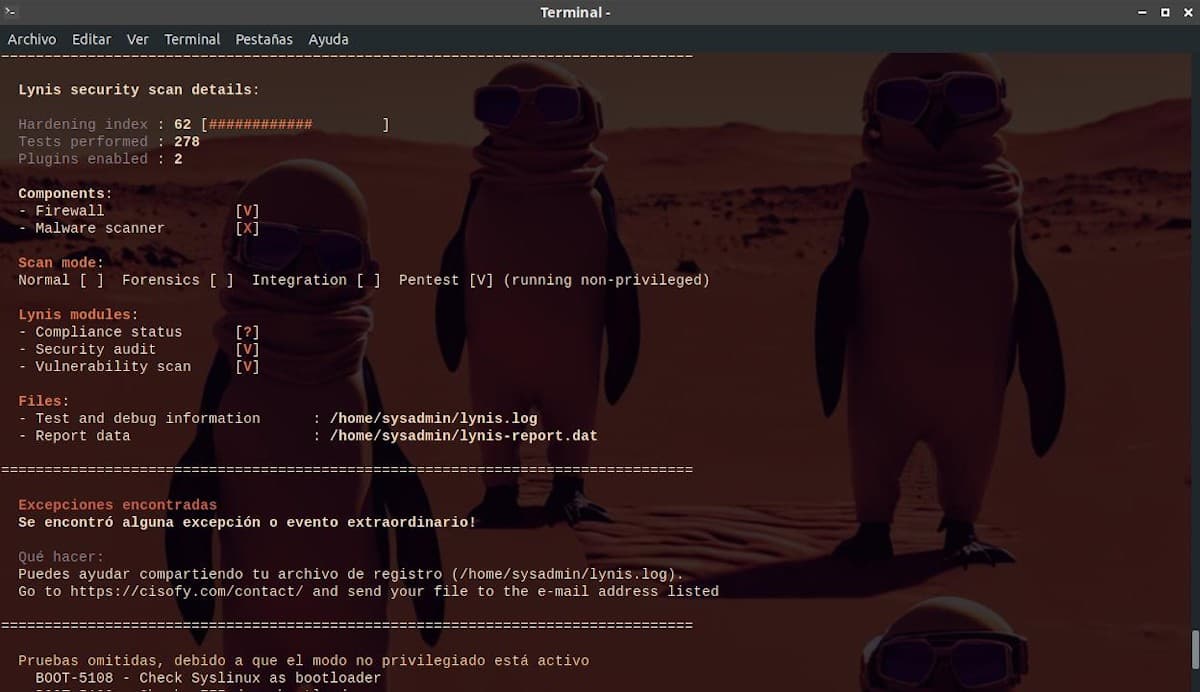

sudo grep Suggestion /var/log/lynis.log- सुरक्षा स्कॅनचे तपशील

या टप्प्यावर, आम्ही हळूहळू सक्षम होऊ व्युत्पन्न ऑडिटसह फायलींचे पुनरावलोकन करा, दर्शविलेल्या मार्गात, वरील उपांत्य प्रतिमेत दर्शविल्याप्रमाणे, प्रत्येक समस्या सोडवणे सुरू करण्यासाठी, कमतरता आणि भेद्यता आढळली.

फाइल्स (व्युत्पन्न ऑडिटसह फाइल्स):

- चाचणी आणि डीबग माहिती : /home/myuser/lynis.log

- अहवाल डेटा : /home/myusername/lynis-report.dat

आणि शेवटी, लिनिस कमांड वापरून व्युत्पन्न केलेल्या प्रत्येक सूचनेबद्दल अधिक माहिती मिळविण्याची शक्यता देते तपशील दाखवा त्यानंतर क्रमांक TEST_ID, खाली दाखविल्याप्रमाणे:

lynis show details KRNL-5830

lynis show details FILE-7524

आणि ते लिनिस बद्दल अधिक खालील लिंक्स उपलब्ध आहेत:

Resumen

सारांश, आम्ही आशा करतो की हे प्रकाशन विनामूल्य, मुक्त आणि विनामूल्य, Linux, macOS आणि Unix वर सुरक्षा ऑडिटिंग सॉफ्टवेअर म्हणतात "लिनिस", अनेक परवानगी, शक्ती ऑडिट (परीक्षण आणि मूल्यमापन) त्यांचे संबंधित संगणक आणि सर्व्हर ऑपरेटिंग सिस्टम अधिक सहजपणे. जेणेकरून, परिणामी, ते सॉफ्टवेअरच्या बाबतीत, कमतरता, अपुरी किंवा अस्तित्वात नसलेली कोणतीही पैलू किंवा कॉन्फिगरेशन शोधून आणि दुरुस्त करून त्यांना मजबूत (कडक) करू शकतात. अशा प्रकारे, अज्ञात असुरक्षांद्वारे संभाव्य अपयश किंवा हल्ले कमी करण्यास आणि टाळण्यास सक्षम असणे.

शेवटी, टिप्पण्यांद्वारे, आजच्या विषयावर आपले मत देण्यास विसरू नका. आणि जर तुम्हाला ही पोस्ट आवडली असेल तर, इतरांबरोबर शेअर करणे थांबवू नका. तसेच, लक्षात ठेवा आमच्या मुख्यपृष्ठास भेट द्या en «DesdeLinux» अधिक बातम्या एक्सप्लोर करण्यासाठी आणि आमच्या अधिकृत चॅनेलमध्ये सामील व्हा च्या टेलीग्राम DesdeLinux, पश्चिम गट आजच्या विषयावर अधिक माहितीसाठी.