हाय,

येथे आपणास दूरस्थपणे पीसीशी कसे कनेक्ट करावे ते दिसेल एसएसएच फक्त प्रथमच संकेतशब्द प्रविष्ट करणे, नंतर आम्ही दोन्ही संगणक पुन्हा सुरू केले तरीही आम्हाला पुन्हा संकेतशब्द विचारला जाणार नाही.

पण, प्रथम काय आहे याबद्दल थोडक्यात स्पष्टीकरण पाहूया एसएसएच:

एसएसएच हे एक प्रोटोकॉल आहे, जे दोन संगणकांमधील संप्रेषणाचे एक साधन आहे. हे आम्हाला दूरस्थपणे कार्यसंघ व्यवस्थापित करण्यास अनुमती देते. जेव्हा आम्ही एसएसएचद्वारे दुसर्या संगणकावर प्रवेश करतो, तेव्हा आपण त्या टर्मिनलमध्ये प्रवेश करत असलेली आज्ञा दुसर्या संगणकावर कार्यान्वित होईल, अशा प्रकारे आपण त्याचे व्यवस्थापन / नियंत्रण करतो.

प्रत्येक गोष्ट जी प्रसारित करते एसएसएच, हे कूटबद्ध केलेले आहे आणि बर्यापैकी चांगल्या सुरक्षिततेसह आहे.

आता आपण पाहू की आपण केवळ तीन चरणांमध्ये कॉन्फिगर कसे करू पीसी # 1 प्रवेश करण्यासाठी पीसी # 2 संकेतशब्द प्रविष्ट केल्याशिवाय:

आमच्याकडे पुढील परिस्थिती आहे:

पीसी # 1 - » आपण कनेक्ट करू इच्छित पीसी # 2, आपण या इतर पीसीशी कनेक्ट करण्याचा प्रयत्न करता प्रत्येक वेळी संकेतशब्द प्रविष्ट केल्याशिवाय.

पीसी # 2 - » आपण एसएसएच सर्व्हर स्थापित केला आहे. हे एक आहे पीसी # 1 कनेक्ट करेल आणि संकेतशब्द प्रविष्ट न करता असे करेल. या पीसी वर एक युजर नावाचा आहे मूळ.

चला सुरु करूया…

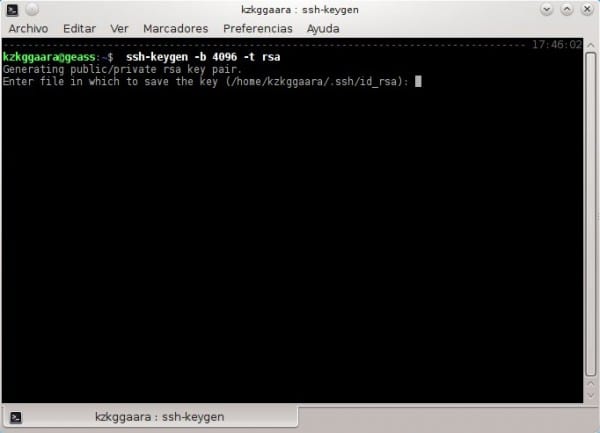

1. En पीसी # 1 आम्ही खालीलप्रमाणे लिहितो:

- ssh -keygen -b 4096 -t rsa

हे एक सार्वजनिक की व्युत्पन्न करेल. "सार्वजनिक आणि खाजगी की" मध्ये गोंधळ होऊ नये म्हणून, मी हे अगदी सोप्या भाषेत स्पष्ट करेन.

समजा तुमच्या खिशात तुमच्या घराच्या दोन कळा आहेत, ती तुम्ही तुमच्या मैत्रिणीला दिली की तुम्ही एकत्र राहता आणि दुस with्याबरोबर तुम्ही एकटे राहता, तुम्ही कोणालाही देत नाही. बरं, तुम्ही तुमच्या मैत्रिणीला दिलेली ही किल्ली तुम्हाला परवानगी न विचारता, तिला सांगून तुमच्या घरात प्रवेश करण्यास परवानगी देईल, बरोबर? ही एक सार्वजनिक की आहे, एक "की" जी एका पीसीला आपली परवानगी विचारल्याशिवाय दुसर्याला प्रवेश करण्याची परवानगी देते (म्हणजेच, वापरकर्तानाव + संकेतशब्द प्रविष्ट न करता)

जेव्हा त्यांनी ही आज्ञा दिली तेव्हा ती दिसून येईल:

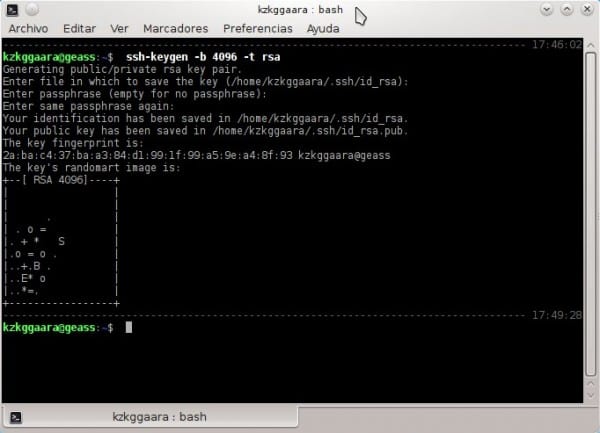

2. फक्त दाबा [प्रविष्ट करा], सेकंदा नंतर आम्ही पुन्हा दाबा [प्रविष्ट करा], आणि दुसर्या नंतर आम्ही पुन्हा एकदा दाबा [प्रविष्ट करा]. म्हणजे आम्ही दाबू [प्रविष्ट करा] एकूण तीन (3) वेळा, आम्ही फक्त ते दाबा ... आम्ही काहीही लिहित नाही 🙂

जेव्हा आपण हे करतो तेव्हा खालील प्रमाणेच काहीतरी दिसून येईल:

तयार आहे, आमच्याकडे आधीपासूनच सार्वजनिक की आहे ... आता आम्हाला ज्याला पाहिजे ते देणे आवश्यक आहे (उदाहरणार्थ, आमच्या मैत्रिणीस द्या हे)

आम्हाला जे हवे आहे ते तेच आहे पीसी # 1 ला जोडा पीसी # 2, आधीच आत पीसी # 1 आम्ही वरील सर्व केले, मध्ये पीसी # 2 आम्ही काहीही केले नाही. चांगले, पीसी # 2 उदाहरणार्थ IP पत्ता आहे 10.10.0.5.

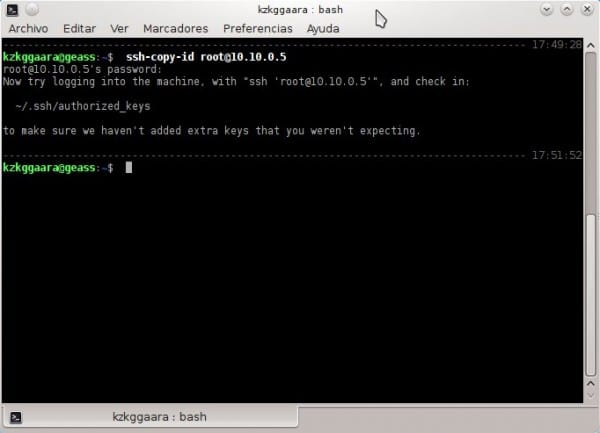

3. आम्ही आत ठेवले पीसी # 1 पुढील, पुढचे:

- ssh-copy-id root@10.10.0.5

हे जे करते ते आपल्याला फक्त सार्वजनिक की देते पीसी # 1 a पीसी # 2, म्हणजेच ते देते पीसी # 2 ची सार्वजनिक की पीसी # 1तर पीसी # 1 तो आपली खासगी की ठेवतो, तुम्हाला माहिती आहे; ही किल्ली कोणालाही दिली नाही. वापरकर्त्याने चुका न करणे महत्वाचे आहे, म्हणजेच वापरकर्त्याने “मूळ"हा पीसी # 2 मध्ये अस्तित्त्वात नाही, तो आपल्याला एक त्रुटी देईल, हे स्पष्ट करणे आवश्यक आहे की आम्ही कोणत्या वापरकर्त्यासाठी याकरिता वापरणार आहोत, या व्यतिरिक्त आपण ज्या वापरकर्त्यासह संकेतशब्दाशिवाय प्रवेश कॉन्फिगर केला आहे तोच आपण भविष्यात प्रवेश केला पाहिजे. एकदा हे पूर्ण झाल्यावर असे दिसले पाहिजे:

मागील चरणात, त्यांनी वापरकर्त्याचा संकेतशब्द त्यामध्ये ठेवला पाहिजे पीसी # 2.

आणि व्होइला ... सर्वकाही कॉन्फिगर केले आहे 😀

हे टर्मिनलमध्ये दिसते त्याप्रमाणे सर्व काही खरोखरच 100% ठीक आहे का ते तपासू. चाचणी करण्यासाठी, आम्ही ठेवले:

- ssh root@10.10.0.5

त्यांना नेहमी संकेतशब्द प्रविष्ट केल्याशिवाय दुसर्या संगणकावर देखील प्रवेश करायचा असेल तर (पीसी # 3 उदाहरणार्थ), आम्ही फक्त आमची सार्वजनिक की देतो आणि तीच, एकदा आपण पाऊल टाकल्यानंतर #1 y #2 आम्हाला यापुढे हे करण्याची गरज नाही. आम्ही प्रवेश करू इच्छित असल्यास पीसी # 3 उदाहरणार्थ, आयपीद्वारे 10.10.99.156 आम्ही फक्त ठेवले:

- ssh root@10.10.99.156

आतापर्यंत ट्यूटोरियल

समजावून सांगा की जेव्हा आम्ही एसएसएच बद्दल बोलतो तेव्हा सुरक्षा पातळी खरोखरच उच्च असते, ज्या रूपकाद्वारे मी काही चरणांचे स्पष्टीकरण दिले (आमच्या मैत्रिणीस की दिली) हे सर्वात योग्य नाही, कारण आमची मैत्रीण ही चावी देऊ शकते कोणीतरी. जेव्हा आम्ही एसएसएचबद्दल बोलतो, तेव्हा आम्ही आमच्या संगणकावर प्रवेश करण्याचा प्रयत्न करतो तेव्हा सुरक्षा तत्त्वे स्पष्ट करणे सोपे असते (पीसी # 1) पीसी # 2 मध्ये आमच्या संगणकाची एक सार्वजनिक की आहे की नाही हे तपासते (या प्रकरणात अशी आहे की आम्ही त्या मार्गाने कॉन्फिगर केली आहे), जर तेथे एक असल्यास ते सोपे आहे, ती सार्वजनिक की आपल्या खासगी की समान आहे की नाही ते तपासा (एक आम्ही ते कोणालाही दिले नाही). जर की सारख्याच असतील तर त्या आम्हाला प्रवेश करण्यास अनुमती देतात, अन्यथा आणि सुरक्षा उपाय म्हणून, ती आम्हाला अन्य संगणकावर दूरस्थपणे प्रवेश करण्याची परवानगी देत नाही.

तर आपणास माहित आहे की ... आमच्या मैत्रिणीला घराची कळ देणे सर्वात सुरक्षित गोष्ट नाही, परंतु की सामायिक करणे आणि एसएसएच मार्गे दूरस्थपणे दुसर्या संगणकावर प्रवेश करणे सुरक्षित आहे. ^ _ ^

शंका किंवा प्रश्न, तक्रारी किंवा सूचना मला कळवा.

सर्वांना शुभेच्छा.

आपण सुरक्षिततेबद्दल इतके वेडेपणाने कसे चुकत आहात हे मला खरोखरच समजत नाही. ज्या चरणात असे म्हटले आहे:

Enter passphrase (empty for no passphrase)आम्ही काहीही लिहित नाही, जर एखादा वापरकर्त्याने आमच्या पीसीमध्ये प्रवेश केला आणि टर्मिनल उघडले तर ते गमावले आहेत, कारण ते आपोआप चालवते:

ssh root@10.10.0.5हे संकेतशब्द विचारल्याशिवाय प्रविष्ट होईल.

जर एखाद्याने माझ्या लॅपटॉपवर प्रवेश मिळविला असेल तर होय, ते संकेतशब्द प्रविष्ट केल्याशिवाय पीसी # 2 वर प्रवेश करू शकतात, तथापि, आपण म्हणता तसे मी सुरक्षिततेबद्दल वेडापिसा आहे, तुम्हाला खरोखर असे वाटते की माझ्या लॅपटॉपवर प्रवेश मिळविणे ही एक गोष्ट आहे खुप सोपं? हाहा

मी नेहमी उठतो तेव्हा मी नेहमीच स्क्रीन लॉक करते, अन्यथा लॅपटॉपच्या माऊस किंवा कीबोर्डवर कोणतीही क्रिया नसल्याच्या 30 सेकंदानंतर, तरीही लॉक होईल 😉

जर कोणी आपला लॅपटॉप चोरला असेल तर, आपल्याकडे किती सत्र लॉक आहे हे महत्त्वाचे नाही, फायलींमध्ये प्रवेश मिळवणे क्षुल्लक आहे, यूएसबीवरून लिनक्स बूट करण्यायोग्य 5 मिनिटांची बाब. आणि एकदा फायलींवर प्रवेश केल्यावर, खासगी की असुरक्षित असल्यास, आपण ती थेट वापरू शकता, किंवा त्यास अधिक चांगले कॉपी करू शकता आणि आपल्या घरातून आपल्या सर्व सर्व्हरमध्ये आरामात प्रवेश करू शकता. वास्तविक, प्रक्रिया इतकी वेगवान आहे की आपल्याला हे देखील माहित नसते. 5 मिनिटांत आपण बाथरूममध्ये किंवा जे काही, सर्व काही करता येते.

सुरक्षित मार्ग म्हणजे खाजगी कीवर संकेतशब्द ठेवणे, आणि नंतर एसएसएस-एजंट वापरा जेणेकरुन त्यास संपूर्ण सत्रासाठी संकेतशब्द आठवेल (फक्त ssh-)ड). अशाप्रकारे, हे प्रथमच संकेतशब्दासाठी प्रथमच विचारेल आणि चोरीमध्ये किंवा घुसखोरीपासून बचाव करण्याव्यतिरिक्त आपण व्यवहारात 90% वेळेस संकेतशब्दाशिवाय कनेक्शन असेल.

फायलींमध्ये प्रवेश करणे क्षुल्लक आहे? आपण कधीही पूर्ण डिस्क कूटबद्धीकरण ऐकले आहे? (लुक + क्रिप्टसेटअप)

होय, अर्थातच, आपल्याकडे संपूर्ण डिस्कने एन्क्रिप्ट केलेली ही एक वेगळी बाब आहे, परंतु 90% वापरकर्ते हे करत नाहीत कारण ते कसे करावे हे त्यांना माहित नसते आणि बर्याच प्रकरणांमध्ये ते त्यांना भरपाई देखील देत नाहीत. याउलट, एनक्रिप्टेड संकेतशब्द किंवा असुरक्षित खासगी की डिस्कवर जतन न करणे प्रत्येकजण काही करू शकतो आणि सामान्यत: चांगली प्रॅक्टिस.

एनक्रिप्टेड डिस्कवर असुरक्षित खाजगी की जतन करणे म्हणजे दरवाजे उघडे ठेवून आपली कार पार्किंग करण्यासारखे आहे परंतु आपले संरक्षण करण्यासाठी डोबरमनसह सुरक्षा रक्षकास भाड्याने घेण्यासारखे आहे. हे कार्य करते, होय, परंतु थेट लॉक करणे हे बरेच सोपे आणि कार्यक्षम आहे.

एमएमएम आवाजासाठी इतके काही करत नाहीत, जरी ते व्हर्च्युअल इंटरफेस तयार करू शकतात, आयपी नियुक्त करू शकतात आणि त्या व्हर्च्युअल आयपीसह कनेक्ट करू शकतात, म्हणूनच त्यांनी की काढल्यास त्यांना मशीन सापडणार नाही कारण की केवळ विशिष्ट आयपीसाठीच कार्य करते. हे त्यांच्या इच्छेवर देखील अवलंबून आहे, कॉम्रेड ज्याप्रमाणे त्याचे वर्णन करतात तसे ते माझ्यासाठी उत्तम प्रकारे कार्य करते, माझ्या घरात माझ्याकडे एक खाजगी सर्व्हर आहे मला सुरक्षा वाढवण्याची गरज नाही कारण त्यात व्हीपीएन कॉन्फिगर केलेले आहे.

आणि हे सर्व एका विंडोज टर्मिनलवर लागू होऊ शकते ज्यास एकाधिक * NIX शी कनेक्ट करावे लागेल?

माझ्याकडे पोटी आहे पण मी सिक्योरिक्रट देखील वापरू शकतो (आता माझ्याकडे याची स्क्रिप्ट आहे)

विंडोज टर्मिनलमध्ये (सेमीडी) मला खात्री आहे की नाही, ते तेथे शक्य होणार नाही.

तथापि आपण पुट्टी वापरल्यास आपण प्रयत्न करू शकता, हे कार्य करू शकते.

शुभेच्छा आणि आमच्या साइटवर आपले स्वागत आहे 😀

अतिरिक्त कमांडमध्ये पुट्टी आधीच -pw पॅरामीटर स्वीकारतो. (उदा: -pw12345)

खरं तर, सुपर पुट्टी फक्त साध्या पुटीपेक्षा थंड आहे. (हे पुट्टीसाठी एक फ्रेम आहे)

तर तुम्हाला ते घालण्याची गरज नाही.

खूप उपयोगी असलेल्या पोस्टबद्दल धन्यवाद. प्रत्येक गोष्टीसाठी एसएसएचमध्ये लॉग इन करणे थोडे कंटाळवाणे आहे.

नमस्कार आणि आपल्या भेटीबद्दल आणि टिप्पण्याबद्दल धन्यवाद 🙂

काहीही नाही मित्रा, हे उपयुक्त होते हे जाणून घेताना मला आनंद झाला ... जर आम्ही आपल्याला इतर कोणत्याही प्रकारे मदत करू शकलो तर आम्ही आनंदापेक्षा जास्त आहोत 😉

शुभेच्छा आणि साइटवर आपले स्वागत आहे.

मी माझ्या टर्मिनलवरुन जसे केले आहे तसे मला माझ्या लिनक्सवरील विंडन्यूज पीसीशी जोडणे आवश्यक आहे

उत्कृष्ट .. हे खरोखर या प्रकारचे ट्यूटोरियल्स पाहण्याची प्रेरणा देते, यामुळे मला आधीपासून सोप्या असलेल्या माझ्या अनुभवांना देखील योगदान द्यायचे आहे जेणेकरून समुदाय त्यांचा फायदा घेऊ शकेल. एल साल्वाडोर कडून मनापासून आभार.

मी उबंटू मशीनसह डेबियन असलेल्या मशीनशी कनेक्ट करत आहे पण मला एक त्रुटी देते ज्यामध्ये ती प्रमाणीकरण करू शकत नाही आणि म्हणूनच तो मला संकेतशब्द विचारतो .. हे का होईल? हे असू शकते की ssh-keygen च्या आवृत्त्या भिन्न असू शकतात किंवा काय घडत आहे?

आपल्याला अधिक चांगल्या प्रकारे मदत करण्यात सक्षम होण्यासाठी येथे दिलेली त्रुटी येथे ठेवा

तसेच, आपण हे टर्मिनलमध्ये ठेवण्याचा प्रयत्न करू शकता:

sudo mv $HOME/.ssh/known_hosts /opt/हे असे करते की आपल्याकडे असलेले कनेक्शन (कनेक्शन इतिहास) एसएसएच स्वच्छ करणे आहे.

आणि बर्याच सर्व्हर्ससाठी मला समान सार्वजनिक की वापरू इच्छित असल्यास, मी ते करू शकतो किंवा मी प्रवेश करू इच्छित असलेल्या प्रत्येक सर्व्हरसाठी मला एक की तयार करावी लागेल? मी तरीही याचा प्रयत्न करीत आहे, परंतु काही निरुपयोगी सर्व्हरवर जेणेकरून उपयुक्त काहीतरी खराब होऊ नये.

धन्यवाद आणि नम्रता.

जसे मी हे माझ्या लॅपटॉपवर केले आहे, ते प्रत्येक सर्व्हरसाठी एक भिन्न की आहे, खरं तर, मला असे वाटते की बर्याच जणांसाठी समान की वापरणे शक्य नाही ... कारण प्रत्येक सर्व्हरचा आयडी फिंगरप्रिंट प्रमाणे अद्वितीय आहे 🙂

कोट सह उत्तर द्या

नमस्कार वाळूचा स्वामी. मी की वाचत आहे आणि मला आढळले की कीज (सार्वजनिक आणि खाजगी) सर्व्हर-क्लायंटला आव्हाने पाठविण्यास आणि प्राप्त करण्यासाठी सर्व्ह करतात आणि अशा प्रकारे एकमेकांना ओळखतात, म्हणून आपण प्रवेश करण्यासाठी वापरत असलेल्या संकेतशब्दाशी याचा काही संबंध नाही. सर्व्हर, नंतरचे सर्व्हरच्या विश्वासू मध्ये सार्वजनिक की "पेस्ट" करण्यासाठी वापरले जाते. तर आपणास हवे तेवढे हवे ते वापरता येईल.

मी स्वत: ला समजावून सांगितले की नाही हे मला माहित नाही, परंतु गंमत म्हणजे आपल्या की जोडी इतर सर्व्हरवर वापरण्यास सक्षम होण्यासाठी, आपल्या ट्यूटोरियलचे अनुसरण केल्यानंतर, आपल्याला फक्त हे करावे लागेल:

एसएसपी-कॉपी-आयडी other.user@otra.ip

या इतर सर्व्हरसाठी आपला संकेतशब्द लिहा

आणि तयार.

कोट सह उत्तर द्या

हॅलो, मार्गदर्शकाबद्दल धन्यवाद, केवळ मलाच मदत केली. आता मला हे संगणकाच्या दुसर्या जोडीवर करायचे आहे, असे मला मिळते:

sh ssh-copy-id -p 4000 lm11@148.218.32.91

खराब पोर्ट 'उमास्क 077; चाचणी -डी. / .ssh || mkdir ~ / .ssh; मांजरी >> ~ / .ssh / अधिकृत_keys '

आपण मदत केल्याबद्दल धन्यवाद.

आपण आम्हाला सांगितले तसे मी केले, परंतु ते मला संकेतशब्द विचारत राहते. मी दोन लिनक्स रेड हॅट सर्व्हर दरम्यानचे हे कनेक्शन मी स्पष्टीकरण देत आहे ... हे काय असू शकते?

मी आधीपासून / वगैरे / ssh / sshd_config कडे पाहिले

मी आधीच दोन्ही सर्व्हर रीबूट केले आहेत

पीसी 2 = लिनक्स लाल टोपी 6.4

पीसी 2 = लिनक्स लाल टोपी 5.1

कार्य करण्यासाठी एसएसएस सर्व्हिस योग्यरित्या कॉन्फिगर केलेली असणे आवश्यक आहे (/ etc / ssh / sshd_config फाईल पीसी 2 वर).

दुरुस्ती…

पीसी 1 = सेंटोस 6.4

पीसी 2 = रेड हॅट 5.1

नमस्कार सहकार्यांनो, मला 1 लिनक्स सेंटोस 5.3 सर्व्हर आणि युनिक्स Sco5.7 दरम्यान विश्वास संबंध स्थापित करण्याची आवश्यकता आहे परंतु मला समस्या आहे की लिनक्स वरून युनिक्समध्ये की कॉपी करण्यासाठी चरण 3 केल्यावर मला संदेश / यूएसआर / बिन / मिळेल. ssh-copy-id: ERROR: कोणतीही ओळख आढळली नाही, ती का असू शकते?

धन्यवाद

मी टप्प्या-चरण ट्यूटोरियल अनुसरण केले आहे. हे मला कोणतीही त्रुटी देत नाही, परंतु शेवटी मी जेव्हा पीसी 1 ते पीसी 2 वर कनेक्ट होते तेव्हा प्रत्येक वेळी मी कनेक्ट झाल्यावर मला रूट संकेतशब्द विचारतो.

ते काय असू शकते याचा विचार कोणी करतो?

असे दिसते की की व्युत्पन्न केल्यानंतर आपणास ssh-execड कार्यान्वित करावे लागेल जेणेकरून ऑथेंटिकेशन एजंट त्याचा वापर करू शकेल.

मी प्रवेश की कशी पुसून टाकू?

खूप खूप धन्यवाद, हे परिपूर्ण काम केले

मार्गदर्शकाबद्दल मनापासून धन्यवाद! हे खूप सोपे आहे आणि जेव्हा आपण आपले सर्व्हर तेथे चालत असताना आणि चावी प्रविष्ट करत नसतात आणि अशा प्रकारे गोष्टी स्वयंचलित करता तेव्हा सुलभ होते 😀

धन्यवाद.

मला एसएसपी-कॉपी-आयडीच्या वापराविषयी माहिती नव्हती आणि ती बर्याच स्वयंचलित आहे.

खरं म्हणजे मी संकेतशब्द लिहिण्याच्या मुद्दय़ावर होतो, म्हणून मी काय करतो ते सेफ चालू असताना डेफॉल्ट पॅराफ्रेजने सेव्ह करते.

जेव्हा मी पीसी चालू करतो तेव्हा एकदा हे लिहिण्यास मला हरकत नाही, प्रत्येक वेळी डिस्कनेक्ट झाल्यावर किंवा त्यासारख्या गोष्टी the रोल हे ठेवणे आवश्यक आहे 😀

एसएसएच नाही जुत्सू!

हॅलो

चांगले ट्यूटोरियल ... पण मी माहिती पास करू इच्छित असल्यास ??? मी हे कसे करू शकतो?

नमस्कार, तुमचे योगदान खूप मनोरंजक आहे, परंतु मला अशाच विषयाबद्दल दोन शंका आहेत

नमस्कार!

वरील चरणांचा प्रयत्न करा, परंतु सर्व्हर 2 (पीसी 2) वर की कॉपी करण्याचा प्रयत्न करताना ते मला सांगते की कमांड अस्तित्वात नाही.

bash: ssh-copy-id: कमांड सापडली नाही

मी की स्वहस्ते कॉपी करू शकतो?

उत्कृष्ट !! मी एक सोपी स्पष्टीकरण शोधत होतो आणि ते अचूक कार्य करते

धन्यवाद

उत्कृष्ट योगदान.

तुमचे खूप खूप आभार, त्याने मला खूप मदत केली.

हाय, मला आश्चर्य आहे की ही एसएसएस-कॉपी-आयडी कमांड करण्याचा काही मार्ग आहे का? मी विंडोजसाठी ओपन एसएच स्थापित केल्याने, एसएसएस माझ्यासाठी डॉसमध्ये कार्य करते परंतु त्यात एसएसपी-कॉपी-आयडी कमांड नाही. मला हे सार्वजनिक की इतर लिनक्स सर्व्हरवर (लिनक्स सर्व्हर) कसे पाठवायचे हे जाणून घेऊ इच्छित आहे. खूप खूप धन्यवाद.

हाय. मला लिनक्स सर्व्हर आणि विंडोज मशीन दरम्यान विश्वास संबंध स्थापित करणे आवश्यक आहे. विंडोजसाठी एसएसएच स्थापित करा आणि ते माझ्यासाठी कार्य करते. परंतु या उपकरणात ही ssh-copy-id आदेश उपलब्ध नाही.

एसएसएस-कॉपी-आयडी न वापरता इतर मार्गांनी त्यांना हे माहित आहे.

आपल्या टिप्पण्यांसाठी मनापासून धन्यवाद

परंतु याचा प्रश्न असा आहे की संकेतशब्दाशिवाय कनेक्ट करण्यास सक्षम आहोत, जर आपण एखादा सांकेतिक वाक्यांश ठेवला तर तो आम्हाला त्या पासला कनेक्ट करण्यास सांगेल आणि हे यामागील उद्दीष्ट नव्हते.

माझ्या संगणकाच्या एफपी मॉड्यूलसाठी हे माझ्यासाठी खूप उपयुक्त आहे, धन्यवाद 🙂

धन्यवाद!!!

संकेतशब्द (सांकेतिक वाक्यांश) प्रविष्ट करणे किती त्रासदायक असू शकते याबद्दल काहीजण काळजी करतात, त्यासाठी वर उल्लेख केल्याप्रमाणे ते «यूजर-एजंट» आहे आणि मी ते कीपास आणि त्याच्या ऑटो-प्रकार फंक्शनसह कॉन्फिगर केले आहे, म्हणून मी फक्त मी टर्मिनलची विनंती करतो आणि त्यांनी तयार केलेल्या कॉन्फिगरेशनच्या की एकत्रितपणे, प्रत्येक विनंतीसाठी माझ्याकडे "उपनावे" देखील आहेत आणि सर्व काही अगदी सोपे आहे.

चांगले प्रशिक्षण

खूप मजा करा !!

खूप चांगली माहिती- परंतु मला एक प्रश्न आहे ...

माझ्याकडे पीसी 10 आहे जिथे मी माहिती ठेवते, माहिती पीसी 1 - पीसी 2 - पीसी 3 वरून पीसी 10 वर पाठविली जाते, पीसी 1, पीसी आणि पीसी 3 चा वापर न करता पीसी 10 प्रवेश करण्यासाठी समान की वापरू शकता.

चीअर्स…

मशीन 1 च्या बॅशमध्ये मशीन 2 मधील बाबीमध्ये ssh ip @ होस्ट न ठेवता मी मशीन 1 मध्ये काय आहे ते कसे सूचीबद्ध करू शकतो? मला माहित नाही की मला xD समजले आहे का

या प्रकाशनाला 10 वर्षे उलटून गेली आहेत आणि जेव्हा जेव्हा मला याची आवश्यकता असेल तेव्हा मी त्यास भेट देतो. इथल्या काही ट्यूटोरियल प्रमाणे तेही काळाची कसोटी ठरले आहेत. धन्यवाद आणि नम्रता!