उना वेज मेस, व्हिडिओ गेम संशोधकांना एक "अभिनव" फिशिंग तंत्र सापडले (स्पूफिंग) जे घोटाळेबाजांच्या हेतूंवर मुखवटा घालण्याचे एक चांगले कार्य करते.

व्हिडिओ गेमसाठी जगातील सर्वात मोठे डिजिटल वितरण प्लॅटफॉर्म म्हणून स्टीम मित्रांची यादी आणि इतर वापरकर्त्यांसह गेम आयटमची देवाणघेवाण करण्याची क्षमता यासारखे विविध समुदाय यूएक्स घटक वैशिष्ट्यीकृत करतात.

समुदायावर असलेल्या या जोरदार फोकसमुळे स्टीमला वाढत्या गर्दीच्या बाजारपेठेत उभे राहण्यास मदत झाली आहे, परंतु यामुळे वापरकर्त्यांना फसव्या प्रॅक्टिससाठी मोकळे सोडले जाते.

प्लॅटफॉर्मवर पाळत ठेवण्याची गरज शनिवार व रविवार दरम्यान पुन्हा सतर्क झाली औरम नावाच्या 22 वर्षीय संगणक शास्त्राच्या विद्यार्थ्याने स्टीमच्या नवीन फिशिंग घोटाळ्याचा तपशील प्रदान केला.

स्टीम खाती चोरण्यासाठी वेबसाइट

संशोधकाच्या मते, फिशिंग साइटने वैध एसएसएल प्रमाणपत्र असलेल्या वापरकर्त्यांना केवळ बेवकूफ करण्याचा प्रयत्न केला नाही तर जावास्क्रिप्टचा एक छोटासा तुकडा देखील वापरला आहे जे सर्व्हरवर जास्त भारित होते आणि पीडिताला त्यांच्या स्टीम खात्यासह लॉग इन करण्यास सांगत असल्याचे सांगून एक पॉप-अप विंडो व्युत्पन्न करेल. साइटवर प्रवेश करण्यासाठी.

औरमच्या शब्दात त्याने हे कसे उमगले याचे वर्णन केले आहे:

“गप्पा सरळ वाटल्या, स्कॅमर मला स्पष्टपणे नफा देणारा व्यापार द्यायचा होता (ते काही कारणास्तव मला डिसकॉर्डमध्ये जोडण्यासाठी प्रयत्न करीत राहिले).

"व्यापार" चर्चेच्या शेवटी, मला सोयीस्कर स्टीम प्राइसिंग वेबसाइटवर लॉग इन करण्यास सांगितले गेले जेणेकरुन माझी सामग्री किती किंमतीची आहे याची त्यांना कल्पना येऊ शकेल.

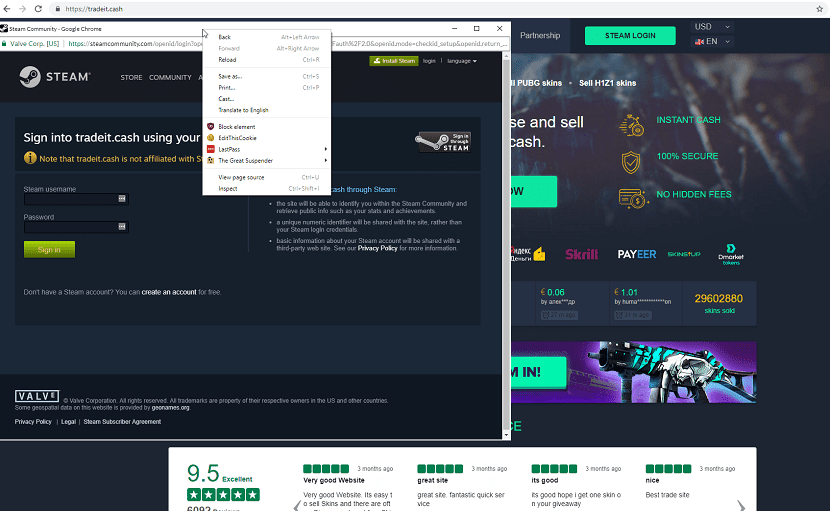

फिशिंग साइट, https://tradeit.cash. वेबसाइट मूलत: कायदेशीर स्टीम वेबसाइट, https://skins.cash ची प्रत होती. "

तरी स्कॅमर्सने एक कायदेशीर दिसणारा पॉपअप तयार केला, औरमला असे आढळले की त्याचा परिणाम टास्कबारवर क्रोमच्या दोन घटनांमध्ये झाला नाही आणि तो "फिशिंग वेबसाइटमध्ये फक्त एक विंडो होता."

“त्यांनी क्रोम यूआय घटकांसाठी काही बटणेही बनविली होती,” तो म्हणाला. "पॉप-अप विंडोच्या शीर्षक पट्टीवरील उजवी-क्लिक करण्याचा प्रयत्न करून याची पुष्टी केली गेली, ज्याने वेब पृष्ठावरील उजवे-क्लिक संदर्भ मेनू उघडला."

हॅकर्सनी क्लाउडफेअरवर फिशिंग साइट होस्ट करण्यासाठी वेळ आणि "त्रास" घेतला आणि शक्य तितक्या विश्वासार्ह बनविण्यासाठी क्लाउडफेअर एसएसएल प्रमाणपत्र वापरणे देखील निवडले.

फिशिंग एका पॉप-अप ने प्रारंभ केले ज्याने आपल्याला "फिशिंग" साइट ओव्हरलोड असल्याचे सांगत स्टीममध्ये जाण्यास सांगितले.

बनावट वेबसाइटबद्दल

स्टीम फिशिंग साइट पिक्चर-इन-पिक्चर फिशिंग तंत्र वापरले अपयशाशिवाय ओपनआयडी लॉगिन स्क्रीनचे अनुकरण करणे.

औरमला समजले की काहीतरी चुकीचे आहे, कारण त्याने सुरुवातीपासूनच बोगस असल्याचे समजले की साइट ओपनआयडी स्टीम लॉगिन पॉप-अप उघडत आहे.

या निसर्गाचे हल्ले काही नवीन नाही. 2007 पासून या दस्तऐवजात असेच तंत्र वर्णन केले आहे.

वापरकर्त्यांची खाती सुरक्षित ठेवण्यात मदत करण्याच्या हेतूने स्टीममध्ये आधीपासूनच तपशीलवार मार्गदर्शक समाविष्ट आहे.

साइट सध्या ऑफलाइन आहे बरं, काही तासांपूर्वी डीएनएस रेकॉर्ड काढला गेला.

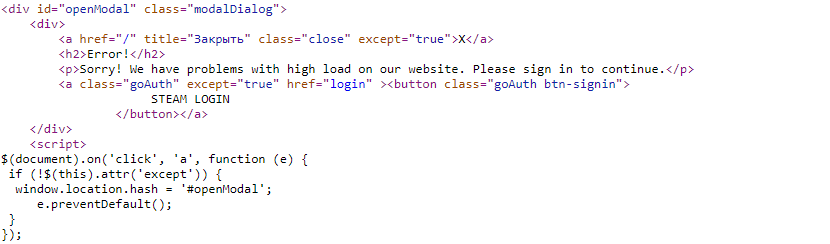

पण वापरकर्त्यास साइट आणि तो कोड काढण्यापूर्वीचा कोडचा स्नॅपशॉट मिळाला, आणि गिटहबवर सामायिक करण्याचे स्वातंत्र्य घेतले. दुवा हा आहे.

शेवटी हा अगदी सोपा कोड आहे.

हॅकर्सनी कायदेशीर व्यवसाय साइट तसेच स्टीम कम्युनिटी लॉगिन पृष्ठची नक्कल केली, त्यानंतर दोघांना जावास्क्रिप्ट कोड जोडला, तसेच HTML ला थोडासा चिमटा काढला.

एकूण, तीन जे एस स्निपेट्स जोडले गेले: प्रथम शोधतो डीबगर (मूळ ब्लॉग पोस्टर सापडलेला थोडा), दुसरा बनावट ब्राउझर उघडतो आणि आयफ्रेमच्या आत बनावट लॉगिन पृष्ठ पेस्ट करतो, आणि तिसरा (जे इफ्रेमवर चालतो) पृष्ठावरील प्रमाणपत्रे संकलित करतो स्टीम लॉगिन कॉपी केले.

माझे आजी म्हणायचे म्हणून सौंदर्य साधेपणामध्ये आहे. सोपी, प्रभावी आणि सुंदर, कोडचा एक भाग.

मी संपूर्ण लेख वाचला आहे… आणि त्याचा लिनक्सशी काय संबंध आहे?