SSH शिकणे: SSH कॉन्फिग फाइल पर्याय आणि पॅरामीटर्स

आमच्या नवीनतम हप्त्यात SSH शिकत आहे आम्ही अक्षरशः सर्वांशी व्यवहार करतो SSH कमांड पर्याय आणि पॅरामीटर्स OpenSSH प्रोग्रामचा, जे तुम्ही चालवता तेव्हा उपलब्ध असतात ssh कमांड टर्मिनलवर. त्यापैकी एक होता "-o पर्याय", जे आम्ही समजावून देतो मध्ये निर्दिष्ट केलेले पर्याय वापरा OpenSSH कॉन्फिगरेशन फाइल, म्हणजे, फाइल "SSHConfig" (ssh_config).

या कारणास्तव, आज आपण त्यापैकी काही थोडक्यात सांगू निर्दिष्ट पर्याय मध्ये OpenSSH कॉन्फिगरेशन फाइल, प्रकाराचा कमांड ऑर्डर कार्यान्वित करताना आपण काय करू शकतो याची एक छोटी आणि उपयुक्त कल्पना देण्यासाठी "ssh -o पर्याय...", किंवा फक्त आमचे कॉन्फिगर करा स्थानिक SSH सर्व्हर (क्लायंट).

SSH शिकणे: पर्याय आणि कॉन्फिगरेशन पॅरामीटर्स

आणि नेहमीप्रमाणे, फाईलमध्ये उपलब्ध पर्याय आणि पॅरामीटर्सबद्दल आजच्या विषयात जाण्यापूर्वी OpenSSH "SSH कॉन्फिग" (ssh_config), ज्यांना स्वारस्य आहे त्यांच्यासाठी आम्ही काही खालील दुवे सोडू मागील संबंधित पोस्ट:

SSH कॉन्फिग फाइल पर्याय आणि पॅरामीटर्स (ssh_config)

OpenSSH साठी SSH कॉन्फिग (ssh_config) फाइल काय आहे?

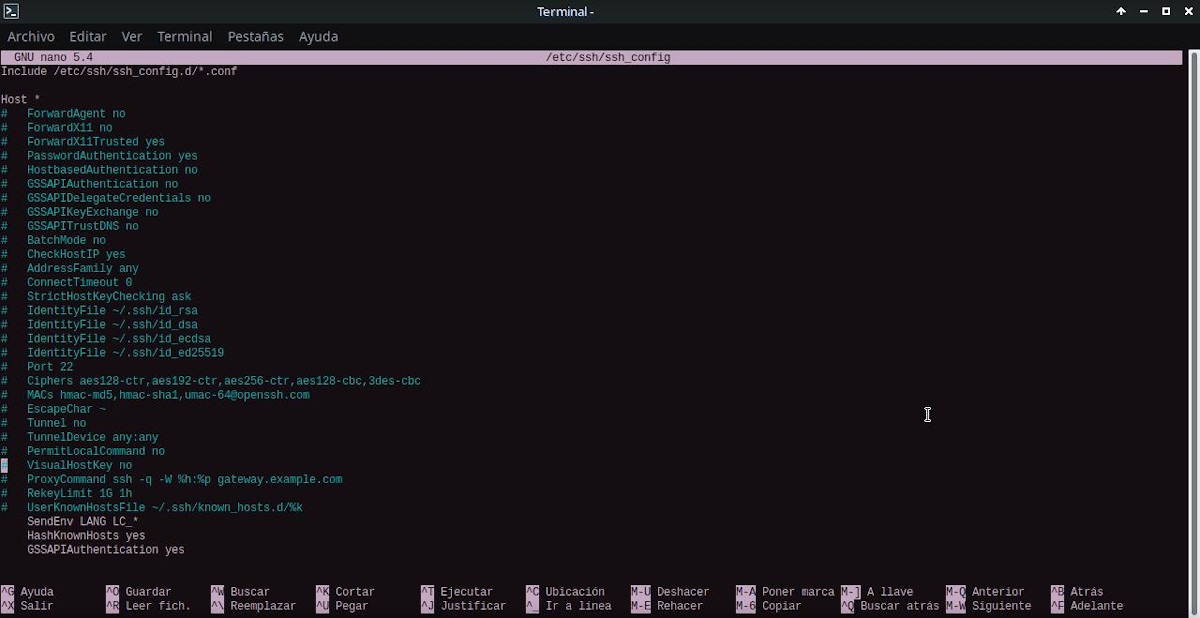

OpenSSH मध्ये 2 कॉन्फिगरेशन फाइल्स आहेत. एक कॉल ssh_config च्या कॉन्फिगरेशनसाठी क्लायंट पॅकेज आणि दुसरा कॉल sshd_config साठी सर्व्हर पॅकेज, दोन्ही खालील पथ किंवा निर्देशिकेत स्थित आहेत: /etc/ssh.

म्हणून, वर काम करताना कॉन्फिगरेशन फाइल "SSH कॉन्फिग" (ssh_config) आम्ही असे गृहीत धरतो की आम्ही एका संगणकावर काम करणार आहोत जे क्लायंट-प्रकारचे वर्कस्टेशन म्हणून कार्य करेल, म्हणजेच ते पूर्ण करेल एसएसएच कनेक्शन एक किंवा अधिक संघांना SSH सह सर्व्हर.

विद्यमान पर्याय आणि पॅरामीटर्सची सूची

खाली अस्तित्वात असलेले काही पर्याय किंवा पॅरामीटर्स आहेत कॉन्फिगरेशन फाइल "SSH कॉन्फिग" (ssh_config), ज्यापैकी अनेक कमांडमध्ये वापरले जाऊ शकतात जसे की "ssh -o पर्याय...".

यजमान/सामना

हा पर्याय किंवा पॅरामीटर SSH क्लायंट कॉन्फिगरेशन फाइलमध्ये सूचित करतो (ssh_config) की खालील घोषणा प्रतिबंधित आहेत (पुढील पर्याय किंवा पॅरामीटर होस्ट किंवा मॅच पर्यंत सूचित केले आहे), जेणेकरून ते फक्त त्या यजमानांसाठी आहेत जे कीवर्ड नंतर दिलेल्या नमुन्यांपैकी एकाशी जुळतात.

असे म्हणायचे आहे की हे मॅच पर्यायाप्रमाणेच पर्याय फाईलमधील विभाग विभाजक म्हणून कार्य करतो. म्हणून, दोन्ही फाइलमध्ये अनेक वेळा पुनरावृत्ती केली जाऊ शकते. सेटिंग आणि त्याची मूल्ये, नमुन्यांची सूची असू शकते, जे पुढील पर्याय काय आहेत हे निर्धारित करतात प्रश्नातील यजमानांशी केलेल्या कनेक्शनवर लागू करा.

मूल्य * याचा अर्थ "सर्व सर्वशक्तिमान", मॅचमध्ये असताना "सर्व" मूल्य समान करते. आणि, एकापेक्षा जास्त पॅटर्न प्रदान केले असल्यास, ते व्हाइटस्पेसद्वारे वेगळे केले जाणे आवश्यक आहे. पॅटर्न इनपुटला उद्गारवाचक चिन्ह ('!') सह उपसर्ग लावून नाकारले जाऊ शकते, जेणेकरून वाइल्डकार्ड जुळण्यांसाठी अपवाद प्रदान करण्यासाठी नकारात्मक जुळण्या उपयुक्त ठरतील.

कुटुंबाचा पत्ता

कनेक्ट करताना कोणत्या प्रकारचे (कुटुंब) पत्ते वापरायचे ते निर्दिष्ट करण्याची अनुमती देते. वैध वितर्क आहेत: कोणतेही (डीफॉल्ट), inet (केवळ IPv4 वापरा), किंवा inet6 (केवळ IPv6 वापरा).

बॅच मोड

तुम्ही "होय" युक्तिवाद किंवा मूल्य सेट केल्यास, तुम्हाला पासवर्ड प्रॉम्प्ट अक्षम करण्याची आणि वापरकर्त्याच्या परस्परसंवादावर की पुष्टीकरण सूचना होस्ट करण्याची अनुमती देते. हा पर्याय स्क्रिप्ट्स आणि इतर बॅच जॉबमध्ये उपयुक्त आहे जेथे SSH शी संवाद साधण्यासाठी कोणताही वापरकर्ता उपस्थित नाही. युक्तिवाद "होय" किंवा "नाही" असणे आवश्यक आहे, जेथे "नाही" हे डीफॉल्ट मूल्य आहे.

हे पॅरामीटर तुम्हाला सर्व विनंती केलेले डायनॅमिक, टनेल, स्थानिक आणि रिमोट पोर्ट फॉरवर्डिंग कॉन्फिगर करू शकत नसल्यास, SSH ने कनेक्शन बंद करावे की नाही हे निर्दिष्ट करण्यास अनुमती देते.

फॉरवर्डएजंट

हे पॅरामीटर तुम्हाला ऑथेंटिकेशन एजंटचे कनेक्शन (असल्यास) रिमोट मशीनला अग्रेषित केले जाईल किंवा नाही हे निर्दिष्ट करण्यास अनुमती देते. युक्तिवाद "होय" असू शकतो कारण "नाही" डीफॉल्ट आहे आणि एजंट फॉरवर्डिंग सावधगिरीने सक्षम केले पाहिजे. कारण, रिमोट होस्टवरील फाइल परवानग्या बायपास करण्याची क्षमता असलेले वापरकर्ते फॉरवर्ड केलेल्या कनेक्शनद्वारे स्थानिक एजंटमध्ये प्रवेश करू शकतात.

ForwardX11

सुरक्षित चॅनेल आणि DISPLAY सेटद्वारे X11 जोडणी स्वयंचलितपणे पुनर्निर्देशित केली जातील की नाही हे येथे निर्दिष्ट केले आहे. युक्तिवाद "होय" असू शकतो कारण "नाही" हे डीफॉल्ट मूल्य आहे.

फॉरवर्डएक्स 11 ट्रस्टेड

येथे तुम्ही होय वर सेट केले आहे की कोणत्या रिमोट X11 क्लायंटना मूळ X11 डिस्प्लेमध्ये पूर्ण प्रवेश असेल. म्हणजे, हा पर्याय "होय" वर सेट केला असल्यास, रिमोट X11 क्लायंटना मूळ X11 स्क्रीनवर पूर्ण प्रवेश असेल. तर, होयमी नाही वर सेट केले आहे (डीफॉल्ट), रिमोट X11 क्लायंट अविश्वासू मानले जातील आणि विश्वसनीय X11 क्लायंटच्या डेटाची चोरी किंवा छेडछाड करण्यापासून प्रतिबंधित केले जाईल.

HashKnownHosts

होस्टची नावे आणि पत्ते ~/.ssh/known_hosts मध्ये जोडल्यावर SSH ला हॅश करण्यास सांगण्यासाठी वापरले जाते. जेणेकरुन ही एन्क्रिप्ट केलेली नावे सामान्यपणे ssh आणि sshd द्वारे वापरली जाऊ शकतात, परंतु फाइलमधील मजकूर उघड झाल्यास ओळखणारी माहिती उघड न करता.

GSSAPIA प्रमाणीकरण

GSSAPI-आधारित वापरकर्ता प्रमाणीकरणास अनुमती आहे की नाही हे SSH मध्ये निर्दिष्ट करण्यासाठी वापरले जाते. GSSAPI सामान्यत: Kerberos प्रमाणीकरणासाठी वापरले जाते, उदाहरणार्थ Active Directory सह.

SendEnv

सर्व्हरवर कोणते स्थानिक पर्यावरण व्हेरिएबल्स पाठवायचे हे निर्दिष्ट करण्यासाठी वापरले जाते. हे कार्य योग्यरित्या करण्यासाठी, सर्व्हरने त्यास समर्थन दिले पाहिजे, तसेच ही पर्यावरणीय चल स्वीकारण्यासाठी कॉन्फिगर केले पाहिजे. व्हेरिएबल्स नावाने निर्दिष्ट केले जातात, ज्यामध्ये वाइल्डकार्ड वर्ण असू शकतात. तसेच, अनेक पर्यावरणीय व्हेरिएबल्स व्हाईटस्पेसद्वारे वेगळे केले जाऊ शकतात किंवा अनेकांवर पसरले जाऊ शकतात या प्रकारचे निर्देश (SendEnv).

अधिक माहिती

आणि या चौथ्या हप्त्यात, ते ही माहिती विस्तृत करा आणि मध्ये उपलब्ध असलेल्या प्रत्येक पर्याय आणि पॅरामीटर्सचा अभ्यास करा कॉन्फिगरेशन फाइल "SSH कॉन्फिग" (ssh_config)आम्ही खालील दुवे एक्सप्लोर करण्याची शिफारस करतो: OpenSSH क्लायंटसाठी SSH कॉन्फिगरेशन फाइल y अधिकृत OpenSSH नियमावली, इंग्रजी मध्ये. आणि मागील तीन हप्त्यांप्रमाणेच पुढील गोष्टींचा शोध घेत आहोत अधिकृत सामग्री आणि बद्दल ऑनलाइन विश्वसनीय SSH आणि OpenSSH:

- डेबियन विकी

- डेबियन अॅडमिनिस्ट्रेटरचे मॅन्युअल: रिमोट लॉगिन / SSH

- डेबियन सिक्युरिटी हँडबुक: धडा 5. तुमच्या सिस्टमवर चालू असलेल्या सुरक्षित सेवा

Resumen

थोडक्यात, हा नवीन हप्ता चालू आहे "SSH शिकत आहे" स्पष्टीकरणात्मक सामग्री मागील प्रकाशनांसाठी एक उत्तम पूरक असेल OpenSSH शी संबंधित. अशा प्रकारे, सादर करणे चांगले आणि अधिक जटिल रिमोट कनेक्शन. आणि धावा अधिक सुरक्षित आणि विश्वासार्ह सेटिंग्ज, रिमोट आणि सुरक्षित कनेक्शन प्रोटोकॉल वापरून.

जर तुम्हाला ही पोस्ट आवडली असेल तर त्यावर नक्की कमेंट करा आणि इतरांना शेअर करा. आणि लक्षात ठेवा, आमच्या भेट द्या «मुख्यपृष्ठ» अधिक बातम्या एक्सप्लोर करण्यासाठी तसेच आमच्या च्या अधिकृत चॅनेलमध्ये सामील होण्यासाठी च्या टेलीग्राम DesdeLinux, पश्चिम गट आजच्या विषयावर अधिक माहितीसाठी.