Belajar SSH: Amalan baik untuk dilakukan dalam Pelayan SSH

Dalam masa kini, jawatan keenam dan terakhir, daripada siri siaran kami pada Belajar SSH kami akan menangani secara praktikal, konfigurasi dan penggunaan pilihan yang dinyatakan dalam Fail konfigurasi OpenSSH yang dikendalikan di sebelah ssh-server, iaitu fail "Konfigurasi SSHD" (sshd_config). Yang mana, kami bincangkan dalam ansuran sebelumnya.

Dengan cara yang kita boleh tahu dengan cara yang ringkas, mudah dan langsung, sebahagian daripada amalan baik terbaik (cadangan dan petua) apabila sediakan Pelayan SSHbaik di rumah mahupun di pejabat.

Pembelajaran SSH: Pilihan dan Parameter Fail Konfig SSHD

Dan, sebelum memulakan topik hari ini, tentang yang terbaik "amalan baik untuk digunakan dalam konfigurasi Pelayan SSH", kami akan meninggalkan beberapa pautan ke penerbitan berkaitan, untuk bacaan kemudian:

Amalan baik dalam Pelayan SSH

Apakah amalan baik yang digunakan semasa mengkonfigurasi Pelayan SSH?

Seterusnya, dan berdasarkan pilihan dan parameter del Fail Konfigurasi SSHD (sshd_config), sebelum ini dilihat dalam jawatan sebelumnya, ini akan menjadi sebahagian daripada amalan baik terbaik untuk melaksanakan mengenai konfigurasi fail tersebut, untuk menginsuranskan terbaik kami sambungan jauh, masuk dan keluar, pada Pelayan SSH tertentu:

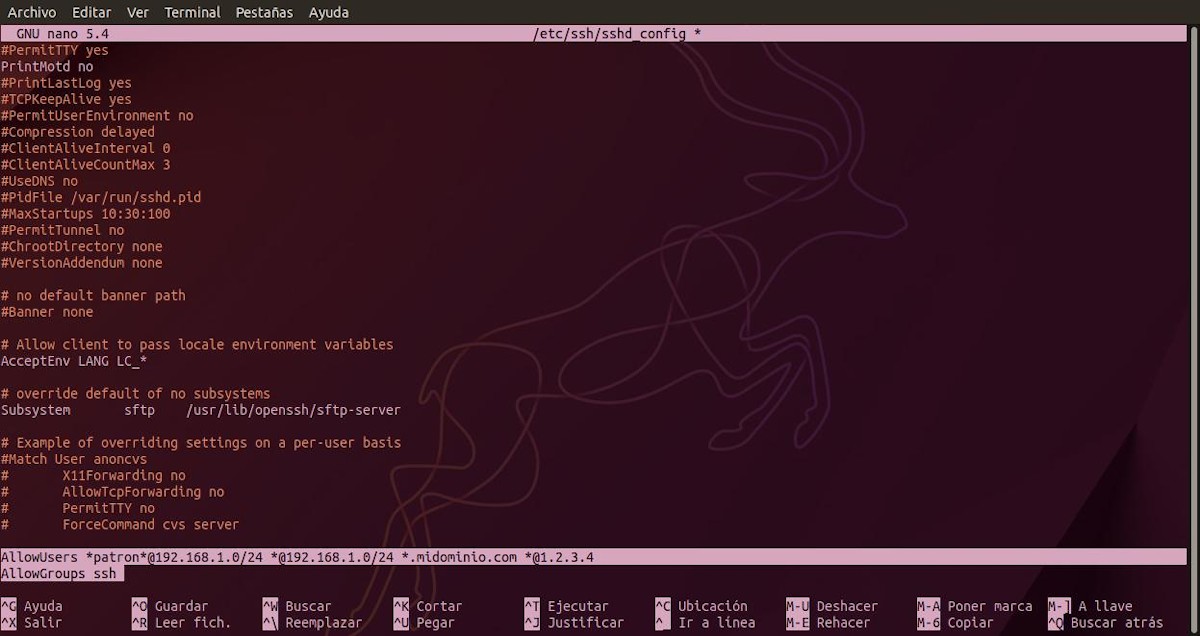

Tentukan pengguna yang boleh log masuk SSH dengan pilihan Benarkan Pengguna

Oleh kerana pilihan atau parameter ini biasanya tidak disertakan secara lalai dalam fail tersebut, ia boleh dimasukkan pada penghujungnya. Menggunakan a senarai corak nama pengguna, dipisahkan oleh ruang. Jadi, jika dinyatakan, log masuk, maka hanya yang sama akan dibenarkan untuk padanan nama pengguna dan nama hos yang sepadan dengan salah satu corak yang dikonfigurasikan.

Sebagai contoh, seperti yang dilihat di bawah:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

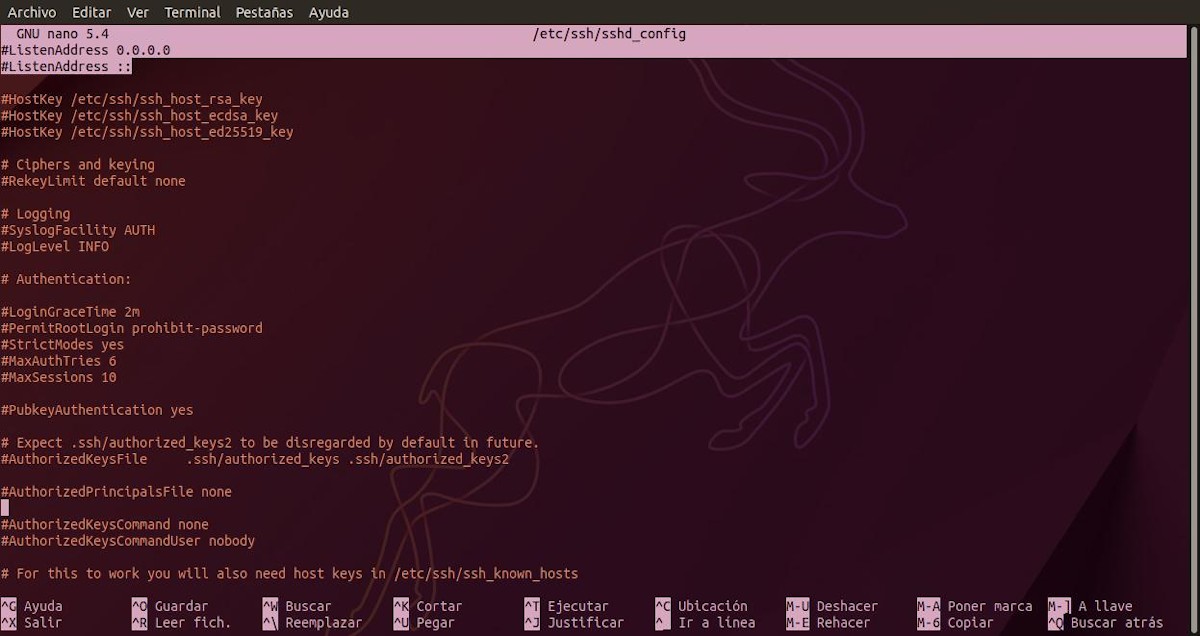

Beritahu SSH antara muka rangkaian tempatan yang hendak didengari dengan pilihan ListenAddress

Untuk melakukan ini, anda mesti mendayakan (nyahkomen) pada pilihan DengarAlamat, yang berasal darie lalai dengan nilai "0.0.0.0", tetapi ia sebenarnya berfungsi SEMUA mod, iaitu, dengar pada semua antara muka rangkaian yang tersedia. Oleh itu, maka nilai tersebut mesti diwujudkan dengan cara yang ditentukan yang mana satu atau alamat IP tempatan mereka akan digunakan oleh program sshd untuk mendengar permintaan sambungan.

Sebagai contoh, seperti yang dilihat di bawah:

ListenAddress 129.168.2.1 192.168.1.*

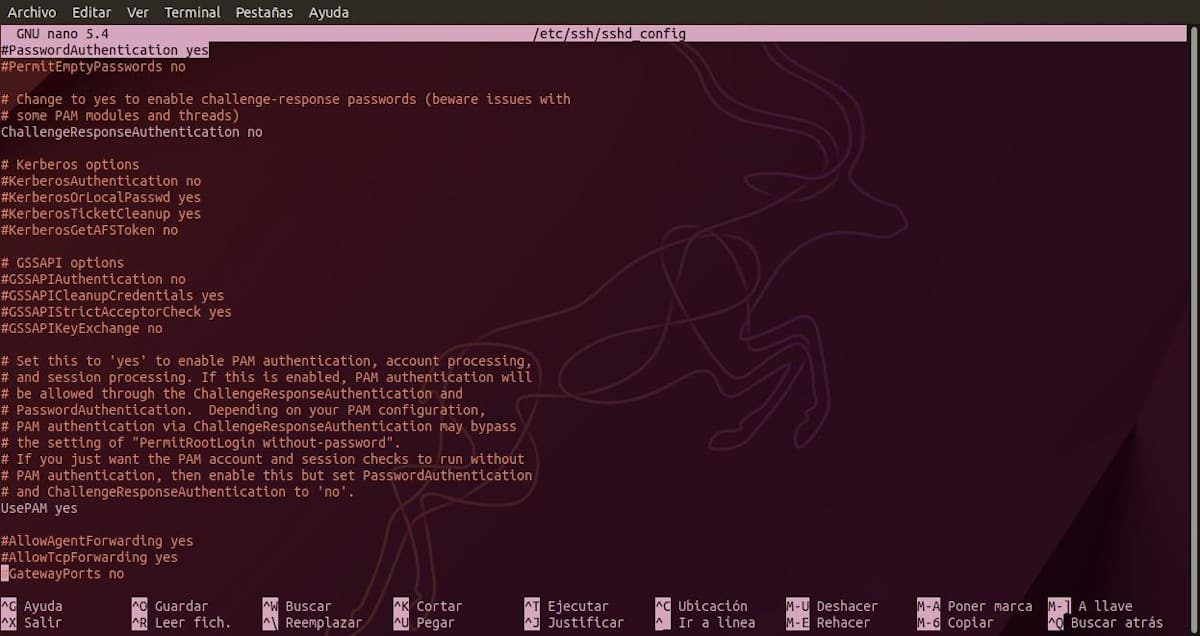

Tetapkan log masuk SSH melalui kekunci dengan pilihan Pengesahan Kata Laluan

Untuk melakukan ini, anda mesti mendayakan (nyahkomen) pada pilihan Pengesahan Kata Laluan, yang berasal darie lalai dengan ya nilai. Dan kemudian, tetapkan nilai itu sebagai "Tidak", untuk menghendaki penggunaan kunci awam dan peribadi untuk mencapai kebenaran akses kepada mesin tertentu. Mencapai bahawa hanya pengguna jauh boleh masuk, dari komputer atau komputer, yang diberi kuasa sebelum ini. Sebagai contoh, seperti yang dilihat di bawah:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

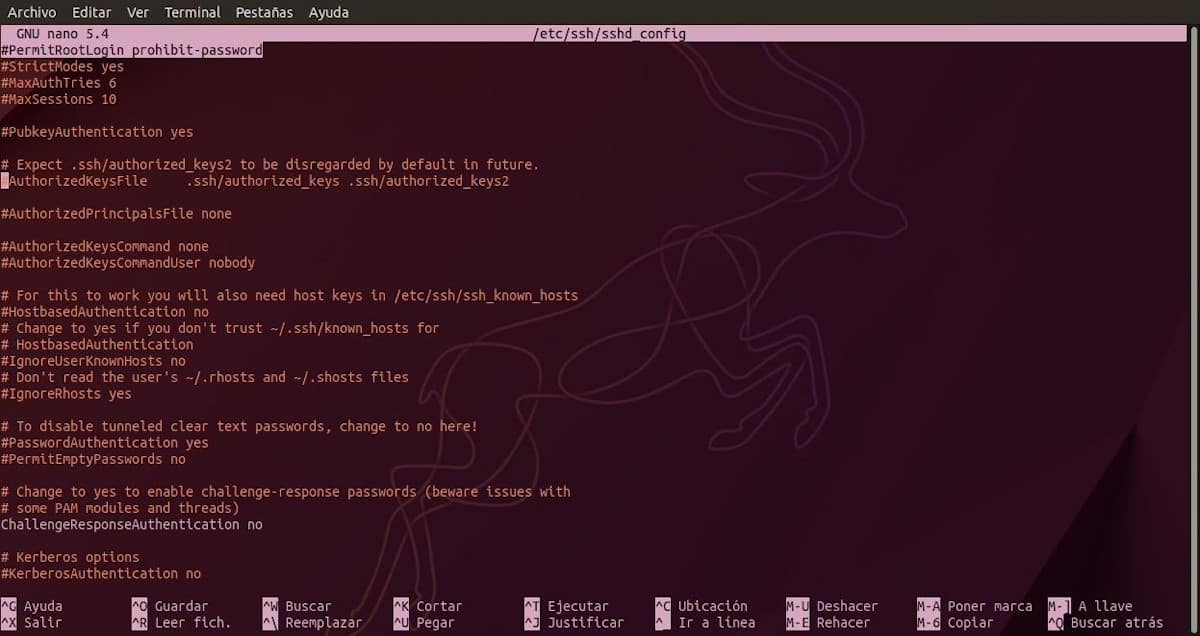

Lumpuhkan log masuk akar melalui SSH dengan pilihan PermitRootLogin

Untuk melakukan ini, anda mesti mendayakan (nyahkomen) pada Pilihan PermitRootLogin, yang berasal darie lalai dengan nilai "larang-kata laluan".. Walau bagaimanapun, jika dikehendaki sepenuhnya, pengguna root tidak dibenarkan untuk memulakan sesi SSH, nilai yang sesuai untuk ditetapkan ialah "Tidak". Sebagai contoh, seperti yang dilihat di bawah:

PermitRootLogin no

Tukar port SSH lalai dengan pilihan Port

Untuk melakukan ini, anda mesti mendayakan (nyahkomen) pada pilihan pelabuhan, yang datang secara lalai dengan nilai "22". Namun begitu, adalah penting untuk menukar pelabuhan tersebut kepada mana-mana pelabuhan lain yang tersedia, untuk mengurangkan dan mengelakkan bilangan serangan, manual atau kekerasan, yang boleh dibuat melalui pelabuhan terkenal tersebut. Adalah penting untuk memastikan bahawa port baharu ini tersedia dan boleh digunakan oleh aplikasi lain yang akan disambungkan ke pelayan kami. Sebagai contoh, seperti yang dilihat di bawah:

Port 4568

Pilihan lain yang berguna untuk ditetapkan

Akhir sekali, dan sejak program SSH terlalu luas, dan dalam ansuran sebelumnya kami telah menangani setiap pilihan dengan lebih terperinci, di bawah kami hanya akan menunjukkan beberapa lagi pilihan, dengan beberapa nilai yang mungkin sesuai dalam pelbagai dan kes penggunaan yang berbeza.

Dan ini adalah berikut:

- Sepanduk /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- Log MasukGraceTime 30

- LogLevel INFO

- MaxAuthTries 3

- MaxSessions 0

- Permulaan Maks 3

- AllowEmptyPasswords Tidak

- PrintMotd ya

- PrintLastLog ya

- Mod Ketat Ya

- SyslogFacility AUTH

- X11Memajukan ya

- X11DisplayOffset 5

NotaNota: Sila ambil perhatian bahawa, bergantung pada tahap pengalaman dan kepakaran SysAdmins dan keperluan keselamatan setiap platform teknologi, kebanyakan pilihan ini boleh berubah dengan betul dan logik dalam cara yang sangat berbeza. Selain itu, pilihan lain yang jauh lebih maju atau kompleks boleh didayakan, kerana ia berguna atau perlu dalam persekitaran operasi yang berbeza.

Amalan baik yang lain

Antara lain amalan baik untuk dilaksanakan dalam Pelayan SSH Kita boleh menyebut perkara berikut:

- Sediakan pemberitahuan e-mel amaran untuk semua atau sambungan SSH tertentu.

- Lindungi akses SSH kepada pelayan kami daripada serangan kekerasan menggunakan alat Fail2ban.

- Semak secara berkala dengan alat Nmap pada pelayan SSH dan lain-lain, untuk mencari kemungkinan port terbuka yang tidak dibenarkan atau diperlukan.

- Memperkukuh keselamatan platform IT dengan memasang IDS (Intrusion Detection System) dan IPS (Intrusion Prevention System).

Ringkasan

Pendek kata, dengan ansuran terbaru ini "Belajar SSH" kami menyelesaikan kandungan penerangan tentang semua yang berkaitan dengan OpenSSH. Pasti, dalam masa yang singkat, kami akan berkongsi sedikit lagi pengetahuan penting tentang Protokol SSH, dan mengenai anda digunakan oleh konsol melalui Shell Scripting. Jadi kami harap anda begitu "amalan baik dalam Pelayan SSH", telah menambah banyak nilai, secara peribadi dan profesional, apabila menggunakan GNU/Linux.

Jika anda menyukai siaran ini, pastikan anda mengulasnya dan berkongsi dengan orang lain. Dan ingat, kunjungi kami «laman utama» untuk meneroka lebih banyak berita, serta menyertai saluran rasmi kami Telegram daripada DesdeLinux, Barat kumpulan untuk maklumat lanjut mengenai topik hari ini.

Saya menantikan bahagian kedua artikel ini di mana anda mengembangkan lebih lanjut mengenai perkara terakhir:

Memperkukuh keselamatan platform IT dengan memasang IDS (Intrusion Detection System) dan IPS (Intrusion Prevention System).

Thank you!

Salam, Lhoqvso. Saya akan menunggu kesedarannya. Terima kasih kerana melawat kami, membaca kandungan kami dan mengulas.