Minder dan een maand geleden We vroegen uw mening over HTTPS in DesdeLinux. Dank aan petertsjechisch Al meer dan een week heeft de blog HTTPS ingeschakeld, dat wil zeggen dat ze toegang hebben https://blog.desdelinux.net en de server zal reageren.

De redenen om na te denken over HTTPS waar we het eerder over hadden, zijn in feite:

- Google zal in de toekomst HTTPS-sites voor SEO overwegen.

- HTTPS is informatiecodering, wat zich vertaalt in een betere beveiliging van uw informatie en die van ons.

Zoals u kunt zien, is het in elk opzicht een punt in ons voordeel om HTTPS correct op onze sites te implementeren.

Met betrekking tot SEO en GoogleHoewel het waar is dat Google uw PageRank NIET onmiddellijk associeert met HTTPS, zal het iets zijn dat in de toekomst een directe relatie zal hebben, kom op, dat onze SEO zal beïnvloeden. Op dit moment kunnen we tools gebruiken om onze SEO te controleren, ik test er zelfs enkele SEO-positioneringstoepassingen beschikbaar die mogelijk een versie voor Android hebben, wel, in de toekomst zal de implementatie van HTTPS een van de parameters zijn die moeten worden gemeten.

Met betrekking tot informatiebeveiligingHet is duidelijk dat de logins (gebruiker en wachtwoord) die in platte tekst op het netwerk circuleren niet het meest aan te raden is, iedereen met twee vingers van het voorhoofd zou een wachtwoord kunnen vastleggen en goed ... doen wat hun verbeelding toelaat 🙂

HTTPS nl DesdeLinux

Zoals ik al eerder zei, als ze ermee instemmen https://blog.desdelinux.net Onze server zal op hen reageren, hun browser zal hen laten zien dat de site niet betrouwbaar is en zo… omdat we niet betaald hebben voor een bedrijf om ons certificaat als "geldig" te ondertekenen. Ze hoeven alleen maar op Download / Get Certificate te klikken en vervolgens op Approve it, dat is voldoende om toegang te krijgen tot de site.

Gracias a petertsjechisch We hebben een door onszelf gegenereerd certificaat, want wie ze schrijft, kent servers en anderen, maar ... hehe, ik had nog nooit met SSL moeten werken, dus ik raad je aan om onze CA te downloaden en in je browser te importeren.

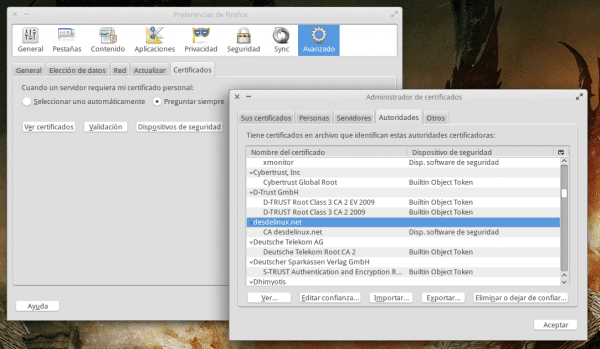

Om het hier toe te voegen, de stappen:

- Open Firefox

- Bezoeken voorkeuren o Configuratie

- Laten we naar de sectie gaan vergevorderd, met name het tabblad Certificaten

- We klikken op de knop Materie en we zoeken naar het bestand dat we zojuist hebben gedownload, en dat is alles.

Hier is een screenshot:

Zodra het certificaat aan de browser is toegevoegd, hebben we toegang tot de blog via HTTPS zonder dat het waarschuwingsteken verschijnt 😉

En nu, wat is het volgende?

Voorlopig testen we HTTPS, of de blog daar goed wordt weergegeven en controleren of alles in orde is. Dus elke fout ... meld het 😉

Wat we dan van plan zijn te doen, is dat de WP-Admin verplicht zal zijn om het via HTTPS te gebruiken, omdat het eerste dat we moeten beschermen de gebruiker en het wachtwoord van ons allemaal is, hiervoor is het voldoende om een regel toe te voegen in de wp-config.php van WordPress.

Dit wordt (mogelijk) de volgende stap.

Nou, niets, ik laat het daar even liggen. Ik wacht op feedback van u om te zien of alles werkt zoals het hoort te werken

PD: De blog blijft werken via HTTP en HTTPS, maak je geen zorgen 😉

Uitvoering testen, ondertussen veel succes zodat er niets valt.

1) om het in Chrome te doen, ga naar instellingen, toon geavanceerde opties, beheer certificaten, tabblad uitgevende autoriteiten, importeer, selecteer het certificaat en dat is alles.

2) Ik denk dat hij me eraan herinnert dat de WordPress-login mislukt, omdat ik na het inloggen (en eindigend in het paneel) de blog binnenga en uitlog.

het inloggen is voltooid. Maak je geen zorgen.

In mijn geval gebruik ik chroom, wordt er gevraagd naar het wachtwoord dat is gebruikt om het certificaat te versleutelen ??? iets heel vreemds dat mij dat vraagt.

In het geval van firefox is het met succes geïmporteerd.

Wat hulp??

Hallo NauTiluS, ik heb het net getest op Chromium 36 en de nieuwste Chrome 37 en er is geen probleem.

Het staat op het tabblad van de uitgevende autoriteiten, niet in een van uw certificaten

Ik heb de 37 en hier kreeg ik dat probleem

Ik was het vergeten, ik geef je een video die ik heb gemaakt met de stappen die ik neem en de becommentarieerde mislukking.

Ik zal je de video hier geven, met de genomen stappen.

https://vimeo.com/105256304

ps: gelieve een moderator te gebruiken om de vorige opmerking te verwijderen, aangezien de enter-toets per ongeluk is ingedrukt.

Het certificaat moet worden geïmporteerd in het tabblad met de naam Autoriteiten en niet in uw certificaten zoals u dat in uw video doet. Klik op het tabblad met de naam Autoriteiten :).

Klaar Petercheco.

Het is de eerste keer dat ik het in chroom doe :!

HTTPS in een blog is absurd, de meeste mensen hebben alleen toegang tot blogs om ze te lezen en om in te loggen is er niets anders dan een gebruikersnaam, een wachtwoord en de e-mail. Aan de andere kant, als ik het doe omdat Google het voorschrijft, word ik best bang, sindsdien geven we al de reden dat Google de regering van internet is en wie niet door de hoepel gaat, wordt achtergelaten. Evenzo wordt de wijziging in het algoritme van Google verkeerd geïnterpreteerd, aangezien er niet staat dat alle websites HTTPS moeten zijn, maar of ze prioriteit geven aan inhoud die moet worden versleuteld met inhoud die dat niet is (bijvoorbeeld markten of websites waar gegevens worden verwerkt). gevoelig zoals creditcards of persoonlijke informatie). Dit als beveiligingssysteem is erg goed en ik ben het ermee eens dat Google dat doet, maar nu hoeven we geen $ 30 per jaar per certificaat en domein uit te geven voor een eenvoudige openbare informatiewebsite.

Nu hoop ik dat u er rekening mee houdt dat een website met een zelfondertekend certificaat door Google wordt bestraft, aangezien er waarschuwingen zullen zijn dat de website gevaarlijk is en niet iedereen de moeite zal nemen om het certificaat in hun browser toe te voegen.

Een groet.

Interessante opmerking. Persoonlijk steun ik https niet en u heeft mij een goede reden gegeven om mijn standpunt opnieuw te bevestigen.

…. waarom bepaalt Google het ?, ... beetje bij beetje zet het Google-monopolie GNU / Linux in zijn mercantilistische valstrik, en zijn gebruikers zullen overgeleverd worden aan zijn duistere marketingbelangen. Ze realiseren zich niet dat dit monopolie dat Google in de privacy wil zetten van mensen die zelfs maar om een telefoonnummer vragen met welk doel? ... Om alles wat je doet te volgen en te weten. Nu kun je niet langer vrijuit reageren op deze forums ... als je niet geregistreerd bent op deze pagina? …. En alles waarom?… Omdat dat de manier is waarop Google verzendt.

Ik denk dat we te veel overdrijven ...

waarover niet vrijelijk commentaar kan worden geleverd DesdeLinux? …dat je niet kunt reageren als je niet geregistreerd bent? …dit heeft niets te maken, ik herhaal, NIETS met Google of enig ander bedrijf. Het zouden maatregelen zijn die, indien toegepast (hoewel ik daar geen reden voor zie), onze beslissing zouden zijn, en niet die van anderen.'

HTTPS is verre van het eigendom van Google, het is gewoon HTTP, maar de informatie reist gecodeerd (beschermd) door het netwerk, meer niet.

Het is geen HTTPS om het te zeggen, ik denk nog steeds dat de inloggegevens in platte tekst worden verzonden, is een SLECHT, HEEL SLECHT idee.

Dat een hacker door een MITM-aanval weet dat ik een blog aan het lezen ben waartoe hij zelf toegang heeft via hetzelfde adres als waar ik toegang toe heb, baart me het minst zorgen, daarom bevestig ik opnieuw dat niet alle websites noodzakelijkerwijs HTTPS moeten hebben en ik geloof dat het de positie van Google is om prioriteit te geven aan versleutelde inhoud waarvan het gevoelige gegevensverkeer hoger is dan openbaar zichtbaarheidsverkeer.

Ik zie het momenteel niet dat ik X per jaar moet betalen voor een certificaat en voor degenen die een domeinpas beheren, maar degenen onder ons die meer dan 3 geregistreerde domeinen hebben, is een uitgave die we ons op geen enkele manier kunnen veroorloven.

Dit is niet helemaal waar, vooral in gevallen waarin gebruikers "onschuldig" genoeg zijn om hetzelfde wachtwoord in hun e-mail te gebruiken. 🙂

Knuffel! Paul.

Ik deel uw mening @usemoslinux, veel "onschuldige" gebruikers hebben de slechte gewoonte om dezelfde gebruikersnaam en hetzelfde wachtwoord te gebruiken voor bijna alles wat ze op internet doen, zonder het risico te begrijpen dat dit inhoudt voor hun privacy.

En als we het hebben over het privacyprobleem, https wordt niet alleen geïmplementeerd voor de veiligheid, maar ook om de gebruiker de mogelijkheid te geven om een hoger niveau van privacy te hebben en dat is vanuit elk oogpunt positief, zonder de noodzaak om andere rantsoenen aan te gaan voor dat probleem.

Ik ben het met beide eens :).

HTTPS gebruiken is altijd positief, maar het is ook niet om geld te verspillen. Voer het alleen uit waar het echt nodig is. Het gebruik van hetzelfde wachtwoord voor gebruikers op alle sites is als het maken van 50 kopieën van je huissleutel en deze op straat gooien, totdat iemand weet waar je woont, er een ongeluk gebeurt en je je bolhoed moet veranderen, maar dat doe ik niet ' Ik heb een slotenmaker die weet dat ik dat doe en mij een kopie geeft. Als mensen niet voorzichtig zijn met hun gevoelige gegevens, waarom zouden we ze dan helpen als ze iets niet serieus nemen dat met gezond verstand moet worden behandeld. Dat laatste klinkt erg wreed, maar ik heb in ieder geval door tegenslagen geleerd en zelfs met veel informatie over hoe we onze gegevens moeten behandelen, nemen de meesten niet serieus hoe ze met gegevens moeten omgaan.

Als ik, in mijn geval, 30 euro meer per jaar besteed om mensen te beschermen tegen iets dat ze niet uit gezond verstand zouden moeten doen, krijg ik niets winstgevend.

Het certificaat is onjuist geïnstalleerd ...

http://www.sslshopper.com/ssl-checker.html#hostname=blog.desdelinux.net

Ja, je hebt gelijk, er is iets mis ..

Het certificaat is niet verkeerd geïnstalleerd. Alles is correct. Wat deze pagina aangeeft, is dat het geen certificaat is dat is ondertekend door een van de belangrijkste certificeringsinstanties.

DESDELINUX.NET heeft zijn eigen CA :).

Het stelt ook dat het de juiste server is met het juiste ip:

blog.desdelinux.netto = 69.61.93.35

Dit geeft gebruikers de zekerheid dat het de server is. desdelinux.net zoals deze wordt weergegeven in de DNS-configuratie van het domein.

En zelfs Firefox / Iceweasel maakt het mij gemakkelijk te begrijpen.

https://filippo.io/Heartbleed/#blog.desdelinux.net

Hallo Franco

Ik vertel je hetzelfde als @Mstaaravin .. Wat deze pagina informeert is dat het geen certificaat is dat is ondertekend door een van de belangrijkste certificeringsinstanties ..

In geen geval heeft hij last van Heartbleed.

Een kleine oplossing op de server en het toont me niet langer de kwetsbaarheid, bedankt voor de informatie.

Hé, waarom teken je het niet met CAcert? dus iedereen die CAcert-certificaten heeft geïmporteerd, hoeft geen uitzondering op uw certificaat te maken en het komt automatisch in de blog 😉

Hoe vreemd, als je je probeert te registreren in CAcert, krijg je de pagina dat het geen geldig certificaat is hahahaha

Daar heb je het vastgespijkerd Elav hahahaha

Mijn excuses .. in plaats van genageld .. genageld ..

heb je al punten in CAcert? als niemand u heeft onderschreven, denk ik dat ze u uw certificaat niet zullen laten uploaden = /

Het wordt niet standaard in browsers geleverd, maar CAcert is een wereldwijd erkende entiteit, en mensen zoals ik vertrouwen erop en importeren CAcert-certificaten. Dus als de blog desdelinux Het is gecertificeerd door CAcert, met des te meer reden vertrouw ik erop dat het SSL-certificaat geldig is, en dat ik geen onafhankelijke certificaten hoef te importeren 😉

Ik weet niet of je ooit door CAcert bent gecertificeerd, maar het proces is dat minimaal 5 mensen (ongeveer) je moeten certificeren, en zij controleren elk ongeveer 3 identificaties. Ik vertrouw CAcert veel.. wat betreft het certificaat van desdelinux, ik vertrouw het ook, maar ik zal je een voorbeeld geven: hoe weet ik dat het certificaat een uur geleden niet is gewijzigd door een of andere cracker, en ik het nepcertificaat vanaf het begin accepteer? Ik denk niet dat dit is gebeurd, ik zeg alleen dat CAcert je zelfvertrouwen een beetje vergroot.

Precies dat is het probleem, we kunnen ons certificaat niet uploaden 😀

Kan iemand ons een handje helpen?

Het heeft geen zin om een certificaat te genereren dat is ondertekend door CAcert, aangezien deze autoriteit niet standaard is opgenomen in webbrowsers.

Het is hetzelfde als de CA zelf desdelinux.net

Voor degenen die me niet geloven: http://es.wikipedia.org/wiki/CAcert.org

Het is grappig wat je zegt @biker.. Vertrouw je CAcert, maar je vertrouwt het certificaat en de eigen CA die is uitgegeven door Desde Linux?

Houd er ook rekening mee dat de Google-website ook een door hen afgegeven certificaat gebruikt (google Inc) .. Vertrouw je het ook? Omdat het hetzelfde is .. Het verschil is dat ze contact hebben opgenomen met de ontwikkelaars van de belangrijkste webbrowsers en dat ze hun CA-certificaat standaard in hun browser hebben opgenomen.

Jij kunt hetzelfde doen desdelinux.netto..

Laten we naar @biker kijken,

Aan de ene kant begrijp ik wat je zegt, aan de andere kant juist om te voorkomen dat een hacker de website van desdelinux.net naar een andere locatie met een ander certificaat, u krijgt de CA om te downloaden desdelinux.net waarnaar u importeert en waarmee alle certificaten op de server zijn ondertekend. desdelinux..Als iemand zich afmeldt voor de daadwerkelijke server desdelinux.net en legt de jouwe op met een ander certificaat dan degene die zal zijn gegenereerd, dit zal niet worden ondertekend door de echte autoriteit van desdelinux.net en in de browser krijgt u een bericht dat het servercertificaat niet overeenkomt met de certificaten ondertekend door de oorspronkelijke CA.

Het is onmogelijk dat er iets gebeurt .. Daarom heb ik zowel het servercertificaat gemaakt als de CA die ze ondertekent en ik heb niet direct een zelfondertekend certificaat gebruikt, omdat dit gevaarlijk zou zijn :).

Hoi. Zeer goed nieuws. Met zelfondertekende certificaten is dat nogal een zaak. Ik werk met openvpn en gebruik ssl voor de certificaten en er zijn geen problemen. Maar voor de webben ja, want als ze niet dezelfde hebben die zijn gevormd door een bedrijf in het veld, is het erger dan geen ssl te gebruiken. En deze kwestie van ccertificates is waardeloos, aangezien ze u locutas voor hen in rekening brengen.

Als u het web betreedt met HTTPS, handhaaft het bij het invoeren van een artikel het protocol niet, maar het verzoek aan de ingang gebruikt HTTP. Kom op, sommige links onderhouden het protocol niet (in het webkopmenu wel)

Ja inderdaad, dit ontbreekt nog steeds omdat je de lus of zoiets in de WordPress-kern moet aanpassen, of dit is tenminste de eerste oplossing die ik vind 🙂

Gefeliciteerd KZKG ^ Gaara voor het werk dat je hebt gedaan en ik hoop dat alles goed gaat en dat je weinig rapporten hebt. Ik heb de blog gebladerd met https en ik heb niets gezien dat ik te melden heb: D.

Wat betreft het certificaat van desdelinux.net.. Het certificaat desdelinux.net is niet zelfondertekend, maar is ondertekend door een beveiligingsautoriteit (CA). desdelinux.netto..

Daarom biedt deze blog aan om deze autoriteit te downloaden.

Het is net als de CAcert-autoriteit waar @biker het over heeft .. Ik denk dat het geen probleem is om een certificaat te importeren in de browser die jongens en meisjes hebben ..: D.

Wat mij betreft is het goed om de communicatie tussen de client en de server te beveiligen door deze te versleutelen.

Bedankt voor de hulp.

Laten we hopen de resterende details op te lossen

Graag gedaan, KZKG ^ Gaara. Blij dat ik een beetje kon helpen :).

Testen en het verloopt soepel.

Rapporteren vanuit de onderwereld: Nou, toen ik via https toegang kreeg, kreeg ik die certificaatbeveiliging, daarna gaf ik Download de CA gemaakt door petercheco, ik kreeg een label waarop ik vroeg of het dat certificaat mocht installeren om toegang te krijgen tot de site, om berichten van hem ontvangen, enz., Ik accepteerde alles en kwam perfect op de blog via https. Resultaten: Het enige slechte voor mij is, zoals ik had verwacht, dat het laden van de pagina's een beetje langzamer gaat, maar ach, dat is niet hetzelfde als je polsen doorknippen, als ik haast heb, ga ik naar http, punt. Alle veiligheidsinspanningen worden gewaardeerd.

Het laadt me al sneller, het was gewoon een probleem met de breedbandsnelheid vanaf hier ... uit de onderwereld.

Het werkt perfect, maar bij het openen van de artikelen en het verplaatsen tussen pagina's wordt standaard http gebruikt, is er een manier om altijd https te gebruiken?

Ik ben het ermee eens, hetzelfde gebeurt met mij.

Het geeft me een fout, en het is niet omdat het niet van een erkende certificeringsautoriteit is

Technische details:

blog.desdelinux.net gebruikt een ongeldig beveiligingscertificaat. Het certificaat wordt niet vertrouwd omdat er geen uitgeversketen is opgegeven. (Foutcode: sec_error_unknown_issuer)

Ik vraag me af: als het certificaat niet is ondertekend door een erkende beveiligingsinstantie, zou het niet eenvoudiger zijn (althans in firefox) om gewoon de site binnen te gaan via https en wanneer de waarschuwing verschijnt, het certificaat permanent opslaan, zoals normaal wordt gedaan met een zelfondertekend certificaat?

Welnu, in Firefox kun je een permanente uitzondering maken, maar in IE denk ik van niet .. Het is beter dat iedereen de autoriteit in hun browser importeert en dat is alles.

Het bleek zo voor mij.

Hallo, ik weet dat dit niet de plek is voor mijn probleem, maar ik heb een probleem, misschien kunt u me helpen. Ik experimenteer met Elementary Os, ik heb zojuist de eigen Nvidia-driver geïnstalleerd die zegt (aanbevolen). Sinds ik dit heb gedaan, start het systeem me direct alsof het in de terminal was, dat wil zeggen, het laadt het grafische aspect niet. Wanneer ik binnenkom met de tweede optie (herstelmodus) en ik kies voor de optie om de normale bounce voort te zetten, daar als het grafische gedeelte optilt. Sorry voor het plaatsen van dit hier en ik hoop dat je me kunt helpen. Proost

Iemand om mij te begeleiden:

Ik ben erin geslaagd om het certificaat in zowel Firefox als Qupzilla te installeren. Maar nu ik Maxthon opnieuw heb geïnstalleerd, weet ik niet hoe ik het certificaat kan installeren. Iemand die het heeft gemaakt?

Bedankt

Ik heb het net geprobeerd, maar blijkbaar heeft het, hoewel het op Chrome is gebaseerd, dergelijke opties niet.

Nieuwsgierige tip ... Dus ze hebben niet de wordpress admin met https? Hmmm Het ziet eruit als een restaurant van een hacker ... Ik raad «Beveiliging voor dummies» 😛 aan

Willians, aangezien er vertrouwen is en we elkaar al jaren kennen, zal ik je duidelijk vertellen, je kunt niet-opbouwende kritiek krijgen… je weet waar.

Neuken en lastig vallen voor een ander deel ¬_¬

Zonder te doen alsof je in een woordenboek-beledigingswedstrijd vervalt, dat je me zou moeten geloven als ik je vertel dat je alles te verliezen hebt, zou ik willen voorstellen dat je verder gaat dan de spot van mijn woorden - of je neusje.

Er zit een idee in dat ik, als een beroep op je intellect (ik had het absoluut mis, sorry dat ik je overschat), ervan uitga dat je op een voldoende constructieve manier zou kunnen assimileren en niet met de perretische / catharsis van een 9-jarige -oud kind waarmee je het hebt aangenomen.

Afgezien van de ondersteuning voor sociale misverstanden, en voor het geval je deze regels nog steeds aan het lezen bent (het kan zijn dat ik je weer heb overschat en op dit moment bijt je op een handdoek in de modus Woedebeheersing), zeg ik je, als samenvatting van mijn idee, ik vind het merkwaardig dat iemand die zoveel berichten heeft geschreven die te maken hebben met de beveiliging van systemen, of het nu internet of een ander type is, volhoudt - na een aantal jaren sinds hij dat heeft gedaan desdelinux- de blogbeheerinterface met gewone http.

Ik heb het nooit gevraagd en de waarheid is dat ik er niet in geïnteresseerd was om erachter te komen, maar ik ging er altijd van uit dat de beheerder van desdelinux Het draaide -als primaire veiligheidsmaatregel- over https (en niet als optie, maar niet als DE OPTIE).

Niets, het gaat voorbij. Op dit moment neemt hij dit alles aan als nog een bijdrage, alleen. Bewaar de slijpsteen "niet-constructieve kritiek" voor degenen die het echt verdienen.

Je partner wil nog steeds

Heel interessant, ik heb met veel plezier gelezen. Na zoveel opmerkingen is het niet eenvoudig om iets toe te voegen, maar ik heb een vraag.

Vanaf het moment dat gebruikers de website bezoeken, erop reageren, etc. Op andere websites is uw veiligheid nog steeds zichtbaar. Om die reden zie ik het nut er niet van in, tenzij ze zich er alleen toe beperken DesdeLinux.

Groeten.

StartSSL geeft geldige certificaten zoals betaalde bedrijven, maar volledig gratis 🙂

Tot dusver lijkt het prima te werken. Het is een goed begin.

Ze hebben het niet geprobeerd https://www.startssl.com/ biedt gratis certificaten aan, een andere goede optie is https://www.cacert.org/, dagen geleden las ik dit bericht https://www.sslshopper.com/article-free-ssl-certificates-from-a-free-certificate-authority.html