|

Linux wordt vaak gebruikt om Windows-installaties te redden ... of ja. Wat een paradox, precies, er zijn verschillende gratis tools om malware en rootkits te verwijderen. Laten we er een paar bekijken. |

chkrootkit

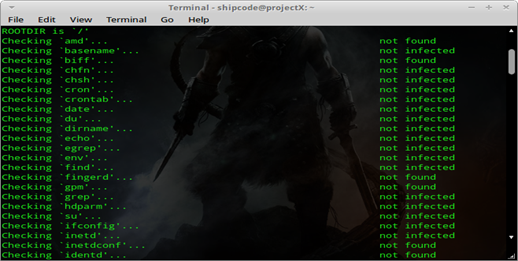

Chkrootkit of Check Rootkit is een bekend open source programma, het is een tool die gebruikt wordt voor het digitaliseren van rootkits, botnets, malware, etc. op je server of Unix / Linux systeem. Getest op: Linux 2.0.x, 2.2.x, 2.4.x, 2.6.x en 3.xx, FreeBSD 2.2.x, 3.x, 4.x, 5.x en 7.x, OpenBSD 2.x , 3.x en 4.x, 1.6.x NetBSD, Solaris 2.5.1, 2.6, 8.0 en 9.0, HP-UX 11, Tru64, BSDI en Mac OS X. Deze tool is vooraf geïnstalleerd in BackTrack 5 in het gedeelte Forensic Tools en antivirus.

Om chkrootkit op een op Ubuntu of Debian gebaseerde distro te installeren, typ je:

sudo apt-get installeer chkrootkit

Om te beginnen met het controleren van het systeem op mogelijke rootkits en achterdeuren, typ je het commando:

sudo chkrootkit

Rootkit-jager

Rootkit Hunter of rkhunter is een open source rootkitscanner vergelijkbaar met chkrootkit die ook vooraf is geïnstalleerd in BackTrack 5 onder Forensic en Anti-Virus Tools. Deze tool analyseert rootkits, backdoors en lokale exploits door tests uit te voeren zoals: vergelijking van MD5-hash, zoeken naar standaardbestanden die worden gebruikt door rootkits, verkeerde bestandsrechten van binaire bestanden, zoeken naar verdachte strings in LKM-modules en KLD, verborgen bestanden zoeken en optioneel scannen binnen tekst- en binaire bestanden.

Om rkhunter te installeren op een op Ubuntu of Debian gebaseerde distro, kun je typen:

sudo apt-get installeer rkhunter

Typ de volgende opdracht om de bestandssysteemscan te starten:

sudo rkhunter --check

En als u wilt controleren op updates, voert u de volgende opdracht uit:

sudo rkhunter -update

Nadat rkhunter klaar is met het scannen van je bestandssysteem, worden alle resultaten gelogd in /var/log/rkhunter.log.

ClamAV

ClamAV is een populaire antivirussoftware voor Linux. Het is de bekendste Linux-antivirus met een GUI-versie die is ontworpen om Trojaanse paarden, virussen, malware en andere kwaadaardige bedreigingen gemakkelijker te detecteren. ClamAV kan ook worden geïnstalleerd op Windows, BSD, Solaris en zelfs MacOSX. Security Research Fellow Dejan de Lucas heeft een tutorial gedetailleerd op de InfoSec Resource Institute-pagina over hoe ClamAV te installeren en hoe te werken met de interface op de opdrachtregel.

BotHunter

BotHunter is een op een botnet netwerk gebaseerd diagnostisch systeem dat het pad volgt van twee communicatiestromen tussen de personal computer en het internet. Het is ontwikkeld en wordt onderhouden door het Computer Science Laboratory, SRI International, en is beschikbaar voor Linux en Unix, maar ze hebben nu een privé-proefversie en een pre-release voor Windows uitgebracht.

Als u dit programma wilt downloaden, kunt u dit doen vanaf hier . BotHunter-infectieprofielen zijn meestal te vinden in ~ cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt.

Gebruiksvoorbeeld voor BotHunter2Web.pl:

perl BotHunter2Web.pl [datum JJJJ-MM-DD] -i sampleresults.txt

avast! Linux Home-editie

avast! Linux Home Edition is een antivirusprogramma dat gratis wordt aangeboden, maar alleen voor thuisgebruik en niet voor commercieel gebruik. Het bevat een opdrachtregelscanner en op basis van de ervaring van de auteur van de originele notitie, detecteert het enkele van de Perl IRC-bots die kwaadaardige functies bevatten, zoals de functies udpflood en tcpflood, en laat het uw botmaster of controller draaien Willekeurige opdrachten met het gebruik van de functie system () voor Perl.

U kunt deze antivirussoftware downloaden hier .

NeoPI

NeoPI is een Python-script dat nuttig is voor het detecteren van corrupte en gecodeerde inhoud in tekstbestanden of scripts. Het doel van NeoPI is om te helpen bij het detecteren van verborgen code in de webshell. NeoPI's ontwikkelingsfocus was om een tool te maken die kan worden gebruikt in combinatie met andere veelgebruikte op handtekeningen of trefwoorden gebaseerde detectiemethoden. Het is een cross-platform script voor Windows en Linux. Het helpt gebruikers niet alleen mogelijke achterdeurtjes op te sporen, maar ook kwaadaardige scripts zoals IRC-botnets, udpflood-shells, kwetsbare scripts en kwaadaardige tools.

Om dit Python-script te gebruiken, downloadt u eenvoudig de code van de officiële github-site en navigeert u door de directory:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

onzemon

Ourmon is een open source Unix-gebaseerd programma en een veelgebruikte tool voor het snuiven van netwerkpakketten op FreeBSD, maar het kan ook worden gebruikt voor botnetdetectie, zoals Ashis Dash uitlegt in haar artikel getiteld 'Botnet-detectietool: Ourmon' in Clubhack of Chmag magazine.

grep

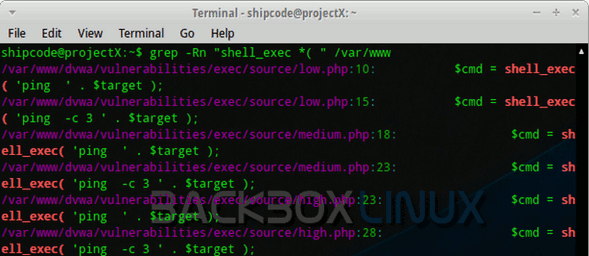

En last but not least hebben we de opdracht grep, een krachtig opdrachtregelprogramma op Unix en Linux. Wordt gebruikt om testgegevenssets te zoeken en te testen voor regels die overeenkomen met een reguliere expressie. Kortom, dit hulpprogramma werd op 3 maart 1973 door Ken Thompson gecodeerd voor Unix. Tegenwoordig staat Grep bekend om het detecteren en zoeken naar vervelende backdoor-shells en ook kwaadaardige scripts.

Grep kan ook worden gebruikt voor de detectie van kwetsbare scripts (bijvoorbeeld de shell_exec-functie van PHP, wat een riskante PHP-functie is die het uitvoeren van externe code of het uitvoeren van opdrachten mogelijk maakt). We kunnen het grep-commando gebruiken om te zoeken naar de shell_exec () als een voordeel in onze / var / www-directory om te controleren op mogelijke PHP-bestanden die kwetsbaar zijn voor ICE of commando-injectie. Hier is het commando:

grep-Rn "shell_exec * (" / var / www

Grep is een goed hulpmiddel voor handmatige detectie en forensische analyse.

Over #Avast het is vreselijk… ik heb het laten installeren en het werkt helemaal niet echt.

Uitstekend artikel ... Ik moet de andere tools proberen!

Wauw! uitstekende tools, maar de avast heeft niet voor mij gewerkt, het vertraagt alleen de pc en duurt 20 minuten. beginnen

Articulazo, Pablo

Goede dag,,

Het artikel is interessant, ik ben een newbie in dit onderwerp, dus ik vraag, in de eerste optie zeg je hoe je chkrootkit installeert, en dan het commando om de mogelijke rootkits en achterdeurtjes in het systeem te controleren, en wat moet ik dan doen? Ik verwijder ze, annuleer ze, blokkeer ze, en zo ja, hoe verwijder of blokkeer ik ze?

bedankt

Goed artikel

Hallo, ik ben Fede, ik sta op je zeer nuttige pagina, lang leve Linux en gratis software dankzij duizenden programmeurs en hackers van over de hele wereld. Bedankt LINUS TOORVALD, RICHARD STALLMAN, ERICK RAIMOND en vele anderen, tot snel en sorry voor de fouten in de namen BEDANKT.

Ik begrijp niets, de verdomde moeder!

Kijk, ik begrijp ook niet veel, maar de andere opmerking zei dat het goed was.Clam av apart dat het een tutorial heeft, ik denk dat het het beste is om dat te proberen, toch? XD

debcheckroot (https://www.elstel.org/debcheckroot/) van elstel.org ontbreekt in deze lijst. Het is momenteel de beste tool om rootkits te vinden. De meeste programma's zoals rkhunter en chkrootkit kunnen een rootkit niet meer detecteren zodra deze enigszins is gewijzigd. debcheckroot is anders. Het vergelijkt de sha256sum van elk geïnstalleerd bestand met de pakketkop.