Wanneer is het een systeembeheerder meestal binnen lde meest alledaagse taken die ze gewoonlijk uitvoeren (naast het aanmaken en herstellen van e-mailwachtwoorden), er is het onderhoud en toezicht op de apparatuur.

Waar over het algemeen zoveel problemen voorkomen, zijn de functionaliteiten van de apparatuur qua applicatie-installatie meestal beperkt en naast het maken van enkele beperkingen binnen het bedrijfsnetwerk. Bij deze veelvoorkomende taken hebben velen de neiging het personeel te onderschatten wie de apparatuur gebruikt, door alleen eenvoudige beperkingen uit te voeren.

Weinig beheerders van systemen die verantwoordelijk zijn voor Linux-computers om de kernel zelf te compileren om de beperkingen te kunnen uitvoeren, waar USB-poorten over het algemeen worden omzeild.

Dit is waar een geweldige tool binnenkomt. die ik op het internet vond tijdens het surfen. Zijn naam is usbrip, die in de woorden van de maker

"Het is een open source forensisch hulpmiddel met CLI-interface waarmee u artefacten van USB-apparaten (dwz USB-gebeurtenisgeschiedenis) op Linux-machines kunt bijhouden"

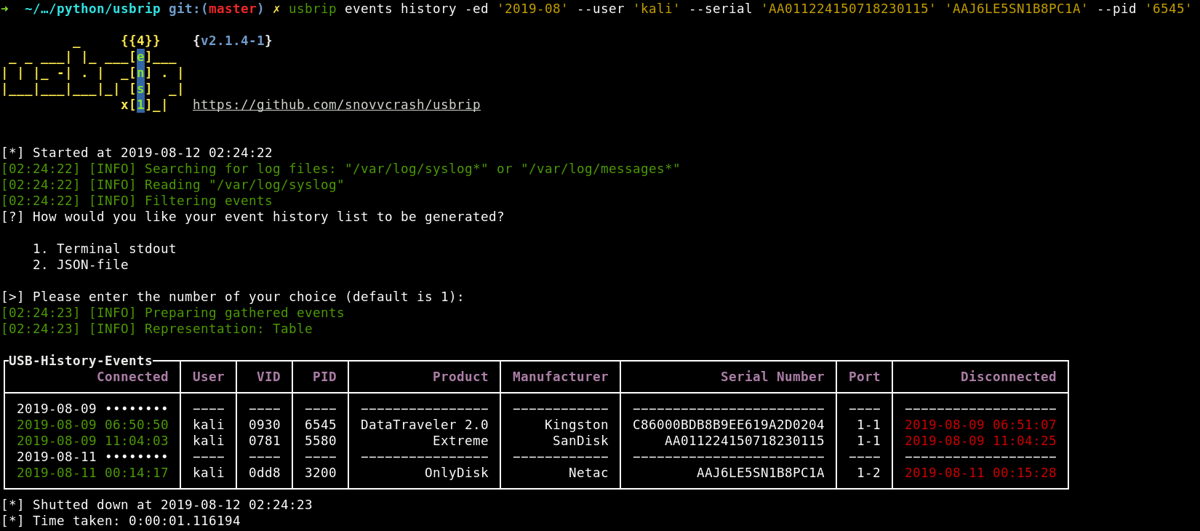

Met USBRip kunt u bekijken duidelijker snel door de Linux-logboeken te analyseren. Deze kleine software geschreven in pure Python 3 (met behulp van enkele externe modules) die Linux-logbestanden parseert ( / var / log / syslog * en / var / log / messages * afhankelijk van de distributie) om tabellen met USB-gebeurtenisgeschiedenis op te bouwen.

Binnen de informatie die u verstrektwordt het volgende weergegeven: datum en tijd van inloggen, gebruiker, id van de provider, id van het product, fabrikant, serienummer, poort en datum en tijd van uitloggen.

Daarnaast kunt u ook:

- Verzamelde informatie exporteren als een JSON-dump (en dergelijke dumps natuurlijk openen);

- genereer een lijst met geautoriseerde (vertrouwde) USB-apparaten als JSON (noem het auth.json).

- Zoek naar "schending" -gebeurtenissen op basis van auth.json: toon (of genereer een andere met JSON) USB-apparaten die in de geschiedenis verschijnen en niet verschijnen in auth.json.

- Wanneer geïnstalleerd met -s *, creëert het gecodeerde opslagplaatsen (7zip-archieven) om automatisch een back-up te maken en USB-gebeurtenissen te verzamelen met behulp van crontab. Naast het kunnen zoeken in de aanvullende details over een specifiek USB-apparaat op basis van zijn VID en / of PID.

Hoe installeer ik Usbrip op Linux?

Voor degenen die geïnteresseerd zijn om deze tool te kunnen installeren, Python 3 moet zijn geïnstalleerd zowel op uw systeem als op pip (pakketbeheersysteem van Python)

Om Usbrip te installeren open gewoon een terminal en typ de volgende opdracht erin:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

Nu op dezelfde manier ze kunnen de projectcode downloaden en de tool van daaruit gebruiken. Om dit te doen, hoeven ze alleen vanaf een terminal te typen:

git clone https://github.com/snovvcrash/usbrip.git usbrip

En dan komen ze de directory binnen met:

cd usbrip

En we lossen de afhankelijkheden op met:

python3 -m venv venv && source venv/bin/activate

Usbrip-gebruik

Het gebruik van deze tool is relatief eenvoudig. Zodat om de geschiedenis van gebeurtenissen te zien, voeren we gewoon de volgende opdracht uit:

usbrip events history

O

python3 usbrip.py events history

Waar de evenementen worden getoond. Op dezelfde manier kunnen ze worden gefilterd op dagen of een reeks speciale.

Bijv.

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

Met deze actie wordt de informatie van alle externe USB-apparaten die in de periode van 10 tot 15 oktober op de apparatuur zijn aangesloten, weergegeven.

Om met filters te werken. Er zijn 4 soorten filters beschikbaar: alleen externe USB-evenementen (apparaten die gemakkelijk kunnen worden verwijderd -e); op datum (-d); op velden (–user, –vid, –pid, –product, –manufact, –serial, –port) en door het aantal inputs verkregen als de output (-n).

Om een JSON-bestand met de gebeurtenissen te genereren:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

Die bevat informatie over de eerste 10 apparaten die op 30 oktober 2019 zijn aangesloten.

Als je meer wilt weten over het gebruik van deze tool dan kan dat controleer de volgende link.