Forskere ved Free University of Amsterdam gjort kjent nylig funnet en ny sårbarhet som er en utvidet versjon av Spectre-v2-sårbarheten på Intel- og ARM-prosessorer.

Denne nye sårbarheten, som har døpt som BHI (Branch History Injection, CVE-2022-0001), bhb (Brench History Buffer, CVE-2022-0002) og Spectre-BHB (CVE-2022-23960), er karakterisert ved å tillate omgåelse av eIBRS- og CSV2-beskyttelsesmekanismene lagt til prosessorene.

Sårbarheten er beskrevet i ulike manifestasjoner av samme problem, da BHI er et angrep som påvirker ulike rettighetsnivåer, for eksempel en brukerprosess og kjernen, mens BHB er et angrep på samme rettighetsnivå, for eksempel eBPF JIT og kjernen.

Om sårbarhet

Konseptuelt, BHI er en utvidet variant av Spectre-v2-angrepet, for å omgå ekstra beskyttelse (Intel eIBRS og Arm CSV2) og orkestrere datalekkasje, erstatning av verdier i bufferen med en global grenhistorie (Branch History Buffer), som brukes i CPU for å forbedre grenprediksjonsnøyaktigheten ved å ta hensyn til historien til tidligere overganger.

I løpet av et angrep gjennom manipulasjoner med overgangshistorien, det skapes betingelser for feil prediksjon av overgangen og spekulativ utførelse av de nødvendige instruksjonene, hvis resultat er deponert i cachen.

Med unntak av å bruke en versjonshistorikkbuffer i stedet for en versjonsmålbuffer, er det nye angrepet identisk med Spectre-v2. Angriperens oppgave er å skape slike forhold at adressen, når du utfører en spekulativ operasjon, tas den fra området for dataene som bestemmes.

Etter å ha utført et spekulativt indirekte hopp, forblir hoppadressen lest fra minnet i hurtigbufferen, hvoretter en av metodene for å bestemme innholdet i hurtigbufferen kan brukes til å hente den basert på en analyse av endringen i hurtigbuffertilgangstid og ubufret data.

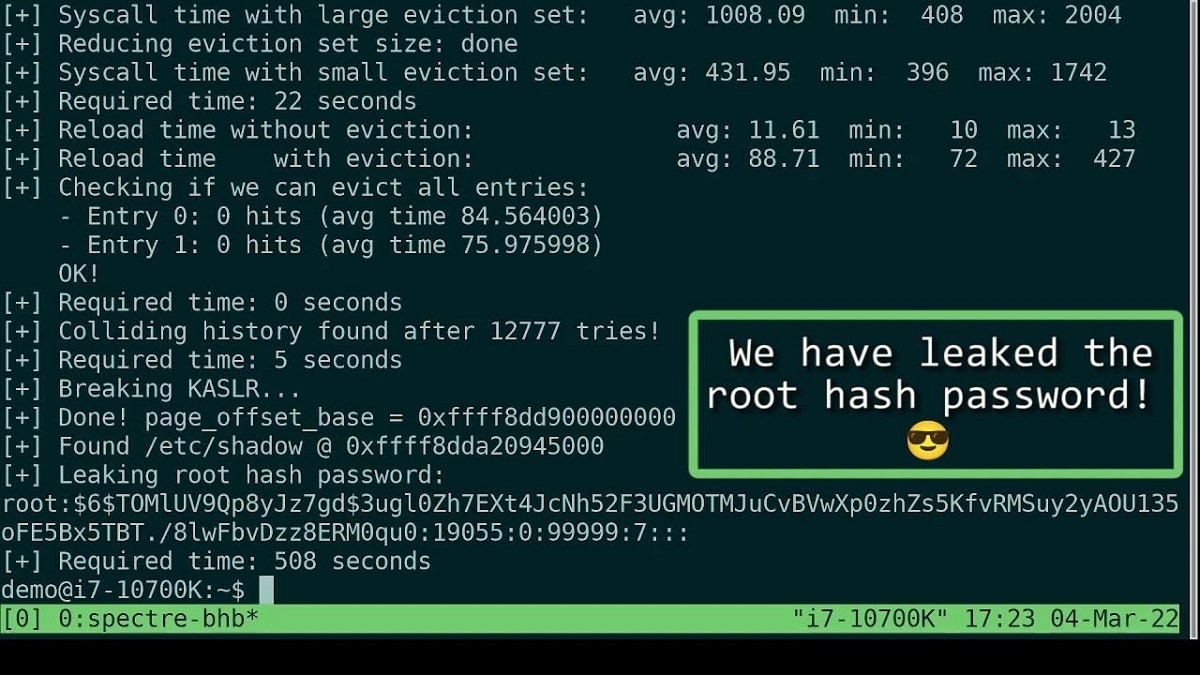

Forskere har demonstrert en funksjonell utnyttelse som lar brukerplass trekke ut vilkårlige data fra kjerneminnet.

For eksempel viser den hvordan det, ved å bruke den forberedte utnyttelsen, er mulig å trekke ut fra kjernebufferne en streng med en hash av root-brukerens passord, lastet fra filen /etc/shadow.

Utnyttelsen demonstrerer muligheten til å utnytte sårbarheten innenfor et enkelt rettighetsnivå (kjerne-til-kjerne-angrep) ved å bruke et brukerlastet eBPF-program. Muligheten for å bruke eksisterende Spectre-gadgets i kjernekoden, skript som fører til spekulativ utførelse av instruksjoner, er heller ikke utelukket.

Sårbarhet vises på de fleste aktuelle Intel-prosessorer, med unntak av Atom-familien av prosessorer og i flere av ARM-prosessorene.

I følge forskning viser ikke sårbarheten seg på AMD-prosessorer. For å løse problemet har flere metoder blitt foreslått. programvare for å blokkere sårbarheten, som kan brukes før tilsynekomsten av maskinvarebeskyttelse i fremtidige CPU-modeller.

For å blokkere angrep gjennom eBPF-delsystemet, sDet anbefales å deaktivere som standard muligheten til å laste eBPF-programmer av uprivilegerte brukere ved å skrive 1 til filen "/proc/sys/kernel/unprivileged_bpf_disabled" eller ved å kjøre kommandoen "sysctl -w kernel .unprivileged_bpf_disabled=1".

For å blokkere angrep gjennom gadgets, det anbefales å bruke LFENCE-instruksjonen i deler av koden som potensielt kan føre til spekulativ utførelse. Det er bemerkelsesverdig at standardkonfigurasjonen til de fleste Linux-distribusjoner allerede inneholder de nødvendige beskyttelsestiltakene som er tilstrekkelige til å blokkere eBPF-angrepet demonstrert av forskerne.

Intels anbefalinger om å deaktivere uprivilegert tilgang til eBPF gjelder også som standard fra og med Linux-kjernen 5.16 og vil bli portert til tidligere grener.

Til slutt, hvis du er interessert i å kunne vite mer om det, kan du se detaljene i følgende lenke.