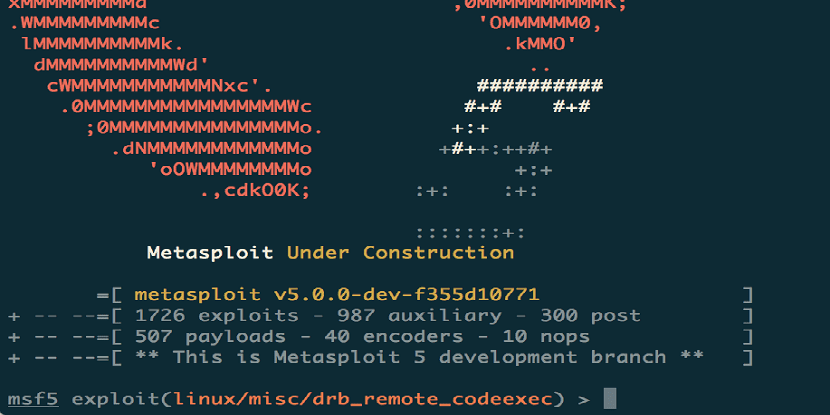

Åtte år senere av dannelsen av den siste betydningsfulle grenen, lanseringen av plattform for sårbarhetsanalyse, Metasploit Framework i den siste versjonen 5.0.

Tiden, Metasploit Framework-pakken inneholder 3795 moduler med implementering av forskjellige utnyttelses- og angrepsmetoder.

Prosjektet opprettholder også en informasjonsbase som inneholder ca 136710 XNUMX sårbarheter. Metasploit-koden er skrevet i Ruby og distribuert under BSD-lisensen. Modulene kan utvikles i Ruby, Python og Go.

Metasploit er et open source-prosjekt for datasikkerhet, som gir informasjon om sikkerhetsproblemer og hjelp til penetrasjonstesting "Pentesting" og utvikling av signaturer for innbruddsdeteksjonssystemer.

Dens mest kjente delprosjekt er Metasploit Framework, et verktøy for å utvikle og kjøre utnyttelser mot en ekstern maskin. Andre viktige delprosjekter er opcode (opcode) databaser, en shellcode-fil og sikkerhetsforskning.

Metasploit Framework gir IT-sikkerhetsspesialister et sett med verktøy for rask utvikling og feilsøking av sårbarheter, samt å verifisere sårbarhetene og systemene som systemene utfører i tilfelle et angrep lykkes.

Et grunnleggende kommandolinjegrensesnitt er foreslått for å skanne nettverket og teste systemer for sårbarheter, inkludert å teste anvendeligheten av reelle utnyttelser. Som en del av Community- og Pro-utgavene tilbys også et intuitivt webgrensesnitt.

Metasploit 5.0 store forbedringer

Med denne nye utgivelsen "Evasion" -modulen ble lagt til, som lar brukeren lage kjørbare nyttelastfiler, utenom antivirusaktiveringer.

Modulen gjør det mulig å reprodusere mer realistiske forhold når du kontrollerer systemet, og redegjør for typiske antivirusteknikker for skadelig programvare.

Eg Teknikker som shell-kodekryptering, kod randomisering og under-emulator låsekjøring brukes til å unngå antivirus.

I tillegg til Ruby-språket, Python og Go kan nå brukes til å utvikle eksterne moduler for Framework.

Også et grunnleggende nettverkstjeneste er lagt til som implementerer et REST API å automatisere oppgaver og arbeide med databaser, støtter flere autentiseringsskjemaer og gir muligheter for parallell gjennomføring av operasjoner;

Metasploit 5.0 har en implementert API basert på JSON-RPC, som forenkler integrasjonen av Metasploit med forskjellige verktøy og programmeringsspråk.

Brukere kan nå kjøre sin egen PostgreSQL RESTful-tjeneste for å koble til flere Metasploit-konsoller og eksterne verktøysett.

Videre muligheten for parallell behandling av operasjoner med databasen og konsollen (msfconsole) er gitt, som gjør det mulig å utføre noen pakkeoperasjoner på skuldrene til tjenesten som betjener databasen.

For nyttelast implementeres konseptet metashell og metakommandoen "bakgrunn", som lar deg kjøre bakgrunnsøkter i bakgrunnen og nedlastinger etter operasjonen på den eksterne siden, og administrere dem uten å bruke en Meterpreter-basert økt.

Endelig det siste punktet som kan fremheves, er at muligheten til å verifisere flere verter med en modul samtidig ble lagt til ved å konfigurere rekkevidden av IP-adresser i RHOSTS-alternativet eller ved å spesifisere en lenke til filen med adressene i / etc / hosts-formatet via URL "file: //";

Søkemotoren er redesignet, noe som forkortet oppstartstiden og fjernet databasen fra avhengigheter.

Hvordan få Metasploit 5.0?

For de som er interessert i å kunne installere denne nye versjonen av Metasploit 5.0, kan gå til den offisielle nettsiden til prosjektet hvor du kan laste ned versjonen du trenger å bruke.

Siden Metasploit har to versjoner, ett fellesskap (gratis) og Pro-versjonen med direkte støtte fra skaperne.

Til De av oss som er Linux-brukere kan få denne nye versjonen ved å åpne en terminal og utføre:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall