nylig utgivelsen av den nye versjonen av Glibc 2.34 ble kunngjort som kommer etter seks måneders utvikling og der det er gjort flere ganske viktige endringer, blant annet inkludering av libpthread-, libdl-, libutil- og libanl -bibliotekene, samt forskjellige feilrettinger hvorav en av dem forårsaket blokkeringer.

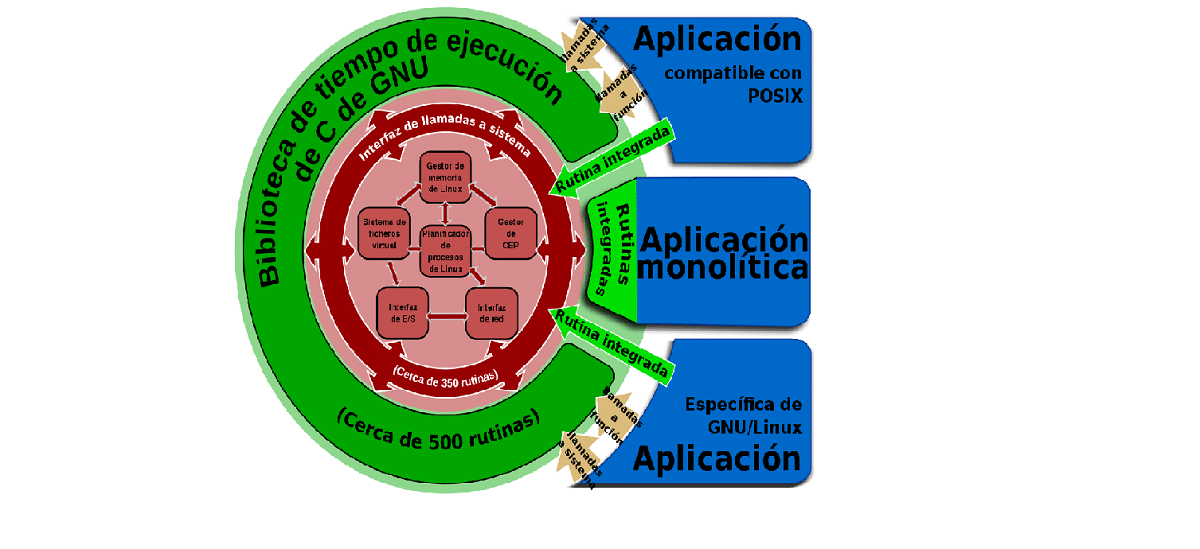

For de som ikke er kjent med Glibc, bør de vite hva det er et GNU C -bibliotek, vanligvis kjent som glibc er standard GNU C runtime -bibliotek. På systemer der det brukes, dette C -biblioteket det gir og definerer systemanrop og andre grunnleggende funksjoner, det brukes av nesten alle programmer.

Nye hovedfunksjoner i Glibc 2.34

I denne nye versjonen av Glibc 2.34 som presenteres libpthread, libdl, libutil og libanl har blitt integrert i hovedbiblioteket, bruk av funksjonaliteten i applikasjoner krever ikke lenger å binde dem med flaggene -lpthread, -ldl, -lutil og -lanl.

Videre nevnes det at det er gjort forberedelser for å integrere libreolv i libc, som integrasjonen vil tillate en jevnere glibc -oppdateringsprosess og det vil forenkle implementering av kjøretid og stubbiblioteker er også tilgjengelig for kompatibilitet med applikasjoner som er bygget med tidligere versjoner av glibc.

Fra endringene fokusert på Linux Glibc 2.34 fremhever lagt til muligheten til å bruke 64 bit time_t type i konfigs som tradisjonelt brukte typen time_t 32 biter. Denne funksjonen er bare tilgjengelig på systemer med kjerne 5.1 og nyere.

En annen spesifikk endring for Linux er implementering av execveat -funksjonenAt lar deg kjøre en kjørbar fil fra en åpen filbeskrivelse. Den nye funksjonen brukes også i implementeringen av fexecve-anropet, noe som ikke krever at / proc pseudo-filsystemet monteres ved oppstart.

Funksjonen ble også lagt til close_range () som er tilgjengelig for Linux versjoner 5.9 og høyere og som kan være brukes til å tillate en prosess å lukke et komplett spekter av filbeskrivelser åpent samtidig, implementerer den også parameteren glibc.pthread.stack_cache_size, som kan brukes til å justere størrelsen på pthread stack -bufferen.

Videre lagt til _Fork -funksjon, en erstatning for funksjon gaffel som oppfyller kravene til "async-signal-safe", noe som betyr at det kan kalles trygt fra signalbehandlere. Under _Fork -utførelse dannes et minimalt miljø, nok til å kalle funksjoner i signalbehandlere som heve og utføre, uten å påkalle funksjoner som kan endre låser eller intern tilstand.

For den delen av sårbarhetene som er løst i Glibc 2.34, nevnes følgende:

CVE-2021-27645: Nscd -prosessen (navneserver -bufringsdemon) mislyktes på grunn av et dobbeltanrop til gratisfunksjonen under behandling av spesialutformede nettverksgruppeforespørsler.

CVE-2021-33574: tilgang til et minneområde som allerede er frigjort (bruk-etter-gratis) i mq_notify-funksjonen når du bruker varslingstypen SIGEV_THREAD med et trådattributt som en alternativ CPU-bindingsmaske er angitt for. Problemet kan forårsake et krasj, men andre angrepsmuligheter er ikke utelukket.

CVE-2021-35942: Parameterstørrelsesoverløp i wordexp -funksjonen kan krasje applikasjonen.

Av de andre endringene som skiller seg ut:

- Tidsfunksjonen timespec_getres, definert i utkastet til ISO C2X -standarden, er lagt til og timespec_get -funksjonen er økt med funksjoner som ligner POSIX clock_getres -funksjonen.

- I gconv-modules-filen var det bare et minimalt sett med hovedgconv-moduler igjen, og resten ble flyttet til en ekstra gconv-modules-extra.conf-fil som ligger i katalogen gconv-modules.d.

- Bruken av symbolske lenker for å koble installerbare delte objekter til Glibc -versjonen er fjernet. Disse objektene er nå installert som de er (f.eks. Libc.so.6 er nå en fil i stedet for en lenke til libc-2.34.so).

- På Linux krever funksjoner som shm_open og sem_open nå et filsystem for det delte minnet som er montert på / dev / shm -monteringspunktet.

Endelig hvis du er interessert i å vite mer om det av denne nye versjonen, kan du sjekke detaljer i følgende lenke.