|

Kryptering eller kryptering av filer, tekster, etc. Det er et verktøy som alle Linux-brukere bør vite om, og dessverre er det få som kjenner og bruker på daglig basis. Dette er spesielt slående når du betrakter Linux sitt rykte som et "sikkert operativsystem"; Dette er enda et verktøy som Linux har lett tilgjengelig for å forbedre sikkerheten din. Hvorfor bruker du det ikke? Av uvitenhet? Vel, dette innlegget kommer til å fylle det "gapet"Den enkleste metoden for å kryptere informasjon er å bruke GNU Privacy Guard (GPG). Denne mini-fremgangsmåten beskriver installasjon og håndtering i Ubuntu fra topp til tå. Det tok meg nesten to dager å skrive det, så jeg håper du synes det er nyttig. |

Hvordan GPG fungerer

GPG bruker et hybridsystem som kombinerer symmetrisk og asymmetrisk kryptering.

Asymmetrisk kryptering fungerer alltid med en nøkkelpar. En av dem vil være deg "offentlig" nøkkel og den andre deg "privat" nøkkel. Som navnet antyder, kan den offentlige nøkkelen gis til de du vil sende krypterte meldinger til, og det er ingen fare hvis noen andre ser den, dessuten blir de vanligvis publisert på offentlige servere for å lette deres tilgang; Den private nøkkelen, derimot, må være hemmelig, og du trenger ikke å dele den med noen. Det vakreste med alt dette er at, som vi vil se nedenfor, begge nøklene blir opprettet direkte av GPG basert på dine personlige data. Det siste trinnet er å "forsegle" disse to nøklene gjennom en "passfrase". Så til slutt er det eneste passordet du må huske din "passfrase".

Gi ren, takket være asymmetrisk kryptering, Hvis avsenderen bruker mottakerens offentlige nøkkel til å kryptere meldingen, når den er kryptert, vil bare mottakerens private nøkkel kunne dekryptere denne meldingen, siden de er den eneste som vet det. Derfor oppnås konfidensialiteten ved sending av meldingen: ingen bortsett fra mottakeren kan dekryptere den. Hvis eieren av nøkkelparet bruker sin private nøkkel til å kryptere meldingen, kan alle dekryptere den ved hjelp av den offentlige nøkkelen. I dette tilfellet oppnås identifikasjon og autentisering av avsenderen., siden det er kjent at bare han kunne ha brukt sin private nøkkel (med mindre noen kunne ha stjålet den).

En siste kommentar som jeg synes er interessant å nevne er at asymmetriske krypter ble oppfunnet for å kunne helt unngå problemet med nøkkelutveksling av symmetriske siffer. Med offentlige nøkler er det ikke nødvendig at avsenderen og mottakeren blir enige om nøkkelen som skal brukes. Alt som kreves er at avsenderen får en kopi av mottakerens offentlige nøkkel før den initierer den hemmelige kommunikasjonen. Dessuten kan den samme offentlige nøkkelen brukes av alle som ønsker å kommunisere med eieren.

Hvor trygt er GPG?

El algoritme brukt av GPG er DSA / ElGamal, siden det er "gratis" og ingen "patenterte" patenter faller på det.

Angående nøkkel lengde, avhenger av brukerens krav. Det er nødvendig å balansere mellom sikkerhet og prosessoptimalisering. Jo høyere en nøkkel, jo lavere er risikoen for at meldingen blir dekodet hvis den blir snappet opp, men tiden det tar å beregne prosessene vil også øke. Minimumsstørrelsen som kreves av GnuPG er 768 bits, selv om mange mener at det burde være 2048 (som er maksimum med GnuPG for øyeblikket). Når sikkerhet er høyere prioritert enn tid, er alternativet å velge den største nøkkelstørrelsen som er tillatt.

Installere GPG på Ubuntu

Ubuntu kommer "ut av boksen" med GPG og et grafisk grensesnitt for GPG kalt Seahorse. For å få tilgang til Seahorse må vi bare gå til Programmer> Tilbehør> Passord og krypteringsnøkler.

Før det anbefaler jeg å åpne en terminal og skrive:

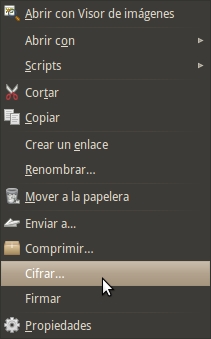

sudo aptitude installere seahorse-plugins sudo killall nautilus

Hva dette gjør er å tillate oss integrere GPG til Nautilus. Fra nå av, hvis vi høyreklikker på en fil, vil vi se at to alternativer vises: "Krypter" og "Signer". Nedenfor ser vi hvordan du bruker disse nye verktøyene.

Lag nøklene

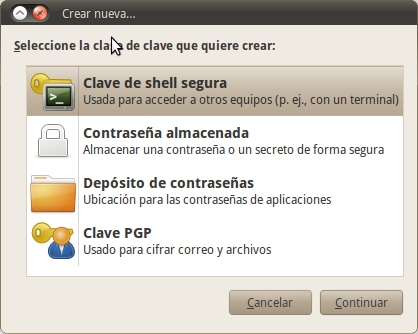

Før du begynner å kryptere meldinger og filer, som vi så, er det nødvendig å først opprette de asymmetriske nøklene og "passfrasen". For å gjøre dette går vi til Programmer> Tilbehør> Passord og krypteringsnøkler. Vel fremme går vi til Fil> Ny> PGP-nøkkel.

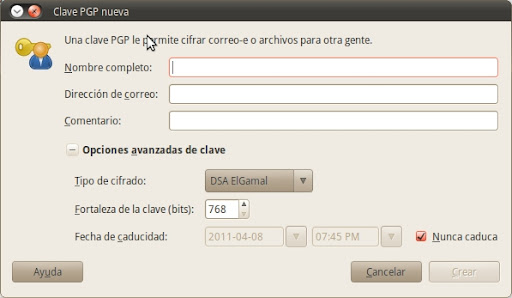

Systemet vil da be oss om å gå inn i vårt navn, e-postadresse og en kommentar. Sistnevnte er valgfritt, mens de to første er obligatoriske. Den valgte e-postadressen skal være gyldig, da den vil bli brukt til å signere brukeridentifikatoren. Hvis denne adressen endres på noen måte, vil signaturen ikke stemme overens. Nøklene genereres basert på disse dataene.

I seksjonen Avanserte alternativer nøkkel, kan du velge en annen type kryptering. Den anbefalte er "DSA Elgamal 768 bits", men jeg anbefaler at du endrer den til "DSA Elgamal 2048 bits", da den anses som tilstrekkelig sikker og fleksibel. Utløpsdatoen er datoen nøkkelen ikke lenger er nyttig for kryptering eller signering. 6 måneder er en rimelig tid for dette. Du må endre utløpsdatoen eller generere en ny nøkkel eller undernøkkel etter at denne tidsperioden har gått.

Det siste trinnet er å angi et passord. Legg merke til forskjellen mellom de angelsaksiske ordene for ordet "passord": begrepet "passord»Indikerer et« passord », mens ordet«passphrase»Indikerer en«setning er på vei". Derfor må dette passordet bestå av mer enn ett ord. For at et passord skal være effektivt (sikkert), må du:

være lang;

kombinere store, små og tall;

inneholder spesialtegn (ikke alfanumerisk);

være vanskelig å gjette. Derfor, bortsett fra navn, viktige datoer, telefonnumre, dokumentnumre, ...

Generelt, for å lage et sterkt passord Det er tilrådelig å kalkulere store bokstaver med minuskuler, tall, andre ikke-alfanumeriske tegn osv.. Når vi velger ordene og uttrykkene, må vi unngå disse altfor åpenbare ordene eller viktige datoer, og aldri bruke sitater fra bøker eller kjente setninger. Når det er sagt, må vi sørge for at passordet vi velger er vanskelig nok til at det ikke kan brytes med et "brute force attack" eller til og med et "ordbokangrep", men lett nok til at vi kan huske det. Hvis vi glemte et passord, ville nøkkelen vår være helt ubrukelig, og kryptogrammer med kryptert, uutslettelig. Gitt denne muligheten, anbefales det å alltid opprette tilbakekallingssertifikater sammen med nøklene.

Når alle nødvendige data er oppgitt, begynner nøkkelgenereringsprosessen, som tar lang tid, avhengig av størrelsen på tastene og datamaskinens hastighet. I løpet av denne prosessen samler programmet tilfeldige data som det vil bruke til å generere nøklene. Når du er ferdig, lukker Seahorse.

Offentlige nøkkelservere

Publiser mine offentlige nøkler

Offentlige nøkleservere brukes til å presist distribuere offentlige nøkler. På denne måten er det veldig enkelt å søke etter noen (etter navn eller e-post) i databasen og finne deres offentlige nøkler for å sende dem krypterte meldinger (som bare han / hun kan dekryptere).

For å "laste opp" dine offentlige nøkler til disse serverne, trenger du bare å åpne Seahorse, velge nøkkelen og gå til Fjernkontroll> Synkroniser og publiser nøkler. Det vises et varsel som råder oss om at dette vil føre til at de valgte offentlige nøklene blir publisert.

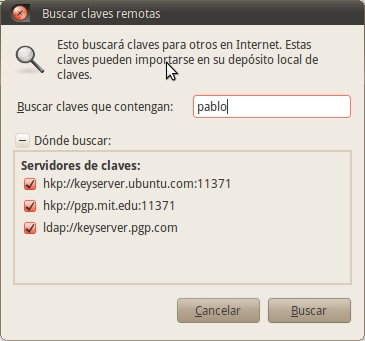

Få de offentlige nøklene til vennene mine

Åpne Seahorse og gå til menyen Remote> Find remote keys. Skriv inn navnet eller e-postadressen til personen du leter etter. Velg deretter den tilhørende tasten. Når du er ferdig vil du se at den nye nøkkelen er lagt til i fanen "Andre nøkler".

(De) Kryptere filer og mapper

Når nøkkelparet er generert, er kryptering og dekryptering av filer ganske enkelt. Du må bare velge en fil, høyreklikke og velge "Krypter".

Velg nøkkelen du opprettet i dialogboksen som vises, og klikk OK.

Hvis du valgte en mappe som skal krypteres, vil den spørre deg om du vil kryptere hver fil i mappen separat, eller om du foretrekker at det blir opprettet en ZIP-fil som deretter blir kryptert. Det andre alternativet er det beste i de fleste tilfeller.

Hvis du krypterer en fil, når krypteringen er fullført, bør du opprette en fil med samme navn, men med filtypen .pgp. Når prosessen er ferdig, kan du slette den gamle filen. Hvis du krypterte en mappe, bør du finne to nye filer: den krypterte versjonen med filtypen .pgp og en .zip-fil med den opprinnelige versjonen av mappen. Både ZIP og den originale mappen kan slettes etter kryptering.

Av sikkerhetsgrunner bør ukrypterte versjoner av filer slettes permanent, i stedet for å bare sendes til papirkurven. Men sørg først for å prøve å dekryptere den krypterte filen, for å se at alt er bra.

For å gjøre dette trenger du bare å dobbeltklikke på .pgp-filen og skrive inn passordet når den ber om det. Den opprinnelige filen vises deretter igjen. I tilfelle det er en mappe, vises .zip-filen, og du må deretter pakke ut innholdet.

Dekryptere filer på den andre datamaskinen min

Dette er ikke et system designet for å lage bærbare krypterte filer (som TrueCrypt). For å dekryptere dine egne filer på en annen datamaskin, du må eksportere nøkkelen og deretter importere den i den andre komponenten. Dette representerer en sikkerhetsrisiko. Noen ganger kan det imidlertid være nødvendig å utføre denne oppgaven (for eksempel hvis du har en PC og en bærbar PC og du vil ha et enkelt GPG-nøkkelpar og ikke en for hver datamaskin som om de var forskjellige "identiteter"). Så, her er trinnene du må følge i så fall:

På datamaskinen der du opprettet nøklene, start Seahorse (applikasjoner> tilbehør> passord og krypteringsnøkler), og høyreklikk på din personlige nøkkel og velg "Egenskaper".

I dialogboksen som vises klikker du på "Detaljer" -fanen, og deretter på "Eksporter" -knappen ved siden av "Eksporter fullnøkkel". Lagre filen på skrivebordet. Du vil finne at en ny fil er opprettet med filtypen .asc. De er nøklene dine i ren tekst.

Kopier .asc-filen til en USB-pinne, og derfra til den andre datamaskinen. Nå starter du Seahorse på datamaskinen og klikker på "Importer" -knappen. Naviger til hvor du lagret .asc-filen, og klikk "Åpne". Dette vil importere nøkkelen. Lukk Seahorse og dobbeltklikk på en fil som er kryptert med nøkkelen for å dekryptere den. Det vil be deg om passordfrasen, så skriv den ned. Etter dette lagres originalfilen i samme mappe der .pgp-filen er.

Til slutt, husk at klokkeslettet og datoen til datamaskinene du oppretter / importerer / eksporterer nøklene må være riktig. Av forskjellige tekniske årsaker kan Seahorse og gpg-kommandoen ikke importere en nøkkel hvis tid og dato på PC-en er mindre enn datoen den ble opprettet. Dette betyr selvfølgelig at hvis datamaskinen der du opprettet nøkkelen har feil dato, kan det gi deg ganske mye problemer med å lage og bruke nøkkelen.

Krypter tekst

Det er et Gedit-plugin for å kryptere valgt tekst. For å aktivere det, gå til Rediger> Innstillinger> Plugins. Jeg valgte "Tekstkryptering". Når plugin-modulen er aktivert, blir alternativene i Rediger> Krypter / dekrypter / signert aktivert.

GPG og Firefox

Det er en plugin-modul for Firefox (FireGPG) som gir et integrert grafisk grensesnitt for å bruke GPG-operasjoner (inkludert (de) kryptering, signatur og signaturverifisering) på hvilken som helst tekst på en webside.

FireGPG det tillater også å jobbe med nettadresser (Gmail osv.), Selv om jeg på den tiden testet integrasjonen med Gmail var "ødelagt". For å se en komplett liste over nettadresser som FireGPG jobber med: http://getfiregpg.org/s/webmails

Last ned FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Fremskynder krypteringsprosessen litt ...

For å (de) kryptere informasjon med alltid den samme "identiteten", anbefaler jeg at du går til System> Innstillinger> Kryptering og nøkkelbutikker. Da åpnet jeg fanen "Kryptering", og der det står "Standardnøkkel" velg nøkkelen som du alltid vil bruke til å (de) kryptere informasjon. Hvis du er nysgjerrig, anbefaler jeg at du også tar en titt på fanen "PGP-passordfrase" for å stille inn GPG-en din.

Signer og bekreft

Mange ganger vil du ikke sende en kryptert e-post, men du vil at mottakeren skal være sikker på at det var jeg som sendte den. Til det brukes digitale signaturer. Alt du trenger å gjøre er å bekrefte e-postmeldingen ved hjelp av GPG og avsenderens offentlige nøkkel.

For å kryptere en e-post, som vi så, brukes et par nøkler. En av dem er hemmelig og den andre offentlig. Når det gjelder den digitale signaturen, Alle personene som mottar en e-post signert av meg, vil kunne bekrefte at denne e-posten ble skrevet av meg, og at e-posten ikke ble skadelig endret underveis, ved hjelp av min offentlige nøkkel, siden jeg signerte den med min private nøkkel.

Av denne grunn er et av de store problemene med kryptering nettopp at utstederen må være veldig sikker på at nøkkelen eller, i tilfelle den digitale signaturen, at den virkelig tilhører personen som hevder å være eieren av signaturen. . Tross alt kan jeg hevde å være "Monica Lewinsky" og legge navnet sitt i min digitale signatur. For å løse dette problemet er det signering av de offentlige nøklene. Så, når noen signerer min offentlige nøkkel, bekrefter de at nøkkelen tilhører meg. Med andre ord garanterer de at denne nøkkelen er min. Den gjensidige signeringen av nøkler danner, ifølge Robert De Niro, et: "web of trust" eller "network of trust". For mer informasjon om emnet anbefaler jeg deg å besøke http://www.rubin.ch/pgp/weboftrust.

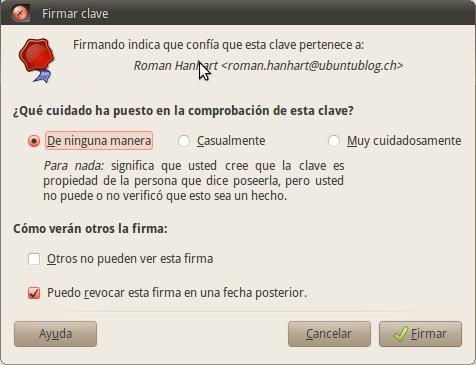

Slik signerer du en nøkkel i nøkkelbutikken din:

1) Velg nøkkelen du vil signere fra pålitelige nøkler eller andre innsamlede nøkler-faner,

2) Velg Logg på verktøylinjen eller Fil> Signer,

3) Velg hvor grundig du sjekket nøkkelen,

4) Angi om signaturen skal være lokal for ditt nøkkelinnskudd og om signaturen din kan tilbakekalles

5) Klikk på Sign.

GPG og Thunderbird

Det er en plug-in for Thunderbird og Seamonkey som heter Enig som lar deg skrive og motta signerte og / eller krypterte meldinger ved hjelp av GPG.

Første gang du kjører denne programtillegget, vises en serie skjemaer du må fylle ut. Den inneholder også guider som forklarer hvordan du bruker GPG.

For mer informasjon om GPG anbefaler jeg å lese:

- GNUPG Mini Liker: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Hjelpen som kommer i Ubuntu fra håndboken for passord og krypteringsnøkler. Åpne sjøhest> Hjelp> Indeks.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Skriving lar meg mestre tankene mine, planetariske og digitale erudisjonsstandarder etter

dele ideene sine ut med hverandre i klasserommet

blogge med fru Lanphear. gaveposer er komponent

en del av alle erkjenner at det ikke er måten å håndtere å bytte til noe nytt.

Besøk også siden min: Klikk her

Bra Pablo! Jeg vet ikke om det er nettleseren min, men teksten i denne opplæringen er avskåret, det vil si at jeg mangler slutten på hver linje. Takk for hjelpen!

Veiledningen din er veldig fin !! Bra wey, jeg har lett etter hjelp! Så bra!!

pD: De som er i tvil, leser bra drittsekk! at gode vibber !!

DALE CHIDO MAN !!! VELDIG GOD TUTO SOM ONDAAAAA

Chee !! yenoo min cheleee b0las !! papahuevoo !! Hva ric000 frut000 papitoo !! conxa av l0ra pendej00s !!

I Firefox ser det bra ut ...

god artikkel! veldig interessant. i kveld leser jeg den om med mer tid

Takknemlig venn .. Hilsen fra Venezuela.

Estimert,

Jeg er veldig takknemlig for ditt utmerkede arbeid og også for å dele sammenstillingen av prosedyren for å generere denne veiledningen.

Med vennlig hilsen,

D.

Buenos Aires.

Wow! Veldig bra opplæring!

Jeg har bare en tvil ... Når jeg eksporterer nøkkelen min til .asc-filen, eksporterer den både offentlige og private nøkler? Jeg har den frykten for å miste den private, fordi den offentlige allerede er online, men den private er et sted i systemet som jeg ikke kjenner; Jeg vil lage en kopi av den og ha de to tastene i en hemmelig USB. Også, jeg vil gjerne ha den "synkroniseringen" av identiteter mellom to maskiner.

Hvis du er så snill å avklare tvilen min, eller erklære hvor den private nøkkelen min er (jeg har allerede sett i ~ / .gnupg men jeg vet ikke hva det er) vil jeg være veldig takknemlig 🙂 hvis du kan sende e-post, bedre, vil du finn den i Disqus-profilen min.

Greetings!

Hadde!

Jeg tror jeg allerede har fått taket på det; Jeg skal teste om det senere ...

Så det gjenstår å vite hvordan jeg kan redde min private og offentlige nøkkel med terminal, for jeg tror at nå sendte jeg begge til serveren i Launchpad !! D: (Jeg sier dette fordi jeg sendte ham teksten han ga meg for å "eksportere" nøkkelen min - som tilsynelatende er de to nøklene -)

Takk for svaret ditt!

Hadde!

Hei

GnuPG bruker patentfrie algoritmer, men jeg vil gjerne vite om SMIME bruker algoritmer som ikke er gratis programvare.

Takk

Se, etter det jeg forstår, er s / mime en "åpen standard" og GNUPG (siden versjon 2) har støtte for s / mime. Kort sagt, jeg tror at hvis folk på GNUPG innlemmet det, er det fordi algoritmene deres er gratis og standarden er åpen, så du kan bruke den uten problemer.

Sannheten er at jeg ikke vet det. Uansett, synes du ikke det er på tide å oppdatere? Jubel! Paul.

06/12/2012 18:06 skrev «Disqus»:

... Har fremdeles støtte (LTS) ... 😉 ... takk uansett.

hei2.

Vet du om det er en seahorse bug den 10.04? ... I en annen versjon er den perfekt, men i 10.04 gir den en feil når du genererer nøkkelen.

STYR AV TUTORIELL! Her er min siste praksis med Hardware Fundamentals xD

Takk Piter! Jeg er glad for at det var nyttig for deg. Det var ideen ... 🙂

En klem! Paul.

Jeg liker det ikke i det hele tatt, det er ekkelt !!!!!!!!!!!!!!!!!!!

De kan også bruke FNIB-tjenesten, kryptert e-post ved bruk av Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

Hallo

veldig bra innlegg

men jeg er i tvil ...

Jeg var for tiden på maivelope, men det gir meg problemer

Jeg kan ikke dekryptere e-postene de sender meg ved hjelp av PGP

Det viser seg at jeg har en kontakt som har sendt meg en melding ved hjelp av PGP, men jeg kan ikke dekryptere den. Ingen privat nøkkel funnet for denne meldingen. Nødvendige private nøkkelidentiteter: 187C3E990A964C30 eller BDA0CFE6BF5E5C1C Jeg har allerede prøvd å sende en melding med den private nøkkelen, og selv så får jeg det ... hva gjør jeg galt?

og jeg har byttet til Portable PGP, men jeg vet ikke hva passordfrasen er ...

Jeg kan ikke huske at maivelope spurte meg eller gjorde noe for å få det til å vises ...

Flott opplæring!

Den som sier at det er ekkelt, vet ikke hva som skjer

Hei.

Jeg kan ikke få det til å vises etter å ha klikket på filen eller mappen for å kryptere rullegardinmenyen (ved å klikke på høyre knapp) slik at den ser ut som kryptert, men den gjør det ikke. Det skjer med meg på både lubuntu 16.04 og xubuntu 16.04

Hei, jeg kan ikke bruke den første koden "sudo aptitude install seahorse-plugins" forteller meg: "sudo: aptitude: command ikke funnet".

Hei, i Ubuntu 19.10 godtar ikke den første kommandoen meg, den forteller meg at denne pakken ikke er tilgjengelig, men at den er henvist til en annen pakke. Det står også at pakken for seahorse-plugins mangler, er foreldet eller tilgjengelig fra en annen kilde.

Hilsen