El Zed Attack Proxy (ZAP) er et gratis verktøy skrevet i Java kommer fra OWASP-prosjekt å utføre, i første omgang, penetrasjonstester i webapplikasjoner, selv om det også kan brukes av utviklere i deres daglige arbeid. Per i dag er det i sin versjon 2.1.0 og behov Java 7 å løpe, selv om jeg bruker den i Debian GNU / Linux lav OpenJDK 7. For de av oss som begynner i en verden av nettapplikasjonssikkerhet, er det et utmerket verktøy for å polere ferdighetene våre.

Blant de mange funksjonene i ZAP, Vil jeg kommentere følgende:

- Avlyttingsfullmektig: Ideell for de av oss som er nybegynnere i dette sikkerhetsfeltet, konfigurert på riktig måte, det gjør det mulig å se all trafikken mellom nettleseren og webserveren for øyeblikket, og viser på en enkel måte topptekstene og kroppen til HTTP meldinger uavhengig av hvilken metode som brukes (HEAD, GET, POST, etc). I tillegg kan vi endre HTTP-trafikken etter ønske i begge kommunikasjonsretninger (mellom webserveren og nettleseren).

- Edderkopp: Det er en funksjon som hjelper til med å oppdage nye URL-er på det reviderte nettstedet. En av måtene det gjør dette på er å analysere sidens HTML-kode for å oppdage koder. og følg egenskapene deres href.

- Tvunget surfing: Prøver å oppdage ikke-indekserte filer og kataloger på nettstedet, for eksempel påloggingssider. For å oppnå dette har den som standard en rekke ordbøker som den vil bruke til å komme med forespørsler til serveren som venter statuskode svar 200.

- Aktiv skanning: Genererer automatisk forskjellige nettangrep mot nettstedet som CSRF, XSS, SQL Injection blant andre.

- Og mange andre: Egentlig er det mange andre funksjoner som: Støtte for nettuttak fra versjon 2.0.0, AJAX Spider, Fuzzer og noen få andre.

Konfigurasjon med Firefox

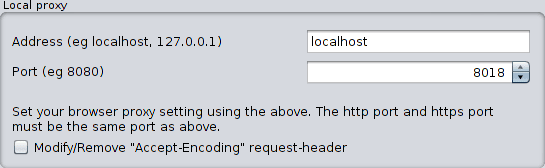

Vi kan konfigurere kontakten som ZAP skal lytte gjennom hvis vi skal Verktøy -> Alternativer -> Lokal proxy. I mitt tilfelle har jeg det å lytte på port 8018:

Konfigurasjon «Lokal proxy»

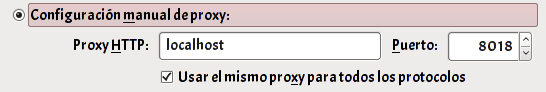

Så åpner vi Firefox-innstillingene, og vi vil Avansert -> Nettverk -> Konfigurasjon -> Manuell proxy-konfigurasjon. Vi indikerer kontakten som vi tidligere konfigurerte i ZAP:

Konfigurer proxy i Firefox

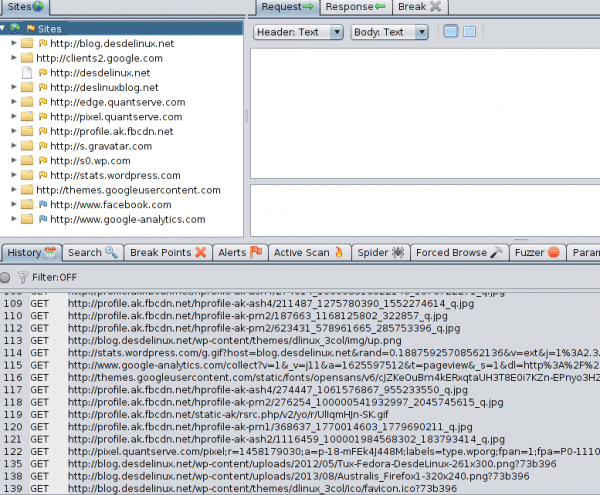

Hvis alt har gått bra, vil vi sende all vår HTTP-trafikk til ZAP, og den vil ha ansvaret for å omdirigere den som hvilken som helst proxy. Som et eksempel går jeg inn i denne bloggen fra nettleseren og ser hva som skjer i ZAP:

Vi kan se at det er generert mer enn 100 HTTP-meldinger (de fleste bruker GET-metoden) for å fullføre siden. Som vi ser i fanen Nettsteder Ikke bare har det blitt generert trafikk til denne bloggen, men også til andre sider. En av dem er Facebook, og den genereres av det sosiale pluginet nederst på siden «Følg oss på Facebook". Gjorde det også Google Analytics som indikerer tilstedeværelsen av nevnte verktøy for analyse og visualisering av statistikken til denne bloggen av administratorer av nettstedet.

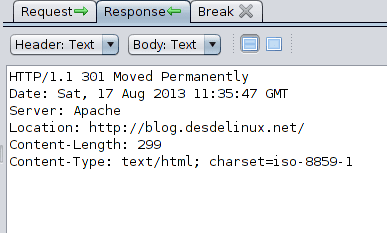

Vi kan også observere i detalj hver av de utvekslede HTTP-meldingene, la oss se svaret som ble generert av webserveren til denne bloggen da jeg skrev inn adressen http://desdelinux.net velge sin respektive HTTP GET-forespørsel:

HTTP-melding detalj

Vi bemerker at a statuskode 301, som indikerer en omdirigering som er rettet mot https://blog.desdelinux.net/.

ZAP blir et utmerket helt gratis alternativ til Burp Suite For de av oss som begynner i denne spennende verdenen av websikkerhet, vil vi helt sikkert bruke timer og timer foran dette verktøyet på å lære forskjellige teknikker for netthacking, Jeg bærer noen få. 😛

Det er noe jeg må gjøre, mest for å bevise hva jeg gjør.

Det er ganske interessant

Dette verktøyet ser mye mer komplett ut enn Microsoft Network Monitor. Bidraget blir satt pris på.

Utmerket, tusen takk for informasjonen og forklaringen.

Hilsener.

IMHO, jeg tror disse verktøyene skal være i sikkerhetsklasse, og ikke publiseres på en Linux-blogg. Det er mennesker som kan bruke det uansvarlig eller ubevisst.

Verktøyene vil alltid være tokantede verktøy, ettersom de brukes av gode og dårlige, dessverre som ikke kan unngås. OWASP ZAP er et verktøy anerkjent av EH-fellesskapet innen websikkerhet og brukes til nettrevisjoner. Husk: "Med stor kraft kommer stort ansvar."

Jeg publiserte dette innlegget fordi jeg studerer selvlært for å tilby HD-tjenester i fremtiden, og jeg trodde det ville være av interesse for andre lesere. Slutten er ikke at de bruker det ulovlig, langt mindre, derav advarselen i begynnelsen av innlegget.

Hilsener!

PD1 ->: det er mistenkelig: Troll oppdaget? Jeg er i tvil ....

PD2 -> Jhahaha Vennligst ikke la dette bli en flammekrig herfra og ned som i andre innlegg.