Un reporte oficial de Symantec del pasado 26 de Noviembre, alerta de la existencia de un nuevo virus, bautizado como Linux Darlioz, que puede afectar a una amplia variedad de equipos, explotando la vulnerabilidad “php-cgi“ (CVE-2012-1823) presente en PHP 5.4.3 y 5.3.13.

Esta vulnerabilidad afecta algunas versiones de distribuciones de GNU/Linux tales como Ubuntu, TurboLinux, SuSE, Red Hat, Mandriva, Debian y otras, así como Mac OS X 10.7.1 hasta la 10.7.4, y Mac OS X Server 10.6.8 hasta la 10.7.3.

Aunque esta vulnerabilidad en PHP fue detectada y corregida desde Mayo de 2012, son muchos los equipos que aún permanecen desactualizados y utilizan versiones antiguas de PHP, resultando un objetivo potencial para una infección a gran escala.

El procedimiento de infección, según se describe en un artículo de PCWorld, es el siguiente:

Una vez ejecutado, el gusano genera aleatoriamente direcciones IP, accesando una ruta específica en la máquina con una ID y contraseña conocida y envía solicitudes HTTP POST, que explotan la vulnerabilidad. Si en el objetivo no ha sido corregida la vulnerabilidad, se descarga el gusano desde un server malicioso y comienza a buscar un nuevo objetivo

De acuerdo con lo publicado en su blog por Kaoru Hayashi, investigador de Symantec, este nuevo gusano parece diseñado para infectar, además de computadoras tradicionales, a un amplio rango de dispositivos conectados a la red, tales como routers, cajas decodificadoras, cámaras de seguridad, etc., que funcionan sobre diversas variantes de GNU/Linux.

Aunque Symantec evalúa el nivel de riesgo de este virus como “muy bajo“ y los niveles de distribución y amenaza como “bajos“ y considera de “fácil“ su contención y remoción, en realidad el riesgo potencial que representa se multiplica considerablemente si tenemos en cuenta el incremento sustancial que está registrando en los últimos tiempos la llamada “internet de las cosas“.

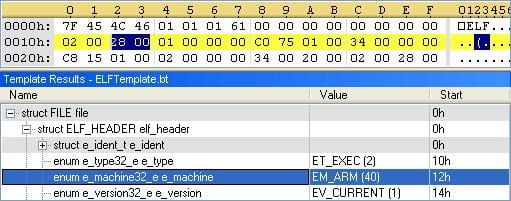

Una vez más según Symantec, por el momento la difusión del gusano solamente se produce entre systemas x86 pues el binario descargado está en formato ELF (Executable and Linkable Format) para arquitectura Intel, pero los investigadores indican que los servidores también hospedan variantes para arquitecturas ARM, PPC, MIPS y MIPSEL, lo que resulta altamente preocupante dado el alto potencial de dispositivos con estas arquitecturas factibles de ser infectados.

Es de sobra conocido que el firmware embebido en numerosos dispositivos está basado en GNU/Linux e incluye, por lo general, un servidor web con PHP para la interfaz de administración.

Esto implica un riesgo potencial mucho mayor que el de los ordenadores con cualquier distribución de GNU/Linux, ya que a diferencia de éstos últimos, no reciben regularmente las actualizaciones de seguridad necesarias para corregir las vulnerabilidades detectadas, a lo que se suma además, que para realizar la actualización del firmware se requiere cierto grado de conocimientos técnicos de los que carece una buena parte de los propietarios de dichos dispositivos.

Las recomendaciones para evitar la infección con este gusano son bastante simples: mantener actualizados nuestros sistemas con los parches de seguridad publicados y extremar las medidas de seguridad elementales con los dispositivos conectados a la red, tales como cambiar la dirección IP, el nombre de usuario y la contraseña de administrador que vienen por defecto y mantener actualizado el firmware, ya sea con los liberados por el fabricante, o con los equivalentes libres disponibles en sitios reconocidos.

También se recomienda bloquear las solicitudes POST entrantes así como cualquier otro tipo de llamada HTTPS, siempre que sea posible.

Por otra parte, a partir de ahora se sugiere tomar muy en cuenta a la hora de evaluar la adquisición de cualquier nuevo equipo, la facilidad de actualización del firmware y el soporte a largo plazo brindado por el fabricante.

Yo por lo pronto, estoy actualizando el firmware de mi router Netgear, que desde hace rato estaba en la lista de tareas pendientes, no sea que se cumpla aquello de que “en casa del herrero…“

Nota: La lista detallada de las distribuciones de GNU/Linux que contienen originalmente la vulnerabilidad de PHP explotada por este virus está disponible en el siguiente link.