Lynis: oprogramowanie do audytu bezpieczeństwa w systemach Linux, macOS i UNIX

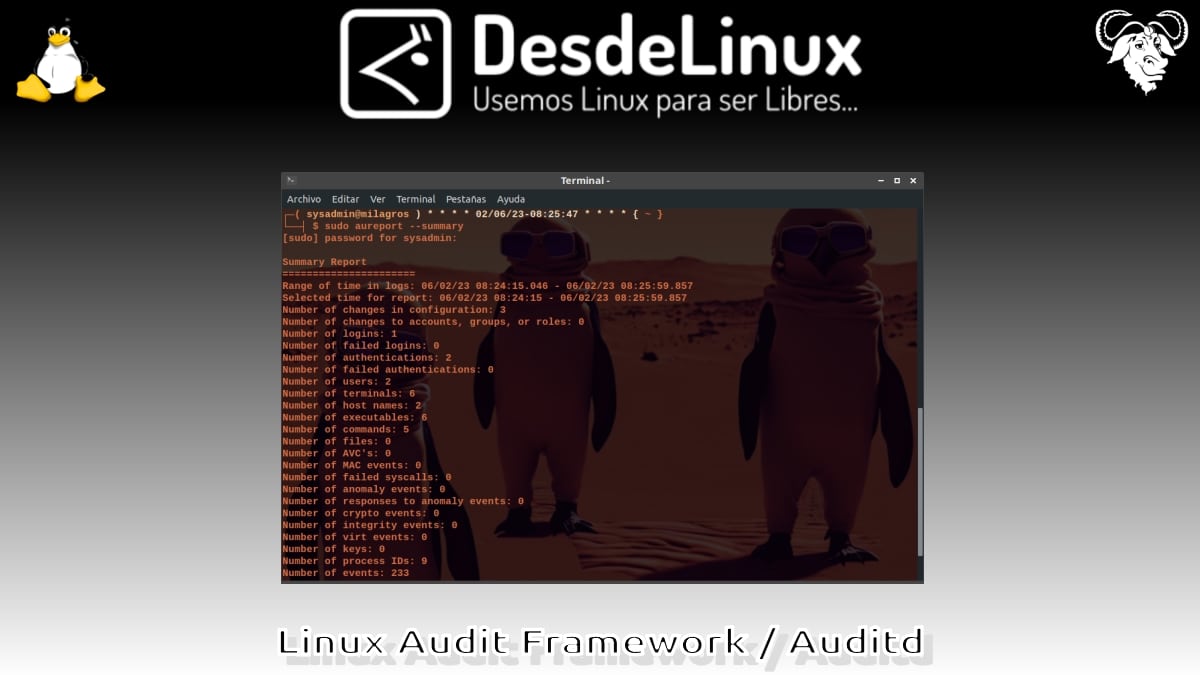

W poście bezpośrednio poprzedzającym ten artykuł omówiliśmy samouczek dotyczący szczegółów technicznych, instalacji i użytkowania polecenie audytu, lepiej znany jako Linux Audit Framework (Linux Audit Framework). Który, jak wskazuje jego nazwa, zapewnia System audytu zgodny z CAPP, który jest w stanie niezawodnie zbierać informacje o wszelkich zdarzeniach związanych z bezpieczeństwem (lub nie) w systemie operacyjnym Linux.

Z tego powodu zauważyliśmy, że właściwe i stosowne jest zajęcie się dzisiaj podobnym oprogramowaniem, o wiele bardziej kompletnym, zaawansowanym i praktycznym, zwanym „Lynis”. który jest również a oprogramowanie do audytu bezpieczeństwa, darmowy, otwarty i darmowy, i służy temu samemu, a nawet więcej, jak zobaczymy poniżej.

Linux Audit Framework: wszystko o poleceniu Auditd

Ale zanim zaczniesz ten interesujący post o oprogramowanie do audytu bezpieczeństwa „Lynis”, polecamy poprzedni powiązany post, do późniejszego czytania:

Lynis: narzędzie do automatycznego audytu bezpieczeństwa

Co to jest Lynis?

Według jego oficjalnej strony internetowej, jego twórcy krótko opisują wspomniane oprogramowanie w następujący sposób:

„Lynis to sprawdzone w boju narzędzie bezpieczeństwa dla systemów z systemami operacyjnymi Linux, macOS lub Unix. Wykonuje kompleksową analizę kondycji systemów w celu wspierania wzmacniania systemu i testowania zgodności. Projekt jest oprogramowaniem open source na licencji GPL i jest dostępny od 2007 roku.” Lynis: Audyt, hartowanie systemu, testowanie zgodności

Co sprawia, że jego cel i działanie są bardzo jasne. Jednak w jego oficjalna sekcja na GitHub, dodaj do tego, co następuje:

„Głównym celem Lynis jest testowanie zabezpieczeń i przedstawianie sugestii dotyczących dalszego wzmocnienia systemu. Aby to zrobić, szuka ogólnych informacji o systemie, wrażliwych pakietów oprogramowania i możliwych problemów z konfiguracją. Co czyni go odpowiednim, więc to administratorzy systemów i audytorzy IT mogą ocenić zabezpieczenia swoich systemów i sprzętu organizacji.

Ponadto ważne jest, aby podkreślić LynisŻe dzięki twojemu wspaniałemu czawiera zestaw narzędzi, jest to preferowane narzędzie dla wielu osób testerzy długopisowi (Tester penetracji systemu) i innych specjalistów ds. bezpieczeństwa informacji na całym świecie.

Jak jest instalowany i używany w systemie Linux?

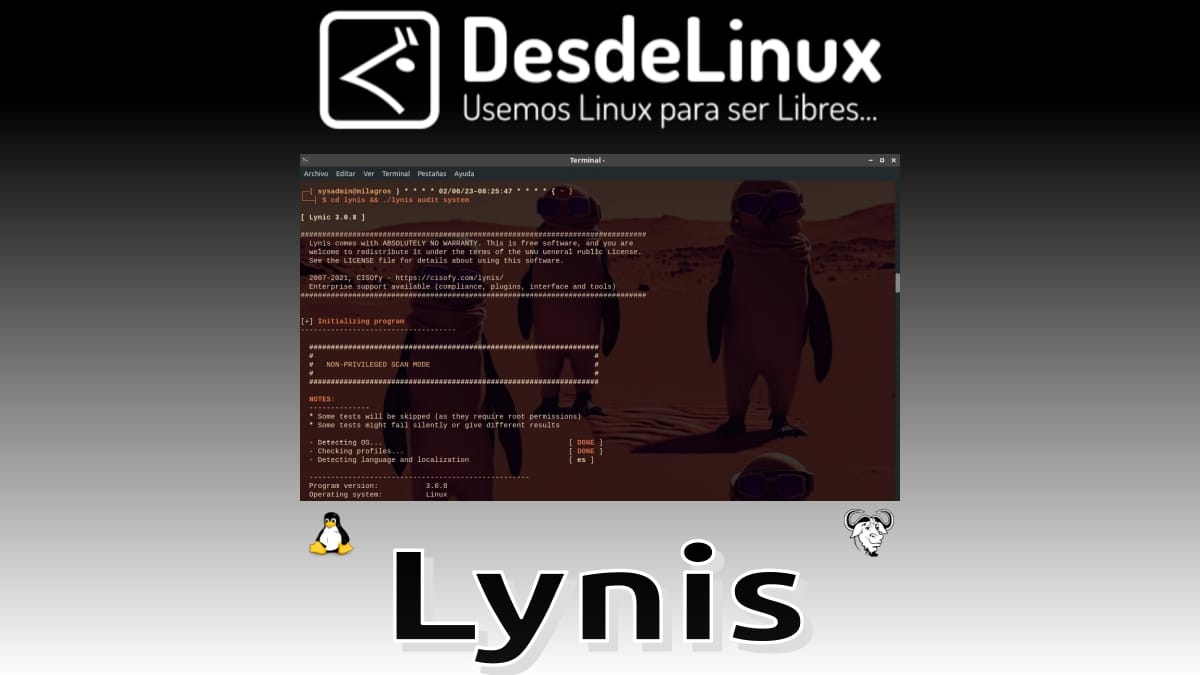

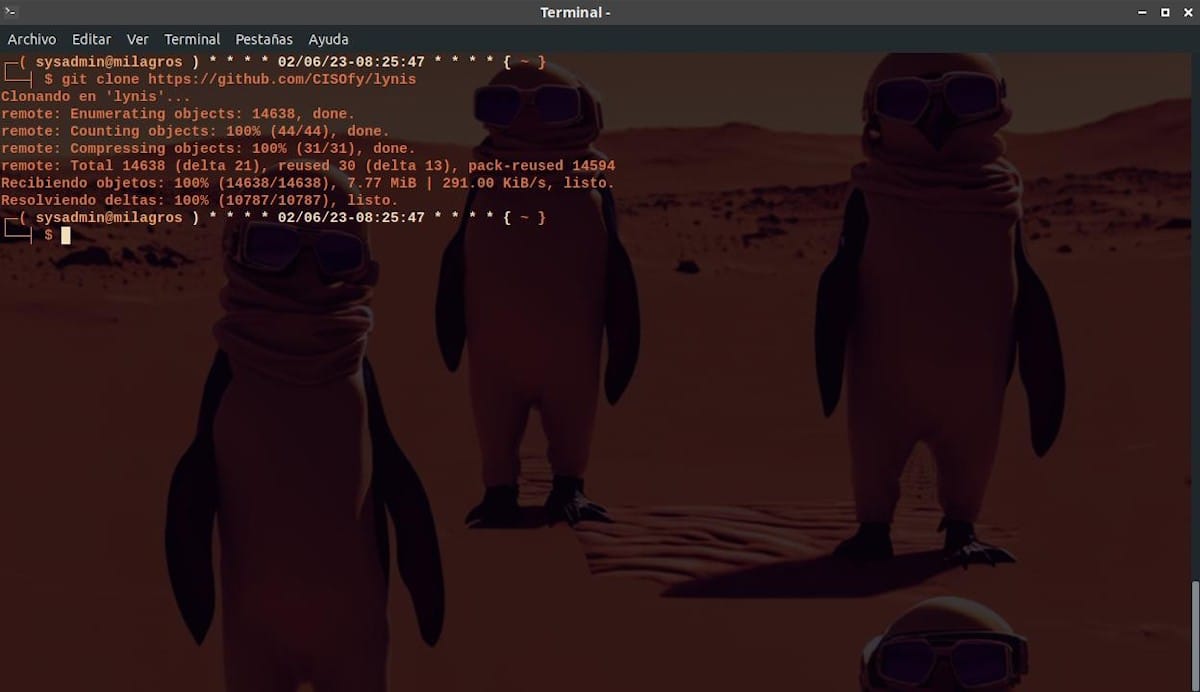

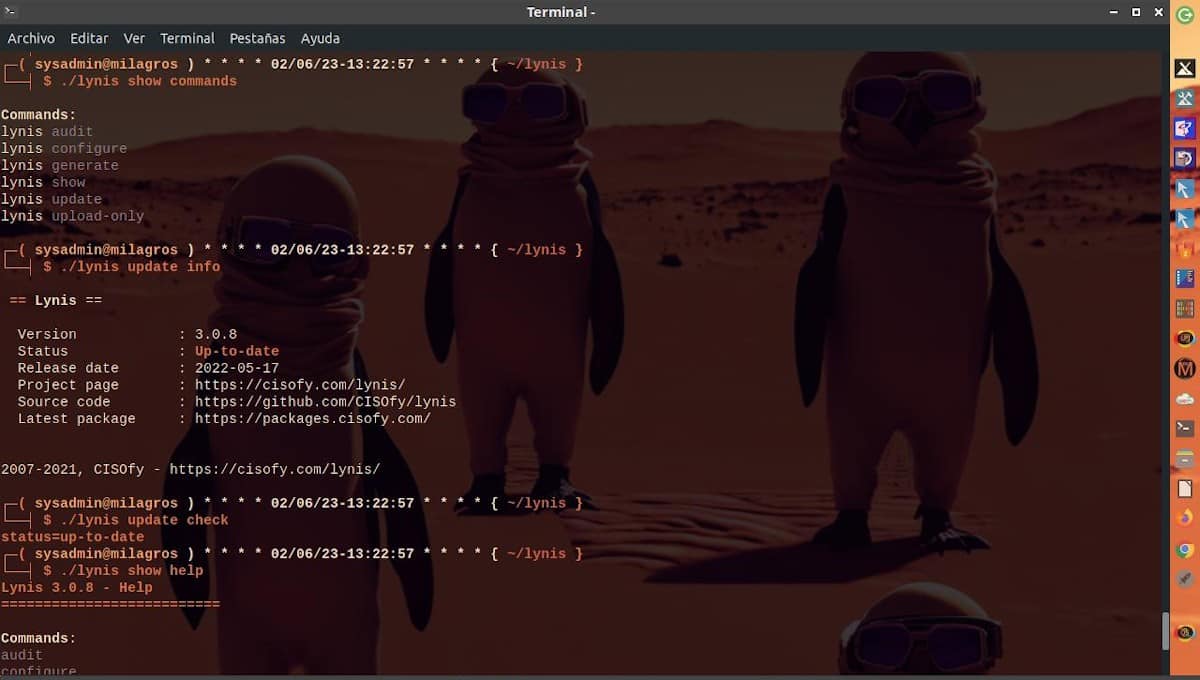

Zainstalowanie go z GitHub i uruchomienie go w systemie Linux jest naprawdę łatwe i szybkie. Aby to zrobić, wystarczy wykonać następujące 2 kroki:

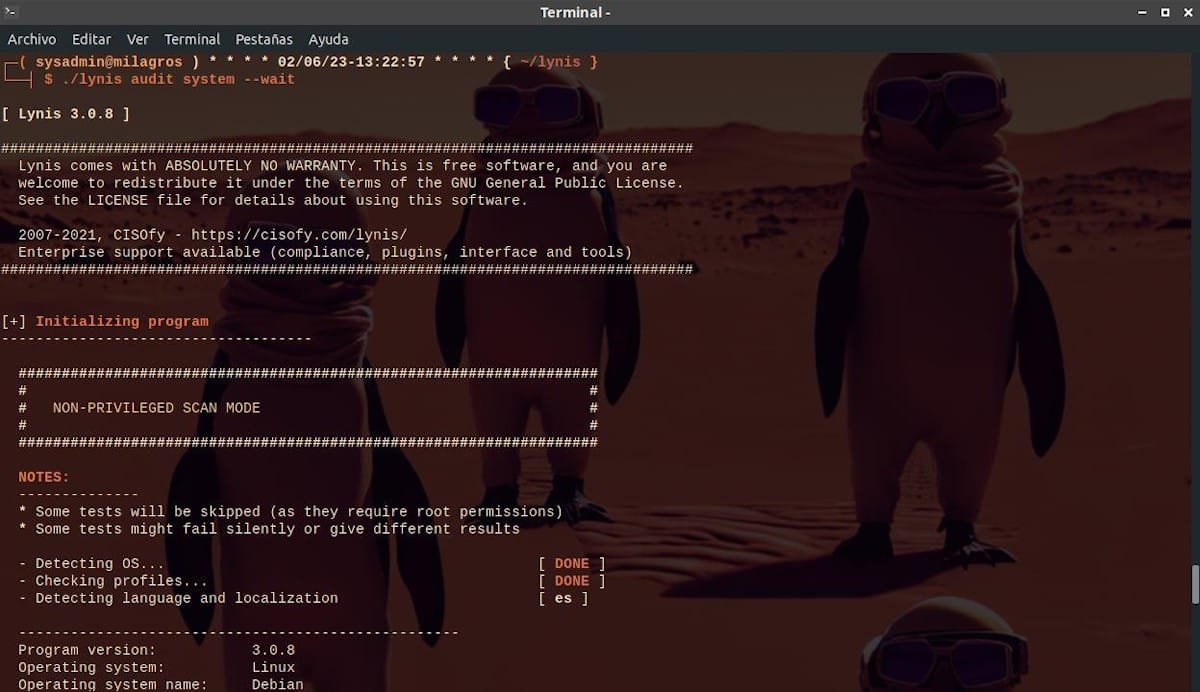

git clone https://github.com/CISOfy/lyniscd lynis && ./lynis audit systemA potem za każdym razem, gdy trzeba go wykonać, tylko ostatnia linia poleceń. Jednak w razie potrzeby można zastosować odmiany następującej kolejności:

cd lynis && ./lynis audit system --quick

cd lynis && ./lynis audit system --wait

Do bardziej ekspresowego wykonania lub wolniejszego wykonania z interwencją użytkownika, który je wykonuje.

Jakie informacje oferuje?

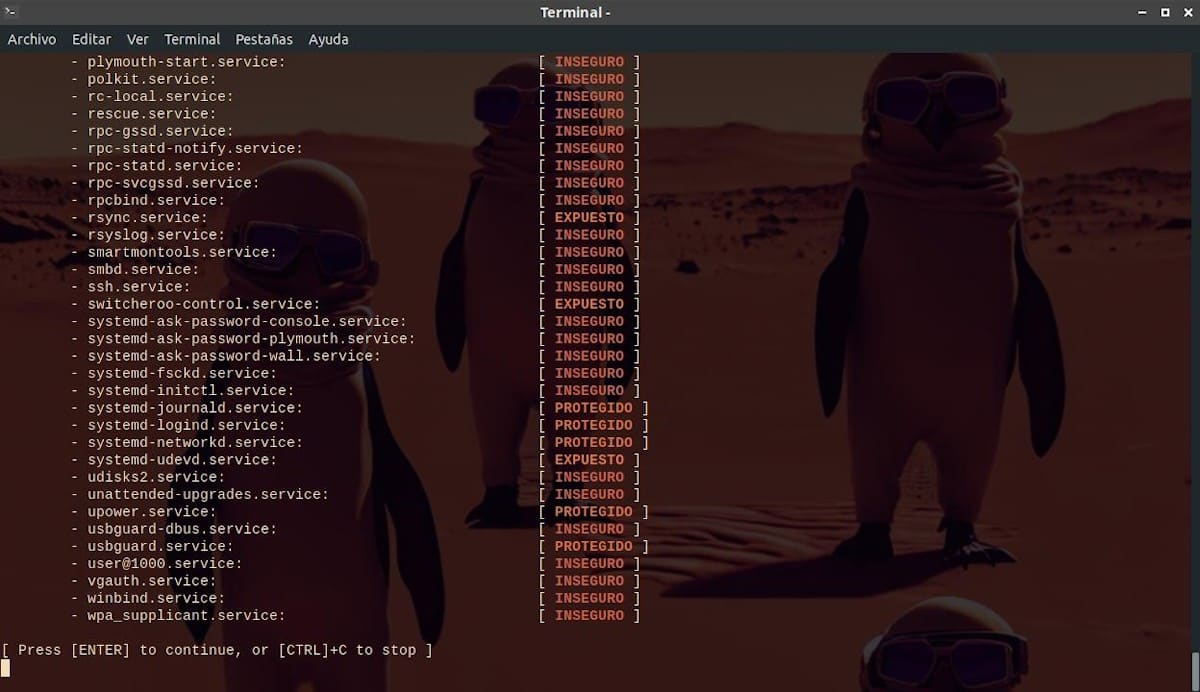

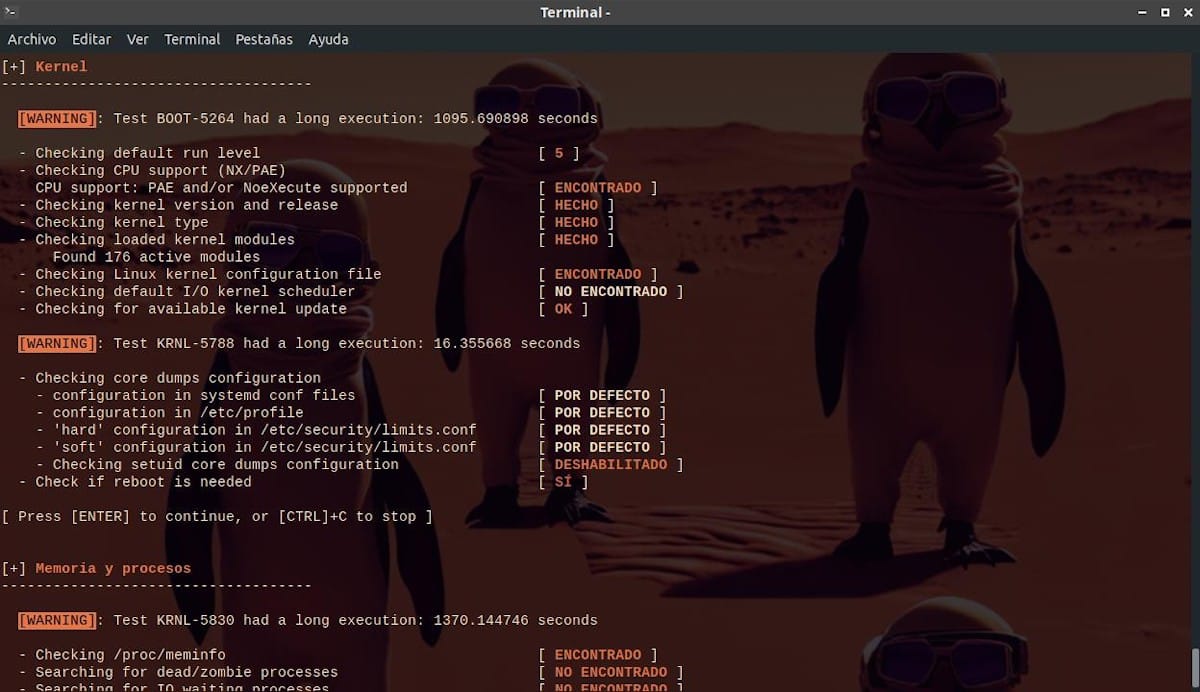

Po wykonaniu zawiera informacje dotyczące następujących kwestii technicznych:

Na początku

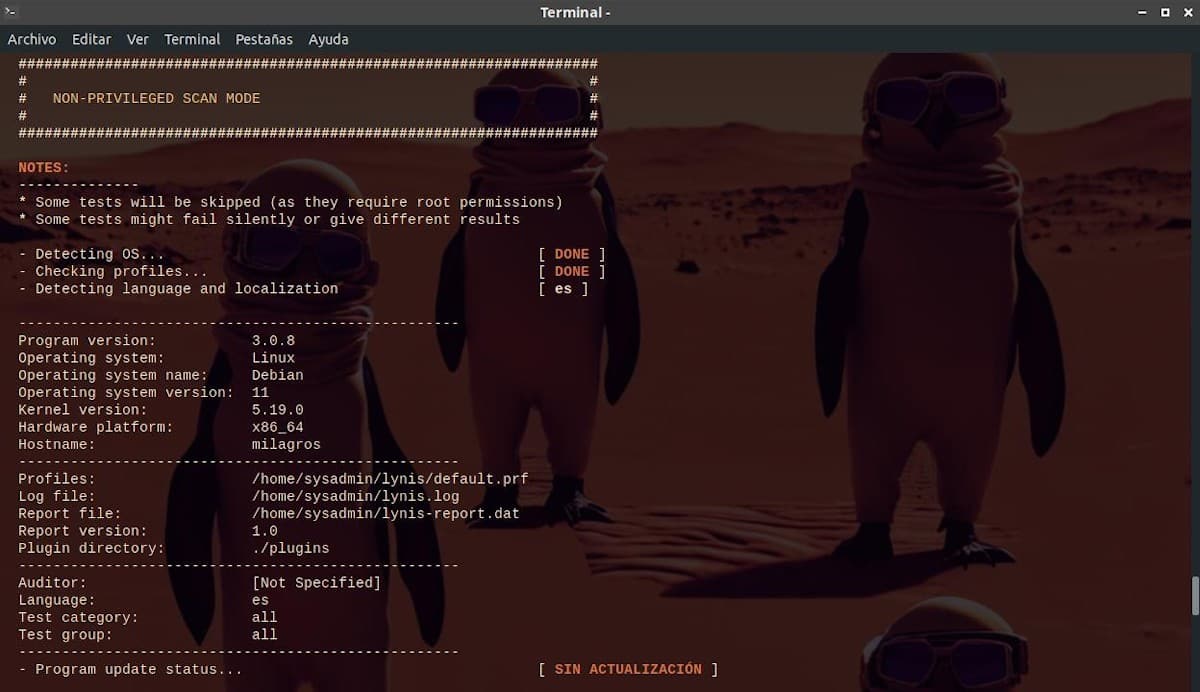

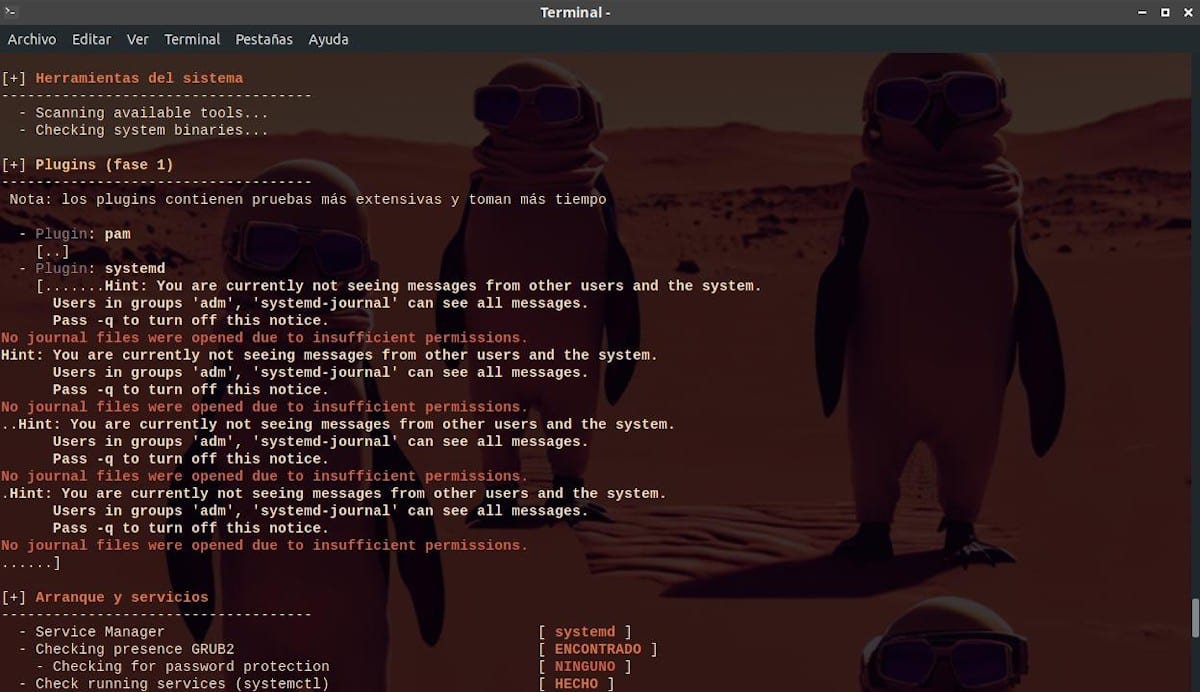

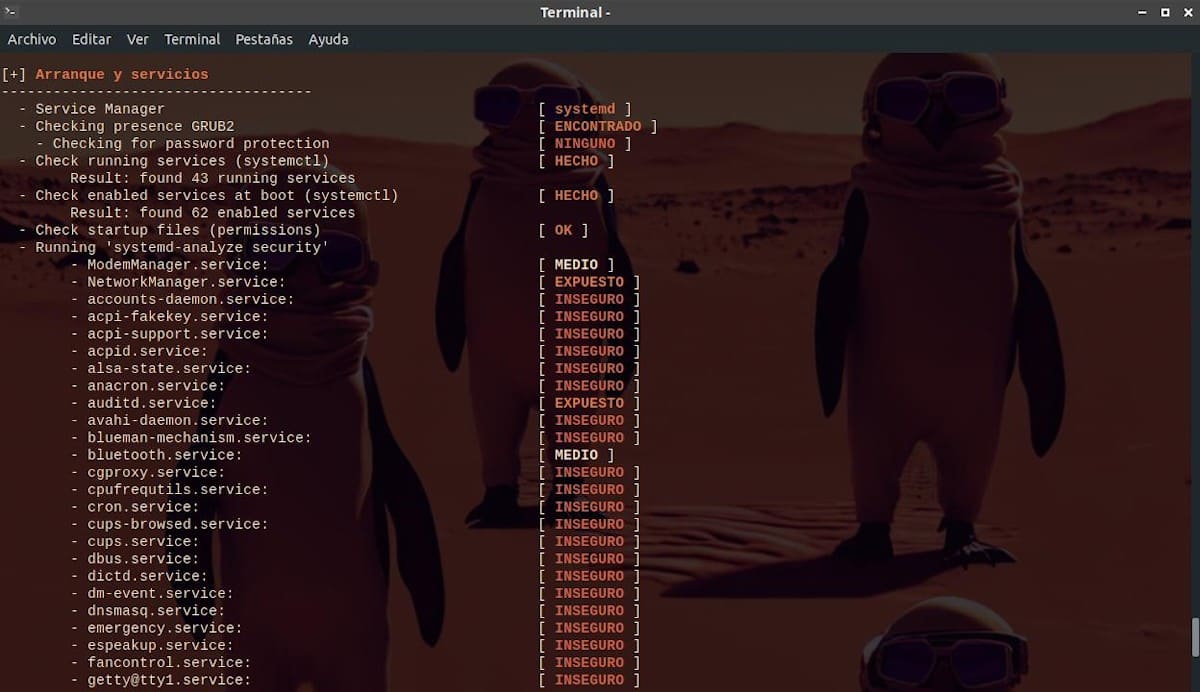

- Wartości inicjalizacyjne narzędzia Lynis, używany system operacyjny, zainstalowane lub nie zainstalowane narzędzia i wtyczki oraz wykryte konfiguracje rozruchowe i usługi.

- Procesy jądra, pamięci i systemu operacyjnego.

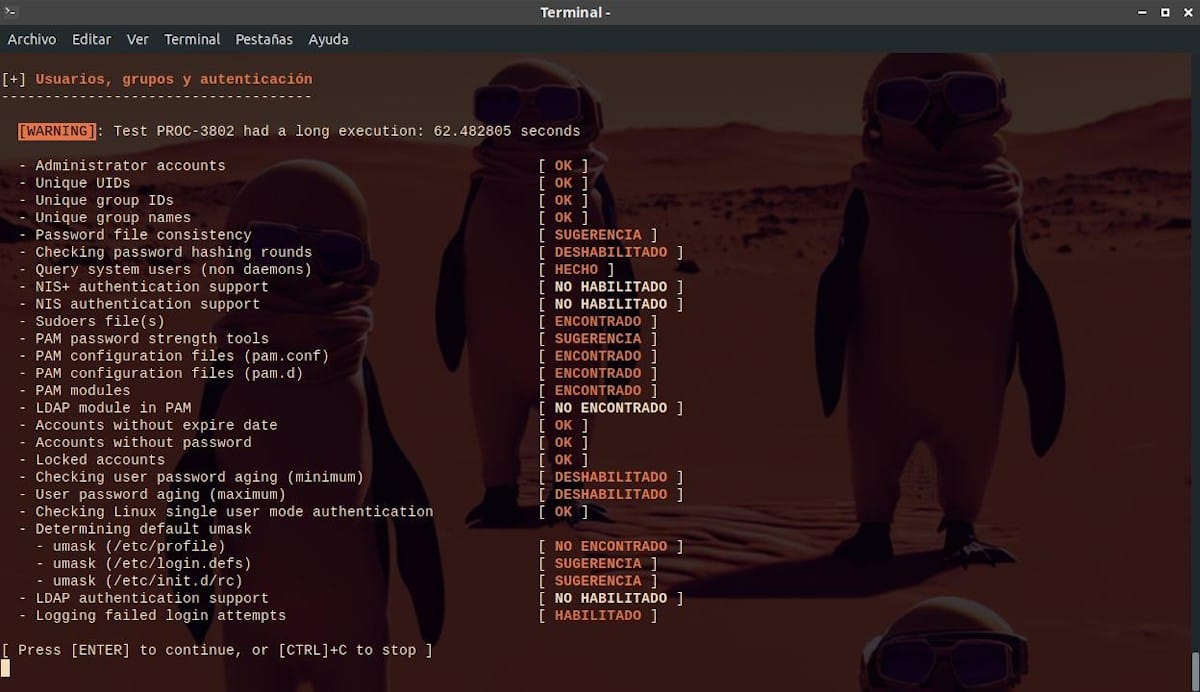

- Użytkownicy i grupy oraz uwierzytelnianie systemu operacyjnego.

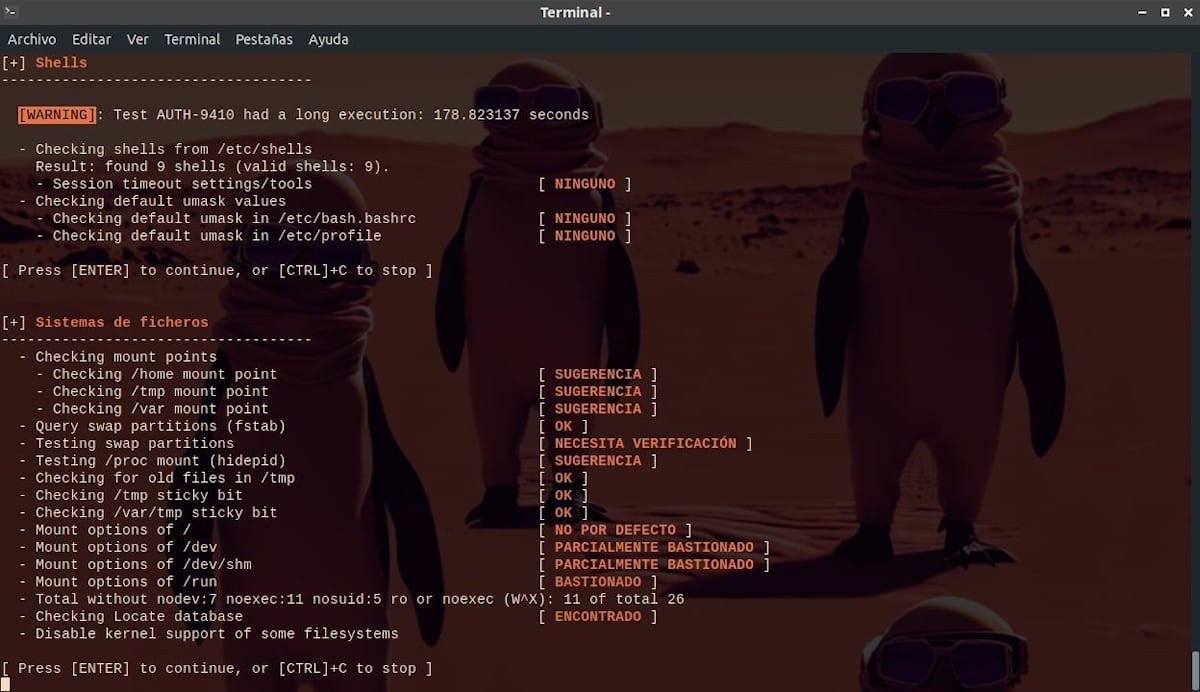

- Powłoka i systemy plików systemu operacyjnego.

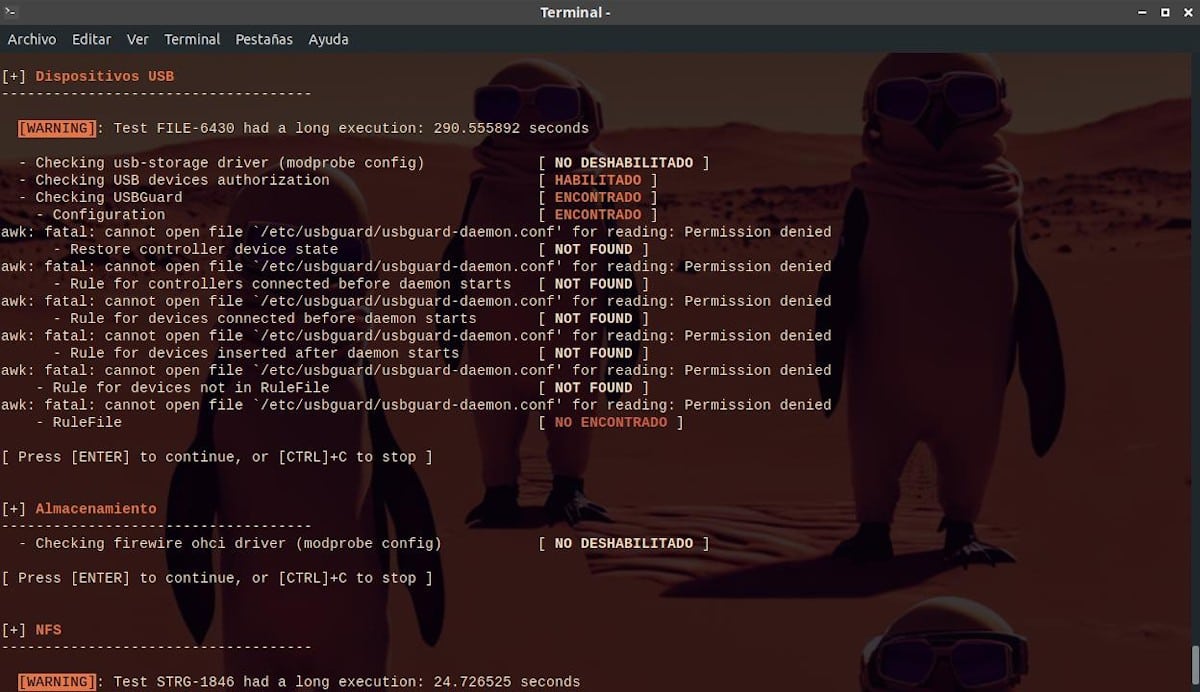

- informacje o audycie nt: Urządzenia USB i pamięci masowej obecne w systemie operacyjnym.

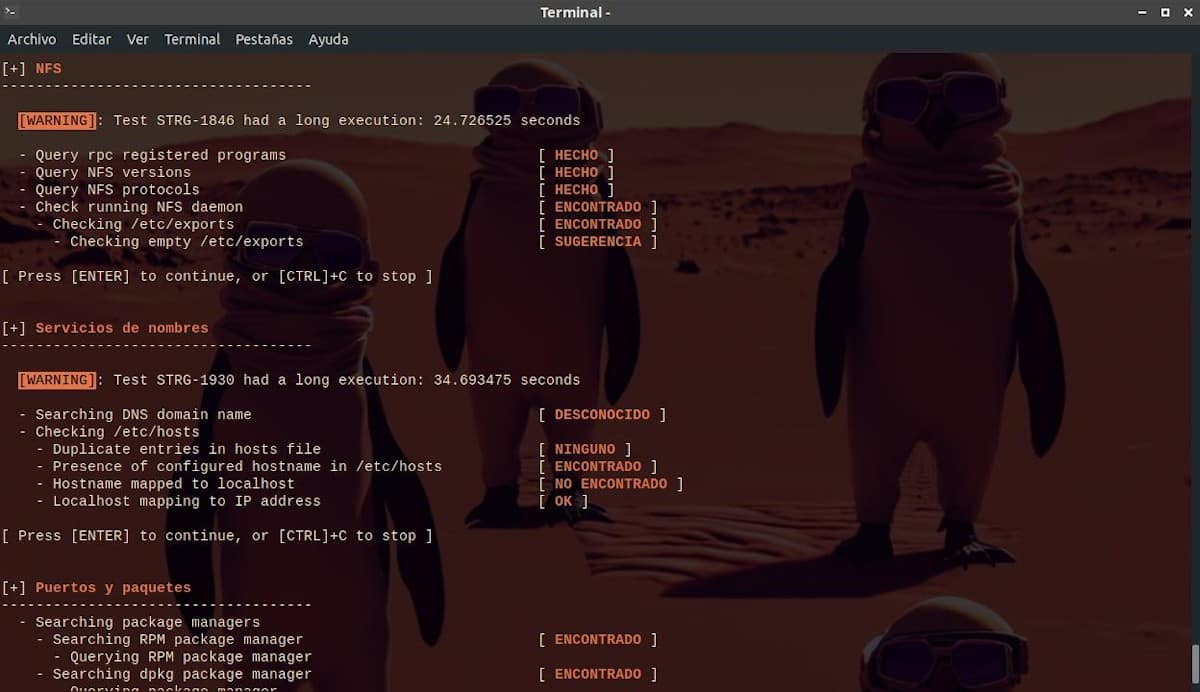

- NFS, DNS, porty i pakiety systemu operacyjnego.

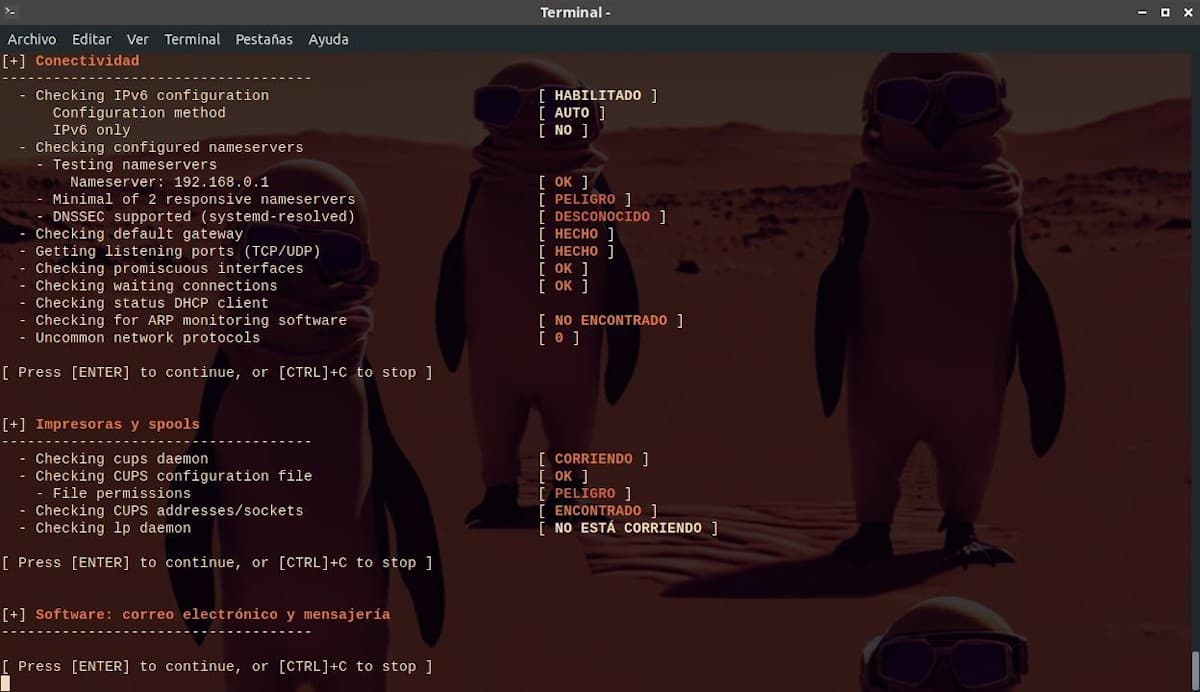

- Zainstalowane oprogramowanie do łączności sieciowej, drukarek i buforów oraz poczty e-mail i komunikatorów.

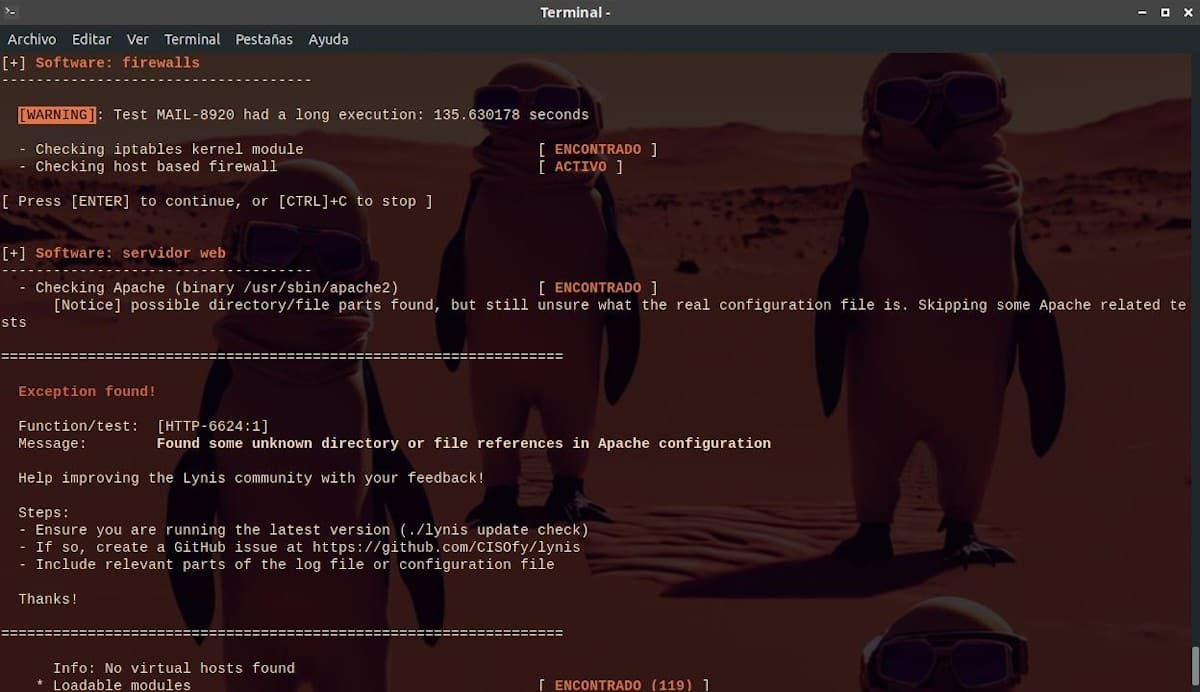

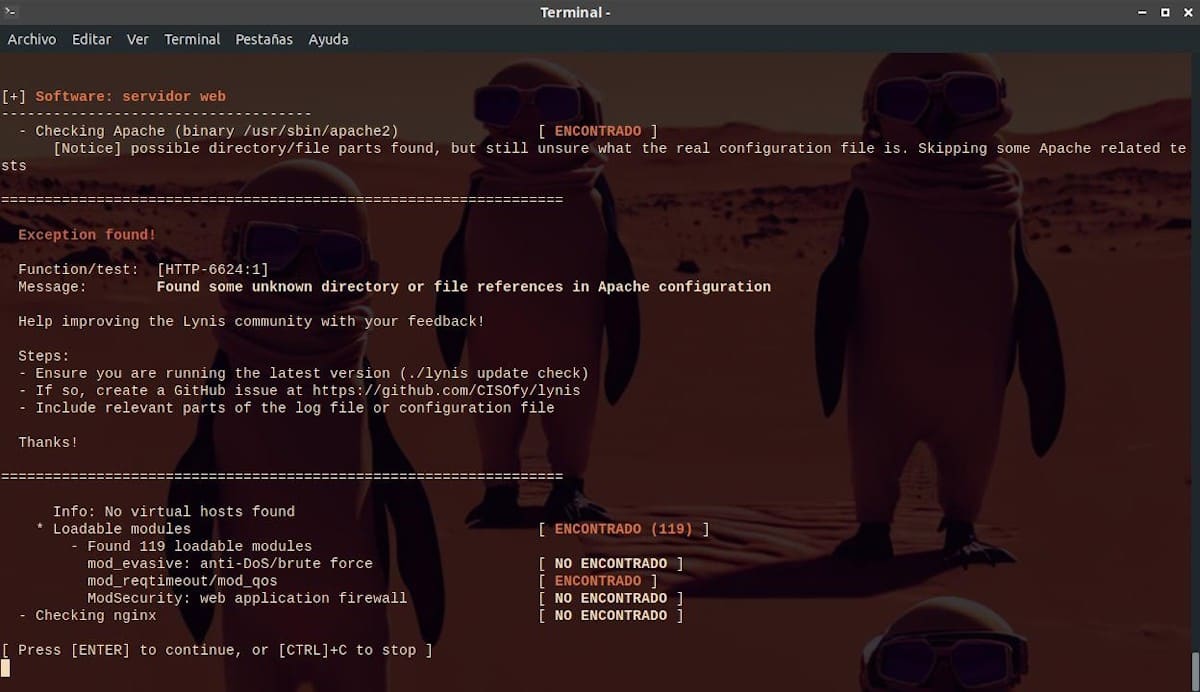

- Zapory ogniowe i serwery WWW zainstalowane w systemie operacyjnym.

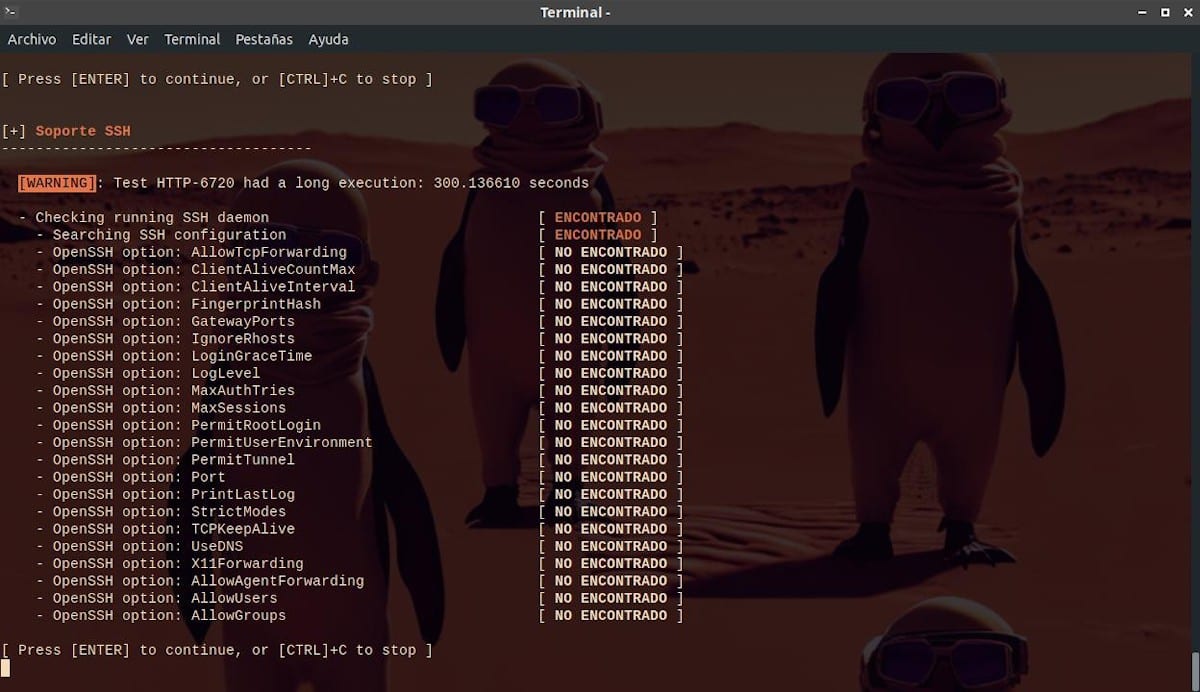

- Usługa SSH skonfigurowana w systemie operacyjnym.

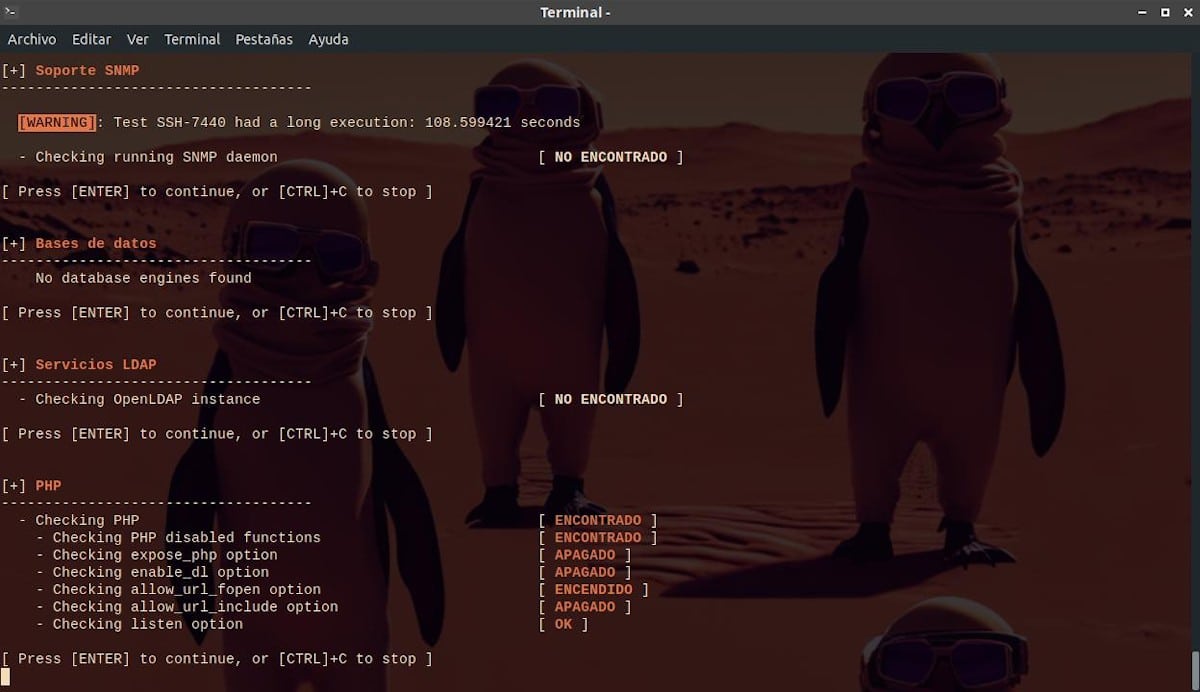

- Obsługa SNMP, baz danych, usługi LDAP oraz systemu PHP skonfigurowanego w systemie operacyjnym.

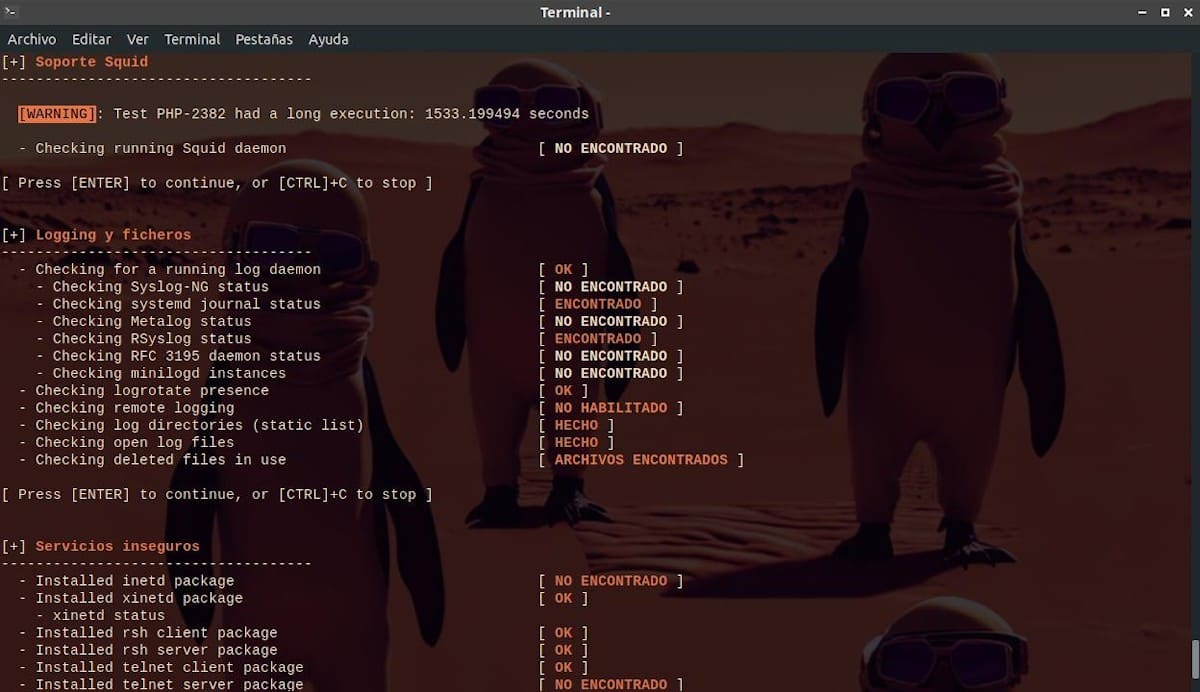

- Obsługa Squid, logowanie i jego pliki, niezabezpieczone usługi i banery oraz mechanizmy identyfikacji skonfigurowane w systemie operacyjnym.

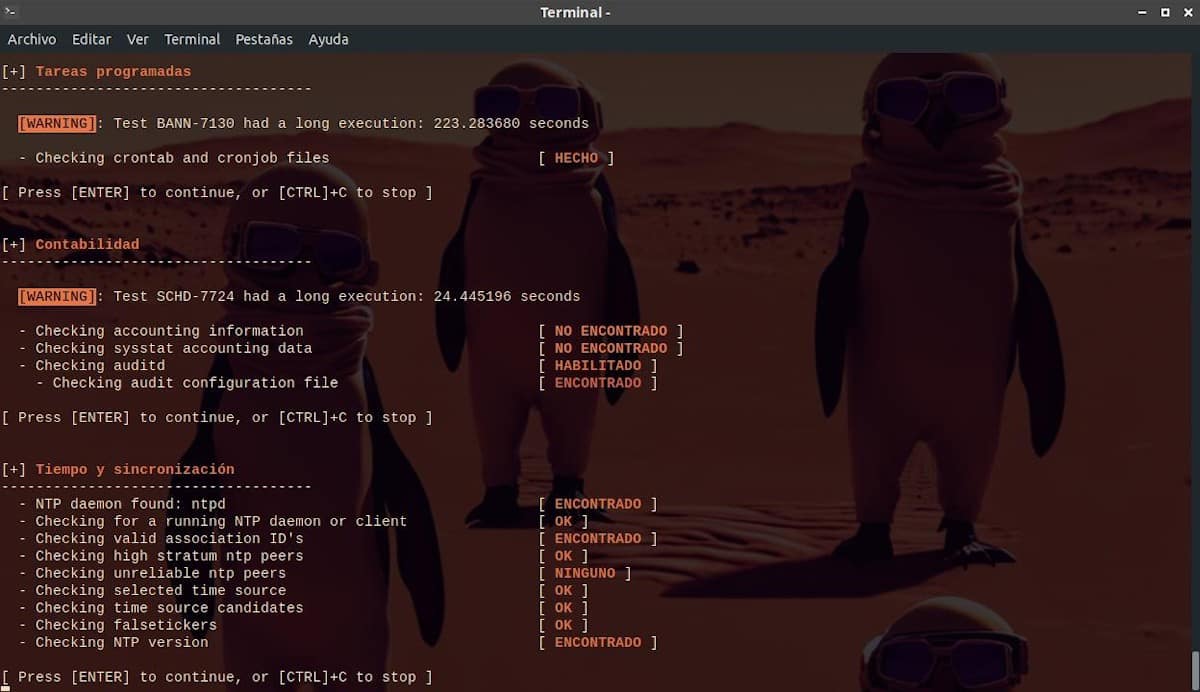

- Zaplanowane zadania, Księgowość, Czas i synchronizacja.

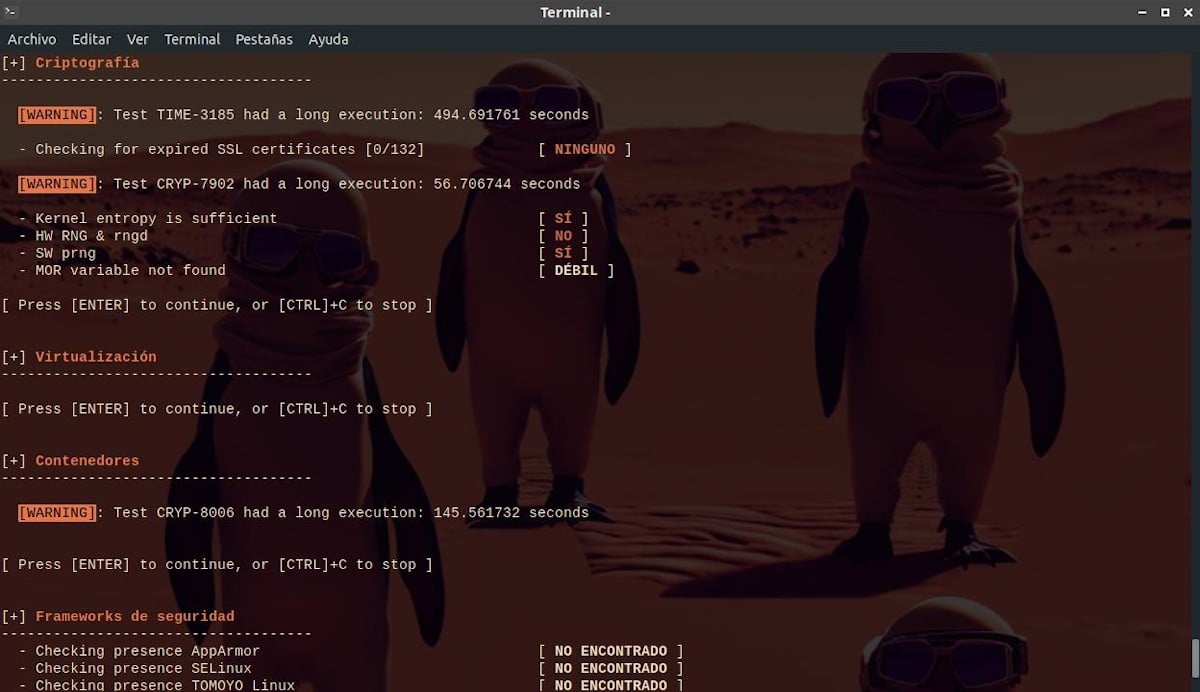

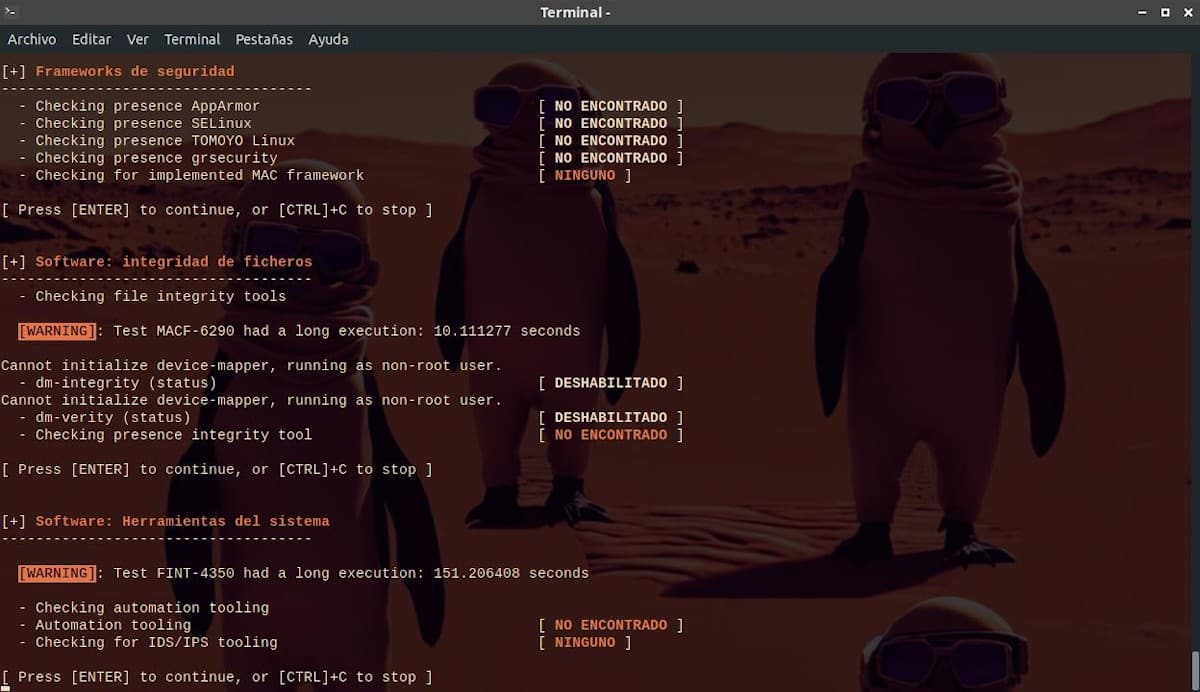

- Kryptografia, wirtualizacja, systemy kontenerowe, ramy bezpieczeństwa oraz oprogramowanie związane z integralnością plików i narzędziami systemowymi

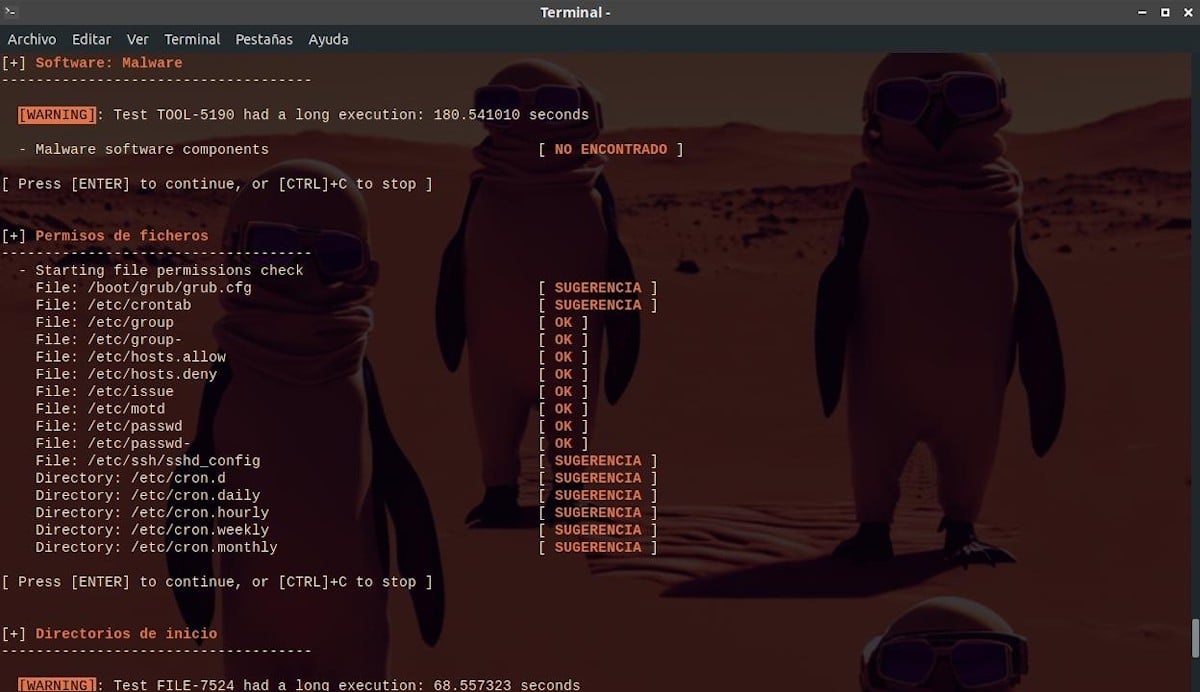

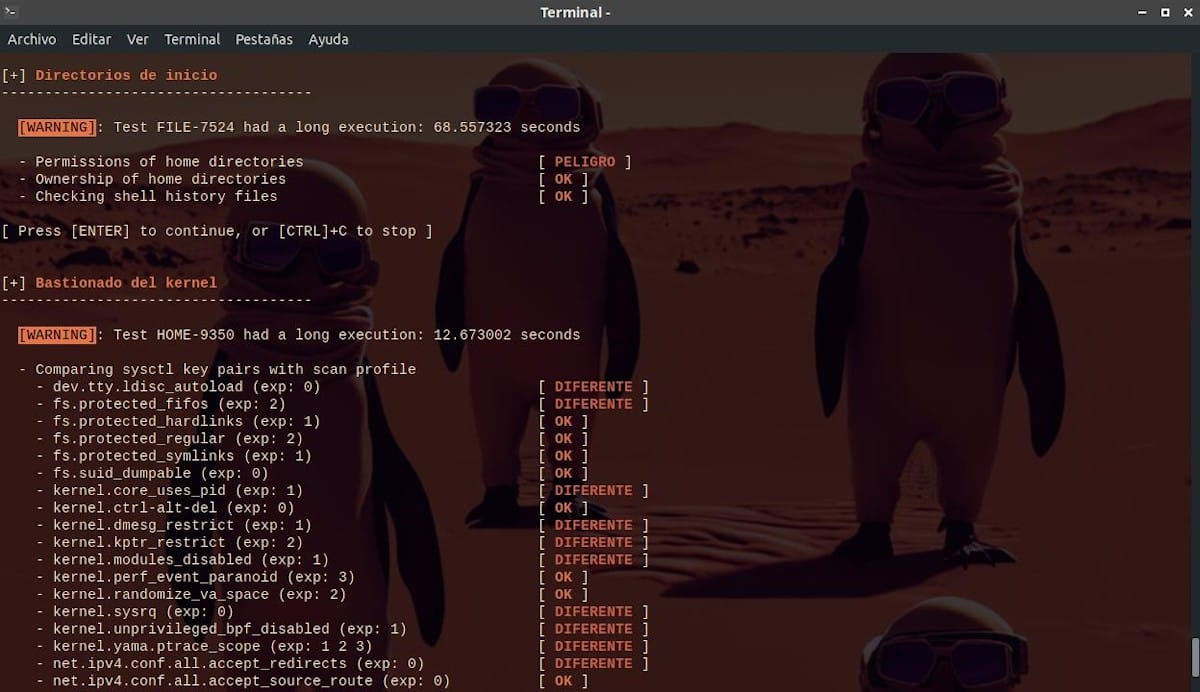

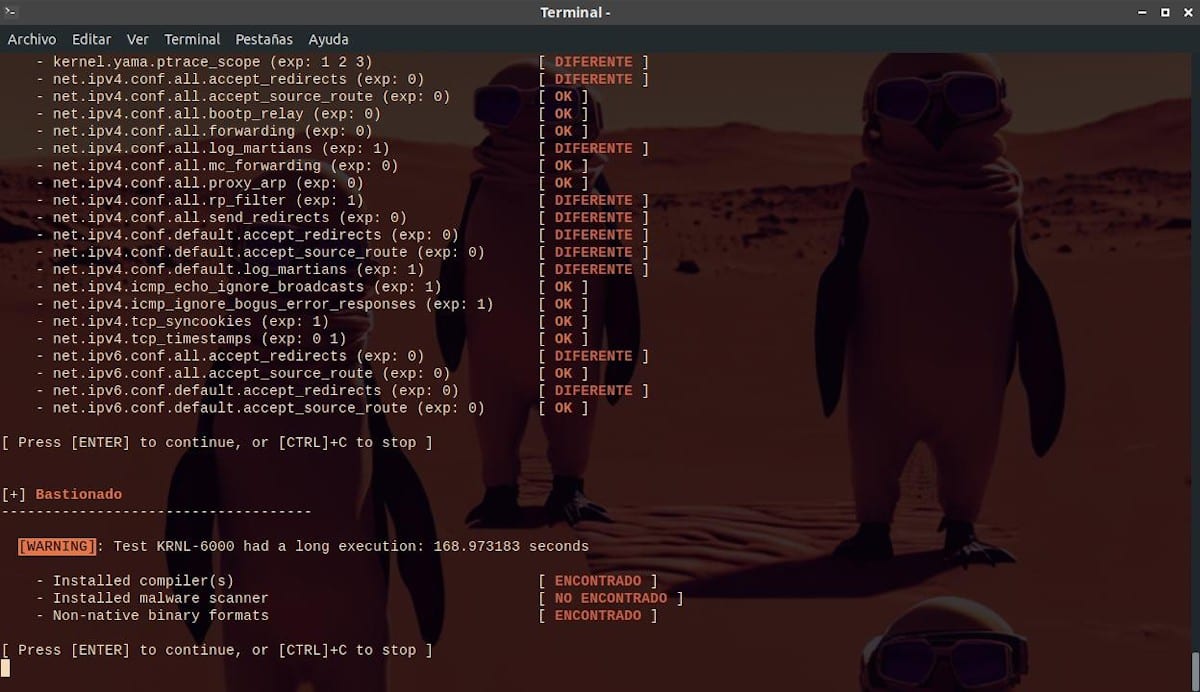

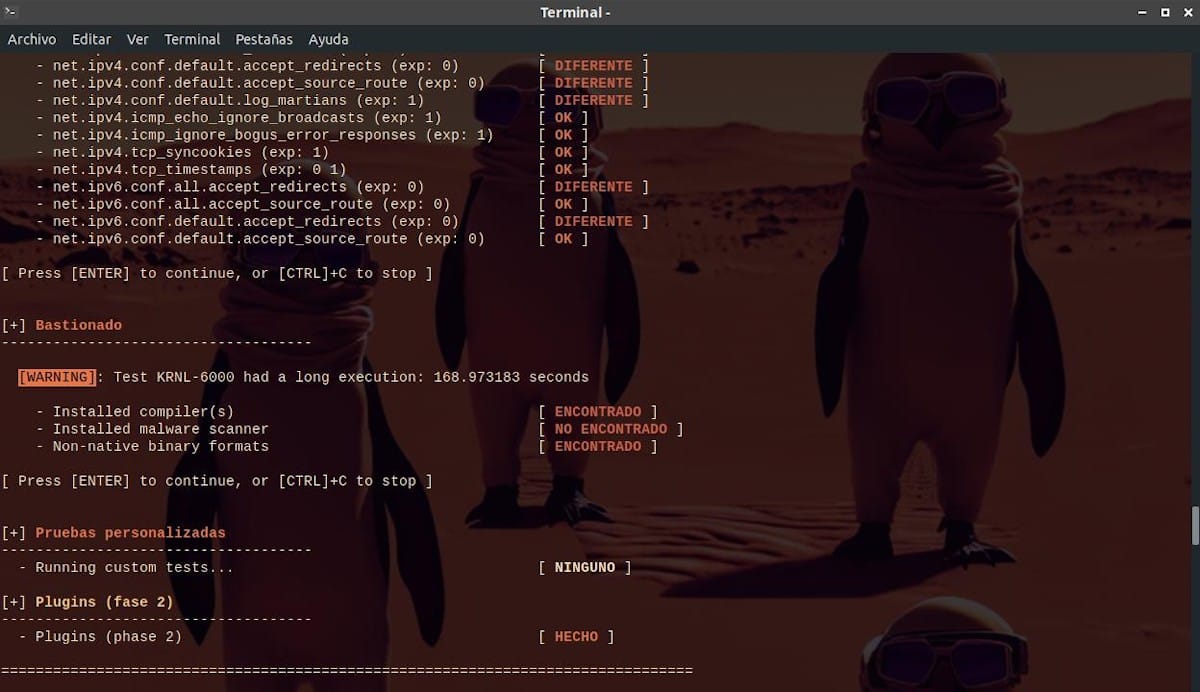

- Oprogramowanie typu malware, uprawnienia do plików, katalogi domowe, wzmacnianie jądra i ogólne wzmacnianie oraz testy niestandardowe.

Na koniec

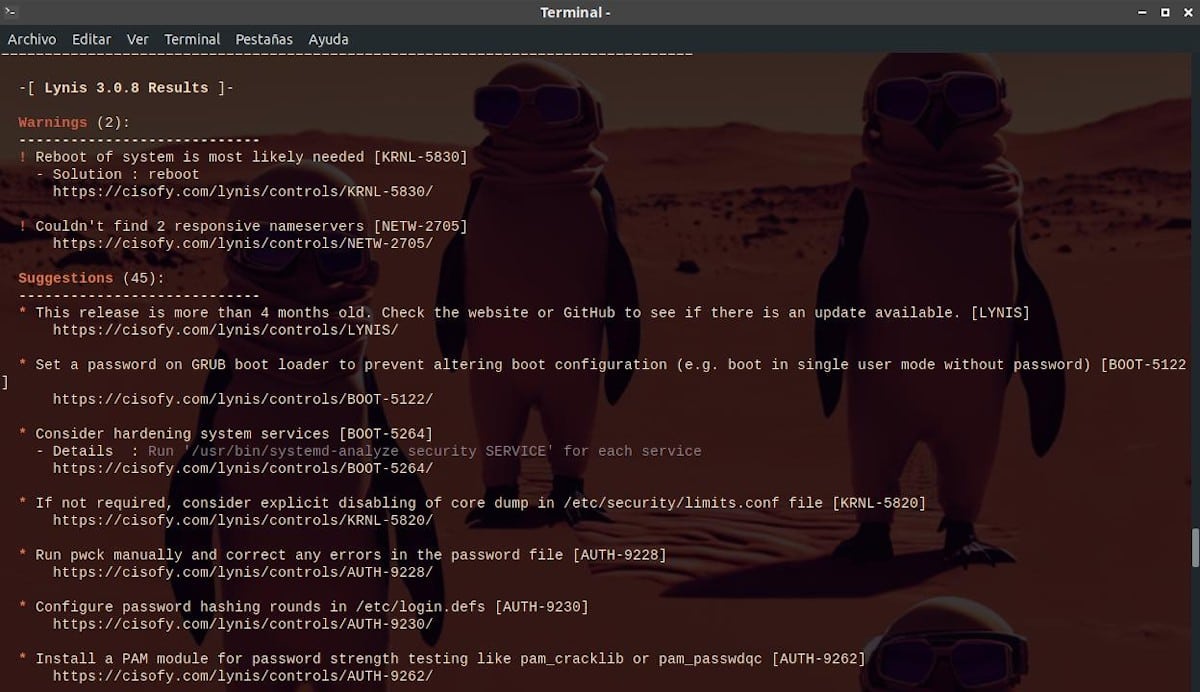

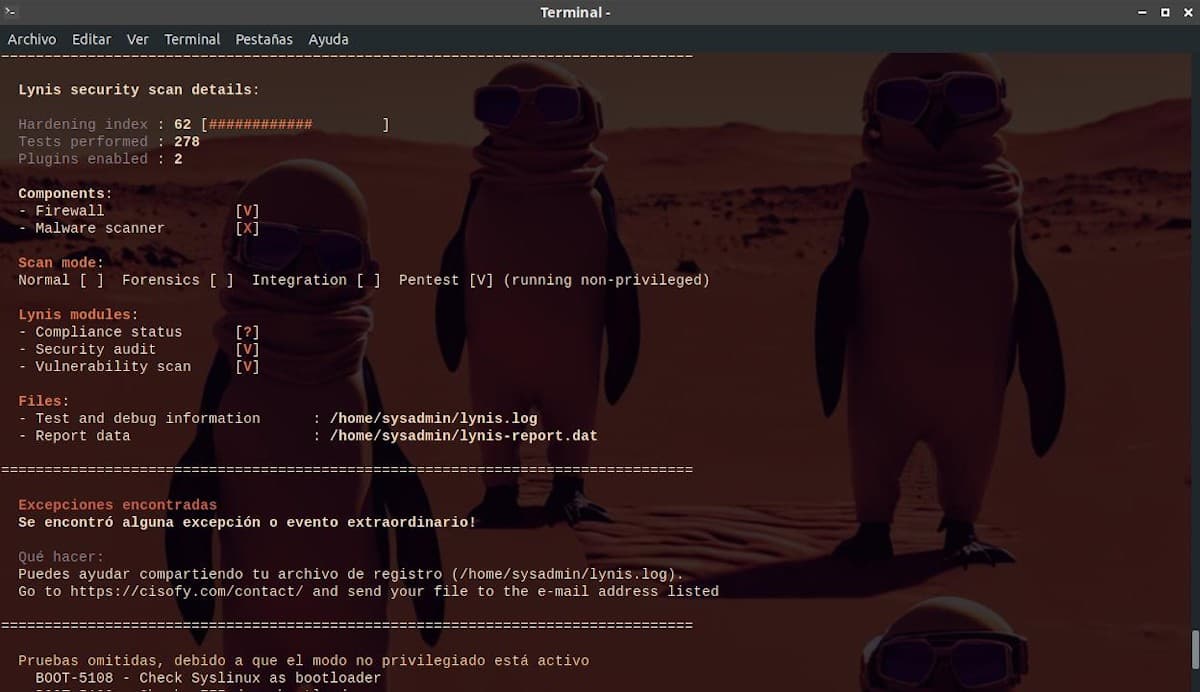

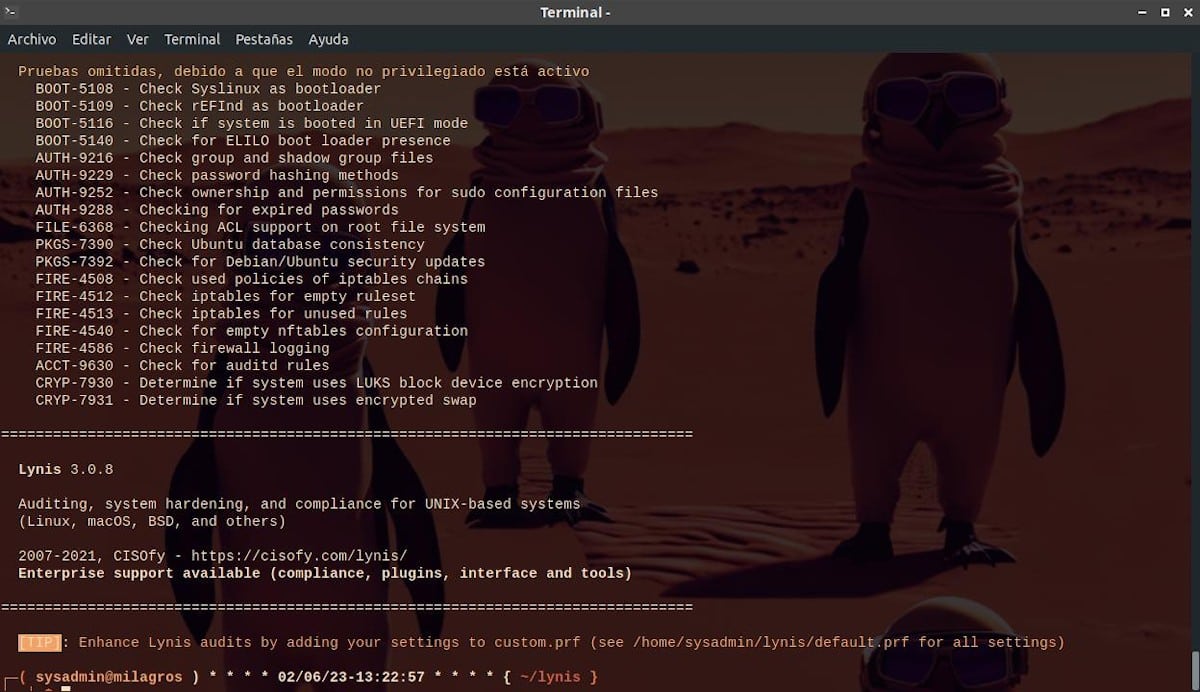

Kiedy Lynis kończy się, podsumowuje znalezione wyniki, podzielone na:

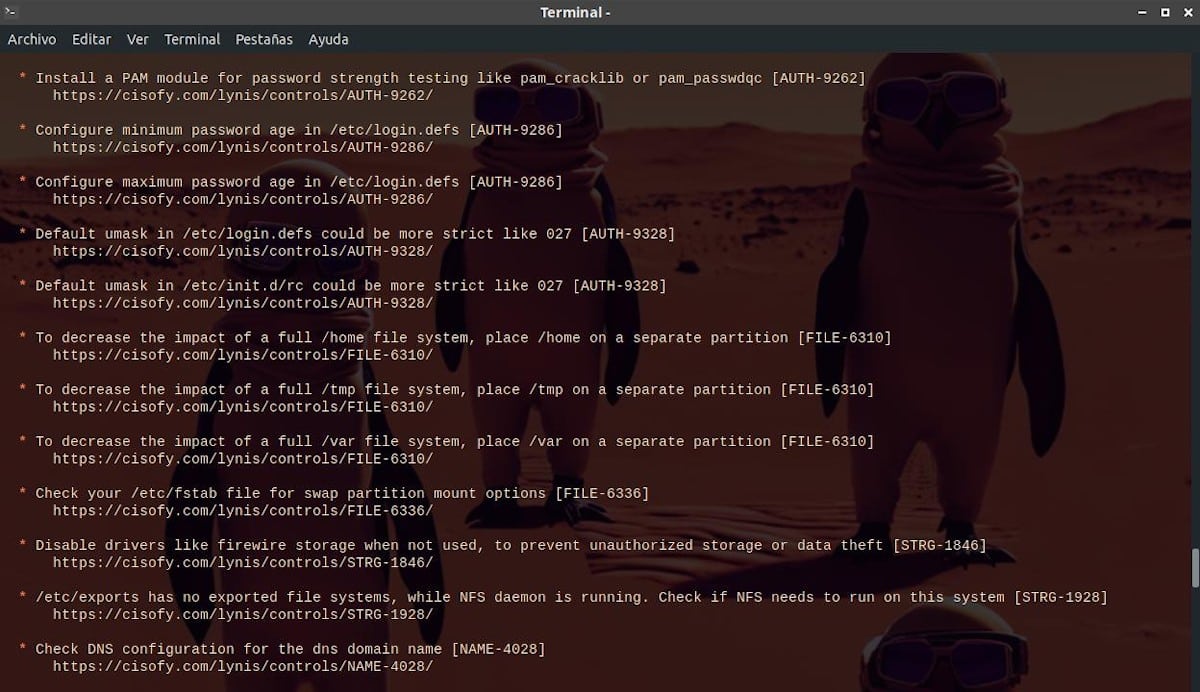

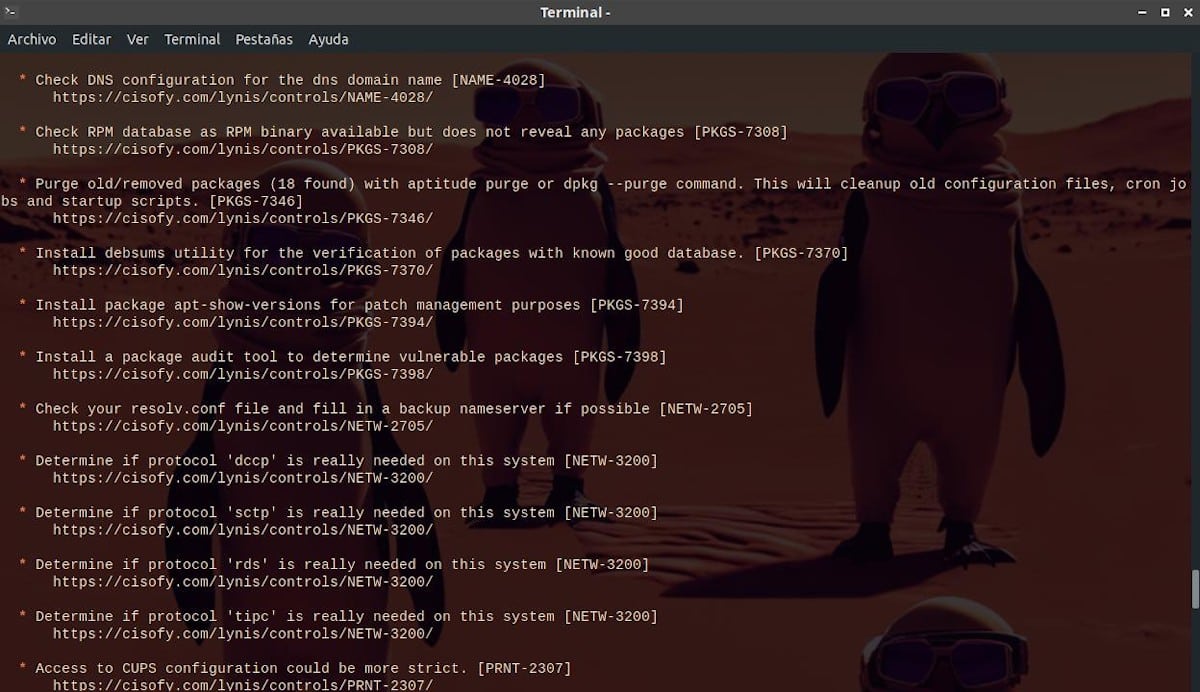

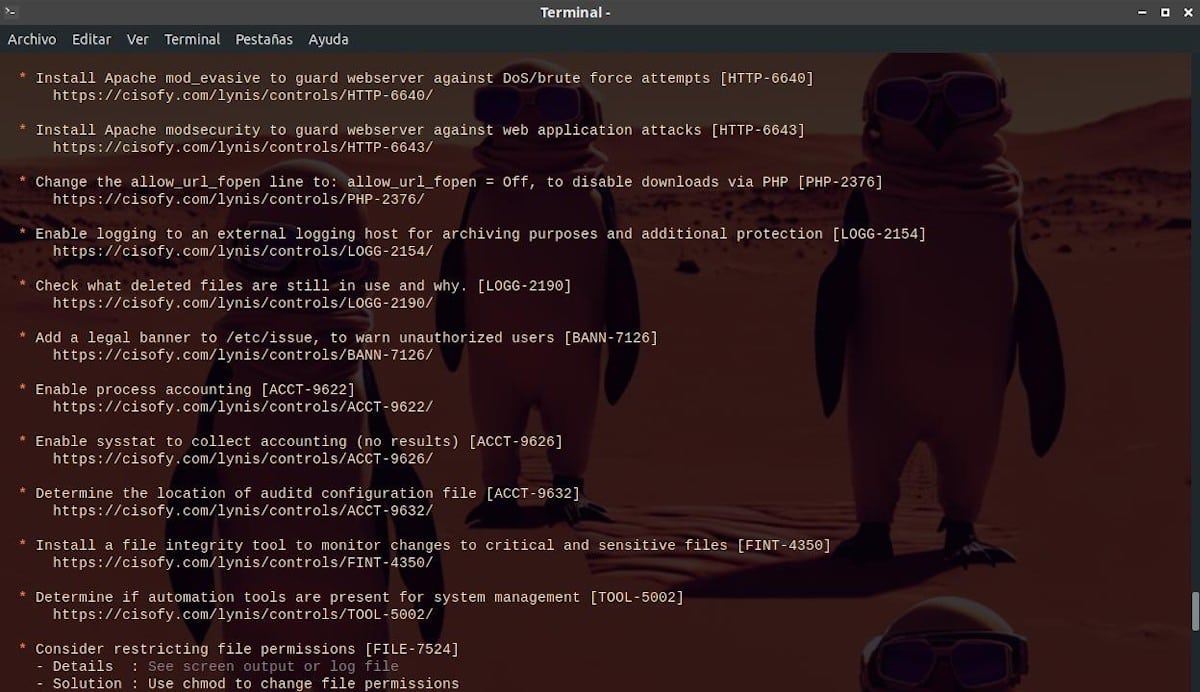

- Ostrzeżenia i sugestie (pilne problemy i ważne sugestie)

uwaga: Aby zobaczyć później ostrzeżenia i sugestie, możemy wykonać następujące polecenia

sudo grep Warning /var/log/lynis.log

sudo grep Suggestion /var/log/lynis.log- Szczegóły skanowania bezpieczeństwa

W tym momencie będziemy w stanie stopniowo Przejrzyj pliki z wygenerowanym audytem, we wskazanej ścieżce, jak pokazano na przedostatnim obrazku powyżej, aby rozpocząć rozwiązywanie każdego wykrytego problemu, niedociągnięcia i luki w zabezpieczeniach.

Pliki (pliki z wygenerowanym audytem):

– Informacje o testach i debugowaniu: /home/myuser/lynis.log

– Dane raportu: /home/myusername/lynis-report.dat

I wreszcie Lynis oferuje możliwość uzyskania dodatkowych informacji o każdej wygenerowanej sugestii za pomocą polecenia Pokaż szczegóły następnie numer TEST_ID, jak pokazano niżej:

lynis show details KRNL-5830

lynis show details FILE-7524

I do Więcej informacji — Lynis dostępne są następujące linki:

streszczenie

Podsumowując, mamy nadzieję, że ta publikacja dotyczyła bezpłatnych, otwartych i darmowych, oprogramowanie do audytu bezpieczeństwa w systemach Linux, macOS i Unix nazywa „Lynis”, pozwól wielu, moc audyt (badanie i ocena) ich odpowiednie systemy operacyjne komputerów i serwerów. Aby w konsekwencji mogli je wzmocnić (utwardzić) pod względem oprogramowania, wykrywając i korygując każdy aspekt lub konfigurację, wadliwą, nieadekwatną lub nieistniejącą. W taki sposób, aby móc łagodzić i unikać ewentualnych awarii lub ataków poprzez nieznane luki.

Na koniec nie zapomnij podzielić się swoją opinią na dzisiejszy temat w komentarzach. A jeśli spodobał Ci się ten wpis, nie przestawaj dzielić się nim z innymi. Pamiętaj też odwiedź naszą stronę główną en «DesdeLinux» aby poznać więcej wiadomości i dołączyć do naszego oficjalnego kanału Telegram z DesdeLinux, Zachód grupa aby uzyskać więcej informacji na dzisiejszy temat.