Microsoft ogłosił wydanie kodu źródłowego Twoje narzędzie do analizy kodu źródłowego ”Microsoft Application Inspector ”, aby pomóc programistom, którzy polegają na zewnętrznych składnikach oprogramowania. Microsoft Application Inspector to analizator kodu źródłowego Zaprojektowany w celu ujawnienia ważnych funkcji i innych cech komponentów oprogramowania, wykorzystuje analizę statyczną z silnikiem reguł opartym na JSON.

Ten analizator kodu różni się od innych narzędzi tego samego typu, ponieważ nie ogranicza się do wykrywania tylko praktyk programistycznych, od jest zaprojektowany w taki sposób, żepodczas kontroli kodowej te cechy, które zazwyczaj wymagają starannej ręcznej analizy, są identyfikowane i podkreślane.

Zgodnie z wyjaśnieniami firmy Microsoft na temat narzędzia:

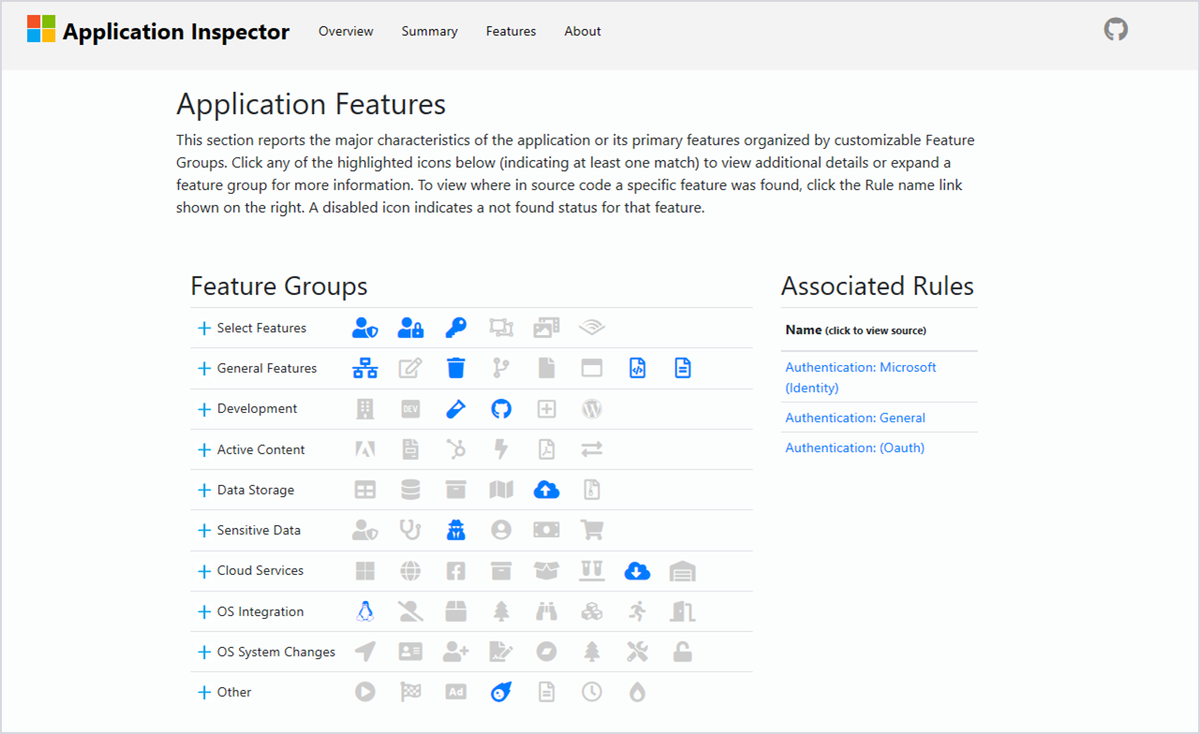

Microsoft Application Inspector nie próbuje zidentyfikować „dobrych” ani „złych” modeli. Z przyjemnością zgłaszasz znalezione informacje, odwołując się do zestawu ponad 400 szablonów reguł do wykrywania funkcji. Według firmy Microsoft obejmuje to również funkcje mające wpływ na bezpieczeństwo, takie jak szyfrowanie i inne.

Narzędzie działa z wiersza poleceń i jest wieloplatformowe. Służy do skanowania komponentów przed użyciem, aby pomóc określić, czym jest lub działa oprogramowanie.

Dostarczone przez Ciebie dane mogą być pomocne w skróceniu czasu potrzebnego do określenia, jakie komponenty oprogramowania robią, poprzez bezpośrednie badanie kodu źródłowego, zamiast polegania na przeważnie ograniczonej dokumentacji lub zaleceniach.

Inspektor aplikacji firmy Microsoft obsługuje parsowanie różnych języków programowania, Obejmują one: C, C++, C#, Java, JavaScript, HTML, Go, PowerShell, itp., a także włączenie formatów wyjściowych HTML, JSON i tekstowych.

Mówią o tym programiści Microsoft Application Inspector jest przeznaczony do użytku indywidualnego lub na dużą skalę i może analizować miliony wierszy kodu źródłowego komponentów zbudowanych przy użyciu wielu różnych języków programowania.

Firma Microsoft używa Inspektora aplikacji do identyfikowania kluczowych zmian w zestawie funkcji składnika w czasie (wersja po wersji), ponieważ mogą one wskazywać na wszystko, od zwiększonej powierzchni ataku po złośliwy backdoor.

Używają również tego narzędzia do identyfikowania komponentów wysokiego ryzyka oraz te o nieoczekiwanych cechach, które wymagają dodatkowej analizy. Składniki wysokiego ryzyka obejmują te zaangażowane w takie obszary, jak kryptografia, uwierzytelnianie lub deserializacja, w których luka prawdopodobnie spowodowałaby więcej problemów.

Od celem jest szybka identyfikacja komponentów oprogramowania innych firm zagrożone ze względu na swoją specyfikę, ale narzędzie jest również przydatne w wielu niezabezpieczonych kontekstach.

Zasadniczo to są najważniejsze cechy Inspektor aplikacji Microsoft:

- Mechanizm reguł oparty na formacie JSON, który przeprowadza analizę statyczną.

- Możliwość analizy milionów wierszy kodu źródłowego z komponentów utworzonych w wielu językach.

- Zdolność do identyfikacji komponentów wysokiego ryzyka i tych o nieoczekiwanych cechach.

- Możliwość identyfikowania zmian w zestawie funkcji składnika, wersja po wersji, które mogą wskazywać na wszystko, od złośliwego backdoora do większej powierzchni ataku.

- Możliwość generowania wyników w wielu formatach, w tym JSON i HTML.

- Możliwość odkrywania funkcji obejmujących Microsoft Azure, Amazon Web Services i usługi API Google Cloud Platform oraz funkcje systemu operacyjnego, takie jak system plików, funkcje bezpieczeństwa i struktury aplikacji.

Zgodnie z oczekiwaniami, platforma i krypto są dobrze zabezpieczone, z obsługą symetrii, asymetrii, skrótu i TLS.

Można sprawdzić rodzaje danych pod kątem zagrożeń, w tym informacji wrażliwych i umożliwiających identyfikację osoby.

Inne testy obejmują funkcje systemu operacyjnego, takie jak identyfikacja platformy, system plików, rejestr i konta użytkowników, a także funkcje zabezpieczeń, takie jak uwierzytelnianie i autoryzacja.

W końcu dla zainteresowanych Testując Microsoft Application Inspector, powinni wiedzieć, że już jest dostępne na GitHub.