Czy ktoś ci kiedyś powiedział «Zostaw swoje wifi za darmo, nie lubisz darmowego?""Nie bądź samolubny»I tak wiele rzeczy. Prawda jest taka, że osobiście nie widzę problemu z udostępnieniem komukolwiek mojego wifi. Problem polega na niebezpieczeństwie posiadania kogokolwiek w sieci bezprzewodowej lub, co gorsza, łączenia się z sieciami publicznymi, które znajdują się w parkach, kawiarniach itp.

Dziś przychodzę, aby opowiedzieć wam trochę o jednym z tych niebezpieczeństw. Przedstawiam ci:

Podszywanie się pod ARP

Według Wikipedii.

«Jest techniką infiltracji sieci Ethernet przełączane (na podstawie przełączniki i nie w koncentratory), co może pozwolić atakującemu na odczyt pakietów danych w sieci LAN (sieć lokalna), zmodyfikuj ruch, a nawet go zatrzymaj ”.

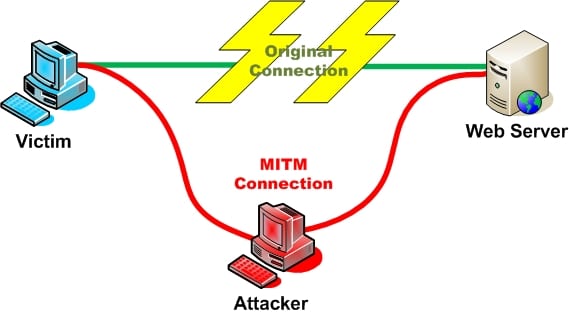

Przez @JlcMux. (Mam na myśli: D) Arp Spoofin próbuje zmylić router lub punkt dostępu, mówiąc mu lub raczej nalegając, że mam adres MAC komputera ofiary, aby urządzenie wysyłało pakiety, które trafiają do ofiary jako pierwsze do mnie. Mogę więc przekierować lub zmodyfikować te pakiety, zanim dotrą do ofiary. Wtedy mogę zobaczyć cały ruch ofiary lub po prostu go zatrzymać (Odmowa usług)

Podsumowując, jak pokazuje obrazek. Tworzymy alternatywny kanał między siecią a ofiarą, dzięki czemu cały ruch przechodzi przez atakującego, zanim trafi do ofiary

W ten sposób można wykorzystać różne typy oprogramowania, takie jak msnspy lub innych, z którymi możesz zobaczyć rozmowy z MSN, Facebooka lub innych, aby zobaczyć hasła, przechwycić pliki cookie i wiele rodzajów ataków, które są znacznie ułatwione, gdy cały ruch przechodzi przez twój komputer.

Dzięki narzędziom takim jak Wireshark mogliśmy zobaczyć cały ten ruch. lub użyj innego typu Sniffera do przechwytywania różnych typów pakietów.

Chociaż istnieją narzędzia i metody, aby uwolnić się od tego typu ataków ... Spójrzmy prawdzie w oczy. Kto ich używa? Praktycznie nikt.

Ale zamierzamy wymienić niektóre narzędzia do powstrzymania tych ataków.

ARPON - mały poradnik

ArpWatch (w repozytoriach) Samouczek

Pozdrowienia.

Temat jest bardzo ciekawy, podzielę się nim na mojej stronie. Dziękuję Ci.

Bardzo dobre. Nie lubię mieć otwartej sieci domowej, co więcej, mam ją z WPA2, dość długim hasłem i filtrowaną przez MAC. Wiem, że możesz to wszystko pominąć, ale w tej dziedzinie nikt tego nie zrobi hahaha

Pozdrowienia!

Okej, więc lepiej kontynuuję moją paranoję, która najwyraźniej jest uzasadniona ...

Zostaw moje wifi otwarte ?? !! Hahaha nie. Gdybym miał może super przepustowość, ale przy mojej niskiej prędkości potrzebuję tego w ogóle 😉

Jak zwykle dobry post. Ale jeśli chcą internetu, niech płacą hehehe. Kłamstwo, nie ma nic złego w dzieleniu się.

bardzo dobre info ... musiałem sprawdzić, ale cóż, w moim domu nie ma nikogo, kto o tym wie (dobrze, że mówię), lol, ale i tak warto wiedzieć ... 🙂

Dobry artykuł. Warto uświadomić sobie znaczenie bezpieczeństwa w technologii informacyjnej. Niestety wielu woli to zignorować, dopóki nie padną ofiarą ataku. Wystarczy przyjrzeć się śladom zapory ogniowej, aby upewnić się, że zawsze znajdą się tacy, którzy będą chcieli spróbować wejść na twój komputer z miejsc, których najmniej się spodziewałeś: z Rosji, Chin, Korei, Brazylii, Argentyny, RPA itd.

W moim mieście jest twarde wifi, jak 10 AP w moście i zajmuje to prawie całe miasto, ludzie biorą to, aby grać w wow, ale niektórzy przyjaciele i ja chcę umieścić sieć społecznościową, status.net itp ...

Obecnie bezpieczeństwo jest przez filtr mac, ale to jest dla początkujących, więc planują skonfigurować serwer radius, nie ma co zhakować, ponieważ jest to sieć lokalna i ma tylko serwer wow i bełkot, później będziesz musiał się martwić, ale jeśli chcesz zhakować konto wow, śmiało, fajnie jest zdjąć zbroję i założyć stringi wojownikowi sojuszu.

Ten artykuł jest bardzo interesujący. W moim domu mamy router D-Link i ustawiłem mu hasło z WEP2 i bardzo długie z dziwnymi znakami, cyframi, dużymi i małymi literami. Chciałbym jednak dowiedzieć się więcej o tym, jak bezpiecznie skonfigurować sieć bezprzewodową.

Gdyby to był komentarz na YouTube, mógłby poprosić o coś w stylu „kciuk w górę, jeśli chcesz, aby autor nakręcił film (w tym przypadku artykuł), aby nauczyć nas, jak bezpiecznie skonfigurować router”, heh heh heh. A ci, którzy ją przeczytali, mogli zdobyć punkty, aby prośba została uwzględniona przez autora.

xD. Osobiście nie mam z tym zbyt wiele problemów. Po prostu trzymam to w ukryciu. z WPA2-PSK i stale go kontroluję.

Coś, co zrobiłem, zostawiłem otwarte na kilka dni i wszystkie osoby, które się połączyły, zostały zablokowane przez MAC. 😀

Możesz także wyłączyć DHCP i autoryzować adresy MAC tylko z adresem IP z routera, a w ten sposób nie działa nawet, przypisując mi adres IP samodzielnie.

Mysz może to wszystko naruszyć. Ale idziemy. zmęczą się po 4 dniach prób

Cóż, jeśli masz aktywowany portfel, chociaż czasami jest to denerwujące, zapyta o hasło, gdy spróbują wejść do sieci. XD.

Chociaż stworzenie VPN też nie jest złym pomysłem.

Temat jest bardzo interesujący, zamierzam trochę zbadać ...

Jedynym problemem z sieciami Wi-Fi jest promieniowanie elektromagnetyczne, ze względu na wzrost i stopień naświetlenia jako znawca tematu mogę Ci powiedzieć, że można to zweryfikować rozłączając i podłączając po dniu i zauważysz po kablu jest nieszkodliwy i nietykalny, nie daj się zwieść

youtube downloader

Co za długa sprawa

Mam ten problem, mam laptopa z windows 7 i zonealarm to blokuje, ale i tak w wiresharku i networkminerze błąd który mi wyrzuca gdy chcę zmienić mac w moim laptopie obserwuje adres routera xx. xx.xxx.xx bla bla bla. W wireshark pokazuje mi, jak router Mac łączy się z moim laptopem, na przykład mój router Mac to 00.00.00.00.00.00, a laptop to 11.11.11.11.11.11. Moje pytanie jest takie, przed podłączeniem laptopa do wifi działam jako admin, wireshark i zawsze wybieram wszystko, zarówno lan, jak i wifi. Oto co widzę podłączając coś takiego:

GemtekTe_xx: xx: xx ARP ect ect .. a następnie adres, pod którym znajduje się przykład 192.168.1.x lub mac mojego routera z pytaniem, kto jest podłączony pod tym adresem ect .., teraz w Ubuntu próbuję zainstalować networkminera i wszystko jest w porządku , ale kiedy pojawia się interfejs graficzny, nie widzę przycisków startu i stopu.