Pentmenu: Skrypt Bash do ataków rozpoznawczych i DOS

Od czasu do czasu korzystamy z okazji, aby zapoznać się z darmowym, otwartym i darmowym narzędziem w dziedzinie bezpieczeństwa komputerowego, zwłaszcza w świat hakowania i pentestowania. Z tego powodu dziś korzystamy z okazji, aby przedstawić Wam kolejne ciekawe i przydatne narzędzie tego typu, tzw «Pięciomenu».

A co to jest Pentmenu? Cóż, krótko to jest, un mały Skrypt dla Linuksa wykonany w powłoce Bash który został utworzony przez użytkownika ataki rozpoznawcze i DOS. I oczywiście wszystko to w łatwy sposób, poprzezFajne menu wyboru do szybkiego i łatwego rekonesansu sieci, a tym samym skutecznego przeprowadzenia niezbędnych ataków.

Narzędzia hakerskie 2023: idealne do użytku w systemie GNU/Linux

Zanim jednak rozpoczniemy ten wpis o tym interesującym narzędziu do hakowania i pentestowania o nazwie «Pięciomenu», zalecamy zapoznanie się z poprzedni powiązany post:

Pentmenu: narzędzie do hakowania i pentestowania

Eksploracja Pentmenu w systemie GNU/Linux

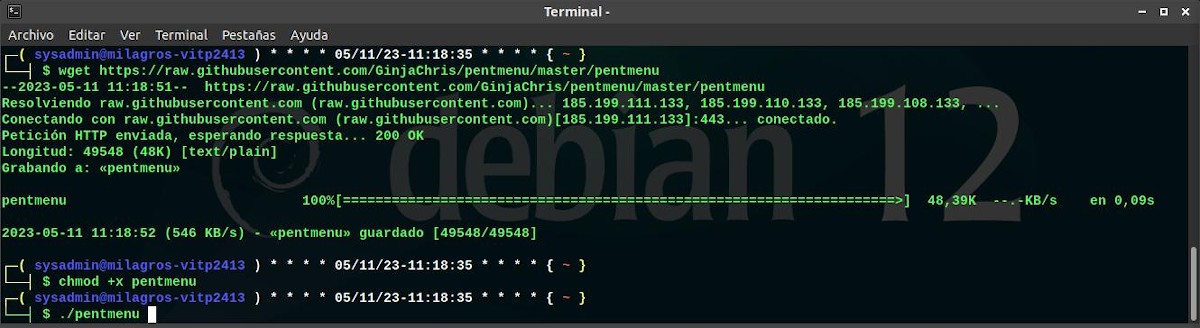

do pobierz, eksploruj i poznaj narzędzie Pentmenu jak zwykle użyjemy naszego zwykłego Respin MilagrOS. A procedura wykonania tego jest taka, która pojawia się na twoim oficjalna strona internetowa w serwisie GitHub. A to jest następujące:

Rozładowanie

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenunadanie uprawnień

chmod +x pentmenuWykonanie

./pentmenu

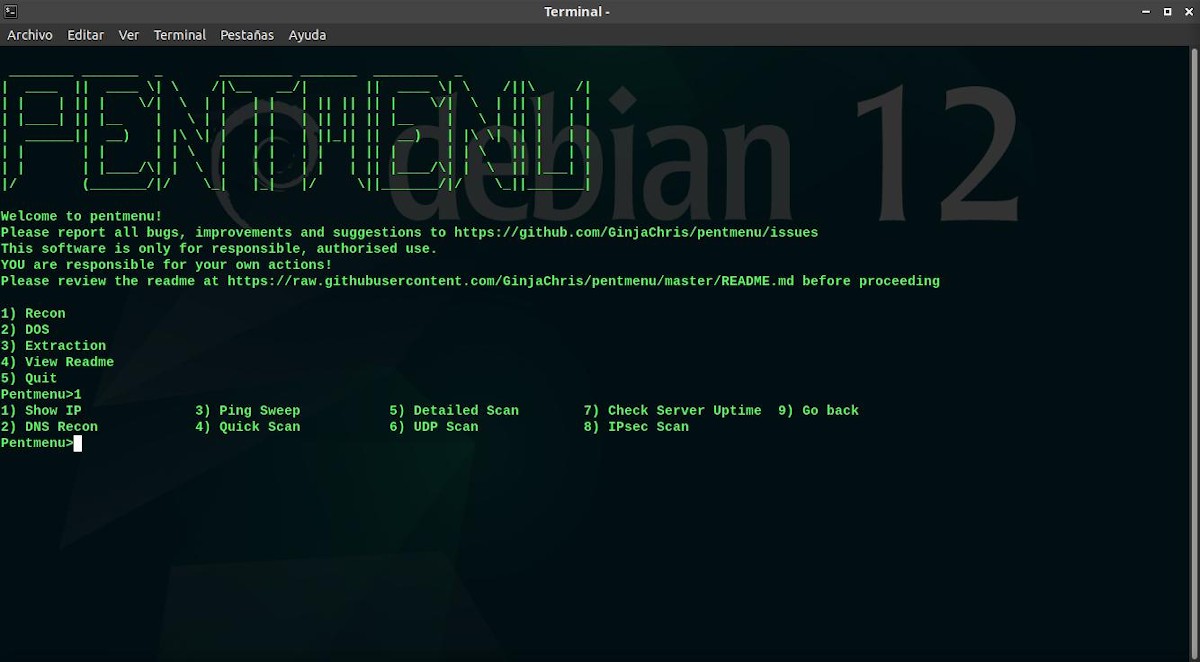

Menu 1: Zwiad (moduły rozpoznawania)

To menu lub moduł oferuje następujące funkcje:

- Pokaż adres IP: Ta opcja używa polecenia curl do wyszukiwania zewnętrznego adresu IP naszego komputera.

- Rozpoznawanie DNS: ta opcja jest ukierunkowana na pasywne rozpoznawanie, aw konsekwencji wykonuje wyszukiwanie DNS i wyszukiwanie Whois celu.

- Przemiatanie ping: Ta opcja używa polecenia nmap do wykonania echa ICMP (ping) względem docelowego hosta lub sieci.

- szybkie skanowanie: Ta opcja działa jak skaner portów TCP, używając polecenia nmap do wyszukiwania otwartych portów za pomocą skanowania TCP SYN.

- szczegółowy skan: Ta opcja używa polecenia nmap do identyfikowania aktywnych hostów, otwierania portów, prób identyfikacji systemu operacyjnego, pisania banerów i nie tylko.

- Skanowanie UDP: Ta opcja używa polecenia nmap do wyszukiwania otwartych portów UDP. W związku z tym skanuje wszystkie porty UDP hosta docelowego.

- Sprawdź dostępność serwera: Ta opcja oblicza czas działania hosta docelowego, wysyłając zapytanie do otwartego portu TCP za pomocą hping3. Dokładność wyników może się różnić lub może nie działać w zależności od maszyny.

- Skanowanie IPsec: Ta opcja ma na celu próbę zidentyfikowania obecności serwera IPsec VPN za pomocą ike-scan i różnych propozycji fazy 1.

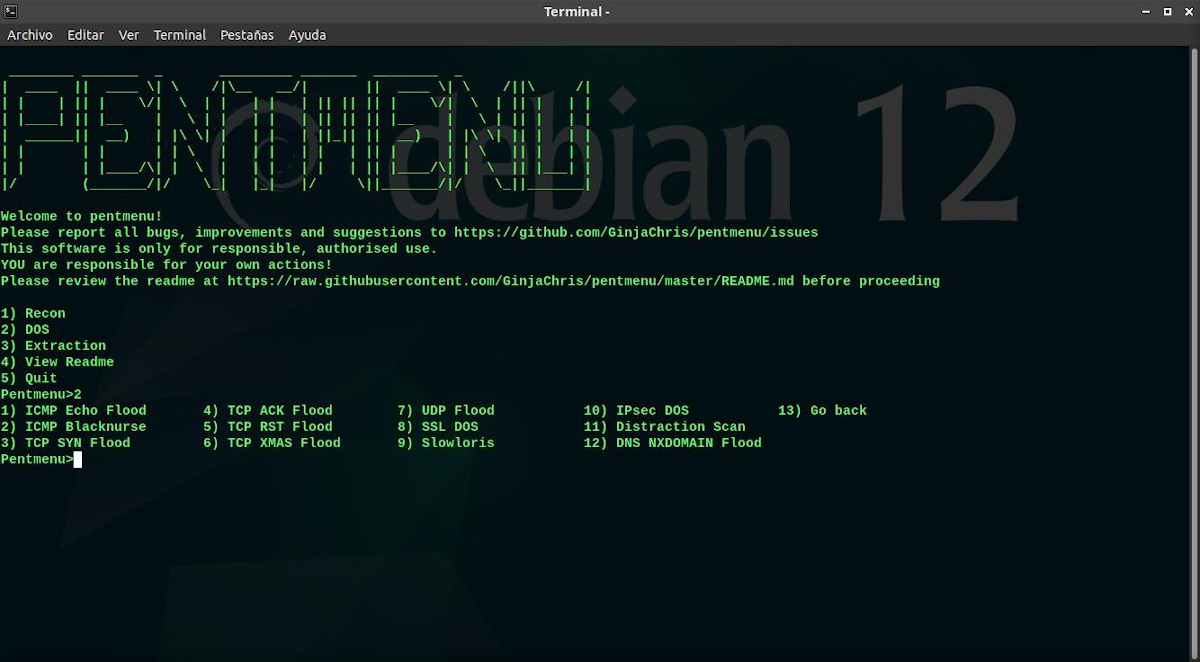

Menu 2: DOS (moduły atakujące DOS)

- Powódź echa ICMP: Ta opcja używa aplikacji hping3 CLI do uruchomienia tradycyjnego ICMP echo flood na docelowym hoście.

- Powódź ICMP Blacknurse: Ta opcja wykorzystuje aplikację hping3 CLI do uruchomienia tradycyjnego ICMP Blacknurse flood na docelowym hoście.

- Powódź TCP SYN: Ta opcja wysyła zalew pakietów TCP SYN za pomocą hping3. Ale takJeśli nie znajdzie hping3, spróbuj zamiast tego użyć narzędzia nmap-nping.

- Zalanie TCP ACK: Ta opcja oferuje te same opcje co SYN Flood, ale zamiast tego ustawia flagę TCP ACK (Acknowledgment).

- Powódź TCP RST: Ta opcja oferuje te same opcje co SYN Flood, ale zamiast tego ustawia flagę TCP RST (Reset).

- Powódź świąteczna TCP: Ta opcja oferuje te same opcje co SYN Flood i ACK Flood, ale wysyła pakiety z ustawionymi wszystkimi flagami TCP (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- Powódź UDP: Ta opcja oferuje te same opcje, co SYN Flood, ale zamiast tego wysyła pakiety UDP do określonego hosta:port.

- SSL DWA: Ta opcja używa OpenSSL do próby ataku DOS na host docelowy: port. Robi to, otwierając wiele połączeń i zmuszając serwer do wykonywania kosztownych obliczeń uzgadniania.

- slowloris: Ta opcja używa programu netcat do powolnego wysyłania nagłówków HTTP do docelowego hosta:portu z zamiarem pozbawienia go zasobów.

- IPsec DOS: Ta opcja używa programu ike-scan do próby zalewania określonego adresu IP pakietami fazy 1 trybu głównego i trybu agresywnego z losowych źródłowych adresów IP.

- Skanowanie rozpraszania uwagi: Ta opcja w rzeczywistości nie uruchamia ataku DOS, ale po prostu uruchamia wiele skanów TCP SYN, używając hping3, ze sfałszowanego adresu IP wybranego przez nas.

Menu 3: Ekstrakcja

- Wyślij plik: Ten moduł używa programu netcat do wysyłania danych przez TCP lub UDP. czyli zwykle niezwykle przydatne do wydobywania danych z hostów docelowych.

- Utwórz słuchacza: Ten moduł wykorzystuje netcat do otwierania odbiornika na konfigurowalnym porcie TCP lub UDP. Co jest zwykle niezwykle przydatne do testowania łączności syslog, odbierania plików lub sprawdzania aktywnego skanowania w sieci.

Wreszcie menu 4 (Wyświetl plik Readme) Pozwala nam zobaczyć lokalnie i bardziej szczegółowo wszystko opisane powyżej, co z kolei znajduje się na GitHub. A menu 5 (Quit) zasadniczo służy do wyjścia i zamknięcia programu.

streszczenie

Podsumowując, «Pięciomenu» jest jednym z wielu narzędzia hakerskie i pentestujące, bezpłatne, otwarte i bezpłatne, dostępne do nauki i praktykowania działań z zakresu bezpieczeństwa komputerowego. Jednak, podobnie jak w przypadku wielu innych, o których tutaj mówiliśmy lub nie, tego narzędzia należy używać, pamiętając o odpowiedzialnym i autoryzowanym użyciu tego, do czego zostanie zastosowane, dlatego wszystko, co się z nim dzieje, jest na odpowiedzialność użytkownika . A jeśli ktoś tego spróbuje lub próbował już wcześniej, zapraszamy do opowiedzenia nam o swoich doświadczeniach z nim w komentarzach.

Na koniec pamiętaj odwiedź nasz «strona główna» i dołącz do naszego oficjalnego kanału Telegram aby odkryć więcej wiadomości, przewodników i samouczków. A także ma to grupa aby porozmawiać i dowiedzieć się więcej na każdy omawiany tutaj temat IT.