Ferramentas de hacking de ataque sem fio: Wifite e WEF

No final do mês passado, janeiro de 2023, compartilhamos mais um post interessante e útil para aprender sobre a área de hacking ético. Especificamente, abordamos 2 ferramentas gratuitas e abertas semelhantes, coincidentemente com o mesmo nome, ou seja, Ferramentas de hackers, mas de diferentes desenvolvedores. Que, foram um substituto ideal para um já bastante antigo e vencido chamado sociedade.

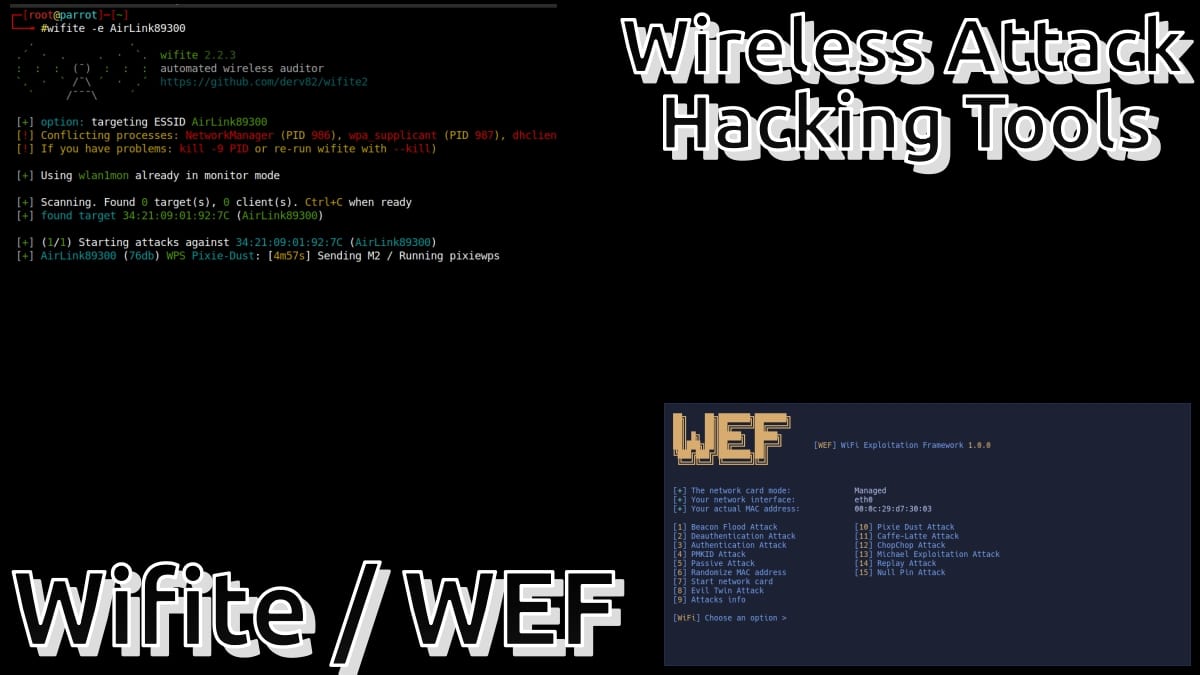

Além disso, ambos Aplicativos de ferramentas de hacking, eram semelhantes na medida em que ofereciam para facilitar o gerenciamento e a automação de vários ferramentas de software de hackers. Mas, com a diferença de que um era para Computadores e outro para Celulares. Por isso, hoje achamos o ideal apresentar mais 2 ferramentas gratuitas e abertas nessa área. Mas, mais especificamente, para a área de Wireless Hacking (WiFi). E esses 2 aplicativos da área de «Ferramentas de hacking de ataque sem fio» eles são Wi-Fi e WEF.

E, antes de começar este interessante post sobre o Aplicativos Wi-Fi e WEF pertencente ao campo da «Ferramentas de hacking de ataque sem fio», recomendamos a publicação anterior, para leitura posterior:

Wifite e WEF: aplicativos de ferramentas de hacking de ataque sem fio

O que é Wi-Fi?

Conforme site oficial no GitHub por wifi, esta ferramenta no campo da «Ferramentas de hacking de ataque sem fio» É descrito resumidamente da seguinte forma:

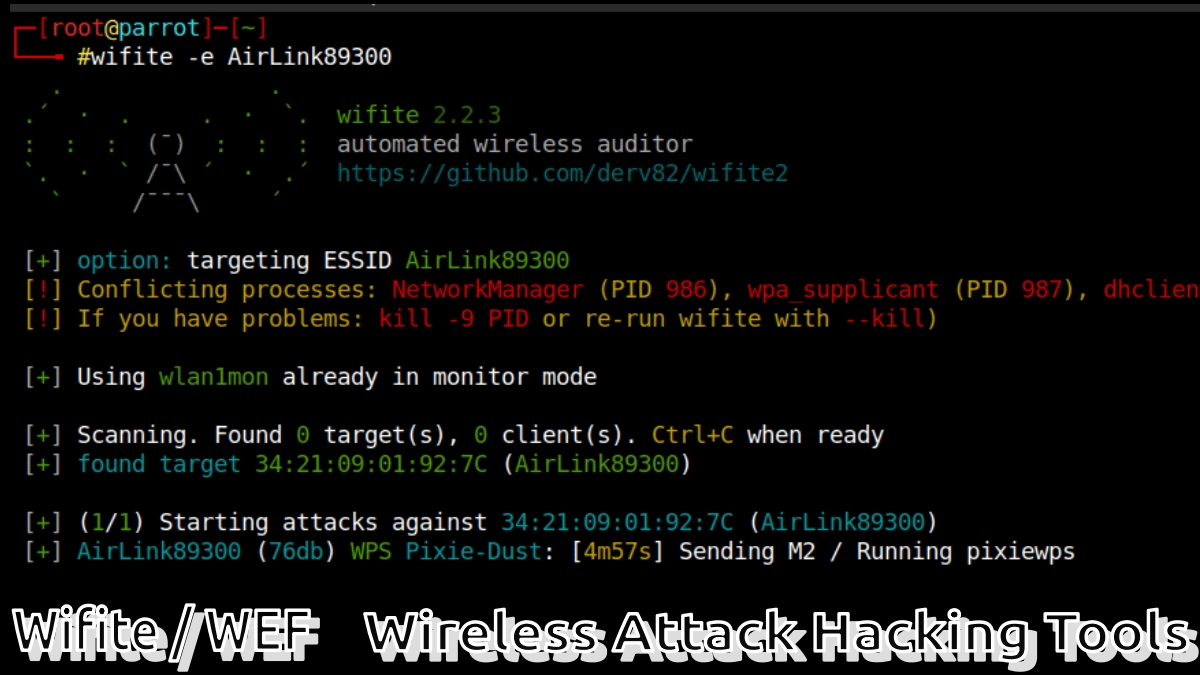

"Wifite é um aplicativo projetado especificamente para Linux, com o objetivo de ser uma ferramenta automatizada de ataque sem fio. Consequentemente, é especialmente projetado para ser usado em Distribuições GNU/Linux na área de Hacking e Petesting, tais como: Kali Linux, Parrot, Pentoo, BackBox; e qualquer outra distribuição Linux com drivers sem fio corrigidos para injeção de código".

Outras informações importantes sobre Wifite é que você deve executar como root, pois é exigido pelo conjunto de programas que você usa. Por este motivo, e como boa prática em termos de Segurança Informática, Hacking ou Pentesting, o ideal é usar o referido aplicativo a partir de um Live CD Kali Linux inicializável ou um stick USB inicializável (para persistente) ou uma máquina virtual, desde que você tenha um dongle USB sem fio à mão.

Além disso, o Wifite assume que no hardware em execução existe uma placa sem fio e os drivers apropriados que são corrigidos para injeção e modo promíscuo/monitor. Por último, mas não menos importante, seu desenvolvedor recomenda teste seu novo desenvolvimento chamado wifi 2, caso não obtenha resultados satisfatórios com o Wifite. Isso ocorre porque o Wifite não recebe atualizações frequentes e possui muitos bugs, enquanto o Wifite 2 adiciona mais recursos, correções de bugs e confiabilidade.

Mais adiante, em outro post à parte, abordaremos sua instalação e uso com mais detalhesPorém, todas essas informações estão bem detalhadas no site do GitHub, para ambas as versões.

O que é FEM?

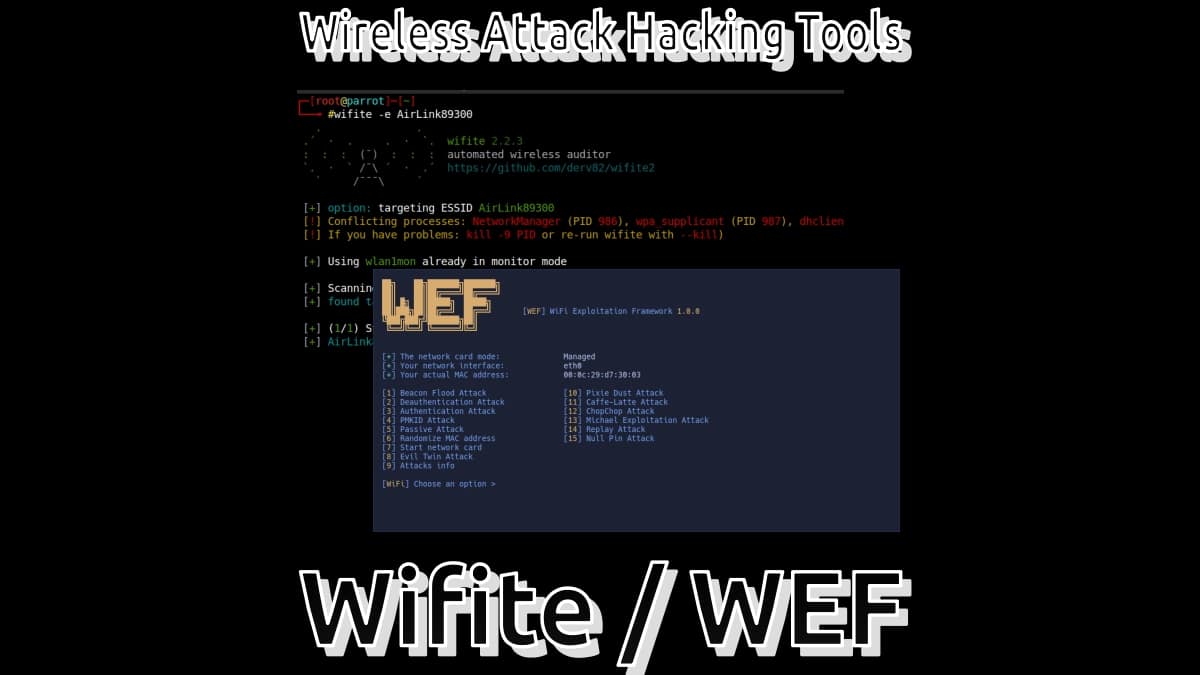

Este outro aplicativo chamado WEF (Estrutura de Exploração WiFi) de acordo com o seu site oficial no GitHub É descrito resumidamente da seguinte forma:

"Uma estrutura totalmente ofensiva para redes e protocolos 802.11 com diferentes tipos de ataques para WPA/WPA2 e WEP, cracking automatizado de hash e muito mais. Testado e suportado em Kali Linux, Parrot OS e Arch Linux".

E, assim como outros softwares semelhantes, é capaz de ataques do seguinte tipo:

- Ataque de desautenticação.

- Ataque de autenticação.

- Beacon Flood Attack.

- Ataque PMKID.

- Ataque EvilTwin (Ataque EvilTwin).

- Ataque passivo/furtivo.

- Ataque de pó mágico.

- Ataque de pino nulo.

- Ataques ao protocolo WEP (WEP Protocol Attacks).

- Ataque de exploração de Michael.

Mucha mais informações sobre sua instalação e uso está na Wiki de seu site GitHub.

Outros aplicativos populares de ferramentas de hacking de ataque sem fio

Embora, ao instalar e usar Wi-Fi e WEF, eles instalam e usam outros aplicativos no escopo do «Ferramentas de hacking de ataque sem fio», podemos citar separadamente alguns deles e outros existentes, como:

- Aircrack

- airgeddon

- Fern Wifi Cracker

- Kismet

- wifiphisher

- Outros mais: Link 1 y Listagem 2.

Kali Linux 2022.4 é a versão mais recente da distribuição lançada este ano.

Distribuições GNU / Linux para hackeamento e pentestação

E por fim, deixamos uma ótima lista com muitos dos existentes Distros GNU / Linux, especialmente dedicado a Domínio de TI De hacker e pelo pentesting, onde eles poderiam usar esses aplicativos (esposa e WEF):

- barrilha: Baseado no Debian.

- Parrot: Baseado no Debian.

- BackBox: Baseado no Ubuntu.

- Caine: Baseado no Ubuntu.

- Demônio: Baseado no Debian.

- Bugtraq: Baseado no Ubuntu, Debian e OpenSUSE.

- ArchStrikeName: Baseado em Arch.

- Arco Negro: Baseado em Arch.

- Pentoo: Baseado no Gentoo.

- Laboratório de Segurança Fedora: Baseado no Fedora.

- WiFisLax: Baseado no Slackware.

- Dracos: Baseado em LFS (Linux from Scratch).

- Estrutura de Testes na Web Samurai: Baseado no Ubuntu.

- Kit de ferramentas de segurança de rede: Baseado no Fedora.

- HÁBIL: Baseado no Ubuntu.

- OnionSecurity: Baseado no Ubuntu.

- Santoku: Com base no LFS.

Resumo

Em resumo, Wi-Fi e WEF São sem dúvida 2 aplicações úteis e interessantes a conhecer e experimentar a dada altura, se és daqueles apaixonados por computadores e informática, que gosta hacking ético. Esses aplicativos no campo da «Ferramentas de hacking de ataque sem fio» sem dúvida, permitirá que você se inicie no conhecimento da exploração do tráfego de redes sem fio, facilitando, entre muitas coisas, o poder encontrar falhas ou pontos fracos em redes sem fio. Tudo em prol, melhorar e ajudar o próximo, na área da Segurança Informática.

Por fim, não esqueça de contribuir com sua opinião sobre o tema de hoje, via comentários. E se você gostou deste post, não pare de compartilhar com os outros. Também, lembre-se visite nossa página inicial en «DesdeLinux» para explorar mais notícias e se juntar ao nosso canal oficial de Telegrama de DesdeLinux, Oeste grupo para mais informações sobre o tema de hoje.