În cele din urmă, putem spune că avem o cotă de piață suficient de semnificativă pentru ca producătorii de programe malware să ne acorde atenție. Numai în acest caz nu este malware pentru Android, ci malware pentru distribuțiile Linux pentru desktop.

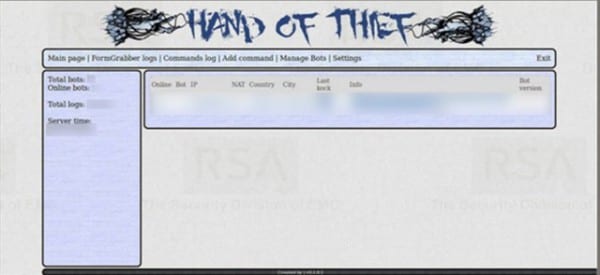

Mână de hoț este un troian bancar dezvoltat în Rusia care a fost testat cu succes pe 15 distribuții, inclusiv Ubuntu, Debian și Fedora și pe 8 medii desktop (GNOME și KDE incluse în mod evident) și poate fi ascuns în orice browser (inclusiv Firefox și Chrome)

Și ce rele face? Un troian bancar este ca un keylogger conceput pentru a detecta tiparele șirurilor. Furați cookie-uri, colectați date de computer și de navigare chiar utilizând HTTPS și blocați mașinile infectate să acceseze site-uri care oferă actualizări de securitate. Ceea ce nu este clar este modul în care reușește să-și infecteze victimele (vorbesc despre legături și apucarea formelor, dar nu este specificată o cale specifică sau o vulnerabilitate).

Se menționează, de asemenea, că malware-ul poate fi vândut (ca și când ar fi un software pentru utilizarea de zi cu zi) în anumite forumuri subterane cu 2000 de dolari, un preț destul de ridicat în comparație cu prețul plătit pentru malware pentru Windows, dar rezonabil având în vedere ușurința de a compromite Windows.

Fuentes:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Tocmai citeam știrile în sursă și singurul lucru care m-a generat a fost un zâmbet.

Nu aș plăti 2,000 de dolari pentru un malware care, în cele din urmă, trebuie instalat de utilizator cu parola sa pentru a funcționa 🙂

Și, pe deasupra, îl puteți vedea rulând când rulați vizualizatorul de procese TOP.

Trebuie să fiu atent cu AUR

Lucrul bun despre Linux este că utilizatorii săi sunt de obicei mai conștienți de implicațiile instalării unui software extern. Cei care folosesc Linux într-un mod amator fie încep să citească, fie cred că li se poate întâmpla ceva fără precauție (așa cum spune cabj despre AUR).

Cred că adevărul este că ne acordă atât de multă atenție și pe de altă parte este foarte greu de făcut în Linux că cineva plătește 2,000 de dolari doar pentru puțină informație, nu cred că va fi foarte comercial, dar tu întotdeauna trebuie să fii atent.

Presupun că dacă nu comit idiotea de a cădea în trucuri de inginerie socială, am instalat un Firewall și sunt atent cu ceea ce instalez din AUR / Launchpad nu trebuie să-mi fac griji, nu?

Nu cred.

@Diazepan miroase a o notă galbenă lol nu-mi place, chiar dacă nu ai firewall sau antivirus (nu am instalat niciodată unul pentru linux) și sistemul de permisiuni ??? dacă în Windows și Mac întreabă de fiecare dată când ceva încearcă să intre în sistem și să salveze ceva, de ce ar trebui să intre în Linux care este mai puțin permisiv ??? pentru mine care sunt minciuni uu

Nota este gălbuie pentru alții, deoarece așa cum este bine cunoscut în GNU / Linux, cu excepția cazului în care cheltuiți foarte ușor instalând software de pe site-uri sau depozite de origine dubioasă, nu există nicio posibilitate ca acest lucru să vă afecteze și motivul este foarte simplu, „virusul troian” nu poate infecta aparatul decât dacă îi dați parola sudo (introduceți râs aici).

Să nu lăsăm pe nimeni cu oarecare prudență și inteligență să instaleze un program care va face minuni cu Linux-ul tău sau care promite să te îmbogățească peste noapte, deoarece așa cum spune același „consilier de vânzări” al troianului: „Sugerez utilizarea e-mailurilor și a rețelelor sociale ingineria ca vector de infecție. » deci @gato, da, ai absolut dreptate cu comentariul tău.

Asta spun, singurul antivirus este utilizatorul, depinde de fabrică dacă este bun sau rău (un verset xD).

Cred că este una dintre acele escrocherii rusești.

Majoritatea se dovedesc a fi proaste.

Nu vă faceți griji, majoritatea programelor AUR sunt supravegheate de alți utilizatori, aruncați o privire la adresa URL de descărcare PKGBUILD.

Ei bine, adevărul este că Linux câștigă din ce în ce mai mult pe piață, iar 2000 de dolari sunt de fapt destul de mici, având în vedere că majoritatea serverelor din lume sunt Linux, dacă cineva are acces la informațiile conținute în ele, poate provoca daune destul de semnificative, cum ar fi de exemplu zona bancară ... dar ca întotdeauna se întâmplă mai târziu, întreaga comunitate trebuie să rezolve această problemă ... xD

Nu știu, dar asta miroase a zvonuri pentru mine xD, încă nu înțeleg cum m-a infectat, nu îl înțeleg, am citit deja aproape toate blogurile care vorbesc despre troian, dar funcționarea sa este nu îmi este clar, va apărea o fereastră care îmi va spune să introduc parola dvs. de root pentru a vă putea fura datele? Va ucide paravanul de protecție, mă va lăsa incapabil să folosesc niciunul dintre tty? , și așa cum am citit în comentariile notei în limba engleză în care a fost publicată, spuneau că este foarte dificil pentru utilizatorii GNU să cadă în aceste tipuri de atacuri, adevărul este că au o altă cultură a navigării pe Internet, dacă puteți spune-i așa, lipsit de idei

Deocamdată, ceea ce se știe despre acest „troian” este că este nimic mai mult și nimic mai puțin decât un keylogger cu ușă din spate.

Aveți și de unde obțineți software-ul, cum ocolește parola root, firewall-ul și cum dezactivează actualizările de securitate, șterge sources.list sau ce? nimeni nu spune cum funcționează, sunt nebuni. Dacă face tot acest minim, ar trebui să știe cum să încalce rădăcina.

Adevărat. De asemenea, am văzut destul de multe programe care folosesc SUDO pentru a putea instala dependențe (chiar și Steam îl folosește), făcând sistemul puțin mai vulnerabil și, prin urmare, prefer să folosesc root peste sudo.

Dacă încalcă rădăcina și daemonii nucleului, atunci utilizați BSD. Deocamdată, nu am văzut nicio vulnerabilitate relevantă care să vă facă să nu aveți încredere în sistemul respectiv.

Cum afectează un virus Linux, dacă nu are rădăcina noastră, cum ar afecta nucleul și diferiții demoni din serviciile care rulează întotdeauna sistemul ... Am avut timp cu Linux și nu am avut niciodată probleme în această privință. Cel mai mult se poate întâmpla că afectează sistemul în sine cu o anumită configurație ...

ai dreptate, utilizatorul este cea mai mare slăbiciune nu numai a Linux, ci și a oricărui sistem de operare.

Dacă nu, uitați-vă că acum aproape 5 ani am executat în mod ignorant această comandă în / home și /:

dd if = / dev / zero of = / dev / hdd bs = 8192

Vă puteți imagina ce s-a întâmplat în continuare.

Și dacă nu o rădăcinați oricum cu parolă, ar genera o cheie de acces pentru a continua cu funcții sensibile, cum ar fi demonii.

mmmm dar virușii au fost deja eliberați pentru Linux, dar troienii nu m-au observat.

puff Nu-mi amintesc ce an a fost 2009-2012 Nu-mi amintesc ce an a fost, 50 de viruși au fost eliberați pentru Linux și a durat aproximativ 7 luni pentru a rezolva și a instala toate patch-urile necesare.

Astăzi, în 2013, văd ceva nou, mulțumesc desdelinux, aproape am crezut că Linux este indestructibil.

salutări

PS: Ar fi o problemă că veți vorbi puțin despre BSD GRATUIT pentru a vedea părerea experților.

Dacă ați legănat cu acesta. Nu au existat viruși pentru Linux în acei ani. Și mă îndoiesc că s-au făcut peste 10 în toată istoria. În plus, aici vorbim despre troieni, programarea sa nu este mai complexă și nu depinde de defecțiunile sistemului, este doar o aplicație în plus cu funcționalități pe care utilizatorul nu le cunoaște.

În asta sunt de acord cu tine.

Prietene, sistemele Posix nu acceptă viruși. Un virus, prin definiție, este AUTO-REPELENT și este doar în afara contextului pe sistemele posix.

Malware tot ce vrei, pentru că acolo depinde de stângăcia și idioțenia utilizatorului.

+1 om, aceste tipuri de note nu sunt altceva decât tabloidul la maxim.

50 de viruși Linux și a durat 7 luni pentru a-l repara? LAUGH OUT LOUD!

Ești sigur că folosești Linux sau Windows?

În viața mea am auzit viruși Linux și sper să nu-i aud 😀

Dacă respectivul malware necesită accesul SUDO, atunci sunt în siguranță [Ok, nu].

Ei bine, sper că, printre toate distribuțiile cunoscute, își vor face recenziile respective pentru a lansa actualizările lor cât mai curând posibil și pentru a evita astfel găsirea exploatărilor.

M-a amuzat această știre când am văzut-o pe copertă, pentru simplul fapt că acum câteva luni testam antivirusul clamtk. Când am efectuat o scanare recursivă a directorului .mozilla, surpriza mea a fost că browserul meu a fost infectat cu programe malware de tip „phishing” și ceva legat de „bancă”.

Din acest motiv, citirea acestor știri a fost amuzantă pentru mine, din acest motiv vă invit să vă analizați echipa din curiozitate.

Phishingul nu funcționează în general așa, deoarece obiectivul său principal este de a face victima să furnizeze singură informațiile dorite. Rezultatul pe care l-a aruncat clamtk ar putea fi pentru că în timpul dvs. exista un cod de script al unor phishing-uri care rulează pe internet, care sunt multe, dar combaterea acestui rău este foarte simplă, de fiecare dată când intrați în pagina dvs. bancară sau în vreun serviciu privat, curățați-vă temporarul și rezolvați problema.

Instrumente precum HTTPS Everywhere, WOT și NoScript vă vor face sistemul mai sigur împotriva acestui tip de lucruri, un alt lucru care vă ajută și multe este pur și simplu să verificați dacă adresele paginilor web pe care le vizitați înainte de a furniza informații.

Cel mai tangibil instrument pentru aceste cazuri este să introduceți site-uri web necunoscute în modul ascuns (incognito în Chrome, filă privată în Opera și Firefox / Iceweasel). Acest lucru a funcționat practic pentru fratele meu și nu l-au jefuit niciodată.

Ei bine, da, modul incognito a fost un instrument excelent din punct de vedere al securității în această privință.

Au aflat ce s-a întâmplat cu lavabit.com, au intrat pe site și au văzut. M-am dus să-mi citesc poșta și să spun ... Este din cauza cazului Edward Snowden?

Lavabit, serviciul de poștă folosit de Snowden, se închide

Da, aici este o alternativă plătită, dar care oferă același lucru și are sediul în Elveția

https://mykolab.com/

Opțiune bună, deși spre ghinionul meu (mai degrabă, alegerea mea proastă), acum mai bine de 8 ani mi-am sacrificat intimitatea.

Acest lucru devine o mulțime de hype despre acest lucru și este doar un spectacol care te fură, ca oricare altul. Diferența este că acesta vrea să te rănească.

Cel care nu reușește este că el crede că programele sunt create de ei înșiși.

Va exista întotdeauna cineva care instalează ceva care nu știe referința sa.

Acum, cu AUR, Launchpad și altele asemenea, trebuie să aveți întotdeauna grijă (și este ușor de știut că pachetul AUR va fi instalat pentru dvs.), de asemenea, cu siguranță că în cel mai scurt timp oamenii Mozilla și Chromium închid securitatea gaură, în special a doua, că plata Google 2.000 USD este o mică schimbare XD

Pentru ei este convenabil să investească 2000 USD pentru a-l acorda primului cracker care găsește călcâiul lui Ahile al browserului lor (Chromium / Chrome) și, de altfel, al nucleului GNU / Linux.

Cred că este dificil ca într-o zi să vedem Linux la fel de plin de malware ca Windows, dar ghiocelul a început să ruleze ... deși puțin lent.

Trebuie să fim întotdeauna atenți atunci când ne folosim echipamentul, indiferent dacă avem Linux, Windows, OSX etc.

Evident, deoarece este protejat cu permisiuni de utilizator și adevărul este că este destul de obișnuit să faci aceste încercări de virus eșuate.

Mai mult, kernel-ul Linux este un reper în calitate în comparație cu kernel-ul BSD.

Tocmai i-am adresat lui Linus Torvalds o cerere din Google+, dacă poate corecta această vulnerabilitate în noul kernel Linux 3.11 pentru a vedea dacă poate, astfel încât să putem trăi fără ca mâna hoțului să ne urmărească 🙂

Cel puțin Linus trebuie să se lovească de râs cu acel comentariu 😀

Nu știu dacă acesta este primul virus cu adevărat funcțional pentru Linux sau este cel mai convingător escrocherie pe internet care a fost creat în ultimii ani.

Susțin că este o înșelătorie, într-adevăr foarte înverșunată.

Asta trebuie să fie. Să vedem dacă își dau seama.

Programele malware pentru sistemele bazate pe UNIX există de mult timp. Fie că este vorba de ușile din spate, kiturile de root sau de keyloggers. Dar, în general, se instalează după compromiterea sistemului.

Salu2

Ei bine, așa cum se spune, cea mai slabă parte a securității sistemului de operare este utilizatorul.

Potrivit lui Angel Le Blanc.

pucha, ma lasa pe ganduri si poate vor veni vremurile proaste

Nu vă faceți griji, în GNU / Linux, virușii practic nu funcționează din cauza permisiunilor sistemului.

Program malware pe GNU / Linux?

laugh out Loud

Ei bine, cred că totul depinde și de utilizator și de măsurile de precauție pe care le au, dacă cineva rămâne alert nu este nevoie să vă faceți griji