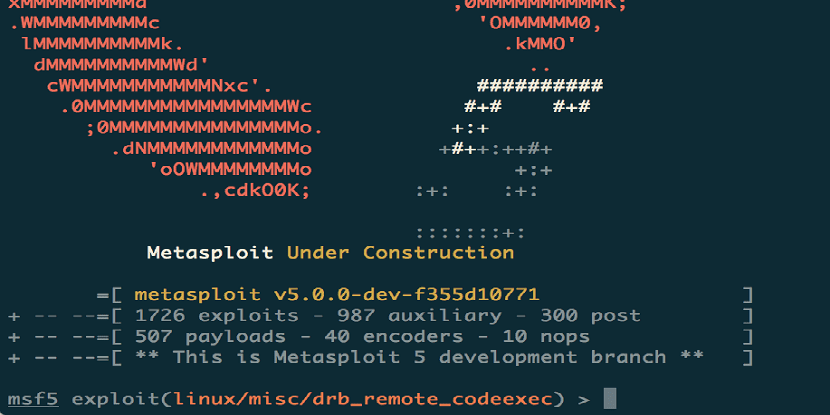

Opt ani mai târziu a formării ultimei ramuri semnificative, lansarea platforma de analiză a vulnerabilității, Metasploit Framework în cea mai recentă versiune 5.0.

În prezent, Pachetul Metasploit Framework include 3795 module cu implementarea diverselor exploit-uri și metode de atac.

Proiectul menține, de asemenea, o bază de informații care conține aproximativ 136710 vulnerabilități. Codul Metasploit este scris în Ruby și distribuit sub licența BSD. Modulele pot fi dezvoltate în Ruby, Python și Go.

Metasploit este un proiect open source pentru securitatea computerului, care oferă informații despre vulnerabilitățile de securitate și ajută la testarea penetrării „Pentesting” și dezvoltarea semnăturilor pentru sistemele de detectare a intruziunilor.

Cel mai cunoscut subproiect al său este Metasploit Framework, un instrument pentru a dezvolta și a executa exploit-uri împotriva unei mașini la distanță. Alte subproiecte importante sunt bazele de date opcode (opcode), un fișier shellcode și cercetarea securității.

Cadrul Metasploit oferă specialiștilor în securitate IT un set de instrumente pentru dezvoltarea rapidă și depanarea vulnerabilităților, precum și pentru a verifica vulnerabilitățile și sistemele pe care sistemele le efectuează în cazul în care un atac are succes.

Se propune o interfață de linie de comandă de bază pentru scanarea rețelei și testarea sistemelor pentru vulnerabilități, inclusiv testarea aplicabilității exploitelor reale. Ca parte a edițiilor Community și Pro, este furnizată și o interfață web intuitivă.

Îmbunătățiri majore ale Metasploit 5.0

Cu această nouă versiune a fost adăugat modulul „evaziune”, care permite utilizatorului să creeze fișiere executabile cu sarcină utilă, ocolind activările antivirus.

Modulul face posibilă reproducerea unor condiții mai realiste la verificarea sistemului, prezentând tehnici antivirus tipice malware.

De exemplu, Tehnici precum criptarea codului shell, randomizarea codului și executarea blocării sub-emulator sunt utilizate pentru a se sustrage antivirusului.

În plus față de limba Ruby, Python și Go pot fi folosite acum pentru a dezvolta module externe pentru Framework.

de asemenea a fost adăugat un cadru de servicii web de bază care implementează un API REST să automatizeze sarcinile și să lucreze cu baze de date, acceptă mai multe scheme de autentificare și oferă oportunități pentru executarea paralelă a operațiilor;

Metasploit 5.0 are un API implementat bazat pe JSON-RPC, care simplifică integrarea de Metasploit cu diverse instrumente și limbaje de programare.

Utilizatorii pot rula acum propriul serviciu RESTful PostgreSQL pentru a conecta mai multe console Metasploit și seturi de instrumente externe.

În plus, este oferită posibilitatea procesării paralele a operațiunilor cu baza de date și consola (msfconsole), ceea ce face posibilă executarea unor operațiuni de pachet pe umerii serviciului care servește baza de date.

Pentru încărcarea utilă, sunt implementate conceptul meta-shell și meta-comanda „background”, care vă permite să rulați sesiuni de fundal în fundal și să descărcați după operație pe partea de la distanță și să le gestionați fără a utiliza o sesiune bazată pe Meterpreter .

În cele din urmă ultimul punct care poate fi evidențiat este că a fost adăugată capacitatea de a verifica mai multe gazde cu un modul simultan prin configurarea gamei de adrese IP în opțiunea RHOSTS sau prin specificarea unui link către fișier cu adresele în format / etc / hosts prin adresa URL „file: //”;

Motorul de căutare a fost reproiectat, ceea ce a scurtat timpul de pornire și a eliminat baza de date din dependențe.

Cum se obține Metasploit 5.0?

Pentru cei care sunt interesați să poată instala această nouă versiune a Metasploit 5.0, poate accesa site-ul oficial al proiectului de unde puteți descărca versiunea pe care trebuie să o utilizați.

Deoarece Metasploit are două versiuni, o comunitate (gratuită) și versiunea Pro, cu sprijin direct de la creatori.

la Cei dintre noi care suntem utilizatori Linux putem obține această nouă versiune deschizând un terminal și executând:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall