|

Criptarea sau criptarea fișierelor, textelor etc. Este un instrument pe care toți utilizatorii de Linux ar trebui să îl cunoască și pe care, din păcate, puțini îl cunosc și îl folosesc zilnic. Acest lucru este deosebit de izbitor atunci când considerați reputația Linuxului ca „sistem de operare sigur”; Acesta este încă un instrument pe care Linux îl pune la îndemână pentru a vă îmbunătăți securitatea. De ce nu îl folosești? Din ignoranță? Ei bine, această postare vine să umple acel „gol”Cea mai ușoară metodă de criptare a informațiilor este folosirea Garda de confidențialitate GNU (GPG). Acest mini-instrucțiuni descrie instalarea și gestionarea sa în Ubuntu de la cap până la picioare. Mi-a luat aproape 2 zile să-l scriu, așa că sper să vi se pară util. |

Cum funcționează GPG

GPG utilizează un sistem hibrid care combină criptarea simetrică și asimetrică.

Criptarea asimetrică funcționează întotdeauna cu un pereche de chei. Unul dintre ei vei fi tu cheie „publică” iar celălalt tu cheie „privată”. După cum indică și numele, cheia publică poate fi dată celor cărora doriți să le trimiteți mesaje criptate și nu există niciun pericol dacă altcineva le vede, în plus, acestea sunt de obicei publicate pe servere publice pentru a le facilita accesul; Cheia privată, pe de altă parte, trebuie să fie secretă și nu trebuie să o distribuiți nimănui. Cel mai frumos lucru din toate acestea este că, așa cum vom vedea mai jos, ambele chei sunt create direct de GPG pe baza datelor dvs. personale. Ultimul pas este „sigilarea” acestor două taste printr-o „frază de acces”. Deci, în cele din urmă, singura parolă pe care va trebui să o rețineți este „expresia de acces”.

Transmiterea curată, datorită criptare asimetrică, Dacă expeditorul folosește cheia publică a destinatarului pentru a cripta mesajul, odată criptat, numai cheia privată a destinatarului va putea decripta acest mesaj, deoarece ei sunt singurii care îl cunosc.. Prin urmare, confidențialitatea trimiterii mesajului este atinsă: nimeni, cu excepția destinatarului, nu îl poate decripta. Dacă proprietarul perechii de chei folosește cheia privată pentru a cripta mesajul, oricine îl poate decripta folosind cheia sa publică. În acest caz, se realizează identificarea și autentificarea expeditorului., deoarece se știe că numai el și-ar fi putut folosi cheia privată (cu excepția cazului în care cineva ar fi putut să o fure).

Un ultim comentariu pe care mi se pare interesant de menționat este faptul că cifrele asimetrice au fost inventate pentru a evita complet problema schimbului de chei a cifrelor simetrice. Cu cheile publice, nu este necesar ca expeditorul și destinatarul să fie de acord cu cheia de utilizat. Tot ce este necesar este ca expeditorul să obțină o copie a cheii publice a destinatarului înainte de a iniția comunicarea secretă. Mai mult, aceeași cheie publică poate fi utilizată de oricine dorește să comunice cu proprietarul său.

Cât de sigur este GPG?

El Algoritmul folosit de GPG este DSA / ElGamal, deoarece este „gratuit” și nu îi revin niciun brevet „proprietar”.

În ceea ce privește lungimea cheii, depinde de cerințele utilizatorului. Este necesar să se echilibreze între siguranță și optimizarea procesului. Cu cât o cheie este mai mare, cu atât este mai mic riscul ca mesajul să fie decodificat dacă este interceptat, dar va crește și timpul necesar calculării proceselor. Dimensiunea minimă cerută de GnuPG este de 768 biți, deși mulți oameni cred că ar trebui să fie 2048 (care este maximul cu GnuPG în acest moment). Când securitatea este o prioritate mai mare decât timpul, opțiunea este de a alege cea mai mare dimensiune a cheii care este permisă.

Instalarea GPG pe Ubuntu

Ubuntu iese „din cutie” cu GPG și o interfață grafică pentru GPG numită Seahorse. Pentru a accesa Seahorse trebuie doar să accesăm Aplicații> Accesorii> Parole și chei de criptare.

Înainte de aceasta, vă recomand să deschideți un terminal și să tastați:

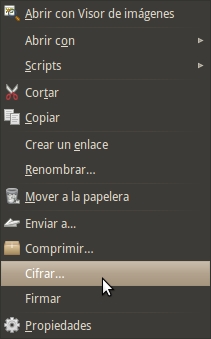

sudo aptitude instalează plug-in-uri seahorse sudo killall nautilus

Ceea ce face este să ne permită integrează GPG în Nautilus. De acum înainte, dacă facem clic dreapta pe un fișier, vom vedea că apar încă două opțiuni: „Criptare” și „Semnare”. Mai jos vom vedea cum să folosim aceste noi instrumente.

Creați cheile

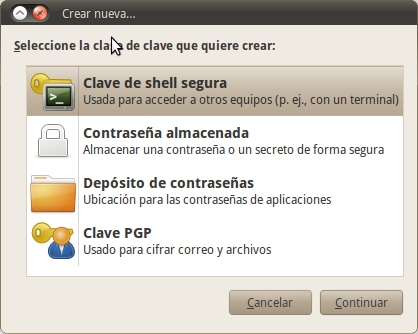

Înainte de a începe criptarea mesajelor și fișierelor, așa cum am văzut, este necesar să ne creăm mai întâi cheile asimetrice și „fraza de acces”. Pentru a face acest lucru, mergem la Aplicații> Accesorii> Parole și chei de criptare. Odată ajuns acolo, mergem la Fișier> Nou> Cheie PGP.

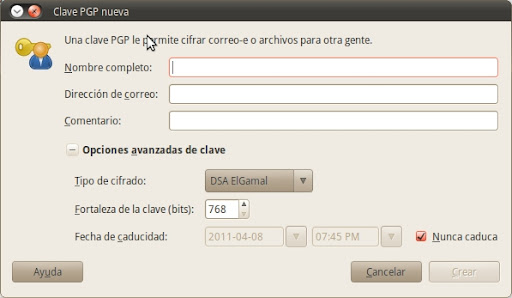

Sistemul ne va cere apoi să intrăm în numele, adresa de e-mail și un comentariu. Acesta din urmă este opțional, în timp ce primele două sunt obligatorii. Adresa de e-mail aleasă ar trebui să fie una validă, deoarece va fi utilizată pentru a semna identificatorul utilizatorului. Dacă această adresă este modificată în vreun fel, semnătura nu va corespunde. Cheile vor fi generate pe baza acestor date.

In sectiune Opțiuni avansate cheie, puteți selecta un alt tip de criptare. Cel recomandat este „DSA Elgamal 768 biți”, dar vă recomand să îl schimbați în „DSA Elgamal 2048 biți”, deoarece este considerat suficient de sigur și flexibil. Data de expirare este data la care cheia nu mai este utilă pentru operațiuni de criptare sau semnare. 6 luni este un timp rezonabil pentru aceasta. Va trebui să modificați data de expirare sau să generați o nouă cheie sau subcheie după ce a trecut această perioadă de timp.

Ultimul pas este să introduceți o parolă. Rețineți diferența dintre termenii anglo-saxoni pentru cuvântul „parolă”: termenul „parola»Indică o« parolă », în timp ce termenul«expresie de acces»Indică un«propoziție pe drum". Prin urmare, această parolă trebuie să fie alcătuită din mai multe cuvinte. Pentru ca o parolă să fie eficientă (sigură), trebuie:

aparține;

combinați majuscule, minuscule și numere;

conțin caractere speciale (nu alfanumerice);

fii greu de ghicit. Prin urmare, altele decât nume, date semnificative, numere de telefon, numere de documente, ...

În general, pentru a crea o parolă puternică este recomandabil să introduceți majuscule cu minusCule, cifre, alte caractere nealfanumerice etc.. Atunci când alegem cuvinte și fraze, trebuie să evităm acele cuvinte prea evidente sau date semnificative și să nu folosim niciodată citate din cărți sau fraze celebre. Acestea fiind spuse, trebuie să ne asigurăm că parola pe care o alegem este suficient de dificilă încât să nu poată fi încălcată printr-un „atac de forță brută” sau chiar printr-un „atac de dicționar”, dar suficient de ușor pentru ca noi să o amintim. Dacă am uita o parolă, cheia noastră ar fi total inutilă, iar criptogramele cu ea criptate, indescifrabile. Având în vedere această posibilitate, se recomandă să creați întotdeauna certificate de revocare împreună cu cheile.

Odată ce toate datele necesare au fost introduse, începe procesul de generare a cheilor, care necesită un timp considerabil în funcție de dimensiunea tastelor și de viteza computerului. În timpul acestui proces, programul colectează date aleatorii pe care le va folosi pentru a genera cheile. Odată terminat, Seahorse se va închide.

Servere cu chei publice

Publică cheile mele publice

Serverele de chei publice sunt utilizate pentru a distribui cu precizie cheile publice. În acest fel, este foarte ușor să căutați pe cineva (după nume sau e-mail) în baza de date și să găsiți cheile publice ale acestuia pentru a le trimite mesaje criptate (pe care numai el / ea le poate decripta).

Pentru a „încărca” cheile dvs. publice pe aceste servere, trebuie doar să deschideți Seahorse, să selectați cheia și să accesați Remote> Sincronizare și publicare chei. Va apărea o alertă care ne anunță că acest lucru va determina publicarea cheilor publice selectate.

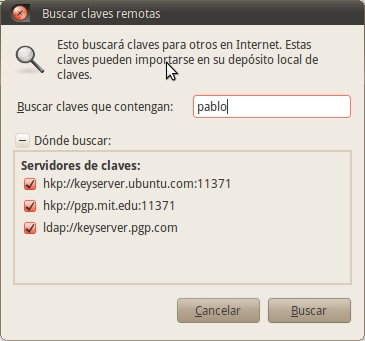

Obține cheile publice ale prietenilor mei

Deschideți Seahorse și accesați meniul Telecomandă> Găsiți taste la distanță. Introduceți numele sau adresa de e-mail a persoanei pe care o căutați. Apoi selectați cheia corespunzătoare. Când terminați, veți vedea că noua cheie a fost adăugată la fila „Alte chei”.

(De) Criptarea fișierelor și folderelor

Odată ce perechea de chei a fost generată, criptarea și decriptarea fișierelor este destul de simplă. Trebuie doar să selectați un fișier, să faceți clic dreapta și să selectați „Criptare”.

În fereastra de dialog care apare, selectați cheia pe care ați creat-o anterior și faceți clic pe OK.

Dacă ați selectat un folder pentru a cripta, acesta vă va întreba dacă doriți să criptați fiecare fișier din folder separat sau dacă preferați să fie creat un fișier ZIP care va fi apoi criptat. A doua opțiune este cea mai bună în majoritatea cazurilor.

Dacă criptați un fișier, odată ce criptarea este finalizată, ar trebui să creați un fișier cu același nume, dar cu extensia .pgp. După finalizarea procesului, puteți șterge fișierul vechi. Dacă ați criptat un folder, ar trebui să găsiți două fișiere noi: versiunea criptată cu extensia .pgp și un fișier .zip cu versiunea originală a folderului. Atât fișierul ZIP, cât și folderul original pot fi șterse după criptare.

Din motive de securitate, versiunile necriptate ale fișierelor ar trebui șterse definitiv, mai degrabă decât să fie trimise pur și simplu la coșul de reciclare. Dar mai întâi asigurați-vă că încercați să decriptați fișierul criptat, pentru a vedea că totul este în regulă.

Pentru a face acest lucru, trebuie doar să faceți dublu clic pe fișierul .pgp și să introduceți parola când o solicită. Fișierul original va reapărea apoi. În cazul în care este un folder, va apărea fișierul .zip și trebuie să extrageți conținutul acestuia.

Decriptarea fișierelor de pe celălalt computer al meu

Acesta nu este un sistem conceput pentru a crea fișiere portabile criptate (cum ar fi TrueCrypt). Pentru a decripta propriile fișiere pe alt computer, trebuie să exportați cheia și apoi să o importați în al doilea compu. Aceasta reprezintă un risc de securitate. Cu toate acestea, uneori poate fi necesar să efectuați această sarcină (de exemplu, dacă aveți un computer și un notebook și doriți să aveți o singură pereche de chei GPG și nu una pentru fiecare computer ca și cum ar fi „identități” diferite). Deci, iată pașii de urmat în acest caz:

Pe computerul pe care ați creat cheile, lansați Seahorse (Aplicații> Accesorii> Parole și chei de criptare) și faceți clic dreapta pe cheia dvs. personală și selectați „Proprietăți”.

În fereastra de dialog care apare, faceți clic pe fila „Detalii”, apoi pe butonul „Export” de lângă „Exportați cheia completă”. Salvați fișierul pe desktop. Veți descoperi că a fost creat un fișier nou cu extensia .asc. Ele sunt cheile tale în text simplu.

Copiați fișierul .asc pe un stick USB și de acolo pe al doilea computer. Acum, pe acel computer porniți Seahorse și faceți clic pe butonul „Import”. Navigați la locul în care ați salvat fișierul .asc și faceți clic pe „Deschidere”. Aceasta va importa cheia. Închideți Seahorse și faceți dublu clic pe orice fișier criptat cu cheia dvs. pentru al decripta. Vă va cere fraza de acces, așa că notați-o. După aceasta, fișierul original va fi salvat în același folder în care se află fișierul .pgp.

În cele din urmă, rețineți că ora și data computerelor în care creați / importați / exportați cheile trebuie să fie corecte. Din diverse motive tehnice, Seahorse și comanda gpg nu pot importa o cheie dacă ora și data de pe PC sunt mai mici decât data la care a fost creat. Desigur, asta înseamnă că, dacă computerul pe care ați creat cheia are o dată greșită, ar putea să vă dea destul de multe probleme la crearea și utilizarea cheii.

Criptează textul

Există un plugin Gedit pentru a cripta textul selectat. Pentru a o activa, accesați Editare> Preferințe> Pluginuri. Am ales „Criptare text”. Odată ce pluginul este activat, opțiunile din Editare> Criptare / Decriptare / Semnare vor fi activate.

GPG și Firefox

Există un plugin pentru Firefox (FireGPG) care oferă o interfață grafică integrată pentru a aplica operațiuni GPG (inclusiv (de) criptare, semnătură și verificare semnătură) pe orice text de pe o pagină web.

FireGPG permite, de asemenea, lucrul cu webmails (Gmail etc.), deși la momentul în care l-am testat, integrarea cu Gmail a fost „ruptă”. Pentru a vedea o listă completă a e-mailurilor web cu care funcționează FireGPG: http://getfiregpg.org/s/webmails

Descărcați FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Accelerarea un pic a procesului de criptare ...

Pentru a (de) cripta informațiile folosind întotdeauna aceeași „identitate”, vă recomand să mergeți la Sistem> Preferințe> Criptare și depozite de chei. Apoi am accesat fila „Criptare” și unde scrie „Cheie implicită” selectați cheia pe care o veți folosi întotdeauna pentru a (de) cripta informațiile. Dacă sunteți curioși, vă recomand să aruncați o privire și pe fila „PGP passphrase” pentru a vă regla GPG la maximum.

Semnați și verificați

De multe ori, nu doriți să trimiteți un e-mail criptat, dar doriți ca destinatarul să fie sigur că eu l-am trimis. Pentru aceasta, se folosesc semnături digitale. Tot ce trebuie să faceți este să verificați e-mailul utilizând GPG și cheia publică a expeditorului.

Pentru a cripta un e-mail, așa cum am văzut, se utilizează o pereche de chei. Una dintre ele este secretă, iar cealaltă publică. În cazul semnăturii digitale, toate persoanele care primesc un e-mail semnat de mine vor putea verifica dacă acest e-mail a fost scris de mine și că e-mailul nu a fost modificat cu rea intenție pe drum, folosind cheia mea publică, deoarece am semnat-o folosind cheia mea privată.

Din acest motiv, una dintre marile probleme ale criptării este tocmai faptul că emitentul trebuie să fie foarte sigur că cheia sau, în cazul semnăturii digitale, că aparține cu adevărat persoanei care pretinde că este proprietarul semnăturii . La urma urmei, pot să pretind că sunt „Monica Lewinsky” și să-i pun numele în semnătura mea digitală. Pentru a rezolva această problemă, există semnarea cheilor publice. Asa de, când cineva semnează cheia mea publică, confirmă că acea cheie îmi aparține. Cu alte cuvinte, ei garantează că această cheie este a mea. Semnarea reciprocă a cheilor formează, potrivit lui Robert De Niro, o: „rețea de încredere” sau „rețea de încredere”. Pentru mai multe informații despre acest subiect, vă recomand să vizitați http://www.rubin.ch/pgp/weboftrust.

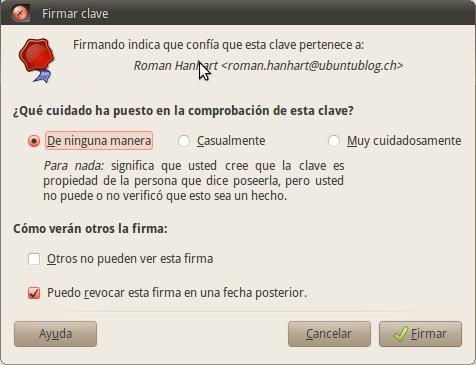

Pentru a semna o cheie în magazinul de chei:

1) Selectați cheia pe care doriți să o semnați din filele Chei de încredere sau Alte chei colectate,

2) Alegeți Semnare pe bara de instrumente sau Fișier> Semnare,

3) Selectați cât de bine ați verificat cheia,

4) Indicați dacă semnătura trebuie să fie locală pentru depozitul dvs. cheie și dacă semnătura dvs. poate fi revocată,

5) Faceți clic pe Semnare.

GPG și Thunderbird

Există un plug-in pentru Thunderbird și Seamonkey numit Enigmail care vă permite să scrieți și să primiți mesaje semnate și / sau criptate folosind GPG.

Prima dată când rulați acest plugin, va apărea o serie de formulare pe care trebuie să le completați. De asemenea, include ghiduri care explică modul de utilizare a GPG.

Pentru mai multe informații despre GPG vă recomand să citiți:

- GNUPG Mini Like: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Ajutorul care vine în Ubuntu din manualul parolelor și cheilor de criptare. Deschideți Seahorse> Ajutor> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Scrierea îmi permite să-mi creez gândurile, standardele de erudiție planetare și digitale prin

împărtășiți-vă ideile unii cu alții în situația jurnalului web al clasei

bloguind cu doamna Lanphear. pungile cadou sunt componente

o parte din toate recunoaște că nu este modalitatea de a face față trecerea la ceva nou.

De asemenea, vizitați pagina mea: click aici

Bun Pablo! Nu știu dacă este browserul meu, dar textul acestui tutorial este întrerupt, adică îmi lipsește sfârșitul fiecărei linii. Multumesc pentru ajutor!

Tutorialul tau este foarte frumos !! Bună, am căutat ajutor! Atat de bun!!

pD: Cei care au dubii citesc bine tâmpenii! vibrațiile bune !!

DALE CHIDO MAN !!! TUTO FOARTE BUN CA ONDAAAAA

Chee !! yenoo cheleee mea b0las !! papahuevoo !! Ce ric000 frut000 papitoo !! conxa l0ra pendej00s !!

În Firefox arată bine ...

articol bun! foarte interesant. în seara asta am recitit-o cu mai mult timp

Prieten recunoscător .. Salutări din Venezuela.

Estimat,

Sunt foarte recunoscător pentru munca dvs. excelentă și, de asemenea, pentru că am împărtășit compilarea procedurii de generare a acestui tutorial.

Toate cele bune,

D.

Buenos Aires.

Wow! Foarte bun tutorial!

Am o singură îndoială ... Când export cheia mea în fișierul .asc, exportă atât chei publice, cât și chei private? Am frica aceea de a-l pierde pe cel privat, deoarece cel public este deja online, dar cel privat se află undeva în sistem, despre care nu știu; Vreau să fac o copie a acestuia și să am cele două chei într-un USB secret. De asemenea, aș vrea să am acea „sincronizare” a identităților între 2 mașini.

Dacă sunteți atât de amabil să-mi clarificați îndoielile sau să declarați unde este cheia mea privată (m-am uitat deja în ~ / .gnupg, dar nu știu ce este), voi fi foarte recunoscător 🙂 dacă puteți trimite un e-mail, mai bine, veți găsiți-o în profilul meu Disqus.

Salutări!

A avut!

Cred că am primit deja valul de la tine; Voi face teste despre asta mai târziu ...

Deci, acum rămâne să știu cum să-mi salvez cheia privată și publică prin terminal, deoarece cred că acum le-am trimis pe amândouă pe serverul din Launchpad !! D: (Spun asta pentru că i-am trimis textul pe care mi-l dă pentru „exportarea” cheii mele - care aparent sunt cele două chei-)

Multumesc pentru raspunsul tau!

A avut!

Hi

GnuPG folosește algoritmi fără brevete, dar aș dori să știu dacă SMIME folosește algoritmi care nu sunt software gratuit.

Mulţumiri

Uite, din câte am înțeles, s / mime este un „standard deschis” și GNUPG (de la versiunea 2) are suport pentru s / mime. Pe scurt, cred că dacă oamenii de la GNUPG l-au încorporat, este pentru că algoritmii lor sunt liberi și standardul este deschis, astfel încât îl puteți folosi fără probleme.

Adevărul este că nu știu. Oricum, nu crezi că este timpul să te actualizezi? Noroc! Paul.

La 06/12/2012 18:06, «Disqus» a scris:

… Încă are suport (LTS)… 😉… mulțumesc oricum.

salut2.

Știți dacă există un bug pentru cavalul de mare la 10.04? ... În altă versiune este perfect, dar în 10.04 dă o eroare la generarea cheii.

PIEȚĂ DE TUTORIAL! Iată ultima mea practică a Hardware Fundamentals xD

Mulțumesc Piter! Mă bucur că ți-a fost util. A fost ideea ... 🙂

O imbratisare! Paul.

Nu-mi place deloc este dezgustător !!!!!!!!!!!!!!!!!!!

De asemenea, pot utiliza serviciul FNIB, poștă criptată prin utilizarea Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

Alo

post foarte bun

dar am unele îndoieli ...

În prezent eram pe maivelope, dar îmi dă probleme

Nu pot decripta e-mailurile pe care mi le trimit folosind PGP

Se pare că am un contact care mi-a trimis un mesaj folosind PGP, dar nu îl pot decripta, primesc acest lucru: Eroare! Nu a fost găsită nicio cheie privată pentru acest mesaj. Identități de cheie privată necesare: 187C3E990A964C30 sau BDA0CFE6BF5E5C1C Am încercat deja să trimit un mesaj cu cheia privată și chiar așa primesc că ... ce fac greșit?

și am trecut la Portable PGP, dar nu știu care este fraza de acces ...

Nu-mi amintesc că în maivelope m-a întrebat sau am făcut ceva ca să apară ...

Super tutorial!

Cine spune că este dezgustător nu știe ce se întâmplă

Buna ziua.

Nu pot să apară după ce am făcut clic pe fișier sau folder pentru a cripta meniul derulant (făcând clic pe butonul din dreapta), astfel încât să apară criptat, dar nu apare. Mi se întâmplă atât pe lubuntu 16.04, cât și pe xubuntu 16.04

Bună, nu pot folosi primul cod „sudo aptitude install seahorse-plugins” îmi spune: „sudo: aptitude: command not found”.

Bună ziua, în Ubuntu 19.10 prima comandă nu mă acceptă, îmi spune că acest pachet nu este disponibil, dar că este trimis la un alt pachet. De asemenea, se spune că pachetul de plug-in-seahorse lipsește sau este deja depășit sau este disponibil din altă sursă.

În ceea ce priveşte