Pentmenu: Un Script Bash pentru Reconnaissance și atacuri DOS

Din când în când, profităm de ocazie pentru a explora un instrument gratuit, deschis și gratuit în domeniul securității computerelor, în special în lumea hacking-ului și a pentestingului. Din acest motiv, astăzi profităm de ocazie pentru a vă prezenta un alt instrument interesant și util de acest tip numit „Meniu pent”.

Și ce este Pentmenu? Ei bine, pe scurt este, un mic Script Linux realizat în Bash Shell care a fost creat de utilizator atacuri de recunoaștere și DOS. Și bineînțeles, toate acestea într-un mod ușor, printr-oUn meniu de selecție rece pentru recunoașterea rapidă și ușoară a rețelei și, astfel, executarea cu succes a atacurilor necesare.

Hacking Tools 2023: Ideal pentru utilizare pe GNU/Linux

Dar, înainte de a începe această postare despre acest instrument interesant de hacking și pentesting numit „Meniu pent”, vă recomandăm să explorați post asociat anterior:

Pentmeniu: Instrument de hacking și pentesting

Explorând Pentmenu pe GNU/Linux

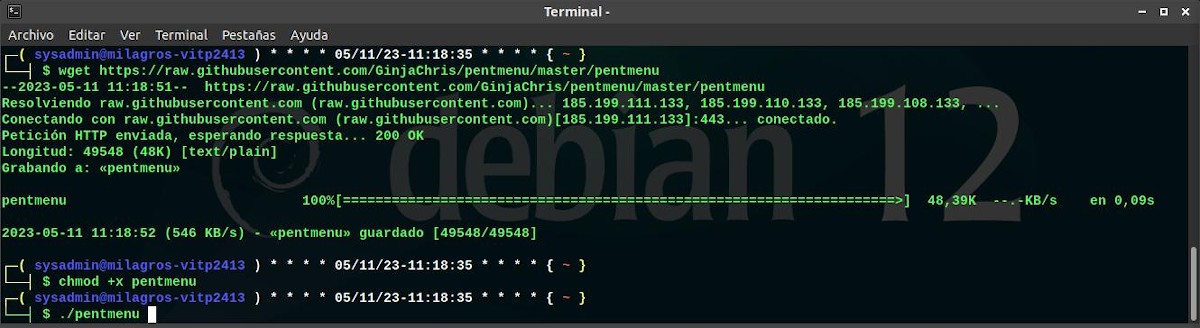

la descărcați, explorați și cunoașteți instrumentul Pentmenu ca de obicei, vom folosi Respin MilagrOS. Iar procedura pentru a efectua acest lucru este cea care apare pe dvs site-ul oficial pe GitHub. Și este următorul:

Descărcare

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuacordarea de permisiuni

chmod +x pentmenuExecuție

./pentmenu

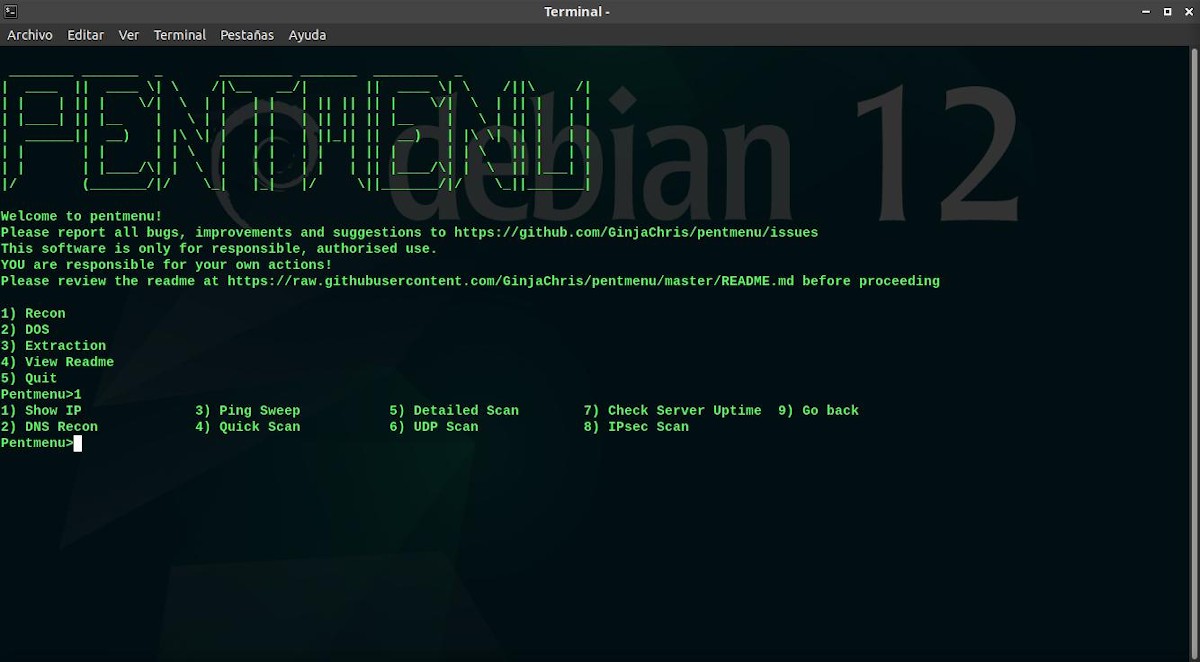

Meniul 1: Recon (Module de recunoaștere)

Acest meniu sau modul oferă următoarele funcționalități:

- Arată IP: Această opțiune folosește comanda curl pentru a căuta IP-ul extern al computerului nostru.

- Recunoaștere DNS: Această opțiune vizează recunoașterea pasivă și, în consecință, efectuează o căutare DNS și o căutare whois a țintei.

- Ping Sweep: Această opțiune folosește comanda nmap pentru a efectua un ecou ICMP (ping) împotriva gazdei sau a rețelei de destinație.

- Scanare rapidă: Această opțiune funcționează ca un scaner de porturi TCP, utilizând comanda nmap pentru a căuta porturi deschise folosind scanarea TCP SYN.

- scanare detaliată: Această opțiune folosește comanda nmap pentru a identifica gazde active, porturi deschise, încercări de a identifica sistemul de operare, scrie bannere și multe altele.

- Scanare UDP: Această opțiune folosește comanda nmap pentru a căuta porturi UDP deschise. Prin urmare, scanează toate porturile UDP ale gazdei de destinație.

- Verificați timpul de funcționare al serverului: Această opțiune calculează timpul de funcționare al gazdei țintă interogând un port TCP deschis cu hping3. Precizia rezultatelor poate varia sau poate să nu funcționeze de la o mașină la alta.

- Scanare IPsec: Această opțiune este menită să încerce să identifice prezența unui server VPN IPsec folosind ike-scan și diverse propuneri de Faza 1.

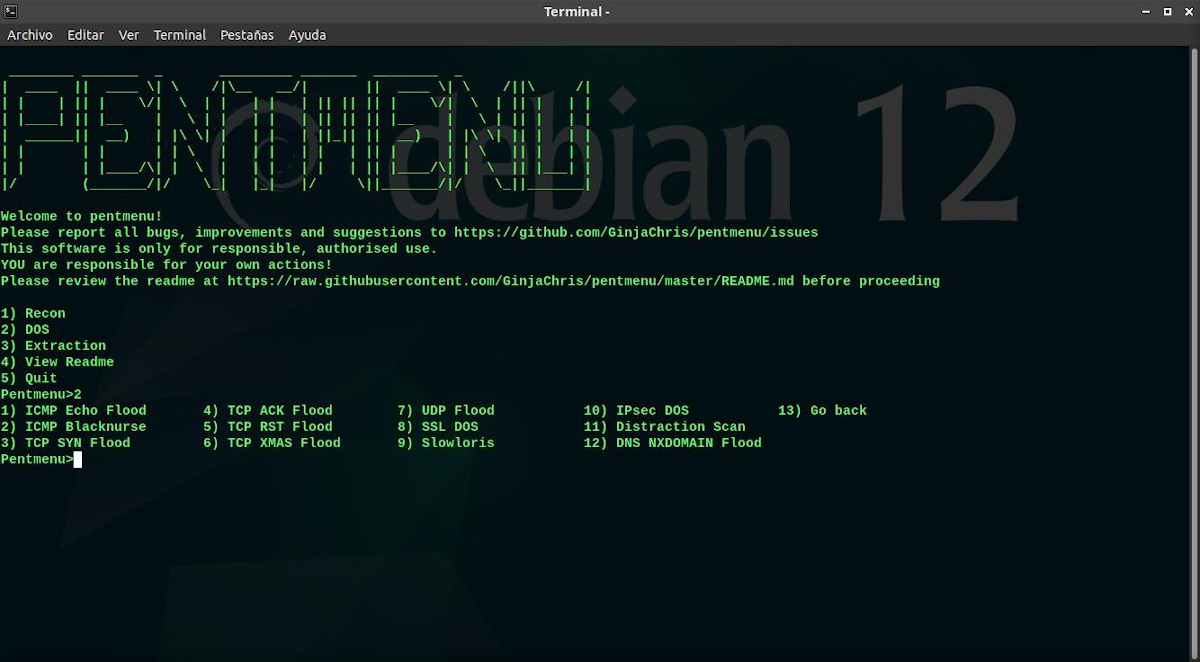

Meniul 2: DOS (module de atac DOS)

- ICMP Echo Flood: Această opțiune folosește aplicația hping3 CLI pentru a lansa un ecou ICMP tradițional împotriva unei gazde țintă.

- ICMP Blacknurse Flood: Această opțiune folosește aplicația hping3 CLI pentru a lansa un flux ICMP Blacknurse tradițional împotriva unei gazde țintă.

- TCP SYN Flood: Această opțiune trimite un flux de pachete TCP SYN folosind hping3. Dar, daDacă nu găsește hping3, încercați să utilizați utilitarul nmap-nping.

- TCP ACK Flood: Această opțiune oferă aceleași opțiuni ca și SYN Flood, dar setează în schimb indicatorul TCP ACK (Confirmare).

- TCP RST Flood: Această opțiune oferă aceleași opțiuni ca SYN Flood, dar setează în schimb indicatorul TCP RST (Resetare).

- TCP XMAS Flood: Această opțiune oferă aceleași opțiuni ca SYN Flood și ACK Flood, dar trimite pachete cu toate steagurile TCP setate (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- Inundație UDP: Această opțiune oferă aceleași opțiuni ca și SYN Flood, dar în schimb trimite pachete UDP către host:port specificat.

- SSL DOI: Această opțiune folosește OpenSSL pentru a încerca un atac DOS împotriva unei destinații host:port. Face acest lucru prin deschiderea multor conexiuni și făcând serverul să efectueze calcule costisitoare de strângere de mână.

- Loris lent: Această opțiune folosește programul netcat pentru a trimite lent anteturi HTTP către host:portul de destinație cu intenția de a-l lipsi de resurse.

- IPsec DOS: Această opțiune folosește programul ike-scan pentru a încerca să inundați IP-ul specificat cu pachete de faza 1 în modul principal și modul agresiv de la IP-uri aleatorii surse.

- DistractionScan: Această opțiune nu declanșează de fapt un atac DOS, ci pur și simplu lansează mai multe scanări TCP SYN, folosind hping3, de la o IP falsificată la alegerea noastră.

Meniul 3: Extragere

- Trimite fișier: Acest modul folosește programul netcat pentru a trimite date cu TCP sau UDP. care este de obicei extrem de util pentru extragerea datelor de la gazdele țintă.

- Creați ascultător: Acest modul folosește netcat pentru a deschide un ascultător pe un port TCP sau UDP configurabil. Ceea ce este de obicei extrem de util pentru testarea conectivității syslog, primirea fișierelor sau verificarea scanării active în rețea.

În sfârșit, meniul 4 (Vizualizare Readme) Ne permite să vedem local și mai detaliat, tot ceea ce este descris mai sus, care, la rândul său, este ceea ce se găsește pe GitHub. Și meniul 5 (Ieșire), practic este să ieșiți și să închideți programul.

Rezumat

Pe scurt, „Meniu pent” este una dintre multele instrumente de hacking și pentesting, gratuit, deschis și gratuit, disponibil pentru a învăța și practica activități în domeniul securității informatice. Totuși, și ca și în cazul multor altele pe care le-am abordat aici sau nu, această utilitate trebuie utilizată ținând cont de utilizarea responsabilă și autorizată a ceea ce se va aplica, prin urmare, tot ceea ce se face cu el este la discreția dumneavoastră. a utilizatorului. Și în cazul în care cineva l-a încercat sau a mai încercat-o, vă invităm să ne spuneți despre experiența dumneavoastră cu el, prin comentarii.

În sfârșit, amintiți-vă vizitați-ne «pagina de start» și alăturați-vă canalului nostru oficial de Telegramă pentru a explora mai multe știri, ghiduri și tutoriale. Și, de asemenea, are asta grup pentru a vorbi și a afla mai multe despre orice subiect IT abordat aici.