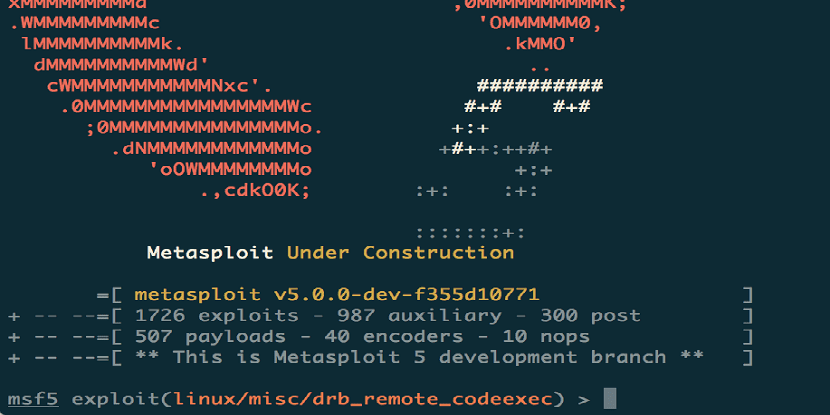

Восемь лет спустя образования последней значимой ветви, запуск платформа анализа уязвимостей, Metasploit Framework в последней версии 5.0.

В настоящее время, Пакет Metasploit Framework включает 3795 модулей с реализацией различных эксплойтов и методов атак.

В рамках проекта также ведется информационная база, содержащая около 136710 XNUMX уязвимостей. Код Metasploit написан на Ruby и распространяется под лицензией BSD. Модули можно разрабатывать на Ruby, Python и Go.

Metasploit - проект с открытым исходным кодом для компьютерной безопасности., который предоставляет информацию об уязвимостях безопасности и помогает при тестировании на проникновение «Pentesting» и разработке сигнатур для систем обнаружения вторжений.

Самый известный подпроект - это Metasploit Framework, инструмент для разработки и запуска эксплойтов на удаленной машине. Другими важными подпроектами являются базы данных кодов операций (opcode), файл шелл-кода и исследования безопасности.

Фреймворк Metasploit предоставляет специалистам по ИТ-безопасности набор инструментов для быстрой разработки и устранения уязвимостей, а также для проверки уязвимостей и систем, которые системы выполняют в случае успешной атаки.

Предлагается базовый интерфейс командной строки для сканирования сети и тестирования систем на наличие уязвимостей, включая тестирование применимости реальных эксплойтов. В версиях Community и Pro также предоставляется интуитивно понятный веб-интерфейс.

Основные улучшения Metasploit 5.0

С этим новым выпуском добавлен модуль «уклонение», который позволяет пользователю создавать исполняемые файлы полезной нагрузки, минуя активацию антивируса.

Модуль позволяет воспроизвести более реалистичные условия при проверке системы, описывающий типичные методы защиты от вредоносных программ.

Например, Для обхода антивируса используются такие методы, как шифрование кода оболочки, рандомизация кода и выполнение блокировки под эмулятором.

Помимо языка Ruby, Python и Go теперь можно использовать для разработки внешних модулей для Framework.

также добавлена базовая структура веб-сервисов, реализующая REST API для автоматизации задач и работы с базами данных, поддерживает несколько схем аутентификации и предлагает возможности для параллельного выполнения операций;

В Metasploit 5.0 реализован API на основе JSON-RPC., что упрощает интеграцию по Metasploit с различными инструментами и языками программирования.

Теперь пользователи могут запускать собственную службу PostgreSQL RESTful для подключения нескольких консолей Metasploit и внешних наборов инструментов.

Кроме того, предусмотрена возможность параллельной обработки операций с базой данных и консолью (msfconsole), что позволяет выполнять выполнение некоторых пакетных операций на плечах сервиса, обслуживающего базу данных.

Для полезной нагрузки реализована концепция мета-оболочки и мета-команда «background», которая позволяет запускать фоновые сеансы в фоновом режиме и загружать после операции на удаленной стороне, а также управлять ими без использования сеанса на основе Meterpreter.

В конце концов последний момент, который можно выделить, - добавлена возможность проверять сразу несколько хостов одним модулем настроив диапазон IP-адресов в опции RHOSTS или указав ссылку на файл с адресами в формате / etc / hosts через URL-адрес "file: //";

Была переработана поисковая машина, что позволило сократить время запуска и удалить базу данных из зависимостей.

Как получить Metasploit 5.0?

Для тех, кто заинтересован в возможности установить эту новую версию Metasploit 5.0, можете зайти на официальный сайт проекта где вы можете скачать нужную вам версию.

Поскольку у Metasploit есть две версии, одна от сообщества (бесплатная) и версия Pro с прямой поддержкой со стороны создателей.

к Те из нас, кто является пользователями Linux, могут получить эту новую версию, открыв терминал и выполнив:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall