Dobrý deň, priatelia!. Nechceli sme publikovať tento článok, pretože je obsiahnutý v kompendiu vo formáte PDF, ktoré si vyžiadalo veľa čitateľov. Áno, napíšeme súhrn so zaujímavými doplnkami. A ako ukážku tohto kompendia prepisujeme Úvod:

Mnoho ľudí zodpovedných za služby v podnikových sieťach, keď sa starajú o sieť, ktorej služby sú založené na produktoch spoločnosti Microsoft, ak chcú migrovať na systém Linux, uvažujú o migrácii radičov domény medzi inými službami.

Ak si nevyberú produkt tretej strany, ako je ClearOS alebo Zentyal, alebo ak sa z iných dôvodov chcú osamostatniť, potom sa zhostijú svojej namáhavej úlohy stať sa vlastným radičom domény alebo produktom Samba 4 - alebo iným - ich vlastným. Aktívny adresár.

Potom začnú problémy a ďalšie sklamania. Prevádzkové chyby. Nenachádzajú miesto problémov, aby ich dokázali vyriešiť. Opakované pokusy o inštaláciu. Čiastočná prevádzka služieb. A dlhý zoznam problémov.

Ak sa pozrieme pozorne, väčšina internetu nevyužíva siete typu Microsoft. V našom obchodnom prostredí však robíme veľa.

Týmto kompendiom sa snažíme ukázať, že dokážeme vytvoriť obchodnú sieť bez filozofie spoločnosti Microsoft. Služby založené na autentifikácii používateľov proti adresáru OpenLDAP, ako sú: E-Mail, FTP, SFTP, Business Cloud na základe Owncloud atď.

Snažíme sa ponúknuť odlišný prístup založený na 100% slobodnom softvéri, ktorý nepoužíva ani emuluje - čo je v tomto prípade rovnaké - filozofia sietí spoločnosti Microsoft, buď so softvérom Microsoft, alebo s OpenLDAP a Samba ako hlavnými.

Všetky riešenia, ktoré využívajú bezplatný softvér Openldap + Samba, nevyhnutne prechádzajú základnými znalosťami o tom, čo je server LDAP, ako sa inštaluje, ako sa konfiguruje a spravuje atď. Neskôr integrujú Sambu a možno aj Kerberos a nakoniec nám ponúknu „emuláciu“ radiča domény v štýle Microsoft NT 4 alebo Active Directory.

Ťažká úloha, keď ju implementujeme a konfigurujeme z balíkov úložiska. Tí, ktorí študovali a použili rozsiahlu dokumentáciu Samba, veľmi dobre vedia, čo máme na mysli. Samba 4 dokonca navrhuje správu vášho Active Directory pomocou klasickej administračnej konzoly, ktorú nájdeme v Microsoft Active Directory, či už 2003 alebo inej pokročilejšej.

Odporúčané čítanie.

Vynikajúci manuál, ktorý nám dáva El Maestro, Joel Barrios Dueñas a ktorý slúži hráčom Debianu veľmi dobre, aj keď je zameraný na CentOS a Red Hat.

Aké služby a softvér plánujeme nainštalovať a nakonfigurovať?

- Nezávislé NTP, DNS a DHCP, to znamená, že posledné dva nie sú integrované do adresára

- Adresárová služba alebo «Adresárová služba»Založené na OpenLDAP

- E-mail, skupinová pracovná sada „Citadel“, FTP a SFTP,

- Business Cloud «ownCloud«

- Nezávislý súborový server založený na Sambe.

Vo všetkých prípadoch sa proces autentifikácie prihlasovacích údajov používateľov uskutoční proti Adresáru priamo alebo prostredníctvom libnss-ldap y PAM v závislosti od charakteristík daného softvéru.

A bez ďalších okolkov poďme na vec.

Správca účtov LDAP

Pred pokračovaním si musíme prečítať:

- Adresárová služba s LDAP. Úvod

- Adresárová služba s LDAP [2]: NTP a dnsmasq

- Adresárová služba s LDAP [3]: Isc-DHCP-Server a Bind9

- Adresárová služba s LDAP [4]: OpenLDAP (I)

- Adresárová služba s LDAP [5]: OpenLDAP (II)

- Adresárová služba s LDAP [6]: Certifikáty v Debiane 7 „Pípanie“

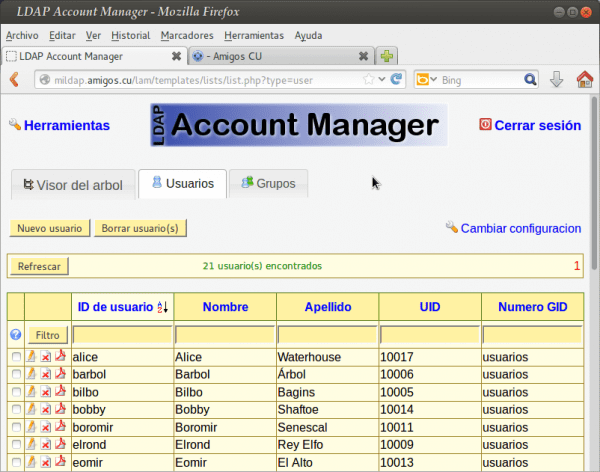

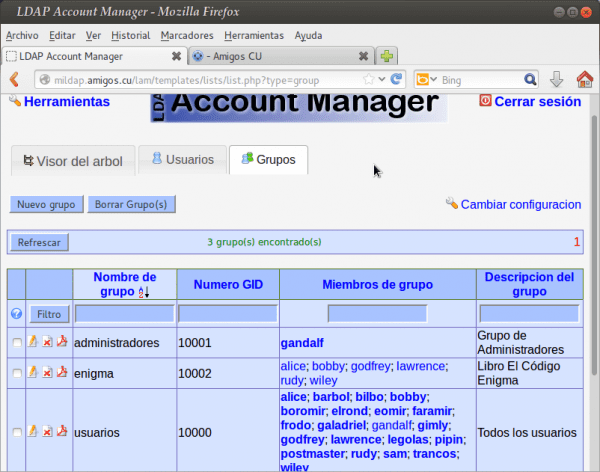

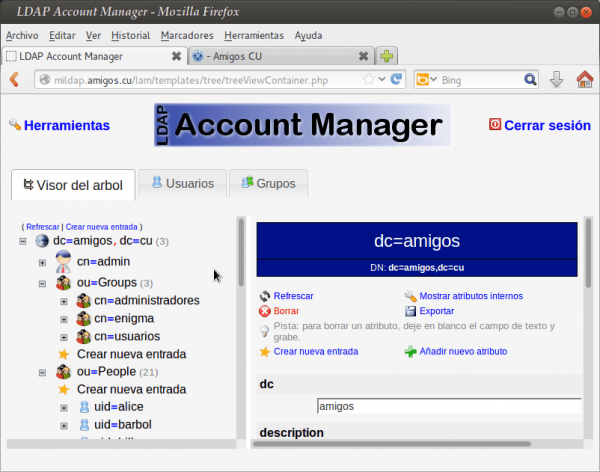

Tí, ktorí sledovali sériu predchádzajúcich článkov, si určite všimli, že UŽ máme Adresár, ktorý treba spravovať. Môžeme to dosiahnuť mnohými spôsobmi, buď pomocou obslužných programov konzoly zoskupených v balíku ldapscripty, webové rozhrania PHPLDAPAdmin, Správca účtov LDAP, atď., ktoré sa nachádzajú v úložisku.

Existuje tiež možnosť urobiť to prostredníctvom Apache Directory Studio, ktoré si musíme stiahnuť z internetu. Váži okolo 142 megabajtov.

Na správu nášho adresára dôrazne odporúčame používať Správca účtov LDAP. A prvá vec, ktorú o ňom povieme, je, že po jeho nainštalovaní máme k nemu prístup dokumentácia ktorý sa nachádza v priečinku / usr / share / doc / ldap-account-manager / docs.

Prostredníctvom Správca účtov LDAP, odteraz LAM, môžeme spravovať používateľské a skupinové účty uložené v našom adresári. LAM beží na ľubovoľnom serveri webových stránok, ktorý podporuje PHP5, a môžeme sa k nemu pripojiť cez nezašifrovaný kanál alebo cez ŠtartTLS, čo je forma, ktorú použijeme v našom príklade.

Počiatočná inštalácia a konfigurácia:

: ~ # aptitude install ldap-account-manager

Po inštalácii Apache2 -apache2-mpm-prefork-, z PHP5 a iných závislostí a zo samotného balíka ldap-správca účtuPrvá vec, ktorú musíme urobiť, je vytvoriť symbolický odkaz z priečinka dokumentácie LAM na koreňový priečinok dokumentov na našom webovom serveri. Príklad:

: ~ # ln -s / usr / share / doc / ldap-account-manager / docs / manual / / var / www / lam-docs

Týmto spôsobom zaručujeme prístup k príručke LAM prostredníctvom webového prehliadača, ak ukážeme na adresu http://mildap.amigos.cu/lam-docs.

Ďalej začnime konfigurovať samotnú LAM. V prehliadači ukážeme na http://mildap.amigos.cu/lam.

- Klikneme na odkaz „Konfigurácia LAM“.

- Kliknite na odkaz „Upraviť profily servera“.

- Zadáme heslo „M“ bez úvodzoviek.

Na konfiguračných stránkach LAM môžeme upraviť veľa parametrov podľa našich preferencií a potrieb. Ako som vždy odporúčal prejsť od jednoduchého ku komplexnému, a nie naopak, dotkneme sa iba toho, čo je nevyhnutne potrebné na použitie mocného nástroja, ktorým je LAM. Ak po tom, čo sa staneme Majstrami v jeho používaní, chceme upraviť alebo pridať funkcie, potom vitajte.

- Aktivovať TLS: Áno -Odporúčané-.

- Prípona stromu: dc = priatelia, dc = cu

- Predvolený jazyk: španielsky (Španielsko)

- Zoznam platných používateľov *: cn = admin, dc = priatelia, dc = cu

- Nové heslo: iné heslo ako lam

- Zadajte znovu heslo: iné heslo ako lam

Poznámka: ďalej len " * „znamená, že ide o povinný údaj.

Vľavo dole sú tlačidlá ^ Uložiť y ^ Zrušiť. Ak zmeny uložíme teraz, vráti nás na pôvodnú stránku a uvidíme, že jazyk sa už zmenil a že meno používateľa je teraz admin. Pred bol manažér. Vráťme sa však späť a upravme -teraz v španielčine- „Nastavenie. LAM ». Keď sa vrátime na konfiguračnú stránku, urobíme nasledovné:

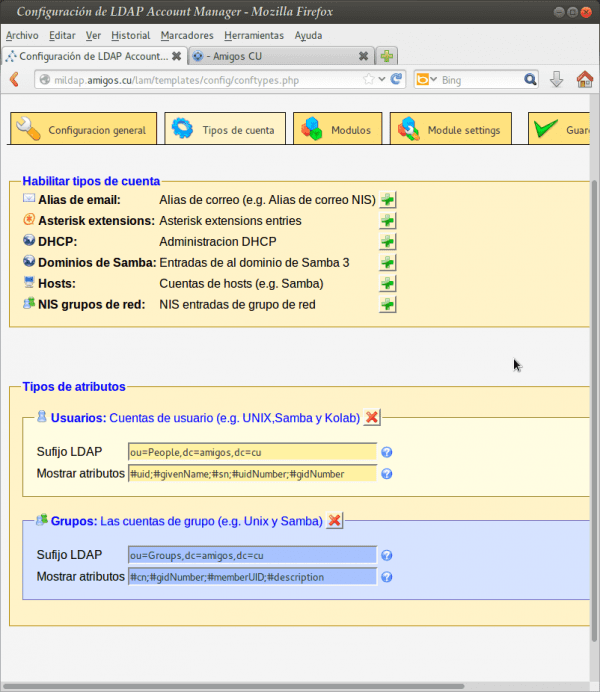

- Vyberieme kartu „Typy účtov“.

- V časti „Aktívne typy účtov“ -> „Používatelia“ -> „prípona LDAP“, napísali sme: ou = Ľudia, dc = priatelia, dc = cu.

- V časti „Aktívne typy účtov“ -> „Skupiny“ -> „Prípona LDAP“, napísali sme: ou = Skupiny, dc = priatelia, dc = cu.

- Pomocou tlačidiel s názvom „^ Odstrániť tento typ účtu“, vylučujeme zodpovedajúce „Tímy“ y „Domény Samba“, ktoré nebudeme používať.

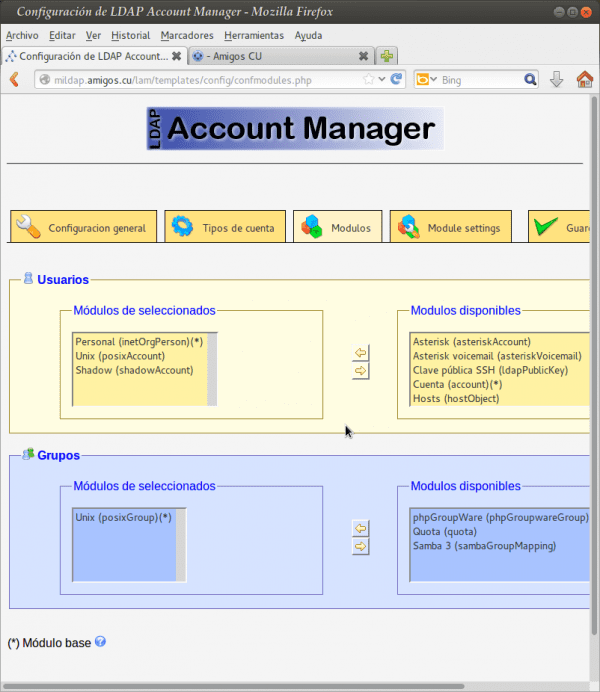

- Vyberieme kartu „Moduly“.

- En „Používatelia“, na zozname „Vybrané moduly“, presunieme modul „Samba 3 (sambaSamAccount)“ do zoznamu „Dostupné moduly“.

- En „Skupiny“, na zozname „Vybrané moduly“, presunieme modul „Samba 3 (sambaGroupMapping)“ do zoznamu „Dostupné moduly“.

Nateraz a kým sa neoboznámime s konfiguráciou LAM, necháme to tak.

Uložíme zmeny a vrátime sa na úvodnú stránku, kde musíme zadať heslo používateľa admin (cn = admin, dc = priatelia, dc = cu), vyhlásený počas inštalácie facka. Ak vrátite chybu, skontrolujte, či /etc/ldap/ldap.conf je správne nakonfigurovaný na samotnom serveri. Možno máte nesprávnu cestu k certifikátu TLS alebo inú chybu. Pamätajte, že by to malo vyzerať takto:

BASE dc = priatelia, dc = cu URI ldap: //mildap.amigos.cu # certifikáty TLS (potrebné pre GnuTLS) TLS_CACERT /etc/ssl/certs/cacert.pem

Keď už sme vo vnútri LAM, musíme pred analýzou akejkoľvek konfigurácie stráviť nejaký čas jej štúdiu. Jeho rozhranie je veľmi intuitívne a ľahko použiteľné. Použite to a skontrolujte.

pozorovania: V dokumente http://mildap.amigos.cu/lam-docs/ch02s02.html#confTypicalScenarios, môžeme si prečítať na konci:

Jeden adresár LDAP s veľkým počtom používateľov (> 10 000)

LAM bol testovaný na spoluprácu s 10 000 používateľmi. Ak máte oveľa viac používateľov, máte v zásade dve možnosti.

- Rozdeľte svoj strom LDAP do organizačných jednotiek: Toto je zvyčajne najlepšia voľba. Vložte svoje účty do niekoľkých organizačných jednotiek a nastavte LAM podľa vyššie uvedeného pokročilého scenára.

- Zvýšte limit pamäte: Zvýšte parameter memory_limit vo vašom php.ini. Toto umožní LAM prečítať viac záznamov. Toto ale spomalí časy odozvy LAM.

Pri správe nášho adresára buďme kreatívni a usporiadaní.

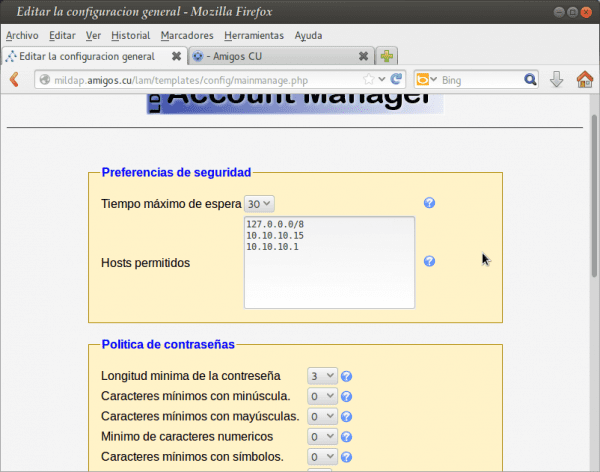

Zásady zabezpečenia hesla a ďalšie aspekty prostredníctvom služby LAM

- Klikneme na odkaz «Konfigurácia LAM».

- Kliknite na odkaz „Edit general settings“.

- Zadáme heslo „M“ bez úvodzoviek.

A na tejto stránke nájdeme zásady hesla, predvoľby zabezpečenia, povolení hostitelia a ďalšie.

Poznámka: Konfigurácia LAM je uložená v priečinku /usr/share/ldap-account-manager/config/lam.conf.

Umožňujeme protokolu https bezpečne sa pripojiť k LAM:

: ~ # a2ensite default-ssl : ~ # a2enmod ssl : ~ # /etc/init.d/apache2 reštart

Keď predtým povolíme https, pracujeme s certifikátmi, ktoré Apache štandardne generuje, a odráža ich to v definícii jeho virtuálneho hostiteľa default-ssl. Ak chceme použiť ďalšie certifikáty, ktoré sme sami vytvorili, obráťte sa na nás /usr/share/doc/apache2.2-common/README.Debian.gz. Predmetné certifikáty sa volajú „Hadí olej“ o hadí olej a nachádzajú sa v:

/etc/ssl/certs/ssl-cert-snakeoil.pem /etc/ssl/private/ssl-cert-snakeoil.key

Ukážme prehliadač na https://mildap.amigos.cua my certifikát prijímame. Potom ukážeme na https://mildap.amigos.cu/lam a už môžeme pracovať cez https LAM.

Dôležité: ak počas procesu spustenia servera, Exim spustenie trvá dlho, nainštalujte ľahkú náhradu ssmtp.

: ~ # aptitude install ssmtp

Nainštalujú sa tieto NOVÉ balíčky: ssmtp {b} 0 aktualizovaných balíkov, 1 nový nainštalovaný, 0 na odstránenie a 0 neaktualizované. Potrebujem stiahnuť 52,7 kB súborov. Po rozbalení bude použitých 8192 B. Závislosti nasledujúcich balíkov nie sú splnené: exim4-config: Konflikty: ssmtp ale bude nainštalovaný 2.64-4. exim4-daemon-light: Konflikty: mail-transport-agent, čo je virtuálny balík. ssmtp: Konflikty: mail-transport-agent, čo je virtuálny balík. Nasledujúce akcie vyriešia tieto závislosti Odstráňte nasledujúce balíky: 1) exim4 2) exim4-base 3) exim4-config 4) exim4-daemon-light Prijímate toto riešenie? [Á / n / q /?] A

Potom vykonáme:

: ~ # aptitude purge ~ c: ~ # aptitude clean: ~ # aptitude autoclean: ~ # reštart

Ak pracujete s virtuálnymi servermi, je to vynikajúci čas na dobrú zálohu celého hlavného servera ... pre každý prípad. 🙂

Replikácia. Uložte a obnovte databázu Directory.

Vo vynikajúcom sprievodcovi - ktorého každému odporúčame prečítať si a študovať - «Sprievodca serverom Ubuntu»Od servera Ubuntu Server 12.04« Precise »existuje podrobné vysvetlenie častí kódu, ktorý sme napísali o OpenLDAP a generovaní certifikátov TLS, a navyše je tu podrobne diskutovaná Directory Replication a ako je možné vykonať príkaz Save a Obnova databáz.

Tu je však postup obnovenia celej databázy v prípade katastrofy.

Veľmi dôležité:

Exportovaný súbor musíme VŽDY mať poruke prostredníctvom správcu účtov Ldap ako záloha našich údajov. Samozrejme, súbor cn = amigos.ldif musí zodpovedať našej vlastnej inštalácii. Môžeme ho získať aj pomocou príkazu slapcat, ako uvidíme neskôr.

1.- Eliminujeme iba inštaláciu slapd.

: ~ # aptitude purge slpad

2. - Vyčistíme systém balíkov

: ~ # aptitude install -f: ~ # aptitude purge ~ c: ~ # aptitude clean: ~ # aptitude autoclean

3.- Úplne odstránime databázu Directory

: ~ # rm -r / var / lib / ldap / *

4.- Preinštalujeme démona slapd a jeho závislosti

: ~ # aptitude install slapd

5. - Skontrolujeme

: ~ # ldapsearch -Q -LLL -Y EXTERNÝ -H ldapi: /// -b cn = config dn: ~ # ldapsearch -x -LLL -H ldap: /// -b dc = priatelia, dc = cu dn

6. - Pridajte rovnaký indexový súbor olcDbIndex.ldif

: ~ # ldapmodify -Y EXTERNÉ -H ldapi: /// -f ./olcDbIndex.ldif

7.- Skontrolujeme pridané indexy

: ~ # ldapsearch -Q -LLL -Y EXTERNÁ -H ldapi: /// \ -b cn = config '(olcDatabase = {1} hdb)' olcDbIndex

8.- Pridávame rovnaké pravidlo kontroly prístupu

: ~ # ldapmodify -Y EXTERNÉ -H ldapi: /// -f ./olcAccess.ldif

9. - Kontrolujeme pravidlá kontroly prístupu

: ~ # ldapsearch -Q -LLL -Y EXTERNÉ -H ldapi: /// \ -b cn = config '(olcAccess = *)' olcAccess olcSuffix

10. - Pridávame certifikáty TLS. Nie je potrebné znova zostavovať ani opravovať povolenia. Už existujú v súborovom systéme, ale nie sú deklarované v databáze.

: ~ # ldapmodify -Y EXTERNÉ -H ldapi: /// -f /etc/ssl/certinfo.ldif

11.- Obsah pridávame podľa našej vlastnej zálohy

: ~ # ldapadd -x -D cn = admin, dc = priatelia, dc = cu -W -f dc = friends.ldif

NESTARTUJTE slapd, pretože indexuje databázu a môže byť poškodený !!! VŽDY upravte záložný súbor PRED jeho pridaním, aby ste nezadávali existujúce položky.

Ukážeme v prehľadávači na https://mildap.amigos.cu/lam a skontrolujeme.

Príkaz slapcat

Príkaz facka Väčšinou sa používa na generovanie obsahu databázy, ktorá spracováva formát LDIF facka. Príkaz otvorí databázu určenú podľa jej počtu alebo prípony a na obrazovku zapíše príslušný súbor vo formáte LDIF. Zobrazia sa aj databázy nakonfigurované ako podriadené, pokiaľ neurčíme túto možnosť -g.

Najdôležitejšie obmedzenie použitia tohto príkazu je, že by sa nemal vykonávať, keď facka, prinajmenšom v režime zápisu, aby sa zabezpečila konzistencia údajov.

Napríklad, ak si chceme vytvoriť záložnú kópiu databázy Directory, do súboru s názvom backup-slapd.ldif, vykonáme:

: ~ # zastavenie služby slapd: ~ # slapcat -l backup-slapd.ldif: ~ # spustenie služby slapd

Veľký príspevok, veľmi sa mi páčil a tiež odporúčané čítanie.

Podobný článok hľadal bez väčších úspechov.

Dávam ti 10 😉

Ďakujem za komentovanie a hodnotenie mojich článkov !!!

Zaujímavé! Opäť vynikajúci príspevok, FICO

Objať! Pavla.

Ďakujem pekne za komentár a pochvalu, priateľ Pablo !!! Dúfam, že je užitočná pre tých, ktorí to potrebujú.

Vynikajúci obsah! Ešte raz ďakujeme za zdieľanie.

pozdravy

Ďakujem za komentár !!!

Homerun Fico !! A oficialne pdf kedy bude hotove?

Zdravím dhunter !!!. Predstavte si, že okrem toho, že budem obsahovať 7 doteraz zverejnených príspevkov, uvediem aj to, ako integrovať základný poštový server založený na CITADEL; Služby FTP, SFTP; Business Cloud založený na OwnCloud; samostatný server Samba s používateľmi systému prostredníctvom knižnice libnss-ldap a PAM atď. Robte si vlastné závery. 🙂 Myslím, že do konca marca alebo začiatkom apríla.

Ahoj Federico, ďakujem za príspevok, budeme sa tešiť. s aktualizáciou ..

Budem sa usilovať, aby som to dokončil do konca tohto mesiaca. Napísať knihu nie je vôbec ľahké, aj keď má len pár strán.

Môžem len povedať, že z prispievateľov do tohto blogu sa mi javíte ako najzaujímavejšia, najlepšie vysvetlená a najvzdialenejšia stránka VŠETKÝCH.

Veľmi pekne ďakujem za vašu recenziu. V každom článku, ktorý napíšem, sa všemožne snažím, pretože viem, že vždy sa nájdu čitatelia ako vy, a to aj napriek mnohým, ktorí to nekomentujú.

Zdravím Nexus6 !!!

Dobré popoludnie, kedykoľvek sa obrátim na sieť o serveri ldap, zistím, že dávate odporúčania, ku ktorým vám blahoželám za váš úmysel, teraz som v tom nový a ako každý, kto sa túži učiť

To je otázka

Moji priatelia mi hovoria, že keď je sieť odpojená, operačný systém, ktorý je už autentizovaný pomocou ldap, zmení môj jazyk na angličtinu, takže mi môžete povedať, kde by som mal skontrolovať, ktorý súbor mám skontrolovať, aby bol môj používateľ už inicializovaný v španielčine pridané v LDAP vopred, vďaka za pomoc

Federico vynikajúci post ako obvykle. Čítal som, že komentujete niečo týkajúce sa súboru PDF s konfiguráciou väčšiny telematických služieb používaných v obchodnej sieti. Povedali ste, že do konca marca alebo do začiatku apríla minulého roka bude hotový. Moja otázka znie, či sa vám to v tom čase podarilo dokončiť a nahrať? Ďakujem vopred, nakoniec sa chystám vyskúšať Openfire, vidím, že má dokonca aj webové rozhranie pre 9090.

Ďakujeme za vaše komentáre, Pedro Pablo. Namiesto rozsiahlych odpovedí som napísal článok, ktorý si prečítate dnes alebo zajtra. Vďační čitatelia ako vy si zaslúžia odpoveď. Ešte raz ďakujem.