Koliko od nas je moralo "omejiti dostop" do datotek v določenem imeniku / mapi ali pa preprosto moramo nekaterim preprečiti ogled, brisanje ali spreminjanje vsebine določene datoteke? Več kot eno, kajne? Ali ga lahko dosežemo pri našem ljubljenem pingvinu? Odgovor je: Seveda ja : D.

uvod

Mnogi od nas, ki prihajamo iz sistema Windows, smo bili navajeni tega "problema" reševati na zelo drugačen način, da smo dosegli ta cilj, smo se morali zateči k neobičajnim "tehnikam", kot je skrivanje datoteke prek njenih atributov, premikanje naših podatkov na najbolj oddaljeno mesto naše ekipe (znotraj 20,000 map), da bi poskušali odvrniti naš "sovražni" XD, spremeniti ali odpraviti pripono datoteke ali najbolj "pogoste" prakse, prenesti program, ki nam omogoča, da "zapremo" svoj imenik za lepim pogovornim oknom, ki nas prosi za geslo za dostop do njega. Imeli smo veliko boljšo alternativo? Ne.

Zelo mi je žal za moje prijatelje "Windoleros" (to rečem z veliko naklonjenostjo, tako da nihče ni užaljen, prav? izvorno to funkcionalnost.

Koliko izmed vas je opazilo, da ko sedimo za računalnikom z operacijskim sistemom Windows (tudi če ni naš), samodejno postanemo lastniki vsega, kar računalnik vsebuje (slike, dokumenti, programi itd.)? Kaj mislim? No, preprosto s prevzemom "nadzora nad sistemom Windows" lahko kopiramo, premikamo, brišemo, ustvarjamo, odpiramo ali spreminjamo mape in datoteke levo in desno, ne glede na to, ali smo "lastniki" teh informacij ali ne. To odraža glavno varnostno napako v operacijskem sistemu, kajne? No, to je vse, ker Microsoftovi operacijski sistemi od samega začetka niso bili zasnovani za več uporabnikov. Ko so bile izdane različice MS-DOS in nekatere različice sistema Windows, so popolnoma zaupali, da bo končni uporabnik odgovoren za "varovanje" svojega računalnika, tako da noben drug uporabnik ne bo imel dostopa do informacij, shranjenih v njem ... pojdite naivno ¬ ¬. Zdaj prijatelji WinUsers že veste, zakaj obstaja ta "skrivnost": D.

Po drugi strani pa je GNU / Linux, sistem, ki je zasnovan v bistvu za mreženje, ključnega pomena varnost informacij, ki jih shranjujemo v naših računalnikih (da ne omenjamo na strežnikih), saj bo veliko uporabnikov imelo ali pa bo morda imelo dostop do dela virov programske opreme (aplikacij in informacij) in strojne opreme, ki se upravlja v teh računalnikih.

Zdaj lahko vidimo, zakaj je potreben sistem dovoljenj? Potopimo se v temo;).

V GNU / Linux so dovoljenja ali pravice, ki jih lahko imajo uporabniki nad določenimi datotekami v njem, določene na treh jasno ločenih ravneh. Te tri ravni so naslednje:

<° Lastniška dovoljenja.

<° Dovoljenja za skupine.

<° Dovoljenja za ostale uporabnike (ali imenovane tudi "drugi").

Da bi bili jasni glede teh konceptov, je v omrežnih sistemih (kot je pingvin) vedno slika skrbnika, super uporabnika ali korena. Ta skrbnik je zadolžen za ustvarjanje in odstranjevanje uporabnikov ter določanje privilegijev, ki jih bo imel vsak od njih v sistemu. Ti privilegiji so določeni tako za imenik HOME vsakega uporabnika kot za imenike in datoteke, do katerih se skrbnik odloči, da ima uporabnik dostop.

Lastniška dovoljenja

Lastnik je uporabnik, ki ustvari ali ustvari datoteko / mapo v svojem delovnem imeniku (HOME) ali v drugem imeniku, nad katerim ima pravice. Vsak uporabnik lahko privzeto ustvari datoteke, ki jih želi v svojem delovnem imeniku. Načeloma bo on in samo on tisti, ki bo imel dostop do informacij v datotekah in imenikih v svojem imeniku HOME.

Dovoljenja za skupine

Najbolj normalno je, da vsak uporabnik pripada delovni skupini. Na ta način se pri upravljanju skupine upravljajo vsi uporabniki, ki ji pripadajo. Z drugimi besedami, lažje je v skupino vključiti več uporabnikov, ki imajo določene privilegije v sistemu, kot pa privilegije neodvisno dodeliti vsakemu uporabniku.

Dovoljenja ostalih uporabnikov

Nazadnje, privilegije datotek v katerem koli imeniku imajo lahko tudi drugi uporabniki, ki ne spadajo v delovno skupino, v katero je zadevna datoteka integrirana. Z drugimi besedami, uporabniki, ki ne spadajo v delovno skupino, v kateri je datoteka, vendar pripadajo drugim delovnim skupinam, se imenujejo drugi uporabniki sistema.

Zelo lepo, ampak kako lahko vse to prepoznam? Preprosto odprite terminal in naredite naslednje:

$ ls -l

Opomba: so male črke "L" 😉

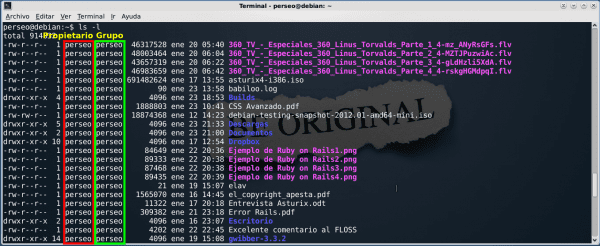

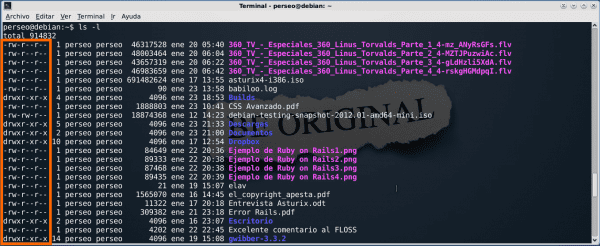

Videti bo približno tako:

Kot lahko vidite, ta ukaz prikaže ali "navede" vsebino mojega DOMA, pri čemer imamo opravka z rdečimi in zelenimi črtami. Rdeče polje prikazuje, kdo je lastnik, zeleno polje pa označuje, kateri skupini pripada vsaka od zgoraj naštetih datotek in map. V tem primeru se lastnik in skupina imenujeta "Perzej", vendar sta morda naletela na drugo skupino, kot je "prodaja". V preostalem ne skrbite za zdaj, bomo videli kasneje: D.

Vrste dovoljenj v GNU / Linux

Preden se naučimo, kako so dovoljenja nastavljena v GNU / Linux, moramo vedeti, kako je mogoče razlikovati različne vrste datotek, ki jih lahko ima sistem.

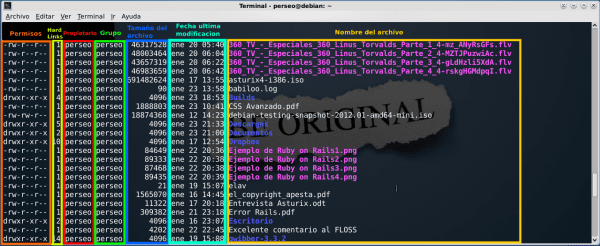

Vsaka datoteka v GNU / Linux je označena z 10 znaki, ki se imenujejo maska. Od teh 10 znakov se prvi (od leve proti desni) nanaša na vrsto datoteke. Naslednjih 9, od leve proti desni in v blokih po 3, se nanašajo na dovoljenja, ki so dodeljena lastniku, skupini in ostalim ali drugim. Posnetek zaslona, ki prikazuje vse te stvari:

Prvi znak datotek je lahko naslednji:

| Oprostite | Prepoznajte |

| - | Arhiv |

| d | imenik |

| b | Datoteka s posebnim blokom (posebne datoteke naprave) |

| c | Datoteka s posebnimi znaki (naprava tty, tiskalnik ...) |

| l | Povezava na datoteko ali povezavo (mehka / simbolična povezava) |

| p | Kanalna posebna datoteka (cev ali cev) |

Naslednjih devet znakov je dovoljenj, dodeljenih uporabnikom sistema. Navedeni so vsi trije znaki, dovoljenja lastnika, skupine in drugih uporabnikov.

Znaki, ki določajo ta dovoljenja, so naslednji:

| Oprostite | Prepoznajte |

| - | Brez dovoljenja |

| r | Dovoljenje za branje |

| w | Pisanje dovoljenja |

| x | Dovoljenje za izvršbo |

Dovoljenja za datoteke

<° Branje: v bistvu vam omogoča ogled vsebine datoteke.

<° Pisanje: spreminjanje vsebine datoteke.

<° Izvedba: omogoča izvajanje datoteke, kot da bi bila izvedljiv program.

Dovoljenja za imenik

<° Branje: omogoča vedeti, katere datoteke in imeniki vsebujejo imenik, ki ima to dovoljenje.

<° Write: omogoča ustvarjanje datotek v imeniku, bodisi navadnih datotek ali novih imenikov. Imenike je mogoče izbrisati, datoteke kopirati v imenik, premakniti, preimenovati itd.

<° Izvedba: omogoča pregledovanje imenika, da lahko pregledate njegovo vsebino, kopirate datoteke iz njega ali vanj. Če imate tudi dovoljenja za branje in pisanje, lahko izvedete vse možne operacije nad datotekami in imeniki.

Opomba: Če nimate dovoljenja za izvajanje, ne bomo mogli dostopati do tega imenika (tudi če uporabimo ukaz "cd"), ker bo to dejanje zavrnjeno. Omogoča tudi razmejitev uporabe imenika kot dela poti (kot takrat, ko pot datoteke, ki jo najdemo v omenjenem imeniku, prenesemo kot referenco. Recimo, da želimo kopirati datoteko "X.ogg", ki je v mapi) "/ home / perseo / Z" -za katero mapa "Z" nima dovoljenja za izvedbo-, bi naredili naslednje:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

pridobitev s tem sporočila o napaki, ki nam sporoča, da nimamo zadostnih dovoljenj za dostop do datoteke: D). Če je dovoljenje za izvajanje imenika deaktivirano, boste lahko videli njegovo vsebino (če imate dovoljenje za branje), vendar ne boste mogli dostopati do nobenega predmeta, ki je v njem, ker je ta imenik del potrebnega pot, da ugotovite, kje so vaši predmeti.

Upravljanje dovoljenj v GNU / Linux

Do zdaj smo videli, kakšna dovoljenja so za nas v GNU / Linux, nato bomo videli, kako dodeliti ali odšteti dovoljenja ali pravice.

Pred zagonom moramo upoštevati, da mu, ko registriramo ali ustvarimo uporabnika v sistemu, samodejno dodelimo privilegije. Ti privilegiji seveda ne bodo popolni, to pomeni, da uporabniki običajno ne bodo imeli enakih dovoljenj in pravic super uporabnika. Ko je uporabnik ustvarjen, sistem privzeto ustvari uporabniške pravice za upravljanje datotek in upravljanje imenikov. Očitno jih lahko spremeni skrbnik, vendar sistem ustvari bolj ali manj veljavne privilegije za večino operacij, ki jih bo vsak uporabnik izvedel v svojem imeniku, svojih datotekah ter imenikih in datotekah drugih uporabnikov. To so na splošno naslednja dovoljenja:

<° Za datoteke: - rw-r-- r--

<° Za imenike: - rwx rwx rwx

Opomba: niso enaka dovoljenja za vse distribucije GNU / Linux.

Ti privilegiji nam omogočajo ustvarjanje, kopiranje in brisanje datotek, ustvarjanje novih imenikov itd. Poglejmo vse to v praksi: D:

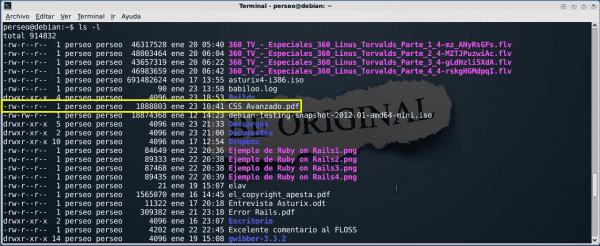

Za primer vzemimo datoteko "Advanced CSS.pdf". Upoštevajte, da je videti tako: -rw-r--r-- ... Napredni CSS.pdf. Oglejmo si jih od blizu.

| tipo | uporabnik | Skupina | Ostali uporabniki (drugi) | Ime datoteke |

| - | rw - | r-- | r-- | Napredni CSS.pdf |

To pomeni, da:

<° Tip: Arhiv

<° Uporabnik lahko: Preberite (oglejte si vsebino) in zapišite (spremenite) datoteko.

<° Skupina, ki ji pripada uporabnik, lahko: Preberite (samo) datoteko.

<° Drugi uporabniki lahko: Preberite (samo) datoteko.

Za tiste radovedneže, ki se trenutno sprašujejo, na kaj se nanašajo druga polja seznama, pridobljena z ls -l, je tukaj odgovor:

Če želite izvedeti več o trdih in mehkih / simbolnih povezavah, je tukaj razlaga in njihove povezave razlike.

No, prijatelji, prišli smo do najbolj zanimivega in težkega dela obravnavane teme ...

Dodelitev dovoljenja

Ukaz chmod ("Spremeni način") omogoča spreminjanje maske, tako da je mogoče izvajati več ali manj operacij nad datotekami ali imeniki, z drugimi besedami, s chmodom lahko odstranite ali odstranite pravice za vsako vrsto uporabnika. Če vrsta uporabnika, ki mu želimo odstraniti, nastaviti ali dodeliti privilegije, ni določena, bo pri izvajanju operacije to vplivalo na vse uporabnike hkrati.

Osnovna stvar, ki si jo morate zapomniti, je, da na teh ravneh damo ali odstranimo dovoljenja:

| Parameter | Raven | opis |

| u | lastnik | lastnik datoteke ali imenika |

| g | Skupina | skupina, ki ji datoteka pripada |

| o | drugi | vsi drugi uporabniki, ki niso lastnik ali skupina |

Vrste dovoljenj:

| Oprostite | Prepoznajte |

| r | Dovoljenje za branje |

| w | Pisanje dovoljenja |

| x | Dovoljenje za izvršbo |

Dajte lastniku dovoljenje za izvajanje:

$ chmod u+x komodo.sh

Odstranite dovoljenje za izvajanje za vse uporabnike:

$ chmod -x komodo.sh

Dajte dovoljenje za branje in pisanje drugim uporabnikom:

$ chmod o+r+w komodo.sh

Skupini, ki ji pripada datoteka, pustite le dovoljenje za branje:

$ chmod g+r-w-x komodo.sh

Dovoljenja v osmiško številski obliki

Obstaja še en način uporabe ukaza chmod, ki je za mnoge uporabnike "bolj udoben", čeprav je a priori nekoliko bolj zapleten za razumevanje.

Kombinacija vrednosti vsake skupine uporabnikov tvori osmiško število, bit "x" je 20, kar je 1, bit bit 21 je 2, r bit je 22, kar je 4, potem imamo:

<° r = 4

<° w = 2

<° x = 1

Kombinacija vklopov ali izklopov bitov v vsaki skupini daje osem možnih kombinacij vrednosti, to je vsota vklopov bitov:

| Oprostite | Oktalna vrednost | opis |

| - - - | 0 | nimaš dovoljenja |

| - - x | 1 | izvrši samo dovoljenje |

| - w - | 2 | samo dovoljenje za pisanje |

| - šx | 3 | pisanje in izvajanje dovoljenj |

| r - - | 4 | samo dovoljenje za branje |

| r - x | 5 | branje in izvajanje dovoljenj |

| rw - | 6 | dovoljenja za branje in pisanje |

| rwx | 7 | vsa dovoljenja nastavite, preberite, zapišite in izvršite |

Ko združite uporabniška, skupinska in druga dovoljenja, dobite trimestno številko, ki sestavlja dovoljenja za datoteko ali imenik. Primeri:

| Oprostite | Valor | opis |

| rw- --- - - | 600 | Lastnik ima dovoljenja za branje in pisanje |

| rwx --x --x | 711 | Lastnik bere, piše in izvaja, skupina in drugi samo izvršujejo |

| rwx rx rx | 755 | Lastnik, skupina in drugi za branje, pisanje in izvrševanje lahko berejo in izvajajo datoteko |

| rwx rwx rwx | 777 | Datoteko lahko prebere, zapiše in izvede vsak |

| r-- --- - - | 400 | Datoteko lahko bere samo lastnik, ne more pa je niti spreminjati niti izvajati in seveda niti skupina niti drugi v njej ne morejo ničesar storiti. |

| rw-r-- --- | 640 | Uporabnik lastnik lahko bere in piše, skupina lahko bere datoteko, drugi pa ne morejo ničesar storiti |

Posebna dovoljenja

Upoštevati je treba še druge vrste dovoljenj. To so bit dovoljenja SUID (Set User ID), bit dovoljenja SGID (Set Group ID) in lepljivi bit (sticky bit).

setuid

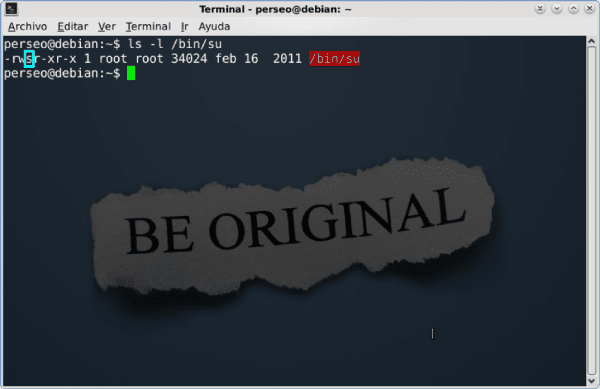

Nastavitveni bit je mogoče dodeliti izvršljivim datotekam in omogoča, da ko uporabnik zažene navedeno datoteko, postopek pridobi dovoljenja lastnika izvedene datoteke. Najbolj jasen primer izvedljive datoteke z bitom setuid je:

$ su

Vidimo, da je bit pri naslednjem zajemanju dodeljen kot "s":

Če bi ta bit dodelili datoteki, bi bilo to:

$ chmod u+s /bin/su

In da ga odstranite:

$ chmod u-s /bin/su

Opomba: Ta bit moramo uporabljati zelo previdno, saj lahko povzroči stopnjevanje pravic v našem sistemu ¬¬.

setgid

Bit setid omogoča pridobitev privilegijev skupine, dodeljene datoteki, in jo je mogoče dodeliti tudi imenikom. To bo zelo koristno, ko mora več uporabnikov iste skupine delati z viri v istem imeniku.

Če želite dodeliti ta bit, naredimo naslednje:

$ chmod g+s /carpeta_compartida

In da ga odstranite:

$ chmod g-s /carpeta_compartida

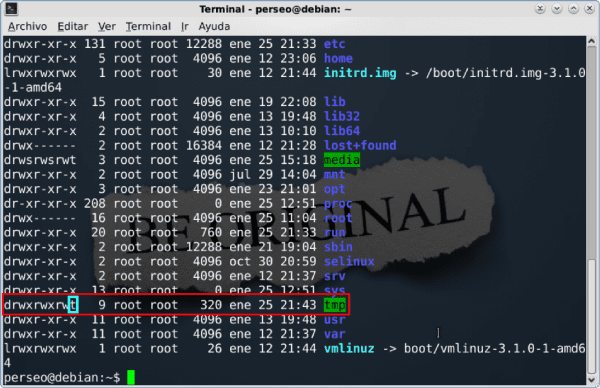

lepljiv

Ta bit je običajno dodeljen v imenikih, do katerih imajo dostop vsi uporabniki, in uporabniku preprečuje brisanje datotek / imenikov drugega uporabnika v tem imeniku, saj imajo vsi dovoljenje za pisanje.

Vidimo, da je bit pri naslednjem zajemanju dodeljen kot "t":

Če želite dodeliti ta bit, naredimo naslednje:

$ chmod o+t /tmp

In da ga odstranite:

$ chmod o-t /tmp

No, prijatelji, zdaj veste, kako bolje zaščititi svoje podatke, s tem upam, da nehate iskati alternative Lock mapa o Zaščita map da jih v GNU / Linux sploh ne potrebujemo XD.

P.S: Ta članek je zahteval sosed prijateljevega bratranca XD, upam, da sem rešil vaše dvome ... 😀

Odličen članek, zelo dobro razložen.

Hvala prijatelj 😀

Odlično Perzej, nisem imel pojma o dovoljenjih v osmiško številski obliki (kar je zelo zanimiva malenkost) ali posebnih dovoljenjih (setuid / setgid / sticky).

Umiral sem od spanca, vendar me je to nekoliko vstalo, že želim prijeti konzolo 😀 +1000

Še dobro, da vam je bilo koristno, Lep pozdrav 😉

Odlično, pojasnila so zelo jasna, najlepša hvala.

setgid

Bit setuid vam omogoča pridobitev privilegijev

v tem delu je majhna napaka.

Hvala za vaše opažanje in komentar, včasih se moji prsti "zapletejo" v XD ...

S spoštovanjem 😉

Sem že popravljen 😀

Zelo dober članek, Perzej. V vsakem primeru bi rad podal nekaj opažanj, da bodo informacije popolnejše:

Bodite previdni pri rekurzivni uporabi dovoljenj (chmod -R), ker lahko na koncu datotek damo preveč dovoljenj. Eden od načinov tega je uporaba ukaza find za razlikovanje med datotekami ali mapami. Na primer:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

Še nekaj: določanje privilegijev v imenikih ali datotekah ni nezmotljiva metoda za zaščito informacij, saj z LiveCD-jem ali trdega diska v drugem računalniku ni težko dostopati do map. Za zaščito občutljivih podatkov je treba uporabiti orodja za šifriranje. Na primer, TrueCrypt je zelo dober in je tudi večplastna.

In končno: samo zato, ker večina uporabnikov v sistemu Windows ne spremeni privilegijev datotečnega sistema, še ne pomeni, da tega ni mogoče storiti. Vsaj datotečni sistem NTFS je mogoče zaščititi toliko kot EXT, vem, ker imam pri svojem delu popolne particije brez dovoljenj za izvajanje ali pisanje itd. To lahko dosežete z zavihkom varnost (ki je običajno skrit). Glavna težava sistema Windows je, da privzeta konfiguracija omogoča vse.

Najlepša hvala za razširitev teme;). Glede:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Popolnoma imaš prav, tudi z Winom se zgodi isto, morda bomo kasneje govorili o različnih orodjih, ki nam pomagajo šifrirati naše podatke.

Lep pozdrav 😀

Hugo prijatelj kako si 😀

Težava s TrueCryptom ... je licenca nekaj "čudnega", ki jo ima, nam lahko poveste več o tem? 🙂

Lep pozdrav kompa

Licenca TrueCrypt bo nekoliko čudna, vendar vsaj različica 3.0 licence (ki je trenutno veljavna) omogoča osebno in komercialno uporabo na neomejenih delovnih postajah, omogoča pa tudi kopiranje, pregled izvorne kode, spreminjanje in distribucijo izpeljanih del ( če je preimenovan), torej, če ni 100% brezplačen, je odkrito rečeno precej blizu.

Stari Perzej s svojimi članki zaradi svoje popolnosti pušča ostalo ekipo slabo.

Tu nihče ni boljši kot nihče, kaj? In veliko manj kot jaz HAHAHAJAJAJAJA

hahahaha, previdno, prijatelj, ne pozabi, da sva v istem čolnu 😀

Hvala za komentar 😉

Dovoljenja je nekaj, česar se učimo iz dneva v dan, ne iz dneva v dan, zato se učimo hehehehe

Odličen članek Perzej.

Namig: na vsak simbol ni treba pisati znaka, dovolj je, da ga označite samo enkrat. Primer:

$ chmod o + r + w komodo.sh

Videti je lahko tako

$ chmod o + rw komodo.sh

enako z

$ chmod g + rwx komodo.sh

lahko je tudi videti

$ chmod g + r-wx komodo.sh

po tej obliki lahko to storite

$ a-rwx, u + rw, g + w + ali example.txt

opomba: a = vse.

Lep pozdrav.

Wow prijatelj, tega nisem vedel, hvala za skupno rabo 😀

Zelo dober članek, vse je zelo dobro razloženo.

Zame je bolj prijetno spreminjati dovoljenja datotek octalno, jasneje. Zdi se mi dovolj, da razumem drugače, ampak to je bilo že zdavnaj hahaha

Pozdravljeni ljudje, perzej; Stran mi je bila zelo všeč. Rad bi lahko sodeloval z njim. Ali je to mogoče? S klikom na moj vzdevek imate reference !! haha.

Ponavadi objavljam občasne publikacije in sem vedno bolj aktivist SL, česar v življenju ne bom zapustil, dokler bom na voljo in imam nekaj prstov. No, mislim, da imajo moj e-poštni naslov. objem in moč s projektom, ki se mi zdi «blogerji združeni!», ACA ES LA TRENDENCIA !! Tako nastaja splet prihodnosti.

Hahahahaha, z veseljem bi se nam pridružili, naj elav ali gaara vidijo vašo prošnjo 😉

Pazite in upam, da se kmalu vidimo tukaj see

Zdaj vam pišem e-poštno sporočilo (na naslov, ki ste ga navedli v komentarju) 🙂

Dvomim. Kako lahko uveljavite dovoljenja za imenike in da ti ne spremenijo njihovih atributov, ne glede na uporabnika, ki jih spreminja, vključno s korenskim.

Lep pozdrav.

Mogoče Ta članek Malo razjasnim ..

Dobro napisan ta članek, hvala za izmenjavo znanja

Kako dobro je bilo koristno, upamo, da se spet vidimo tukaj. Lep pozdrav 😉

Zelo dober članek.

Zelo sem vesel, da vam je bilo koristno, pozdrav 😉

Resnica se ne strinjam s tem, da Linux premika datoteko v mapo Sistem je glavobol. za vse morate zagotoviti dovoljenje in vnesti geslo. v operacijskem sistemu Windows je premikanje datotek enostavno, tudi v isti mapi Windows. celoten postopek za premikanje datoteke v mapo v Linuxu, kadar je v operacijskem sistemu Windows lažje kopirati in prilepiti. Uporabljam oba operacijska sistema. meta 2 majski cimet in okna 13

Zdaj že nekaj let uporabljam Linux in iskreno, teh težav nisem imel že kar nekaj časa.

Datoteke / mape lahko brez težav premikam in trdi disk imam razdeljen na 2. Očitno je, da za dostop do druge particije prvič moram vnesti geslo, vendar nikoli več.

Če imate redko težavo, nam povejte, z veseljem vam bomo pomagali 😉

Pravilni članek, kar zadeva del Linuxa. V komentarjih o upravljanju dovoljenj v sistemu Windows: Sploh ne veste, kako so določena dovoljenja. Nadzor nad njimi z veliko večjo močjo (razen v 16-bitnih različicah, Windows 95, 98, Me in mobile) nad upravljanjem v sistemu pingvinov in vzvišeno razdrobljenostjo ter za zapis, da imam opravka z obema operacijskima nobenih manij proti nobenemu od nas.

Moj nasvet: malo kopajte in ugotovili boste, da zunanji programi sploh niso potrebni. Za vse zelo dobro. 😉

Zelo dober članek. Predmet dovoljenj se je zanimivo naučiti. Enkrat se mi je zgodilo, da nisem mogel dostopati do datoteke po dolgi poti, ker v enem od imenikov nisem imel dovoljenj za izvrševanje. Dobro je tudi vedeti vsaj obstoj posebnih dovoljenj, kot je Sticky bit.

PS: Blog spremljam že nekaj časa, vendar se nisem registriral. Imajo zelo zanimive članke, toda najbolj me je pritegnila pozornost med uporabniki. Poleg tega, da lahko obstajajo razlike, si na splošno vsi skušajo pomagati s prispevanjem svojih izkušenj. To je nekaj izjemnega, za razliko od drugih strani, polnih trolov in plamenov fla

Zelo zanimivo, vendar sem se o dovoljenjih naučil drugače, namesto v oktalni, v binarni obliki, tako da, če je na primer "7" 111, to pomeni, da je imel vsa dovoljenja, zato če daste 777 vsa dovoljenja za vse uporabnike, skupine ...

Pozdrav.

Impresivno, jedrnato, jasno in na temo.

Kako dober članek, čestitke in hvala za vsa pojasnila ... ..

pozdrav 2.

Vau, če se z vašimi vajami veliko naučim, se počutim kot mali kobilica na tem neizmernem področju, ki je Linux, vendar omejujem, kar je nekoč rekel Hugo, v tej vrstici komentarjev, če damo CD v živo in če naše datoteke niso šifrirane V resnici ni ostalo veliko za zaščito, poleg tega mislim, da v operacijskem sistemu Windows ni bilo veliko težav z ustvarjanjem skrbniškega uporabnika in omejenega računa v operacijskem sistemu win ter tako zaščititi podatke vašega skrbniškega računa…. Ampak res, najlepša hvala za ta članek, zahvaljujoč vam sem bolj razgledan v tej zadevi ... 😀

Resnica je, da sem hotel zagnati izvršljiv xD in mi je povedal, da je bilo dovoljenje zavrnjeno pri odpiranju in pisanju x datotek, vendar sem tukaj malo prebral in se nekaj naučil in služil je za prikaz dovoljenj, ki jih je imela ta mapa, v kateri so bile datoteke in izvršljiva zadnja stvar, ki sem se je spomnil, je bila, da sem želela dostopati do mape in ker je bilo ime dolgo, sem jo spremenila in med easy xD, nato sem pogledala dovoljenja in pogledala nekaj, kar je pisalo o adm, šla sem v datoteko I dal lastnosti in izbral nekaj, kar je reklo adm, ne da bi odstranil lastnosti. Vnesite mapo in nato zaženite izvedljivo datoteko in lahko bi se začelo brez težav, zdaj ne vem, kaj sem naredil xD resnica je, ne vem, ker Spremenil sem ime mape, vendar ne vem in hvala, da sem jo lahko zagnal. Ni problema.

Pozdravljeni, imam nekaj vprašanj,

Imam spletni sistem, ki mora zapisati sliko v strežnik linux,

podrobnosti so, da je ne dovoli registrirati, poskusite spremeniti dovoljenja, vendar to ne bi moglo biti,

V tem sem nov, ker bi rad, da me vodite, hvala.

Poglejte, da mi je to pomagalo, najlepša hvala za prispevek.

Osebno mi je pomagala učiti se dokumentacija, ki je bila uresničena v dejavnosti pri mojem delu.

Ustrezne prakse, ki sem jih uporabil, so bile na Debianu. Čestitke in pozdravi.

Odlična vadnica o dovoljenjih v GNU / Linux. Moje izkušnje kot uporabnika Linuxa in kot skrbnika strežnikov, ki temeljijo na distribuciji GNU / Linux, so, da številne tehnične težave, ki se lahko pojavijo, temeljijo na upravljanju dovoljenj za skupine in uporabnike. To je nekaj, kar je treba upoštevati. Čestitam Perzeju za njegov blog in me tudi zanima, da se pridružim silam GNU na tem blogu. Lep pozdrav iz Mehike, tovariši!

Pozdravljeni, najprej vam čestitam za članek in se posvetujem z vami. Imam ta primer: 4 ———- 1 root root 2363, 19. februar 11:08 / etc / shadow, s 4 naprej, kako bi se brala ta dovoljenja.

hvala

Windows: Izberemo mapo, desni gumb, lastnosti> zavihek Varnost, tam lahko dodate ali izbrišete uporabnike ali skupine in vsak doda dovoljenja, ki jih želite (branje, pisanje, popoln nadzor itd.). Ne vem, kaj hudiča misliš

Mimogrede, linux uporabljam vsak dan, uporabljam osnovno, ki temelji na ubuntuju.

Gre dobro

čudovito je najbolje razložen članek

hvala

prijatelj:

Zelo dober prispevek, zelo mi je pomagal.

Hvala.

Kurbin sin, to niti ne deluje.

Koliko vas bo opazilo, da ko sedimo za računalnikom z operacijskim sistemom Windows, je ta del popolnoma laž, kajti od Windows NT, celo pred Windows 98, je težava, da nimate varnosti, popolnoma napačna.

Varnost v sistemu Windows je nekaj, kar je Microsoft z razlogom vzel zelo resno in je danes najbolj razširjen namizni operacijski sistem.

Članek je dobro razložen o dovoljenjih GNU / Linux, vendar ste se, kot vedno dogaja v teh člankih, zamajali, da tisti, ki ga piše, ne uporablja sistema Windows ali pa ga ne zna uporabljati, ker mu ni všeč in dobi le negativno oceno.

Poudariti je treba, da je Windows v svojem datotečnem sistemu zelo varen s karakteristiko ACL (Access Control List), ki jo v sistemu Windows prenaša iz celotnega sistema Windows NT, zaradi česar je datotečni sistem zelo varen. V GNU / Linux so ga tudi implementirali.

Od operacijskega sistema Windows Vista je bila uvedena funkcija UAC (nadzor uporabniškega računa), ki omogoča udobno uporabo sistema Windows, ne da bi bil za njegovo udobno uporabo potreben skrbnik.

Zame je dobra lastnost, ki so jo uvedli, ker je bilo mogoče uporabiti Windows XP kot uporabnik brez skrbniških dovoljenj, doma pa, kdo ga je tako uporabljal? komaj kdo zaradi tega, kako neprijetno je bilo, če ni imel kaj takega kot UAC.

Kaj pa, če mi je postalo jasno, da je tisti, ki je napisal članek, vedel, kaj piše, čeprav ni razložil GNU / Linux ACL.

Pozdravljeni prijatelj, dobre informacije, hotel sem samo vprašati

Ali obstaja način, da to storite, če ste v metasploitu, znotraj stroja žrtve?

Ali je mogoče s temi dovoljenji narediti to datoteko neprimerno, ali je to nemogoče, mislim biti znotraj metasploita?

Najlepša hvala za ta blog, zelo dobre informacije.