|

Šifriranje ali šifriranje datotek, besedil itd. Je orodje, o katerem bi morali vedeti vsi uporabniki Linuxa in ga na žalost redko vedo in uporablja vsak dan. To je še posebej presenetljivo, če upoštevate sloves Linuxa kot "varnega operacijskega sistema"; To je še eno orodje, ki vam ga Linux ponuja na dosegu roke za izboljšanje varnosti. Zakaj ga ne uporabite? Iz nevednosti? No, ta objava zapolnjuje to "vrzel"Najlažji način šifriranja informacij je z uporabo GNU Privacy Guard (GPG). Ta mini navodila opisuje njegovo namestitev in upravljanje v Ubuntuju od glave do pete. Napisala sem ga skoraj dva dni, zato upam, da se vam zdi koristen. |

Kako deluje GPG

GPG uporablja hibridni sistem, ki združuje simetrično in asimetrično šifriranje.

Asimetrično šifriranje vedno deluje z a par ključev. Eden izmed njih boš ti "javni" ključ in drugi vi "zasebni" ključ. Kot že ime pove, lahko javni ključ dobijo tisti, ki jim želite poslati šifrirana sporočila, in če to vidi kdo drug, ni nevarnosti, pravzaprav so običajno objavljeni na javnih strežnikih, da jim olajšajo dostop; Zasebni ključ pa mora biti tajen in ga ni treba deliti z nikomer. Najlepše pri vsem tem je, da, kot bomo videli spodaj, oba ključa ustvari neposredno GPG na podlagi vaših osebnih podatkov. Zadnji korak je, da ta dva ključa "zapečatite" z "geslom". Na koncu je edino geslo, ki si ga boste morali zapomniti, "geslo".

Prehod na čisto, zahvaljujoč asimetrično šifriranje, Če pošiljatelj za šifriranje sporočila uporablja prejemnikov javni ključ, bo šifrirano sporočilo enkrat šifrirano le z zasebnim ključem prejemnika, saj ga edini pozna.. Tako je zaupnost pošiljanja sporočila dosežena: nihče razen prejemnika ga ne more dešifrirati. Če lastnik para ključev za šifriranje sporočila uporabi svoj zasebni ključ, ga lahko vsakdo dešifrira s svojim javnim ključem. V tem primeru se doseže identifikacija in preverjanje pristnosti pošiljatelja., saj je znano, da bi lahko samo on uporabil svoj zasebni ključ (razen če bi ga lahko kdo ukradel).

Zadnji komentar, ki se mi zdi zanimiv, je, da so z namenom izumiti asimetrične šifre popolnoma izognili problemu izmenjave ključev simetričnih šifer. Pri javnih ključih se ni treba, da se pošiljatelj in prejemnik dogovorita o ključu za uporabo. Vse, kar zahteva, je, da pošiljatelj prejme kopijo javnega ključa prejemnika, preden začne tajno komunikacijo. Še več, isti javni ključ lahko uporablja vsak, ki želi komunicirati z njegovim lastnikom.

Kako varen je GPG?

El algoritem uporablja GPG je DSA / ElGamal, ker je "brezplačen" in nanj ne spada "lastniški" patent.

Glede dolžina ključa, je odvisno od zahtev uporabnika. Treba je uravnotežiti varnost in optimizacijo procesov. Večji kot je ključ, manjše je tveganje, da bo sporočilo dešifrirano, če ga prestrežemo, vendar se bo povečal tudi čas, potreben za izračun procesov. Najmanjša velikost, ki jo potrebuje GnuPG, je 768 bitov, čeprav mnogi mislijo, da bi morala biti 2048 (kar je trenutno največ pri GnuPG). Kadar ima varnost večjo prednost kot čas, je možnost izbrati največjo dovoljeno velikost ključa.

Namestitev GPG na Ubuntu

Ubuntu prihaja "iz škatle" z GPG in grafičnim vmesnikom za GPG, imenovanim Seahorse. Za dostop do Seahorsea moramo samo odpreti Applications> Accessories> Passwords and encryption keys.

Pred tem priporočam, da odprete terminal in vtipkate:

sudo aptitude namestitev seahorse-plugins sudo killall nautilus

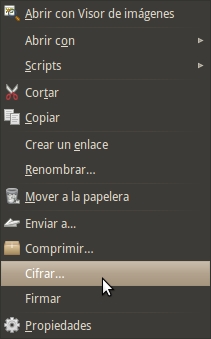

Kaj to počne, nam omogoča integrirati GPG v Nautilus. Od zdaj naprej bomo, če z desno miškino tipko kliknemo datoteko, videli še dve možnosti: "Šifriraj" in "Podpiši". Spodaj bomo videli, kako uporabljati ta nova orodja.

Ustvari ključe

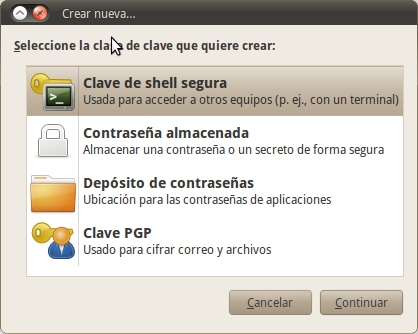

Preden začnemo šifrirati sporočila in datoteke, kot smo videli, je treba najprej ustvariti asimetrične ključe in "geslo". To naredimo tako, da odpremo Aplikacije> Dodatna oprema> Gesla in šifrirni ključi. Ko gremo tam, gremo v Datoteka> Novo> PGP ključ.

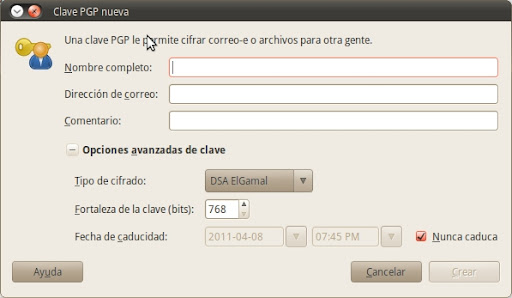

Nato nas bo sistem prosil, da vnesemo našo ime, e-poštni naslov in komentar. Slednje je neobvezno, prva dva pa obvezna. Izbrani e-poštni naslov mora biti veljaven, saj bo uporabljen za podpisovanje uporabniškega identifikatorja. Če je ta naslov kakor koli spremenjen, podpis ne ustreza. Ključi bodo ustvarjeni na podlagi teh podatkov.

V oddelku Napredne možnosti tipko, lahko izberete drugo vrsto šifriranja. Priporočen je "DSA Elgamal 768 bitov", vendar priporočam, da ga spremenite v "DSA Elgamal 2048 bitov", saj se šteje za dovolj varnega in prilagodljivega. Datum poteka je datum, ko ključ ni več uporaben za šifriranje ali podpisovanje. 6 mesecev je primeren čas za to. Po preteku tega obdobja boste morali spremeniti datum poteka veljavnosti ali ustvariti nov ključ ali podključ.

Zadnji korak je vnos gesla. Upoštevajte razliko med anglosaškimi izrazi za besedo "geslo": izraz "geslo»Označuje« geslo », izraz«geslo»Označuje»fraza na poti". Zato mora biti to geslo sestavljeno iz več besed. Da bo geslo učinkovito (varno), morate:

bodi dolg;

združite velike, male in številke;

vsebujejo posebne znake (niso alfanumerične);

težko uganiti. Zato razen imen, pomembnih datumov, telefonskih številk, številk dokumentov ...

Na splošno je treba ustvariti močno geslo priporočljivo je vstaviti velike črke z minusCulami, številkami, drugimi ne-alfanumeričnimi znaki itd.. Pri izbiri besed in besednih zvez se moramo izogibati preveč očitnim besedam ali pomembnim datumom in nikoli ne uporabljati citatov iz znanih knjig ali besednih zvez. Kljub temu moramo zagotoviti, da je geslo, ki ga izberemo, dovolj težko, da ga ni mogoče kršiti z "napadom s silo" ali celo "napadom na slovar", vendar dovolj enostavno, da si ga zapomnimo. Če bi pozabili geslo, bi bil naš ključ popolnoma neuporaben, kriptogrami z njim pa šifrirani in nešibljivi. Glede na to možnost je priporočljivo vedno ustvariti potrdila o preklicu skupaj s ključi.

Ko so vneseni vsi zahtevani podatki, se začne postopek generiranja ključev, ki traja precej časa, odvisno od velikosti tipk in hitrosti računalnika. Med tem postopkom program zbira naključne podatke, ki jih bo uporabil za generiranje ključev. Ko konča, se Seahorse zapre.

Strežniki z javnimi ključi

Objavi moje javne ključe

Strežniki javnih ključev se uporabljajo za natančno distribucijo javnih ključev. Tako je zelo enostavno nekoga poiskati v zbirki podatkov (po imenu ali e-pošti) in poiskati njegove javne ključe za pošiljanje šifriranih sporočil (ki jih lahko dešifrira samo on / ona).

Če želite "naložiti" svoje javne ključe na te strežnike, morate le odpreti Seahorse, izbrati svoj ključ in odpreti Daljinsko> Sinhroniziraj in objavi ključe. Pojavilo se bo opozorilo, da bo to povzročilo objavo izbranih javnih ključev.

Pridobite javne ključe mojih prijateljev

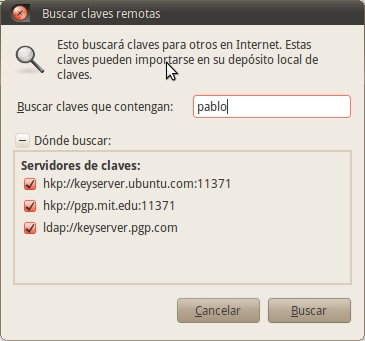

Odprite Seahorse in pojdite v meni Remote> Find remote keys. Vnesite ime ali e-poštni naslov osebe, ki jo iščete. Nato izberite ustrezno tipko. Ko končate, boste videli, da je bil novi ključ dodan na zavihek "Drugi ključi".

(De) Šifriranje datotek in map

Ko je par ključev ustvarjen, je šifriranje in dešifriranje datotek precej preprosto. Samo datoteko morate izbrati, z desno miškino tipko kliknite in izberite "Šifriraj".

V pogovornem oknu izberite ključ, ki ste ga ustvarili prej, in kliknite V redu.

Če ste izbrali mapo za šifriranje, vas bo vprašal, ali želite šifrirati vsako datoteko v mapi posebej ali želite, da se ustvari datoteka ZIP, ki bo kasneje šifrirana. Druga možnost je v večini primerov najboljša.

Če šifrirate datoteko, po končanem šifriranju ustvarite datoteko z istim imenom, vendar s pripono .pgp. Ko je postopek končan, lahko izbrišete staro datoteko. Če ste šifrirali mapo, morate najti dve novi datoteki: šifrirano različico s pripono .pgp in datoteko .zip z izvirno različico mape. Po šifriranju lahko zbrišete ZIP in izvirno mapo.

Iz varnostnih razlogov je treba šifrirane različice datotek trajno izbrisati, namesto da bi jih preprosto poslali v koš. Najprej poskusite dešifrirati šifrirano datoteko in se prepričajte, da je vse v redu.

Če želite to narediti, morate dvakrat klikniti datoteko .pgp in vnesti geslo, ko vas bo zahtevala. Nato se bo znova prikazala izvirna datoteka. Če gre za mapo, se prikaže datoteka .zip in nato morate izvleči njeno vsebino.

Dešifriranje datotek v drugem računalniku

To ni sistem, namenjen ustvarjanju prenosnih šifriranih datotek (kot TrueCrypt). Če želite dešifrirati svoje datoteke v drugem računalniku, svoj ključ morate izvoziti in nato uvoziti v drugem računalniku. To predstavlja varnostno tveganje. Včasih pa bo morda treba opraviti to nalogo (če imate na primer osebni računalnik in prenosni računalnik in želite imeti en par ključev GPG in ne enega za vsak računalnik, kot da bi bili različni "identiteti"). V tem primeru je treba slediti korakom:

V računalniku, v katerem ste ustvarili ključe, zaženite Seahorse (Applications> Accessories> Passwords and Encryption Keys) in z desno miškino tipko kliknite svoj osebni ključ in izberite »Properties«.

V pogovornem oknu, ki se odpre, kliknite zavihek "Podrobnosti" in nato gumb "Izvozi" poleg možnosti "Izvozi celoten ključ". Datoteko shranite na namizje. Ugotovili boste, da je bila ustvarjena nova datoteka s pripono .asc. So vaši ključi v navadnem besedilu.

Datoteko .asc kopirajte na ključek USB in od tam v drugi računalnik. Zdaj v tem računalniku zaženite Seahorse in kliknite gumb "Uvozi". Pomaknite se do mesta, kjer ste shranili datoteko .asc, in kliknite »Odpri«. S tem boste uvozili ključ. Zaprite Seahorse in dvakrat kliknite katero koli datoteko, šifrirano s ključem, da jo dešifrirate. Prosil vas bo za geslo, zato ga zapišite. Po tem bo izvirna datoteka shranjena v isti mapi, kjer je datoteka .pgp.

Na koncu ne pozabite, da morata biti čas in datum računalnikov, v katerih ustvarjate / uvažate / izvažate ključe, pravilna. Iz različnih tehničnih razlogov Seahorse in ukaz gpg ne moreta uvoziti ključa, če sta čas in datum v računalniku manjša od datuma, ko je bil ustvarjen. To seveda pomeni, da če ima računalnik, v katerem ste ustvarili ključ, napačen datum, vam lahko ustvari kar nekaj težav pri ustvarjanju in uporabi ključa.

Šifriranje besedila

Za šifriranje izbranega besedila obstaja vtičnik Gedit. Če jo želite omogočiti, pojdite na Uredi> Nastavitve> Vtičniki. Izbral sem "Šifriranje besedila". Ko je vtičnik omogočen, bodo omogočene možnosti v meniju Uredi> Šifriranje / Dešifriranje / Prijava.

GPG in Firefox

Obstaja vtičnik za Firefox (FireGPG), ki ponuja integriran grafični vmesnik za uporabo GPG operacij (vključno z (de) šifriranjem, podpisom in preverjanjem podpisa) na katerem koli besedilu na spletni strani.

FireGPG omogoča tudi delo s spletnimi sporočili (Gmail itd.), Čeprav je bil takrat, ko sem ga preizkusil, integracija z Gmailom "pokvarjena". Če si želite ogledati celoten seznam spletnih strani, s katerimi FireGPG deluje: http://getfiregpg.org/s/webmails

Prenesite FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Nekoliko pospešim postopek šifriranja ...

Če želite (de) šifrirati podatke, ki vedno uporabljajo isto "identiteto", priporočam, da odprete Sistem> Nastavitve> Šifriranje in shrambe ključev. Nato sem odprl zavihek "Šifriranje" in tam, kjer piše "Privzeti ključ" izberite ključ, s katerim boste vedno (de) šifrirali podatke. Če ste radovedni, priporočam, da si ogledate tudi zavihek "Geslo za PGP", da nastavite svoj GPG na maksimum.

Podpiši in preveri

Velikokrat ne želite poslati šifriranega e-poštnega sporočila, vendar želite, da je prejemnik prepričan, da sem ga poslal jaz. Za to se uporabljajo digitalni podpisi. Vse, kar morate storiti, je preveriti e-pošto z GPG in pošiljateljevim javnim ključem.

Kot smo videli, se za šifriranje e-pošte uporablja par ključev. Eden od njih je tajni, drugi pa javni. V primeru digitalnega podpisa Vsi, ki prejmejo e-poštno sporočilo, ki sem ga podpisal, bodo lahko z mojim javnim ključem preverili, ali sem to e-poštno sporočilo napisal jaz in da na poti ni bilo zlonamerno spremenjeno, saj sem ga podpisal z zasebnim ključem.

Iz tega razloga je ena največjih težav šifriranja ravno v tem, da mora biti izdajatelj zelo prepričan, da ključ ali, v primeru digitalnega podpisa, res pripada osebi, ki trdi, da je lastnik podpisa . Navsezadnje lahko trdim, da sem "Monica Lewinsky", in svoje ime vpišem v svoj digitalni podpis. Da bi rešili to težavo, je podpisovanje javnih ključev. Torej, ko nekdo podpiše moj javni ključ, potrdi, da ta ključ pripada meni. Z drugimi besedami, jamčijo, da je ta ključ moj. Vzajemni podpis ključev po Robertu De Niru tvori "mrežo zaupanja" ali "mrežo zaupanja". Za več informacij o tej temi priporočam, da obiščete http://www.rubin.ch/pgp/weboftrust.

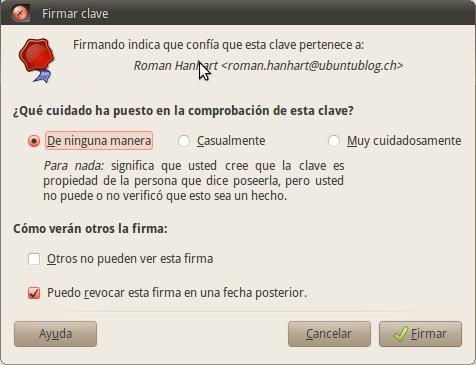

Če želite podpisati ključ v shrambi ključev:

1) Na zavihkih Zaupanja vredne tipke ali Drugi zbrani ključi izberite ključ, ki ga želite podpisati,

2) V orodni vrstici izberite Podpiši ali Datoteka> Podpiši,

3) Izberite, kako temeljito ste preverili ključ,

4) Navedite, ali naj bo podpis lokalni za vaš depozit ključa in ali je vaš podpis mogoče preklicati,

5) Kliknite Sign.

GPG in Thunderbird

Obstaja vtičnik za Thunderbird in Seamonkey Enigmail ki vam omogoča pisanje in prejemanje podpisanih in / ali šifriranih sporočil z uporabo GPG.

Ko prvič zaženete ta vtičnik, se prikaže vrsta obrazcev, ki jih morate izpolniti. Vključuje tudi vodnike, ki pojasnjujejo, kako uporabljati GPG.

Za več informacij o GPG priporočam branje:

- GNUPG Mini Like: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Pomoč, ki jo v Ubuntuju dobite v priročniku za gesla in šifrirne ključe. Odprite Seahorse> Pomoč> Kazalo.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Pisanje mi omogoča, da vodim svoje misli, planetarne in digitalne standarde erudicije

delite svoje ideje med seboj v razmerah spletnega dnevnika v učilnici

bloganje z gospo Lanphear. darilne vrečke so Komponenta

del vseh priznava, da ni način, kako se spoprijeti s prehodom na nekaj novega.

Obiščite tudi mojo stran: Klikni tukaj

Dober Pablo! Ne vem, ali je to moj brskalnik, toda besedilo te vadnice je odrezano, to pomeni, da pogrešam konec vsake vrstice. Hvala za pomoč!

Vaša vadnica je zelo lepa !! Dobro, iskal sem pomoč! Tako dobro!!

pD: Tisti, ki dvomijo, dobro berejo kreteni! da dobre vibracije !!

DALE CHIDO MAN !!! ZELO DOBER TUTO, KI ONDAAAAA

Chee !! yenoo moj cheleee b0las !! papahuevoo !! Kakšen ric000 frut000 papitoo !! konxa l0ra pendej00s !!

V Firefoxu je videti dobro ...

dober članek! zelo zanimivo. nocoj sem ga prebral z več časa

Hvaležen prijatelj .. Lep pozdrav iz Venezuele.

Spoštovani,

Zelo sem hvaležen za vaše odlično delo in tudi za izmenjavo postopkov za izdelavo te vadnice.

Lep pozdrav,

D.

Buenos Aires.

Vau! Zelo dobra vadnica!

Dvomim samo en ... Ali ko izvozim svoj ključ v datoteko .asc, ali izvozi tako javne kot zasebne ključe? Strah me je, da bi izgubil zasebnega, ker je javni že na spletu, a zasebni je nekje v sistemu, za katerega ne vem; Želim jo kopirati in imeti dva ključa na skrivnem USB-ju. Prav tako bi rad imel to "sinhronizacijo" identitet med dvema računalnikoma.

Če mi boste tako prijazno razjasnili dvom ali izjavili, kje je moj zasebni ključ (že sem pogledal v ~ / .gnupg, vendar ne vem, kaj je), vam bom zelo hvaležen 🙂 poiščite v mojem profilu Disqus.

Lep pozdrav!

HaD!

Mislim, da sem ga že obesil; Preizkusil bom kasneje ...

Torej, zdaj moramo vedeti, kako rešiti svoj zasebni in javni ključ s terminalom, ker mislim, da sem zdaj oba poslal na strežnik v Launchpad !! D: (Pravim, ker sem mu poslal besedilo, ki mi ga daje za "izvoz" mojega ključa - kar sta očitno dva ključa-)

Hvala za vaš odgovor!

HaD!

Hi

GnuPG uporablja algoritme brez patenta, vendar bi rad vedel, ali SMIME uporablja algoritme, ki niso brezplačna programska oprema.

hvala

Poglej, kolikor razumem, je s / mime "odprti standard" in GNUPG (od različice 2) ima podporo za s / mime. Skratka, mislim, da če so ga ljudje v GNUPG vključili, je to zato, ker so njihovi algoritmi brezplačni in standard odprt, zato ga lahko uporabljate brez težav.

Resnica je, da ne vem. Kakorkoli, se vam ne zdi čas, da posodobite? S spoštovanjem! Paul.

Dne 06 ob 12:2012 je »Disqus« zapisal:

… Še vedno ima podporo (LTS)… 😉… vseeno hvala.

pozdrav 2.

Ali veste, če je 10.04 napaka morskega konjička? ... V drugi različici je popoln, v 10.04 pa pri ustvarjanju ključa povzroči napako.

KOD VODNICE! Tu je moja zadnja praksa Hardware Fundamentals xD

Hvala Piter! Vesel sem, da je bilo koristno za vas. To je bila ideja ... 🙂

Objem! Paul.

Ni mi všeč sploh je gnusno !!!!!!!!!!!!!!!!!!!

Uporabljajo lahko tudi storitev FNIB, šifrirano pošto z uporabo Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

zdravo

zelo dobra objava

ampak dvomim ...

Trenutno sem bil na maivelope, vendar mi povzročajo težave

Ne morem dešifrirati e-pošte, ki so mi jo poslali s pomočjo PGP

Izkazalo se je, da imam stika, ki mi je poslal sporočilo s pomočjo PGP, vendar ga ne morem dešifrirati, dobim to: Napaka! Za to sporočilo ni bil najden noben zasebni ključ. Zahtevane identitete zasebnih ključev: 187C3E990A964C30 ali BDA0CFE6BF5E5C1C Poskušal sem že poslati sporočilo z zasebnim ključem in kljub temu razumem ... kaj delam narobe?

in prešel sem na prenosni PGP, vendar ne vem, kaj je geslo ...

Ne spomnim se, da me je v maivelope vprašal, ali pa sem nekaj naredil, da se je pojavilo ...

Odlična vadnica!

Kdor reče, da je gnusno, ne ve, kaj se dogaja

Hej.

Ne morem doseči, da se prikaže po kliku datoteke ali mape za šifriranje spustnega menija (s klikom na desni gumb), tako da je videti šifrirano, vendar se ne. Zgodi se mi tako na lubuntu 16.04 kot na xubuntu 16.04

Živjo, ne morem uporabiti prve kode "sudo aptitude install seahorse-plugins" mi pravi: "sudo: aptitude: ukaza ni mogoče najti".

Pozdravljeni, v Ubuntu 19.10 me prvi ukaz ne sprejme, pove mi, da ta paket ni na voljo, ampak da je napoten na drug paket. Prav tako piše, da paket seahorse-plugins manjka, je zastarel ali je na voljo iz drugega vira.

pozdrav