Pred dnevi sem delal na vzdrževanju nekaterih navideznih strojev (VM, Navidezni stroj) in zgodilo se mi je, da se nisem spomnil geslo de Root niti od katerega koli drugega uporabnika. Oh! Ubogi jaz, kakšen nered sem dobil! !Kaj sem naredil!? Kdaj sem spremenil geslo, ki se ga ne spomnim? Potem je sledilo nekaj misli, ki jih ne morem reproducirati, vendar si lahko predstavljate ...

Z iskanjem po blogu sem našel staro objavo svojega prijatelja živahno za Spremenite root geslo v Debian / LMDE. Na žalost mi ni uspelo, zato je tu še ena metoda.

No, dejstvo je, da se ni spomnil gesla in tudi tistega, ki ga je shranil v KeePassX ni uspelo nobenemu uporabniku. Torej, ko sem se odrekel preizkusu tisoč in ene tipke, ki so mi šle na misel, sem se preprosto odločil ponastaviti geslo de Root iz GRUB za mojega dragega Debian.

Urejanje možnosti GRUB

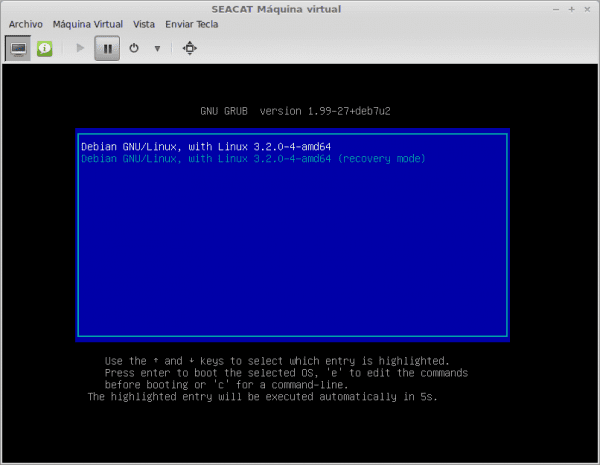

Postopek je razmeroma preprost in vse, kar potrebujemo, je, da ga imamo GRUB nameščen (da ne omenjam, da moramo imeti dostop, da vidimo zagonski stroj, kajne?). V mojem primeru sem se povezal z vodja virt (Imam VM-je s KVM-jem) in ponovno zagnal stroj, vendar to deluje tudi za pravi stroj.

Ko je GRUB Za začetek moramo urediti zagonske možnosti s pritiskom na tipko e.

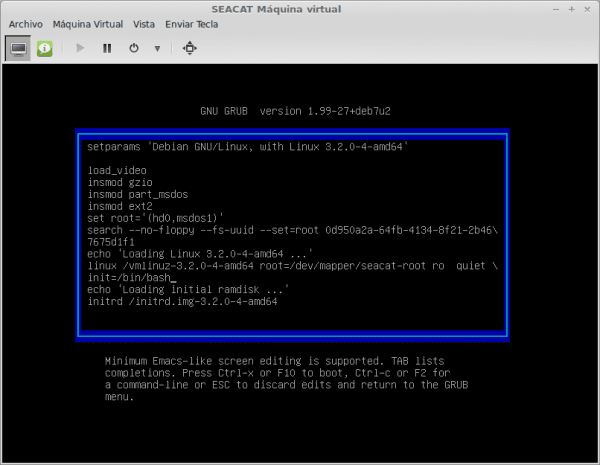

Zdaj moramo urediti možnosti, s katerimi se sistem zažene. Premaknemo se na vrstico, ki naloži jedro operacijskega sistema. Črta se začne linux:

echo 'Nalaganje Linuxa 3.2.0-4-amd64 ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro tiho

In dodamo:

init=/bin/bash

Po besedi tiho. Vrstica naj bo:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Ko je to urejeno, moramo samo zagnati stroj. Kot piše na sliki, s Ctrl+x o F10 sistem zaženemo s temi možnostmi.

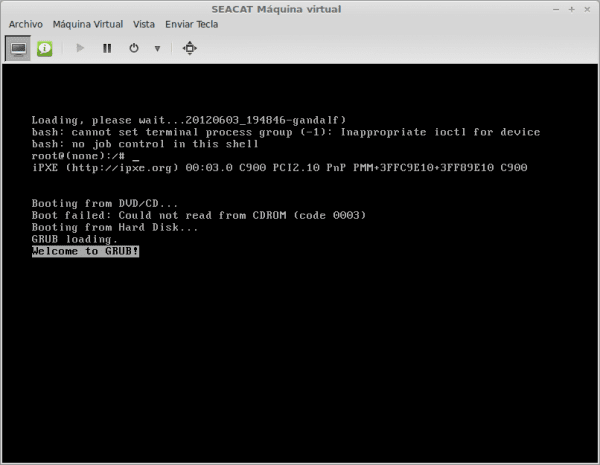

To bo vrnilo lupino in datoteko lahko uredimo / etc / senca.

Odstranjevanje root gesla

V četrti vrstici slike se poziv prikaže na naslednji način:

root@(none):/#

Prva stvar, ki jo moramo storiti, je, da se vrnemo nazaj datotečni sistem tako da ima dovoljenja za pisanje. Za to izvedemo:

root@(none):/# mount -o remount rw /

Zdaj da, lahko nadaljujemo z urejanjem z nano datoteko / etc / senca.

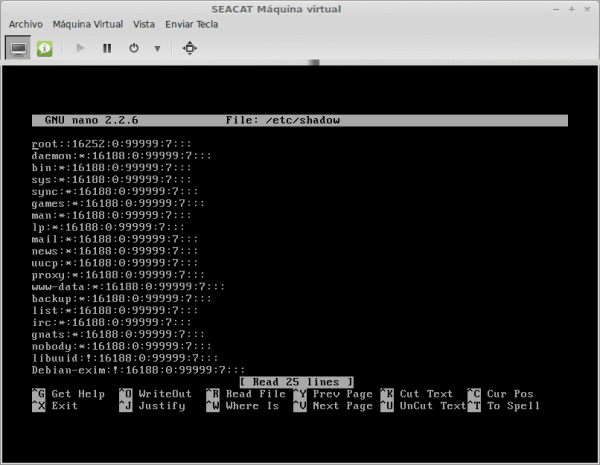

Datoteka / etc / senca v prvi vrstici imate podatke o koren. Za vsako vrstico imamo nabor polj, ki sta ločeni z dvema točkama (:).

Prvo polje ustreza uporabniškemu imenu, drugo polje je zgoščena vrednost, ki ustreza geslo. Kar moramo storiti, je izbrisati vse znake, tako da je brez geslo de koren. Kot je razvidno iz slike:

Datoteko shranimo z Ctrl+o in smo odšli nano z Ctrl+x. Zdaj moramo samo še enkrat zagnati stroj. Ko sistem zahteva, da se prijavimo, lahko vstopimo kot koren ne da bi morali vnesti nobenega geslo.

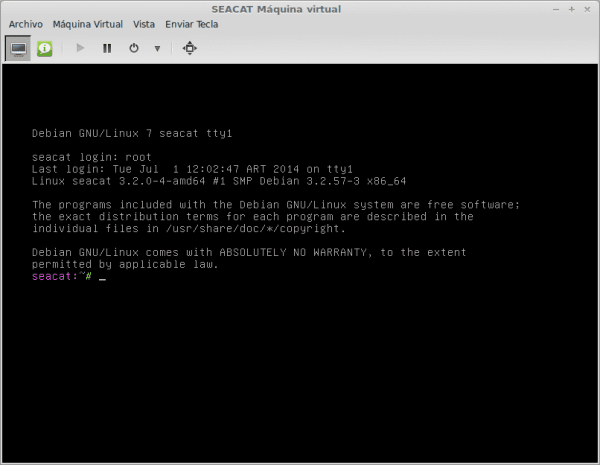

Ko se sistem zažene, vnesemo kot koren in zdaj lahko tečemo passwd in postavili smo novega geslo de koren:

# passwd

Upam, da je služil!

To je eden tistih predmetov, ki jih morate imeti pri roki, ko pride do katastrofe. To se prej ali slej zgodi!

Rešil sem ga na zelo podoben način, vendar brez dotikanja senc. V svojem blogu vam povem, kako mi je uspelo.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

POZDRAV LITOS, MEGAFAN SAM IZ TVEGA BLOGA !!!!

Zelo dober tuto. Všeč mi je bilo, kako ste se lotili ponastavitve korenskega gesla.

TO JE Grozljiva varnostna kršitev !!! ... .če deluje.

Kako se temu izogniti? Imate kakšno idejo?

Ne gre za varnostno okvaro, temveč za obnovitev sistema pred resnimi težavami, kot je pozaba skrbniškega gesla.

Iz tega razloga imajo CPD-ji omejen dostop, da preprečite, da bi se zmešali. Če pa predvidevate, da to ni dovolj ali dostopa ni mogoče omejiti, morate zaščititi grub

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Sprostite se, v življenju nič ni gotovo! Vsega se morate zavedati, biti posodobljeni, spremljati! 🙂

Strinjam se s partnerjem, to vsakomur omogoča dostop do našega računalnika, resno, kajne?

Varnostna napaka? Kot da ste rekli, da je ta možnost ponastavitev gesla vaš e-poštni naslov je bil nevaren.

po klasični particiji in šifriranje nekaterih particij / map z osebnimi podatki, ločevanje / root / home / usr / var / boot in toliko točk vpenjanja, da so zdaj na eni particiji.

Lep pozdrav kolegi, zelo dober blog in zelo dober vodnik, želel sem pojasniti, da ta korak root @ (noben): / # mount -o remount rw / ni potreben v sistemih, ki temeljijo na debianu in mnogih sistemih, ki temeljijo na Red Hat, in le nekaj Ta korak potrebujejo distributerji, ki temeljijo na Gentooju, preprosto zaženite passwd po izvedbi opisanih korakov za vstop v sistem brez korenskega gesla

Zelo dobra vadnica, kot pravijo zgoraj, v primeru nesreče reši, vendar se temu z dobrim nadzorom sprememb skoraj vedno izognemo.

Hvala za deljenje.

Lep pozdrav.

med priljubljene ali zaznamke = D

Torej v bistvu, če nekdo želi dostopati do mojega računalnika, ga mora le znova zagnati, dostopati do grub, fiddle in voila.

Da, razen če Gruba zaščitite z geslom, kar lahko storite varno.

Ne bojte se, če ima slabi fizični dostop do računalnika in nekaj ve, je neizogibno, da bo dosegel svoje cilje.

Ta metoda grub omogoča nekoliko lažje izvajanje tistega, kar lahko vedno chroot iz CD-jev / DVD-jev v živo.

Če pa uporabnik, ki je lastnik računalnika, spremeni korensko geslo, bo spoznal, zakaj ne bo mogel več vstopiti.

Zafrkano bi bilo, da bi nekdo chrootiral iz live-cd / dvd-ja in naredil kopijo datoteke / etc / shadow na pendriveu, da bi se zabaval z john-the-rupperjem na svojem računalniku, to bi bilo zajebano, ker ne bi vedeli, če bi vaše root in uporabniško geslo je bilo zlomljeno.

Compa hvala lepa, zelo mi je pomagalo

Pozdravljeni, glede na to, kar lahko cenim, mislite, da mora biti vsak, ki prebere vadnico, strokovnjak, ki je vsaj napreden v ravnanju z Linuxom, kaj pa če ni !!!!! Torej se sprašujem, kaj je ta nano in kako ga odprem, s kakšnim ukazom in kam ga postavim? Datoteka / etc / shadow, kje je ta datoteka in kako pridem do te mape, da lahko naredim, kar piše v tej vadnici. "EYE" Vadnice ne kritiziram, ravno nasprotno, zelo dobra je, odlična, vendar morate pomisliti tudi na tiste, ki ne vedo (med drugim tudi sam) veliko o ravnanju z ukazi v Linuxu. Pojasnjujem, domneval sem, da bo pisanje nano odprlo urejevalnik, toda potem nisem vedel, kako priti do / etc / shadow, ko sem bil v nano. In oprostite ostalim uporabnikom, vendar nismo vsi strokovnjaki, mnogi smo le navdušeni učenci…. več podrobnosti ... hvala ...

super danes se mi je zgodilo nekaj podobnega in vedel sem, da se skozi grub to naredi in verjemite mi, večkrat sem to storil, vendar veliko bolj zapleteno

V tej vadnici je zelo preprosto razložen, po možnosti jo bom uporabil ta teden

hvala za vaš prispevek tisoč čestitk

BUE - NÍ - DA - MO.

Rešil me je pred preoblikovanjem Debiana.

To velja tudi za Debian 8, s čimer sem ga preizkusil.

Muchísimas gracias.

Zame ni šlo, še vedno imam isti problem, ne vem, če moram videti dejstvo, da namestim debian v grafičnem načinu v virtualbox, bi rad, da mi pomagate: /,

Super! Opombo sem formatiral z debian 8 in zadela me je, ko sem pozabil prepustnico. Strinjam se, da ne gre za "neuspeh", vsekakor pa mislim, da so varnostni sistemi, ki jih predlagajo, zelo močni. Kar zadeva uporabnika, ki dvomi, bi namesto da bi rekel "mislite, da smo vsi strokovnjaki", lahko dvome preprosto postavil brez predsodkov ;-D.

Najlepša hvala za delitev!

ps: Moral sem izvesti korak priklopa, uredil sem prepustnico iz mojega psička linuxa, hehe, vendar sem vseeno moral vnesti možnosti grub, da uporabim passwd (nikakor!)

Pozdravljeni, najprej najlepša hvala za prispevek, ravno tisto, kar sem potreboval za ponovno namestitev Debiana 8, vendar imam resnejšo težavo in da ko opravim celoten postopek in začnem v bash načinu, OS ne deluje tipkovnica ... niti je ne zazna, niti lučke tipkovnice ne delujejo ali kaj podobnega, zato ne morem ničesar spremeniti iz bash root načina.

PS: kaj se mi splača, sem imel podoben problem, ko sem namestil debian, naložil nalagalnik grub v drugo neodvisno particijo in debian v drugo particijo, to sem že izkusil z drugimi sistemi in mi je v tem primeru vedno uspelo z debianom ne in esque, ko se je debian začel nameščati v grafični vmesnik, niti tipkovnica niti miška ni delovala, ravno ko morate za začetek seje vstaviti geslo.

V naprej HVALA ZA POMAGANJE DRUGIM, POZDRAV.

Najlepša hvala za prispevek. Hitra in učinkovita rešitev 😉

Hvala vam! Rešili ste me! ; D

pozdravljeni vsi, rabim pomoč. Celoten postopek sem opravil tja, kamor sem moral napisati r mount -o remount rw /, a ena od stvari je šla narobe, nato pa sem poskusil, vendar gre le toliko, kolikor pišem init = / bin / bash Dajem mu ctrl + x in od tam izide nekaj črk, ki hitro minejo, vendar ne doseže zaslona r mount -o remount rw / kaj moram narediti?

Najlepša hvala za to vadnico, zelo koristna mi je bila, v debianu 9 mi ni dovolil vstopa kot root uporabnik in s tem je bila rešena, še enkrat hvala.

Odlično Tuto zelo dobro ste kapo!

Hej.

Poskusil sem uporabiti to metodo, vendar mi ni uspela.

Težava je v tem, da čeprav lahko datoteko "shadow" uredimo, je ne moremo shraniti. Če ga uredite brez privilegijev, se odpre v načinu samo za branje.

Lep pozdrav.

[quote] Prva stvar, ki jo moramo storiti, je ponovno namestitev datotečnega sistema, tako da ima dovoljenja za pisanje. Za to izvedemo:

root @ (none): / # mount -o remount rw / [quote]

Mislim, da se moraš zato vrniti nazaj.

Mislim, da se spominjam, da je za W obstajal tudi način dostopa do uporabnikov in spreminjanja ali odstranjevanja gesla prek livecd.

Korak zapustite, kot je primerno. Rešil si me velike težave. Preveril sem druge bloge in ta rešitev je bila najbolj popolna in najbolje razložena.