Skupina raziskovalcev z različnih univerz Američani, Izraelci in Avstralci je razvil tri napade na spletne brskalnike, ki omogočajo pridobivanje informacij o vsebini predpomnilnika procesorja. Metoda deluje v brskalnikih brez JavaScript in druga dva obideta obstoječe metode zaščite pred napadi prek tujih kanalov, vključno s tistimi, ki se uporabljajo v brskalniku Tor in DeterFox.

Za analizo vsebine predpomnilnika v vsi napadi uporabljajo metodo "Prime + Probe"To vključuje napolnitev predpomnilnika z naborom referenčnih vrednosti in določanje sprememb z merjenjem časa dostopa jim napolnijo. Da bi obšli varnostne mehanizme, ki so prisotni v brskalnikih in preprečujejo natančno merjenje časa, je v dveh različicah pozvan nadzorovani napadalni strežnik DNS ali WebSocket, ki vodi evidenco časa prejema zahtev. V eni izvedbi se kot referenčni čas uporablja fiksni odzivni čas DNS.

Meritve, opravljene z zunanjimi strežniki DNS ali WebSocket, so zaradi uporabe klasifikacijskega sistema, ki temelji na strojnem učenju, zadostovale za napoved vrednosti z natančnostjo 98% v najbolj optimalnem scenariju (v povprečju 80-90%). Metode napadov so bile preizkušene na različnih strojnih platformah (Intel, AMD Ryzen, Apple M1, Samsung Exynos) in so se izkazale za vsestransko uporabne.

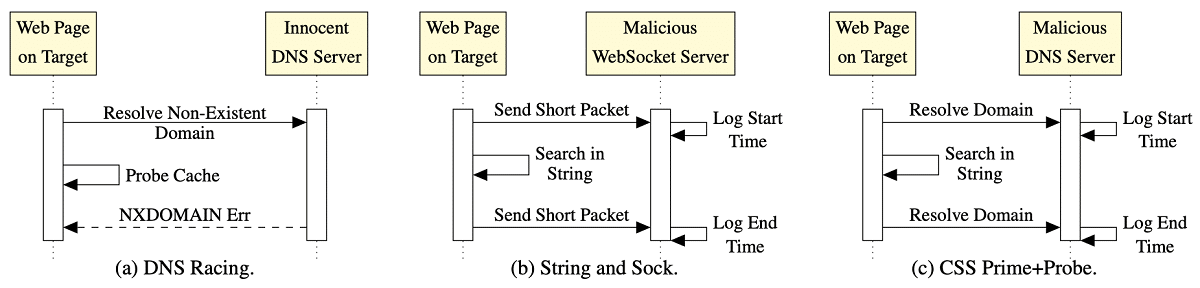

Prva različica napada DNS Racing uporablja klasično izvedbo metode Prime + Probe z uporabo nizov JavaScript. Razlike se nanašajo na uporabo zunanjega časovnika na osnovi DNS in upravljalnika napak, ki se sproži, ko poskuša naložiti sliko iz neobstoječe domene. Zunanji časovnik omogoča napade Prime + Probe v brskalnikih, ki omejujejo ali popolnoma onemogočajo dostop do časovnika JavaScript.

Za strežnik DNS, ki gostuje v istem omrežju Ethernet, je natančnost časovnika približno 2 ms, kar je dovolj za izvedbo napada stranskih kanalov (za primerjavo: natančnost standardnega časovnika JavaScript v brskalniku Tor ima zmanjšana na 100 ms). Za napad ni potreben nadzor nad strežnikom DNS, ker je čas izvedbe operacije izbran tako, da odzivni čas DNS služi kot signal za zgodnje dokončanje preverjanja (odvisno od tega, ali je bil upravljavec napak sprožen prej ali pozneje). , zaključeno je, da je postopek preverjanja s predpomnilnikom končan) ...

Drugi napad "String and Sock" je zasnovan tako, da zaobide varnostne tehnike ki omejujejo uporabo nizkih nizov JavaScript. Namesto nizov String and Sock uporablja operacije na zelo velikih nizih, katerih velikost je izbrana tako, da spremenljivka zajema celoten predpomnilnik LLC (predpomnilnik najvišje ravni).

Nato s pomočjo funkcije indexOf () v nizu poiščemo majhen podniz, ki v prvotnem nizu na začetku ni, to pomeni, da iskalna operacija povzroči ponovitev celotnega niza. Ker velikost vrstice ustreza velikosti predpomnilnika LLC, optično branje omogoča izvajanje preverjanja predpomnilnika brez manipuliranja nizov. Za merjenje zamud je namesto DNS to pritožba na napadalni strežnik WebSocket, ki ga nadzira napadalec: pred začetkom in po koncu iskalne operacije se zahteve pošljejo v verigi,

Tretja različica napada "CSS PP0" prek HTML in CSS in lahko deluje v brskalnikih z onemogočenim JavaScriptom. Ta metoda je videti kot "String and Sock", vendar ni vezana na JavaScript. Napad generira nabor izbirnikov CSS, ki iščejo po maski. Odlična izvirna vrstica, ki zapolni predpomnilnik se nastavi z ustvarjanjem oznake div z zelo velikim imenom razreda inn v kateri je nabor drugih div-jev z lastnimi identifikatorji.

Vsak od ti ugnezdeni divji so oblikovani z izbirnikom, ki išče podniz. Pri upodabljanju strani brskalnik najprej poskuša obdelati notranji div, kar povzroči iskanje v velikem nizu. Iskanje poteka z očitno manjkajočo masko in vodi do ponovitve celotnega niza, nakar se sproži pogoj "ne" in poskuša se naložiti slika v ozadju.