Učenje SSH: Dobre prakse v strežniku SSH

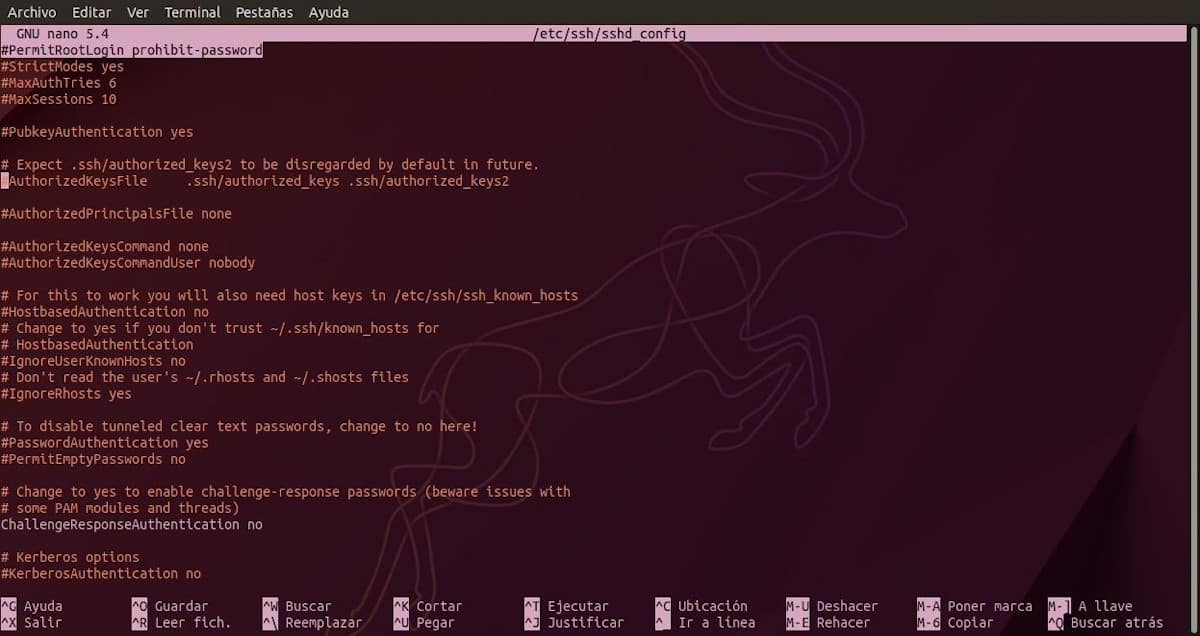

V tej sedanjosti, šesta in zadnja objava, iz naše serije objav naprej Učenje SSH na praktičen način bomo obravnavali konfiguracijo in uporabo možnosti, določene v Konfiguracijska datoteka OpenSSH ki se obravnavajo na strani ssh-strežnik, torej datoteka "Konfiguracija SSHD" (sshd_config). O katerih smo govorili v prejšnjem delu.

Tako, da lahko na kratek, preprost in neposreden način spoznamo nekatere od najboljše dobre prakse (priporočila in nasveti) kdaj nastavite strežnik SSHtako doma kot v pisarni.

Učenje SSH: Možnosti in parametri konfiguracijske datoteke SSHD

In preden začnemo današnjo temo, o najboljših »dobre prakse za uporabo v konfiguracijah strežnika SSH«, bomo pustili nekaj povezav do sorodnih publikacij za poznejše branje:

Dobre prakse v strežniku SSH

Katere dobre prakse veljajo pri konfiguriranju strežnika SSH?

Nato in na podlagi možnosti in parametrov del Konfiguracijska datoteka SSHD (sshd_config), že videli v prejšnji objavi, bi bilo to nekaj najboljše dobre prakse opraviti glede konfiguracije omenjene datoteke, do zavarovati naše najboljše oddaljene povezave, dohodne in odhodne, na danem strežniku SSH:

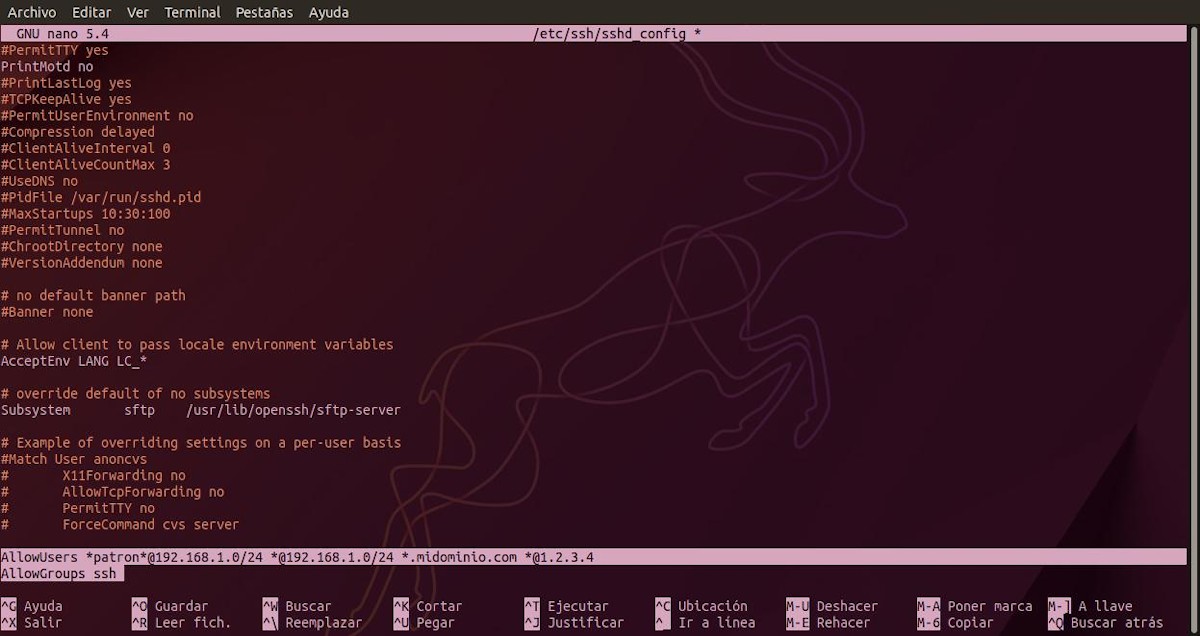

Določite uporabnike, ki se lahko prijavijo v SSH z možnostjo Dovoli uporabnikom

Ker ta možnost ali parameter običajno ni privzeto vključen v omenjeno datoteko, ga je mogoče vstaviti na njen konec. Uporaba a seznam vzorcev uporabniških imen, ločeni s presledki. Tako da, če je določeno, prijavo, potem bo samo isto dovoljeno za ujemanje uporabniškega imena in imena gostitelja, ki ustreza enemu od konfiguriranih vzorcev.

Na primer, kot je prikazano spodaj:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

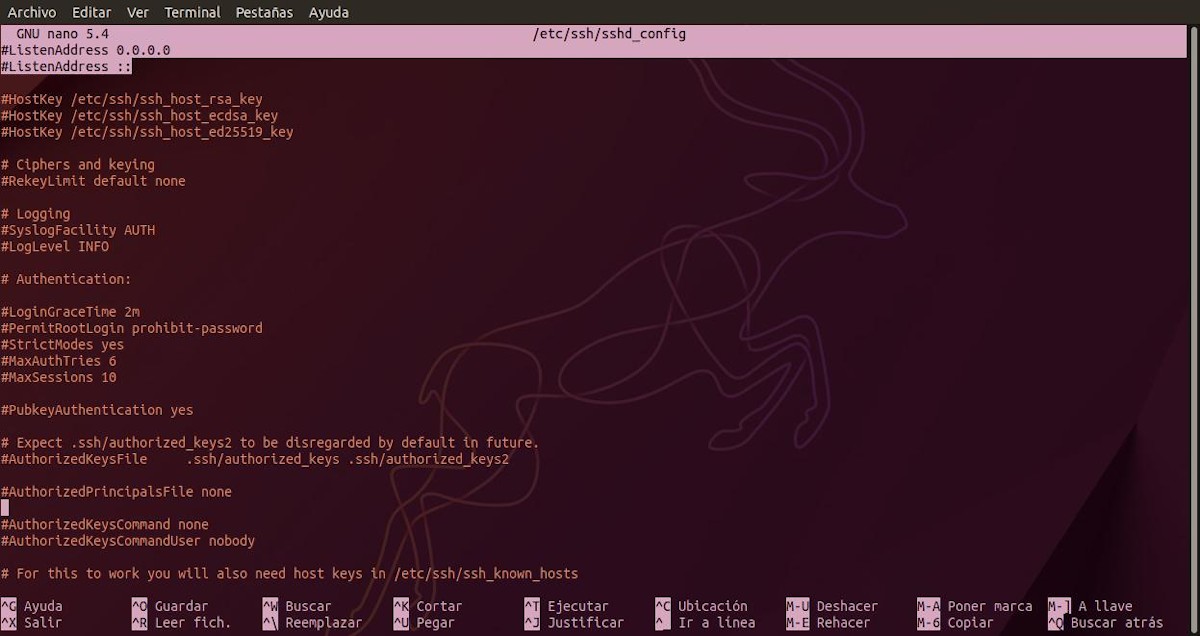

Z možnostjo ListenAddress povejte SSH, kateri vmesnik lokalnega omrežja naj posluša

Če želite to narediti, morate omogočiti (odkomentirati). možnost ListenAddress, ki izhaja ize privzeto z vrednost "0.0.0.0", vendar dejansko deluje naprej VSE način, to je poslušanje na vseh razpoložljivih omrežnih vmesnikih. Zato je treba potem omenjeno vrednost ugotoviti tako, da je določeno, katera oz lokalni naslovi IP uporabil jih bo program sshd za poslušanje zahtev za povezavo.

Na primer, kot je prikazano spodaj:

ListenAddress 129.168.2.1 192.168.1.*

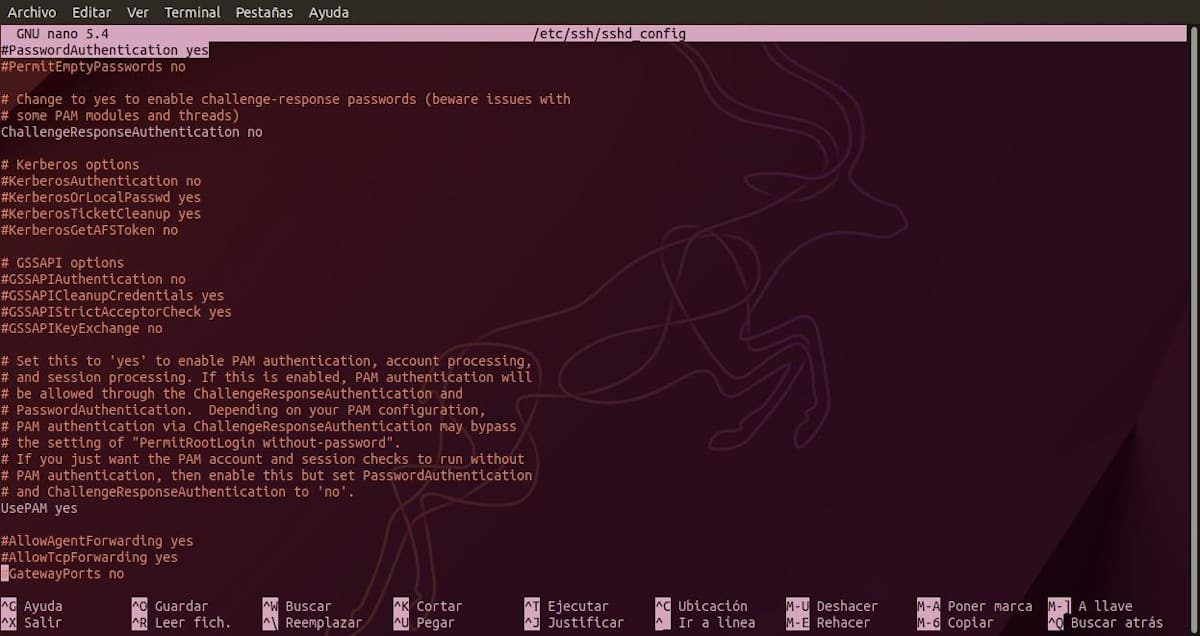

Nastavite prijavo SSH prek ključev z možnostjo Preverjanje pristnosti gesla

Če želite to narediti, morate omogočiti (odkomentirati). možnost Preverjanje pristnosti gesla, ki izhaja ize privzeto z da vrednost. In nato nastavite to vrednost kot "Ne", da bi zahtevali uporabo javnih in zasebnih ključev za pridobitev avtorizacije dostopa do določene naprave. Doseči, da lahko vstopijo samo oddaljeni uporabniki iz računalnika ali računalnikov, ki so predhodno pooblaščeni. Na primer, kot je prikazano spodaj:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Onemogočite korensko prijavo prek SSH z možnostjo DovoliRootLogin

Če želite to narediti, morate omogočiti (odkomentirati). Možnost PermitRootLogin, ki izhaja ize privzeto z vrednost "prohibit-password".. Če pa želimo, da v celoti, root uporabniku ni dovoljeno začeti seje SSH, ustrezna vrednost za nastavitev je "Ne". Na primer, kot je prikazano spodaj:

PermitRootLogin no

Spremenite privzeta vrata SSH z možnostjo Port

Če želite to narediti, morate omogočiti (odkomentirati). možnost pristanišča, ki je privzeto priložen vrednost "22". Kljub temu, je bistvenega pomena, da omenjena vrata spremenite v katera koli druga razpoložljiva, da ublažite in se izognete številu napadov, ročnih ali surovih, ki jih je mogoče izvesti prek omenjenih dobro znanih vrat. Pomembno je zagotoviti, da so ta nova vrata na voljo in da jih lahko uporabljajo druge aplikacije, ki se bodo povezovale z našim strežnikom. Na primer, kot je prikazano spodaj:

Port 4568

Druge uporabne možnosti za nastavitev

Nazadnje in od takrat program SSH je preobsežen, in v prejšnjem delu smo že podrobneje obravnavali vsako od možnosti, spodaj pa bomo prikazali le še nekaj možnosti, z nekaterimi vrednostmi, ki bi lahko bile primerne v več in različnih primerih uporabe.

In to so naslednje:

- Pasica /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- PrijavaGraceTime 30

- Nivo dnevnika INFO

- MaxAuthTries 3

- MaxSessions 0

- Največ zagonov 3

- AllowEmptyPasswords Ne

- PrintMotd da

- PrintLastLog da

- StrictModes Da

- SyslogFacility AVT

- X11 Posredovanje da

- X11DisplayOffset 5

opombaOpomba: Upoštevajte, da glede na raven izkušenj in strokovnega znanja Sistemski skrbniki in varnostne zahteve vsake tehnološke platforme, se lahko mnoge od teh možnosti povsem upravičeno in logično razlikujejo na zelo različne načine. Poleg tega je mogoče omogočiti druge veliko bolj napredne ali kompleksne možnosti, saj so uporabne ali potrebne v različnih operacijskih okoljih.

Druge dobre prakse

Med drugim dobre prakse za implementacijo v strežnik SSH Omenimo lahko naslednje:

- Nastavite opozorilno e-poštno obvestilo za vse ali določene povezave SSH.

- Zaščitite dostop SSH do naših strežnikov pred napadi s surovo silo z orodjem Fail2ban.

- Občasno preverite z orodjem Nmap na strežnikih SSH in drugih, da poiščete morebitna nepooblaščena ali potrebna odprta vrata.

- Okrepite varnost IT platforme z namestitvijo IDS (Intrusion Detection System) in IPS (Intrusion Prevention System).

Povzetek

Skratka, s tem zadnjim obrokom "Učenje SSH" končali smo razlagalno vsebino o vsem, kar je povezano z OpenSSH. Zagotovo bomo v kratkem delili nekaj več bistvenega znanja o SSH protokol, in glede njegovega uporaba s konzolo skozi Shell Scripting. Zato upamo, da ste »dobre prakse v strežniku SSH«, so pri uporabi GNU/Linux dodali veliko vrednosti, tako osebno kot poklicno.

Če vam je bila objava všeč, jo komentirajte in delite z drugimi. In ne pozabite, obiščite našo «domača stran» da raziščete več novic in se pridružite našemu uradnemu kanalu Telegram z dne DesdeLinux, Zahod Skupina za več informacij o današnji temi.

Veselim se drugega dela tega članka, kjer boste podrobneje razložili zadnjo točko:

Okrepite varnost IT platforme z namestitvijo IDS (Intrusion Detection System) in IPS (Intrusion Prevention System).

Hvala!

Lep pozdrav, Lhoqvso. Čakal bom na njegovo realizacijo. Hvala, ker ste nas obiskali, prebrali naše vsebine in komentirali.