Učenje SSH: Možnosti in parametri konfiguracijske datoteke SSH

V našem zadnjem delu o Učenje SSH Ukvarjamo se tako rekoč z vsemi Možnosti in parametri ukaza SSH programa OpenSSH, ki so na voljo, ko zaženete ukaz ssh na terminalu. Eden izmed njih je bil "-o možnost", kar pojasnjujemo omogoča uporabite možnosti, navedene v Konfiguracijska datoteka OpenSSH, torej datoteka "SSHConfig" (ssh_config).

Zato bomo danes na kratko razložili nekatere od njih določene možnosti v Konfiguracijska datoteka OpenSSH, da nam da majhno in uporabno idejo o tem, kaj lahko storimo, ko izvajamo ukazni ukaz tipa "možnost ssh -o ...", ali preprosto konfigurirajte našo lokalni strežnik SSH (odjemalec).

Učenje SSH: možnosti in konfiguracijski parametri

In kot običajno, preden se poglobimo v današnjo temo o možnostih in parametrih, ki so na voljo v datoteki OpenSSH "Konfiguracija SSH" (ssh_config), bomo zainteresiranim pustili naslednje povezave do nekaterih prejšnje povezane objave:

Možnosti in parametri konfiguracijske datoteke SSH (ssh_config)

Kaj je datoteka SSH Config (ssh_config) za OpenSSH?

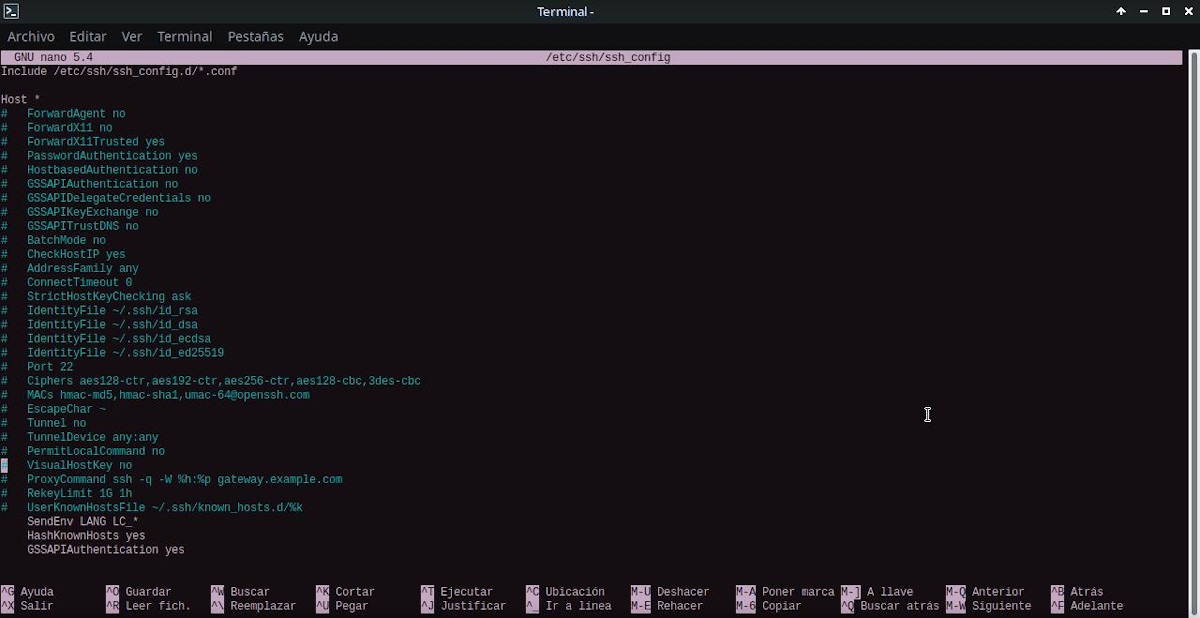

OpenSSH ima 2 konfiguracijski datoteki. eden je poklical ssh_config za konfiguracijo odjemalski paket in še en klic sshd_config za strežniški paket, oba se nahajata na naslednji poti ali imeniku: /etc/ssh.

Zato pri delu na konfiguracijska datoteka "Konfiguracija SSH" (ssh_config) Predvidevamo, da bomo delali na računalniku, ki bo deloval kot delovna postaja odjemalskega tipa, torej da bo izvajal SSH povezave eni ali več ekipam Strežniki s SSH.

Seznam obstoječih možnosti in parametrov

Spodaj je nekaj možnosti ali parametrov, ki obstajajo znotraj konfiguracijska datoteka "Konfiguracija SSH" (ssh_config), od katerih jih je veliko mogoče uporabiti znotraj ukaza, kot je "možnost ssh -o ...".

gostitelj/tekma

Ta možnost ali parameter označuje znotraj konfiguracijske datoteke odjemalca SSH (ssh_config) da so naslednje deklaracije omejene (do naslednje možnosti ali parametra Host ali Match navedeno), tako da so samo za tiste gostitelje, ki se ujemajo z enim od vzorcev, navedenih za ključno besedo.

Se pravi, da ta možnost deluje kot razdelek razdelka v datoteki, tako kot možnost ujemanja. Zato se lahko oboje večkrat ponovi v datoteki. nastavitev. In njegove vrednosti so lahko seznam vzorcev, ki določajo, katere so naslednje možnosti veljajo za povezave z zadevnimi gostitelji.

Vrednost * to pomeni "vse Gostitelji«, medtem ko v Match vrednost »vse« naredi enako. In če je na voljo več kot en vzorec, morajo biti ločeni s presledkom. Vnos vzorca je mogoče zanikati tako, da pred njim dodate klicaj ('!'), tako da so zanikana ujemanja uporabna pri zagotavljanju izjem za ujemanja z nadomestnimi znaki.

Naslov Družina

Omogoča vam, da določite, katero vrsto (družino) naslovov uporabiti pri povezovanju. Veljavni argumenti so: kateri koli (privzeto), inet (uporabi samo IPv4) ali inet6 (uporabi samo IPv6).

BatchMode

Omogoča vam, da onemogočite pozive za geslo in pozive za potrditev ključa gostitelja ob interakciji uporabnika, če nastavite argument ali vrednost »da«. Ta možnost je uporabna pri skriptih in drugih paketnih opravilih, kjer ni prisotnega uporabnika za interakcijo s SSH. Argument mora biti "da" ali "ne", kjer je "ne" privzeta vrednost.

Ta parameter vam omogoča, da določite, ali naj SSH prekine povezavo, če ne more konfigurirati vseh zahtevanih dinamičnih, tunelskih, lokalnih in oddaljenih posredovanj vrat.

Posrednik

Ta parameter vam omogoča, da določite, ali bo povezava z agentom za preverjanje pristnosti (če obstaja) posredovana oddaljenemu računalniku. Argument je lahko »da«, ker je »ne« privzeta nastavitev, posredovanje posrednikov pa je treba omogočiti previdno. Ker lahko uporabniki z možnostjo obide dovoljenj za datoteke na oddaljenem gostitelju dostopajo do lokalnega posrednika prek posredovane povezave.

NaprejX11

Tukaj je določeno, ali bodo povezave X11 samodejno preusmerjene prek varnega kanala in nastavljenega DISPLAY. Argument je lahko "da", saj je "ne" privzeta vrednost.

Naprej X11 Zaupanja vreden

Tukaj nastavite na da, kateri oddaljeni odjemalci X11 bodo imeli popoln dostop do izvirnega zaslona X11. namreč Če je ta možnost nastavljena na "da", oddaljeni odjemalci X11 bodo imeli popoln dostop do izvirnega zaslona X11. Medtem, dai je nastavljen na ne (privzeto), bodo oddaljeni odjemalci X11 obravnavani kot nezaupljivi in jim bo preprečena kraja ali spreminjanje podatkov, ki pripadajo zaupanja vrednim odjemalcem X11.

HashKnownHosts

Uporablja se za sporočanje SSH, naj zgosti imena in naslove gostiteljev, ko so dodani v ~/.ssh/known_hosts. Tako da lahko ssh in sshd ta šifrirana imena normalno uporabljata, vendar brez razkritja identifikacijskih informacij, v primeru razkritja vsebine datoteke.

Preverjanje pristnosti GSSAPIA

Uporablja se za določitev znotraj SSH, ali je dovoljeno preverjanje pristnosti uporabnika na podlagi GSSAPI. GSSAPI se običajno uporablja za preverjanje pristnosti Kerberos, na primer z imenikom Active Directory.

SendEnv

Uporablja se za podajanje, katere spremenljivke lokalnega okolja je treba poslati strežniku. Da bi to delovalo pravilno, ga mora podpirati tudi strežnik in biti konfiguriran za sprejemanje teh spremenljivk okolja. Spremenljivke so določene z imenom, ki lahko vsebuje nadomestne znake. Tudi več spremenljivk okolja je lahko ločenih s presledkom ali porazdeljenih na več direktive te vrste (SendEnv).

več informacij

In v tem četrtem obroku, do razširite te podatke in preučite vsako možnost in parameter, ki je na voljo znotraj konfiguracijska datoteka "Konfiguracija SSH" (ssh_config)Priporočamo, da raziščete naslednje povezave: Konfiguracijska datoteka SSH za odjemalca OpenSSH y Uradni priročniki OpenSSH, v angleščini. In tako kot v prejšnjih treh delih, raziščite naslednje uradna vsebina in zaupanja vreden na spletu o SSH in OpenSSH:

- Debian Wiki

- Skrbniški priročnik za Debian: oddaljena prijava / SSH

- Varnostni priročnik Debian: Poglavje 5. Zaščita storitev, ki se izvajajo v vašem sistemu

Povzetek

Skratka, ta novi obrok naprej "Učenje SSH" zagotovo bo razlagalna vsebina odlično dopolnilo prejšnjim publikacijam povezane z OpenSSH. Na takšen način opravljati boljše in kompleksnejše povezave na daljavo. in teči bolj varne in zanesljive nastavitve, z uporabo omenjenega protokola oddaljene in varne povezave.

Če vam je bila objava všeč, jo komentirajte in delite z drugimi. In ne pozabite, obiščite našo «domača stran» da raziščete več novic in se pridružite našemu uradnemu kanalu Telegram z dne DesdeLinux, Zahod Skupina za več informacij o današnji temi.