Овај пост покушава мало појаснити како мреже функционишу и како нашу Линук опрему претворити у рутер који мало више осигурава нашу мрежу, било да је она домаћа или чак пословна. Па кренимо на посао:

Усмеравање и филтрирање

Да бисмо разговарали и разумели рутирање, прво можемо дефинисати која је функција рутера? За ово можемо рећи да рутер, поред стварања мреже и омогућавања везе са другом опремом (знајући да то можемо учинити помоћу АП-а, Свитцх-а, Хуб-а или других), има могућност повезивања две различите мреже међусобно.

Као што видимо на слици, постоји локална мрежа „10.0.1.0“ коју креира рутер и достиже један од своја два интерфејса. Тада рутер на свом другом интерфејсу има другу мрежу са својим јавним ИП-ом помоћу којег се може повезати на Интернет. Функција рутирања је у основи да служи као посредник између ове две мреже како би могле да комуницирају.

Линук као рутер.

Природно, Линук кернел већ има могућност „прослеђивања“, али по дефаулту је онемогућен, па ако желимо да наш Линук ради овај посао морамо отићи до датотеке.

/proc/sys/net/ipv4/ip_forward

Тамо ћемо открити да се ради о датотеци која садржи само нулу „0“, оно што морамо да урадимо је да је променимо у „1“ да бисмо активирали ово понашање. Ово се нажалост брише када поново покренемо рачунар, да бисмо га подразумевано оставили активираним, морамо користити команду:

sysctl net.ipv4.ip_forward=1

Или га уредите директно у датотеци /етц/сисцтл.цонф. У зависности од дистрибуције, ова конфигурација може бити и у датотеци у /етц/сисцтл.д/.

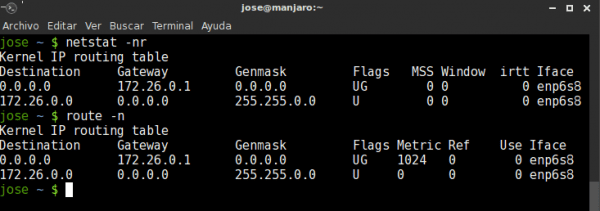

Подразумевано, наш Линук мора имати табелу усмеравања, што је обично конфигурација наше лан мреже и веза са рутером. Ако желимо да видимо ово усмеравање, можемо користити две команде:

route -n

o

netstat -nr

Обе команде треба да врате исто.

Генерално, ова конфигурација је довољна да ваш Линук служи као пролаз и други рачунари могу да се крећу кроз наш рачунар. Сада, ако желимо да наш Линук повеже две или више мрежа, на пример локалну или не, можемо користити статичке руте.

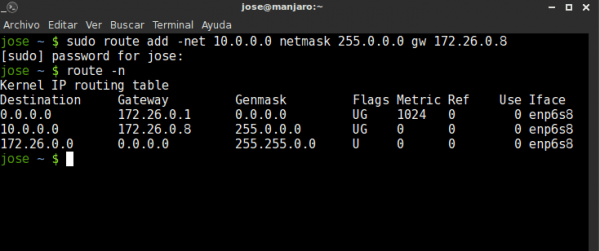

Претпоставимо да мој Линук има два мрежна интерфејса, први има Интернет везу чија је мрежа 172.26.0.0, а други (10.0.0.0) рачунаре из друге локалне мреже. Ако желимо да усмеримо пакете на ту другу мрежу, можемо да користимо:

route add -net 10.0.0.0 netmask 255.0.0.0 gw 172.26.0.8

Генерално је:

route add -net REDDESTINO netmask MASCARA gw IPDELLINUX

ако дамо рута -н без обзира да ли ова мрежа постоји или не, ово рутирање ће бити фиксирано у нашој табели.

Ако желимо да елиминишемо поменуто рутирање, можемо да користимо

route del -net 10.0.0.0 netmask 255.0.0.0

Иптаблес.

У основи се иптаблес користи за филтрирање пакета, одлазних, долазних или других, што га чини одличним алатом за управљање мрежним саобраћајем. Па, иптаблес, баш као што нам омогућава филтрирање промета са истог рачунара, омогућава нам и филтрирање промета који пролази кроз њега. (Прослеђивање). Иптабле се могу поделити на табеле, ланце и акције.

- Одбори: у основи могу бити две табеле, филтер, за филтрирање пакета и нат за превођење адреса, односно за прелазак са једне мреже на другу.

- Ланци: Ланац се односи на врсту саобраћаја који желимо да филтрирамо или препливамо, односно на који ћемо саобраћај применити табеле? а могу бити: УЛАЗНИ: Долазни саобраћај, ИЗЛАЗ: одлазни саобраћај или НАПРЕД: Саобраћај који пролази кроз њега, али то није одговарајућа веза.

- Такође се може појавити ПОСТРОУТИНГ, Користи се за третирање пакета на одређени начин након што је усмерен.

- Акције: Акције су у основи радње које треба извршити са ланцем. Ова акција може бити КАП, то само уништава тај саобраћај или ПРИХВАТИ. који омогућава саобраћају да изврши ту радњу.

ИПТАБЛЕС правила се чувају и извршавају по редоследу у којем су креирана, а ако правило избрише претходно правило, увек се примењује последње правило у редоследу.

Политике заштитног зида.

Генерално, заштитни зидови природно раде на два начина:

- Дозволи сав саобраћај осим или

- Не дозволите никакав саобраћај осим ...

Да бисте применили смернице, користите ИПТАБЛЕ - П АКЦИОНИ ЛАНАЦ

Где низ представља врсту саобраћаја (УЛАЗ, ИЗЛАЗ, НАПРЕД, ПОСТРОЈИРАЊЕ ...), а радња је ДРОП ИЛИ АЦЦЕПТ.

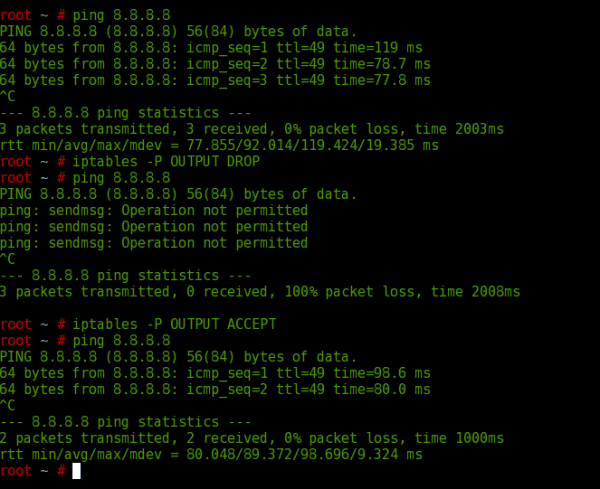

Погледајмо пример.

Овде видимо да сам испрва успео да пингам, а затим сам рекао ИПТАБЛЕС-у да је сав ИЗЛАЗНИ саобраћај ДРОП или да није дозвољен. Тада сам рекао ИПТАБЛЕС-у да то прихвати.

Ако ћемо заштитни зид градити од нуле, увек морамо применити правила (Не дозволити никакав саобраћај осим ... За то онда примењујемо правила

иптаблес -П ИНПУТ ДРОП иптаблес -П ОУТПУТ ДРОП иптаблес -П НАПРЕД ДРОП

За повратак пишемо исто и замењујемо ДРОП са АЦЦЕПТ.

У овом тренутку, пошто је сав саобраћај одбијен, почињемо да кажемо нашим ИПТАБЛАМА какав саобраћај може да има.

Синтакса је:

iptables -A cadena -s ip_orgigen -d ip_destino -p protocolo --dport puerto -j acción

Где је:

Стринг = УЛАЗ, ИЗЛАЗ или НАПРЕД

ип_ориген = Поријекло пакета, ово може бити појединачна ИП адреса или мрежа и у овом случају морамо навести маску).

одредиште_ип = куда иду пакети. ово може бити појединачна ИП адреса или мрежа и у овом случају морамо навести маску).

протокол = означава протокол који користе пакети (ицмп, тцп, удп ...)

порт = одредишна лука саобраћаја.

акција = ДРОП или АЦЦЕПТ.

Пример:

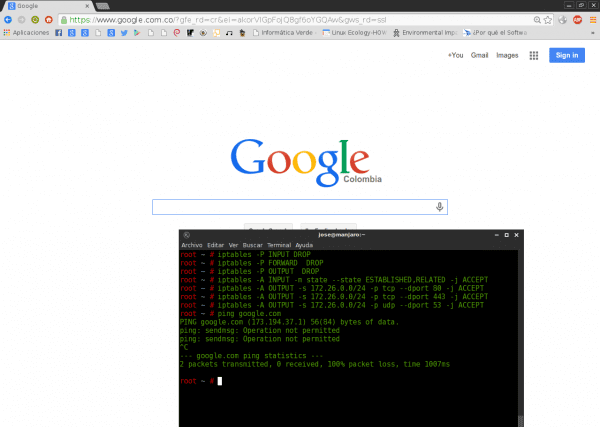

Примењују се СВЕ ограничене политике.

Затим додајемо правила како бисмо могли да остварујемо саобраћај преко порта 80 ХТТП и 443 ХТТПС, уз ТЦП протокол. Затим порт 53 Примењује се на ДНС клијента за решавање домена, у супротном нећете моћи да се крећете. Ово ради са удп протоколом.

Линија:

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

То је због следећег: Када упутите ХТТП захтев, на пример, повезујете се са портом 80 сервера, али сервер да би вратио информације мора да се повеже са вама преко било ког порта. (Генерално већи од 1024).

Како су све наше луке затворене, то се неће постићи уколико не отворимо све луке веће од 1024 (Лоша идеја). Ово говори да је прихваћен сав долазни саобраћај који долази из везе коју сам успоставио. Мислим, везу коју сам у принципу започео.

Надам се да су вам се свиделе ове информације. У следећем ћу говорити о НАТ-у, Проки-ју и скриптама за Фиревал.

Ово је основа коју многи предузетници узимају за производњу сопствених заштитних зидова, зато на тржишту постоји толико марки заштитних зидова са уграђеним линуком, неки добри, а други не толико.

Одличан чланак. Радујем се другом делу.

Врло добро објашњење, помогло ми је да разумем прокси свог рада. Хвала вам

Здраво Јлцмук,

Одлично, заиста ми се свидело, када ће друга страна бити доступна?

Поздрав и хвала на подели

Хвала на коментару.

Други део сам послао јуче, током дана мислим да ће га објавити.

Поздрав.

Одличан чланак, пријатељ @ Јлцмук, заиста сам научио с њим пошто је разјаснио неке сумње које сам имао већ неко време, успут вам не би сметало да поделите књигу извора чланка, Себастиена БОБИЛЛИЕР-а, па слау2с и сада да видите 2. део, салу2с.

Здраво, хвала што сте коментарисали Израел.

Испада да књигу имам у физичком облику. Али пронашао сам ову везу на Гоогле књигама. http://books.google.com.co/books?id=zxASM3ii4GYC&pg=PA356&lpg=PA356&dq=S%C3%A9bastien+BOBILLIER+Linux+%E2%80%93+Administraci%C3%B3n+del+sistema+y+explotaci%C3%B3n+de+los+servicios+de+red#v=onepage&q=

Мислим да је комплетан.

Врло добар чланак, додајем питање: Која би била предност употребе линука као рутера, ако постоји, у односу на хардвер који му је посвећен? Или је то само за вежбање? Знам да постоје наменски дистрибутери, али не знам да ли ће они спасити старе рачунаре или пружити већу флексибилност у конфигурацији.

Па, мислим да предности и недостаци зависе од сценарија у којем ћете ово применити. Зашто сигурно нећете купити УТМ или нешто слично за своју кућу? А можда и за мали бизнис који то такође не може да приушти. Добра је и као вежба, јер вам помаже да разумете сву логику овога и можете боље да конфигуришете наменски зид. Уз то, готово сви ови уређаји заиста имају уграђени Линук.

Поздрав.

Здраво, питање, можете ли створити "вештачки" интерфејс у линуксу за слично усмеравање између мрежа? (стил праћења пакета) за рад са виртуелним машинама? нпр. ако имам етх0 (јер наравно имам једну картицу) могу ли створити етх1 да направим другу мрежу? Врло добар тутор!

У Линуку можете да креирате виртуелне интерфејсе, наравно. Ако имате етх0, можете имати етх0: 0, етх0: 1, етх0: 2 ... итд

Тако добро, хвала на подели