|

Ваљда људи који возе Линук сервери знати и знати о ДениХОСТС y Фаил2бан. За оне који га не познају, хоћу објасни мало о ово двоје апликације. |

Инсталираћемо и конфигурисати ове две апликације како бисмо избегли накнадне главобоље. Прво ћемо објаснити које су ове две апликације и која је њихова функција:

Фаил2Бан

То је анализатор дневника који тражи неуспјеле покушаје регистрације и блокира ИП адресе са којих ти покушаји долазе. Дистрибуира се под ГНУ лиценцом и обично ради на свим системима који се повезују са системом за контролу напада или локалним заштитним зидом.

Фаил2Бан има сјајну конфигурацију и такође може да креира правила за програме

сопствене или треће стране.

ДениХОСТС

То је сигурносни алат написан на питхон-у који надгледа записе приступних сервера како би спречио грубе нападе на виртуелни сервер. Програм ради забраном ИП адреса које премашују одређени број неуспелих покушаја повезивања.

Ове Линук апликације - ДениХостс и Фаил2бан - могу се користити одвојено или заједно. У мом случају обоје радим заједно.

Инсталација и конфигурација сваког од њих зависи од дистрибуције коју користите. Овај пост је оријентисан на ЦентОС 6.3, мада разлике између осталих дистро-а нису јако изражене.

Па онда, на посао.

Инсталација и конфигурација Фаил2Бан

Ова апликација генерише динамичка правила у самом Линук заштитном зиду и одговорна је за стварање живих правила у ИпТаблес.

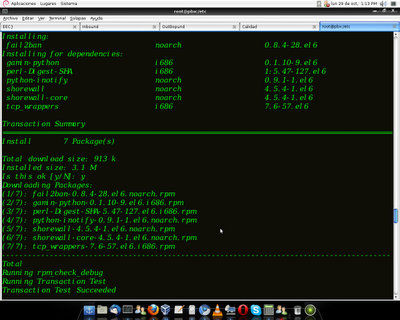

инсталација

За инсталацију:

иум инсталирајте фаил2бан

Ако се пакет не појави, морамо додати потребно спремиште:

рпм -Увх хттп://миррор.метроцаст.нет/федора/епел/6/и386/епел-релеасе-6-7.ноарцх.рпм

Са овим бисте требали започети инсталирање апликације заједно са њеним зависностима.

Сада морамо да конфигуришемо Фаил2Бан да анализира дневнике које желимо и блокирамо

ИП адресе, слање обавештења путем е-маила. За ово морамо изменити датотеку јаил.цонф коју налазимо у / етц / фаил2бан

цд / етц / фаил2бан

нано затвор.цонф

У овој датотеци треба урадити следеће:

- Модифи је бантиме вредност, ова вредност одређује време у секундама када ће ИП нападача бити блокиран, подразумевано вредност долази за 600 секунди.

- Пронађите вредност макретри-а која ће бити колико пута ИП може имати неуспелу потврду идентитета пре него што буде блокирана.

- Додајте наше ИП адресе у параметар игнореип. Овде ће апликација занемарити наше оверене ИП адресе у том параметру.

[УОБИЧАЈЕНО]

# "игнореип" може бити ИП адреса, ЦИДР маска или ДНС домаћин. Фаил2бан неће

# забраните хосту који се подудара са адресом на овој листи. Неколико адреса може бити

# дефинисано помоћу сепаратора размака.

игнореип = 127.0.0.1

# "бантиме" је број секунди у којима је хост забрањен.

бантиме = 600

# Хост је забрањен ако је генерисао „макретри“ током последњег „времена проналаска“

# секунди.

финдтиме = 600

# "макретри" је број кварова пре него што хост буде забрањен.

макретри = 3

Пример како то може изгледати је следећи:

игнореип = 127.0.0.1 190.25.242.75 192.168.1.0/24

бантиме = 800

макретри = 2

Конфигуришите Фаил2Бан и ССХ

Да бисмо тражили неуспеле покушаје ССХ пријаве, модификујемо датотеку док не изгледа овако:

[ссх-иптаблес]

омогућено = тачно

филтер = ссхд

ацтион = иптаблес [наме = ССХ, порт = 22, протоцол = тцп] сендмаил-вхоис [наме = ССХ, дест=ФредиСнаке@оутлоок.цом, сендер = фаил2бан @ лоцалхост] логпатх = / вар / лог / сецуре # Ово је дневник који ће рашчланити фаил2бан

макретри = 3 # било која ИП адреса која има три или више неуспелих покушаја биће блокирана.

бантиме = 86400 # 24-часовно време забране изражено у секундама

Не заборавите да ако измените порт на којем слуша ССХ, такође морате изменити и параметар порта.

Ова апликација не ради само за неовлашћени приступ у ССХ, већ и за апацхе, за читање евиденција о звездици итд.

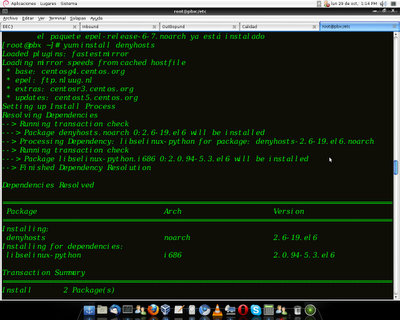

Инсталација и конфигурација ДениХОСТС

Његова операција се заснива на употреби датотеке /етц/хостс.дени, односно на блокирању адреса хостова који „нападају“, стварајући листу одбијених хостова.

Инсталацију из спремишта можете добити следећом наредбом:

њам инсталирај денихостс

Конфигурациона датотека се налази у /етц/денихостс.цонф

Пре него што наставимо, пошто као људи можемо да грешимо и радимо типични „слој 8“ када приступамо било којој од услуга и блокирамо себе. Да бисмо то избегли, уређујемо датотеку /етц/хостс.аллов и додајемо ИП адресе рачунара са којих не желимо да буду ограничени због неуспеха у приступу.

Измените датотеку денихостс.цонф

Да не бисмо ишли тако далеко у подешавањима, у овој датотеци ћемо само уредити и коментарисати неке параметре. Су:

СИНЦ_СЕРВЕР = хттп://кмлрпц.денихостс.нет:9911

СИНЦ_ИНТЕРВАЛ = 1х

СИНЦ_УПЛОАД = да

СИНЦ_ДОВНЛОАД = да

СИНЦ_ДОВНЛОАД_ТХРЕСХОЛД = 3

СИНЦ_ДОВНЛОАД_РЕСИЛИЕНЦИ = 5х

Стога ћемо конфигурацију оставити практично подразумевано, али са великом сигурношћу од ССХ напада.

нано /етц/хостс.аллов

Пример:

ссхд: 127.0.0.1

ссхд: 192.168.1.10

ссхд: 192.168.0. *

После овога, поново покрећемо услугу:

/етц/инит.д/денихостс рестарт

Овим дајемо дозволу ИП-у, опсегу ИП-а и наравно нашем повратном интерфејсу. Нешто што нисам покушао - дакле не знам да ли ради - је додавање ДНС-ова у ову датотеку; односно услугама попут ДинДНС. Ако је тако, рећи ћу вам како је прошло.

Са одређеним опцијама и поставкама, побринућемо се и да се након временског периода који назначимо у конфигурацији ДениХОСТС, сачуване адресе очисте и ажурирају другим списковима које су направили други - ако то назначимо - давање дозволе за приступите серверу ДениХОСТС.

Да би се повремено очистиле сачуване адресе, како је конфигурисано, демон мора бити покренут са параметром –пурге:

/етц/инит.д/денихостс старт --пурге

Поред овога, морамо га укључити на почетку система:

цхкцонфиг денихостс на