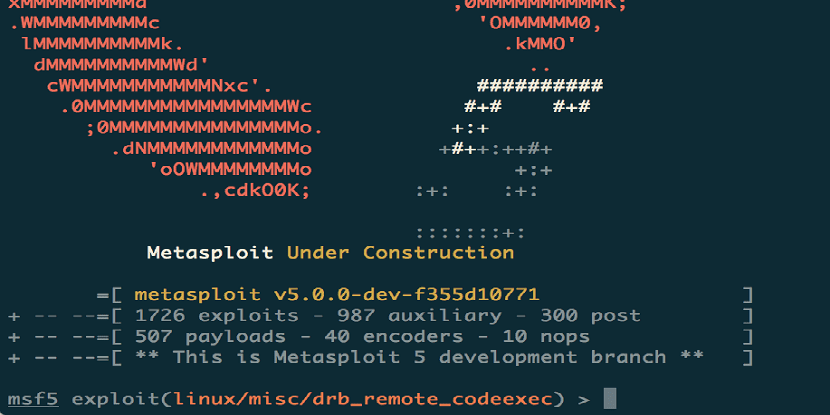

Åtta år senare av bildandet av den sista betydelsefulla grenen, lanseringen av plattform för sårbarhetsanalys, Metasploit Framework i sin senaste version 5.0.

För närvarande, Metasploit Framework-paketet innehåller 3795 XNUMX moduler med implementering av olika exploaterings- och attackmetoder.

Projektet upprätthåller också en informationsbas som innehåller cirka 136710 XNUMX sårbarheter. Metasploit-koden är skriven i Ruby och distribueras under BSD-licensen. Modulerna kan utvecklas i Ruby, Python och Go.

Metasploit är ett open source-projekt för datasäkerhet, som ger information om säkerhetssårbarheter och hjälp vid penetrationstestning "Pentesting" och utvecklingen av signaturer för system för upptäckt av intrång.

Dess mest kända delprojekt är Metasploit Framework, ett verktyg för att utveckla och köra exploateringar mot en fjärrmaskin. Andra viktiga delprojekt är opcode (opcode) databaser, en shellcode-fil och säkerhetsforskning.

Metasploit Framework förser IT-säkerhetsspecialister med en uppsättning verktyg för snabb utveckling och felsökning av sårbarheter, samt för att verifiera sårbarheterna och systemen som systemen utför om en attack lyckas.

Ett grundläggande kommandoradsgränssnitt föreslås för att skanna nätverket och testa system för sårbarheter, inklusive testning av tillämpligheten av verkliga exploateringar. Som en del av Community- och Pro-utgåvorna tillhandahålls också ett intuitivt webbgränssnitt.

Metasploit 5.0 viktiga förbättringar

Med den här nya versionen Modulen "undvikelse" lades till, vilket gör att användaren kan skapa körbara nyttolastfiler, kringgå antivirusaktiveringar.

Modulen gör det möjligt att reproducera mer realistiska förhållanden när systemet kontrolleras, redogöra för typiska antivirustekniker för skadlig programvara.

T.ex. Tekniker som skalkodskryptering, kod randomisering och exekvering av underemulatorlås används för att undvika antivirus.

Förutom rubinspråket, Python och Go kan nu användas för att utveckla externa moduler för Framework.

också ett grundläggande ramverk för webbtjänster har lagts till som implementerar ett REST API att automatisera uppgifter och arbeta med databaser, stöder flera autentiseringsscheman och erbjuder möjligheter för parallell körning av operationer;

Metasploit 5.0 har ett implementerat API baserat på JSON-RPC, som förenklar integrationen av Metasploit med olika verktyg och programmeringsspråk.

Användare kan nu köra sin egen PostgreSQL RESTful-tjänst för att ansluta flera Metasploit-konsoler och externa verktygssatser.

Vidare, möjligheten till parallell bearbetning av operationer med databasen och konsolen (msfconsole) tillhandahålls, vilket gör det möjligt att utföra vissa paketoperationer på axlarna av den tjänst som tjänar databasen.

För nyttolast implementeras begreppet metashell och metakommandot "bakgrund", vilket gör att du kan köra bakgrundssessioner i bakgrunden och ladda ner efter operationen på fjärrsidan och hantera dem utan att använda en Meterpreter-baserad session.

Slutligen den sista punkten som kan markeras är att möjligheten att verifiera flera värdar med en modul samtidigt tillkom genom att konfigurera IP-adressernas intervall i RHOSTS-alternativet eller genom att ange en länk till filen med adresserna i / etc / hosts-format via URL: en "file: //";

Sökmotorn har designats om, vilket förkortade starttiden och tog bort databasen från beroenden.

Hur får man Metasploit 5.0?

För dem som är intresserade av att kunna installera den här nya versionen av Metasploit 5.0, kan gå till den officiella webbplatsen för projektet där du kan ladda ner den version du behöver använda.

Eftersom Metasploit har två versioner, en community (gratis) och Pro-versionen med direkt stöd från skaparna.

till De av oss som är Linux-användare kan få den här nya versionen genom att öppna en terminal och köra:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall