|

Nu när vi vet hur man installerar AutoScan Network, vi ska se hur man konfigurerar det och hur man upptäcker inkräktare i vårt nätverk, oavsett om det är trådbundet eller trådlöst. |

Innan jag fortsätter vill jag förtydliga att även om det redan finns på version 1.50, finns det fortfarande saker att förbättra i driften av AutoScan Network. Ett par exempel är att varje gång den startar öppnar den guiden för att lägga till ett nytt nätverk istället för att visa den senaste skanningen, vilket är ganska irriterande; och det är också möjligt att den i en genomsökning upptäcker en dator eller enhet men inte gör det i nästa.

I hopp om att det kommer att förbättras inom kort, går vi till det som intresserar oss just nu: att skanna vårt nätverk och upptäcka inkräktare.

Stegen för att skanna vårt nätverk är följande:

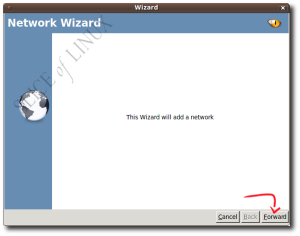

- Varje gång vi startar AutoScan Network öppnas en guide för att konfigurera små detaljer om nätverket som vi ska skanna. På den första skärmen behöver vi bara klicka på Framåt.

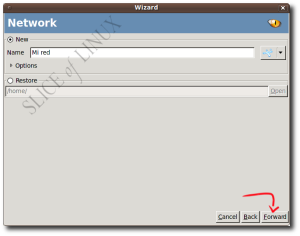

Starta guiden för att lägga till ett nätverk - För att lägga till ett nytt nätverk måste vi skriva namnet som vi ska ge det. I mitt fall ska jag ringa henne Mitt nätverk. Men eftersom vi redan hade ett nätverk sparat från en tidigare skanning, skulle vi välja återställa och vi skulle öppna motsvarande fil.

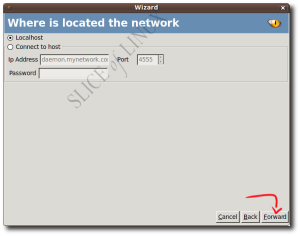

Vi ger nätverket ett namn - Därefter måste vi ange var vårt nätverk är: direkt anslutet till vår utrustning (lokalvärd) eller via en fjärrdator (ansluta till värd). I mitt fall väljer jag Lokal värd.

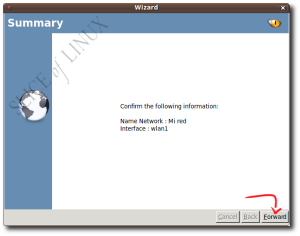

Vi väljer var vårt nätverk finns - I nästa steg väljer vi nätverksgränssnittet som vi ska skanna nätverket med. Som standard kommer programmet automatiskt att upptäcka gränssnittet som vi är anslutna till och det kommer att vara det som det visar oss. I mitt fall visar den ett trådlöst gränssnitt wlan1 men om du är ansluten med kabel ser du eth0 o eth1.

Vi väljer nätverksgränssnittet - Slutligen bekräftar vi informationen som vi har skrivit in och trycker på knappen Framåt.

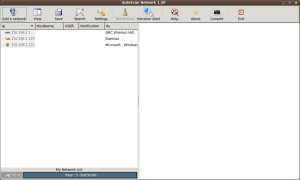

Vi avslutar med assistenten - Snart dyker de enheter som är anslutna till vårt nätverk upp och AutoScan Network informerar oss om deras IP-adresser, deras namn, operativsystem etc.

Vi kollar vem som är ansluten till vårt nätverk Dessutom, om vi klickar på någon av dem, i panelen till höger, kan vi se detaljerad information om var och en av dem. Sluta inte prova det.

upptäcka inkräktare

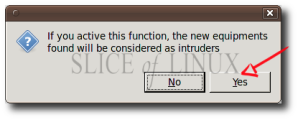

När vi har skannat nätverket kan vi aktivera funktionen för intrångsdetektering. Således kommer AutoScan Network att meddela oss om all utrustning eller enhet som ansluter till vårt nätverk.

- Att upptäcka kl iglar (som du kallar dem en av några) som ansluter till vårt nätverk, tryck på knappen Inbrottsvarning.

Knapp för att upptäcka inkräktare - Och vi läser meddelandet som säger att om vi aktiverar den här funktionen kommer de nya datorerna som hittas att betraktas som inkräktare. Eftersom vi är intresserade av att aktivera funktionen klickar vi vidare Ja.

All utrustning som ansluts kommer att betraktas som en inkräktare - Nu behöver vi bara vänta på att en inkräktare ska ansluta.

Skulle detta också fungera om du var en blodiggel? Bra också.

Jag hoppas att du tycker att det är användbart.

Sett i | Linux och mer

Tack för din omfattande kommentar! Jag skickar en stor kram till dig och hoppas vi ses här snart igen! Pablo.

Vad är nytt Pablo?... Jag hoppas att du är bra som alltid... 😉

Det var ett tag sedan jag var inne på sajten, jag har varit upptagen och faktiskt har jag inte tid förutom dag till dag och lite annat, trots detta glömmer jag inte mina favoritsajter och såklart , i behov av en ansökan I syftet med det här inlägget sökte jag här ... nuförtiden är min anslutning lite långsam och min idé är att börja utesluta saker innan du ringer min leverantör ...

Det är väldigt enkelt att installera och "konfigurera" tack vare guiden och naturligtvis din underbara förklaring ;)...när den är klar känner guiden igen alla enheter som är anslutna till mitt nätverk...(mobiltelefon med android-som först kände igen den för mig utan problem men efter en andra skanning visar den mig bakom en brandvägg: S Jag föreställer mig att det är någon slags enhetssäkerhet - jag har använt Android i tre dagar - jag är inte så orolig för det heller eftersom jag redan har lagt det som en "vän" -, en bärbar dator med Windows , den stationära datorn – jag testar den genom en bärbar dator med XP som jag hittade och räddade från papperskorgen 🙂 – och en multimediahårddisk ansluten till mitt nätverk som jag delar mina filer med tack vare samba...:)...

Det är också sant att buggen du nämner är väldigt irriterande... att behöva skanna om varje gång du öppnar programmet... i själva verket finns det ett "spara"-alternativ för att undvika detta genom att spara en .xml-fil för att ladda den i början av programmet (så det anger utvecklaren på dess sida)... men den här .xml-filen verkar inte sparas någonstans, oavsett vilken sökväg du ger den... trots detta ser jag den som väldigt komplett och användbar för att få det att fungera i bakgrunden med försäkran om att ingen kommer att missbruka min anslutning...(egentligen skulle jag inte ha något emot att ha min anslutning öppen...men tyvärr finns det folk som skulle utnyttja det för bus...:(...detta är lika sant när solen gick ner idag)...jag måste försöka se hur han reagerar... Jag ska bjuda in en vän på en kaffe med sin bärbara dator för att se hur ljudvarningen fungerar... hahaha

Låt oss vänta på framtida versioner för att se om den här skanningen är rättad... tills vidare fortsätter jag att bläddra om saken för att se hur jag lyckas klämma ut den...

Tja, det här är mina intryck... förlåt för längden på dem...

Få en stor kram och tack för att du finns...

Javi

…EPPPPPPPPP…………Jag sa ingenting :S

Efter att ha stängt här, bläddrade jag igen och lyckades spara .xml-filen för att återställa skanningen och ladda den framgångsrikt... Jag tror att jag försökte igen som jag försökte första gången... men det kanske var mitt misstag...? ...

Tja, bara detta... ;)

Javi

Hej vän, jag försökte använda nmap och nast för att se de anslutna enheterna men med nmap upptäcker det mig bara även när det finns fler anslutna till nätverket.

och med nast ibland visar det mig alla, ibland inte och det visar inte mobiltelefoner, vad är orsaken till detta fel. Hälsningar