|

Linux används ofta för att rädda Windows-installationer ... eller ja. Vilken stor paradox, just det finns flera gratisverktyg för att ta bort skadlig kod och rootkits. Låt oss se några av dem. |

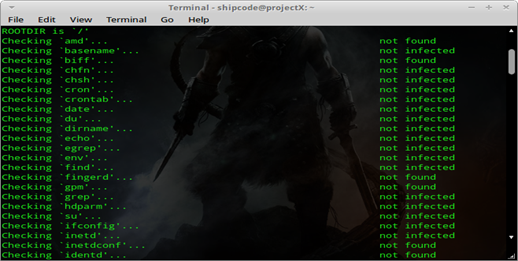

chkrootkit

Chkrootkit eller Check Rootkit är ett berömt program med öppen källkod, det är ett verktyg som används för digitalisering av rootkits, botnät, skadlig kod, etc. på din server eller Unix / Linux-system. Den testas på: Linux 2.0.x, 2.2.x, 2.4.x, 2.6.x och 3.xx, FreeBSD 2.2.x, 3.x, 4.x, 5.x och 7.x, OpenBSD 2 .x, 3.x och 4.x, 1.6.x NetBSD, Solaris 2.5.1, 2.6, 8.0 och 9.0, HP-UX 11, Tru64, BSDI och Mac OS X. Detta verktyg är förinstallerat i BackTrack 5 i Forensic Tools-delen och antivirus.

För att installera chkrootkit på en Ubuntu- eller Debian-baserad distro kan du skriva:

sudo apt-get installera chkrootkit

För att börja kontrollera systemet efter möjliga rootkits och bakdörrar, skriv kommandot:

sudo chkrootkit

Rootkit Hunter

Rootkit Hunter eller rkhunter är en rootkit-skanner med öppen källkod som liknar chkrootkit som också är förinstallerad i BackTrack 5 under Forensic och Anti-Virus Tools. Detta verktyg analyserar för rootkits, bakdörrar och lokala exploateringar genom att köra tester som: jämförelse av MD5-hash, sök efter standardfiler som används av rootkits, fel filtillstånd för binärer, sök efter misstänkta strängar i LKM-moduler och KLD, dold filsökning och valfri skanning inom text och binära filer.

För att installera rkhunter på en Ubuntu- eller Debian-baserad distro kan du skriva:

sudo apt-get installera rkhunter

För att starta filsystemsökning, skriv kommandot:

sudo rkhunter --check

Och om du vill söka efter uppdateringar, kör kommandot:

sudo rkhunter – uppdatering

När rkhunter har skannat ditt filsystem är alla resultat inloggade i /var/log/rkhunter.log.

ClamAV

ClamAV är ett populärt Linux-antivirusprogram. Det är det mest kända Linux-antivirusprogrammet som har en GUI-version som är utformad för enklare upptäckt av trojaner, virus, skadlig kod och andra skadliga hot. ClamAV kan också installeras på Windows, BSD, Solaris och till och med MacOSX. Säkerhetsforskningsmedlem Dejan de Lucas har en handledning detaljerad på InfoSec Resource Institute-sidan om hur man installerar ClamAV och hur man arbetar med dess gränssnitt på kommandoraden.

BothHunter

BotHunter är ett botnet-nätverksdiagnostiskt baserat system som följer vägen för två kommunikationsflöden mellan persondator och internet. Den är utvecklad och underhållen av Computer Science Laboratory, SRI International, och är tillgänglig för Linux och Unix, men de har nu släppt en privat testversion och en pre-release för Windows.

Om du vill ladda ner det här programmet kan du göra det från här . BotHunter-infektionsprofiler finns vanligtvis i ~ cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt.

Användningsexempel för BotHunter2Web.pl:

perl BotHunter2Web.pl [datum ÅÅÅÅ-MM-DD] -i sampleresults.txt

avast! Linux Home Edition

avast! Linux Home Edition är en antivirusmotor som erbjuds gratis, men endast för hemmabruk och inte för kommersiellt bruk. Den innehåller en kommandoradsskanner och baserat på erfarenheten från författaren till den ursprungliga anteckningen, upptäcker den några av Perl IRC-bots som innehåller skadliga funktioner som udpflood och tcpflood-funktionerna, och låter dess master eller controller för bot att köra Godtyckliga kommandon med användning av system () -funktionen för Perl.

Du kan ladda ner detta antivirusprogram här .

NeoPI

NeoPI är ett Python-skript som är användbart för att upptäcka skadat och krypterat innehåll i textfiler eller skript. Syftet med NeoPI är att hjälpa till att upptäcka dold kod i webbskalet. NeoPIs utvecklingsfokus var att skapa ett verktyg som kan användas i kombination med andra vanliga signatur- eller nyckelordsbaserade detektionsmetoder. Det är ett plattformsskript för Windows och Linux. Det hjälper inte bara användare att upptäcka möjliga bakdörrar, utan också skadliga skript som IRC-botnät, udpflood-skal, sårbara skript och skadliga verktyg.

För att använda detta Python-skript, ladda ner bara koden från sin officiella github-webbplats och navigera genom dess katalog:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

vårmon

Ourmon är ett öppen källkod Unix-baserat program och ett vanligt nätverkspaket sniffningsverktyg på FreeBSD, men det kan också användas för botnetdetektering som Ashis Dash förklarar i sin artikel med titeln 'Botnet Detection Tool: Ourmon' i tidningen Clubhack eller Chmag.

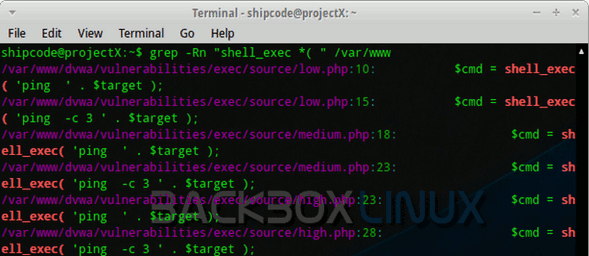

grep

Och sist men inte minst har vi grep-kommandot, som är ett kraftfullt kommandoradsverktyg på Unix och Linux. Används för att hitta och testa sondatasatser för rader som matchar ett reguljärt uttryck. Kort sagt, det här verktyget kodades av Ken Thompson den 3 mars 1973 för Unix. Idag är Grep känt för att upptäcka och söka efter irriterande bakdörrskal och skadliga skript också.

Grep kan också användas för att upptäcka sårbara skript (till exempel PHP: s shell_exec-funktion som är en riskabel PHP-funktion som möjliggör fjärrkörning av körning eller kommandokörning). Vi kan använda grep-kommandot för att leta efter shell_exec () som en fördel i vår / var / www-katalog för att söka efter möjliga PHP-filer som är utsatta för ICE eller kommandoinjektion. Här är kommandot:

grep-Rn "shell_exec * (" / var / www

Grep är ett bra verktyg för manuell upptäckt och kriminalteknisk analys.

Om #Avast är det hemskt ... Jag har installerat det och det fungerar inte alls.

Utmärkt artikel ... Jag måste prova de andra verktygen!

Wow! utmärkta verktyg men avast har inte fungerat för mig det saktar bara datorn och tar 20 min. att börja

Artikulation, Pablo 😀

God dag,,

Artikeln är intressant, jag är nybörjare i det här ämnet, så jag frågar, i det första alternativet säger du hur du installerar chkrootkit, och sedan kommandot för att kontrollera möjliga rootkits och bakdörrar i systemet, och sedan vad gör jag ? Jag tar bort dem, avbryter dem, blockerar dem och i så fall hur tar jag bort eller blockerar dem?

tack

Bra artikel

Hej, jag är Fede, jag är på din mycket användbara sida, länge lever Linux och gratis programvara tack vare tusentals programmerare och hackare från hela världen. tack LINUS TOORVALD, RICHARD STALLMAN, ERICK RAIMOND och många andra, vi ses snart och är ledsna för fel i namnen TACK.

Jag förstår ingenting jävla mamma!

Jag förstår inte mycket heller, men den andra kommentaren sa att det var bra. Clam av förutom att det har en tutorial, jag tycker det är bäst att prova det, eller hur? XD

debcheckroot (https://www.elstel.org/debcheckroot/) från elstel.org saknas i listan. Det är för närvarande det bästa verktyget där ute för att upptäcka rootkits. De flesta program som rkhunter och chkrootkit kan inte längre upptäcka ett rootkit så snart det har modifierats något. debcheckroot är annorlunda. Det jämför sha256sum för varje installerad fil med pakethuvudet.