|

Kryptering eller kryptering av filer, texter etc. Det är ett verktyg som alla Linux-användare borde veta om och som tyvärr få känner till och använder dagligen. Detta är särskilt slående när du betraktar Linuxs rykte som ett "säkert operativsystem"; Detta är ytterligare ett verktyg som Linux har till hands för att förbättra din säkerhet. Varför använder du det inte? Av okunnighet? Det här inlägget kommer att fylla det "gap"Den enklaste metoden att kryptera information är att använda GNU Privacy Guard (GPG). Denna mini-instruktion beskriver dess installation och hantering i Ubuntu från topp till tå. Det tog mig nästan två dagar att skriva det, så jag hoppas att du tycker att det är användbart. |

Hur GPG fungerar

GPG använder ett hybridsystem som kombinerar symmetrisk och asymmetrisk kryptering.

Asymmetrisk kryptering fungerar alltid med en nyckelpar. En av dem är du "offentlig" nyckel och den andra dig "privat" nyckel. Som namnet antyder kan den offentliga nyckeln ges till dem som du vill skicka krypterade meddelanden till och det finns ingen risk om någon annan ser det, de publiceras vanligtvis på offentliga servrar för att underlätta deras åtkomst; Den privata nyckeln, å andra sidan, måste vara hemlig och du behöver inte dela den med någon. Det vackraste med allt detta är att, som vi kommer att se nedan, båda nycklarna skapas direkt av GPG baserat på dina personuppgifter. Det sista steget är att "försegla" dessa två nycklar genom en "lösenfras". Så i slutändan är det enda lösenordet du måste komma ihåg din "lösenfras".

Vidarebefordra rent tack vare asymmetrisk kryptering, Om avsändaren använder mottagarens offentliga nyckel för att kryptera meddelandet, när det väl är krypterat, kommer bara mottagarens privata nyckel att kunna dekryptera detta meddelande, eftersom de är de enda som vet det. Därför uppnås konfidentialiteten för att skicka meddelandet: ingen utom mottagaren kan dekryptera det. Om nyckelparets ägare använder sin privata nyckel för att kryptera meddelandet kan vem som helst dekryptera det med sin offentliga nyckel. I detta fall uppnås därför avsändarens identifiering och autentisering., eftersom det är känt att han bara kunde ha varit den som använde sin privata nyckel (såvida inte någon kunde ha stulit den).

En sista kommentar som jag tycker är intressant att nämna är att asymmetriska siffror uppfanns för att undvik helt problemet med nyckelutbyte symmetriska siffror. Med offentliga nycklar är det inte nödvändigt för avsändaren och mottagaren att komma överens om nyckeln att använda. Allt som krävs är att avsändaren får en kopia av mottagarens offentliga nyckel innan den hemliga kommunikationen initieras. Dessutom kan samma offentliga nyckel användas av alla som vill kommunicera med dess ägare.

Hur säker är GPG?

El Algoritmen används av GPG är DSA / ElGamal, eftersom det är "gratis" och inte faller på det "patentskyddade" patent.

Angående nyckellängd, beror på användarkraven. Det är nödvändigt att balansera mellan säkerhet och processoptimering. Ju högre nyckel desto lägre är risken att meddelandet kommer att avkodas om det fångas upp, men tiden det tar att beräkna processerna ökar också. Den minsta storlek som krävs av GnuPG är 768 bitar, även om många tycker att det borde vara 2048 (vilket är maximalt med GnuPG just nu). När säkerhet har högre prioritet än tid är alternativet att välja den största nyckelstorleken som är tillåten.

Installerar GPG på Ubuntu

Ubuntu kommer "ur lådan" med GPG och ett grafiskt gränssnitt för GPG som heter Seahorse. För att komma åt Seahorse måste vi bara gå till Program> Tillbehör> Lösenord och krypteringsnycklar.

Innan det rekommenderar jag att du öppnar en terminal och skriver:

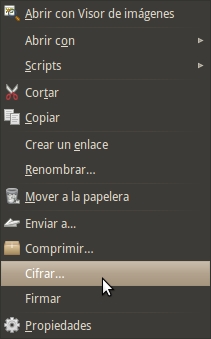

sudo aptitude installera sjöhäst-plugins sudo killall nautilus

Vad detta gör är att tillåta oss integrera GPG till Nautilus. Från och med nu, om vi högerklickar på en fil, ser vi ytterligare två alternativ: "Kryptera" och "Sign". Vi kommer att se hur man använder dessa nya verktyg nedan.

Skapa nycklarna

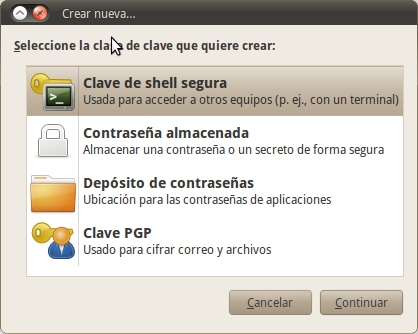

Innan du börjar kryptera meddelanden och filer, som vi såg, är det nödvändigt att först skapa våra asymmetriska nycklar och vår "lösenfras". För att göra detta går vi till Program> Tillbehör> Lösenord och krypteringsnycklar. En gång där går vi till Arkiv> Ny> PGP-nyckel.

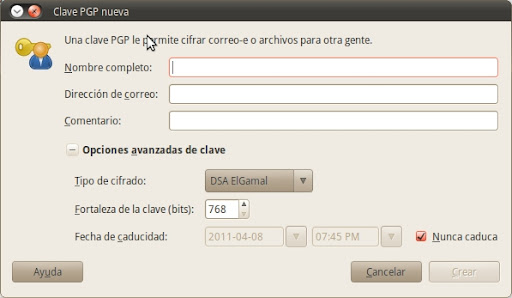

Systemet kommer då att be oss att ange vårt namn, e-postadress och en kommentar. Det senare är valfritt, medan de två första är obligatoriska. Den valda e-postadressen ska vara giltig, eftersom den kommer att användas för att signera användaridentifieraren. Om adressen ändras på något sätt kommer signaturen inte att motsvara. Nycklarna genereras baserat på dessa data.

I avsnitt Avancerade alternativ kan du välja en annan typ av kryptering. Den rekommenderade är "DSA Elgamal 768 bitar" men jag rekommenderar att du ändrar den till "DSA Elgamal 2048 bitar" eftersom den anses vara tillräckligt säker och flexibel. Utgångsdatumet är det datum som nyckeln inte längre är användbar för kryptering eller signering. 6 månader är en rimlig tid för detta. Du måste ändra utgångsdatumet eller skapa en ny nyckel eller undernyckel efter denna tidsperiod.

Det sista steget är att ange ett lösenord. Notera skillnaden mellan de angelsaxiska termerna för ordet "lösenord": termen "Lösenord»Indikerar ett« lösenord », medan termen«lösenfras»Indikerar en«frase på väg". Därför måste detta lösenord bestå av mer än ett ord. För att ett lösenord ska vara effektivt (säkert) måste du:

vara lång;

kombinera versaler, gemener och siffror;

innehålla specialtecken (inte alfanumeriska);

vara svårt att gissa. Därför, förutom namn, betydande datum, telefonnummer, dokumentnummer, ...

Generellt, för att skapa ett starkt lösenord det är lämpligt att infoga versaler med minuskulor, siffror, andra icke-alfanumeriska tecken etc.. När vi väljer ord och fraser måste vi undvika alltför uppenbara ord eller betydande datum och aldrig använda citat från böcker eller kända fraser. Med det sagt måste vi se till att lösenordet vi väljer är tillräckligt svårt för att det inte kan brytas av en "brute force attack", inte ens en "dictionary attack", men lätt nog för att vi ska komma ihåg det. Om vi glömde ett lösenord skulle vår nyckel vara helt värdelös och kryptogrammen med det krypterade, okrypterbara. Med denna möjlighet rekommenderas att du alltid skapar återkallningscertifikat tillsammans med nycklarna.

När alla nödvändiga data har matats in börjar nyckelgenereringsprocessen, vilket tar lång tid beroende på tangenternas storlek och datorns hastighet. Under denna process samlar programmet slumpmässiga data som det kommer att använda för att generera nycklarna. När du är klar stänger Seahorse.

Offentliga nyckelservrar

Publicera mina offentliga nycklar

Offentliga nyckelservrar används för att exakt distribuera offentliga nycklar. På det här sättet är det väldigt enkelt att söka efter någon (med namn eller e-post) i databasen och hitta deras offentliga nycklar för att skicka krypterade meddelanden (som bara han / hon kan dekryptera).

För att "ladda upp" dina offentliga nycklar till dessa servrar behöver du bara öppna Seahorse, välj din nyckel och gå till Fjärr> Synkronisera och publicera nycklar. En varning kommer att uppmanas att detta kommer att orsaka publicering av de valda offentliga nycklarna.

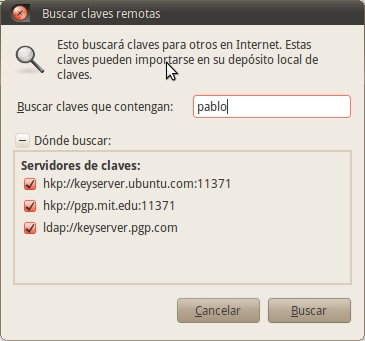

Skaffa mina vänners offentliga nycklar

Öppna Seahorse och gå till menyn Remote> Find remote keys. Ange namnet eller e-postadressen för den person du letar efter. Välj sedan motsvarande tangent. När du är klar ser du att den nya nyckeln har lagts till på fliken "Andra nycklar".

(De) Kryptera filer och mappar

När nyckelparet har genererats är kryptering och dekryptering av filer ganska enkelt. Du behöver bara välja en fil, högerklicka och välj "Kryptera".

Välj den nyckel du skapade tidigare i dialogrutan som visas och klicka på OK.

Om du valde en mapp att kryptera kommer den att fråga dig om du vill kryptera varje fil i mappen separat eller om du föredrar att en ZIP-fil skapas som senare kommer att krypteras. Det andra alternativet är det bästa i de flesta fall.

Om du krypterar en fil, när krypteringen är klar, bör du skapa en fil med samma namn men med tillägget .pgp. När processen är klar kan du ta bort den gamla filen. Om du krypterade en mapp bör du hitta två nya filer: den krypterade versionen med tillägget .pgp och en .zip-fil med den ursprungliga versionen av mappen. Både ZIP och originalmappen kan raderas efter kryptering.

Av säkerhetsskäl bör de okrypterade versionerna av filer raderas permanent, snarare än att de bara skickas till papperskorgen. Men se först till att försöka dekryptera den krypterade filen för att se att allt är bra.

För att göra detta behöver du bara dubbelklicka på .pgp-filen och ange lösenordet när den ber om det. Originalfilen kommer sedan att visas igen. Om det är en mapp visas .zip-filen och du måste sedan extrahera innehållet.

Dekryptera filer på min andra dator

Detta är inte ett system som är utformat för att skapa bärbara krypterade filer (t.ex. TrueCrypt). För att dekryptera dina egna filer på en annan dator, du måste exportera din nyckel och sedan importera den i den andra datorn. Detta utgör en säkerhetsrisk. Ibland kan det dock vara nödvändigt att utföra den här uppgiften (till exempel om du har en dator och en anteckningsbok och vill ha ett enda GPG-nyckelpar och inte en för varje dator som om de var olika "identiteter"). Så här är stegen att följa i så fall:

Starta Seahorse (applikationer> tillbehör> lösenord och krypteringsnycklar) på datorn där du skapade nycklarna och högerklicka på din personliga nyckel och välj "Egenskaper".

I dialogrutan som visas klickar du på fliken "Detaljer" och sedan på knappen "Exportera" bredvid "Exportera full nyckel". Spara filen på skrivbordet. Du kommer att upptäcka att en ny fil har skapats med tillägget .asc. De är dina nycklar i klartext.

Kopiera .asc-filen till ett USB-minne och därifrån till den andra datorn. Starta nu Seahorse på den datorn och klicka på knappen "Importera". Navigera till var du sparade .asc-filen och klicka på "Öppna". Detta importerar nyckeln. Stäng Seahorse och dubbelklicka på valfri fil som är krypterad med din nyckel för att dekryptera den. Det kommer att be dig om lösenfrasen, så skriv ner den. Efter detta sparas originalfilen i samma mapp där .pgp-filen finns.

Slutligen, kom ihåg att tid och datum för datorerna där du skapar / importerar / exporterar nycklarna måste vara korrekta. Av olika tekniska skäl kan Seahorse och gpg-kommandot inte importera en nyckel om tid och datum på datorn är mindre än det datum då det skapades. Naturligtvis betyder det att om datorn där du skapade nyckeln har fel datum kan det ge dig en hel del problem med att skapa och använda nyckeln.

Kryptera text

Det finns ett Gedit-plugin för att kryptera markerad text. För att aktivera det, gå till Redigera> Inställningar> Plugins. Jag valde "Textkryptering". När plugin-programmet är aktiverat aktiveras alternativen i Redigera> Kryptera / dekryptera / signera.

GPG och Firefox

Det finns ett plugin-program för Firefox (FireGPG) som tillhandahåller ett integrerat grafiskt gränssnitt för att tillämpa GPG-operationer (inklusive (de) kryptering, signatur och signaturverifiering) på vilken text som helst på en webbsida.

FireGPG det gör det också möjligt att arbeta med webbmeddelanden (Gmail osv.), Även om jag vid den tiden testade integrationen med Gmail var "trasig". För att se en fullständig lista över webbmeddelanden som FireGPG arbetar med: http://getfiregpg.org/s/webmails

Ladda ner FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Påskynda krypteringsprocessen lite ...

För att (av) kryptera information som alltid använder samma "identitet" rekommenderar jag att du går till System> Inställningar> Kryptering och nyckelbutiker. Sedan öppnade jag fliken "Kryptering", och där det står "Standardnyckel" välj den nyckel som du alltid kommer att använda för att (av) kryptera information. Om du är nyfiken rekommenderar jag att du också tittar på fliken "PGP-lösenfras" för att ställa in din GPG till det maximala.

Signera och verifiera

Många gånger vill du inte skicka ett krypterat e-postmeddelande, men du vill att mottagaren ska vara säker på att det var jag som skickade det. För det används digitala signaturer. Allt du behöver göra är att verifiera e-postmeddelandet med GPG och avsändarens offentliga nyckel.

För att kryptera ett e-postmeddelande, som vi såg, används ett par nycklar. En av dem är hemlig och den andra allmänheten. När det gäller den digitala signaturen, Alla personer som får ett e-postmeddelande undertecknat av mig kommer att kunna verifiera att det här e-postmeddelandet har skrivits av mig och att e-postmeddelandet inte ändrats skadligt på vägen med min offentliga nyckel, eftersom jag signerade det med min privata nyckel.

Av detta skäl är ett av de stora problemen med kryptering just att emittenten måste vara mycket säker på att nyckeln eller, i fallet med den digitala signaturen, att den verkligen tillhör den person som påstår sig vara ägaren till signatur. När allt kommer omkring kan jag hävda att jag är "Monica Lewinsky" och sätta hennes namn i min digitala signatur. För att lösa detta problem finns det signering av de offentliga nycklarna. Så, när någon signerar min offentliga nyckel bekräftar de att den nyckeln tillhör mig. Med andra ord garanterar de att den här nyckeln är min. Den ömsesidiga signaturen av nycklar bildar, enligt Robert De Niro, ett "nät av förtroende" eller "nätverk av förtroende". För mer information om ämnet rekommenderar jag att du besöker http://www.rubin.ch/pgp/weboftrust.

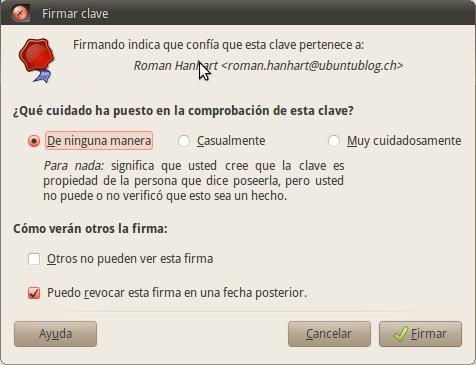

Så här signerar du en nyckel i din keystore:

1) Välj den nyckel du vill signera från flikarna Betrodda nycklar eller Övriga insamlade nycklar

2) Välj Logga in i verktygsfältet eller Arkiv> Signera,

3) Välj hur noggrant du kontrollerade nyckeln,

4) Ange om signaturen ska vara lokal för din nyckeldeposition och om din signatur kan återkallas,

5) Klicka på Sign.

GPG och Thunderbird

Det finns ett plugin-program för Thunderbird och Seamonkey som heter enig~~POS=TRUNC som låter dig skriva och ta emot signerade och / eller krypterade meddelanden med GPG.

Första gången du kör detta plugin-program visas en serie formulär som du måste fylla i. Den innehåller också guider som förklarar hur man använder GPG.

För mer information om GPG rekommenderar jag att du läser:

- GNUPG Mini Gilla: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Hjälpen som kommer i Ubuntu från manualen för lösenord och krypteringsnycklar. Öppna sjöhäst> Hjälp> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Att skriva låter mig mastermind mina tankar, planetariska och digitala eruditionstandarder genom

dela ut sina idéer med varandra i klassrummet

blogga med fru Lanphear. presentpåsar är komponenter

en del av alla erkänner att det inte är sättet att hantera att byta till något nytt.

Besök också min sida: Klicka här

Bra Pablo! Jag vet inte om det är min webbläsare, men texten i den här handledningen är avstängd, det vill säga jag saknar slutet på varje rad. Tack för hjälpen!

Din handledning är väldigt trevlig !! Bra wey, jag har letat efter hjälp! Så bra!!

pD: De som tvivlar läser bra assholes! så bra vibbar !!

DALE CHIDO MAN !!! MYCKET GOD TUTO SOM ONDAAAAA

Chee !! yenoo min cheleee b0las !! papahuevoo !! Vilken ric000 frut000 papitoo !! conxa av l0ra pendej00s !!

I Firefox ser det bra ut ...

bra artikel! mycket intressant. ikväll läser jag om den med mer tid

Tacksam vän ... Hälsningar från Venezuela.

Beräknad,

Jag är mycket tacksam för ditt utmärkta arbete och också för att du delar sammanställningen av proceduren för att skapa denna handledning.

hjärt~~POS=TRUNC,

D.

Buenos Aires.

Wow! Mycket bra handledning!

Jag tvivlar bara ... När jag exporterar min nyckel till .asc-filen exporterar den både offentliga och privata nycklar? Jag har den rädslan att förlora den privata, eftersom den offentliga redan är online, men den privata finns någonstans i systemet som jag inte vet om; Jag vill göra en kopia av den och ha de två nycklarna i en hemlig USB. Jag skulle också vilja ha den "synkroniseringen" av identiteter mellan två maskiner.

Om du är så snäll att klargöra mitt tvivel eller förklara var min privata nyckel är (jag har redan tittat i ~ / .gnupg men jag vet inte vad det är) kommer jag att vara mycket tacksam 🙂 om du kan maila, bättre kommer du att hitta den i min Disqus-profil.

Hälsningar!

HaD!

Jag tror att jag redan har tagit på det; Jag ska testa om det senare ...

Så nu återstår det att veta hur man räddar min privata och offentliga nyckel via terminal, för jag tror att nu skickade jag båda till servern i Launchpad !! D: (Jag säger det för att jag skickade honom texten som han gav mig för att "exportera" min nyckel - som tydligen är de två nycklarna-)

Tack för ditt svar!

HaD!

Hej:

GnuPG använder patentfria algoritmer, men jag skulle vilja veta om SMIME använder algoritmer som inte är fri programvara.

tack

Titta, från vad jag förstår är s / mime en "öppen standard" och GNUPG (sedan version 2) har stöd för s / mime. Kort sagt, jag tror att om människorna på GNUPG införlivade det, beror det på att deras algoritmer är gratis och standarden är öppen, så att du kan använda den utan problem.

Sanningen är att jag inte vet det. Hur som helst, tycker du inte att det är dags att uppdatera? Skål! Paul.

Den 06/12/2012 18:06 skrev «Disqus»:

... Har fortfarande stöd (LTS) ... 😉 ... tack ändå.

salu2.

Vet du om det finns ett sjöhästfel den 10.04? ... I en annan version är det perfekt men 10.04 ger det ett fel när du genererar nyckeln.

STYR AV TUTORIAL! Här är min sista övning av Hardware Fundamentals xD

Tack Piter! Jag är glad att det var användbart för dig. Det var tanken ... 🙂

En kram! Paul.

Jag gillar det inte alls det är äckligt !!!!!!!!!!!!!!!!!!!

De kan också använda FNIB-tjänsten, krypterad post genom användning av Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

Hallå

mycket bra inlägg

men jag tvivlar ...

Jag var för närvarande på maivelope men det ger mig problem

Jag kan inte dekryptera e-postmeddelandena som de skickar mig med PGP

Det visar sig att jag har en kontakt som har skickat ett meddelande med PGP men jag kan inte dekryptera det, jag får det här: Fel! Ingen privat nyckel hittades för detta meddelande. Obligatoriska privata nyckelidentiteter: 187C3E990A964C30 eller BDA0CFE6BF5E5C1C Jag har redan försökt skicka ett meddelande med den privata nyckeln och ändå får jag det ... vad gör jag fel?

och jag har bytt till Portable PGP men jag vet inte vad lösenfrasen är ...

Jag kommer inte ihåg att maivelope frågade mig eller gjorde något för att det skulle se ut ...

Bra handledning!

Den som säger att det är äckligt vet inte vad som händer

Hej.

Jag kan inte få det att visas efter att jag har klickat på filen eller mappen för att kryptera rullgardinsmenyn (genom att klicka på höger knapp) så att den verkar kryptera, men det gör det inte. Det händer mig på både lubuntu 16.04 och xubuntu 16.04

Hej, jag kan inte använda den första koden "sudo aptitude install seahorse-plugins" säger till mig: "sudo: aptitude: kommandot hittades inte".

Hej, i Ubuntu 19.10 accepterar det första kommandot mig inte, det säger att detta paket inte är tillgängligt men att det hänvisas till ett annat paket. Det står också att paketet Seahorse-plugins saknas, är föråldrat eller tillgängligt från en annan källa.

hälsningar