Lynis: Programvara för säkerhetsgranskning på Linux, macOS och UNIX

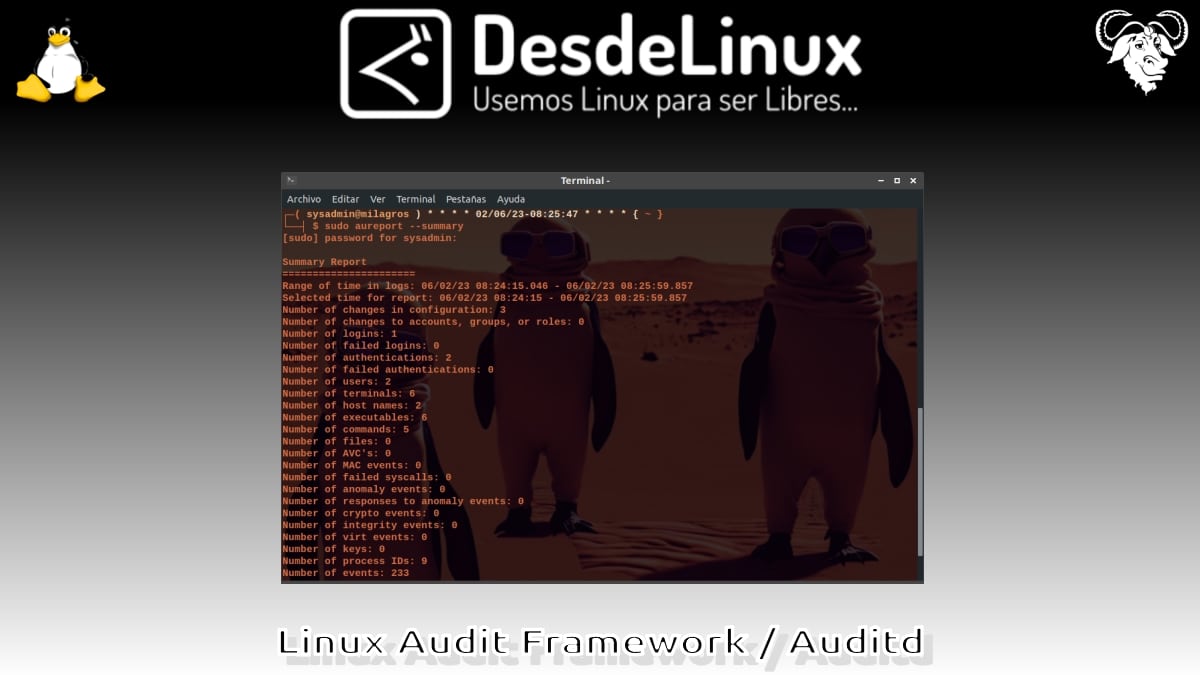

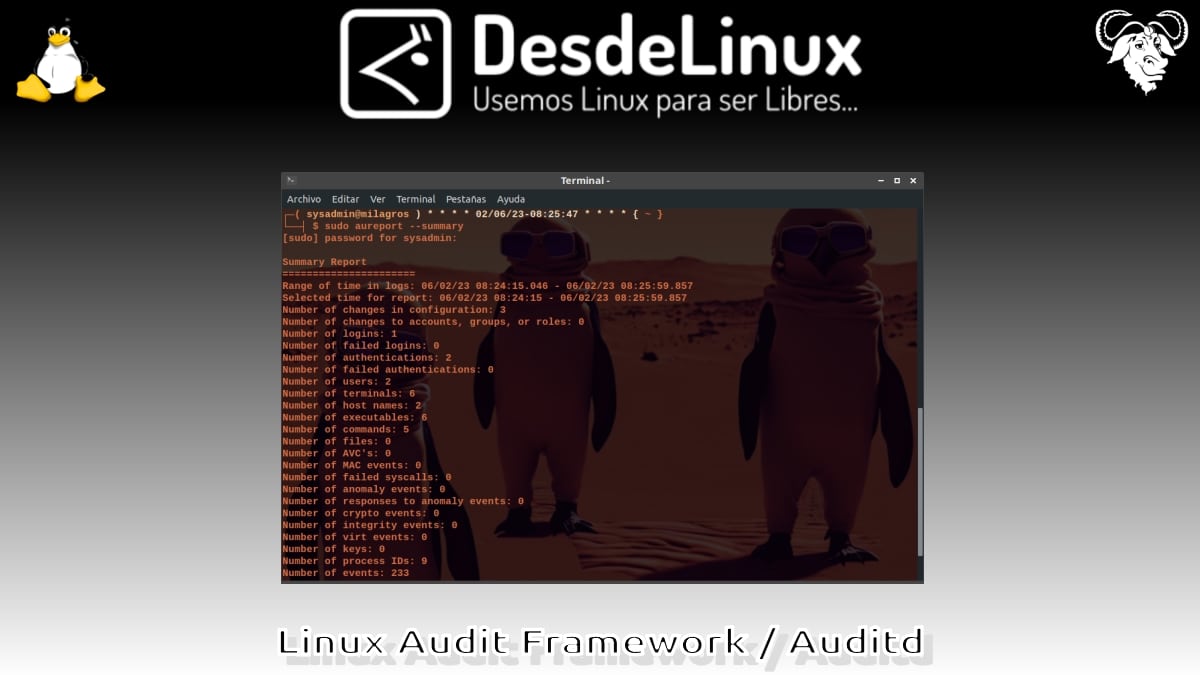

I inlägget omedelbart före detta har vi täckt en handledning om tekniska detaljer, installation och användning av revisionskommando, mer känd som Linux Audit Framework (Linux Audit Framework). Vilket, och som dess namn återspeglar, ger en CAPP-kompatibelt revisionssystem, som på ett tillförlitligt sätt kan samla in information om alla säkerhetsrelevanta (eller inte) händelser på ett Linux-operativsystem.

Av denna anledning har vi sett att det är lämpligt och relevant att idag ta upp en liknande mjukvara, mycket mer komplett, avancerad och praktisk, kallad "Lynis". som också är en programvara för säkerhetsgranskning, gratis, öppen och gratis, och serverar samma och mer, som vi kommer att se nedan.

Linux Audit Framework: Allt om Auditd-kommandot

Men innan du börjar detta intressanta inlägg om programvara för säkerhetsgranskning "Lynis", rekommenderar vi tidigare relaterat inlägg, för senare läsning:

Lynis: Automatiserat säkerhetsgranskningsverktyg

Vad är Lynis?

Enligt dess officiella webbplats beskriver dess utvecklare kort mjukvaran, enligt följande:

"Lynis är ett stridstestat säkerhetsverktyg för system som kör Linux, macOS eller Unix-baserade operativsystem. Utför en omfattande analys av tillståndet för dina system för att stödja systemhärdning och efterlevnadstestning. Projektet är programvara med öppen källkod licensierad under GPL och har varit tillgängligt sedan 2007." Lynis: Revision, systemhärdning, efterlevnadstestning

Vilket gör dess mål och funktion mycket tydlig. Dock i hans officiella avsnitt på GitHub, lägg till följande:

”Huvudsyftet med Lynis är att testa säkerhetsförsvar och ge förslag för att ytterligare stärka systemet. För att göra detta, den letar efter allmän systeminformation, sårbara programvarupaket och möjliga konfigurationsproblem. Vad gör det lämpligt, så att systemadministratörer och IT-revisorer kan bedöma säkerhetsförsvaret för sina system och en organisations utrustning.

Vidare är det viktigt att lyfta fram LynisAtt tack vare ditt fina cbörjan av verktyg ingår, är det ett föredraget verktyg för många penntestare (System Penetration Testers) och andra specialister inom informationssäkerhet runt om i världen.

Hur installeras och används det på Linux?

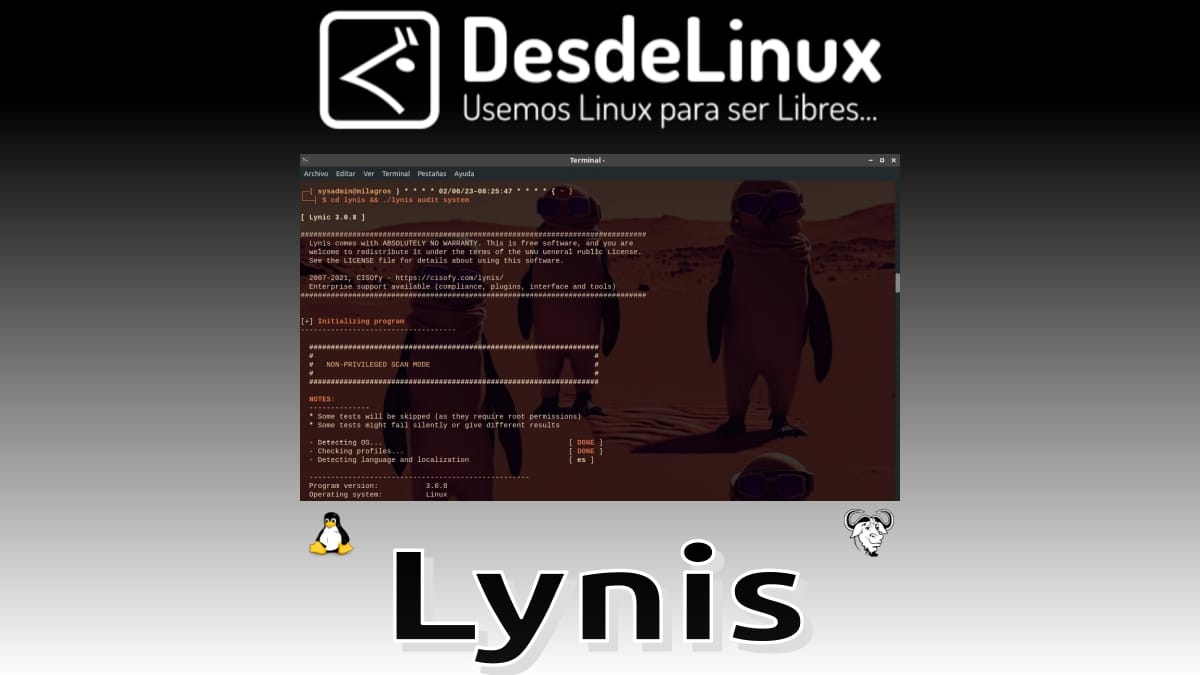

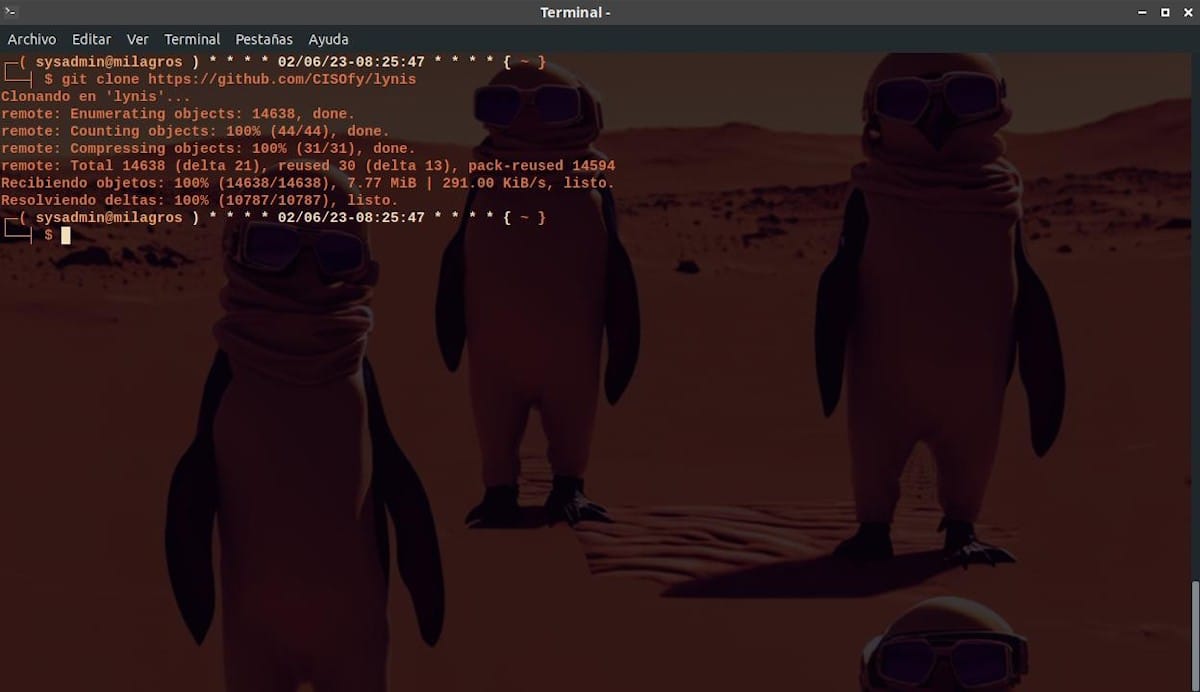

Att installera det från GitHub och köra det på Linux är väldigt enkelt och snabbt. För att göra detta behöver du bara utföra följande 2 steg:

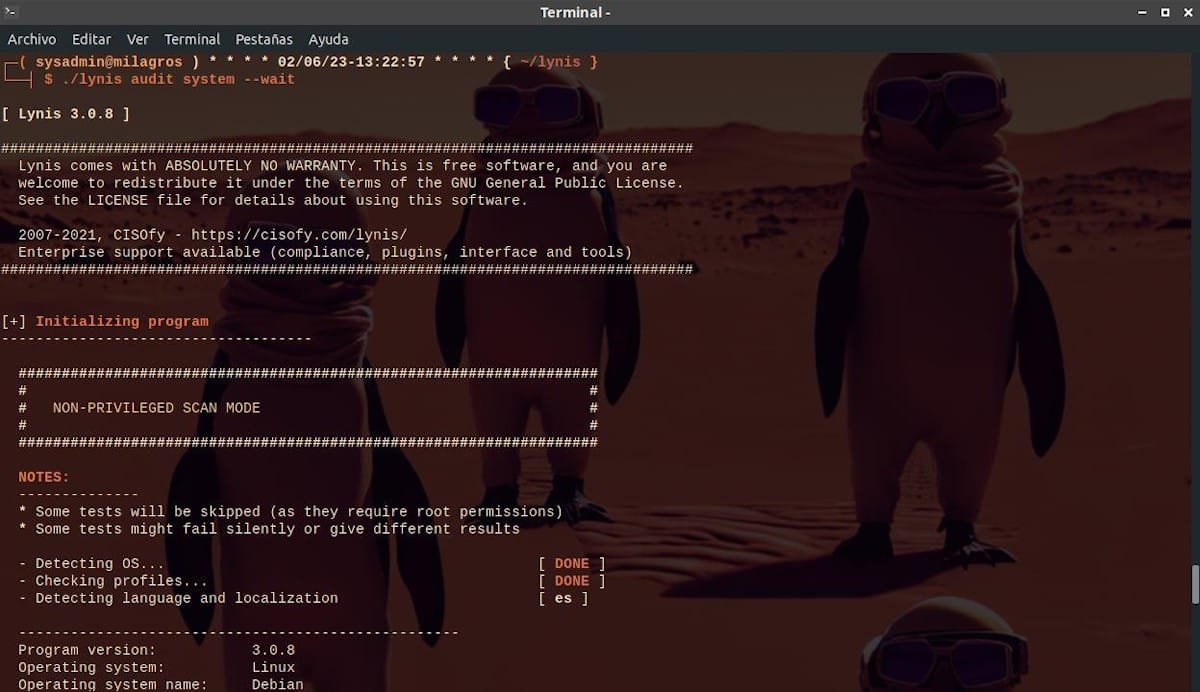

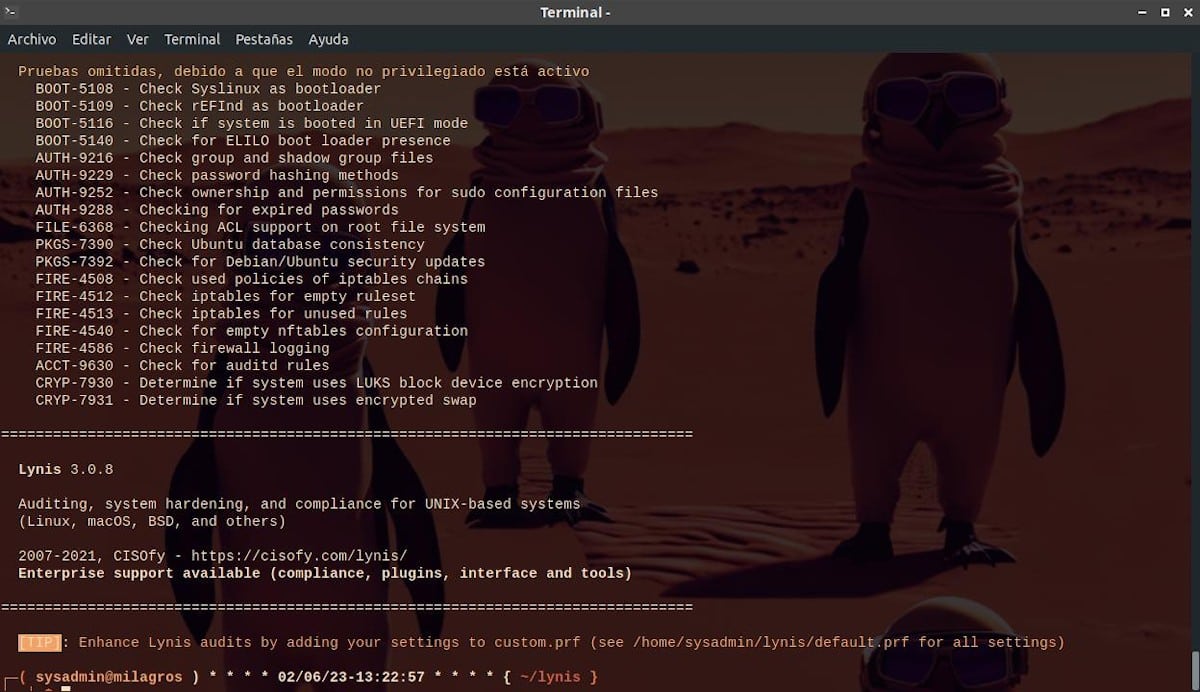

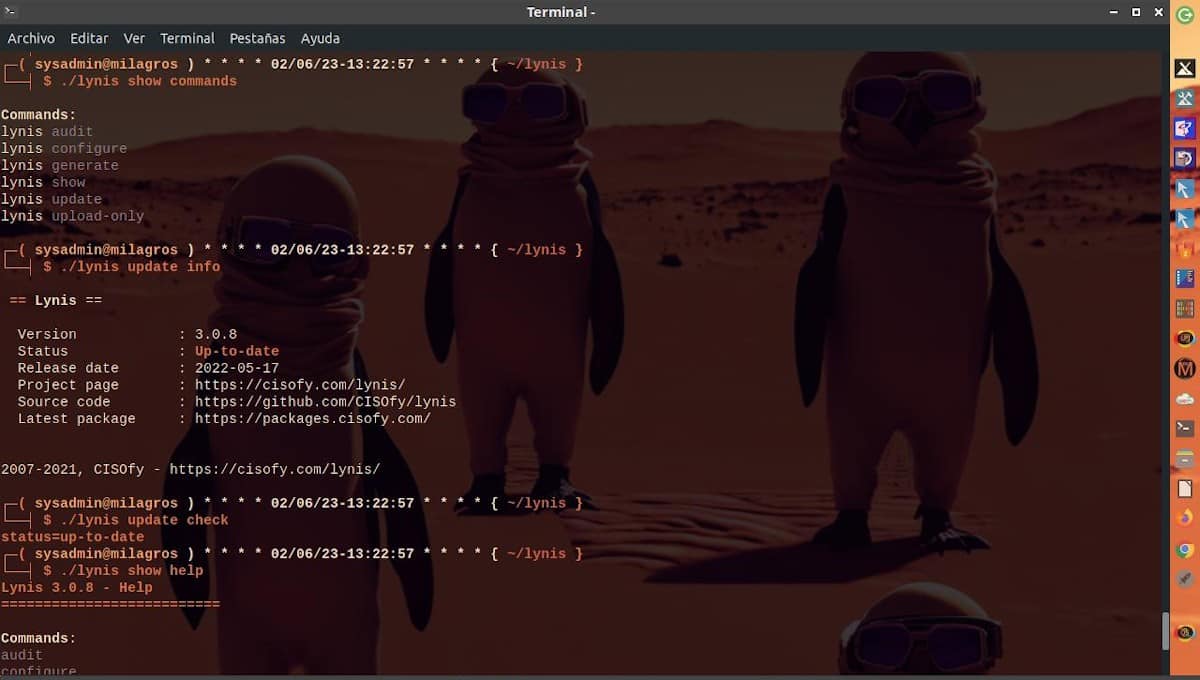

git clone https://github.com/CISOfy/lyniscd lynis && ./lynis audit systemOch sedan, varje gång den behöver köras, bara den sista kommandoraden. Variationer av följande ordning kan dock användas vid behov:

cd lynis && ./lynis audit system --quick

cd lynis && ./lynis audit system --wait

För en mer uttrycklig exekvering eller en långsammare exekvering med ingripande av användaren som kör den.

Vilken information erbjuder den?

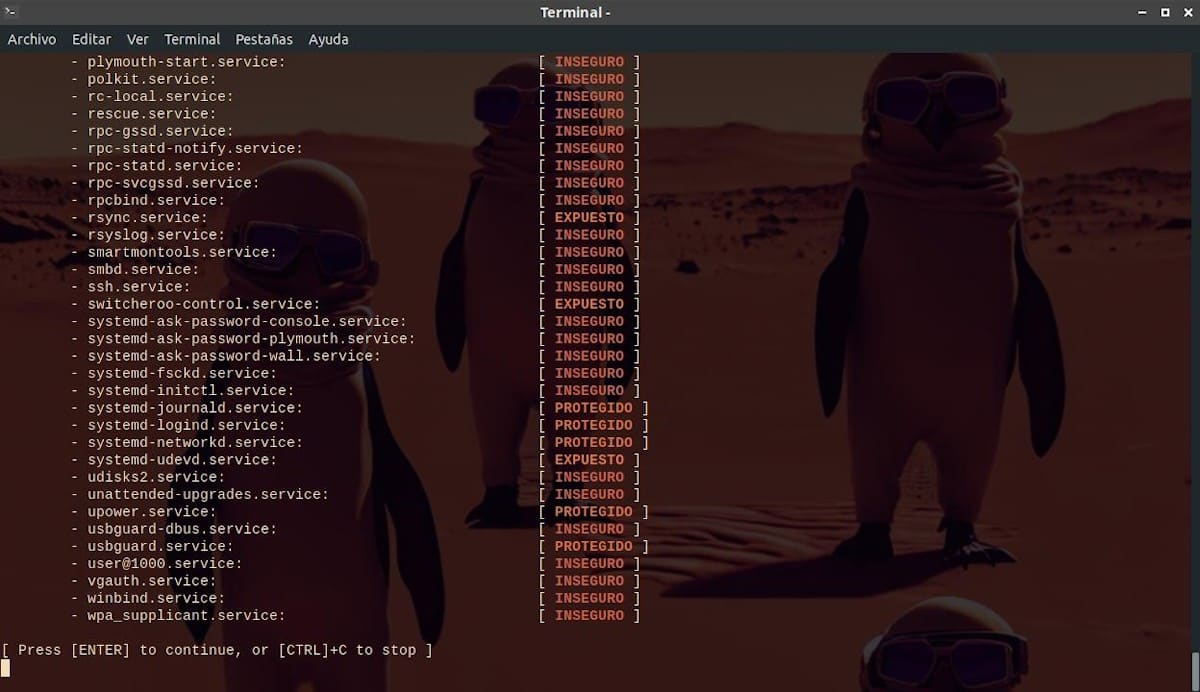

När den väl har körts ger den information om följande tekniska punkter:

I början

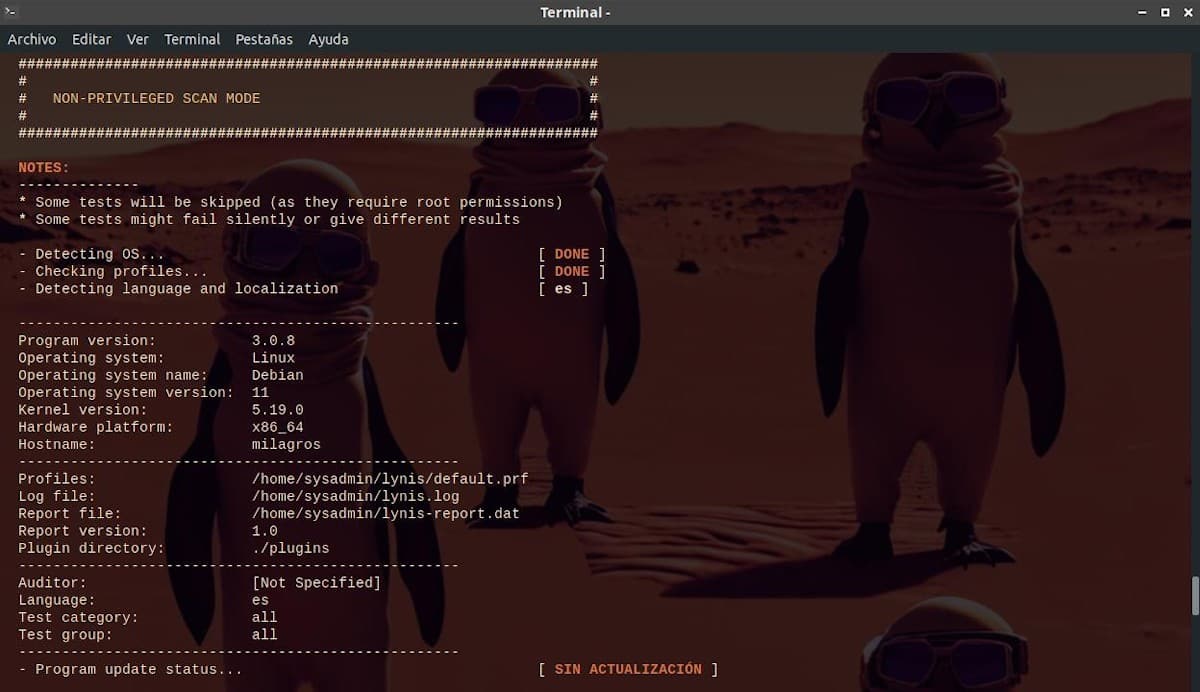

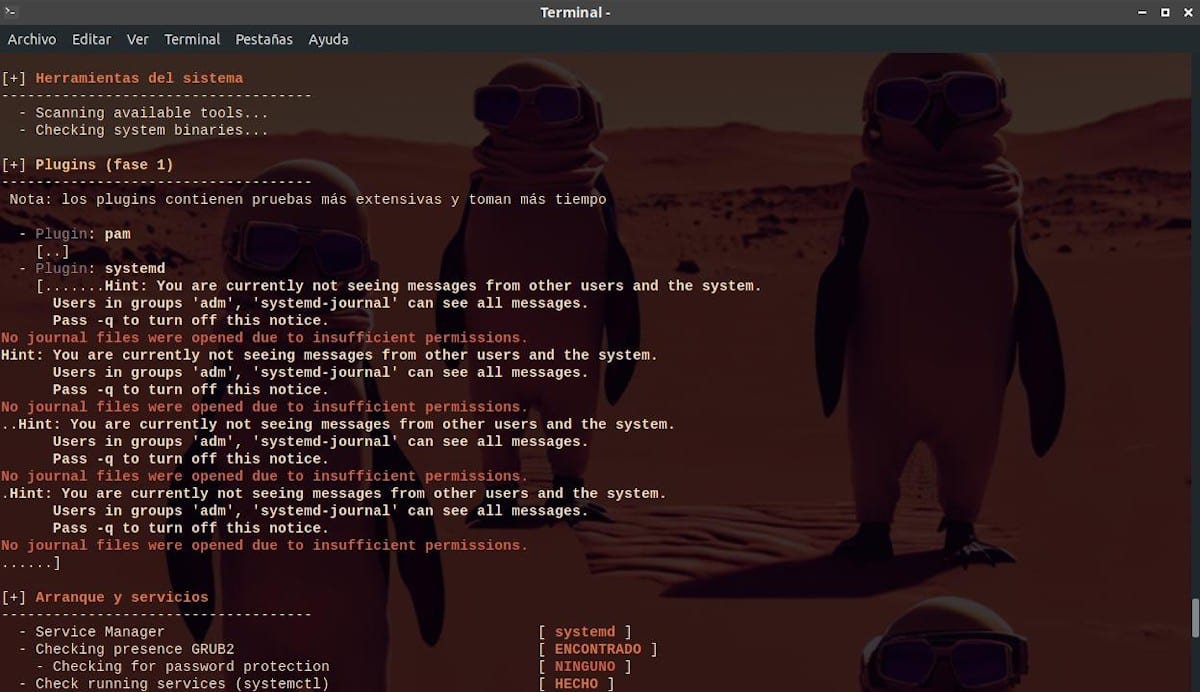

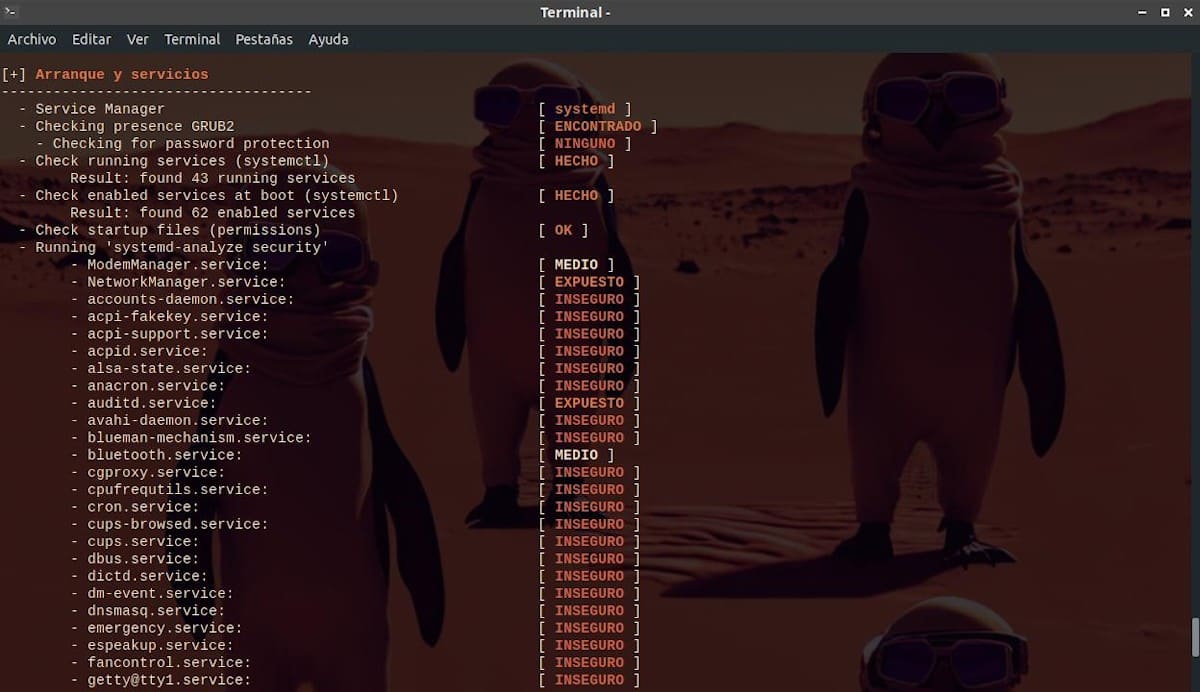

- Initieringsvärdena för Lynis-verktyget, operativsystemet som används, verktygen och plugins installerade eller inte, och startkonfigurationer och tjänster som upptäckts på det.

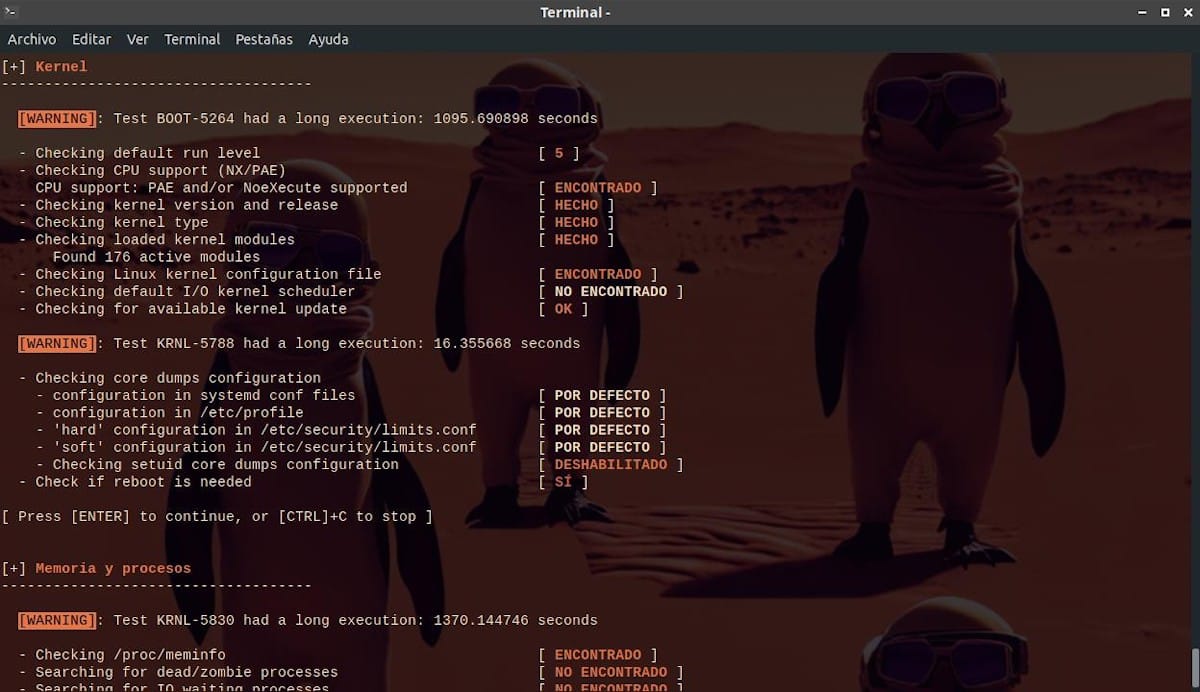

- Kernel, minne och OS-processer.

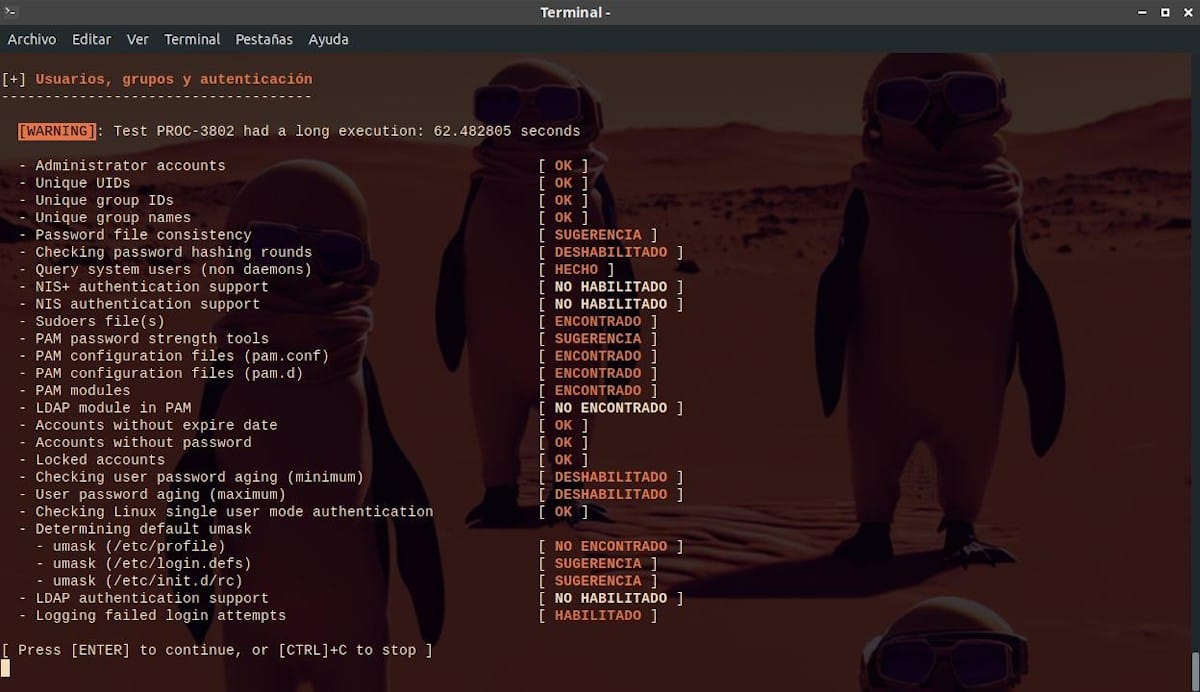

- Användare och grupper, och OS-autentisering.

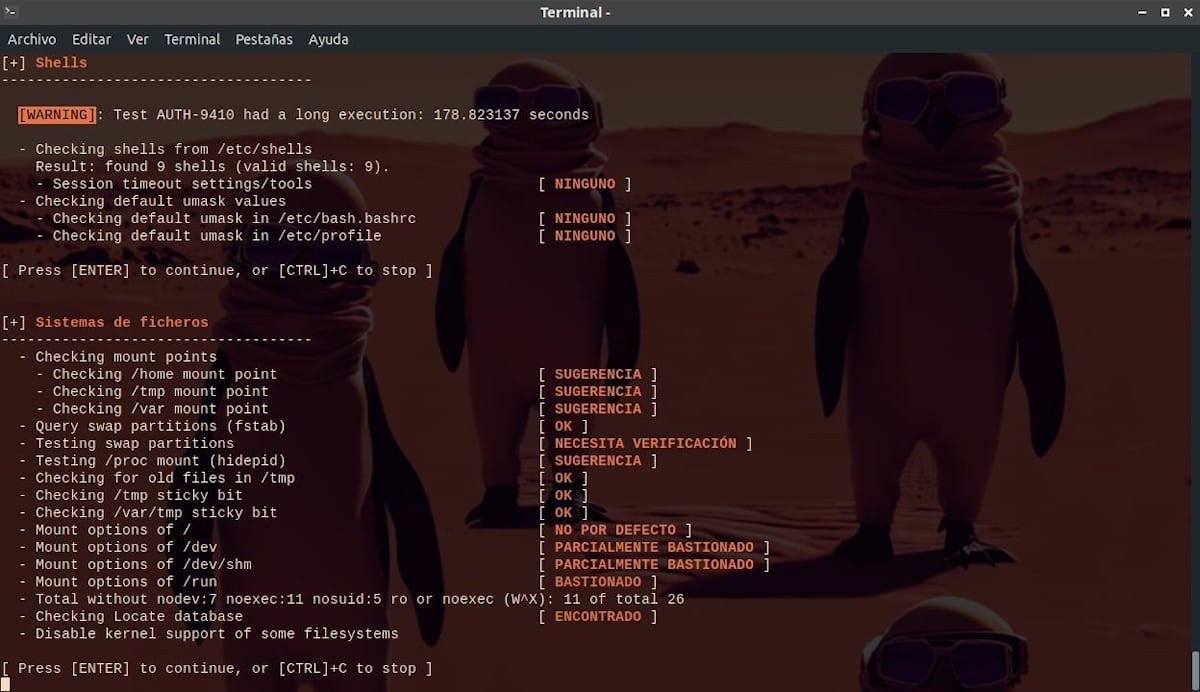

- OS:s skal och filsystem.

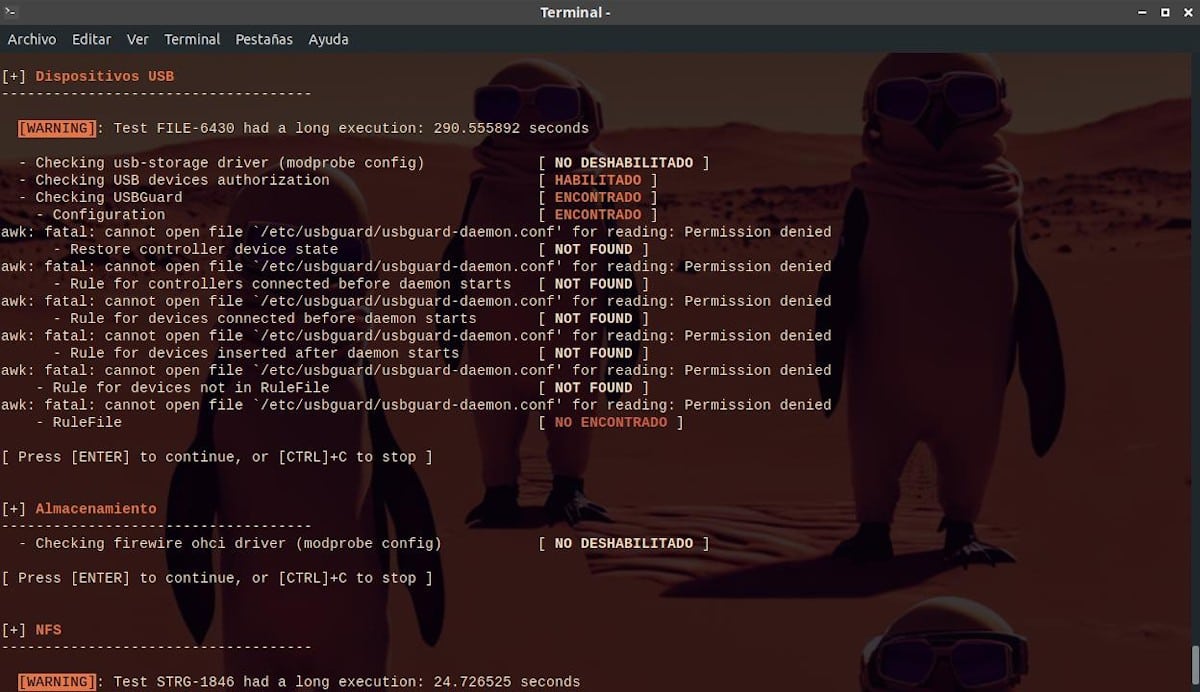

- revisionsinformation om: USB och lagringsenheter som finns i operativsystemet.

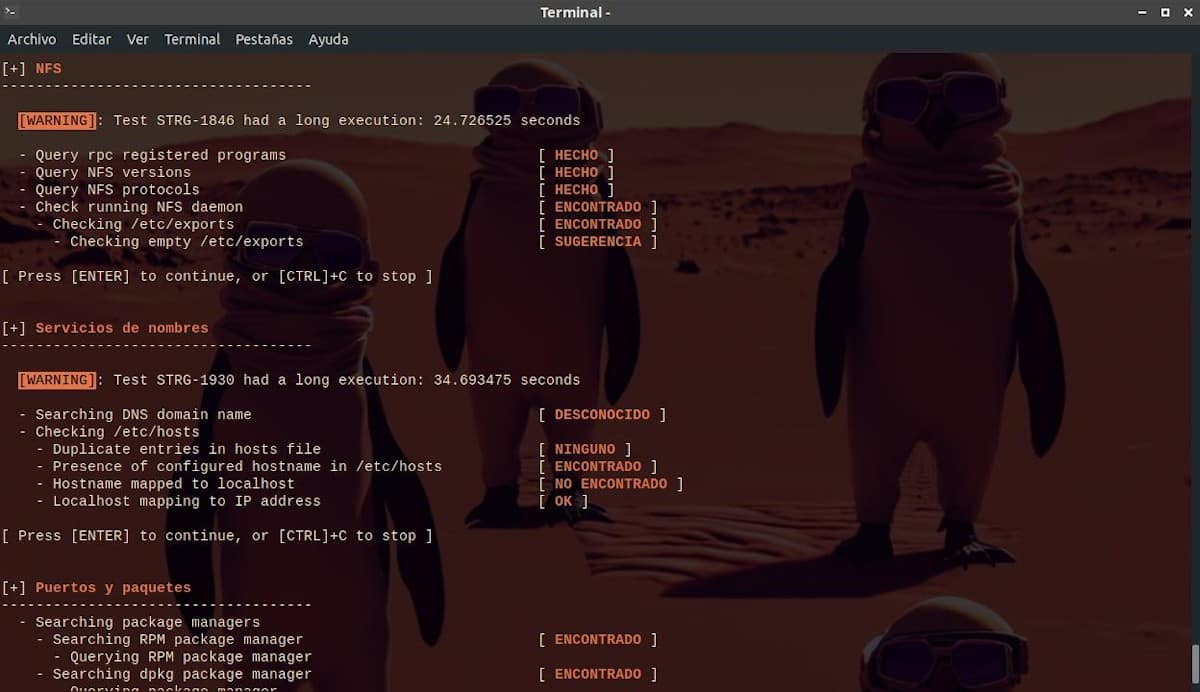

- OS:s NFS, DNS, portar och paket.

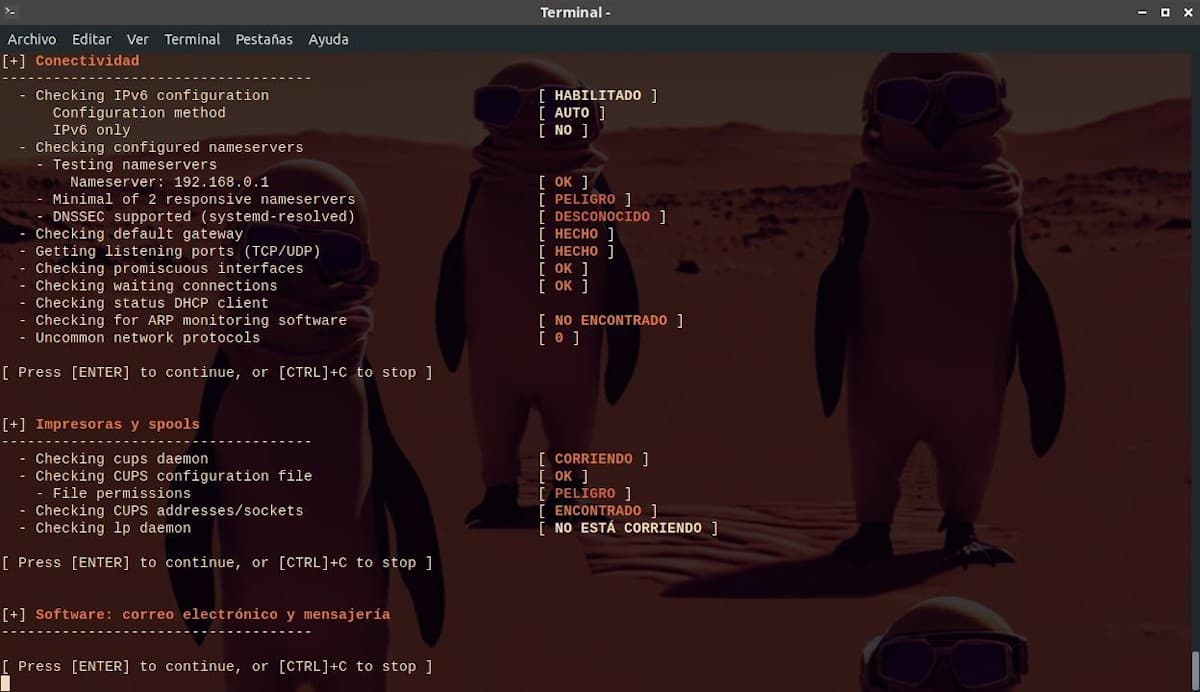

- Nätverksanslutning, skrivare och spooler samt programvara för e-post och meddelanden installerad.

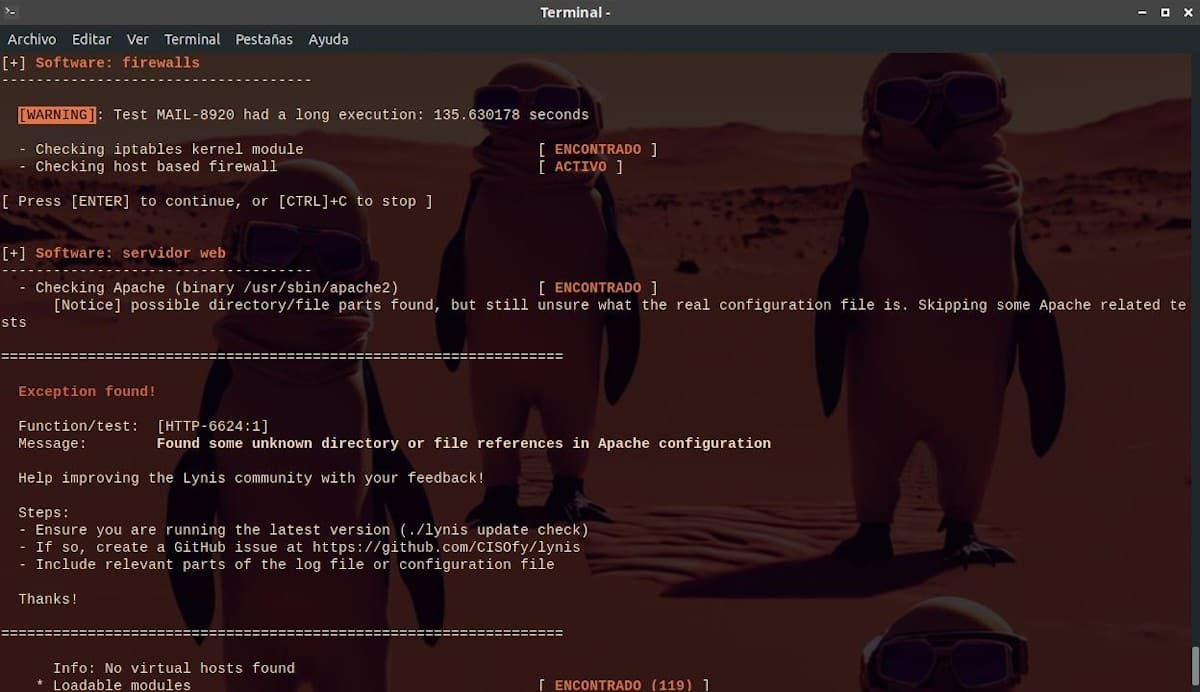

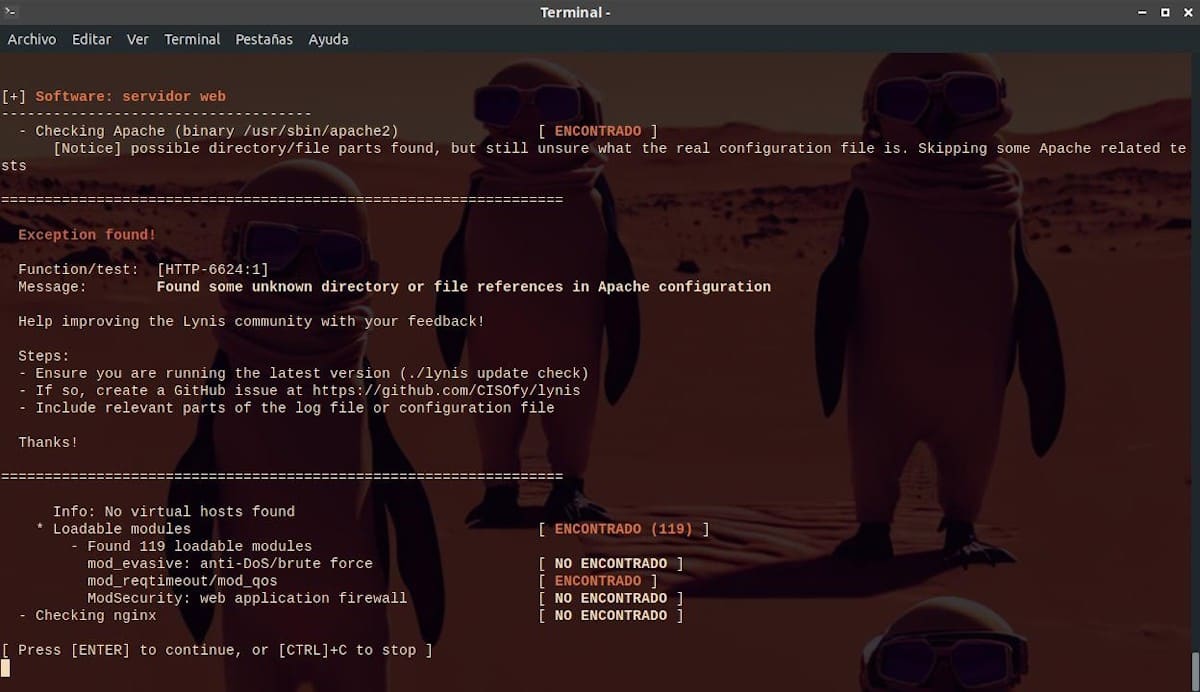

- Brandväggar och webbservrar installerade i operativsystemet.

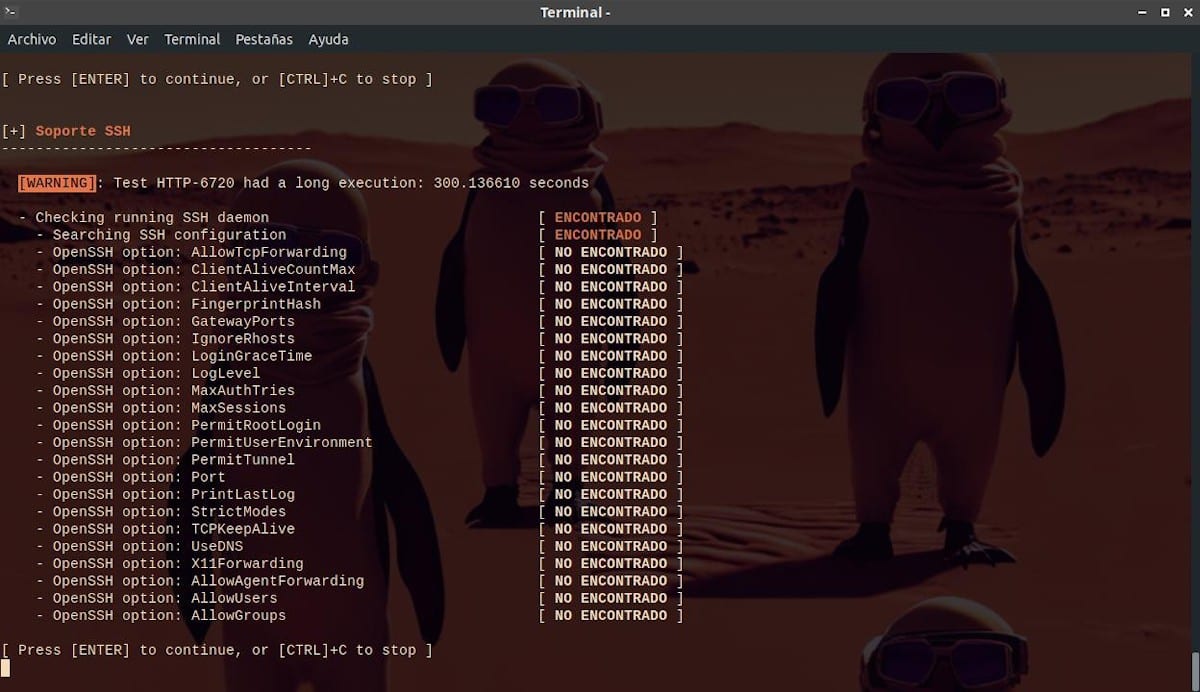

- SSH-tjänsten konfigurerad i operativsystemet.

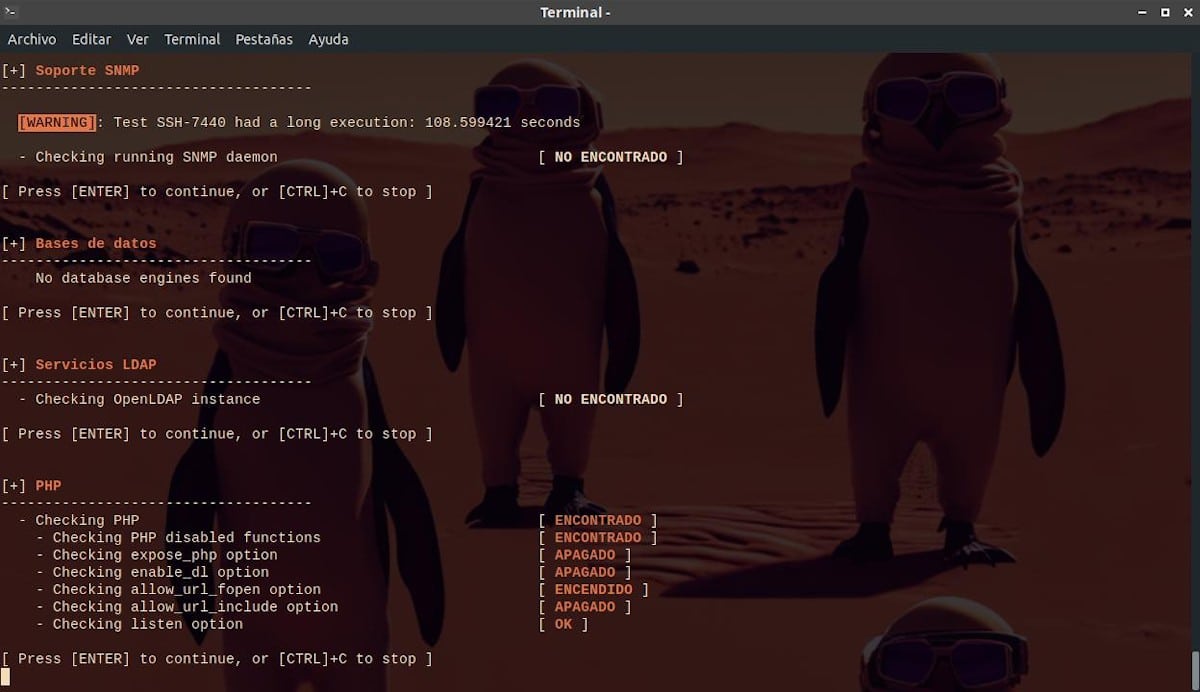

- SNMP-stöd, databaserna, LDAP-tjänsten och PHP-systemet konfigurerat i operativsystemet.

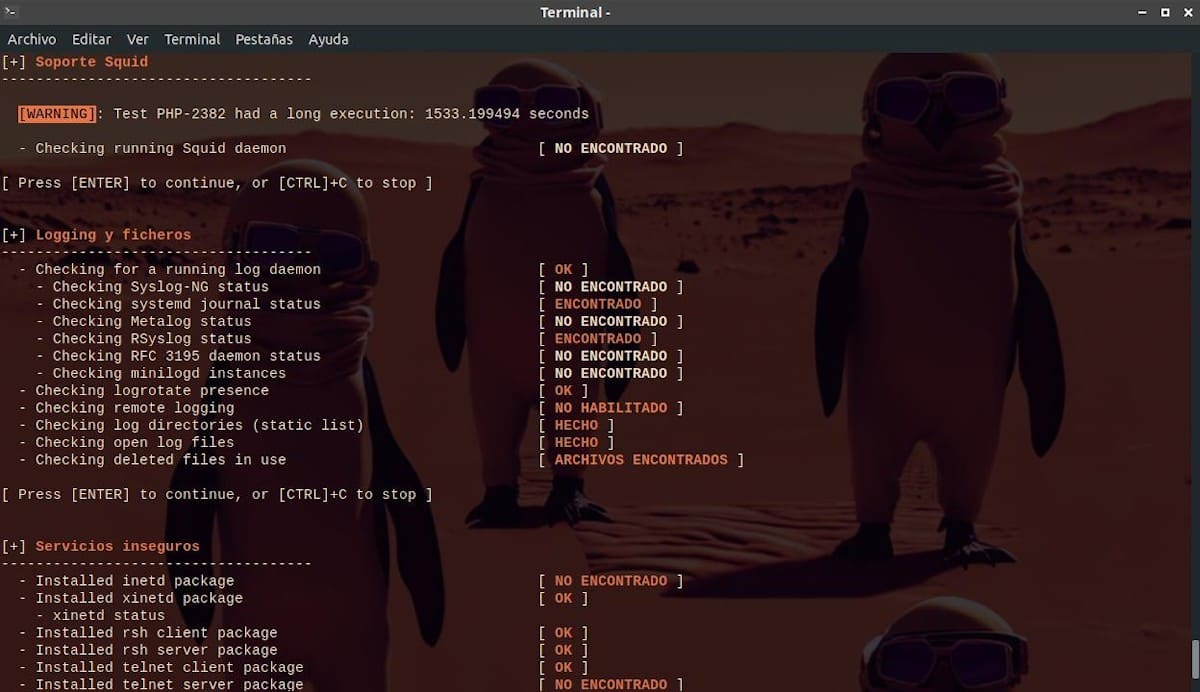

- Squid-stöd, loggning och dess filer, osäkra tjänster och banners och identifieringsmekanismer konfigurerade i operativsystemet.

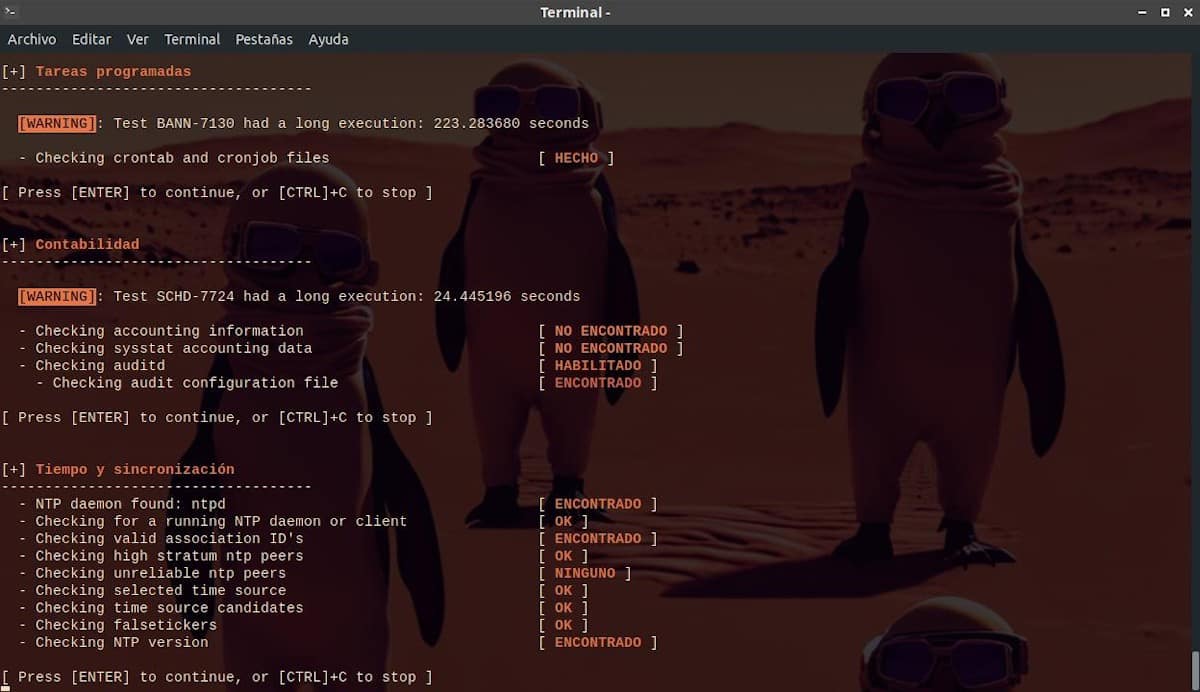

- Schemalagda uppgifter, Bokföring, Tid och synkronisering.

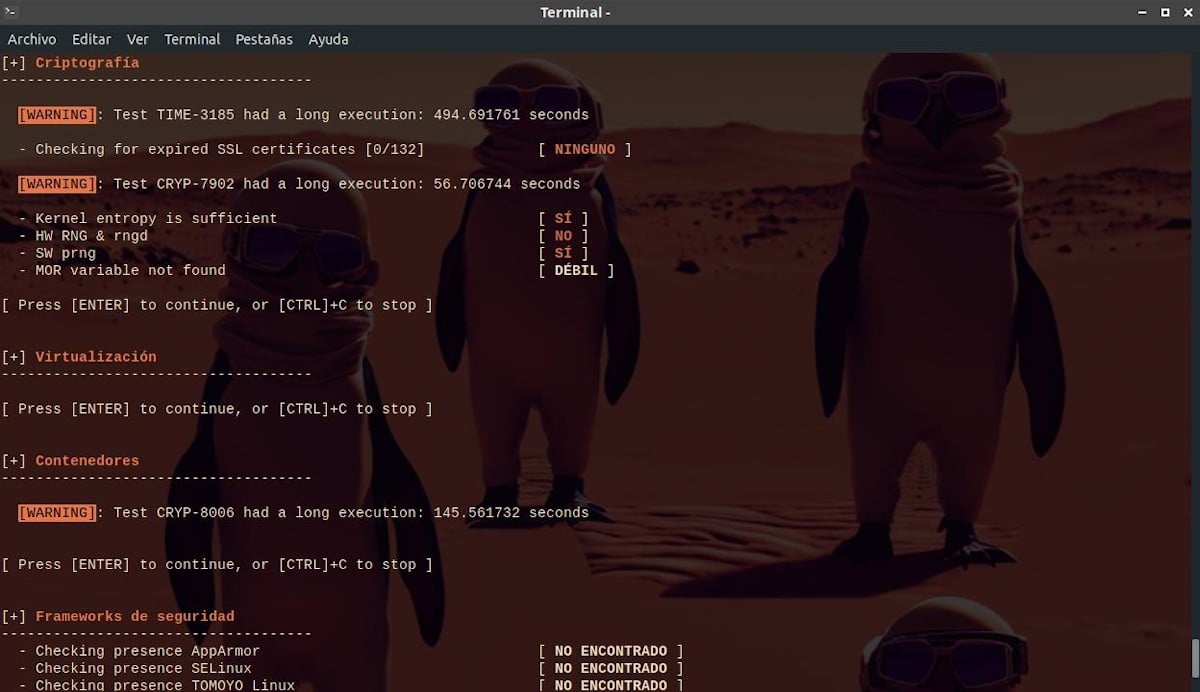

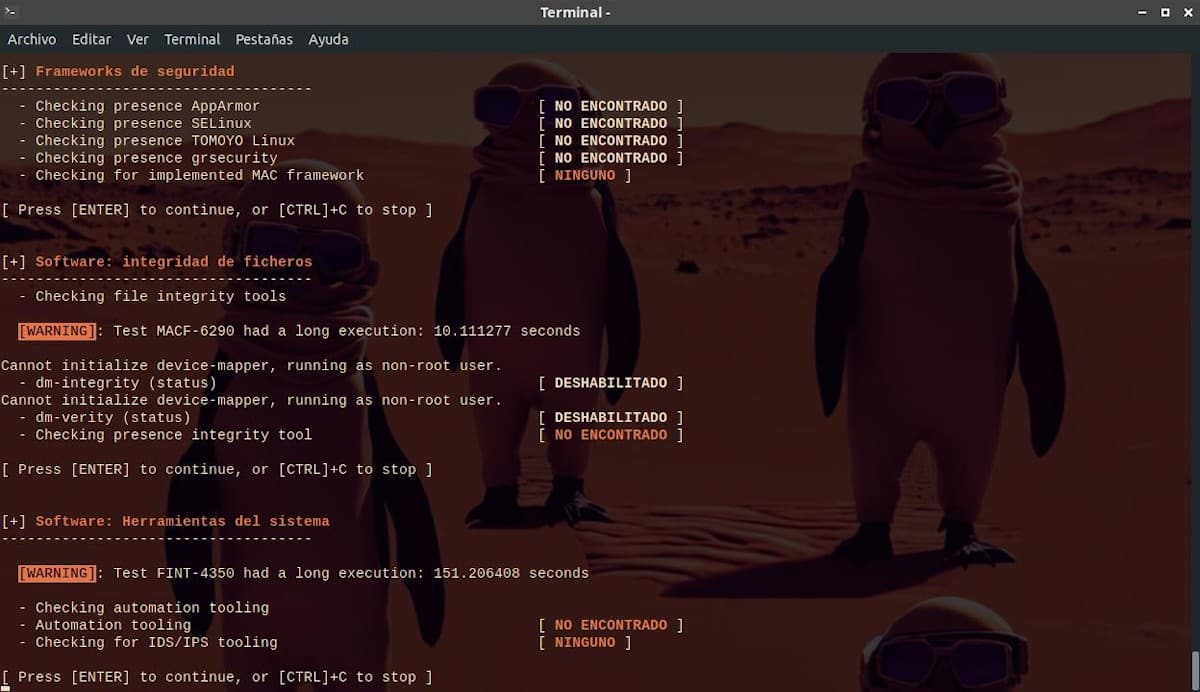

- Kryptografi, virtualisering, containersystem, säkerhetsramverk och programvara relaterad till filintegritet och systemverktyg

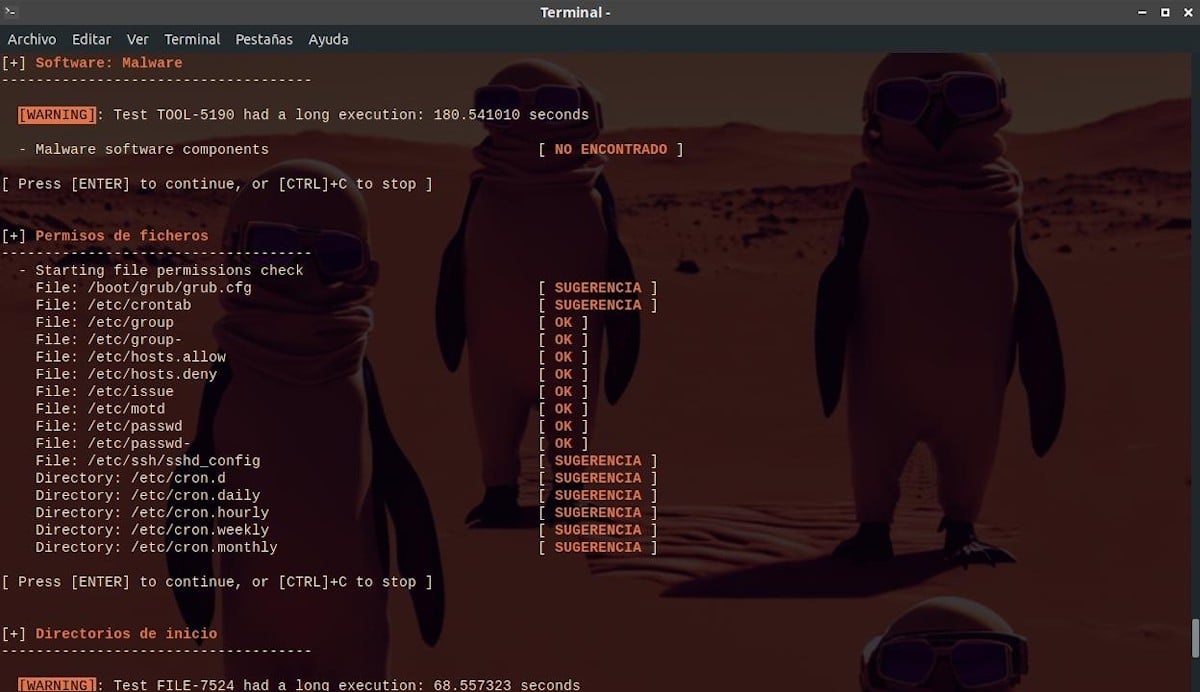

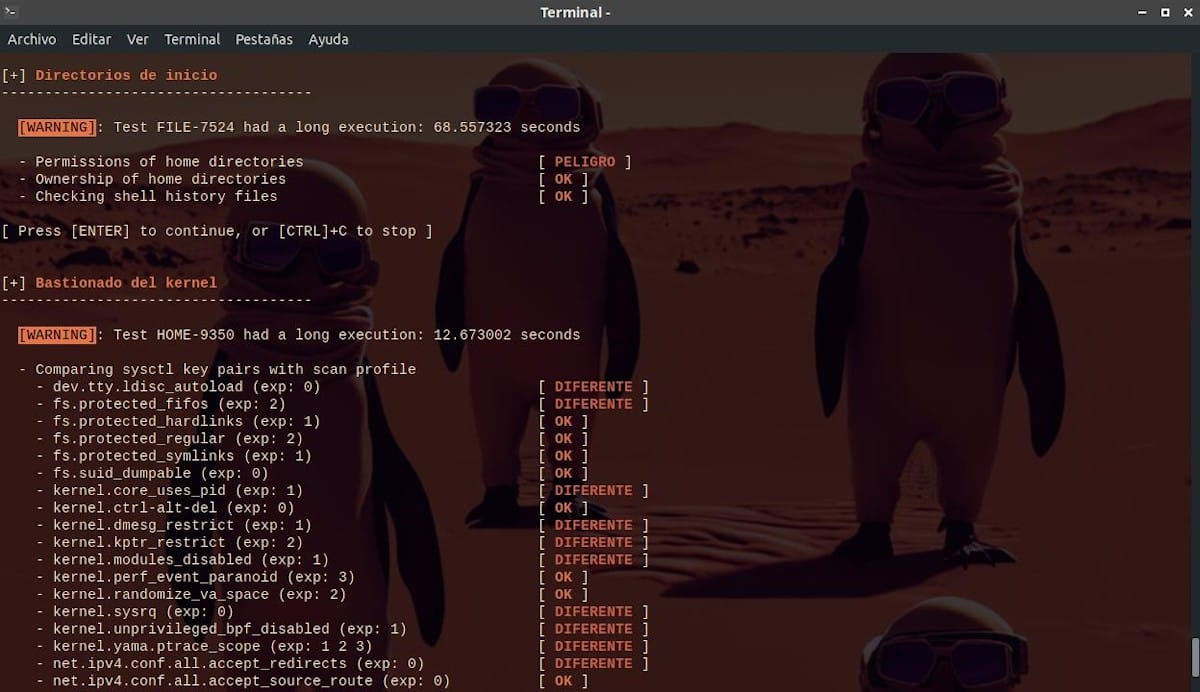

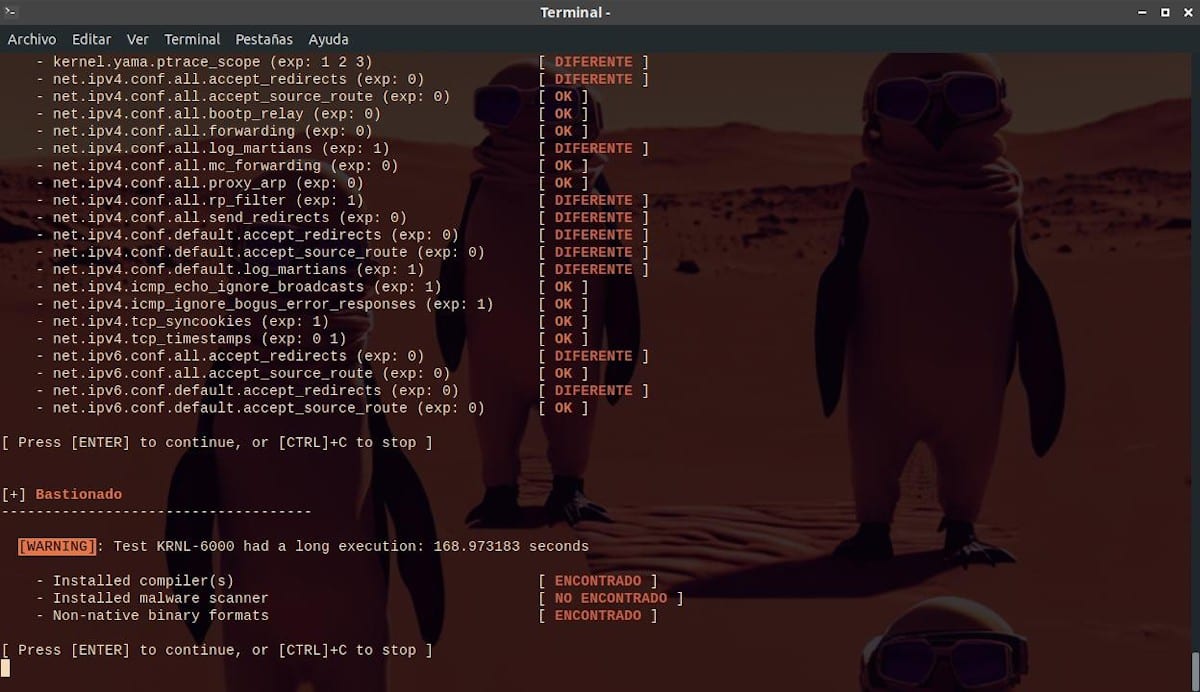

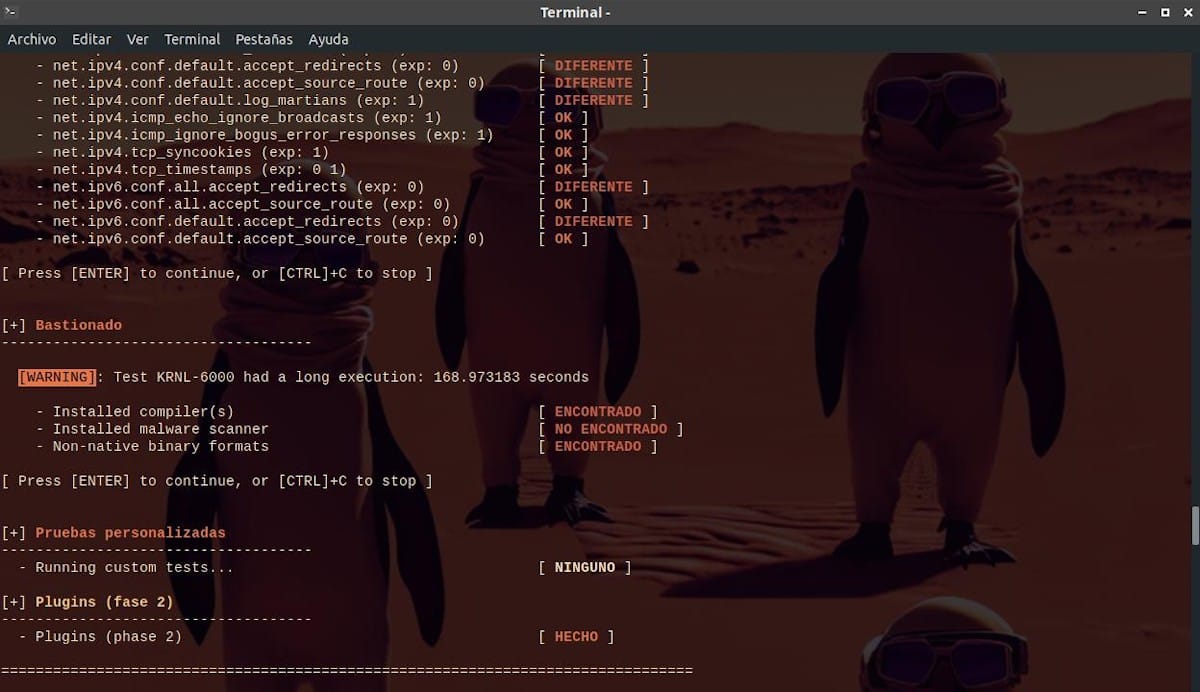

- Programvara av typ skadlig programvara, filbehörigheter, hemkataloger, kärnhärdning och allmän härdning och anpassad testning.

I slutet

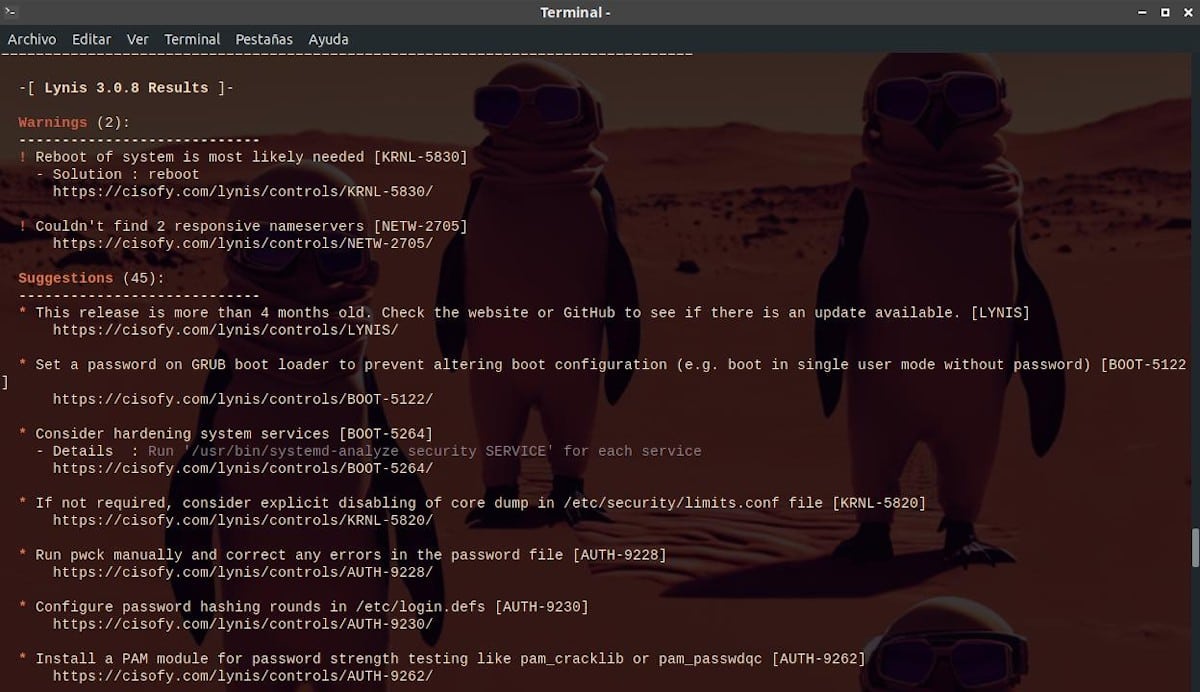

När Lynis slutar, sammanfattar resultaten som hittats, delat i:

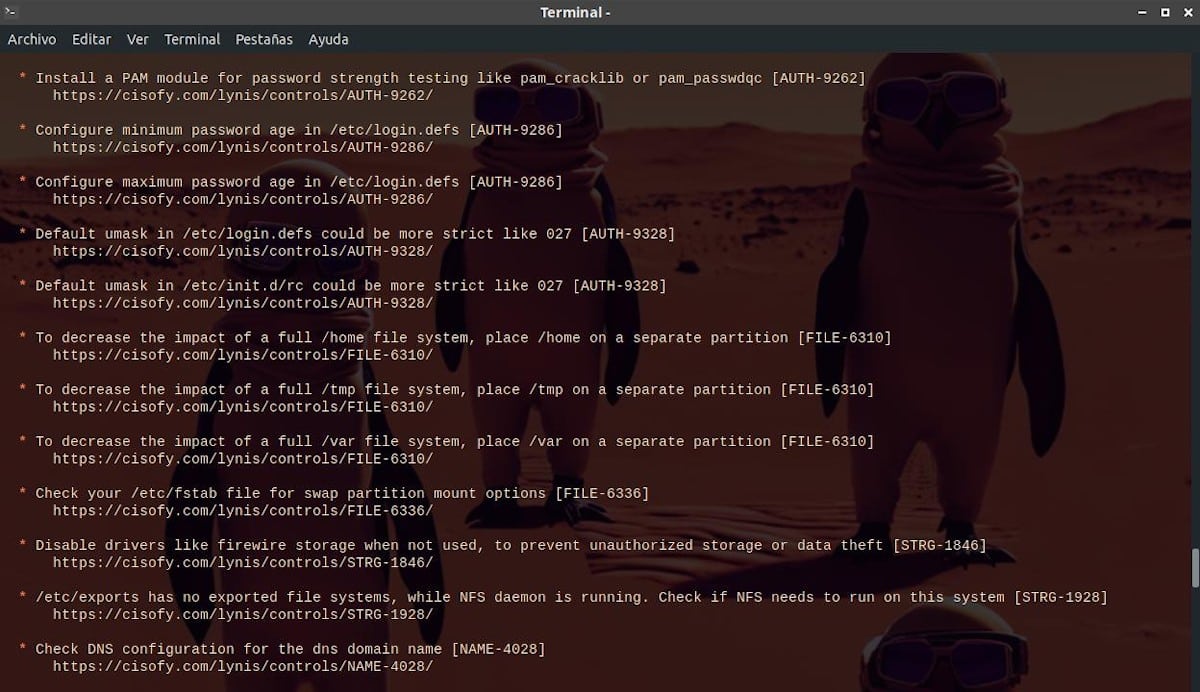

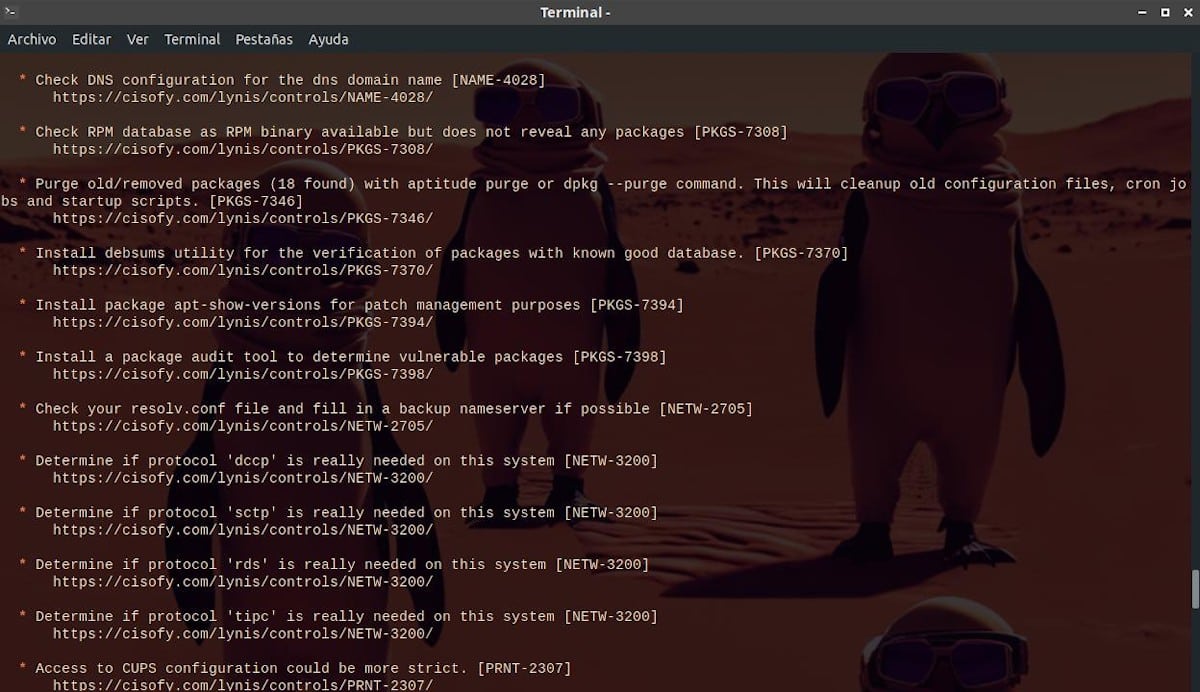

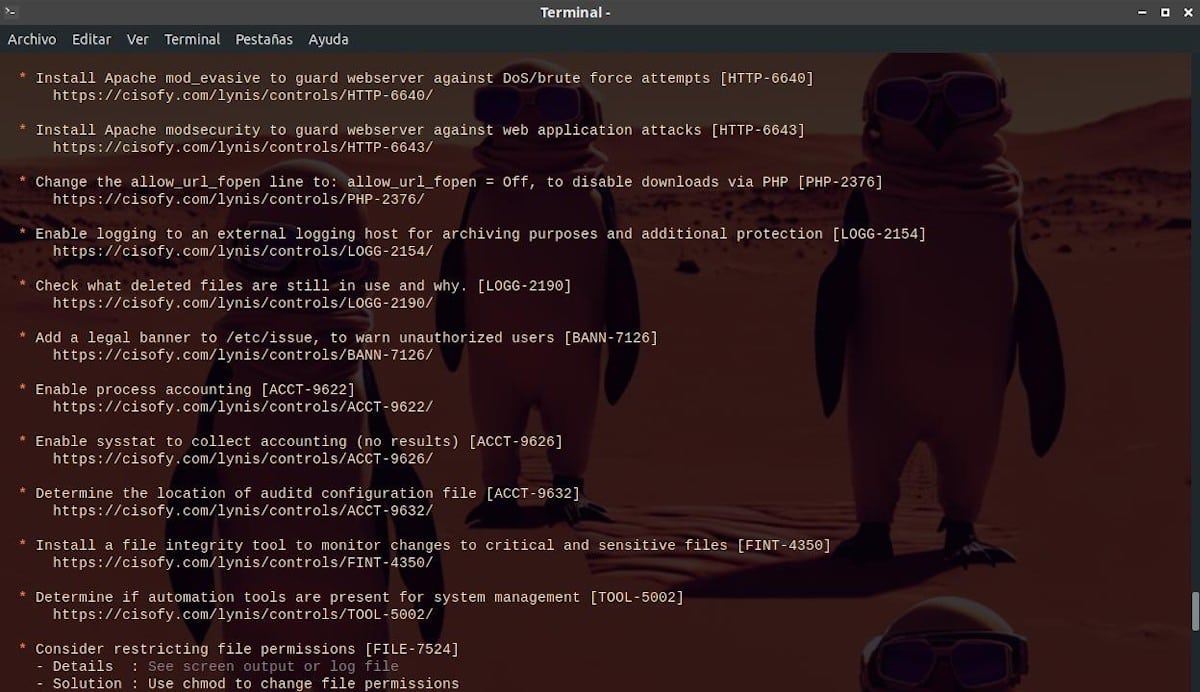

- Varningar och förslag (brådskande problem och viktiga förslag)

anteckning: För att se senare, varningarna och förslagen kan vi utföra följande kommandon

sudo grep Warning /var/log/lynis.log

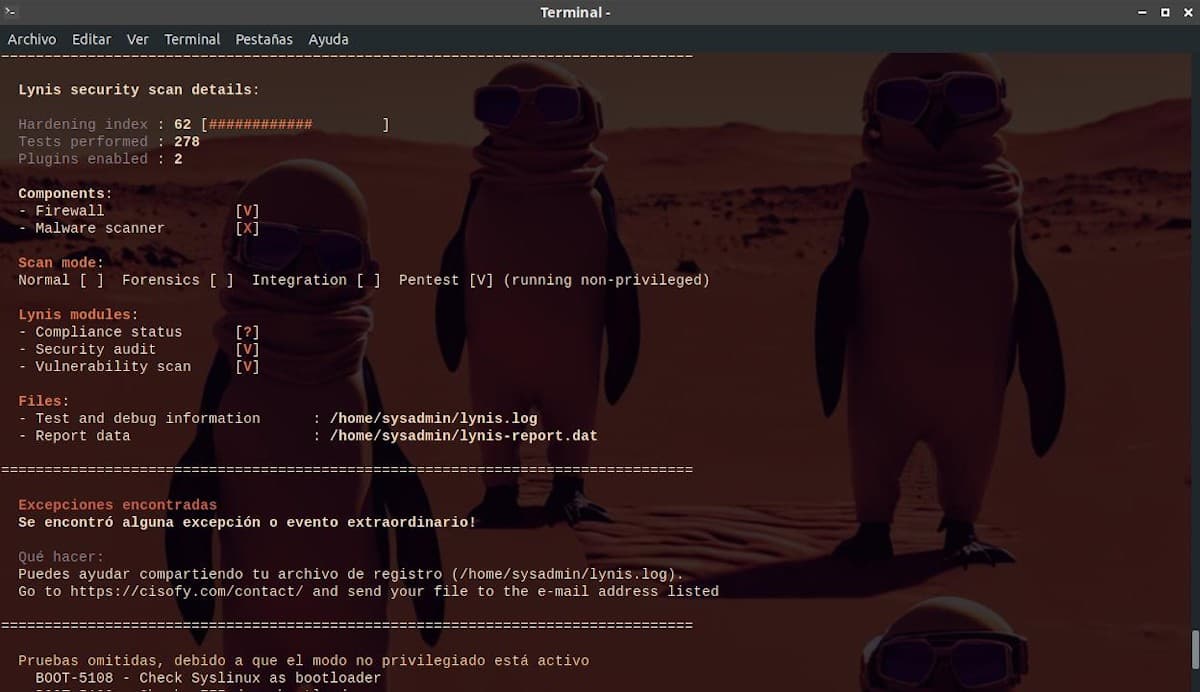

sudo grep Suggestion /var/log/lynis.log- Detaljerna för säkerhetsskanningen

Vid det här laget kommer vi att kunna så småningom Granska filerna med den genererade granskningen, i den angivna vägen, som visas i den näst sista bilden ovan, för att börja lösa varje upptäckt problem, brist och sårbarhet.

Filer (filer med den genererade granskningen):

– Testa och felsöka information: /home/myuser/lynis.log

– Rapportdata : /home/myusername/lynis-report.dat

Och slutligen erbjuder Lynis möjligheten att få mer information om varje förslag som genereras med hjälp av kommandot visa detaljer följt av nummer TEST_ID, enligt nedanstående:

lynis show details KRNL-5830

lynis show details FILE-7524

Och till Mer om Lynis följande länkar finns:

Sammanfattning

Sammanfattningsvis hoppas vi att denna publikation relaterar till gratis, öppen och gratis, programvara för säkerhetsgranskning på Linux, macOS och Unix kallade "Lynis", tillåta många, makten granska (granska och utvärdera) deras respektive dator- och serveroperativsystem lättare. Så att de följaktligen kan stärka (härda) dem vad gäller mjukvara, genom att upptäcka och korrigera alla aspekter eller konfigurationer, bristfälliga, otillräckliga eller obefintliga. På ett sådant sätt för att kunna mildra och undvika eventuella misslyckanden eller attacker genom okända sårbarheter.

Slutligen, glöm inte att bidra med din åsikt om dagens ämne, via kommentarer. Och om du gillade det här inlägget, sluta inte dela den med andra. Kom också ihåg besök vår hemsida en «DesdeLinux» för att utforska fler nyheter och gå med i vår officiella kanal Telegram av DesdeLinux, Väst grupp för mer information om dagens ämne.