Pentmenu: A Bash Script for Reconnaissance and DOS Attacks

Då och då tar vi tillfället i akt att utforska ett gratis, öppet och gratis verktyg inom området datorsäkerhet, särskilt inom en värld av hacking och pentesting. Av denna anledning tar vi idag tillfället i akt att introducera dig för ett annat intressant och användbart verktyg av denna typ som heter «Pentmeny».

Och vad är Pentmenu? Tja, kortfattat är det, un liten Linux-skript gjort i Bash Shell som har skapats av användaren spaningsattacker och DOS. Och naturligtvis, allt detta på ett enkelt sätt, genom enEn cool urvalsmeny för snabb och enkel nätverksspaning och därmed framgångsrikt genomförande av nödvändiga attacker.

Hacking Tools 2023: Idealisk för användning på GNU/Linux

Men innan du börjar det här nuvarande inlägget om detta intressanta hack- och pentestningsverktyg som heter «Pentmeny»rekommenderar vi att du utforskar tidigare relaterat inlägg:

Pentmenu: Hacking och pentesting verktyg

Utforskar Pentmenu på GNU/Linux

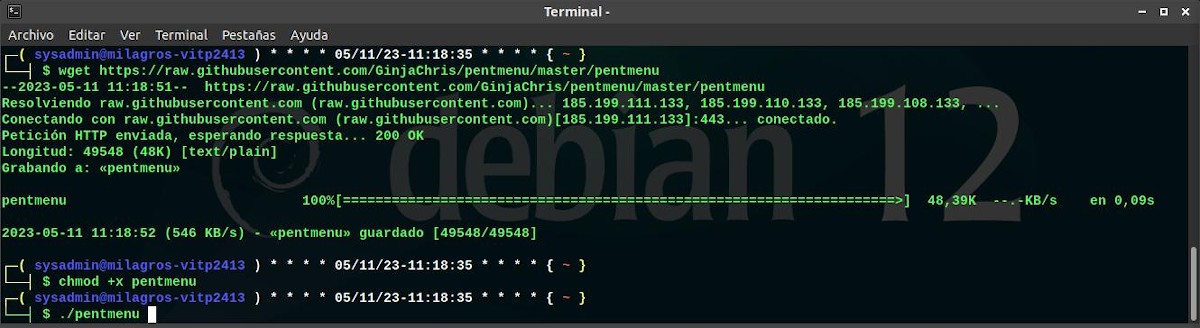

till ladda ner, utforska och lär känna Pentmenu-verktyget som vanligt kommer vi att använda vårt vanliga Respin MilagrOS. Och proceduren för att utföra detta är den som visas på din officiella webbplats på GitHub. Och det är följande:

Ansvarsfrihet

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenubeviljande av tillstånd

chmod +x pentmenuUtförande

./pentmenu

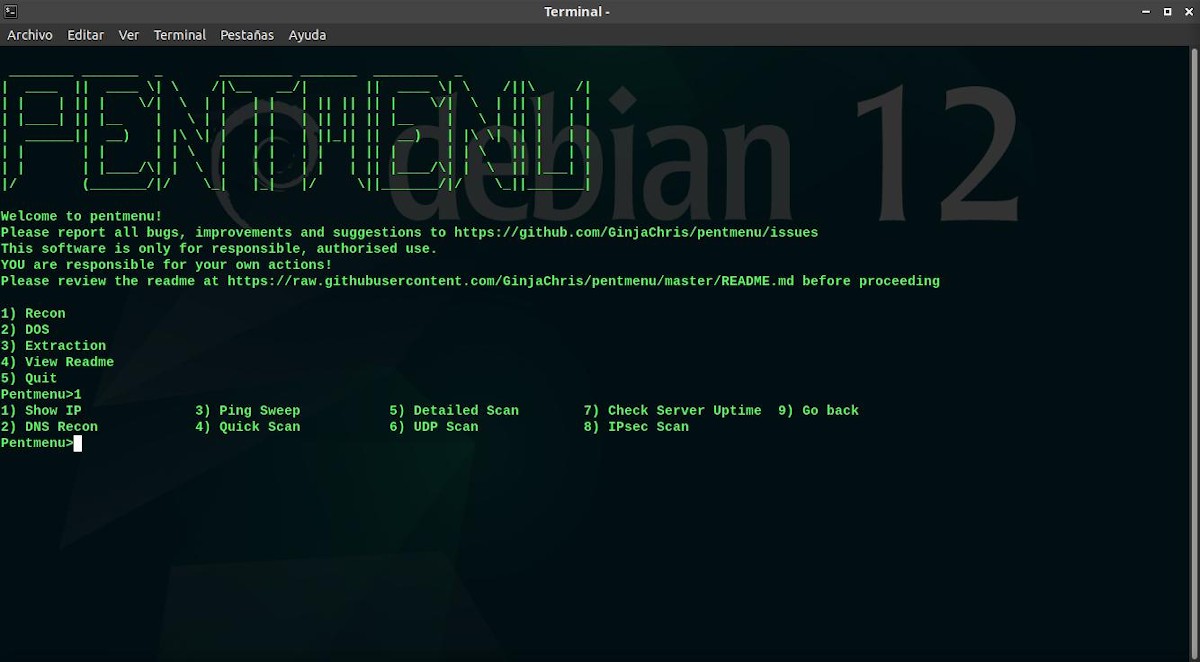

Meny 1: Recon (igenkänningsmoduler)

Denna meny eller modul erbjuder följande funktioner:

- Visa IP: Det här alternativet använder curl-kommandot för att söka efter vår dators externa IP-adress.

- DNS-igenkänning: Det här alternativet är inriktat på passiv igenkänning och utför följaktligen en DNS-sökning och en whois-sökning av målet.

- Ping svep: Det här alternativet använder kommandot nmap för att utföra ett ICMP-eko (ping) mot målvärden eller nätverket.

- Quick Scan: Det här alternativet fungerar som en TCP-portskanner, genom att använda kommandot nmap för att leta efter öppna portar med TCP SYN-skanningen.

- detaljerad skanning: Det här alternativet använder kommandot nmap för att identifiera aktiva värdar, öppna portar, försök att identifiera operativsystemet, skriva banners och mer.

- UDP -skanning: Det här alternativet använder kommandot nmap för att söka efter öppna UDP-portar. i enlighet därmed, skannar alla UDP-portar på destinationsvärden.

- Kontrollera Serverns upptid: Det här alternativet beräknar drifttiden för målvärden genom att fråga en öppen TCP-port med hping3. Resultatens noggrannhet kan variera eller kanske inte fungerar från maskin till maskin.

- IPsec-skanning: Det här alternativet är avsett att försöka identifiera närvaron av en IPsec VPN-server med hjälp av ike-scan och olika fas 1-förslag.

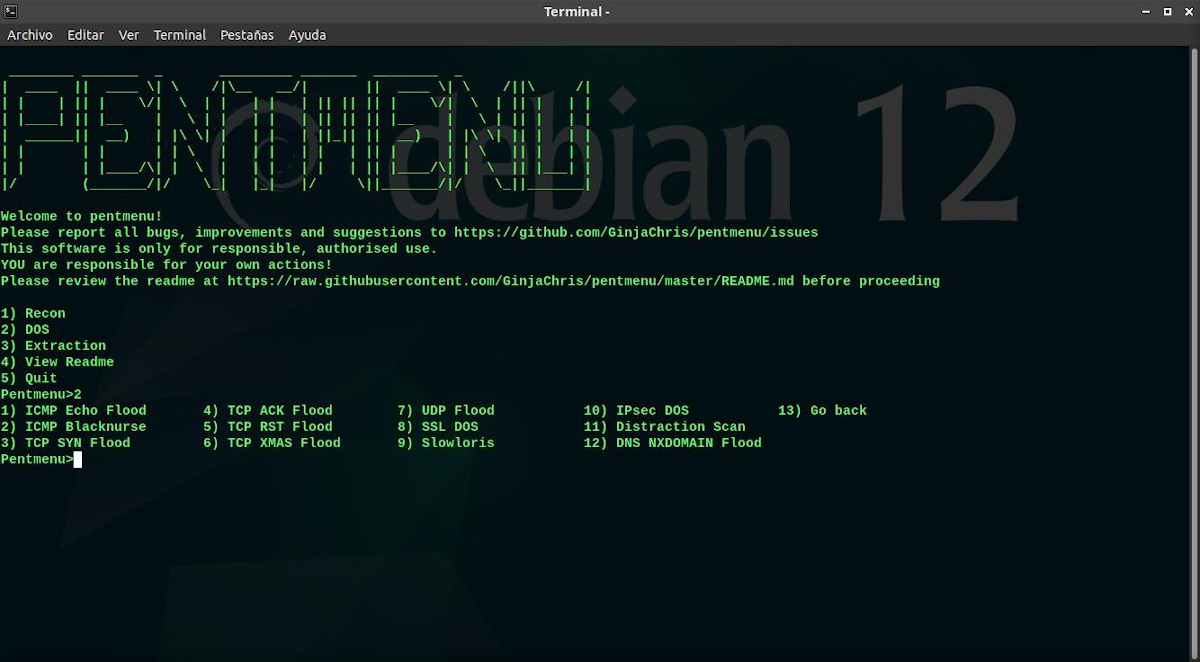

Meny 2: DOS (DOS attack moduler)

- ICMP Echo Flood: Det här alternativet använder hping3 CLI-applikationen för att starta en traditionell ICMP-ekoflod mot en målvärd.

- ICMP Blacknurse Flood: Det här alternativet använder hping3 CLI-applikationen för att starta en traditionell ICMP Blacknurse-flod mot en målvärd.

- TCP SYN Flood: Detta alternativ skickar en flod av TCP SYN-paket med hping3. Men jaOm den inte hittar hping3, försök att använda verktyget nmap-nping istället.

- TCP ACK Flood: Detta alternativ erbjuder samma alternativ som SYN Flood, men ställer in TCP ACK-flaggan (Acknowledgement) istället.

- TCP RST Flood: Detta alternativ erbjuder samma alternativ som SYN Flood, men ställer in TCP RST (Reset)-flaggan istället.

- TCP XMAS Flood: Detta alternativ erbjuder samma alternativ som SYN Flood och ACK Flood, men den skickar paket med alla TCP-flaggor inställda (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- UDP-flod: Detta alternativ erbjuder samma alternativ som SYN Floodutan skickar istället UDP-paket till den angivna host:port.

- SSL TVÅ: Det här alternativet använder OpenSSL för att försöka en DOS-attack mot en destinationsvärd:port. Den gör detta genom att öppna många anslutningar och få servern att utföra dyra handskakningsberäkningar.

- slowloris: Det här alternativet använder netcat-programmet för att långsamt skicka HTTP-rubriker till destinationsvärden:port med avsikten att svälta den på resurser.

- IPsec DOS: Det här alternativet använder ike-scan-programmet för att försöka översvämma den angivna IP-adressen med huvudläge och fas 1-paket för aggressivt läge från slumpmässiga käll-IP:er.

- DistraktionScan: Detta alternativ det utlöser faktiskt inte en DOS-attack, utan startar helt enkelt flera TCP SYN-skanningar, med hjälp av hping3, från en falsk IP som vi väljer.

Meny 3: Extraktion

- Skicka Fil: Denna modul använder netcat-programmet för att skicka data med TCP eller UDP. vilket vanligtvis är extremt användbart för att extrahera data från målvärdar.

- Skapa lyssnare: Den här modulen använder netcat för att öppna en lyssnare på en konfigurerbar TCP- eller UDP-port. Vilket vanligtvis är extremt användbart för att testa syslog-anslutning, ta emot filer eller kontrollera aktiv skanning på nätverket.

Slutligen meny 4 (Visa Readme) Det tillåter oss att lokalt och mer detaljerat se allt som beskrivs ovan, vilket i sin tur är det som finns på GitHub. Och meny 5 (Avsluta), är i princip att avsluta och stänga programmet.

Sammanfattning

Kort sagt, «Pentmeny» är en av många hacka och pentesta verktyg, gratis, öppen och gratis, tillgänglig för att lära sig och öva på aktiviteter inom området datorsäkerhet. Men, och som med många andra som vi har tagit upp här eller inte, måste detta verktyg användas med tanke på den ansvarsfulla och auktoriserade användningen av vad det kommer att tillämpas på, därför är allt som görs med det efter ditt eget gottfinnande. av användaren. Och om någon provar det eller har provat det tidigare, inbjuder vi dig att berätta om din upplevelse med det via kommentarer.

Slutligen, kom ihåg besök vår «hemsida» och gå med i vår officiella kanal Telegram för att utforska fler nyheter, guider och handledningar. Och har även detta grupp för att prata och lära dig mer om alla IT-ämnen som tas upp här.