SSH கற்றல்: SSH சேவையகத்தில் செய்ய வேண்டிய நல்ல நடைமுறைகள்

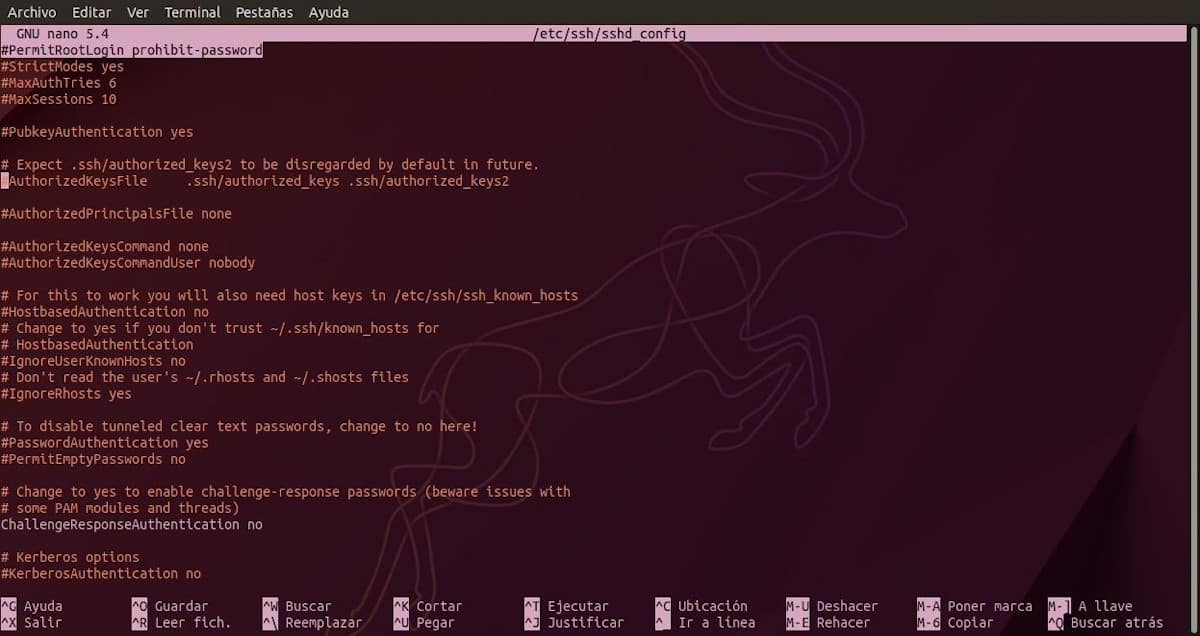

இந்த நிகழ்காலத்தில், ஆறாவது மற்றும் கடைசி இடுகை, எங்கள் தொடர் இடுகைகளில் இருந்து SSH கற்றல் நாம் ஒரு நடைமுறை வழியில், கட்டமைப்பு மற்றும் பயன்பாடு பற்றி பேசுவோம் இல் குறிப்பிடப்பட்டுள்ள விருப்பங்கள் OpenSSH கட்டமைப்பு கோப்பு பக்கத்தில் கையாளப்படுகின்றன ssh-சர்வர், அதாவது கோப்பு "SSHD கட்டமைப்பு" (sshd_config). இது, முந்தைய தவணையில் பேசினோம்.

சுருக்கமாகவும், எளிமையாகவும், நேரடியாகவும் தெரிந்துகொள்ளும் வகையில், சில சிறந்த நல்ல நடைமுறைகள் (பரிந்துரைகள் மற்றும் உதவிக்குறிப்புகள்) எப்போது ஒரு SSH சேவையகத்தை அமைக்கவும்வீட்டிலும் அலுவலகத்திலும்.

SSH கற்றல்: SSHD கட்டமைப்பு கோப்பு விருப்பங்கள் மற்றும் அளவுருக்கள்

மேலும், இன்றைய தலைப்பைத் தொடங்குவதற்கு முன், சிறந்ததைப் பற்றி "ஒரு SSH சேவையகத்தின் உள்ளமைவுகளில் பயன்படுத்துவதற்கான நல்ல நடைமுறைகள்", தொடர்புடைய வெளியீடுகளுக்கான சில இணைப்புகளை பின்னர் வாசிப்பதற்காக விட்டுவிடுவோம்:

SSH சேவையகத்தில் நல்ல நடைமுறைகள்

SSH சேவையகத்தை உள்ளமைக்கும் போது என்ன நல்ல நடைமுறைகள் பொருந்தும்?

அடுத்து, மற்றும் விருப்பங்கள் மற்றும் அளவுருக்கள் அடிப்படையில் டிel SSHD கட்டமைப்பு கோப்பு (sshd_config), முந்தைய இடுகையில் பார்த்தது, இவை சிலவாக இருக்கும் சிறந்த நல்ல நடைமுறைகள் கூறப்பட்ட கோப்பின் உள்ளமைவைப் பற்றி செய்ய, செய்ய பாதுகாக்க எங்கள் சிறந்த தொலை இணைப்புகள், உள்வரும் மற்றும் வெளிச்செல்லும், கொடுக்கப்பட்ட SSH சேவையகத்தில்:

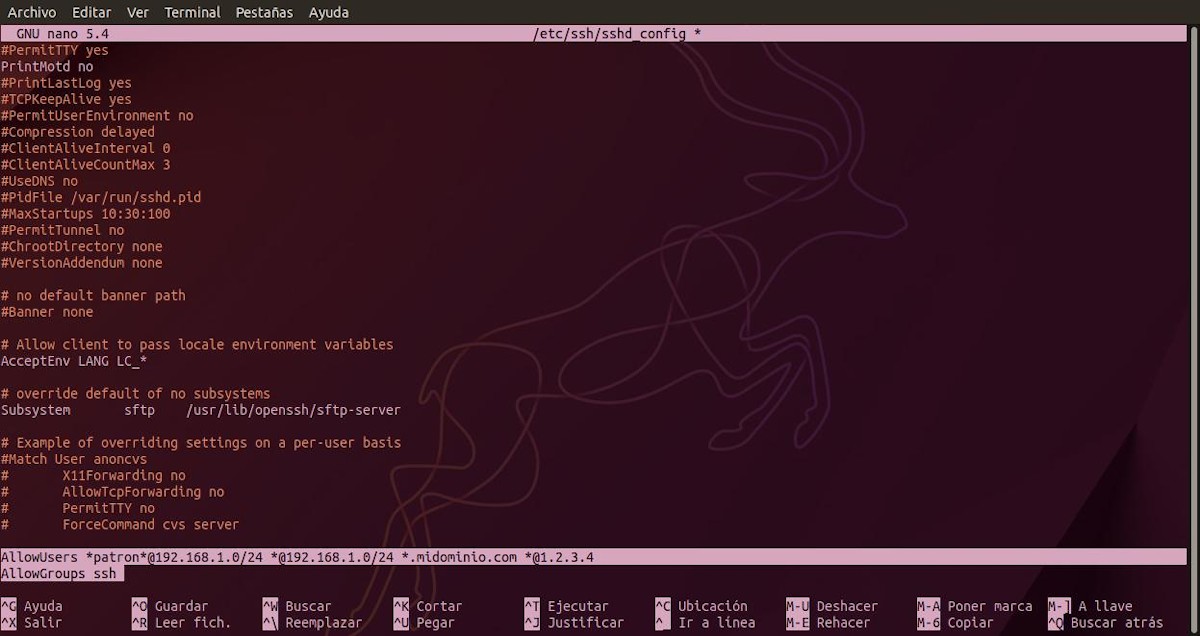

விருப்பத்துடன் SSH இல் உள்நுழையக்கூடிய பயனர்களைக் குறிப்பிடவும் அனுமதி பயனர்கள்

இந்த விருப்பம் அல்லது அளவுரு பொதுவாக கூறப்பட்ட கோப்பில் இயல்பாக சேர்க்கப்படாது என்பதால், அதை அதன் முடிவில் செருகலாம். பயன்படுத்துதல் a பயனர்பெயர் வடிவங்களின் பட்டியல், இடைவெளிகளால் பிரிக்கப்பட்டது. எனவே, குறிப்பிடப்பட்டால், உள்நுழைவு, பின்னர் உள்ளமைக்கப்பட்ட வடிவங்களில் ஒன்றுடன் பொருந்தக்கூடிய பயனர்பெயர் மற்றும் ஹோஸ்ட்பெயர் பொருத்தங்களுக்கு மட்டுமே அனுமதிக்கப்படும்.

எடுத்துக்காட்டாக, கீழே காணப்படுவது போல்:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

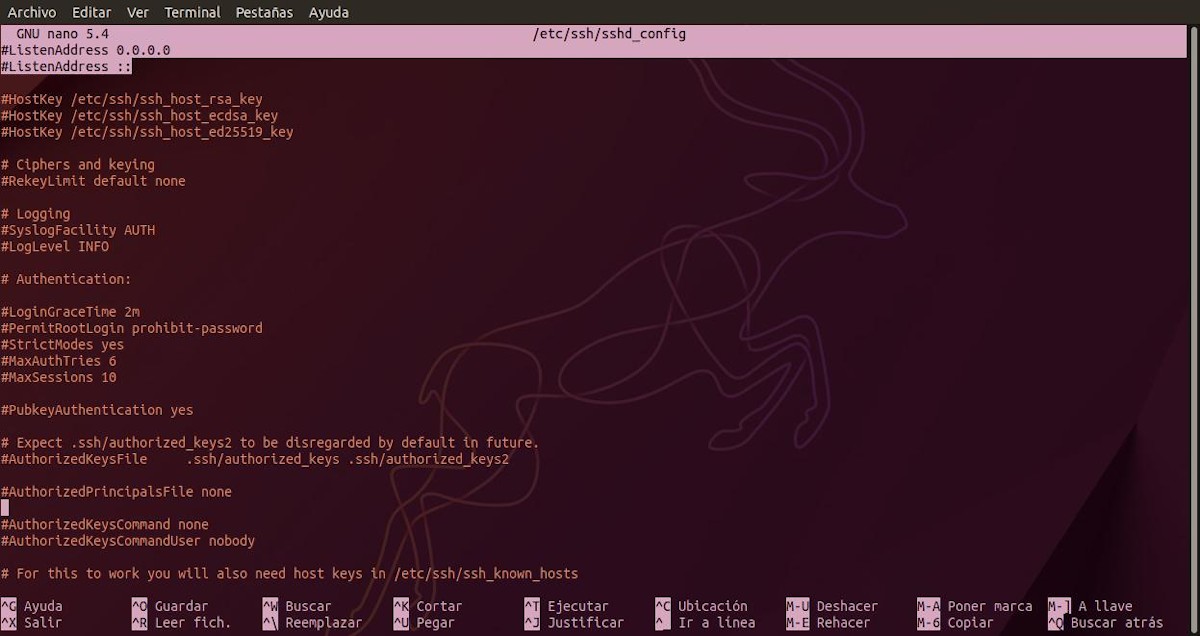

ListenAddress விருப்பத்துடன் எந்த உள்ளூர் பிணைய இடைமுகத்தைக் கேட்க வேண்டும் என்பதை SSH க்கு சொல்லுங்கள்

இதைச் செய்ய, நீங்கள் அதை இயக்க வேண்டும் (கருத்து நீக்கவும்). விருப்பத்தை கேளுங்கள் முகவரி, இருந்து வருகிறதுஇ உடன் இயல்புநிலை மதிப்பு "0.0.0.0", ஆனால் அது உண்மையில் வேலை செய்கிறது அனைத்து முறை, அதாவது, கிடைக்கக்கூடிய அனைத்து பிணைய இடைமுகங்களையும் கேளுங்கள். எனவே, பின்னர் கூறப்பட்ட மதிப்பு எது அல்லது எது என்பதைக் குறிப்பிடும் வகையில் நிறுவப்பட வேண்டும் உள்ளூர் ஐபி முகவரிகள் இணைப்பு கோரிக்கைகளைக் கேட்க அவை sshd நிரலால் பயன்படுத்தப்படும்.

எடுத்துக்காட்டாக, கீழே காணப்படுவது போல்:

ListenAddress 129.168.2.1 192.168.1.*

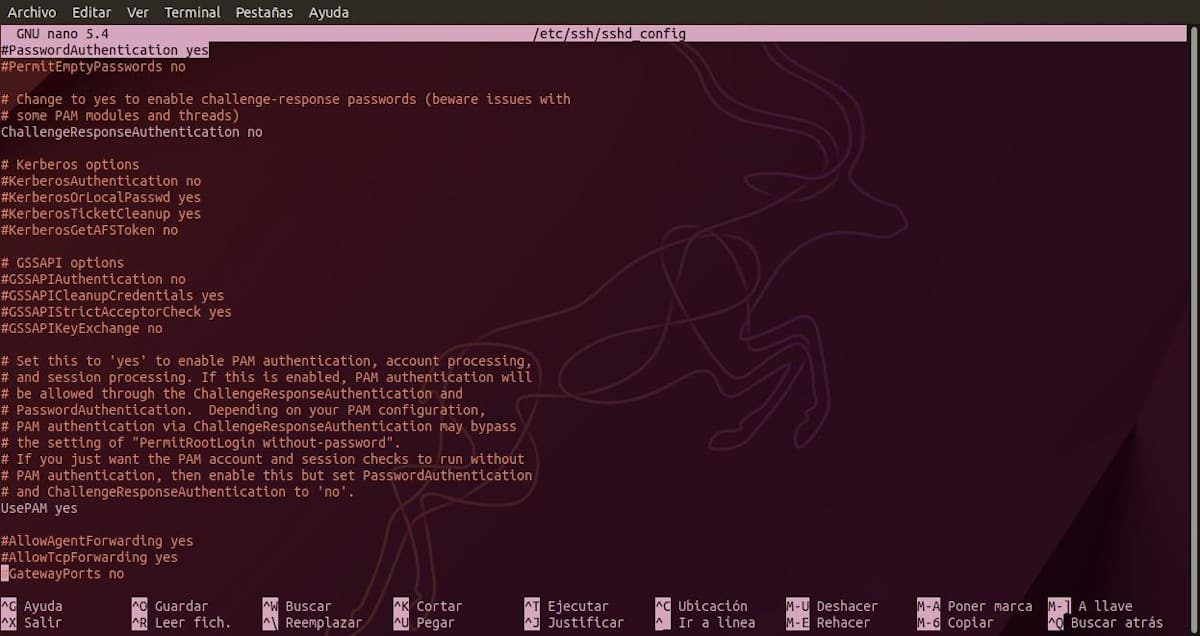

விருப்பத்துடன் விசைகள் வழியாக SSH உள்நுழைவை அமைக்கவும் கடவுச்சொல் அங்கீகாரம்

இதைச் செய்ய, நீங்கள் அதை இயக்க வேண்டும் (கருத்து நீக்கவும்). விருப்பத்தை கடவுச்சொல் அங்கீகாரம், இருந்து வருகிறதுஇ உடன் இயல்புநிலை ஆம் மதிப்பு. பின்னர், அந்த மதிப்பை அமைக்கவும் "வேண்டாம்", ஒரு குறிப்பிட்ட இயந்திரத்திற்கான அணுகல் அங்கீகாரத்தைப் பெற பொது மற்றும் தனிப்பட்ட விசைகளைப் பயன்படுத்த வேண்டும் என்பதற்காக. தொலைநிலைப் பயனர்கள் மட்டுமே முன்பு அங்கீகரிக்கப்பட்ட கணினி அல்லது கணினிகளில் இருந்து நுழைய முடியும் என்பதை அடைதல். எடுத்துக்காட்டாக, கீழே காணப்படுவது போல்:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

விருப்பத்துடன் SSH வழியாக ரூட் உள்நுழைவை முடக்கவும் பெர்மிட் ரூட்லோகின்

இதைச் செய்ய, நீங்கள் அதை இயக்க வேண்டும் (கருத்து நீக்கவும்). PermitRootLogin விருப்பம், இருந்து வருகிறதுஇ உடன் இயல்புநிலை "தடை-கடவுச்சொல்" மதிப்பு. இருப்பினும், அது முழுமையாக விரும்பினால், ஒரு SSH அமர்வைத் தொடங்க ரூட் பயனருக்கு அனுமதி இல்லை, அமைப்பதற்கான சரியான மதிப்பு "வேண்டாம்". எடுத்துக்காட்டாக, கீழே காணப்படுவது போல்:

PermitRootLogin no

போர்ட் விருப்பத்துடன் இயல்புநிலை SSH போர்ட்டை மாற்றவும்

இதைச் செய்ய, நீங்கள் அதை இயக்க வேண்டும் (கருத்து நீக்கவும்). துறைமுக விருப்பம், இது முன்னிருப்பாக வரும் மதிப்பு "22". இருப்பினும், நன்கு அறியப்பட்ட துறைமுகத்தின் மூலம் செய்யக்கூடிய தாக்குதல்கள், கையேடு அல்லது முரட்டுத்தனமான படைகளின் எண்ணிக்கையைத் தணிக்கவும் தவிர்க்கவும், சொல்லப்பட்ட துறைமுகத்தை வேறு ஏதேனும் ஒரு துறைமுகமாக மாற்றுவது இன்றியமையாதது. இந்த புதிய போர்ட் கிடைக்கிறதா மற்றும் எங்கள் சேவையகத்துடன் இணைக்கப் போகும் பிற பயன்பாடுகளால் இதைப் பயன்படுத்த முடியுமா என்பதை உறுதிப்படுத்துவது முக்கியம். எடுத்துக்காட்டாக, கீழே காணப்படுவது போல்:

Port 4568

அமைக்க மற்ற பயனுள்ள விருப்பங்கள்

இறுதியாக, மற்றும் பின்னர் SSH நிரல் மிகவும் விரிவானது, மற்றும் முந்தைய தவணையில் நாங்கள் ஏற்கனவே ஒவ்வொரு விருப்பத்தையும் இன்னும் விரிவாகக் குறிப்பிட்டுள்ளோம், கீழே மேலும் சில விருப்பங்களை மட்டுமே காண்பிப்போம், பல மற்றும் மாறுபட்ட பயன்பாட்டு நிகழ்வுகளில் பொருத்தமான சில மதிப்புகளுடன்.

இவை பின்வருமாறு:

- பேனர் /etc/issue

- கிளையன்அலுவல் இன்டெர்வல் 300

- ClientAliveCountMax XXX

- லாகின் கிரேஸ் டைம் 30

- பதிவு நிலை தகவல்

- MaxAuthTries 3

- அதிகபட்ச அமர்வுகள் 0

- அதிகபட்ச தொடக்கங்கள் 3

- காலியான கடவுச்சொற்களை அனுமதி இல்லை

- PrintMotd ஆம்

- PrintLastLog ஆம்

- கண்டிப்பான முறைகள் ஆம்

- சிஸ்லாக் வசதி AUTH

- X11 பகிர்தல் ஆம்

- X11DisplayOffset 5

குறிப்புகுறிப்பு: அனுபவம் மற்றும் நிபுணத்துவத்தின் அளவைப் பொறுத்து என்பதை நினைவில் கொள்ளவும் SysAdmins மற்றும் ஒவ்வொரு தொழில்நுட்ப தளத்தின் பாதுகாப்பு தேவைகள், இந்த விருப்பங்களில் பல மிகவும் சரியாகவும் தர்க்கரீதியாகவும் வெவ்வேறு வழிகளில் மாறுபடும். கூடுதலாக, மற்ற மிகவும் மேம்பட்ட அல்லது சிக்கலான விருப்பங்களை இயக்கலாம், ஏனெனில் அவை வெவ்வேறு இயக்க சூழல்களில் பயனுள்ளதாகவோ அல்லது அவசியமாகவோ இருக்கும்.

மற்ற நல்ல நடைமுறைகள்

மற்றவற்றுள் ஒரு SSH சேவையகத்தில் செயல்படுத்த நல்ல நடைமுறைகள் பின்வருவனவற்றை நாம் குறிப்பிடலாம்:

- அனைத்து அல்லது குறிப்பிட்ட SSH இணைப்புகளுக்கும் எச்சரிக்கை மின்னஞ்சல் அறிவிப்பை அமைக்கவும்.

- Fail2ban கருவியைப் பயன்படுத்தி முரட்டுத்தனமான தாக்குதல்களுக்கு எதிராக எங்கள் சேவையகங்களுக்கான SSH அணுகலைப் பாதுகாக்கவும்.

- SSH சேவையகங்கள் மற்றும் பிறவற்றில் உள்ள Nmap கருவியைப் பயன்படுத்தி, அங்கீகரிக்கப்படாத அல்லது தேவைப்படும் திறந்த போர்ட்களைத் தேடி அவ்வப்போது சரிபார்க்கவும்.

- ஐடிஎஸ் (ஊடுருவல் கண்டறிதல் அமைப்பு) மற்றும் ஐபிஎஸ் (ஊடுருவல் தடுப்பு அமைப்பு) ஆகியவற்றை நிறுவுவதன் மூலம் ஐடி தளத்தின் பாதுகாப்பை பலப்படுத்துங்கள்.

சுருக்கம்

சுருக்கமாக, இந்த சமீபத்திய தவணையுடன் "கற்றல் SSH" தொடர்புடைய எல்லாவற்றின் விளக்க உள்ளடக்கத்தையும் முடித்தோம் இதனால் OpenSSH. நிச்சயமாக, குறுகிய காலத்தில், இன்னும் கொஞ்சம் அத்தியாவசியமான அறிவைப் பகிர்ந்து கொள்வோம் SSH நெறிமுறை, மற்றும் அவரைப் பற்றி கன்சோல் மூலம் பயன்படுத்தவும் மூலம் ஷெல் ஸ்கிரிப்டிங். எனவே நீங்கள் இருக்கிறீர்கள் என்று நம்புகிறோம் "ஒரு SSH சேவையகத்தில் நல்ல நடைமுறைகள்", GNU/Linux ஐப் பயன்படுத்தும் போது தனிப்பட்ட முறையில் மற்றும் தொழில் ரீதியாக நிறைய மதிப்பைச் சேர்த்துள்ளனர்.

இந்த இடுகை உங்களுக்கு பிடித்திருந்தால், அதில் கருத்து தெரிவிக்கவும், மற்றவர்களுடன் பகிர்ந்து கொள்ளவும். மற்றும் நினைவில், எங்கள் வருகை «வீட்டில் பக்கம்» மேலும் செய்திகளை ஆராய்வதோடு, எங்கள் அதிகாரப்பூர்வ சேனலில் சேரவும் தந்தி DesdeLinux, மேற்கு குழு இன்றைய தலைப்பில் மேலும் தகவலுக்கு.

இந்த கட்டுரையின் இரண்டாவது பகுதியை நான் எதிர்பார்க்கிறேன், அங்கு நீங்கள் கடைசி புள்ளியை மேலும் விரிவுபடுத்துகிறீர்கள்:

ஐடிஎஸ் (ஊடுருவல் கண்டறிதல் அமைப்பு) மற்றும் ஐபிஎஸ் (ஊடுருவல் தடுப்பு அமைப்பு) ஆகியவற்றை நிறுவுவதன் மூலம் ஐடி தளத்தின் பாதுகாப்பை பலப்படுத்துங்கள்.

நன்றி !!

அன்புடன், Lhoqvso. அது நிறைவேறும் வரை காத்திருப்பேன். எங்களைப் பார்வையிட்டதற்கும், எங்கள் உள்ளடக்கத்தைப் படித்து கருத்து தெரிவித்ததற்கும் நன்றி.