Lilu ito ay isang bagong ransomware na kilala rin sa pangalang Lilocked at iyon naglalayong mahawahan ang mga server na nakabatay sa Linux, isang bagay na nakakamit nang matagumpay. Ang ransomware ay nagsimulang makahawa sa mga server noong kalagitnaan ng Hulyo, ngunit ang mga pag-atake ay naging mas madalas sa nakaraang dalawang linggo. Mas madalas.

Ang unang kilalang kaso ng Lilocked ransomware ay napakita kapag nag-upload ang isang gumagamit ng isang tala sa Ransomware ID, isang website na nilikha upang makilala ang pangalan ng ganitong uri ng nakakahamak na software. Ang iyong target ay server at makakuha ng root access sa kanila. Ang mekanismo na ginagamit nito upang makuha ang pag-access na iyon ay hindi pa rin alam. At ang masamang balita ay ngayon, wala pang dalawang buwan ang lumipas, kilala si Lilu na mahawahan ang libu-libong mga server na nakabase sa Linux.

Inaatake ni Lilu ang mga server ng Linux upang makakuha ng root access

Ang ginagawa ni Lilocked, isang bagay na mahuhulaan natin mula sa pangalan nito, ay block. Upang maging mas tiyak, sa sandaling matagumpay na na-atake ang server, ang ang mga file ay naka-lock sa isang .lilocked extension. Sa madaling salita, binabago ng nakakahamak na software ang mga file, binago ang extension sa .lilocked at ganap silang walang silbi ... maliban kung magbabayad ka upang maibalik ang mga ito.

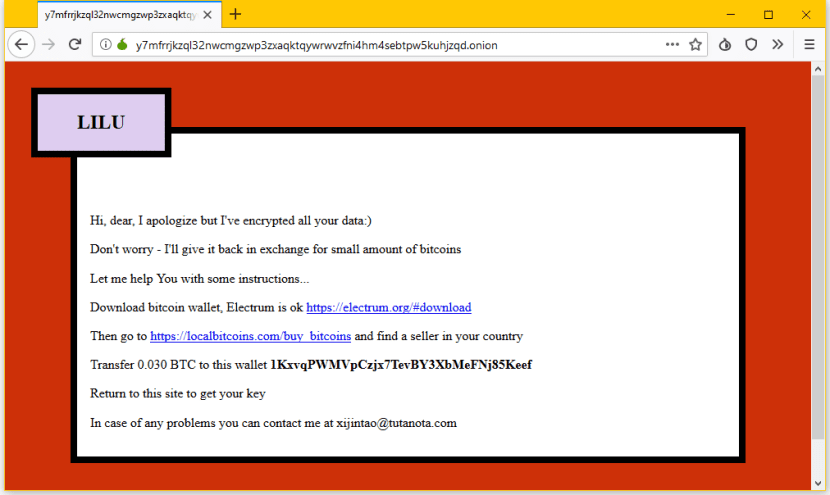

Bilang karagdagan sa pagbabago ng extension ng mga file, lilitaw din ang isang tala na nagsasabing (sa English):

«Na-encrypt ko ang lahat ng iyong sensitibong data !!! Ito ay malakas na pag-encrypt, kaya huwag maging walang muwang sinusubukang ibalik ito;) »

Kapag na-click ang link ng tala, mai-redirect ito sa isang pahina sa madilim na web na humihiling na ipasok ang susi na nasa tala. Kapag idinagdag ang nasabing key, Ang 0.03 bitcoins (€ 294.52) ay hiniling na ipasok sa Electrum wallet upang ang pag-encrypt ng mga file ay tinanggal.

Hindi nakakaapekto sa mga file ng system

Hindi nakakaapekto ang Lilu sa mga file ng system, ngunit ang iba tulad ng HTML, SHTML, JS, CSS, PHP, INI at iba pang mga format ng imahe ay maaaring ma-block. Nangangahulugan ito na ang sistema ay gagana nang normalIto ay lamang na ang mga naka-lock na mga file ay hindi maa-access. Ang "hijacking" ay medyo nakapagpapaalala ng "Police virus", na may pagkakaiba na napigilan nito ang paggamit ng operating system.

Sinabi ng security researcher na si Benkow na si Lilock ay naapektuhan ang tungkol sa 6.700 serverlKaramihan sa kanila ay naka-cache sa mga resulta ng paghahanap sa Google, ngunit maaaring may mga higit na apektado na hindi nai-index ng sikat na search engine. Sa oras ng pagsulat ng artikulong ito at tulad ng ipinaliwanag namin, ang mekanismo na ginagamit ni Lilu upang gumana ay hindi alam, kaya walang patch na mag-apply. Inirerekumenda na gumamit kami ng mga malalakas na password at palagi naming panatilihing na-update ang software.

Kamusta! Nakatutulong na isapubliko ang mga pag-iingat na gagawin upang maiwasan ang impeksyon. Nabasa ko sa isang artikulong 2015 na ang mekanismo ng impeksyon ay hindi malinaw ngunit marahil ito ay isang atake ng brute force. Gayunpaman, isinasaalang-alang ko, na binigyan ng bilang ng mga nahawaang mga server (6700), na malamang na hindi napakaraming mga administrador ang magiging pabaya sa paglalagay ng maikli, madaling masira na mga password. Pagbati.

totoong nagdududa na masasabing ang linux ay nahawahan ng isang virus at, hindi sinasadya, sa java, para makapasok ang virus sa server ay kailangan muna nilang tawirin ang firewall ng router at pagkatapos ay ang linux server, pagkatapos ay bilang "self- pagpapatupad "kaya't ito ay humihiling ng root access?

kahit na ipagpalagay na nakakamit nito ang himala ng pagtakbo, ano ang gagawin mo upang makakuha ng root access? sapagkat kahit na ang pag-install sa di-ugat na mode ay napakahirap dahil kailangan itong isulat sa crontab sa root mode, iyon ay, dapat mong malaman ang root key na upang makuha ito kakailanganin mo ng isang application tulad ng isang "keyloger" na "kinukuha" ang mga keystroke, ngunit May pag-aalinlangan pa rin kung paano mai-install ang application na iyon?

Kalimutan na banggitin na ang isang application ay hindi mai-install "sa loob ng isa pang application" maliban kung nagmula ito sa isang handa nang gawin na website, gayunpaman sa oras na maabot ang isang pc ay nai-update ito ng maraming beses, na maaaring gawin ang kahinaan kung saan nakasulat hindi na epektibo.

sa kaso ng windows ito ay ibang-iba dahil ang isang html file na may java scrypt o may php ay maaaring lumikha ng isang hindi pangkaraniwang .bat file ng parehong uri ng scrypt at mai-install ito sa makina dahil hindi ito kinakailangan na maging ugat para sa ganitong uri ng layunin