Sa ating mundo maraming, maraming mga lihim ... Sa totoo lang hindi ko iniisip na sapat akong matutunan upang malaman ang karamihan sa kanila, at ito ay ibinigay ng simpleng katotohanan na pinapayagan tayo ng Linux na gawin ang napakaraming, ngunit maraming mga bagay na mahirap para sa atin na malaman silang lahat.

Sa oras na ito ay ipapaliwanag ko kung paano gumawa ng isang bagay na lubhang kapaki-pakinabang, isang bagay na kailangang gawin ng maraming mga tagapangasiwa ng network o system, at nakita naming mahirap na hindi lamang makahanap ng isang simpleng paraan upang makamit ito:

Paano i-cage ang mga gumagamit na kumokonekta sa pamamagitan ng SSH

kulungan? ... WTF!

Oo.Kung sa anumang kadahilanan kailangan naming bigyan ang SSH ng access sa isang kaibigan namin sa aming computer (o server), dapat naming laging alagaan ang seguridad at katatagan ng aming computer o server.

Ito ay nangyari na kamakailan lamang nais naming bigyan ang Perseus SSH ng access sa isang server namin, ngunit hindi namin siya mabibigyan ng anumang uri ng pag-access dahil mayroon kaming talagang mga sensitibong pagsasaayos doon (maraming mga bagay ang naipon namin, mga package na na-install namin nang paisa-isa, atbp ...) at kung ang isang tao na hindi Kung sinusubukan ko ring gumawa ng kahit kaunting pagbabago sa server, may posibilidad na masayang ang lahat hehe.

Pagkatapos, Paano lumikha ng isang gumagamit na may labis na limitadong mga pribilehiyo, kaya't hindi siya makalabas sa kanyang hawla (bahay)?

Magsimula tayo sa pamamagitan ng pag-download jailkit, isang tool na magpapahintulot sa amin na gawin ito:

1. Una dapat naming i-download ang aming JailKit server.

wget http://ftp.desdelinux.net/jailkit-2.14.tar.gz

2. Pagkatapos ay dapat nating i-unzip ang package at ipasok ang folder na lumitaw lamang:

tar xzf jailkit-2.14.tar.gz && cd jailkit-2.14

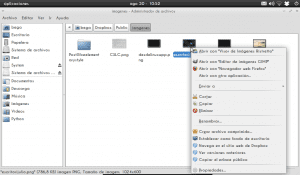

3. Nang maglaon nagpatuloy kaming mag-ipon at mai-install ang software (Iiwan kita ng screenshot):

./configure

make

make install

4. Handa na, naka-install na ito. Ngayon ay nagpapatuloy kami upang lumikha ng hawla na naglalaman ng mga gumagamit sa hinaharap, sa aking kaso nilikha ko ito sa: / opt / at tinawag itong "kulungan", kaya ang landas ay magiging: / opt / kulungan :

mkdir /opt/jail

chown root:root /opt/jail

5. Nilikha na ang hawla, ngunit wala ang lahat ng kinakailangang mga tool upang ang mga gumagamit sa hinaharap na makakarating doon ay maaaring gumana nang walang mga problema. Ibig kong sabihin, hanggang sa puntong ito ang hawla ay nilikha, ngunit ito ay isang walang laman na kahon lamang. Ngayon ay ilalagay namin sa hawla ang ilang mga tool na kailangan ng mga gumagamit na nakakulong:

jk_init -v /opt/jail basicshell

jk_init -v /opt/jail editors

jk_init -v /opt/jail extendedshell

jk_init -v /opt/jail netutils

jk_init -v /opt/jail ssh

jk_init -v /opt/jail sftp

jk_init -v /opt/jail jk_lsh

6. Handa na, mayroon ang hawla at mayroon na itong mga tool para magamit ng gumagamit ... ngayon kailangan lang namin ... ang gumagamit! Lumikha tayo ng gumagamit kira at ilalagay namin ito sa hawla:

adduser kira

jk_jailuser -m -j /opt/jail kira

cat /etc/passwd | grep jk_chroot

Kung napansin mong walang lumilitaw na tulad ng screenshot, dapat ay may ginawa kang mali. Mag-iwan ng isang puna dito at Masaya akong matutulungan ka.

7. At voila, ang gumagamit ay nakakulong na ... ngunit, siya ay SOBRANG nakakulong, na hindi siya makakonekta sa pamamagitan ng SSH, dahil kapag sinubukan niyang ikonekta ang server ay hindi pinapayagan siya:

8. Upang payagan ang gumagamit na kumonekta kailangan naming gumawa ng isa pang hakbang.

Dapat naming i-edit ang etc / passwd file ng hawla, iyon ay, sa kasong ito ito ay magiging / opt / kulungan / atbp / passwd , dito ay nagkomento kami sa linya ng gumagamit na nilikha namin, at nagdaragdag ng bago tulad ng:

kira: x: 1003: 1003 :: / home / kira: / bin / bash

Iyon ay, magkakaroon kami ng file na tulad nito passwd:

root: x: 0: 0: root: / root: / bin / bash

#kira: x: 1003: 1003: ,,,: / opt / jail /./ home / kira: / usr / sbin / jk_lsh

kira: x: 1003: 1003 :: / home / kira: / bin / bash

Pansinin nang mabuti ang mga duplicate na marka ng bantas at iba pa, mahalagang hindi mai-drop ang anuman sa mga ito 🙂

Matapos gawin ito, maaaring makapasok ang gumagamit nang walang anumang problema 😀

At yun lang.

Ang tool na ginagamit namin para sa lahat ng ito (jailkit) gamitin sa backend chroot, na talagang ginagamit ng halos lahat ng mga tutorial. Gayunpaman gamit ang JailKit nagiging mas simple upang hawakan 😉

Kung ang isang tao ay may problema o isang bagay na hindi maayos, mag-iwan ng maraming detalye hangga't maaari, hindi ko isinasaalang-alang ang aking sarili na dalubhasa ngunit tutulungan kita hangga't makakaya ko.

kung gayon ito ay magiging isang bagay tulad ng mga pahintulot sa FTP? nakakainteres

palagi kang lumalabas sa lahat ng bagay na hindi mo naman alam na mayroon, tulad ng mga gumagamit sa MySQL xD

Hindi eksakto, dahil ang SSH ay hindi pareho ng FTP. Ang SSH ay isang shell, iyon ay, isang terminal ... ikaw ay nasa isang terminal sa isa pang computer o server, maaari kang magpatupad ng mga utos, simulan ang mga proseso, atbp. Gagawin mo hangga't pinapayagan ka ng administrator ng server 😉

hahahahahaha nah halika, kung ano ang mangyayari ay na-publish ko ang higit pang mga teknikal na bagay ... iyon ay, nais kong mai-publish ang maliliit na bagay na hindi gaanong popular at kawili-wili. Halimbawa, personal kong hindi plano na mag-publish ng isang bagay sa araw na lumabas ang bagong Ubuntu, dahil naniniwala ako na marami ang magsasalita tungkol dito ... gayunpaman, kung ano ang nabasa mo dito sa post, hindi ba ito isang bagay na nababasa bawat araw o hindi? 😀

Napakagandang mga kontribusyon salamat

mayroon ding isang protokol na tinatawag na sftp na kung saan ay ftp at Secure Shell magkasama, kahit na hindi ito pareho sa pagpapatakbo ng FTP sa SSH: \

Regards

Oo oo nga, ngunit sa pamamagitan ng caging SSH awtomatiko kong hawla ang sinumang kumokonekta gamit ang SFTP, sapagkat tulad ng sinabi mo, ang SFTP ay talagang SSH + FTP 😀

Regards

Ang mga imahe ay hindi makikita !!! 🙁

Konting pagkakamali ko hehe, sabihin mo sa akin ngayon 😀

Handa na Salamat 😀

napakahusay, itinuturo ko ito sa aking mga paborito na magamit ito kapag kailangan ko ito lol

Salamat, anumang mga katanungan o problema, narito kami upang matulungan ka 🙂

Mayroon silang Perseus sa isang hawla. http://i.imgur.com/YjVv9.png

LOL

xD

Kumusta ka.

Alam mo, ito ay isang paksa na hindi ko gaanong pamilyar at na-check ko sa BSD (PC-BSD at Ghost BSD) at napakahusay ko at sa mga pag-andar na maaaring maging napaka kapaki-pakinabang.

Itatago ko ito para sa sanggunian at suriin ito laban sa BSD doc. Salamat sa impormasyon.

Hindi rin ako pamilyar dito, dahil hindi ko naisip na bigyan ang isang tao ng SSH ng access sa alinman sa aking mga server haha, ngunit nang nahanap ko ang pangangailangan na gawin ito, nais kong magbigay ng access ngunit nang walang posibilidad na may isang tao na maaaring nagkamali gumawa ng isang bagay hindi iyon dapat 😀

Hindi ko pa ito nasubukan sa mga system ng BSD, kaya hindi ko masasabi sa iyo na gagana ito, ngunit kung naghahanap ka kung paano mag-chroot sa BSD, may isang bagay na lalabas 😉

Salamat sa komento kaibigan 🙂

Kumusta, gumagamit ako ng FreeBSD at syempre gumagana ang jailkit sa katunayan na ito sa mga port

I-install mo ito sa utos na ito

cd / usr / ports / shells / jailkit / && linisin ang pag-install

O sa pamamagitan ng ftp packet

pkg_add -r jailkit

Sa pagsasaayos lamang (kira: x: 1003: 1003 :: / home / kira: / bin / bash)

Kailangan mong magdagdag ng tcsh o sh, maliban kung na-install mo ang bash at idagdag ang landas na ito

/ usr / local / bin / bash

At ilan pang mga detalye, sa Ghost BSD dapat itong maging katulad na proseso kahit na mas simple dahil batay ito sa FreeBSD

Regards

Mahusay, hinahanap ko ito; alam mo ba kung gumagana ito sa Centos ?? salamat

Hindi ko ito nasubukan sa Centos, ngunit oo dapat itong gumana :)

Sa katunayan sa palagay ko naaalala ko na maraming gumagamit ng parehong tool na ito sa mga server ng Centos at Red Hat 😉

Maraming salamat. Dumiretso ito sa mga bookmark.

Salamat sa iyo sa pag-puna 🙂

Mahusay na "trick", sobrang kapaki-pakinabang para sa mga administrador ng sys. Ngunit kahit na mas mahusay, mahusay na mahusay na nakasulat. Ano pa ang gusto mo.

Maraming salamat sa kontribusyon mo.

Salamat, maraming salamat sa iyong komento 😀

Regards

Purihin ang SSH haha

Minsan sinubukan kong gumawa ng isang hawla para sa ssh ngunit sa tradisyunal na istilo at ang totoo ay hindi ito lumabas nang tama. Kung tumatakbo ang hawla, wala itong bash, ibig sabihin, nakakonekta ito at walang natira haha, kung tumatakbo ang shell, maaari itong umakyat sa hierarchy ng direktoryo at marami pang quilombos haha ngunit ang jailkit na ito ay isang mace, automate nito ang lahat ng mga bagay na iyon ... Masidhing inirerekomenda

haha salamat.

Oo, talaga ang SSH ay isang kamangha-mangha para sa kung ano ang pinapayagan nito sa amin, na talagang walang hihigit sa kung ano ang pinapayagan ng system ... hooray para sa Linux! ... haha.

Kumusta, isang katanungan!

bakit binago ang tahanan mula sa (1) / opt / kulungan /./ bahay / kira patungo sa (2) / tahanan / kira

Dapat naming i-edit ang file atbp / passwd ng hawla, iyon ay, sa kasong ito ito ay magiging / opt / jail / etc / passwd, dito binibigyan namin ng puna ang linya ng gumagamit na nilikha namin, at magdagdag ng bago tulad ng:

kira: x: 1003: 1003 :: / home / kira: / bin / bash

Sa madaling salita, ganito ang hitsura ng file ng passwd:

root: x: 0: 0: root: / root: / bin / bash

(1) #kira: x: 1003: 1003: ,,,: / opt / jail /./ home / kira: / usr / sbin / jk_lsh

(2) kira: x: 1003: 1003 :: / home / kira: / bin / bash

Kamusta 🙂

Kung hindi ito itinakda, ang SSH access ay hindi gagana, ang gumagamit ay sumusubok na kumonekta ngunit awtomatikong pinatalsik ... tila isang bug o problema sa interpreter na dinala ng JailKit, sapagkat kapag ginagawa ang pagbabagong ito na sinasabing gamitin ito ang normal na bash system, lahat ay gumagana.

Isinasara ko pa rin ang ssh session: C

Suse 10.1 x64

Kumusta na-install ko ito at gumagana ito ng mahusay na pag-iisip nang mabuti sa mga centos = D

ngunit ang aking dua ay tulad ng nakaraan upang magdagdag ng higit pang mga utos halimbawa sa isang gumagamit ng kulungan

hindi maaaring patakbuhin ang utos ng svn co http://pagina.com/carpeta

Ibig kong sabihin, ang utos na ito ay hindi umiiral para sa mga gumagamit ng kulungan sa kasong ito tulad ng nakaraan upang idagdag ang mga utos na ito sa bilangguan at marami pang kailangan kong idagdag.

Kumusta, kumusta ka?

Kung nais mong paganahin ang utos «svn» sa Jail mayroon kang utos na jk_cp

Yan ay:

jk_cp / opt / kulungan / / bin / svn

Ipinapalagay na ang svn binary o maipapatupad ay: / bin / svn

At hayaan ang Cage / Jail na maging: / opt / jail /

Mahahanap mo ang mga utos na nakasalalay sa iba, iyon ay, kung idagdag mo ang utos «pepe» makikita mo na dapat mo ring idagdag ang «federico», dahil ang «pepe» ay nakasalalay sa «federico» na naisakatuparan, kung nakita mo ito pagkatapos nagdagdag ka ng mga kinakailangang utos at mayroon na 😉

Magaling iyan, sinusubukan ko ito ngayon, at sasabihin ko sa iyo na nangyari ito, maraming salamat = D

Swerte 😀

Nagawa kong gawin ang sinabi mo sa akin ngunit sa paraang ito at awtomatiko itong napansin nang walang anumang problema. Ito ang utos na dati kong nagamit ang subverision.

jk_cp -j / home / jaul svn

Well gumagamit ako ng centos xP at marahil iba ito ngunit mabuti

Ngayon nais kong malaman kung alin ang mga aklatan tulad ng svn ngunit ngayon nais kong mag-ipon dahil sabihin nating kailangan kong gumamit ng isang utos na tulad nito

./configure at markahan ang error

./configure.lineno: linya 434: expr: hindi nahanap ang utos

Hindi ko malalaman kung alin ang mga aklatan na na-install ko na kung ano ang MySQL at iba pa kung nagsusulat ito sa labas ng kulungan ngunit wala sa loob ng jaui.

Paumanhin sa abala.

ps: dapat mong ilagay sa gabay kung ano ang sinabi ko sa iyo tungkol sa utos na ginamit sa centos =) pagbati.

Tingnan, kapag sinabi ko sa iyo na hindi ito makahanap ng isang utos (tulad dito) ang unang bagay na dapat gawin ay hanapin ang utos:

whereis exprKapag nahanap na (/ usr / bin / expr at / usr / bin / X11 / expr) kinopya namin ito sa Jail gamit ang jk_cp 😉

Subukan ito upang makita.

Yep, na-edit ko na ang post at idagdag na gumagana ito sa Centos 😀

Malaking salamat po (:

Salamat sa input…

hello, kamusta

Fuck dude! Mula sa Chile ang aking mga pagbati. Ang fart mo kasing ako! LOL!. Yakap. Ang iyong post ay naging isang malaking tulong sa akin!

Salamat sa iyo para sa iyong puna 😀

Maraming salamat sa post, malaki ang naitulong sa akin, ngunit sa kasamaang palad sa bahagi ng

// ///. /// ///. // // ///. /// // // // ///.

Dapat naming i-edit ang file atbp / passwd ng hawla, iyon ay, sa kasong ito ito ay magiging / opt / jail / etc / passwd, dito binibigyan namin ng puna ang linya ng gumagamit na nilikha namin, at magdagdag ng bago tulad ng:

kira: x: 1003: 1003 :: / home / kira: / bin / bash

Sa madaling salita, ganito ang hitsura ng file ng passwd:

root: x: 0: 0: root: / root: / bin / bash

#kira: x: 1003: 1003: ,,,: / opt / jail /./ home / kira: / usr / sbin / jk_lsh

kira: x: 1003: 1003 :: / home / kira: / bin / bash

// ///. /// ///. // // ///. ///

Nagdudulot ito sa akin ng parehong error, ibig sabihin, iniiwan ko ito tulad nito, at binobola ako nito mula sa terminal kapag kumokonekta ,,, .., nagkomento ako sa linya at nagdaragdag ng isa pang pagbabago nito tulad ng ipahiwatig mo, at ito rin bota ako ....

I-install ang pinakabagong bersyon na "jailkit-2.16.tar", kahit na lumikha ng isang script upang makatipid ng oras, narito sa ibaba:

// ///. /// ///. // // ///. ///

#! / bin / bash

wget http://olivier.sessink.nl/jailkit/jailkit-2.16.tar.gz

tar -zxvf jailkit-2.16.tar.gz

cd jailkit-2.16

. / I-configure

gumawa

gumawa ng i-install

lumabas

// ///. /// ///. // ///.

Malinaw na unang nag-log in sila bilang "root" ...

Paano ko malulutas ang error na kaibigan ????

Paumanhin, nakuha ko na ito, nagkamali ako tungkol sa folder ng Home, ngunit mayroon akong isang malaking pag-aalinlangan, paano ko ito makukuha upang payagan akong ipatupad ang "screen» ng utos, sinubukan kong gamitin ito (sa caged user) , ngunit hindi ito gumagana ... Ang isa pang bagay ay iyon ,, paano ko makukuha ang caged na gumagamit na ito upang patakbuhin ang programa ng alak sa isang exe na inilagay lamang niya sa loob ng kanyang tahanan ,, paano ito

hello, napakagandang tuto! Bago ako sa mga ganitong kapaligiran, mayroon akong isang katanungan ...

Tulad ng para sa seguridad, nakikita ko na sa ugat nito mayroon itong maraming mga folder, kinakailangan ba sila? Gusto ko lang siyang magkaroon ng pag-access sa kanyang folder (ftp-upload at ssh-execute) upang magpatakbo ng isang application, anong mga folder ang maaaring tanggalin niya mula sa ugat? o hindi ito kumakatawan sa anumang panganib sa akin? Pinahahalagahan ko ang iyong tulong nang maaga, pagbati!

@ KZKG ^ Gaara, salamat sa paglagay mo ng wheezy error ngunit kasama ang bersyon ng jailkit-2.16.tar.gz na iminungkahi mong ayusin nila ito

http://olivier.sessink.nl/jailkit/jailkit-2.16.tar.gz

Ipapasa ko ito sa isang PDF, jojo .. to cage and thanks wn 😀

Pagbati kaibigan, mayroon akong isang katanungan:

Ipagpalagay na mayroon kaming isang gumagamit na nagngangalang "pagsubok".

Ang tanong ay, ang file /home/test/.ssh/known_hosts na matatagpuan sa bahay ng gumagamit na iyon, pareho ba ang file o hindi nakakulong sa gumagamit?

Subukan mo ito. Maaari mong limitahan ang pamamaraang ito sa pag-navigate sa ibang bahay ng ibang mga gumagamit.

Una sa lahat, salamat sa post! Napaka kapaki-pakinabang sa akin; ngunit mayroon akong dalawang pagdududa, at ang mga ito ay nagmula sa senaryong mayroon ako:

Kailangan kong lumikha ng mga gumagamit ng N na may independyente at pribadong pag-access sa kanilang tahanan, ang bawat gumagamit ay maaari lamang ma-access ang kanilang tahanan upang magdeposito, baguhin at tanggalin ang mga file na nakapaloob doon nang hindi kinakailangang lumipat sa iba (Mayroon na akong puntong ito). Hindi ito nangangailangan ng pag-access sa pamamagitan ng ssh.

1. Kailangan mo bang lumikha ng isang hawla para sa bawat gumagamit, o mayroong isang paraan upang magkaroon ng iba't ibang mga gumagamit sa parehong hawla ngunit ang bawat isa ay may kanilang "pribadong" direktoryo?

2. Kapag ang pag-access (sa pamamagitan ng FTP client) lahat ng mga direktoryo na nilikha ng tool ay ipinapakita, mayroong isang paraan upang maipakita ang folder na malinis? O may nagawa ba akong mali sa daan?

Mahusay na tutorial! Napakalaking tulong nito sa akin, sinusubukan ko ito sa bersyon 2.17 sa Ubuntu 14.04 at gumagana ito ng maayos. Ngayon mayroon akong sumusunod na hamon, sa sandaling ang gumagamit ay nakakulong upang hindi siya maaaring lumipat sa anumang landas, nais kong makita lamang niya ang nilalaman ng isang file na nasa ibang landas. Sinubukan ko gamit ang isang simbolikong link ngunit kapag sinusubukan na gumawa ng isang buntot o pusa sa file na ito sinasabi nito sa akin na wala ito kahit na sa pag-access sa gumagamit ay maililista ko ang file na iyon sa bahay ng hawla.

Kung matutulungan mo ako ay lubos akong nagpapasalamat, salamat nang maaga

Kumusta, sinundan ko ang buong manu-manong at kapag nag-log in sa ssh awtomatikong nagsasara ito, mga bakas:

Dis 4 19:20:09 toby sshd [27701]: Tinanggap ang password para sa pagsubok mula 172.16.60.22 port 62009 ssh2

Dis 4 19:20:09 toby sshd [27701]: pam_unix (sshd: session): binuksan ang sesyon para sa pagsubok ng gumagamit ni (uid = 0)

Dis 4 19:20:09 toby jk_chrootsh [27864]: pumapasok ngayon sa kulungan / opt / kulungan para sa pagsubok ng gumagamit (1004) na may mga argumento

Dis 4 19:20:09 toby sshd [27701]: pam_unix (sshd: session): sarado ang session para sa pagsubok ng gumagamit

Salamat

Hindi kapag ginawa ko ang huling hakbang ng pagbibigay ng ssh access sa gumagamit, isinasara pa rin nito ang koneksyon

Posible bang magmula sa nilikha ng gumagamit na ito upang baguhin sa ugat? iyong-root? hindi ako hinayaan. Paano ito? Salamat sa iyong tulong

Maraming salamat sa tutorial, kailangan ko ito upang lumikha ng isang gumagamit na maaaring gumamit ng clonezilla upang makagawa ng isang imahe at kopyahin ito sa isang banyagang server ngunit hindi makakapagsiksik saanman niya gusto

Mabuti! May kakailanganin akong malaman.

Posible bang ipasok bilang ROOT gamit ang FTP at pagkakaroon ng mga pahintulot na ito, upang pamahalaan ito ng FTP at hindi sa SSH? Sabihin nating tulad ng paglikha ng isang koneksyon, istilo ng lagusan o isang bagay tulad nito. Paano ito ginagawa? Pagse-set up ng VSFTPD file?

Maraming salamat!