Kapag ito ay isang system administrator na karaniwang nasa loob ng lang pinaka-araw-araw na gawain na karaniwang ginagawa nila (bilang karagdagan sa paglikha at pagbawi ng mga password ng email), mayroong pagpapanatili at pangangasiwa ng kagamitan.

Kung saan sa pangkalahatan upang maiwasan ang napakaraming mga problema, ang mga pag-andar ng kagamitan sa mga tuntunin ng pag-install ng application ay karaniwang limitado at bilang karagdagan sa paggawa ng ilang mga paghihigpit sa loob ng network ng negosyo. Sa mga karaniwang gawain na ito, marami ang may posibilidad na maliitin ang tauhan na gumagamit ng kagamitan, sa pamamagitan lamang ng pagsasagawa ng mga simpleng limitasyon.

Ilang administrador ng mga system na responsable para sa mga computer ng Linux na ipagsama ang kernel sa kanilang sarili upang maisagawa ang mga paghihigpit, kung saan ang mga USB port ay karaniwang na-bypass.

Dito pumapasok ang isang mahusay na tool. na nakita ko sa net surfing. Ang pangalan niya ay usbrip, na sa mga salita ng lumikha nito

"Ito ay isang open source forensic tool na may interface ng CLI na nagbibigay-daan sa iyo upang subaybayan ang mga artifact ng aparato ng USB (ie kasaysayan ng kaganapan sa USB) sa mga Linux machine"

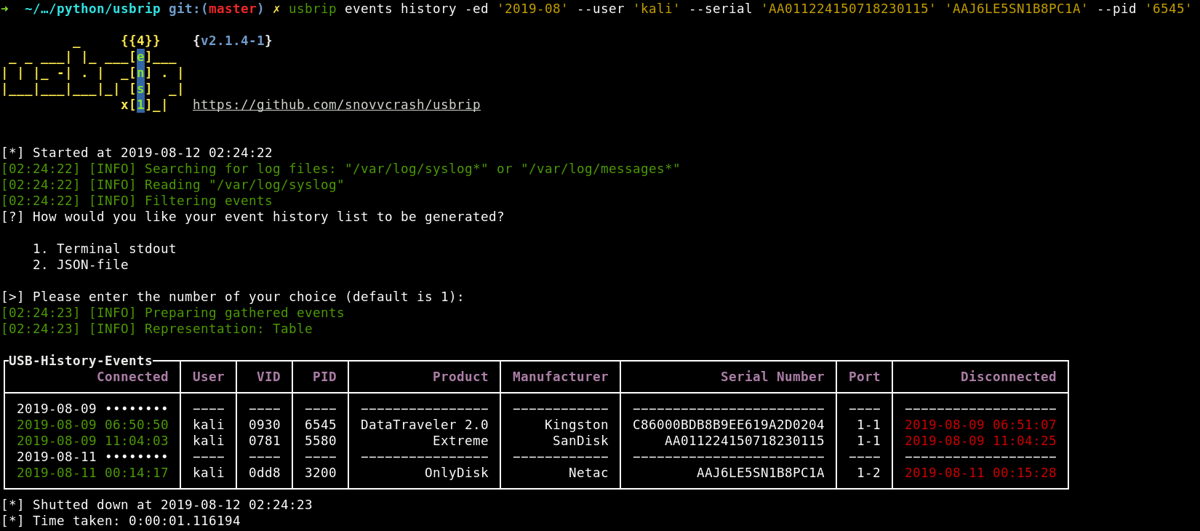

Pinapayagan ka ng USBRip na makita mas malinaw na mabilis sa pamamagitan ng pag-aaral ng mga Linux log. Ang maliit na software na ito na nakasulat sa purong Python 3 (gamit ang ilang panlabas na mga module) na parse Linux file ng log ( / var / log / syslog * at / var / log / mga mensahe * depende sa pamamahagi) upang bumuo ng mga talahanayan ng kasaysayan ng kaganapan sa USB.

Sa loob ng impormasyong ibinibigay mo, ang sumusunod ay ipinapakita: Petsa at oras ng pag-login, gumagamit, ID ng provider, ID ng produkto, tagagawa, serial number, port at petsa at oras ng pag-logout.

Bilang karagdagan, maaari mo ring:

- I-export ang nakolektang impormasyon bilang isang JSON dump (at buksan ang mga naturang dumps, syempre);

- bumuo ng isang listahan ng mga pinapahintulutan (mapagkakatiwalaang) mga aparatong USB bilang JSON (tawagan itong auth.json).

- Maghanap ng mga kaganapan na "paglabag" batay sa auth.json: ipakita (o makabuo ng isa pang kasama ang JSON) mga USB device na lilitaw sa kasaysayan at hindi lilitaw sa auth.json.

- Kapag na-install gamit ang -s * lumilikha ito ng naka-encrypt na mga pag-iimbak (7zip file) upang mai-back up at makaipon ng mga kaganapan sa USB nang awtomatiko sa tulong ng crontab. Bilang karagdagan sa kakayahang maghanap ng mga karagdagang detalye tungkol sa isang tukoy na USB aparato batay sa VID at / o PID nito.

Paano i-install ang Usbrip sa Linux?

Para sa mga interesadong ma-install ang tool na ito, dapat na may naka-install na Python 3 sa iyong system pati na rin ang pip (Python's package management system)

Upang mai-install ang Usbrip buksan lamang ang isang terminal at i-type ang sumusunod na utos dito:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

Ngayon sa parehong paraan maaari nilang i-download ang code ng proyekto at magamit ang tool mula doon. Upang magawa ito, kailangan lamang nilang mag-type mula sa isang terminal:

git clone https://github.com/snovvcrash/usbrip.git usbrip

At pagkatapos ay ipinasok nila ang direktoryo na may:

cd usbrip

At nilulutas namin ang mga dependency sa:

python3 -m venv venv && source venv/bin/activate

Paggamit ng Usbrip

Ang paggamit ng tool na ito ay medyo prangka. Kaya't upang makita ang kasaysayan ng mga kaganapan naipatupad lamang namin ang sumusunod na utos:

usbrip events history

O

python3 usbrip.py events history

Kung saan ipapakita ang mga kaganapan. Sa parehong paraan, maaari silang mai-filter ng mga araw o isang hanay ng mga espesyal.

Halimbawa

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

Sa aksyon na ito, ang impormasyon ng lahat ng panlabas na mga aparatong USB na konektado sa kagamitan sa panahon mula Oktubre 10 hanggang 15 ay ipapakita.

Upang gumana sa mga filter. Mayroong 4 na uri ng pag-filter na magagamit: panlabas na mga kaganapan sa USB (mga aparato na maaaring madaling alisin -e); ayon sa petsa (-d); ng mga patlang (–user, –vid, –pid, –product, –manufaktur, –serial, –port) at ng bilang ng mga input na nakuha bilang output (-n).

Upang makabuo ng isang JSON file kasama ang mga kaganapan:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

Alin ang maglalaman ng impormasyon sa unang 10 mga aparato na konektado sa Oktubre 30, 2019.

Kung nais mong malaman ang tungkol sa paggamit ng tool na ito maaari mo suriin ang sumusunod na link.